Como os e-mails falsos que contêm anexos maliciosos são muito populares entre os autores de malware, devido à maioria dos usuários infectados por esse método., decidimos fornecer algumas dicas úteis de proteção. Essas dicas não farão você 100% impenetrável contra a infecção, mas certamente impedirá a entrada de ameaças no seu computador, caso você não possa decidir qual arquivo é legítimo e qual é malicioso.

Como os e-mails falsos que contêm anexos maliciosos são muito populares entre os autores de malware, devido à maioria dos usuários infectados por esse método., decidimos fornecer algumas dicas úteis de proteção. Essas dicas não farão você 100% impenetrável contra a infecção, mas certamente impedirá a entrada de ameaças no seu computador, caso você não possa decidir qual arquivo é legítimo e qual é malicioso.

Por que os e-mails?

Existem muitos métodos para se infectar por malware, mas os casos de infecção encontrados com mais frequência são causados por e-mail. Esse tipo de situação tem como objetivo causar infecção, enviando mensagens falsas acompanhadas de um anexo malicioso. E o pior é que os cibercriminosos ficaram tão bons nisso, que eles até imitam botões falsos, como a solicitação de amizade falsa do LinkedIn abaixo mencionada:

E alguns e-mails são tão sofisticados que apenas abri-los pode injetar imagens incorporadas ou outro conteúdo do código JavaScript do e-mail. Este código pode causar diretamente a infecção.

Mas a ameaça mais comum continua sendo os e-mails com anexos maliciosos, pedindo aos usuários para abri-los, e fingir ser de uma essência importante para o usuário:

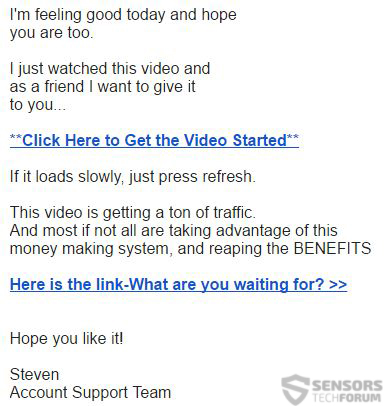

Esta forma tradicional de engenharia social pode enganar usuários inexperientes, dizendo que eles receberam uma fatura. E está se tornando cada vez mais sofisticado, mesmo nomeando usuários com o nome de sua conta de email. Testamos isso com uma conta de email falsa cujo nome foi chamado "Boa sorte" e o spam enviado para a conta do g-mail era a seguinte mensagem:

"Olá sr. Boa sorte

Estamos notificando você para confirmar a seguinte transação. (ver anexo)”

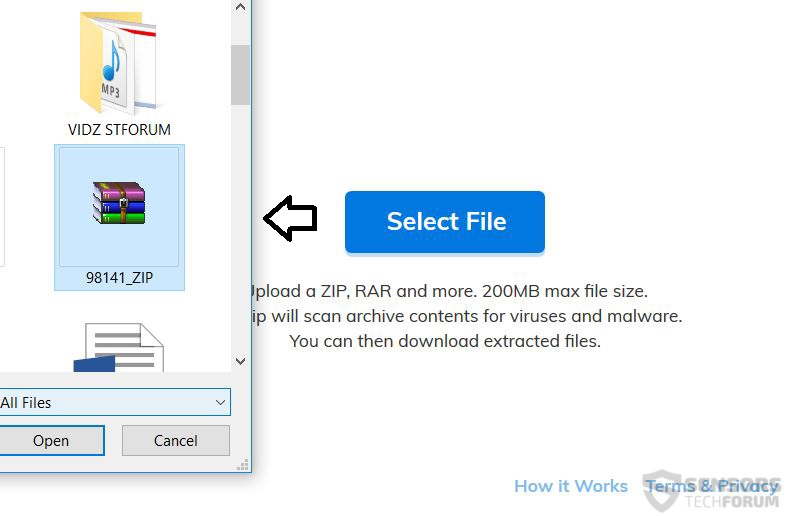

E o anexo era naturalmente nomeado aleatoriamente .fecho eclair Arquivo, chamado 98141_ZIP.zip arquivo:

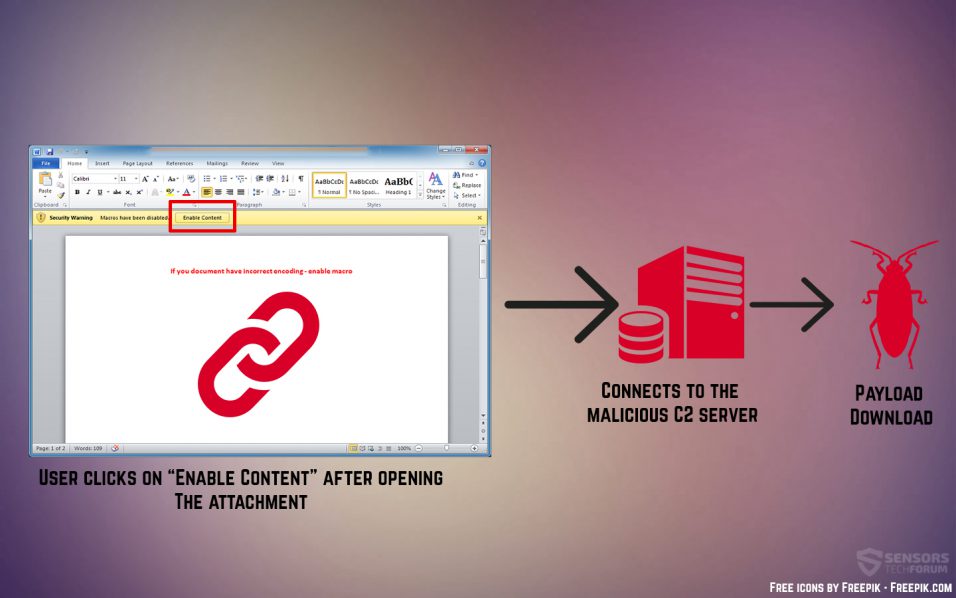

Quando o arquivo .ZIP malicioso é aberto, vemos o documento normal .doc do Microsoft Word, que certamente tem todas as propriedades notadas pela primeira vez de um arquivo de texto completamente legítimo.

Contudo, quando abrimos este arquivo de palavras, pode ser codificado e ter uma mensagem que nos solicitará para habilitar macros. Essas mesmas macros podem conter o script malicioso, que, neste caso, causa uma infecção com a última instância do notório Cerber Ransomware’s Red 2017 variante. A infecção é causada da seguinte maneira:

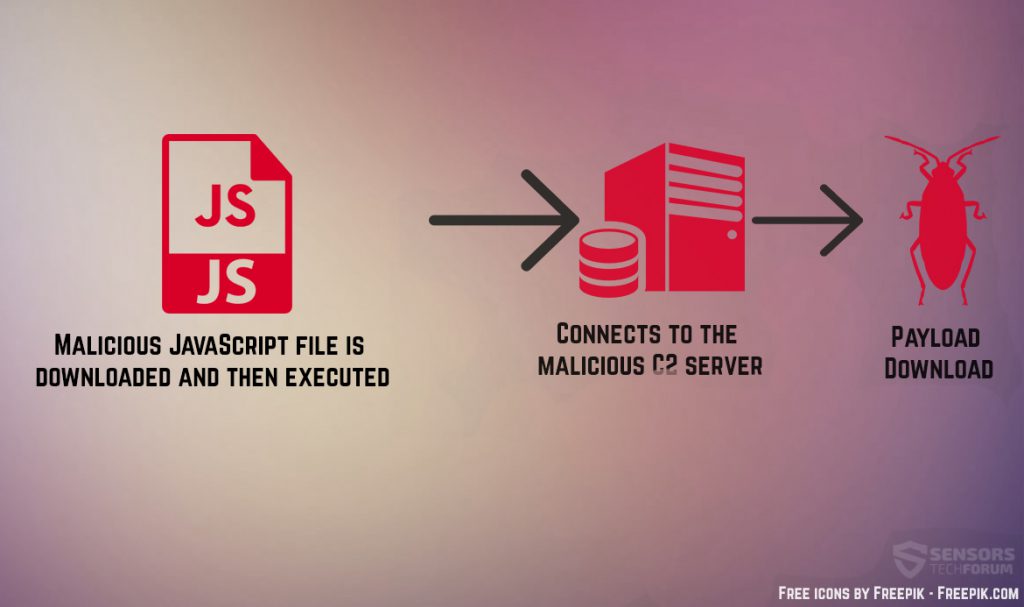

Infelizmente, este não é o único tipo de caso a procurar. Há também a situação de usar um JavaScript maleável, VBS ou outro tipo de arquivo executável, que pode causar diretamente a infecção ao abrir, como exibido:

Esses tipos de arquivos também estão contidos em arquivos .ZIP ou .RAR, na maioria dos casos, até mesmo em arquivos duplos (arquivo no arquivo) para evitar qualquer detecção de antivírus durante o envio da mensagem.

Como me protejo de e-mails e anexos maliciosos?

Vamos supor que você tenha recebido um e-mail fraudulento contendo o arquivo 98141_ZIP.zip, que você acredita ser legítimo, mas apesar disso, você não tem certeza se este e-mail pode conter malware. Neste ponto você pode:

- Escreva de volta para quem o enviou e faça perguntas.

- Baixe e abra o arquivo e corre o risco de se infectar com malware.

- Nunca abra o e-mail.

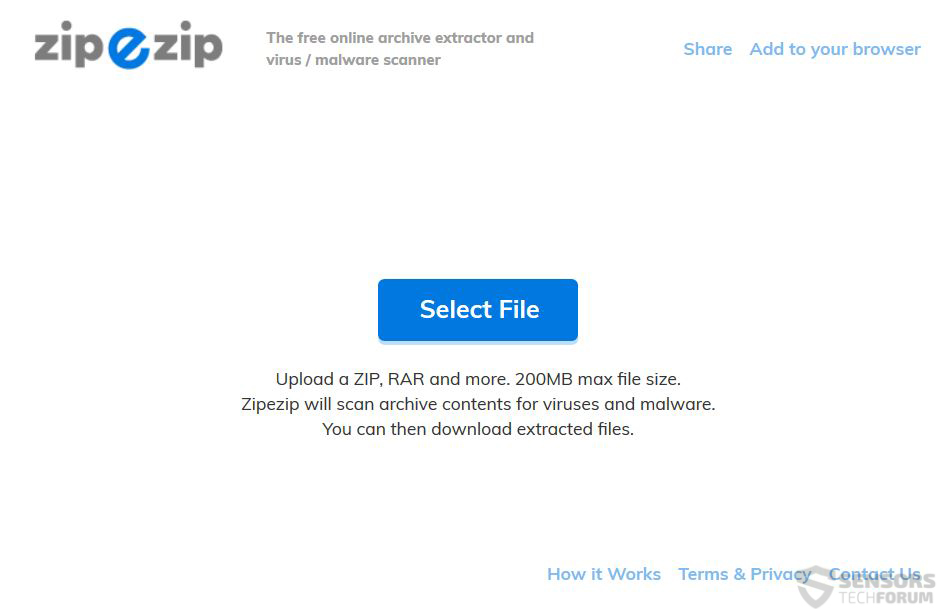

Isso não é tudo que você pode fazer, Contudo. Existe mais uma opção que é baixar o arquivo .zip no seu computador, sem nem abrir. A maioria dos arquivos maliciosos contidos em arquivos são inofensivos se contidos em arquivos .zip ou .rar. Aqui é onde você pode usar o primeiro scanner online exclusivamente para arquivos .ZIP e .RAR, chamado ZipeZip.com. Permite selecionar um arquivo até 200 MB e digitalizá-lo antes mesmo de ter que abrir o arquivo em questão.

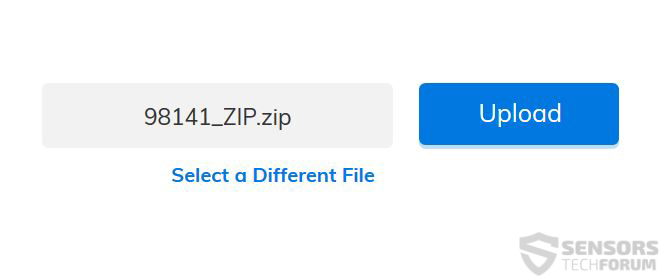

O arquivo pode ser verificado simplesmente clicando no "Selecione o arquivo" botão e localizá-lo. Assim que o arquivo for selecionado, ele pode ser carregado rapidamente clicando no "Envio" botão.

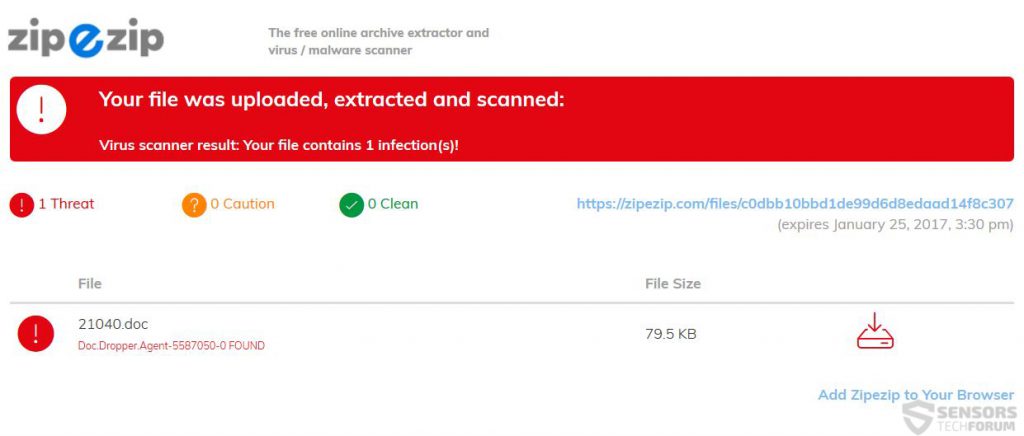

De lá, o sistema Zip-E-Zip começa a funcionar, Ele começa a verificar seu banco de dados avançado para detectar os arquivos maliciosos dentro do .fecho eclair ou .RAR arquivo. Logo após o upload do arquivo, você receberá uma resposta para a pergunta “Este arquivo é malicioso?”:

Então, você pode decidir com segurança o que fazer com o e-mail malicioso. Você pode enviá-lo para pesquisadores de malware para análise ou apenas excluí-lo.

E se houver um link da Web malicioso no e-mail?

Alguns e-mails, além de enviar arquivos maliciosos, também contêm links da web maliciosos. Eles geralmente são bloqueados por provedores de e-mail, mas alguns, mais sofisticado e altamente ofuscado, tendem a passar com sucesso.

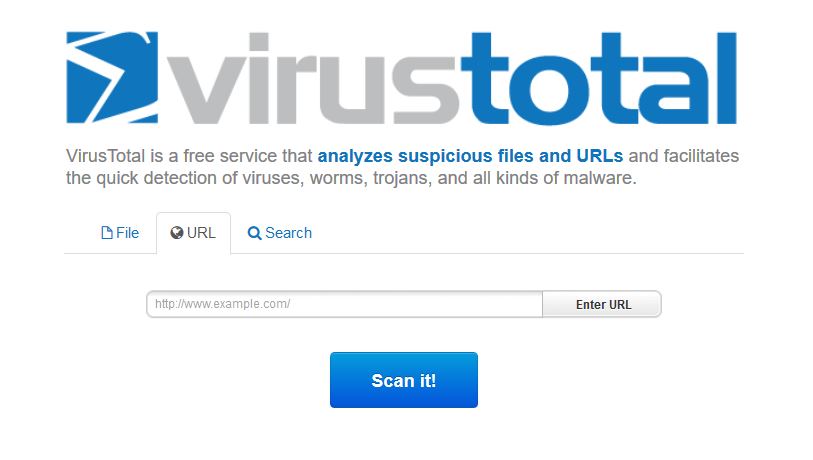

Caso você não tenha certeza se o URL é malicioso ou não, você pode simplesmente abrir VirusTotalSite de, depois disso, cole o site e clique no “Scan It” botão. Isso permitirá que você veja se o link da web pode infectá-lo com malware ou se é um phishing(falsificação) um que visa fazer com que você insira sua senha e nome de usuário em uma página da web copiada:

VTChromizer Verificador de links da Web para Chrome

Infelizmente, as extensões estão disponíveis apenas para Google Chrome, mas logo eles estarão disponíveis para outros navegadores também.

Outros avisos importantes de proteção

Além de saber como verificar algo corretamente antes de realmente abri-lo e se infectar, aconselhamos você a combinar o que sabe com as seguintes técnicas importantes, como mencionado por XSolutions:

1. Use um software de filtragem de spam para abrir seus e-mails com mais proteção. Usualmente, programas de e-mail externos como Microsoft Outlook e Mozilla Thunderbird têm filtros de spam, mas você pode encontrar muitos outros também.

2. Baixe e instale um avançado programa anti-malware e certifique-se de que está sempre atualizado para que possa impedir que malware e outros softwares indesejados causem o inevitável.

3. Para uso público, quando você se cadastra em um site para visitá-lo uma vez ou apenas para verificar algo, use um e-mail descartável que não seja o seu endereço de e-mail pessoal e importante.

4. Se você receber um e-mail que você acredita ser suspeito, nem mesmo clique no link “Cancelar inscrição” antes de digitalizá-lo. Os criadores de malware visam incorporar seus scripts em cada URL e botão para o qual fazem um link.

5. Limpe regularmente sua pasta de lixo eletrônico e também apague mensagens permanentemente para que não possam mais ser restauradas.

6. Configurando a conta de e-mail para criar mensagens que apareçam em texto simples em vez de mostrar qualquer mídia dentro dele.

7. Aprender como armazene seus dados com segurança, mesmo se você for infectado com malware.

The Bottom Line

As instruções e informações fornecidas neste artigo não são uma garantia total de que qualquer malware será interrompido porque, de longe, não são o único método de replicação de malware. Os cibercriminosos às vezes visam redes, usando worms e outros vírus para causar uma infecção automaticamente. Mas essas ferramentas certamente irão ajudá-lo a evitar o desagradável efeito colateral de abrir um anexo de e-mail malicioso.