Este artigo foi criado, a fim de explicar o que é a Golpes de phishing Amazon e como você pode removê-los, bem como todos os programas potencialmente indesejados entregues através deles.

Este artigo foi criado, a fim de explicar o que é a Golpes de phishing Amazon e como você pode removê-los, bem como todos os programas potencialmente indesejados entregues através deles.

o Golpes de phishing Amazon são um conjunto de campanhas de e-mail de phishing que tentam manipular que as metas para interagir com scripts maliciosos. No momento não temos informações sobre os criminosos por trás dele. Nosso artigo dá uma explicação detalhada de como ele se propaga e como as vítimas podem tentar remover infecções ativas.

Resumo ameaça

| Nome | Golpes de phishing Amazon |

| Tipo | embuste e-mail de phishing |

| Pequena descrição | Os golpes de phishing Amazon é um exemplo recente da tática golpe que extorque as metas para interagir com um site golpe. |

| Os sintomas | Vítimas vão receber mensagens de email que contêm as instruções de phishing. |

| distribuição Método | phishing e-mails. |

| Ferramenta de detecção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

Experiência de usuário | Participe do nosso Fórum para discutir Golpes de phishing Amazon. |

Golpes de phishing da Amazon - julho 2020 Desativado conta de mensagem

Julho 2020 viu o envio de várias novas campanhas de phishing com tema da Amazon. Isso acontece em meio à crise do COVID-19, que levou muitos usuários da Internet a confiar muito mais em sites de comércio eletrônico, como a Amazon. Devido ao seu aumento na popularidade, os hackers de computador agora estão enviando cada vez mais mensagens de email que contêm spam e mensagens falsas projetadas para se parecer com as notificações oficiais da Amazon. Houve três campanhas independentes que incluem assinaturas diferentes, mostrando que grupos de hackers separados estão por trás deles:

- Campanha de falsificação de domínio — A primeira campanha lista as mensagens de email enviadas por fornecedores terceirizados que parecem ter sido invadidos. Uma parte dessas mensagens também pode ser falsificada de acordo com a análise de segurança. Os links publicados contêm links legítimos e autênticos para contas de fornecedores, o que permitiu que as mensagens passassem pelos firewalls e antivírus. As mensagens aparecem como mensagens de cancelamento de pedidos. Uma leitura de botão de phishing atualizar informações de cobrança da Amazon levará a uma página de login que solicitará as credenciais dos destinatários.

- Campanha de phishing de pedidos de entrega da Amazon — A segunda campanha de phishing por email inclui comunicações falsas que parecem ser enviadas pela Amazon. Esta notificação lista um número de telefone vinculando-o a uma equipe chamada Equipe de proteção contra fraudes — os destinatários serão levados a ligar para o número. Isso iniciará um golpe falso de suporte técnico que usará manipular os usuários para fornecer dados de suas contas.

- Notificação de pedido enviada pela Amazon — Outro golpe de e-mail que foi capturado pelos hackers usa uma caixa de entrada do Gmail para personificar a Amazon. Inclui links perigosos para prompts de login falsos.

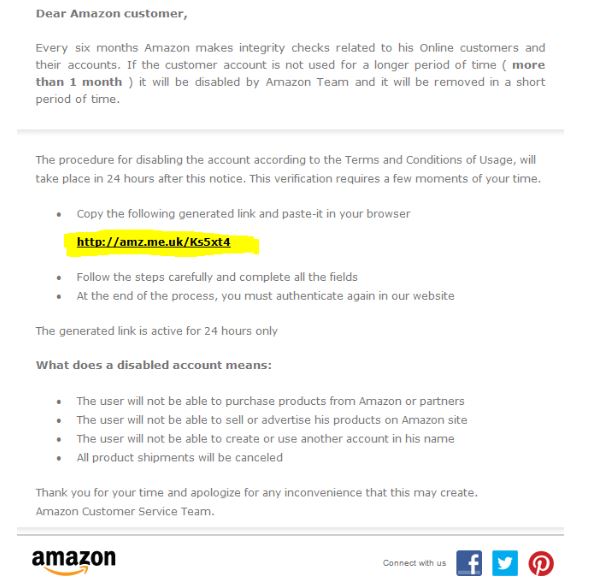

Amazon golpes de phishing - Março 2020 Desativado conta de mensagem

No marcha 2020 um novo esquema de phishing Amazon em curso foi detectado. Desta vez, os hackers estão tentando personificar o varejista on-line. Os scammers estão enviando e-mail de phishing mensagens e notificações do site que irá atrair nas vítimas a pensar que as suas contas estão a ser fechado. A manipulação será baseada em uma falsa mensagem que os estados que contas inativas devem ser removidos pela empresa. Os hackers vai citar uma cláusula de não-existente termos e condições. Os usuários serão manipulados para abrir um link encurtado o que levará a uma página falsa de login, onde as contas de usuário será sequestrado. Quando os usuários entram em seus dados que serão transmitidos automaticamente aos hackers.

De acordo com as contas de mensagens de golpes que estão a ser deficiente leva à seguinte comportamento:

- O usuário não será capaz de comprar produtos da Amazon ou parceiros

- O usuário não será capaz de vender ou anunciar seus produtos na Amazon

- O usuário não será capaz de criar ou usar outra conta em seu nome

- Todas as transferências de produtos será cancelada

Golpes Amazon Phishing - Formas de Distribuição

Amazon golpes de phishing pode ser obtido de várias fontes. Um dos mais mais comuns são o uso de mensagens de e-mail de SPAM que são enviados de acordo com uma lista de destinatários-alvo. Os e-mails serão projetados para se parecer com notificações reais enviados pela empresa. Isso é feito usando várias técnicas, entre eles o principal depende da utilização do mesmo design e layout como as mensagens reais de notificação da Amazônia. Os hackers vai seqüestrar os elementos de design que consiste em ambas as imagens, de fundo e conteúdo. Além disso, os criminosos por trás dos ataques em curso vai usar nomes de domínio som similar a Amazon ou seus serviços. Juntamente com falso (ou legítima) certificados de segurança dos usuários podem ser manipulados para interagir com estas páginas. Em alguns dos casos, os usuários podem ser redirecionados para páginas de login reais ou falsos.

Vários golpes de phishing Amazon também pode ser entregue via payloads infectados dos quais existem dois tipos populares:

- Arquivos de configuração de software - Os criminosos podem produzir instaladores maliciosos de aplicativos populares. vítimas habituais são softwares que são comumente instalados por usuários finais: suites criatividade, aplicações de produtividade e utilitários do sistema. Sempre que os instaladores estão empenhados durante a instalação ou quando o processo estiver concluído a página embuste será produzido - ou em um navegador, quadro do aplicativo ou janela pop-up.

- Documentos de malware - Várias infecções, incluindo aqueles com golpes de phishing, pode ser causada por interacção com os documentos infectadas com vírus. Eles podem ser de qualquer um dos tipos populares: documentos de texto rico, Planilhas, apresentações e bancos de dados. Uma vez que eles são abertos pelas vítimas uma notificação será gerado pedindo aos usuários para permitir que o built-in de código. Se isso for feito, em seguida, as infecções por vírus será iniciado.

Em algumas ocasiões, as mensagens de embuste também pode ser apresentado no final do plugins do navegador web maliciosas. Eles são geralmente feitos compatível com a maioria dos browsers populares e são distribuídos tanto nos repositórios relevantes, bem como outros sites, comunidades, salas de chat e etc. Os plugins do navegador web relevantes são carregadas com falsas credenciais de usuários e desenvolvedores apresentando descrições elaboradas com promessas de funcionalidades adicionais e melhorias de desempenho. Uma vez que eles estão instalados o built-in padrão de código de comportamento será iniciado. A maioria das cepas perigosas irá alterar as opções padrão dos navegadores web para redirecionar os usuários para uma página controlada por hackers, alterando as configurações mais freqently usados - página inicial padrão, nova página guias e motor de pesquisa. Neste caso, esta pode vários Amazon páginas de phishing fraudulentos.

Amazon golpes de phishing - In-Depth Overview

Os golpes de phishing Amazon pode ter vários efeitos sobre as máquinas das vítimas. Seu objetivo principal é o de coagir os destinatários a pensar que eles têm recebido uma mensagem legítima do site de e-commerce ou qualquer dos seus serviços. Cada campanha ataque pode ser operado por um coletivo de hackers diferente ou criminal individual. Golpes de phishing são um dos crimes mais comuns da Internet que continuam a ser uma forma eficaz para enganar os usuários de computador em todo o mundo.

Interação com eles pode levar a infecções por vírus já que muitas vezes contêm scripts maliciosos ou links para sites controlados por hackers. Isto é especialmente verdadeiro quando os criminosos anexar ou enviar links para arquivos. Existem três tipos principais de dados que são observados com tais e-mails fraudulentos:

- Arquivos de vírus diretos arquivos de vírus -Actual de tipos diferentes podem ser anexados às mensagens de e-mail.

- Os documentos maliciosos - Os golpes Amazon Phishing pode servir como uma conduta para os documentos que contenham elementos maliciosos. Eles podem ser de qualquer um dos tipos de arquivo populares: apresentações, Planilhas, documentos de texto ricos e bancos de dados. Sempre que eles são abertos uma caixa de notificação aparecerá pedindo-lhes para permitir que o built-in de código. Sempre que isso é feito a carga incluída será implantado e começou.

- Infected instaladores de software - As mensagens de e-mail podem incluir conteúdo do corpo que incluem arquivos de instalação de ofen aplicativos usados. Exemplos incluem utilitários do sistema, aplicativos de produtividade e suites criatividade. Sempre que eles estão instalados a carga maliciosa também será colocado no computador da vítima.

Se os clientes de email exibir os elementos interativos, em seguida, ameaças adicionais podem ser incorporados nas mensagens. Um exemplo é a inclusão de mineiros criptomoeda que pode ser encontrado até mesmo no código JavaScript. Quando eles são iniciados o built-in de código irá aproveitar os recursos de sistema disponíveis para executar cálculos complexos. Quando as tarefas concluídas são relatados os operadores receberão moeda digital na forma de um criptomoeda. Suas carteiras será automaticamente creditada com o montante igual ao trabalho feito.

Outra ameaça perigosa conectada com a Amazon phishing scams é que eles podem vincular os destinatários vítima em páginas falsas de login. Eles são projetados para enganá-los a pensar que eles estão entrando em suas credenciais de conta para o serviço legítimo. Em vez suas credenciais da conta será automaticamente sequestrado e enviado para os respectivos operadores de hackers.

Alguns dos golpes de phishing também pode exibir anúncios intrusivos tomar várias formas - pop-ups, banners e em linha ligações. Na maioria dos casos, eles são-patrocinador relacionado e vai pagar os operadores de hackers uma determinada taxa quando um número pré-estabelecido de cliques são gerados.

Outro exemplo que depende fortemente de execução de scripts é a implantação de cookies de rastreamento e / ou um mulo de recolha de dados. Elas podem tanto dados sensíveis colheita que podem ser categorizadas em dois grupos principais:

- Informação pessoal - Os cookies de rastreamento e scripts associados podem expor a identidade dos utilizadores, procurando por cordas, como seu nome, endereço, número de telefone, interesses, localização e qualquer nome de usuário e senha armazenados combinações.

- dados do sistema - Um relatório dos componentes de hardware instalados pode ser gerado e enviado para os operadores de hackers. Outros dados que podem ser parte deste conjunto de informações inclui configurações de usuário e valores do sistema operacional.

AVISO! Em certos casos, os scripts também pode levar a infecções de Tróia - vírus que estabelecem uma conexão segura a um servidor controlado por hackers. Isso permite que os operadores para espionar os usuários em tempo real, implantar várias ameaças e assumir o controle das máquinas das vítimas em um determinado momento. Isso também lhes permite roubar qualquer arquivo disponível sobre eles. A outra possibilidade é a de implantar um vírus ransomware que irá criptografar os dados do usuário-alvo de acordo com um built-in lista de extensões de tipo de arquivo de destino.

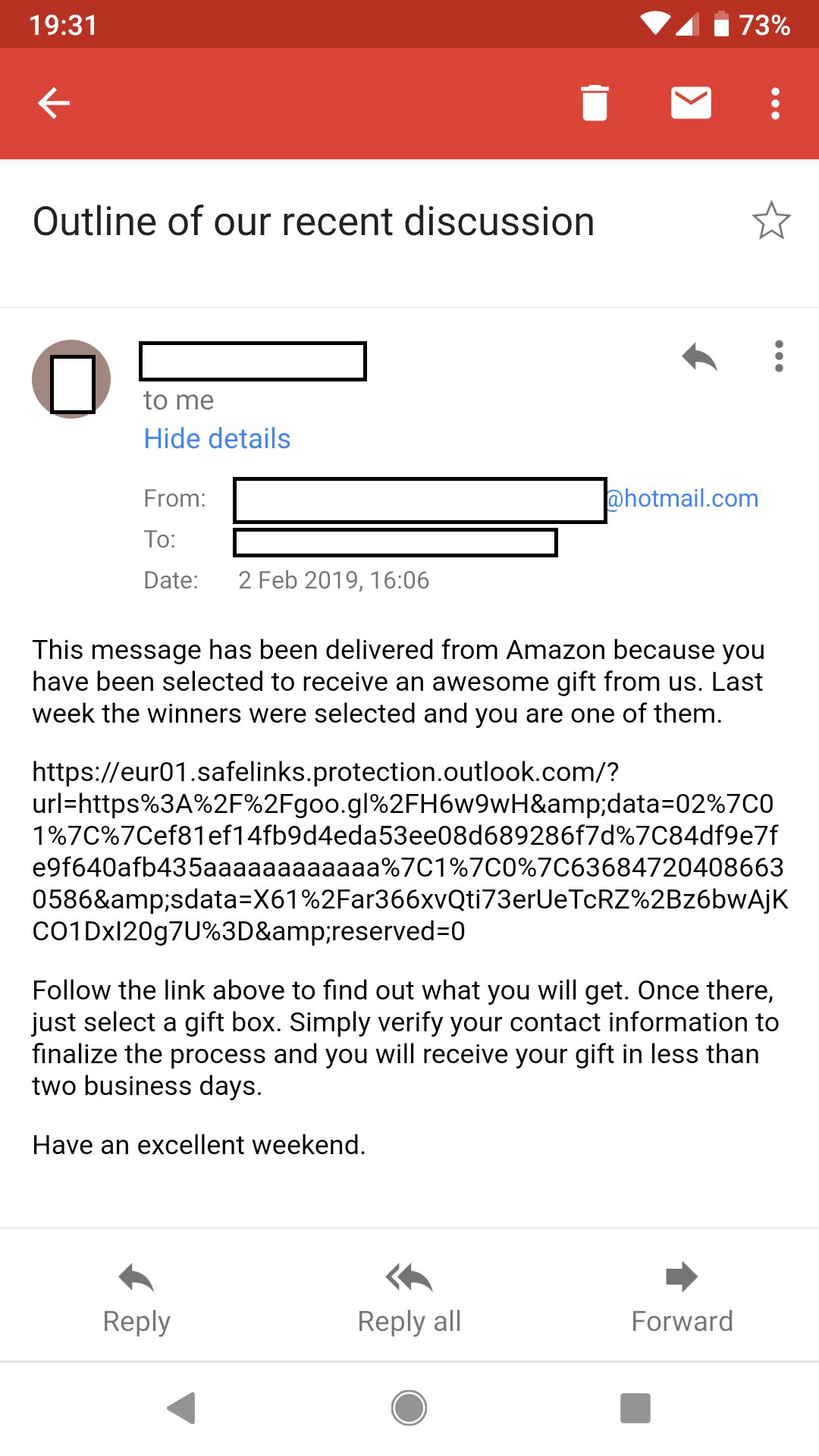

Amazon golpes de phishing - Amazon Email presente Scam

Uma onda de phishing e-mails têm sido relatados para realizar Amazon golpes relacionados. As vítimas irá recebê-los com a linha de assunto “Esboço de nossa recente discussão”. Eles vão explicar os destinatários que eles foram escolhidos para receber um presente de Amazon. A explicação será que isso é depois de um sorteio que foi concluída pouco antes que a mensagem foi enviada. Mais informações devem ser divulgadas ao clicar sobre a página que contém também as instruções de resgatar. Uma longa URL é apresentado na mensagem de e-mail e contém cadeias como “seguro”, “protecção” e “perspectiva” todas as quais se referem a conteúdos legítimos.

Os destinatários serão explicou que eles precisam para entrar em suas informações de contato, a fim de receber o presente. O link de redirecionamento vai requerer uma grande quantidade de informações pessoais, incluindo as credenciais da conta de seus perfis Amazônia e possivelmente até mesmo informações de cartão de pagamento.

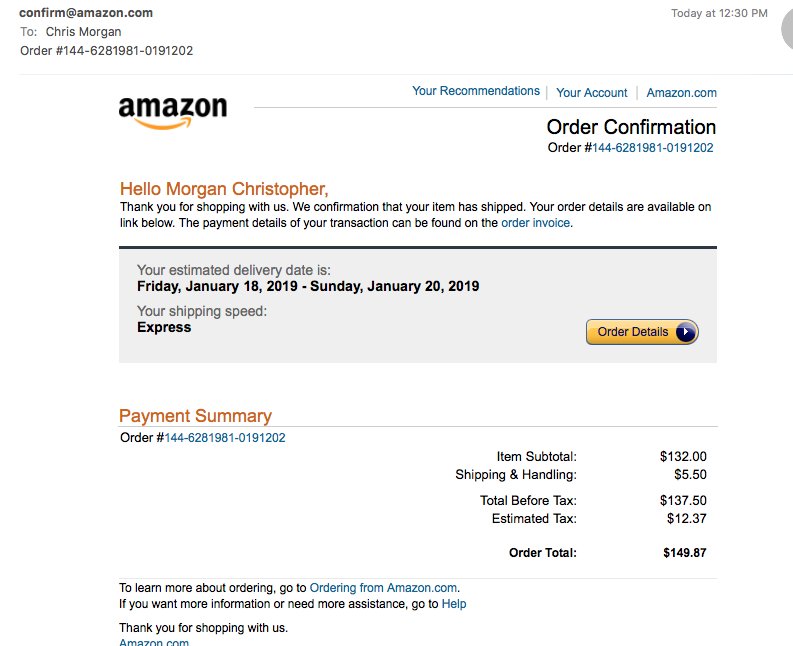

Amazon golpes de phishing - Confirmação do Pedido

Este é um esquema de phishing página de confirmação do pedido alternativa que está sendo distribuída em campanhas de e-mail direcionados contra os usuários em todo o mundo. Usando redirecionamentos de e-mail pode até pousar na caixa de entrada dos usuários não são ser registrado como SPAM em tudo. Seu conteúdo corpo cópias da Amazônia, mesmo em pequenos detalhes que torna muito difícil diferenciar entre as mensagens de embuste e notificações reais que são enviados pela empresa. Algumas das amostras de embuste capturados utilizam aberturas que mostra que os hackers por trás dos ataques obtiveram informações sobre as vítimas personalizado. Isso pode aumentar significativamente o número de usuários infectados.

Existem vários elementos nas mensagens de e-mail que se referem a detalhes do pedido e informações:

- Data de Entrega Estimada

- método de envio

- Resumo do pagamento

Se os criminosos falsificar os detalhes da ordem de informações, em seguida, um ataque de phishing muito convincente pode ser planejado. A principal link em que as vítimas são orientadas para (detalhes do pedido) irá redirecionar os usuários para uma página de login falsa.

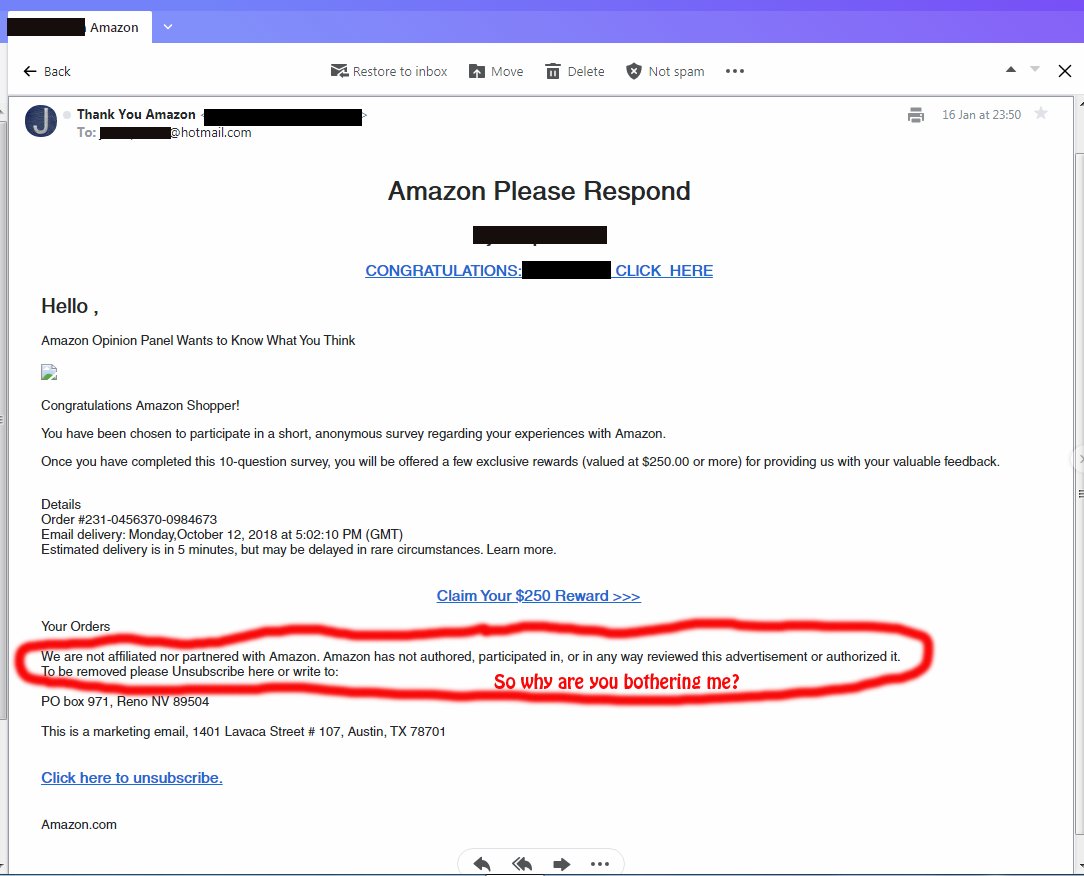

Remover Golpes Amazon Phishing - Amazon favor Emails Responda

Muitos usuários de computador têm recebido mensagens de phishing de e-mail que imitam notificações Amazon. Em vez do domínio legítimo do serviço on-line as mensagens provenientes de um endereço desconhecido hospedado em Hotmail que é certamente um sinal de que ele é falso.

As táticas de embuste vai oferecer a participação destinatários em uma pesquisa sobre uma compra com a Amazon. Eles são prometeu uma recompensa lucrativa para fornecer o feedback solicitado. A mensagem vai citar detalhes sobre a ordem falso, especificando um ID do pedido, entrega de e-mail e de entrega estimado. Essas promessas devem ser desconsideradas, logo que eles são recebidos, a maioria dos comerciantes on-line não se envolver em tais promoções ou ofertas.

As mensagens são fáceis de identificar e categorizar como farsa por olhando para esta seção:

Nós não somos afiliados nem uma parceria com a Amazon. Amazon não autorizou, participou lo, ou de qualquer forma revisto este anúncio ou autorizou.

Para ser removido cancele a inscrição aqui ou escreva para

caixa postal 971, Reno NV 89504Este é e-mail marketing, 1401 Lavaca Rua #107, Austin, TX 78701

Amazon.com

A partir do conteúdo do corpo é evidente que a fonte da mensagem é uma agência de marketing que colheu as credenciais dos destinatários. É possível que os dados também foi extraído de outras fontes, como seqüestradores de navegador, vazou bancos de dados ou até mesmo tabelas com dados dos mercados subterrâneos.

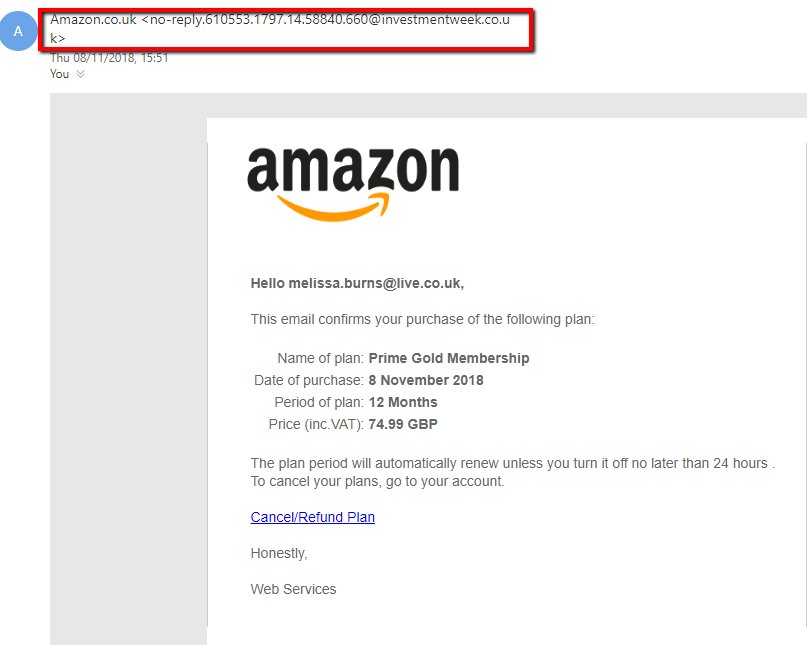

Amazon golpes de phishing - O primeiro-Membership

Um recém-publicado relatório mostra segurança um novo tipo de Amazon phishing scam no qual as vítimas receberá uma mensagem de e-mail que irá ser mascarado como sendo enviado pela própria empresa. Seu conteúdo do corpo serão projetados usando os elementos da web típicas da Amazônia. endereço de e-mail do destinatário será colocado no princípio com texto em negrito que podem confundi-los a pensar que esta é personalizada. mensagens Amazon usará o nome da pessoa real e outros elementos relacionados e outras informações que são divulgadas durante o registro de usuário. No entanto, em alguns casos, a sua e-mail pode ser reticulado a registros públicos ou bancos de dados obtidos através dos mercados subterrâneos de hackers.

O conteúdo do corpo das mensagens será exibido falsamente uma notificação de que uma sociedade Prime foi comprado por um longo período (6 ou 12 meses) e que eles podem cancelar a renovação automática ao visitar um determinado site.

Se eles clique no link os usuários serão redirecionados a um página de login falsa. Se suas credenciais de conta são inseridos eles serão automaticamente transferidas para os operadores de hackers do golpe. Como resultado, a informação sequestrado pode ser usada para crimes como chantagem, abuso de identidade, roubo financeira e etc.

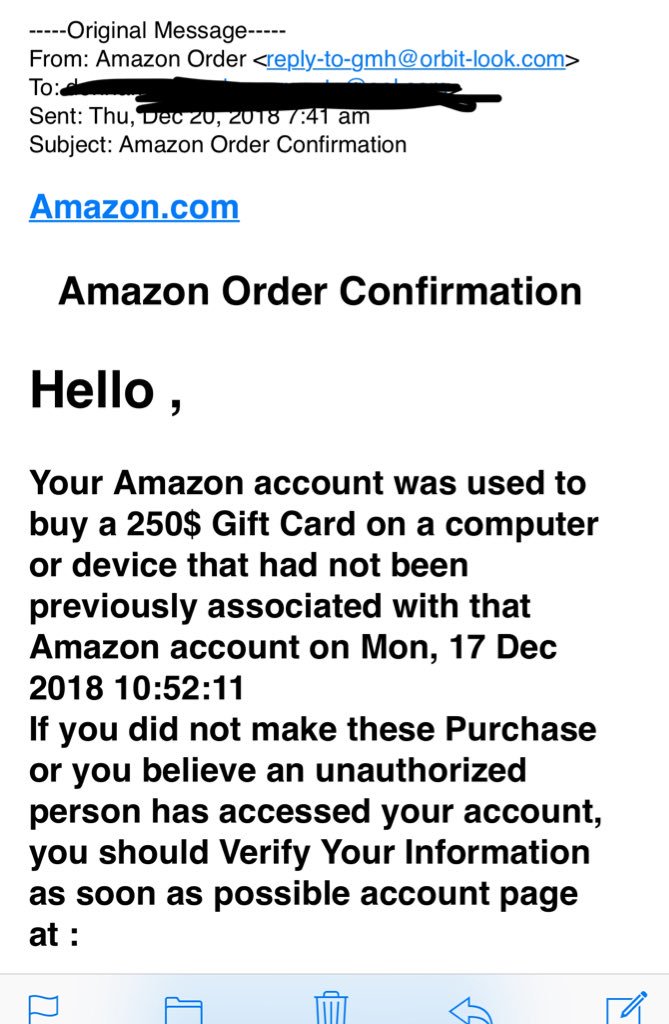

Amazon golpes de phishing - Amazon Order Confirmation Email

Os usuários vítima pode receber mensagens de e-mail dizendo ser do Amazon. Na verdade, eles são tentativas de phishing que utilizam nomes de domínio que não são afiliadas com a empresa. Ao mesmo tempo, eles usam links e layout do projeto que pode ser confundida com a empresa real.

A mensagem vai ler que conta na Amazon do destinatário foi usado para comprar um $250 Cartão de presente de um dispositivo que não foi associada com o comerciante. Eles são coagidos para verificar ou bloquear a transação, clicando em um link de texto. Esta ação irá redirecionar os usuários para uma página de login falsa que irá solicitar as credenciais da conta da conta Amazon citado.

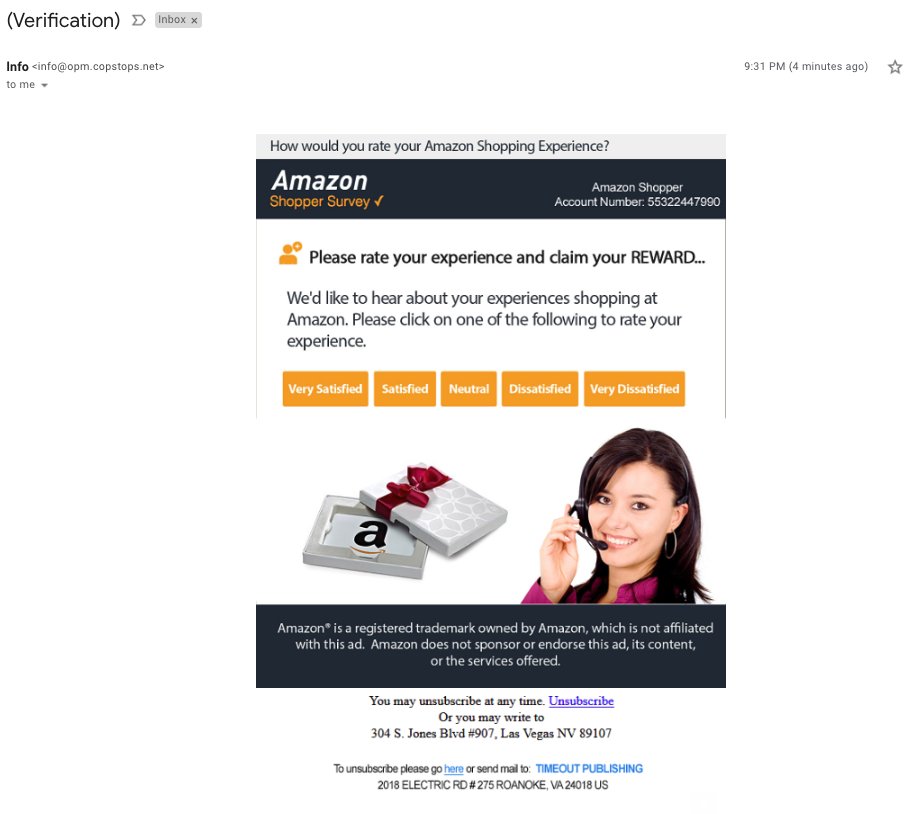

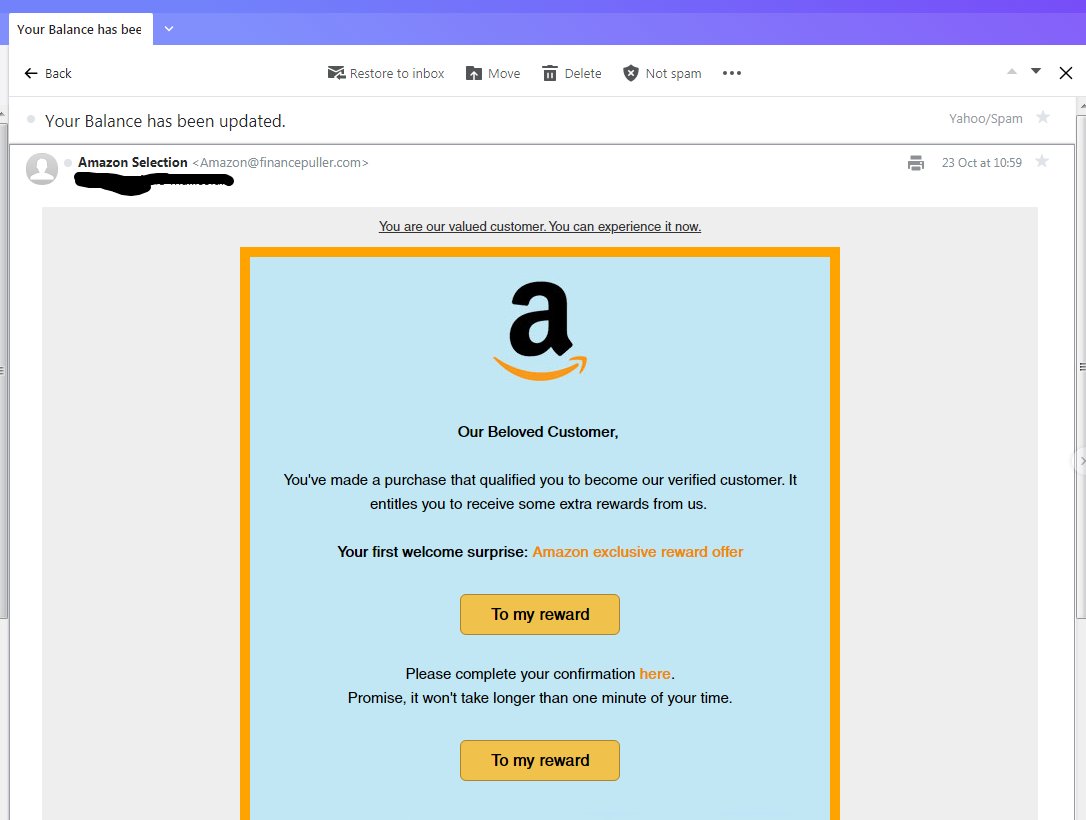

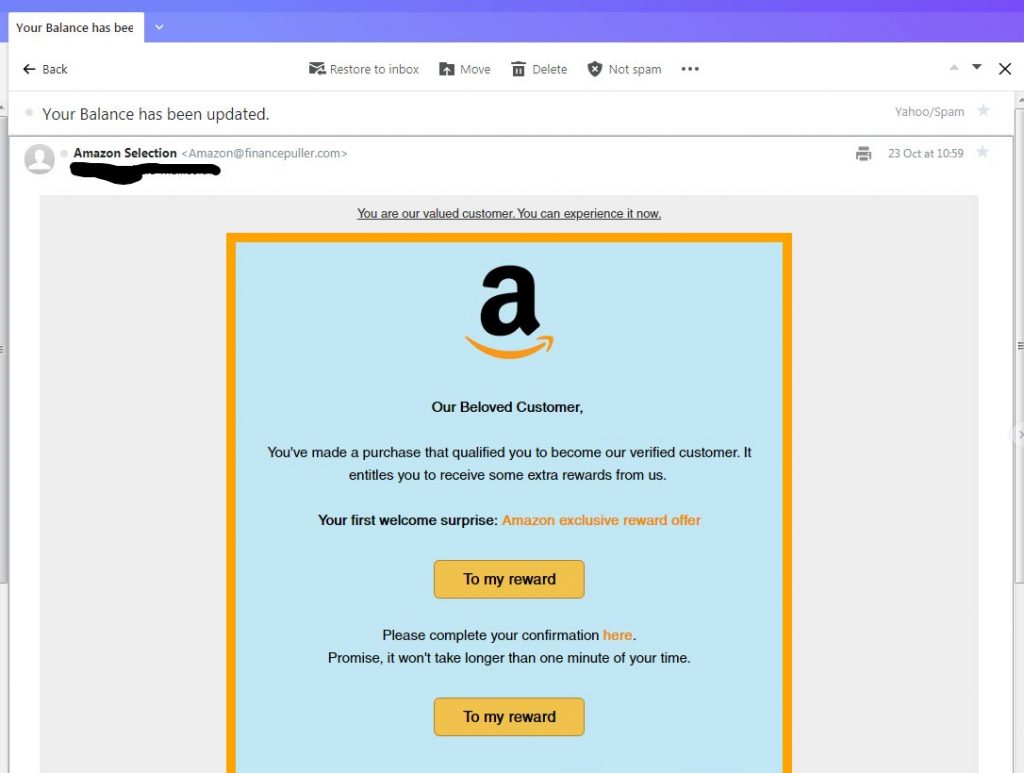

Amazon golpes de phishing - Amazon experiência de compra Reward

Esta estratégia scam é um exemplo recente de uma tática de phishing que se baseia em envio de mensagens de correio electrónico que são projetados para aparecer como sendo enviados pela Amazon. Os e-mails são concebidos como sendo uma página de pesquisa cliente que não é personalizado e parece ser enviada pela empresa. Ele pede aos utilizadores para avaliar a sua experiência de compra recente selecionando uma das seguintes opções: muito satisfeito, satisfeito, neutro, insatisfeitos e muito insatisfeitos. Quando uma dessas opções é selecionado as vítimas será redirecionado para uma página de login de phishing que irá solicitar suas credenciais conta na Amazon.

Alguns dos sinais de aviso de uma potencial mensagem de phishing scam e-mail são os seguintes:

- A tela superior direito irá mostrar “Amazon Shopper” em vez do cliente é o nome real como registrada nos registros da empresa.

- A exibição de um falso ou número de conta gerado aleatoriamente que não se correlaciona com o real atribuída aos usuários.

- links de pesquisa Promo, se for enviado a todos, não vai levar a páginas de login.

- O endereço da empresa e nome será para a Amazônia e não a outras empresas.

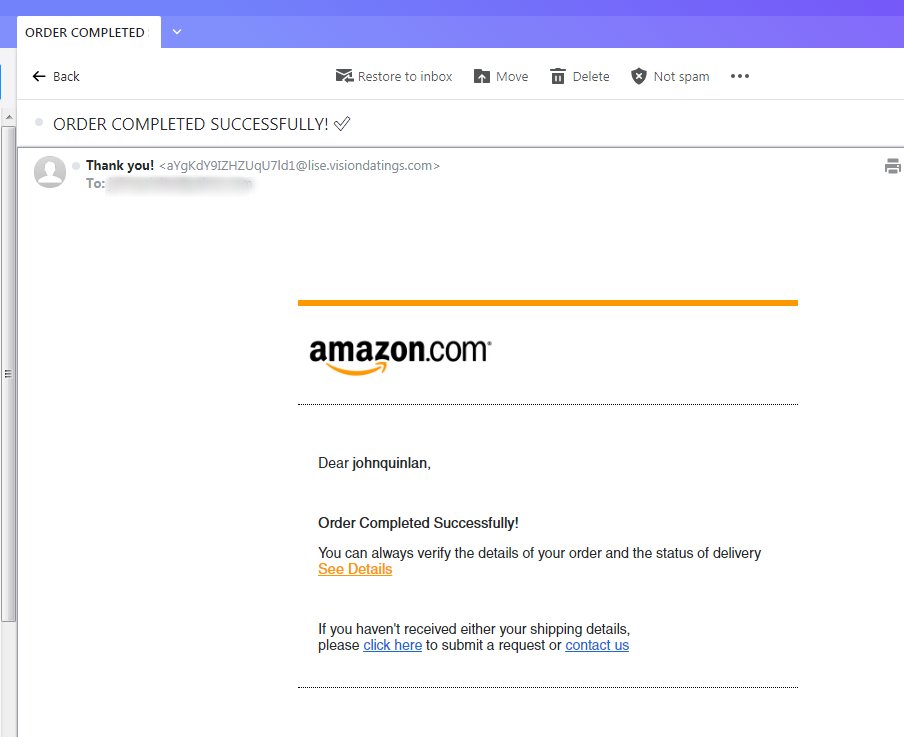

Amazon golpes de phishing - Order Notificação

Os atores maliciosos por trás dos golpes de phishing Amazon desenvolveram outra tática golpe que coage os destinatários a pensar que eles fizeram um pedido com Amazon. imagens legítimas de aparência, layout geral e elementos de design são usados com essas mensagens que leva a uma maior chance de utilizadores infectando.

As mensagens enviadas de e-mail irá incluir um link permitindo que os usuários para verificar a sua ordem, se for interagiu com ele causará uma atividade maliciosa. Há dois casos populares que representam a maioria dos incidentes:

- Ligar a Hacker-Controlled Página - Clicando no link pode redirecionar os usuários vítima a uma página de login de phishing que irá solicitar suas credenciais conta na Amazon.

- Entrega Malware - Ao clicar no link podem baixar um arquivo ou script que pode ser um vírus ou um portador de entrega payload. Interação com ela pode levar a infecções do sistema perigosas.

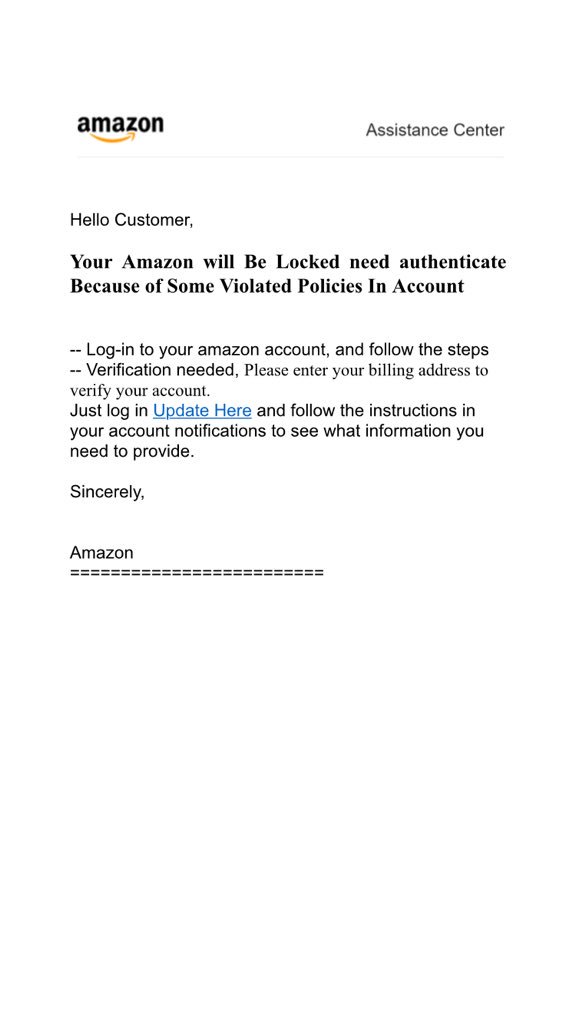

Amazon golpes de phishing - Verificação de Conta

mensagens de phishing Amazon também pode assumir a forma de notificações falsas que são enviadas pelos da empresa “Centro de assistência”. Os destinatários receberão e-mails que são projetados usando o layout usual que é esperado que vêm da empresa. As vítimas será mostrada uma mensagem informando que suas contas serão bloqueadas. As razões citadas são porque a conta está sujeita a violações de políticas. Para que isso seja feito os hackers instruir os destinatários para acessar suas contas e, em seguida, clicar em um link onde eles terão de seguir as instruções. Há vários cenários que podem ser usados para levar a ataques:

- Falso Entrada Prompts - Os hackers podem apresentar solicitações de login falsas que roubam as credenciais da conta que são inseridos no interior.

- Malware Redirect - Os hiperlinks levará para um site de malware que pode levar a outras infecções.

- Transferências de vírus - Os links podem levar a vírus de todos os tipos comuns.

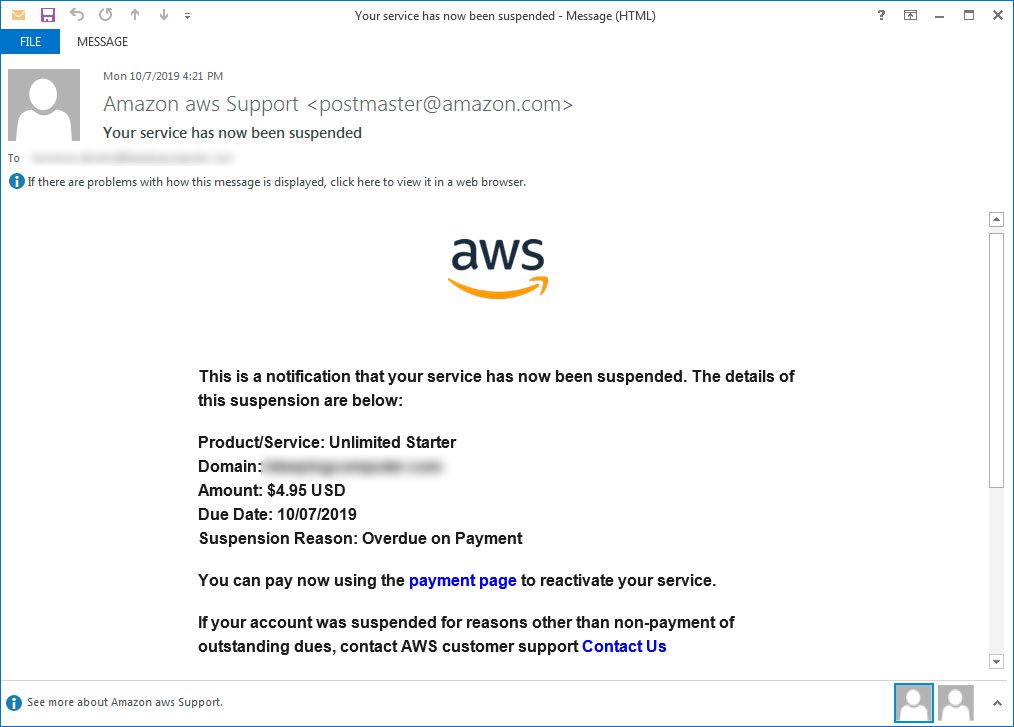

Golpes de phishing Amazon — Falsificados Amazon AWS Notificações

Uma nova campanha de phishing tira proveito do fato de que os criminosos de computador por trás disso tem a capacidade de manipular os destinatários de e-mail em acreditar que eles estão recebendo notificações do serviço Amazon AWS. Esta infra-estrutura está nuvem do gigante indústria de hospedagem que é particularmente popular entre os usuários domésticos e grandes empresas.

O que é particularmente perigoso sobre eles é que os e-mails são projetados para olhar apenas como as notificações originais que foram enviados pela empresa. Eles afirmam que as contas de destinatários estão suspensas devido à falta de pagamento. A fim de corrigir esse problema os usuários são propostas para clicar em um hyperlink embutido.

Isso pode levar a consequências diferentes. O mais comum é a apresentação de um prompt de login, se os usuários entram em suas informações de conta, então ele será enviado para os hackers imediatamente. Outra estratégia utilizada por grupos de hackers é a abertura direta de uma página de pagamento que irá solicitar diretamente os detalhes do cartão de pagamento. Em alguns casos, os hackers também pode redirecionar os visitantes para uma página de malwares. Ele pode distribuir vírus, mostrar anúncios intrusivos e levar a outro tipo de comportamento perigoso.

Remover Golpes de phishing Amazon a partir do Windows e seu navegador

Se você deseja remover os Golpes de phishing Amazon do seu computador, sugerimos que você siga as instruções de remoção postados por baixo este artigo. Eles foram criados com a idéia principal em mente para ajudá-lo a eliminar este vírus manualmente ou automaticamente. Esteja ciente de que de acordo com especialistas a melhor maneira para tentar remover o software que está causando os Amazon Phishing Scamsming pop-ups é usar um software avançado anti-malware. Tal programa é criado com a idéia em mente para verificar totalmente o computador e tentar eliminar quaisquer vestígios de programas indesejados ao mesmo tempo proteger o seu computador contra futuras infecções, bem.

- janelas

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft borda

- Safári

- Internet Explorer

- Parar pop-ups push

Como remover golpes de phishing da Amazon do Windows.

Degrau 1: Digitalizar para golpes de phishing Amazon com SpyHunter Anti-Malware Ferramenta

Degrau 2: Inicialize seu PC no modo de segurança

Degrau 3: Desinstalar Amazon tentativas de phishing e software relacionado a partir do Windows

Etapas de desinstalação para Windows 11

Etapas de desinstalação para Windows 10 e versões mais antigas

Aqui é um método em alguns passos simples que deve ser capaz de desinstalar a maioria dos programas. Não importa se você estiver usando o Windows 10, 8, 7, Vista ou XP, esses passos vai começar o trabalho feito. Arrastando o programa ou a sua pasta para a lixeira pode ser um muito má decisão. Se você fizer isso, pedaços e peças do programa são deixados para trás, e que pode levar a um trabalho instável do seu PC, erros com as associações de tipo de arquivo e outras atividades desagradáveis. A maneira correta de obter um programa fora de seu computador é para desinstalá-lo. Fazer isso:

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Degrau 4: Limpe todos os registros, Created by Amazon Phishing Scams on Your PC.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, criado por Amazon phishing scams lá. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Guia de remoção de vídeo para golpes de phishing da Amazon (janelas).

Livre-se de golpes de phishing da Amazon no Mac OS X.

Degrau 1: Desinstale os golpes de phishing da Amazon e remova arquivos e objetos relacionados

O seu Mac irá então mostrar uma lista de itens que iniciar automaticamente quando você log in. Procure quaisquer aplicativos suspeitos idêntica ou semelhante a Golpes de phishing Amazon. Verifique o aplicativo que você deseja parar de funcionar automaticamente e selecione no Minus (“-“) ícone para escondê-lo.

- Vamos para inventor.

- Na barra de pesquisa digite o nome do aplicativo que você deseja remover.

- Acima da barra de pesquisa alterar os dois menus para "Arquivos do sistema" e "Estão incluídos" para que você possa ver todos os arquivos associados ao aplicativo que você deseja remover. Tenha em mente que alguns dos arquivos não pode estar relacionada com o aplicativo que deve ter muito cuidado quais arquivos você excluir.

- Se todos os arquivos estão relacionados, segure o ⌘ + A botões para selecioná-los e, em seguida, levá-los a "Lixo".

No caso de você não pode remover Golpes de phishing via Amazon Degrau 1 acima:

No caso de você não conseguir encontrar os arquivos de vírus e objetos em seus aplicativos ou outros locais que têm mostrado acima, você pode olhar para eles manualmente nas Bibliotecas do seu Mac. Mas antes de fazer isso, por favor leia o aviso legal abaixo:

Você pode repetir o mesmo procedimento com os outros Biblioteca diretórios:

→ ~ / Library / LaunchAgents

/Biblioteca / LaunchDaemons

Gorjeta: ~ é ali de propósito, porque leva a mais LaunchAgents.

Degrau 2: Procure e remova arquivos do Amazon Phishing Scams do seu Mac

Quando você está enfrentando problemas em seu Mac, como resultado de roteiros indesejados e programas como Golpes de phishing Amazon, a forma recomendada de eliminar a ameaça é usando um programa anti-malware. O SpyHunter para Mac oferece recursos avançados de segurança, além de outros módulos que melhoram a segurança do seu Mac e a protegem no futuro.

Guia de remoção de vídeo para golpes de phishing da Amazon (Mac)

Remova os golpes de phishing da Amazon do Google Chrome.

Degrau 1: Inicie o Google Chrome e abra o menu suspenso

Degrau 2: Mova o cursor sobre "Ferramentas" e, em seguida, a partir do menu alargado escolher "extensões"

Degrau 3: Desde o aberto "extensões" menu de localizar a extensão indesejada e clique em seu "Retirar" botão.

Degrau 4: Após a extensão é removido, reinicie o Google Chrome fechando-o do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Apagar Amazon Phishing Scams do Mozilla Firefox.

Degrau 1: Inicie o Mozilla Firefox. Abra a janela do menu:

Degrau 2: Selecione os "Add-ons" ícone do menu.

Degrau 3: Selecione a extensão indesejada e clique "Retirar"

Degrau 4: Após a extensão é removido, restart Mozilla Firefox fechando-lo do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Desinstalar scams de phishing da Amazon do Microsoft Edge.

Degrau 1: Inicie o navegador Edge.

Degrau 2: Abra o menu suspenso clicando no ícone no canto superior direito.

Degrau 3: A partir do menu drop seleccionar "extensões".

Degrau 4: Escolha a extensão suspeita de malware que deseja remover e clique no ícone de engrenagem.

Degrau 5: Remova a extensão maliciosa rolando para baixo e clicando em Desinstalar.

Remover Amazon Phishing Scams do Safari

Degrau 1: Inicie o aplicativo Safari.

Degrau 2: Depois de passar o cursor do mouse para o topo da tela, clique no texto do Safari para abrir seu menu suspenso.

Degrau 3: A partir do menu, Clique em "preferências".

Degrau 4: Depois disso, selecione a guia 'Extensões'.

Degrau 5: Clique uma vez sobre a extensão que você deseja remover.

Degrau 6: Clique em 'Desinstalar'.

Uma janela pop-up aparecerá pedindo a confirmação de desinstalação a extensão. selecionar 'Desinstalar' novamente, e os golpes Amazon Phishing será removido.

Elimine os golpes de phishing da Amazon no Internet Explorer.

Degrau 1: Inicie o Internet Explorer.

Degrau 2: Clique no ícone de engrenagem denominado 'Ferramentas' para abrir o menu suspenso e selecione 'Gerenciar Complementos'

Degrau 3: Na janela 'Gerenciar Complementos'.

Degrau 4: Selecione a extensão que deseja remover e clique em 'Desativar'. Uma janela pop-up será exibida para informá-lo que você está prestes a desativar a extensão selecionada, e mais alguns add-ons pode ser desativado assim. Deixe todas as caixas marcadas, e clique em 'Desativar'.

Degrau 5: Após a extensão indesejada foi removido, reinicie o Internet Explorer fechando-o com o botão vermelho 'X' localizado no canto superior direito e reinicie-o.

Remova notificações push de seus navegadores

Desative as notificações push do Google Chrome

Para desativar quaisquer notificações push do navegador Google Chrome, Por favor, siga os passos abaixo:

Degrau 1: Vamos para Configurações no Chrome.

Degrau 2: Em Configurações, selecione “Configurações avançadas”:

Degrau 3: Clique em “Configurações de conteúdo”:

Degrau 4: Abrir "notificações”:

Degrau 5: Clique nos três pontos e escolha Bloco, Editar ou remover opções:

Remover notificações push no Firefox

Degrau 1: Vá para Opções do Firefox.

Degrau 2: Vá para as configurações", digite “notificações” na barra de pesquisa e clique "Configurações":

Degrau 3: Clique em “Remover” em qualquer site para o qual deseja que as notificações desapareçam e clique em “Salvar alterações”

Parar notificações push no Opera

Degrau 1: Na ópera, pressione ALT + P para ir para Configurações.

Degrau 2: Na pesquisa de configuração, digite “Conteúdo” para ir para Configurações de Conteúdo.

Degrau 3: Abrir notificações:

Degrau 4: Faça o mesmo que você fez com o Google Chrome (explicado abaixo):

Elimine notificações push no Safari

Degrau 1: Abra as preferências do Safari.

Degrau 2: Escolha o domínio de onde você gosta de push pop-ups e mude para "Negar" de "Permitir".

Amazon Phishing Scams-FAQ

What Is Amazon Phishing Scams?

A ameaça do Amazon Phishing Scams é um adware ou vírus redirecionar navegador.

Pode tornar o seu computador significativamente lento e exibir anúncios. A ideia principal é que suas informações provavelmente sejam roubadas ou mais anúncios sejam exibidos em seu dispositivo.

Os criadores de tais aplicativos indesejados trabalham com esquemas de pagamento por clique para fazer seu computador visitar tipos de sites arriscados ou diferentes que podem gerar fundos para eles. É por isso que eles nem se importam com os tipos de sites que aparecem nos anúncios. Isso torna o software indesejado indiretamente arriscado para o seu sistema operacional.

What Are the Symptoms of Amazon Phishing Scams?

Existem vários sintomas a serem observados quando esta ameaça específica e também aplicativos indesejados em geral estão ativos:

Sintoma #1: Seu computador pode ficar lento e ter baixo desempenho em geral.

Sintoma #2: Você tem barras de ferramentas, add-ons ou extensões em seus navegadores da web que você não se lembra de ter adicionado.

Sintoma #3: Você vê todos os tipos de anúncios, como resultados de pesquisa com anúncios, pop-ups e redirecionamentos para aparecerem aleatoriamente.

Sintoma #4: Você vê os aplicativos instalados no seu Mac sendo executados automaticamente e não se lembra de instalá-los.

Sintoma #5: Você vê processos suspeitos em execução no Gerenciador de Tarefas.

Se você ver um ou mais desses sintomas, então os especialistas em segurança recomendam que você verifique se há vírus no seu computador.

Que tipos de programas indesejados existem?

De acordo com a maioria dos pesquisadores de malware e especialistas em segurança cibernética, as ameaças que atualmente podem afetar o seu dispositivo podem ser software antivírus desonesto, adware, seqüestradores de navegador, clickers, otimizadores falsos e quaisquer formas de PUPs.

O que fazer se eu tiver um "vírus" como golpes de phishing da Amazon?

Com algumas ações simples. Em primeiro lugar, é imperativo que você siga estas etapas:

Degrau 1: Encontre um computador seguro e conecte-o a outra rede, não aquele em que seu Mac foi infectado.

Degrau 2: Alterar todas as suas senhas, a partir de suas senhas de e-mail.

Degrau 3: Habilitar autenticação de dois fatores para proteção de suas contas importantes.

Degrau 4: Ligue para o seu banco para mude os detalhes do seu cartão de crédito (codigo secreto, etc.) se você salvou seu cartão de crédito para compras on-line ou realizou atividades on-line com seu cartão.

Degrau 5: Tenha certeza de ligue para o seu ISP (Provedor de Internet ou operadora) e peça a eles que alterem seu endereço IP.

Degrau 6: Mude o seu Senha do wifi.

Degrau 7: (Opcional): Certifique-se de verificar todos os dispositivos conectados à sua rede em busca de vírus e repita essas etapas para eles se eles forem afetados.

Degrau 8: Instale o anti-malware software com proteção em tempo real em todos os dispositivos que você possui.

Degrau 9: Tente não baixar software de sites que você não conhece e fique longe de sites de baixa reputação em geral.

Se você seguir essas recomendações, sua rede e todos os dispositivos se tornarão significativamente mais seguros contra quaisquer ameaças ou software invasor de informações e também estarão livres de vírus e protegidos no futuro.

How Does Amazon Phishing Scams Work?

Uma vez instalado, Amazon Phishing Scams can coletar dados utilização rastreadores. Esses dados são sobre seus hábitos de navegação na web, como os sites que você visita e os termos de pesquisa que você usa. Em seguida, é usado para direcionar anúncios ou vender suas informações a terceiros.

Amazon Phishing Scams can also baixe outro software malicioso em seu computador, como vírus e spyware, que pode ser usado para roubar suas informações pessoais e exibir anúncios arriscados, que pode redirecionar para sites de vírus ou fraudes.

Is Amazon Phishing Scams Malware?

A verdade é que os filhotes (adware, seqüestradores de navegador) não são vírus, mas pode ser tão perigoso pois eles podem mostrar e redirecioná-lo para sites de malware e páginas fraudulentas.

Muitos especialistas em segurança classificam programas potencialmente indesejados como malware. Isso ocorre devido aos efeitos indesejados que os PUPs podem causar, como exibir anúncios intrusivos e coletar dados do usuário sem o conhecimento ou consentimento do usuário.

Sobre a Amazon Phishing Scams Research

O conteúdo que publicamos em SensorsTechForum.com, este guia de instruções de remoção de golpes de phishing da Amazon incluído, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o específico, problema relacionado ao adware, e restaure seu navegador e sistema de computador.

Como conduzimos a pesquisa sobre os golpes de phishing da Amazon?

Observe que nossa pesquisa é baseada em investigações independentes. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre o malware mais recente, adware, e definições de sequestrador de navegador.

além disso, the research behind the Amazon Phishing Scams threat is backed with VirusTotal.

Para entender melhor esta ameaça online, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.