O que é o Ransomware?

Ransomware é um tipo de software malicioso que ameaça publicar os dados da vítima ou bloquear perpetuamente o acesso a eles, a menos que um resgate seja pago. Embora possa afetar indivíduos, seus alvos principais geralmente incluem corporações, agências governamentais, e outras organizações que detêm dados sensíveis. Este programa malicioso criptografa arquivos no sistema infectado, tornando-os inacessíveis, e exige resgate, geralmente em criptomoeda, para fornecer a chave de descriptografia.

O aumento do ransomware nos últimos anos destaca uma ameaça cibernética significativa, com exemplos notórios como CryptoLocker, WannaCry, e NotPetya demonstrando seu potencial destrutivo.

ransomware – detalhes

| Extensão de arquivo | Dependendo da variante |

| Tipo | Malware, Cryptovirus |

| Pequena descrição | Os arquivos criptografa ransomware no seu sistema de computador e exige um resgate a ser pago para recuperá-los, alegadamente. Em outros casos, operadores de ransomware usam técnicas de extorsão dupla e tripla, em que ameaçam divulgar dados roubados ao público. |

| Os sintomas | Dados criptografados; uma bilhete de resgate caiu |

| distribuição Método | Os e-mails de spam, Exploração de vulnerabilidade |

| Ferramenta de detecção |

Veja se o seu Mac foi afetado por ransomware

Baixar

Remoção de Malware Ferramenta

|

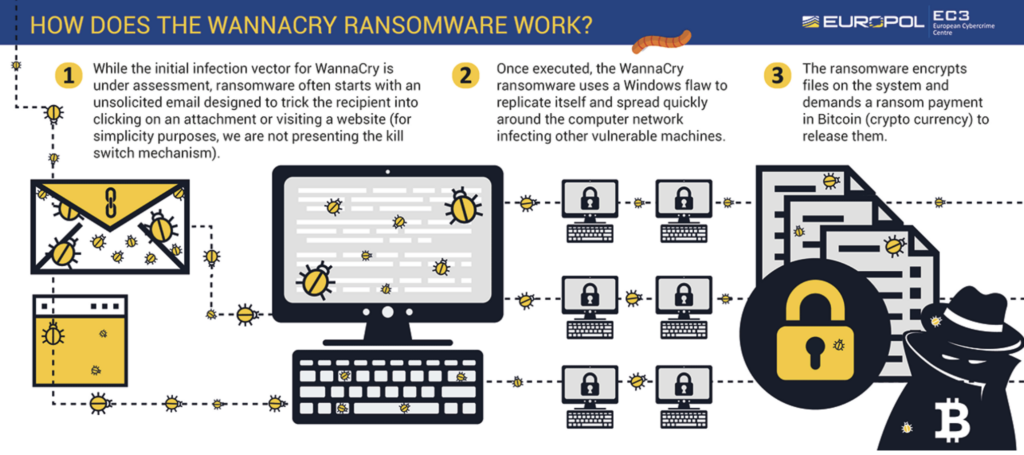

Propagação e distribuição de ransomware

O ransomware geralmente entra por meio de ações aparentemente inócuas, transformando o comportamento online comum em um risco. Os pontos de entrada comuns incluem:

- phishing e-mails. Esses são e-mails enganosos que induzem os destinatários a clicar em links ou anexos maliciosos. Muitas vezes parecem ser de fontes confiáveis, tornando-os altamente eficazes.

- Vulnerabilidades exploradas. Software sem patch é o principal alvo dos invasores. Explorando falhas de segurança conhecidas, eles podem injetar ransomware sem qualquer interação do usuário.

- Ataques de força bruta. Os invasores usam ferramentas automatizadas para adivinhar senhas fracas, obter acesso não autorizado aos sistemas.

Cada ponto de entrada representa uma potencial lacuna de segurança que pode ser minimizada com práticas de higiene digital vigilantes e a implementação de medidas de segurança como autenticação multifator (MFA) e atualizações regulares de software.

Uma das formas mais comuns de propagação de ransomware é por meio de anexos de email, em mensagens de phishing inteligentemente selecionadas. Os invasores enviam e-mails de phishing ou e-mails maliciosos projetados para induzir os destinatários a abrir um arquivo infectado. Esses e-mails geralmente usam técnicas de engenharia social, como personificar contatos ou empresas confiáveis, para aumentar a probabilidade de o alvo abrir o e-mail e baixar o anexo.

Em ataques mais sofisticados, O lança-phishing é empregado, onde o e-mail é personalizado para indivíduos ou organizações específicas, tornando o ataque mais credível.

Dentro desses anexos de e-mail, O ransomware geralmente se esconde em arquivos que contêm uma macro maliciosa. Quando a vítima habilita a macro, acreditando que é uma função inofensiva, o ransomware é executado e começa a criptografar arquivos no sistema.

Além do e-mail, kits de exploração são outro método usado para distribuir ransomware. Esses kits aproveitam vulnerabilidades em softwares ou sistemas operacionais, permitindo que os invasores implantem ransomware em sistemas sem exigir que o usuário interaja com um e-mail ou arquivo. Malvertisements (anúncios maliciosos) também desempenham um papel na distribuição de ransomware, frequentemente aparecendo em sites legítimos. Quando os usuários clicam nesses anúncios comprometidos, eles são redirecionados para sites que exploram vulnerabilidades e instalam ransomware.

Para cibercriminosos que não têm conhecimento técnico para desenvolver ransomware, Ransomware as a Service (Raas) surgiu. O RaaS fornece kits de ransomware prontos que os criminosos podem alugar, oferecendo uma baixa barreira de entrada para que possíveis invasores lancem suas próprias campanhas de ransomware.

Para combater essas ameaças, as organizações dependem de uma combinação de gateways de e-mail seguros e gateways da web seguros. Gateways de e-mail seguros ajudam a filtrar e-mails maliciosos e de phishing, parando o ransomware antes que ele chegue às caixas de entrada dos usuários. similarmente, gateways da web seguros impedem que os usuários acessem sites perigosos que podem distribuir ransomware por meio de malvertisements ou kits de exploração.

Em resposta ao aumento de ataques direcionados, soluções de proteção contra ataques direcionados também se tornaram essenciais. Esses sistemas oferecem camadas de segurança avançadas que defendem contra ataques altamente personalizados, como spear-phishing, onde as defesas tradicionais podem falhar. Ao utilizar uma abordagem multicamadas, combinando defesas de engenharia social, detecção de phishing, e gateways seguros, as organizações podem se proteger melhor da ameaça generalizada e em evolução do ransomware.

Impacto do Ransomware em empresas e indivíduos

assim, por que isso deveria te preocupar? O ransomware não discrimina, pois pode atingir qualquer um, de pequenas empresas a grandes empresas, bem como usuários individuais. As implicações de um ataque podem ser devastadoras, variando de perda irreversível de dados a consequências financeiras substanciais.

Além disso, a a sofisticação dos ataques de ransomware está em constante evolução, com os perpetradores empregando métodos como dupla e tripla extorsão tática. Eles não apenas criptografam seus dados, mas também ameaçam vazá-los, ampliando o potencial de danos à reputação e problemas de conformidade.

- Impacto financeiro: Além do pagamento do resgate – o que pode nem mesmo resultar na recuperação de dados – o custo financeiro inclui tempo de inatividade, produtividade perdida, investigação forense, recuperação de dados, e, em alguns casos, consequências legais decorrentes de dados pessoais comprometidos.

- Interrupção operacional: Um ataque pode interromper as operações comerciais instantaneamente. A hora de se recuperar, dependendo da escala do ataque e das soluções de backup em vigor, pode variar amplamente, impactando significativamente a prestação de serviços e a continuidade operacional.

- Danos à reputação: A confiança é difícil de ganhar e fácil de perder. A reputação de uma organização pode ser severamente manchada se as partes interessadas sentirem que seus dados não estão adequadamente protegidos, levando à perda de negócios e relações tensas.

- Consequências regulatórias: Dependendo da natureza dos dados comprometidos e da jurisdição, as organizações podem enfrentar multas pesadas e ações legais por não protegerem adequadamente as informações confidenciais.

O surgimento de ransomware como um serviço (Raas) democratizou ainda mais o acesso a esta técnica maliciosa, permitindo que indivíduos sem conhecimento técnico lancem ataques de resgate. Esta tendência indica um cenário de ameaças crescentes que requer mecanismos de defesa vigilantes. Estratégias eficazes de prevenção e detecção são fundamentais, incluindo backups regulares, proteção abrangente de endpoint, educação do usuário, e planejamento de resposta a incidentes. Essas medidas não só ajudam a mitigar o risco, mas também garantem uma recuperação mais rápida caso ocorra um ataque.

Os custos crescentes dos ataques de ransomware

O cenário financeiro da segurança cibernética foi drasticamente alterado por ataques de ransomware, com o ano passado marcando um aumento significativo tanto na frequência quanto nas demandas financeiras dos invasores. O aumento acentuado nos pagamentos de ransomware, alcançando $1.1 bilhões do anterior $567 milhões em 2022, mostra a crescente ousadia e sofisticação dos cibercriminosos.

Esta escalada não diz respeito apenas aos pagamentos de resgate em si, mas abrange as consequências económicas mais amplas, incluindo os custos de detecção, resposta, e a impacto de longo prazo na reputação da marca e tempo de inatividade operacional. Para empresas, esta ascensão sinaliza uma necessidade urgente de priorizar medidas robustas de segurança cibernética, à medida que o ransomware deixa de ser um risco potencial e se torna uma ocorrência comum.

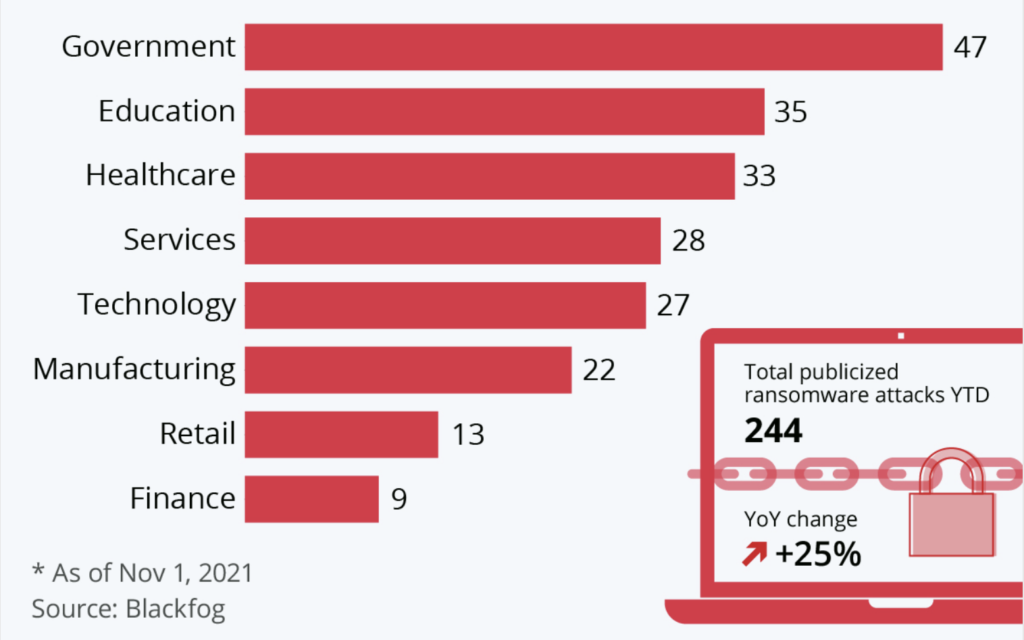

Estatísticas globais

O ransomware provou ser uma ameaça global, com os atacantes não discriminando por geografia, indústria, ou tamanho da empresa. No 2023, organizações nos EUA. foram os mais atingidos, totalizando 47 por cento de todos os ataques, mas a onda de ransomware atingiu todos os cantos do mundo. As implicações financeiras foram impressionantes, com alguns incidentes exigindo tanto quanto $70 milhões para restaurar o acesso a dados criptografados.

Embora o foco imediato tenda a ser o resgate exigido pelos atacantes, que teve uma média $2.73 milhões em 2024, o verdadeiro custo econômico do ransomware está nas suas consequências. As empresas enfrentam um tempo de inatividade operacional substancial, com a empresa média experimentando um desligamento de 24 dias.

É importante ressaltar que se espera que o ransomware seja uma ameaça prevalente em 2025, com a sofisticação esperada em táticas criminosas e proliferação em empreendimentos de ransomware como serviço. além disso, apesar da crescente conscientização, muitas organizações ainda não têm uma política de segurança cibernética adequada em vigor, como backups regulares, proteção de endpoint, e treinamento de funcionários, deixando-os vulneráveis a ataques.

Este tempo de inatividade, juntamente com os custos de remediação, e o potencial impacto na reputação da empresa, muitas vezes excede o valor do resgate em cinco a dez vezes. além disso, a recorrência de ataques contra empresas que já pagaram resgates destaca a importância de investir em medidas preventivas em vez de depender de pagamentos pós-ataque. Esta situação realça a necessidade crítica de soluções abrangentes de segurança cibernética como o SpyHunter, que são projetados para detectar e remover ameaças de ransomware, protegendo assim as empresas dos imensos custos associados a estes ciberataques.

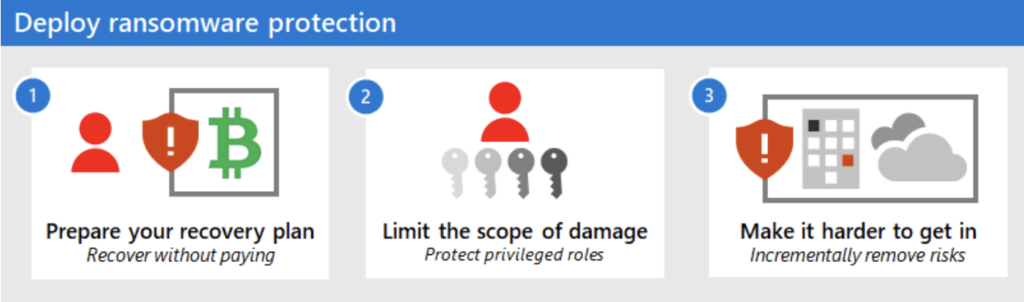

Técnicas de prevenção de ransomware

Na luta contra o ransomware, certas práticas recomendadas provaram ser particularmente eficazes. Aqui estão as cinco principais estratégias que empresas e indivíduos devem adotar:

- Atualizações regulares do sistema: Mantenha todos os sistemas e softwares atualizados. As atualizações de software geralmente incluem patches para vulnerabilidades de segurança que os invasores de ransomware podem explorar.

- Medidas de autenticação forte: Utilize autenticação multifator (MFA) e forte, senhas exclusivas para todas as contas. Isso adiciona uma camada extra de segurança, tornando mais difícil para os invasores obterem acesso não autorizado.

- Conscientização sobre segurança de e-mail: Treine os funcionários para reconhecer tentativas de phishing e anexos maliciosos. O erro humano pode muitas vezes ser o elo mais fraco na segurança cibernética, portanto, fomentar uma cultura de vigilância é crucial.

- Restringir acesso do usuário: Aplicar o princípio do menor privilégio, dando aos usuários acesso apenas às informações e recursos necessários para suas funções. Isso minimiza o impacto potencial de um ataque.

- Backups de dados de rotina: Faça backup dos dados regularmente e garanta que esses backups sejam armazenados com segurança fora do local ou na nuvem. Em caso de ataque de ransomware, ter backups atualizados é sua rede de segurança para recuperação.

Higiene cibernética forte

Boas práticas de higiene cibernética são essenciais para prevenir ataques de ransomware. Isso envolve simples, ações de rotina que cada membro da sua organização pode executar para manter a segurança de seus ativos digitais. Aqui estão algumas etapas importantes:

- Manutenção de software: Atualize e aplique patches regularmente em todos os softwares, sistemas operacionais, e firmware para fechar vulnerabilidades.

- Configuração Segura: Garantir que todos os sistemas estejam configurados com segurança por padrão, reduzindo a exposição desnecessária a ameaças.

- Controle de acesso à rede: Use firewalls, redes de segmento, e controlar quem tem acesso a quais partes da sua rede para minimizar o risco de um ataque se espalhar.

- Proteção Antivírus: Implante soluções antivírus e antimalware confiáveis, como SpyHunter, que pode detectar e bloquear ransomware e outros malwares antes que eles comprometam seu sistema.

Desenvolver esses hábitos entre todos os usuários da sua organização pode reduzir drasticamente o risco de uma infiltração de ransomware.

Backups regulares de dados

Fazer backup de dados regularmente é uma das defesas mais eficazes contra ransomware. Ele garante que, em caso de ataque, você pode restaurar seus sistemas e dados sem pagar resgate. Aqui'™É por isso que os backups de rotina são vitais:

- Recuperação rápida: Recupere rapidamente o acesso aos seus dados após um ataque, minimizando o tempo de inatividade e o impacto operacional.

- Integridade de dados: Mantenha o controle sobre a integridade dos seus dados, garantindo que você possa recuperar versões inalteradas de seus arquivos importantes.

- Economia de custos: Evite o fardo financeiro de pagar resgates, o que não só incentiva novos ataques, mas muitas vezes não resulta na recuperação de dados.

Para maximizar a eficácia dos seus backups, aderir ao 3-2-1 regra: mantenha três cópias totais dos seus dados, em dois formatos diferentes, com uma dessas cópias fora do local ou na nuvem. Testes regulares de seus backups são essenciais para garantir que eles possam ser restaurados de forma rápida e eficaz quando você precisar deles.

Resposta e recuperação de ransomware

Quando ocorre um ataque de ransomware, uma resposta rápida e organizada é crucial para mitigar danos e recuperar sistemas. O primeiro passo em qualquer resposta ao ransomware é a contenção. Isso envolve tomando medidas imediatas para impedir a propagação do ransomware pela rede. Isolamento de rede é a chave aqui, desconectar sistemas infectados da rede mais ampla para evitar mais infecções. Identificando o paciente zero, ou o primeiro sistema infectado, ajuda a rastrear a origem do ataque e avaliar seu impacto.

Uma vez que o ransomware é contido, é importante identificar a variante específica do ransomware. Saber qual variante está em jogo ajuda a determinar as opções de descriptografia disponíveis. Sites como Não há mais resgate, uma colaboração entre empresas de segurança cibernética e autoridades policiais, oferecer ferramentas de descriptografia gratuitas para certas variantes de ransomware, evitando potencialmente a necessidade de um pagamento de resgate:

Neste ponto, uma avaliação completa do backup é essencial. Backups bem mantidos são uma das maneiras mais eficazes de se recuperar de um ataque de ransomware sem pagar o resgate. Se limpo, backups não afetados estão disponíveis, a restauração de backup pode ser iniciada para restaurar os sistemas ao seu estado pré-ataque. É importante garantir que esses backups não estejam infectados e estejam atualizados para evitar a reinfecção dos sistemas restaurados.

A análise forense também deve ser realizada para entender como o ransomware entrou no sistema. Isso geralmente envolve rastrear links ou anexos de e-mail maliciosos que foram usados em ataques de phishing. A presença de soluções antivírus/antimalware fortes pode ajudar a detectar esses vetores iniciais e prevenir ataques futuros.

Relatar o incidente às autoridades através de aplicação da lei é crucial, tanto para cumprir com os regulamentos como para ajudar em esforços mais amplos para rastrear e desmantelar grupos de ransomware. As agências de aplicação da lei também podem fornecer recursos valiosos e orientação sobre estratégias de recuperação.

Nos casos em que nenhuma ferramenta de descriptografia está disponível e os backups estão comprometidos, algumas organizações podem se sentir forçadas a considerar o pagamento de resgate. Contudo, isso deve ser o último recurso, pois o pagamento não garante a recuperação dos dados e pode encorajar novos ataques. As avaliações abrangentes pós-ataque devem incluir a melhoria das medidas de segurança, atualização de soluções antivírus/antimalware, e reavaliar estratégias de backup para garantir que a organização esteja melhor preparada para incidentes futuros.

Ações imediatas a serem tomadas após a detecção de ransomware

- Isolar sistemas afetados: Desconecte imediatamente os dispositivos infectados de todas as conexões de rede, tanto com fio quanto sem fio. Esta etapa evita que o ransomware se espalhe para outros dispositivos.

- Desligar ou bloquear: Se a desconexão não for possível, desligue os dispositivos afetados ou bloqueie o acesso de rede a esses sistemas. Essa abordagem ajuda a conter o ransomware nos dispositivos já afetados.

- Analisar o Impacto: Identifique rapidamente quais sistemas estão infectados e classifique-os com base em sua criticidade para suas operações. Isso ajudará a priorizar os esforços de recuperação.

- Proteja seus backups: Verifique se seus backups estão intactos e não foram comprometidos pelo ataque. Backups seguros são essenciais para recuperação, portanto, certifique-se de que eles estejam desconectados da rede e ilesos.

- Entrar em contato com autoridades: Relatar o incidente às autoridades policiais pode fornecer recursos e suporte adicionais, e também pode ajudar a rastrear os atacantes.

Contratar um especialista em segurança cibernética durante esta fase pode fornecer a visão necessária sobre o vetor de ataque e ajudar a formular uma estratégia de contenção eficaz. Em cenários onde a complexidade do ransomware exige conhecimento especializado, software como o SpyHunter pode ser um aliado valioso na identificação e remoção de ameaças de malware.

Análise e Recuperação

A análise e recuperação pós-ataque exigem uma abordagem estruturada para restaurar as operações e prevenir incidentes futuros. Uma investigação completa revelará a extensão dos danos, o ponto de entrada do ransomware, e quaisquer potenciais backdoors deixadas por invasores.

- Erradique o Ransomware: Use ferramentas confiáveis de remoção de malware para erradicar completamente o ransomware de todos os sistemas afetados. Esta etapa é crítica antes de qualquer esforço de restauração começar para evitar a reinfecção.

- Investigar e aprender: Realize uma análise aprofundada para entender como o ransomware entrou no seu sistema, quais vulnerabilidades foram exploradas, e se algum dado foi exfiltrado.

- Restaurar de backups: Depois de ter certeza de que o ransomware foi completamente removido, comece a restaurar dados de backups limpos. Priorize os sistemas com base na importância deles para suas operações comerciais.

- Fortaleça suas defesas: Com base nos insights obtidos com o ataque, atualize seus protocolos de segurança, Programas, e treinamento de funcionários para se defender contra ameaças futuras.

- Monitorar continuamente: Fique de olho em seus sistemas para detectar quaisquer sinais de atividade incomum ou infecções repetidas, já que os invasores frequentemente tentam reinfectar sistemas que foram comprometidos anteriormente.

Para garantir uma recuperação eficiente e resiliência futura, recorrer a soluções de segurança cibernética confiáveis, como o SpyHunter, pode fornecer proteção contínua contra uma ampla gama de ameaças de malware, incluindo variantes sofisticadas de ransomware. A fase de pós-recuperação é uma oportunidade para reforçar sua postura de segurança cibernética com detecção avançada, capacidades de resposta, e atualizações regulares do sistema.

Técnicas de remoção de ransomware e restauração do sistema

Como remover ransomware com segurança sem pagar o resgate

Livrar seu sistema de ransomware sem atender aos pedidos de resgate pode ser desafiador, mas certamente é possível com as medidas certas. Em primeiro lugar, desconecte o dispositivo infectado de todas as redes e dispositivos externos para evitar a propagação do ransomware. Execute uma ferramenta anti-malware confiável, como SpyHunter, para escanear completamente e remover quaisquer vestígios do ransomware do seu sistema. Os recursos especializados de detecção de ransomware do SpyHunter o tornam uma ferramenta eficaz para identificar e isolar ameaças que o software antivírus tradicional pode não detectar.

Após a remoção do software malicioso, é vital avaliar os danos. Examine seus arquivos e sistema para entender o que foi criptografado ou afetado. Isso ajudará você nas próximas etapas de recuperação de dados e restauração do sistema.

Como restaurar seus dados

Depois de conseguir remover o ransomware do seu sistema, o próximo passo crucial é restaurar seus dados. Se você mantém backups regulares dos seus dados, recuperar seus arquivos será significativamente mais simples. Veja como você pode fazer isso:

- primeiramente, certifique-se de que todo o ransomware foi completamente eliminado do seu sistema para evitar a nova criptografia dos seus dados restaurados.

- Restaure seus arquivos de backups. Se você usou soluções de armazenamento baseadas em nuvem ou unidades de backup físicas (mantido desconectado da rede), agora você pode recuperar seus dados.

- Nos casos em que os backups não estão disponíveis, veja as ferramentas de descriptografia. Organizações como a No More Ransom fornecem descriptografadores para algumas variantes de ransomware, oferecendo um vislumbre de esperança para que os usuários afetados recuperem seus arquivos sem pagamento.

- por fim, considere serviços profissionais de recuperação de dados como último recurso. Especialistas especializados podem recuperar certos tipos de dados, embora o sucesso não seja garantido e possa ser caro.

Lembrar, prevenir é sempre melhor do que remediar. Investir em software de segurança abrangente como o SpyHunter, manter backups regulares de dados, e permanecer informado sobre as práticas de segurança cibernética pode reduzir significativamente o risco de ataques de ransomware e seu impacto em seus sistemas.

Por que escolher o SpyHunter para proteção aprimorada contra ransomware

Em uma época em que os ataques de ransomware estão aumentando, afetando tanto indivíduos quanto grandes organizações, a necessidade de defesas eficazes nunca foi tão crítica. O SpyHunter surge como um aliado formidável nesta batalha contínua, oferecendo proteção abrangente adaptada para combater as ameaças de ransomware mais recentes. Este segmento destaca o motivo pelo qual o SpyHunter se destaca como a escolha preferida para aprimorar a proteção contra ransomware e como ele defende efetivamente os usuários dessas ameaças maliciosas..

Com o ambiente digital em constante evolução, garantir a máxima segurança contra ransomware exige uma solução que seja dinâmica e resiliente. O SpyHunter responde a esse chamado fornecendo recursos de segurança avançados que são projetados para se adaptar às táticas de mudança dos invasores de ransomware. Aqui estão os principais motivos para considerar o SpyHunter para suas necessidades de defesa contra ransomware:

- Proteção em tempo real: O SpyHunter opera em tempo real, monitorando ativamente seu computador em busca de quaisquer sinais de ransomware. Sua abordagem proativa garante que as ameaças sejam identificadas e interrompidas antes que possam causar danos.

- Detecção abrangente de malware: Utilizando uma combinação de métodos de detecção heurísticos e baseados em assinaturas, O SpyHunter é capaz de identificar variantes conhecidas de ransomware e novas, ameaças nunca antes vistas.

- Interface amigável: O SpyHunter foi projetado com a simplicidade em mente, tornando-o acessível para usuários de todos os níveis técnicos. Sua interface simples permite fácil navegação e gerenciamento das configurações de segurança.

- Atualizações regulares: O cenário de ameaças está sempre mudando, mas o SpyHunter também. Com atualizações regulares em seu banco de dados de definição de malware, SpyHunter está um passo à frente dos invasores de ransomware.

- Soluções de correção personalizadas: No caso de um malware particularmente teimoso conseguir infiltrar-se, O SpyHunter oferece correções personalizadas adaptadas à ameaça específica, garantindo a remoção completa.

Previsões de ransomware e tendências futuras

A próxima década está preparada para testemunhar mudanças significativas nas estratégias de ransomware, influenciado pelos avanços tecnológicos e pela dinâmica global em mudança. Com base nas tendências atuais, podemos esperar um aumento nas colaborações de ransomware entre criminosos cibernéticos em diferentes países. Esta globalização das operações de ransomware provavelmente aumentará sua eficácia e evitará a detecção e a acusação com mais facilidade. além disso, O ransomware deverá se tornar a tática líder em ataques à cadeia de suprimentos de software, representando um risco sério para a segurança de dados de terceiros.

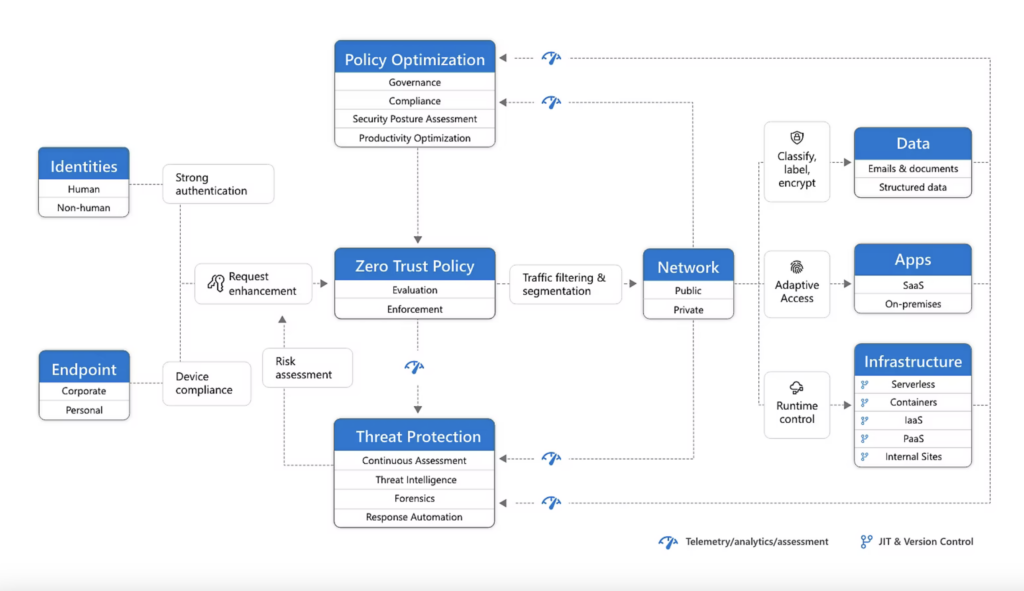

A adoção de modelos de acesso à rede Zero-Trust deverá crescer, com projeções sugerindo que 30 por cento das organizações implementarão essas estratégias nos próximos anos. Esta mudança ressalta a urgência em adotar um acesso de rede mais seguro e controlado para mitigar os riscos de ransomware. Além disso, por 2025, 60 por cento das organizações podem considerar os riscos de segurança cibernética antes de entrar em novos empreendimentos comerciais, destacando a crescente importância da segurança cibernética nas estratégias de negócios.

O futuro do ransomware também sugere ataques mais sofisticados e direcionados. Governos’ espera-se que o aumento da intervenção tenha impacto no cenário do ransomware, potencialmente levando a uma queda nos pagamentos médios de resgate devido a melhores estratégias de preparação e resposta.

Tecnologias emergentes e seu impacto na defesa contra ransomware

O avanço da tecnologia desempenha um papel fundamental tanto no desenvolvimento quanto na defesa contra ransomware. Computação de ponta e neblina, aprimorado pelo aprendizado federado, apresenta um novo horizonte para detecção e prevenção de ransomware. Essas tecnologias prometem descentralizar o poder de processamento, permitindo a detecção de ameaças em tempo real mais próxima da fonte de geração de dados, limitando assim potencialmente a propagação do ransomware.

Contudo, A ascensão de Tecnologia DeepFake introduz novas preocupações. Ataques de ransomware que utilizam DeepFakes podem coagir indivíduos a pagar resgates para impedir a divulgação de informações fabricadas, conteúdo incriminador. Isto sublinha a necessidade de mecanismos de detecção sofisticados para diferenciar o conteúdo real do manipulado.

O aumento do trabalho remoto devido à pandemia da COVID-19 expôs vulnerabilidades que os invasores de ransomware exploram. Isto torna o desenvolvimento de ambientes de trabalho remoto seguros uma área de foco crítica para os esforços de segurança cibernética.

Além disso, A tecnologia blockchain oferece uma nova abordagem para a defesa contra ransomware. Sua natureza descentralizada e o uso de contratos inteligentes podem revolucionar a forma como prevenimos a proliferação de ransomware e respondemos a ataques, tornando alterações de dados não autorizadas detectáveis e reversíveis.

por fim, Ransomware-as-a-Service (Raas) democratizou as ferramentas necessárias para a realização de ataques de ransomware, levando a um aumento potencial de ataques por criminosos cibernéticos menos experientes. Esta mudança destaca a necessidade de inovação contínua nos mecanismos de defesa da segurança cibernética, incluindo a implantação de soluções de segurança abrangentes como o SpyHunter, que pode oferecer proteção contra ameaças de ransomware tão diversas.

Conclusão

Em conclusão, compreender o cenário em evolução do ransomware e o impacto das tecnologias emergentes na sua defesa é crucial. Mantendo-se informado e preparado, indivíduos e organizações podem se proteger melhor contra as ameaças complexas representadas pelo ransomware. O papel do SpyHunter neste cenário torna-se cada vez mais crítico, oferecendo proteção adaptada para enfrentar esses desafios emergentes de frente.

- Degrau 1

- Degrau 2

- Degrau 3

- Degrau 4

- Degrau 5

Degrau 1: Digitalizar para Ransomware com SpyHunter Anti-Malware Ferramenta

Remoção automática de ransomware - Guia de Vídeo

Degrau 2: Desinstalar Ransomware e malware relacionado do Windows

Aqui é um método em alguns passos simples que deve ser capaz de desinstalar a maioria dos programas. Não importa se você estiver usando o Windows 10, 8, 7, Vista ou XP, esses passos vai começar o trabalho feito. Arrastando o programa ou a sua pasta para a lixeira pode ser um muito má decisão. Se você fizer isso, pedaços e peças do programa são deixados para trás, e que pode levar a um trabalho instável do seu PC, erros com as associações de tipo de arquivo e outras atividades desagradáveis. A maneira correta de obter um programa fora de seu computador é para desinstalá-lo. Fazer isso:

Siga as instruções acima e você excluirá com sucesso a maioria dos programas maliciosos e indesejados.

Siga as instruções acima e você excluirá com sucesso a maioria dos programas maliciosos e indesejados.

Degrau 3: Limpe quaisquer registros, criado por ransomware no seu computador.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, criado por ransomware há. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Antes de começar "Degrau 4", por favor Arrancar de novo para o modo Normal, no caso em que você está no Modo de Segurança.

Isto irá permitir-lhe instalar e uso SpyHunter 5 com sucesso.

Degrau 4: Inicializar o PC Em modo de segurança para isolar e remover Ransomware

Degrau 5: Tente restaurar arquivos criptografados por ransomware.

Método 1: Use o STOP Decrypter da Emsisoft.

Nem todas as variantes deste ransomware pode ser descriptografado gratuitamente, mas nós adicionamos o decryptor utilizado por pesquisadores que é frequentemente atualizado com as variantes que se tornam, eventualmente descriptografado. Você pode tentar e descriptografar seus arquivos usando as instruções abaixo, mas se eles não funcionam, então, infelizmente, a sua variante do vírus ransomware não é decryptable.

Siga as instruções abaixo para usar o decrypter Emsisoft e descriptografar os arquivos de graça. Você pode baixar a ferramenta de decodificação Emsisoft ligados aqui e depois seguir os passos apresentados abaixo:

1 Botão direito do mouse na decrypter e clique em Executar como administrador como mostrado abaixo:

2. Concordo com os termos de licença:

3. Clique em "Adicionar pasta" e em seguida, adicione as pastas onde deseja que os arquivos descriptografado como debaixo mostrado:

4. Clique em "Decrypt" e esperar por seus arquivos para ser decodificado.

Nota: Crédito para o decryptor vai para pesquisadores Emsisoft que fizeram a descoberta com este vírus.

Método 2: Use software de recuperação de dados

infecções ransomware e ransomware apontar para criptografar seus arquivos usando um algoritmo de criptografia que pode ser muito difícil para descriptografar. É por isso que sugeriram um método de recuperação de dados que podem ajudá-lo a ir descriptografia torno direta e tentar restaurar seus arquivos. Tenha em mente que este método pode não ser 100% eficaz, mas também pode ajudá-lo um pouco ou muito em situações diferentes.

Basta clicar no link e nos menus do site na parte superior, escolher Recuperação de dados - Assistente de Recuperação de Dados para Windows ou Mac (dependendo do seu SO), e depois baixe e execute a ferramenta.

Ransomware-FAQ

What is Ransomware Ransomware?

Ransomware é um ransomware infecção - o software malicioso que entra no computador silenciosamente e bloqueia o acesso ao próprio computador ou criptografa seus arquivos.

Muitos vírus ransomware usam algoritmos de criptografia sofisticados para tornar seus arquivos inacessíveis. O objetivo das infecções por ransomware é exigir que você pague um pagamento por resgate para ter acesso aos seus arquivos de volta.

What Does Ransomware Ransomware Do?

O ransomware em geral é um software malicioso que é projetado para bloquear o acesso ao seu computador ou arquivos até que um resgate seja pago.

Os vírus ransomware também podem danificar seu sistema, corromper dados e excluir arquivos, resultando na perda permanente de arquivos importantes.

How Does Ransomware Infect?

De várias maneiras. Ransomware Ransomware infecta computadores sendo enviado através de e-mails de phishing, contendo anexo de vírus. Esse anexo geralmente é mascarado como um documento importante, gostar uma fatura, documento bancário ou até mesmo uma passagem de avião e parece muito convincente para os usuários.

Another way you may become a victim of Ransomware is if you baixe um instalador falso, crack ou patch de um site de baixa reputação ou se você clicar em um link de vírus. Muitos usuários relatam ter recebido uma infecção por ransomware baixando torrents.

How to Open .Ransomware files?

Vocês can't sem um descriptografador. Neste ponto, a .ransomware arquivos são criptografado. Você só pode abri-los depois de descriptografados usando uma chave de descriptografia específica para o algoritmo específico.

O que fazer se um descriptografador não funcionar?

Não entre em pânico, e faça backup dos arquivos. Se um decodificador não decifrar seu .ransomware arquivos com sucesso, então não se desespere, porque esse vírus ainda é novo.

posso restaurar ".ransomware" arquivos?

sim, às vezes os arquivos podem ser restaurados. Sugerimos vários métodos de recuperação de arquivos isso poderia funcionar se você quiser restaurar .ransomware arquivos.

Esses métodos não são de forma alguma 100% garantido que você será capaz de recuperar seus arquivos. Mas se você tiver um backup, suas chances de sucesso são muito maiores.

How To Get Rid of Ransomware Virus?

A maneira mais segura e eficiente de remover esta infecção por ransomware é o uso de um programa anti-malware profissional.

Ele irá procurar e localizar Ransomware ransomware e, em seguida, removê-lo sem causar nenhum dano adicional aos seus arquivos .Ransomware importantes.

Posso denunciar ransomware às autoridades?

Caso seu computador tenha sido infectado por uma infecção de ransomware, você pode denunciá-lo aos departamentos de polícia locais. Ele pode ajudar as autoridades em todo o mundo a rastrear e determinar os autores do vírus que infectou seu computador.

Abaixo, preparamos uma lista com sites governamentais, onde você pode registrar uma denúncia caso seja vítima de um cibercrime:

Autoridades de segurança cibernética, responsável por lidar com relatórios de ataque de ransomware em diferentes regiões em todo o mundo:

Alemanha - Portal oficial da polícia alemã

Estados Unidos - IC3 Internet Crime Complaint Center

Reino Unido - Polícia de Fraude de Ação

França - Ministro do interior

Itália - Polícia Estadual

Espanha - Policia Nacional

Países Baixos - Aplicação da lei

Polônia - Polícia

Portugal - Polícia Judiciária

Grécia - Unidade de crime cibernético (Polícia Helênica)

Índia - Polícia de Mumbai - Célula de investigação do CyberCrime

Austrália - Centro de crime de alta tecnologia australiano

Os relatórios podem ser respondidos em prazos diferentes, dependendo das autoridades locais.

Você pode impedir que o ransomware criptografe seus arquivos?

sim, você pode prevenir o ransomware. A melhor maneira de fazer isso é garantir que o sistema do seu computador esteja atualizado com os patches de segurança mais recentes, use um programa anti-malware confiável e firewall, faça backup de seus arquivos importantes com frequência, e evite clicar em links maliciosos ou baixando arquivos desconhecidos.

Can Ransomware Ransomware Steal Your Data?

sim, na maioria dos casos ransomware roubará suas informações. It is a form of malware that steals data from a user's computer, criptografa isso, e depois exige um resgate para descriptografá-lo.

Em muitos casos, a autores de malware ou invasores ameaçarão excluir os dados ou publicá-lo on-line a menos que o resgate seja pago.

O ransomware pode infectar WiFi?

sim, ransomware pode infectar redes WiFi, como agentes mal-intencionados podem usá-lo para obter o controle da rede, roubar dados confidenciais, e bloquear usuários. Se um ataque de ransomware for bem-sucedido, pode levar a uma perda de serviço e/ou dados, e em alguns casos, perdas financeiras.

Devo Pagar Ransomware?

Não, você não deve pagar extorsionários de ransomware. Pagá-los apenas incentiva os criminosos e não garante que os arquivos ou dados sejam restaurados. A melhor abordagem é ter um backup seguro de dados importantes e estar atento à segurança em primeiro lugar.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, os hackers ainda podem ter acesso ao seu computador, dados, ou arquivos e pode continuar ameaçando expô-los ou excluí-los, ou mesmo usá-los para cometer crimes cibernéticos. Em alguns casos, eles podem até continuar a exigir pagamentos de resgate adicionais.

Um ataque de ransomware pode ser detectado?

sim, ransomware pode ser detectado. Software antimalware e outras ferramentas de segurança avançadas pode detectar ransomware e alertar o usuário quando está presente em uma máquina.

É importante manter-se atualizado sobre as medidas de segurança mais recentes e manter o software de segurança atualizado para garantir que o ransomware possa ser detectado e evitado.

Os criminosos de ransomware são pegos?

sim, criminosos de ransomware são pegos. Agências de aplicação da lei, como o FBI, A Interpol e outras empresas tiveram sucesso em rastrear e processar criminosos de ransomware nos EUA e em outros países. Como as ameaças de ransomware continuam a aumentar, o mesmo acontece com a atividade de fiscalização.

Sobre a pesquisa de ransomware

O conteúdo que publicamos em SensorsTechForum.com, este guia de remoção de instruções Ransomware incluído, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o malware específico e restaurar seus arquivos criptografados.

Como conduzimos a pesquisa sobre este ransomware?

Nossa pesquisa é baseada em uma investigação independente. Estamos em contato com pesquisadores de segurança independentes, e como tal, recebemos atualizações diárias sobre as definições de malware e ransomware mais recentes.

além disso, a pesquisa por trás da ameaça de ransomware Ransomware é apoiada com VirusTotal e a projeto NoMoreRansom.

Para entender melhor a ameaça do ransomware, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.

Como um site dedicado a fornecer instruções gratuitas de remoção de ransomware e malware desde 2014, A recomendação do SensorsTechForum é preste atenção apenas a fontes confiáveis.

Como reconhecer fontes confiáveis:

- Sempre verifique "Sobre nós" página da web.

- Perfil do criador do conteúdo.

- Certifique-se de que pessoas reais estejam por trás do site e não nomes e perfis falsos.

- Verifique o Facebook, Perfis pessoais no LinkedIn e no Twitter.