Et team af sikkerhedseksperter opdaget, at flere ASRock chauffører har flere farlige sårbarheder. Efter annonceringen sælgeren udstedt patches fastsættelse bugs. Alle ASRock klienter rådes til at opdatere deres drivere og tilhørende software til de seneste tilgængelige versioner.

ASRock Chauffører Indeholder Sårbarheder, Opdater din computer!

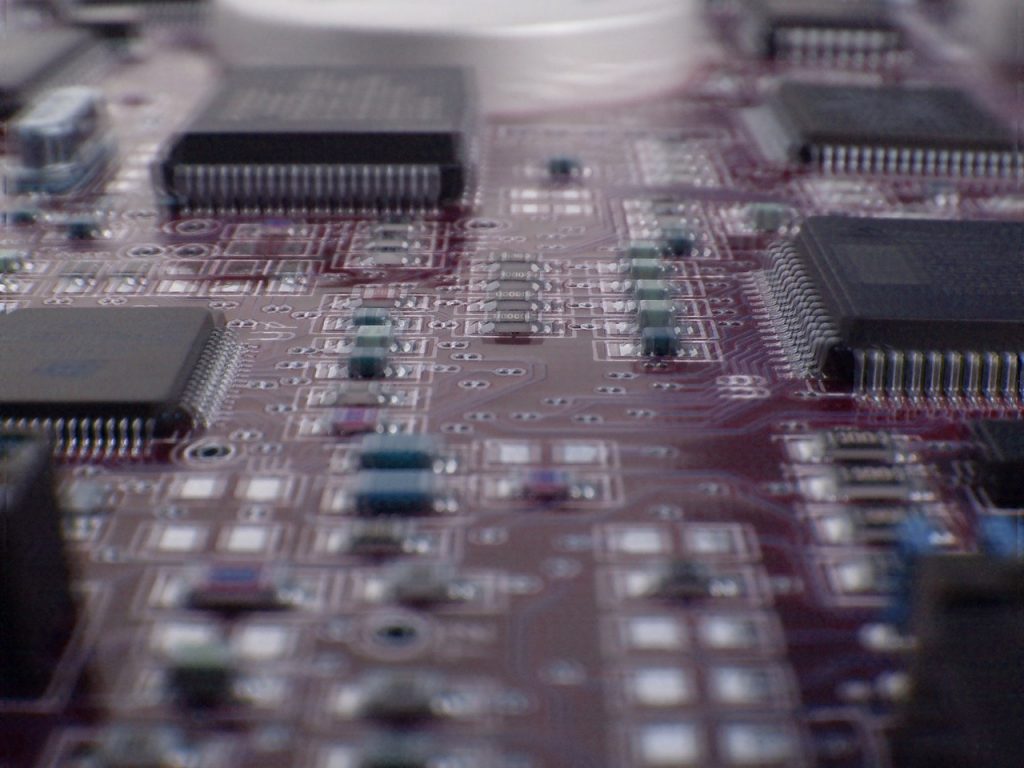

ASRock drvers har vist sig at indeholde flere sårbarheder ifølge en nylig sikkerhed notifikation. Da sælgeren er den tredje største virksomhed, der sælger bundkort til desktop-brugere dette giver et meget alvorligt problem. Spørgsmålet blev fundet i flere low-level-drivere, der bruges af de hjælpeprogrammer installeret af systemsoftwaren. En liste over alle sårbare pakker er følgende: ASRock RGBLED, A-Tuning, F-Stream og RestartToUEFI. På dette tidspunkt er blevet rapporteret nogen episoder gearing denne fejl.

Disse drivere bruges til at ændre og forespørge status på de forskellige moduler på de installerede bundkort. Denne egenskab giver dem mulighed for dynamisk at ændre parametre såsom køler hastighed, LED-farver, klokfrekvenser og etc. Sådanne operationer er gjort for at overclocke computerne - at foretage ændringer i de standard parametre for at øge ydeevnen.

Der er fundet følgende sårbarheder:

- CVE-2018-10.709 - Den proof-of-concept-kode viser, at ASRock RGB LED kontroller kan tillade ikke-privilegeret adgang til at læse og skrive CR register værdier. Som et resultat kode med administratorrettigheder kan udføres.

- CVE-2018-10.710 - En særlig kode, som interagerer med chaufførerne kan udnyttes af en lokal angriber at ophøje deres privilegier. Sikkerhedsteamet fandt ud af, at denne handling udsætter en funktion gør det muligt at læse og skrive fysisk hukommelse.

- CVE-2018-10.711 - Chaufførerne blev fundet at eksponere en funktionalitet gør det muligt for angribere at læse og skrive Macahine særlige registre (MSRS).

- CVE-2018-10.712 - Chaufførerne indeholder en funktion, der kan læse og skrive data fra og til I / O-porte. Dette kan misbruges til at køre kode med øgede rettigheder interagere på et meget lavt niveau.

Efter den direkte meddelelse virksomheden reagerede hurtigt og udstedt de nødvendige drivere i god tid. Opdateringer blev frigivet til de berørte modeller. Dette er grunden til, at sælgeren anbefaler altid, at brugerne regelmæssigt kontrollere og anvende de nyeste drivere og software.