Ein Team von Sicherheitsexperten festgestellt, dass mehrere ASRock Treiber mehrere gefährliche Schwachstellen verfügen. Nach der Ankündigung gab den Hersteller-Patches, die Fehler zu beheben. Alle ASRock Kunden werden gebeten, ihre Treiber und zugehörige Software der neuesten verfügbaren Versionen zu aktualisieren.

ASRock Treiber enthalten Vulnerabilities, Aktualisieren Sie Ihren Computer!

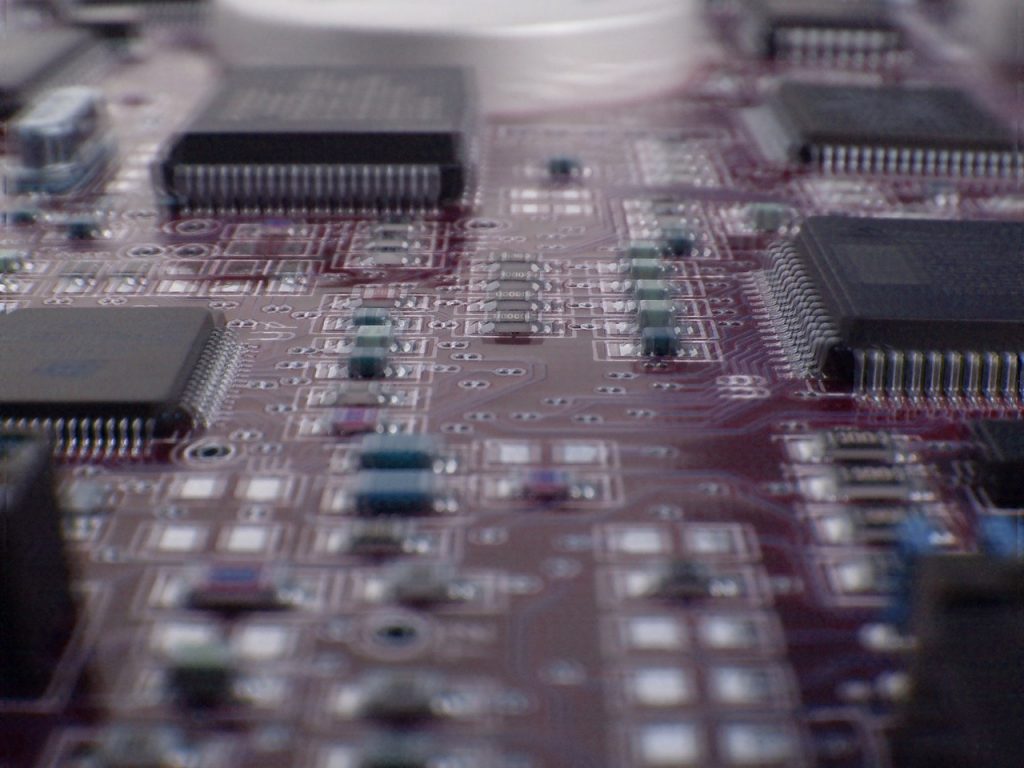

ASRock drvers wurden mehrere Schwachstellen enthalten laut einer aktuellen Sicherheits gefunden Benachrichtigung. Als der Verkäufer das drittgrößte Unternehmen verkauft Motherboards Desktop-Benutzer ist stellt dies ein sehr ernstes Thema. Das Problem wurde in mehreren Low-Level-Treiber gefunden, die von der Systemsoftware installiert von den Hilfsprogrammen verwendet werden,. Eine Liste aller gefährdeten Pakete ist die folgende: ASRock RGBLED, A-Tuning, F-Stream- und RestartToUEFI. Zu diesem Zeitpunkt werden keine Vorfälle diese Fehler nutzen berichtet worden,.

Diese Treiber werden verwendet, zu ändern und den Status der verschiedenen Module auf den installierten Motherboards abfragen. Dieses Merkmal ermöglicht es ihnen, sich dynamisch Parameter zu ändern, wie beispielsweise Kühle Geschwindigkeit, LED-Farben, Taktfrequenzen und usw.. Solche Operationen werden die Computer zu übertakten getan - Änderungen an den Standardparameter, um die Leistung zu erhöhen machen.

Die folgenden Schwachstellen erkannt wurden:

- CVE-2.018-10.709 - Der Proof-of-Concept-Code zeigt, dass die ASRock RGB LED Kontrollen nicht-privilegierten Zugriff erlauben können, um die CR-Registerwerte zu lesen und schreiben. Als Ergebnis Code mit Administratorrechten ausgeführt werden.

- CVE-2018-10710 - Ein spezieller Code, der mit den Treibern in Wechselwirkung kann von einem lokalen Angreifer genutzt werden, um ihre Privilegien zu erweitern. Das Sicherheitsteam fand heraus, dass diese Aktion eine Funktion macht so dass sie physischen Speicher lesen und schreiben.

- CVE-2018-10711 - Die Fahrer wurden mit einer Funktionalität belichten so dass die Angreifer gefunden Macahine spezifische Register lesen und schreiben (WAZÜs).

- CVE-2.018-10.712 - Der Treiber enthält eine Funktion, die von und zu dem I / O-Ports Daten lesen und schreiben kann. Dies kann Code mit erweiterten Rechten die Interaktion auf einem sehr niedrigen Niveau laufen missbraucht werden.

Im Anschluss an die private Offenlegung des Unternehmen schnell und erteilte die erforderlichen Treiber zu gegebener Zeit zur Reaktion gebracht. Updates wurden für die betroffenen Modelle veröffentlicht. Dies ist der Grund, warum der Verkäufer immer empfiehlt, dass Benutzer regelmäßig überprüfen und die neuesten Treiber und Software anwenden.