Un equipo de investigadores de seguridad detecta que varios conductores ASRock cuentan con múltiples vulnerabilidades peligrosas. Tras el anuncio del vendedor sacó parches corregir los fallos. Se aconseja a todos los clientes de ASRock para actualizar sus controladores y el software asociado a las últimas versiones disponibles.

ASRock conductores contienen vulnerabilidades, Actualización de la computadora!

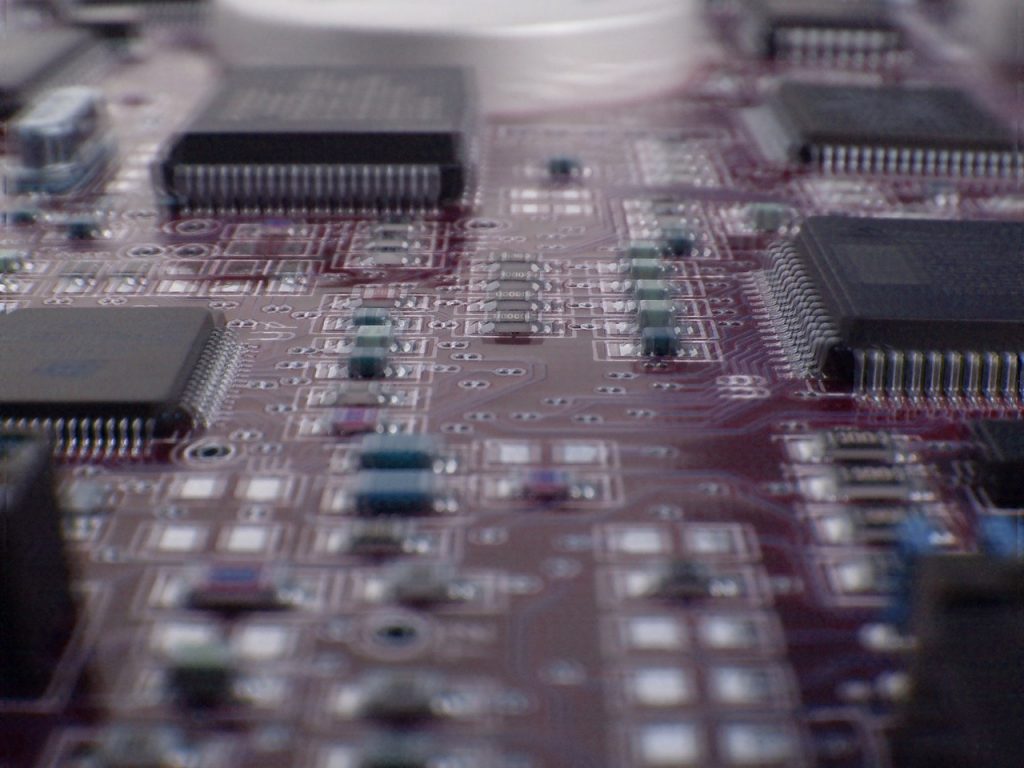

drvers ASRock se han encontrado para contener múltiples vulnerabilidades de seguridad de acuerdo con un reciente notificación. A medida que el proveedor es la tercera compañía más grande de la venta de placas a los usuarios de escritorio esto presenta un problema muy grave. La cuestión se encuentra en varios controladores de bajo nivel que son utilizados por las empresas de servicios públicos instalados por el software del sistema. Una lista de todos los paquetes vulnerables es la siguiente: ASRock RGBLED, A-Tuning, F-Stream y RestartToUEFI. En este momento no se han reportado incidentes que aprovechan este error.

Estos controladores se utilizan para alterar y consultar el estado de los diversos módulos instalados en las placas base. Esta característica les permite cambiar dinámicamente los parámetros tales como la velocidad enfriador, colores de los LED, y frecuencias de reloj, etc.. Estas operaciones se realicen para el overclocking de los ordenadores - realizar cambios en los parámetros estándar con el fin de aumentar el rendimiento.

Se han detectado las siguientes vulnerabilidades:

- CVE-2.018-10709 - El código de prueba de concepto muestra que el ASRock RGB LED controles pueden permitir el acceso sin privilegios para leer y escribir los valores de registro CR. Como resultado, el código con privilegios administrativos puede ser ejecutado.

- CVE-2018 hasta 10710 - Un código especial que interactúa con los controladores puede ser aprovechado por un atacante local elevar sus privilegios. El equipo de seguridad descubrió que esta acción expone una función que le permite leer y escribir memoria física.

- CVE-2.018-10.711 - Se encontró que los conductores para exponer una funcionalidad que permite a los atacantes a leer y escribir Macahine registros específicos (MSR).

- CVE-2018-10712 - Los conductores contiene una función que puede leer y escribir datos desde y hacia los puertos de E / S. Esto puede ser objeto de abuso para ejecutar código con privilegios elevados interactuar en un nivel muy bajo.

Tras la comunicación de la empresa privada reaccionó rápidamente y emitió los controladores necesarios en el momento oportuno. Las actualizaciones fueron puestos en libertad por los modelos afectados. Esta es la razón por la que el vendedor siempre recomienda que los usuarios comprobar y aplicar los últimos controladores y el software de forma regular.