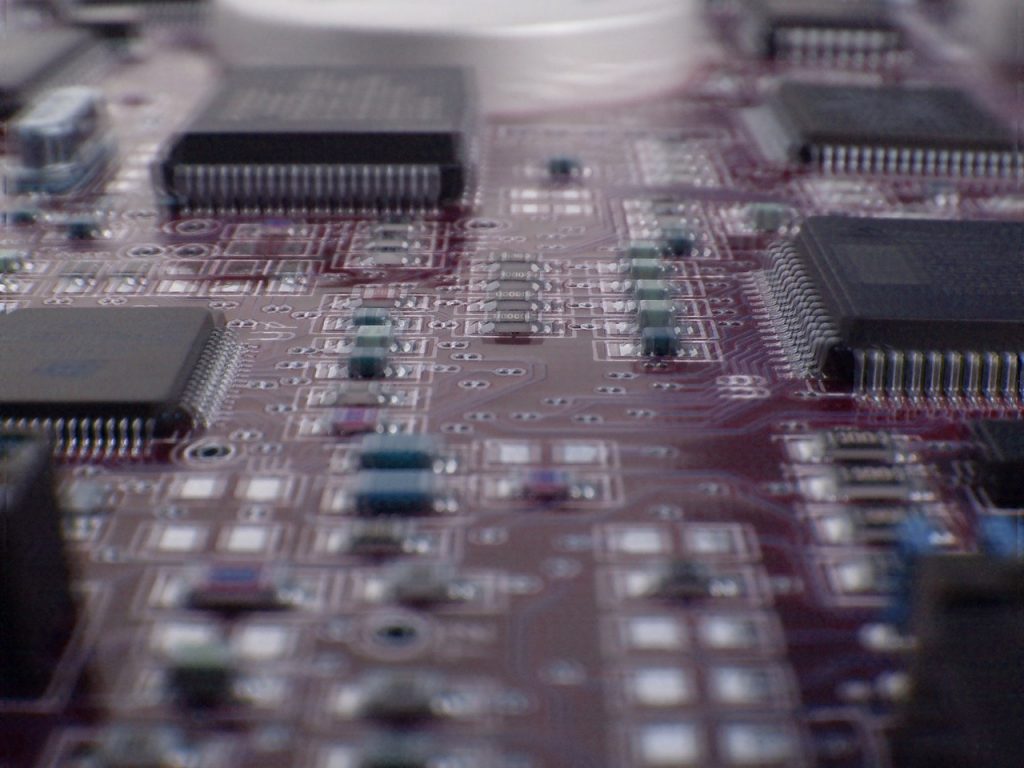

Een team van security onderzoekers hebben geconstateerd dat verschillende ASRock drivers hebben meerdere gevaarlijke kwetsbaarheden. Naar aanleiding van de aankondiging van de leverancier uitgegeven pleisters vaststelling van de bugs. Alle ASRock klanten worden geadviseerd om hun chauffeurs en bijbehorende software om de meest recente beschikbare versies.

ASRock's bevatten beveiligingslekken, Werk je computer!

ASRock drvers zijn gevonden om meerdere kwetsbaarheden op basis van een recente beveiligingsupdates bevatten kennisgeving. Omdat de verkoper is de derde grootste bedrijf de verkoop van moederborden voor desktop-gebruikers dit biedt een zeer ernstige kwestie. Het probleem werd gevonden in een aantal low-level drivers die worden gebruikt door de nutsbedrijven door het systeem geïnstalleerde software. Een lijst van alle kwetsbare pakketten is het volgende: ASRock RGBLED, A-Tuning, F-stream en RestartToUEFI. Op dit moment is er geen incidenten gebruik te maken van deze bug gemeld.

Deze drivers worden gebruikt om te veranderen en te vragen de status van de verschillende modules geïnstalleerd op de moederborden. Deze eigenschap maakt ze dynamisch veranderen parameters zoals cooler toerental, LED kleuren, klokfrequenties en etc. Dergelijke operaties worden gedaan om de computers te overklokken - het aanbrengen van wijzigingen aan de standaard parameters om de prestaties te verhogen.

De volgende kwetsbaarheden zijn gedetecteerd:

- CVE-2018-10.709 - De proof-of-concept code toont aan dat de ASRock RGB LED controls kunnen toestaan dat niet-bevoorrechte toegang tot lezen en schrijven van de CR register waarden. Als gevolg code met beheerdersrechten kunnen worden uitgevoerd.

- CVE-2018-10.710 - Een speciale code die samenwerkt met de stuurprogramma's kunnen worden benut door een lokale aanvaller om hun privileges te verheffen. Het security team erachter dat deze actie een functie waardoor het lezen en schrijven fysiek geheugen bloot.

- CVE-2018-10.711 - De bestuurders bleken een functionaliteit waarmee de aanvallers te lezen en te schrijven Macahine Specifieke Registers bloot (MSR).

- CVE-2018-10.712 - De chauffeurs bevat een functie die kan lezen en schrijven van gegevens van en naar de I / O-poorten. Dit kan worden misbruikt om code met verhoogde bevoegdheden interactie op een zeer laag niveau te voeren.

Naar aanleiding van de private melding van het bedrijf snel gereageerd en gaf de benodigde drivers te zijner tijd. Updates werden vrijgegeven voor de getroffen modellen. Dit is de reden waarom de verkoper beveelt aan om altijd dat de gebruikers regelmatig te controleren en de nieuwste drivers en software toe te passen.