Cyberkriminalitet er en meget effektiv måde at gøre en masse penge hurtigt, fordi det indebærer mindre risiko og er mere givende. Vi lever i en tidsalder, hvor alt er placere online. Vi har en ny online valuta, den Bitcoin, vi har krypterede metoder til online betaling, og vi har fået certifikat og underskrift systemer. Og nu når smartphones er blevet tegnebøger, Vi står over for en ny æra af pengeoverførsler. Dette er alle nice og dandy. Men, vi nødt til at fokusere på den negative side af det - cyberkriminalitet. Det udvikler sammen med den teknologi og er blevet meget udbredt.

Cyberkriminalitet er en meget effektiv måde at gøre en masse penge hurtigt, fordi det indebærer mindre risiko og er mere givende. Vi lever i en tidsalder, hvor alt er placere online. Vi har en ny online valuta, den Bitcoin, vi har krypterede metoder til online betaling, og vi har fået certifikat og underskrift systemer. Og nu når smartphones er blevet tegnebøger, Vi står over for en ny æra af pengeoverførsler. Dette er alle nice og dandy. Men, vi nødt til at fokusere på den negative side af det - cyberkriminalitet. Det udvikler sammen med den teknologi og er blevet meget udbredt.

Cyberkriminalitet har kostet os omkring 400 milliard dollars hidtil, og det er mere end nogle lande er værd. I denne artikel, vi afsløre for dig, hvad er de mest rentable ordninger for at tjene penge online ulovligt.

Optjening leve fra cyberkriminalitet

Når det kommer til it-kriminalitet, folk har investeret en masse penge i de sidste par år for at beskytte sig selv og deres virksomheder. Men, hvis en cyberkriminelle finder en mulighed de straks kan drage fordel af det og forårsage brugerne en masse hovedpine. Der er mange strategier, at de cyberkriminelle anvender, alle af dem yderst anvendelige. Cyberkriminelle vælger metoder til fordeling afhængigt af, hvad den fidus eller infektionen er.

Ransomware

Dette er den mest rentable måde at udnytte malware at afpresse brugere ud af deres penge. Vi har opdelt, hvordan en typisk ransomware infektion arbejder i flere trin:

Trin 1: Inficere brugeren. Dette kan ske mest sandsynligt via spam-angreb, phishing-angreb, sociale malvertising medier, drive-by downloads og andre metoder.

Trin 2: Scanning af inficerede computer for relevante filer og dokumenter og kryptere dem ved hjælp af en sikker kryptering algoritme. De fleste ransomware virus bruge AES eller RSA krypteringsalgoritmer. AES er en smule svagere, og dens mest svækkede bit kryptering kan dekrypteres i en passende tid til offeret. RSA algoritmen, anvendes af Cryptowall varianter, er en af de stærkeste krypteringsalgoritmer, der kan tage fra dage til år at dekryptere hvis din computer overlever indtil da. Så hvis denne algoritme krypterer dine filer, chancerne for du dekryptering dem er meget slank. Flere sikkerhedseksperter, dog, har formået at finde nye måder at dekryptere RSA-algoritme ved hjælp af en unik teknik - for mere information om, at, tjek denne rapport.

Trin 3: Forlader en løsesum note. Det sidste trin, der lukker en ransomware infektion er sletning af dets kilde filer, der er inficeret pc oprindeligt, bryde enhver aktiv forbindelse og efterlader en løsesum note. Normalt de fleste ransomware virus efterlade noter, sige noget, lignende:

→Dine filer er blevet krypteret med en stærk kryptering. For mere information om, hvordan til at dekryptere dine optegnelser, kontakte denne e-mail: hackeremail@emailprovider.com

Men de nye ransomware vira har applikationer med aktive timere, der giver en frist til offeret. De hævder, at efter dette tidspunkt udløber enten gebyret vil fordoble eller låse taster, der svarer til de krypterede filer vil blive slettet. Dette plus vejledningen for at bruge Tor-baserede netværk er det perfekte miks til spores online afpresning.

Selvom ransomware angreb er meget ødelæggende, der er modforanstaltninger og måder at beskytte dine data fra sådanne angreb.

Pay-Per-Klik Svig

Denne type ordninger varierer, men én ting til fælles i dem er, at webstedet forudsat, kan få betalt baseret på, hvor mange klik der er genereret ved at klikke på en annoncerede indhold. Der er en masse mistænkelige netværk, der udvikler et netværk af hjemmesider og adware uønskede programmer til at øge enten deres trafik eller trafik af deres klienter til penge samt. Bundling meste distribuerer dem. Bundling er kombinationen af disse apps med installatører af gratis software, som leveres af tredjeparts websteder. Det sker som en del af en markedsføringskampagne for at generere overskud til tredjeparts websted.

Denne type ordninger varierer, men én ting til fælles i dem er, at webstedet forudsat, kan få betalt baseret på, hvor mange klik der er genereret ved at klikke på en annoncerede indhold. Der er en masse mistænkelige netværk, der udvikler et netværk af hjemmesider og adware uønskede programmer til at øge enten deres trafik eller trafik af deres klienter til penge samt. Bundling meste distribuerer dem. Bundling er kombinationen af disse apps med installatører af gratis software, som leveres af tredjeparts websteder. Det sker som en del af en markedsføringskampagne for at generere overskud til tredjeparts websted.

Her er hvordan en pay-per-click værker svig:

Trin 1: Du henter og installerer din favorit medieafspiller eller et andet freeware fra en tredjeparts websted, i stedet for sin officielle hjemmeside. Det kan eller ikke har en installation trin, indeholder opt-i kasser eller "I Agree" knapper. En sådan kan sige "Medtag dette program som en gratis ekstra" eller noget i lighed.

Trin 2: Det adware program kan anvende cookies. Cookies er små tekstfiler, der indsamler forskellige oplysninger fra brugeren, om hans vaner, online klik og så videre. Dette kaldes adfærdsbaseret annoncering og har til formål at målrette brugeren med reklamer baseret på hans interesser.

Trin 3: Reklame. Ja, den mest irriterende del af det hele. Den er udstyret med forskellige annoncer, varierende fra umærkelige, men effektive fremhævet website ord, der fører til falske søgemaskiner eller tredjeparts websteder til de mest påtrængende omdirigeringer og pop-ups, du nogensinde kunne forestille.

Sommetider Pay-per-klik-svindel kan også være indirekte farlig for brugerens pc. Det skyldes det faktum, at det sædvanligvis er forbundet med tredjeparts websteder, der undertiden kan indeholde malware. De enten hente det på brugerens PC eller direkte injicere det, ved hjælp af en drive-by download strategi. Mere til det, sådanne programmer kan gemme sig bag skyggefulde privatlivspolitik, der giver dem tilladelse til at indhente alle nødvendige oplysninger fra brugere og dele dem til erhvervsmæssige formål. Det er derfor, den bedste modtræk mod disse reklamer er en pålidelig anti-malware program, der jævnligt opdaterer sin definition og har en aktiv skjold mod indtrængen.

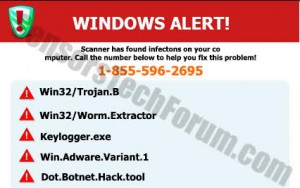

Fake Software Online Protection

Denne type software normalt har slyngelstater antivirus programmer, der ofte bliver bundtet eller downloadet fra omdirigeringer. Der er nogle tilfælde af brugere rapporterer at blive omdirigeret til websider, der viser falske virus alarmer eller falske BSOD beskeder tilskyndelse til at downloade softwaren.

Denne type software normalt har slyngelstater antivirus programmer, der ofte bliver bundtet eller downloadet fra omdirigeringer. Der er nogle tilfælde af brugere rapporterer at blive omdirigeret til websider, der viser falske virus alarmer eller falske BSOD beskeder tilskyndelse til at downloade softwaren.

Rogue antivirus-programmer normalt kan gøre noget som helst, når det kommer til at opdage og fjerne virus. Tværtimod, de langsomme computeren ned, kan vise reklamer og omdirigeringer. Men hovedformålet med disse apps er at få brugeren til at købe deres fulde versioner. Dette sker som regel ved at tage ud en computer scanning og visning falske trusselsregistreringer, som kun kan fjernes ved at købe den fulde version. Mere så, de kan ændre forskellige brugerindstillinger, der forhindrer dem i at blive slettet i en typisk måde.

Som modtræk mod disse programmer, er det tilrådeligt, at brugerne orientere sig regelmæssigt på de nyeste trusler af denne type eller downloade en egentlig avanceret anti-malware program, der vil fjerne alle spor af en sådan uønsket spamming software.

Stealing Login Information

Legitimationsoplysninger tyveri og distribution til overskud har været anledning til bekymringer sidst, og mange sociale netværk har rapporteret, at de opdager hackede konti meget regelmæssigt. Information tyveri kan ske via to måder:

Legitimationsoplysninger tyveri og distribution til overskud har været anledning til bekymringer sidst, og mange sociale netværk har rapporteret, at de opdager hackede konti meget regelmæssigt. Information tyveri kan ske via to måder:

- Malware på den computer, der automatisk indsamler det.

- Fake hjemmeside eller værktøjslinje, der beder phishing logins eller cookies, der indsamler en bruger indtastede oplysninger.

- Phishing e-mails, der efterligner en reel hjemmeside eller tjeneste, sigter mod at få brugeren til at have tillid til dem og input hans detaljer i en falsk phishing-websted, ligner den faktiske én.

Det er afgørende at være opmærksom, når det kommer til din login-oplysninger. Det anbefales stærkt at ikke logge ved hjælp af en tredjepart tjeneste af ukendt oprindelse eller et brugerdefineret program, da det kan stjæle dine legitimationsoplysninger. Også, altid kigge efter den ”HTTPs://” indikator i begyndelsen af adressen på den side, du logger ind. Dette er en klar indikation af, at web-side bruger en kryptering og er beskyttet. Sørg for at du også tjekke det medfølgende link legitimitet.

Social Media spam

Denne type spam-angreb dræne en masse af midler fra brugere af sociale netværk. Sikkerhed virksomheder rapporterer, at cyber-kriminelle bruger bots, der distribuerer automatiske spam-meddelelser, der normalt indeholder ondsindede links, der kan føre til forskellige steder. En af disse scams Facebook spam, featuring små humanoids. Nogle af disse scams kan anmode brugeren om at give dem indlæg tilladelse, og dette er en anden måde spamming brugere. Og hvad værre er, at de fleste brugere har en tendens til at åbne, hvad deres online venner indlæg, da de mener, det er ok at se.

Denne type spam-angreb dræne en masse af midler fra brugere af sociale netværk. Sikkerhed virksomheder rapporterer, at cyber-kriminelle bruger bots, der distribuerer automatiske spam-meddelelser, der normalt indeholder ondsindede links, der kan føre til forskellige steder. En af disse scams Facebook spam, featuring små humanoids. Nogle af disse scams kan anmode brugeren om at give dem indlæg tilladelse, og dette er en anden måde spamming brugere. Og hvad værre er, at de fleste brugere har en tendens til at åbne, hvad deres online venner indlæg, da de mener, det er ok at se.

En god måde at beskytte dig selv fra sociale medier spam er at observere for automatiske beskeder og altid kontrollere weblinks for legitimitet, bruger steder såsom www.virustotal.com, for eksempel. Et andet centralt symptom på sådanne websteder er forbundet med at observere, hvad en omdirigering websted kan kræve fra dig. Hvis den har brug for særlige tilladelser, beder downloade et plugin eller anden software eller kræver et login med dine legitimationsoplysninger, du bør ikke stole sådant sted og bør straks forlade det og rapportere det.

Banking Malware

Der har været en nylig boom i banksektoren malware, da det er den nye form for bankrøveri. Der har været tilfælde af hackere stjæle op til 1 milliard dollars ved hjælp malware. Svarende til ransomware, det omfatter trojanske heste. Men, disse typer af trojanske heste er mere sofistikerede, og sådanne angreb er langt mere organiseret end din regelmæssige infektioner. Målet forbliver den samme, dog - opnå brugerens finansielle oplysninger.

Der har været en nylig boom i banksektoren malware, da det er den nye form for bankrøveri. Der har været tilfælde af hackere stjæle op til 1 milliard dollars ved hjælp malware. Svarende til ransomware, det omfatter trojanske heste. Men, disse typer af trojanske heste er mere sofistikerede, og sådanne angreb er langt mere organiseret end din regelmæssige infektioner. Målet forbliver den samme, dog - opnå brugerens finansielle oplysninger.

Mange af disse angreb har udviklet sig til smartphones, da den nye teknologi giver mulighed for netbank fra lommen. Mere, så folk kan betale med smartphones i dag, og alle angriberne nødt til at have kontrol over deres midler er ofrets brugernavn og adgangskode.

Myndigheder fortsætte med at forbedre beskyttelsen ved at investere millioner i online sikkerhed. De beskæftiger stærkt krypterede certifikater, firewalls, samtidige forebyggelse login protokoller og andre fælder til at fange eventuelle tyveri forsøg. Men selv om det er sofistikeret og risikabelt, denne type af penge tyveri er meget givende.

Automatiserede SMS-svindel

En unik metode, som angriberne brug er SMS baseret snydere. Hvad de gør, er de indsamler din mobiltelefon nummer via en gratis app på din smartphone eller en online site, der beder din at indtaste det. Når dette er gjort, cyberkriminelle kan registrere dig for en temmelig dyrt SMS-service. Der har været tilfælde, hvor cyberkriminelle udnytter smartphone malware til at sende beskeder til en sådan tjeneste, der kan opkræve brugeren fonde. Nogle cybercrooks opkræve flere brugere på én gang med få ressourcer, men for længere perioder. Kæmpe overskud kan genereres kontinuerligt ved hjælp af sådanne angreb i massivt omfang i korte perioder.

En god måde at beskytte dig selv er ikke at dele dine numre og altid observere, hvad tilladelser gratis aps kræver af dig. Også, det er en god strategi til at hente en anti-malware program på din smartphone samt.

Produkt Salg Ordninger

Disse typer af hjemmesider er meget høje, både i antal og måder at arbejde på. Den mest typiske situation er, når et cyber-kriminelle nedsættes et website, der indeholder reelle eller ikke-eksisterende produkter og bruger adware eller malware kampagner i massivt omfang. Dette gøres med det formål at drive trafik til hans hjemmeside Denne type ordning meget tæt forbundet med Pay-per-click-systemer, da de begge benytter samme software til at nå deres mål.

Med hensyn til de sælgende websites, de cyberkriminelle bruges til at gennemføre en strategi, går under navnet drop-shipping. Dette er en meget smart strategi da produktet sælger har ingen egentlig involvering i det produkt, han eller hun sælger. For eksempel, du ønsker at købe en smartphone. Når du har sendt de cyber-scammer fonde, han kan bruge en mindre mængde af dem til at købe det samme produkt fra en shopping site, såsom eBay, for eksempel og sende det direkte til den adresse, du angav. Efter at, cyber-skurk bare tager de resterende midler for ham, lukke ud handlen.

Den moralske lektie fra denne type ordninger er altid at udføre din forskning, før du foretager online overførsler til tredjeparts websteder.

Konklusion

Sammen med teknologi i vores liv, kriminalitet har dramatisk ændret så godt. Cyberkriminelle udnytter en anden type malware i henhold til deres endelige midler. Det betyder også, at der er forskellige cyberkriminelle, baseret på den software, de giver. Ifølge Sophos sikkerhed rapport, cyber kriminelle og deres metoder fortsætter med at udvikle sig, og vi bør fokusere på beskyttelse mod dem. Og jeg taler ikke om sikkerhed i form af, hvor meget du kommer til at investere. Nej, Det er mere om brugeren og hans vaner. For hvis en bruger er forsigtig og holder sig ajour med de nyeste trusler og midler til beskyttelse. Og du bør altid holde anti-malware beskyttelse tæt ved, fordi det vil øge dine chancer for at opdage fremtidige trusler markant.

Spy Hunter scanner kun detektere trussel. Hvis du ønsker, at truslen skal fjernes automatisk, du nødt til at købe den fulde version af anti-malware værktøj.Læs mere om SpyHunter Anti-Malware værktøj / Sådan fjernes SpyHunter

- Vinduer

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge

- Safari

- Internet Explorer

- Stop push-pop op-vinduer

Sådan fjernes fra Windows.

Trin 1: Scan efter med SpyHunter Anti-Malware værktøj

Trin 2: Start din pc i fejlsikret tilstand

Trin 3: Afinstaller og tilhørende software fra Windows

Afinstaller Steps til Windows 11

Afinstaller Steps til Windows 10 og ældre versioner

Her er en metode i nogle få nemme trin, der bør være i stand til at afinstallere de fleste programmer. Uanset om du bruger Windows 10, 8, 7, Vista eller XP, disse skridt vil få arbejdet gjort. At trække det program eller dets mappe til papirkurven kan være en meget dårlig beslutning. Hvis du gør det, stumper og stykker af programmet er efterladt, og det kan føre til ustabile arbejde på din PC, fejl med filtypen foreninger og andre ubehagelige aktiviteter. Den rigtige måde at få et program fra din computer er at afinstallere det. For at gøre dette:

Følg anvisningerne ovenfor, og du vil afinstallere de fleste programmer.

Følg anvisningerne ovenfor, og du vil afinstallere de fleste programmer.

Trin 4: Rens eventuelle registre, Oprettet af på din pc.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, skabt af der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Videofjernelsesvejledning til (Vinduer).

Slip af med Mac OS X.

Trin 1: Afinstaller og fjerne relaterede filer og objekter

Din Mac vil så vise dig en liste over emner, starte automatisk når du logger ind. Kig efter eventuelle mistænkelige apps identiske med eller ligner . Tjek den app, du ønsker at stoppe i at køre automatisk, og vælg derefter på Minus ("-") ikonet for at skjule det.

- Gå til Finder.

- I søgefeltet skriv navnet på den app, du vil fjerne.

- Over søgefeltet ændre to rullemenuerne til "System Files" og "Er Inkluderet" så du kan se alle de filer, der er forbundet med det program, du vil fjerne. Husk på, at nogle af filerne kan ikke være relateret til den app, så være meget forsigtig, hvilke filer du sletter.

- Hvis alle filerne er relateret, hold ⌘ + A knapperne til at vælge dem og derefter køre dem til "Affald".

I tilfælde af at du ikke fjerne via Trin 1 over:

I tilfælde af at du ikke finde virus filer og objekter i dine programmer eller andre steder, vi har vist ovenfor, kan du manuelt søge efter dem i bibliotekerne i din Mac. Men før du gør dette, læs den fulde ansvarsfraskrivelse nedenfor:

Du kan gentage den samme procedure med den følgende anden Bibliotek mapper:

→ ~ / Library / LaunchAgents

/Bibliotek / LaunchDaemons

Tip: ~ er der med vilje, fordi det fører til flere LaunchAgents.

Trin 2: Scan efter og fjern filer fra din Mac

Når du står over for problemer på din Mac som følge af uønskede scripts og programmer såsom , den anbefalede måde at eliminere truslen er ved hjælp af en anti-malware program. SpyHunter til Mac tilbyder avancerede sikkerhedsfunktioner sammen med andre moduler, der forbedrer din Mac's sikkerhed og beskytter den i fremtiden.

Videofjernelsesvejledning til (Mac)

Fjern fra Google Chrome.

Trin 1: Start Google Chrome, og åbn dropmenuen

Trin 2: Flyt markøren hen over "Værktøj" og derefter fra den udvidede menu vælge "Udvidelser"

Trin 3: Fra den åbnede "Udvidelser" Menuen lokalisere den uønskede udvidelse og klik på dens "Fjerne" knap.

Trin 4: Efter udvidelsen er fjernet, genstarte Google Chrome ved at lukke det fra den røde "X" knappen i øverste højre hjørne, og starte den igen.

Slet fra Mozilla Firefox.

Trin 1: Start Mozilla Firefox. Åbn menuen vindue:

Trin 2: Vælg "Add-ons" ikon fra menuen.

Trin 3: Vælg den uønskede udvidelse og klik "Fjerne"

Trin 4: Efter udvidelsen er fjernet, genstarte Mozilla Firefox ved at lukke det fra den røde "X" knappen i øverste højre hjørne, og starte den igen.

Afinstaller fra Microsoft Edge.

Trin 1: Start Edge-browser.

Trin 2: Åbn drop-menuen ved at klikke på ikonet i øverste højre hjørne.

Trin 3: Fra drop-menuen vælg "Udvidelser".

Trin 4: Vælg den formodede ondsindede udvidelse, du vil fjerne, og klik derefter på tandhjulsikonet.

Trin 5: Fjern den ondsindede udvidelse ved at rulle ned og derefter klikke på Afinstaller.

Fjern fra Safari

Trin 1: Start Safari-appen.

Trin 2: Efter at holde musen markøren til toppen af skærmen, klik på Safari-teksten for at åbne dens rullemenu.

Trin 3: Fra menuen, Klik på "Indstillinger".

Trin 4: Efter at, vælg fanen 'Udvidelser'.

Trin 5: Klik én gang på udvidelse, du vil fjerne.

Trin 6: Klik på 'Afinstaller'.

Et pop-up vindue vises beder om bekræftelse til at afinstallere forlængelsen. Vælg 'Fjern' igen, og vil blive fjernet.

Fjern fra Internet Explorer.

Trin 1: Start Internet Explorer.

Trin 2: Klik på tandhjulsikonet mærket 'Værktøjer' for at åbne drop-menuen og vælg 'Administrer tilføjelser'

Trin 3: I vinduet 'Administrer tilføjelser'.

Trin 4: Vælg den udvidelse, du vil fjerne, og klik derefter på 'Deaktiver'. Et pop-up vindue vises for at informere dig om, at du er ved at deaktivere den valgte udvidelse, og nogle flere tilføjelser kan være deaktiveret så godt. Lad alle boksene kontrolleret, og klik på 'Deaktiver'.

Trin 5: Efter den uønskede udvidelse er blevet fjernet, genstart Internet Explorer ved at lukke den fra den røde 'X'-knap i øverste højre hjørne, og start den igen.

Fjern push-meddelelser fra dine browsere

Sluk for push-meddelelser fra Google Chrome

Sådan deaktiveres push-meddelelser fra Google Chrome-browseren, Følg nedenstående trin:

Trin 1: Gå til Indstillinger i Chrome.

Trin 2: I Indstillinger, Vælg "Avancerede indstillinger":

Trin 3: Klik på “Indstillinger for indhold":

Trin 4: Åbn “underretninger":

Trin 5: Klik på de tre prikker, og vælg Bloker, Rediger eller fjern muligheder:

Fjern Push Notifications på Firefox

Trin 1: Gå til Firefox-indstillinger.

Trin 2: Gå til "Indstillinger", skriv "notifikationer" i søgefeltet, og klik "Indstillinger":

Trin 3: Klik på "Fjern" på ethvert websted, hvor du ønsker, at meddelelser er væk, og klik på "Gem ændringer"

Stop push-meddelelser på Opera

Trin 1: I opera, presse ALT+P for at gå til Indstillinger.

Trin 2: I Indstilling af søgning, skriv "Indhold" for at gå til Indholdsindstillinger.

Trin 3: Åbn underretninger:

Trin 4: Gør det samme som du gjorde med Google Chrome (forklaret nedenfor):

Fjern Push-underretninger på Safari

Trin 1: Åbn Safari-indstillinger.

Trin 2: Vælg det domæne, hvorfra du kan lide pop-op-pop op, og skift til "Nægte" fra "Give lov til".

-FAQ

Hvad er ?

Truslen er adware eller browser omdirigering virus.

Det kan gøre din computer langsommere og vise reklamer. Hovedideen er, at dine oplysninger sandsynligvis bliver stjålet, eller at der vises flere annoncer på din enhed.

Skaberne af sådanne uønskede apps arbejder med ordninger for betaling pr. Klik for at få din computer til at besøge risikable eller forskellige typer websteder, der kan generere dem midler. Dette er grunden til, at de ikke engang er ligeglade med, hvilke typer websteder der vises på annoncerne. Dette gør deres uønskede software indirekte risikabelt for dit operativsystem.

Hvad er symptomerne på ?

Der er flere symptomer at se efter, når denne særlige trussel og også uønskede apps generelt er aktive:

Symptom #1: Din computer kan blive langsom og generelt have dårlig ydeevne.

Symptom #2: Du har værktøjslinjer, tilføjelser eller udvidelser på dine webbrowsere, som du ikke kan huske at have tilføjet.

Symptom #3: Du ser alle typer annoncer, som annoncesupporterede søgeresultater, pop op-vinduer og omdirigeringer vises tilfældigt.

Symptom #4: Du ser installerede apps på din Mac køre automatisk, og du kan ikke huske at have installeret dem.

Symptom #5: Du ser mistænkelige processer køre i din Jobliste.

Hvis du ser et eller flere af disse symptomer, så anbefaler sikkerhedseksperter, at du tjekker din computer for virus.

Hvilke typer uønskede programmer findes der?

Ifølge de fleste malware-forskere og cybersikkerhedseksperter, de trusler, der i øjeblikket kan påvirke din enhed, kan være useriøs antivirus-software, adware, browser hijackers, klikkere, falske optimizere og enhver form for PUP'er.

Hvad skal jeg gøre, hvis jeg har en "virus" lignende ?

Med få enkle handlinger. Først og fremmest, det er bydende nødvendigt, at du følger disse trin:

Trin 1: Find en sikker computer og tilslut det til et andet netværk, ikke den, som din Mac blev inficeret i.

Trin 2: Skift alle dine passwords, fra dine e-mail-adgangskoder.

Trin 3: Aktiver to-faktor-autentificering til beskyttelse af dine vigtige konti.

Trin 4: Ring til din bank til ændre dine kreditkortoplysninger (hemmelig kode, etc.) hvis du har gemt dit kreditkort til nethandel eller har lavet online aktiviteter med dit kort.

Trin 5: Sørg for at ring til din internetudbyder (Internetudbyder eller operatør) og bed dem om at ændre din IP-adresse.

Trin 6: Skift din Wi-Fi-adgangskode.

Trin 7: (Valgfri): Sørg for at scanne alle enheder, der er tilsluttet dit netværk for vira, og gentag disse trin for dem, hvis de er berørt.

Trin 8: Installer anti-malware software med realtidsbeskyttelse på alle enheder, du har.

Trin 9: Prøv ikke at downloade software fra websteder, du ikke ved noget om, og hold dig væk fra websteder med lav omdømme i almindelighed.

Hvis du følger disse anbefalinger, dit netværk og alle enheder bliver betydeligt mere sikre mod enhver trussel eller informationsinvasiv software og også være virusfri og beskyttet i fremtiden.

Hvordan virker?

Når det er installeret, kan indsamle data ved brug af trackere. Disse data handler om dine web-browsing-vaner, såsom de websteder, du besøger, og de søgetermer, du bruger. Det bruges derefter til at målrette dig med annoncer eller til at sælge dine oplysninger til tredjeparter.

kan også download anden skadelig software til din computer, såsom virus og spyware, som kan bruges til at stjæle dine personlige oplysninger og vise risikable annoncer, der kan omdirigere til virussider eller svindel.

Er Malware?

Sandheden er, at PUP'er (adware, browser hijackers) er ikke vira, men kan være lige så farligt da de muligvis viser dig og omdirigerer dig til malware-websteder og svindelsider.

Mange sikkerhedseksperter klassificerer potentielt uønskede programmer som malware. Dette er på grund af de uønskede virkninger, som PUP'er kan forårsage, såsom at vise påtrængende annoncer og indsamle brugerdata uden brugerens viden eller samtykke.

Om forskningen

Indholdet udgiver vi på SensorsTechForum.com, denne vejledning til fjernelse medfølger, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed for at hjælpe dig med at fjerne det specifikke, adware-relateret problem, og gendan din browser og computersystem.

Hvordan foretog vi undersøgelsen vedr ?

Bemærk venligst, at vores forskning er baseret på uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om den seneste malware, adware, og browser hijacker definitioner.

Endvidere, forskningen bag truslen bakkes op med VirusTotal.

For bedre at forstå denne online trussel, Se venligst følgende artikler, som giver kyndige detaljer.

Nice, men jeg er doven til at prøve det.

Godt, det anbefales ikke anyways, Feds vil være på at du på ingen tid, plus vi bare informere om cyber-crimininal ordninger der er at øge bevidstheden, hvordan du beskytter dig selv :)

Vi har ingen feds her i Spanien, Loven er venligere søvnig her og elsker at gøre noget. Her er kun set cred. kort sikkerhed og lignende ting, ikke lort som telefon eller mindre marketing svindel. Jeg ønsker ikke at beskytte mig selv, Jeg hellere stjæle fra Google direkte hvor jeg kan, og hvis de siger noget forsøger at fange mig i live, Jeg har mine grunde til at tage penge fra dem til at betale for noget, jeg vil ikke sige her, da det er det virkelige liv ting.