Vi har netop modtaget rapporter om, at et hold af forskere opdaget en ny variant af Spectre CPU bug kendt som SplitSpectre CPU Sårbarhed. Det giver hackere at kapre følsomme data vi den samme spekulative udførelse tilgang som spøgelse bugs.

Den SplitSpectre Sårbarhed er en Variation af Spectre Bug

Et hold af forskere fra Northeastern University og forskere fra IBM har opdaget en ny variant af en spekulativ udførelse bug, hvoraf den første var Spectre. Problemet har vist sig at være inden for den måde CPU'er er designet. Som med den tidligere Specter varianter på gennemførelse af processer er en optimeringsproces, som er designet til at køre programmer hurtigere. Denne særlige tilfælde har vist sig at være forskellig fra Spectre, da det fungerer ved hjælp af en anden angrebsscenarie.

SplitSpectre er rapporteret at være langt lettere at udføre end spøgelse angreb. Det kræver en vis “gadget” (kode offer) der skal udføres på målet maskine. Tre komponenter er nødvendige for at udføre de indtrængen: en betinget gren på en variabel, en første opstilling adgangstoken hjælp af denne variabel og en anden gruppe adgang, som anvender resultatet af den første gruppering adgang. Hvad dette betyder, er, at skadelig kode tilgængelig på målet maskinen kan udløse udnytte. I demonstrationen brugte SplitSpectre angreb en browser-lignende indstilling med en upålidelig JavaScript-kode. Dette gjorde det muligt for hackere at kunne udtrække følsomme oplysninger. Dette giver også mulighed for input felter i browservinduer. Hvad dette betyder, at følgende angreb scenarier er følgende:

- Felt Manipulation - Mens brugerne indtaster i formularen data informationen kan interaktivt ændres uden dem mærke.

- Følsomme datatyveri - Denne spekulative udførelse opførsel kan bruges med succes kapre følsomme oplysninger såsom loginoplysninger.

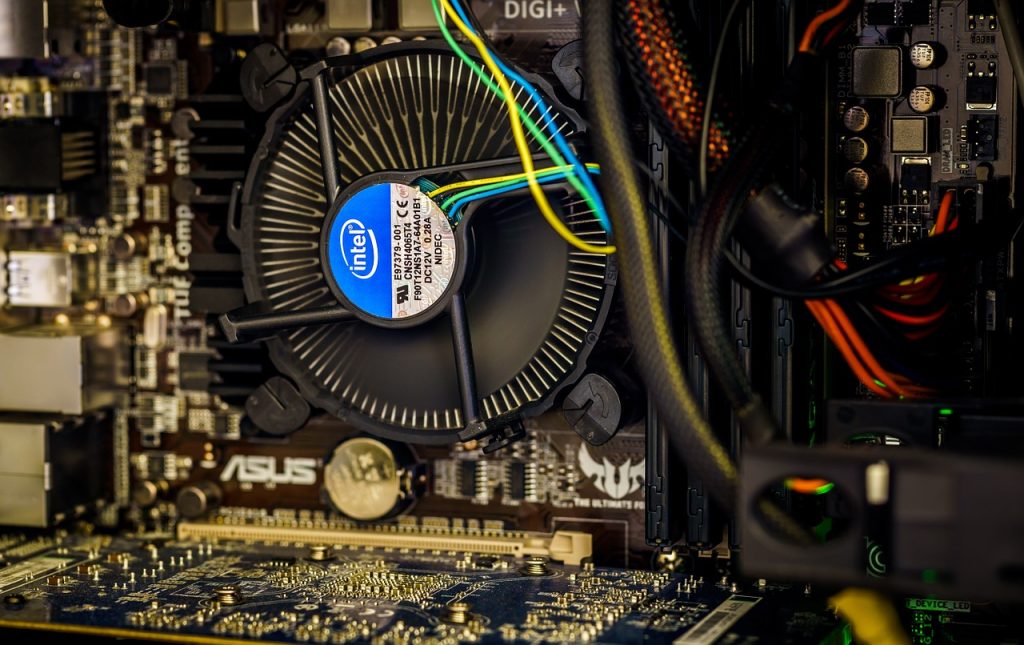

I øjeblikket er det blevet bekræftet, at det er rettet mod Intel Haswell og Skylake processorer, sammen med AMD Ryzen modeller. Demonstrationerne blev udført under anvendelse SpiderMonkey 52.7.4 der er Firefoxs JavaScript-motor. hat er farligt er, at indtrængen er baseret på en hardware design fejl og kan ikke modvirkes af en software applikationer eller tjeneste. Den eneste måde at beskytte maskinerne er at anvende de nødvendige patches. Forskerne bemærker, at den eksisterende afbødning for de vigtigste Spectre sårbarhed. For mere information ind i spørgsmålet rapport er blevet offentliggjort online.