CVE-2017-7150: Mac OS X Warnung Prompts können leicht umgangen

Mac OS X-Computer wurden aufgrund eines Berichts verwundbar gefunden anzeigt, dass Warnansagen leicht umgangen werden können. Eine Demonstration hat gezeigt, wie dies durch Hacker-Virus-Infektionen verwendet werden. Die Sicherheitslücke ist als eine Kleinanzeige…

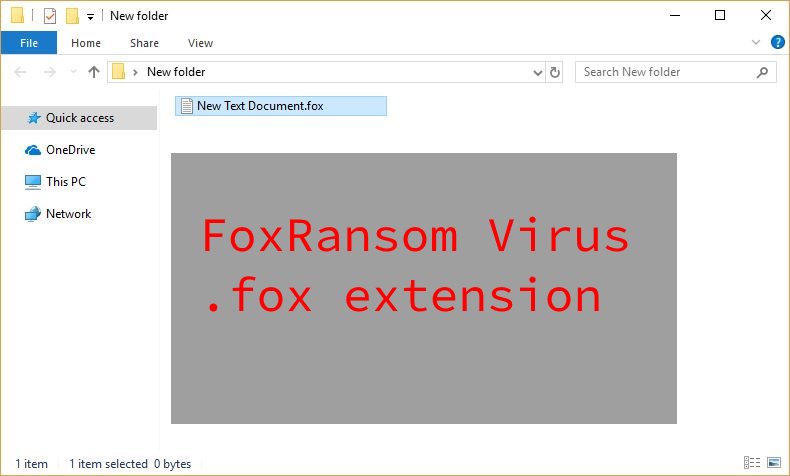

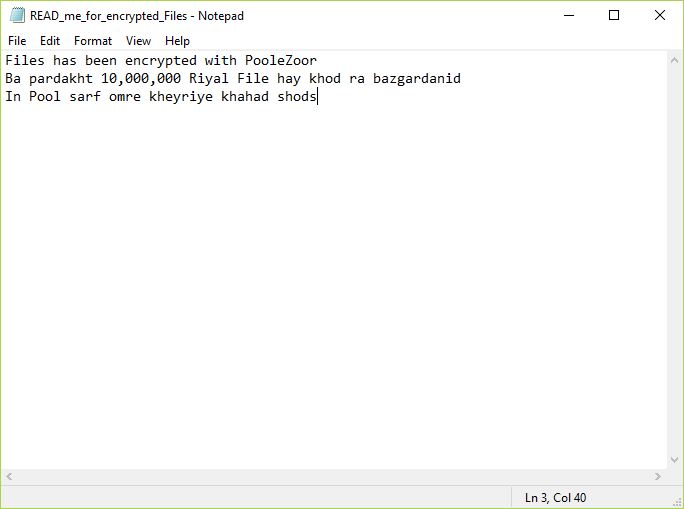

![Yourencrypter@protonmail.ch Bild Virus Ransomware note Yourencrypter@protonmail.ch. Yourencrypter@protonmail.ch Virus image ransomware note Yourencrypter@protonmail.ch.[random ext] extension](https://cdn.sensorstechforum.com/wp-content/uploads/2018/08/Yourencrypter@protonmail.ch-virus-image-sensorstechforum-com.jpg)