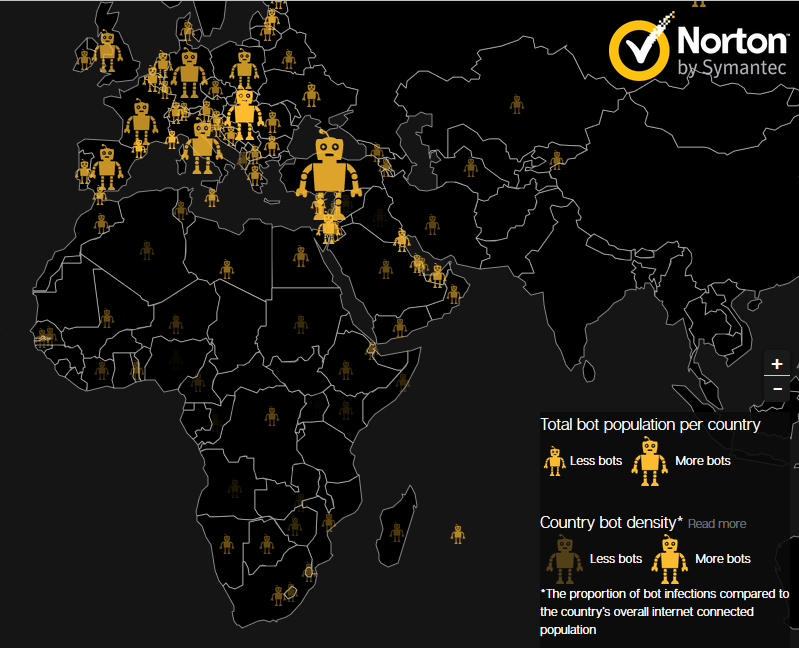

Top 10 Größter Botnets in EMEA für 2016

Laut einer Forschung von Symantec, Die Türkei hat die führende Position in Bezug auf die höchste Botnetz Bevölkerung in EMEA genommen (Europa, dem Nahen Osten und Afrika), mit Istanbul und Ankara die höchste und mit zweithöchsten Botnetz gesteuert…