Linux.PNScan Malware Brute-Forces Linux-basierte Router

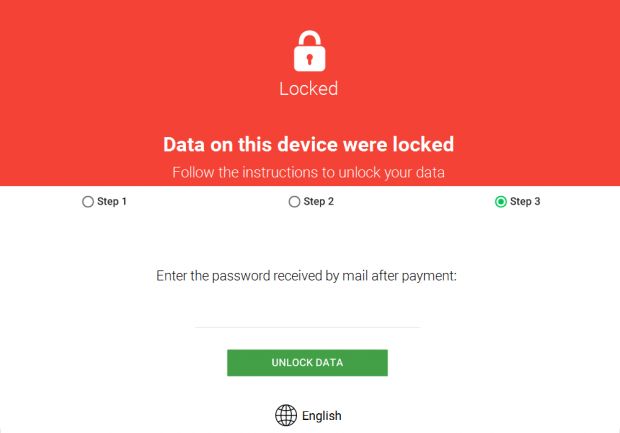

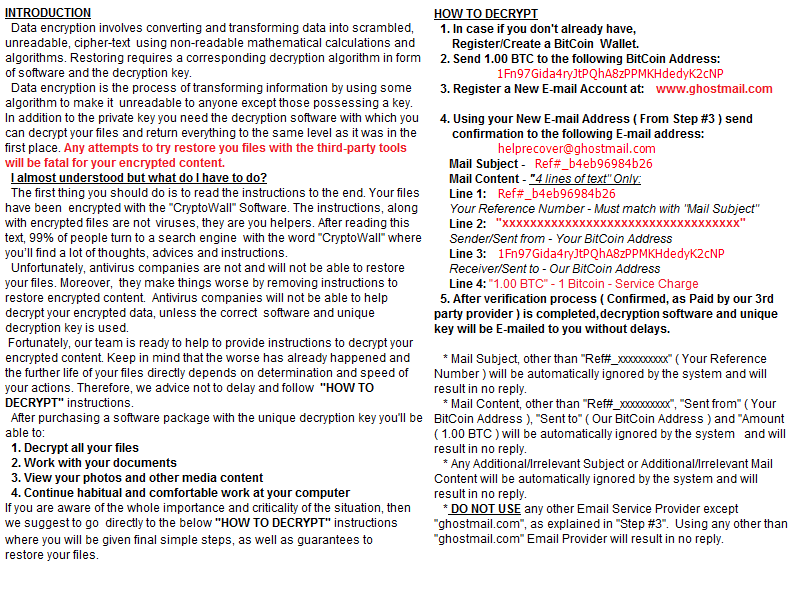

September wird erwartet, dass mit Malware gespickt einen Monat zu sein. Wir haben bereits mehr Bank-Trojaner gesehen, einige neue und einige erneuert, und eine starke Welle von crysis / Troldesh Ransomware-Varianten. Jedoch, dies ist bei weitem nicht alles auf dem Geschehen…