Dieser Artikel wurde erstellt, um mehr zu erklären, wie Sie sich als Benutzer können Block Betrug ruft effektiv von Ihnen auf Ihrem iPhone oder Android-Handy telefonieren effektiv.

Dieser Artikel wurde erstellt, um mehr zu erklären, wie Sie sich als Benutzer können Block Betrug ruft effektiv von Ihnen auf Ihrem iPhone oder Android-Handy telefonieren effektiv.

Nach neuesten Daten Better Business Bureau, da waren 136,037 Betrug neuer Anruf berichtet von 2015 bis heute Opfer allein in Nordamerika angreifen und das sind nur die gemeldeten Fälle auf ihre Tracker. Da immer mehr Betrügereien begonnen haben auf dem Radar Pop-up, die Benutzer haben beginnen für verschiedene Methoden, die auf der Suche wie die Betrüger zu blockieren. Aber da es nicht einfach ist, die Zahl zu identifizieren, ist von einem Betrug Typ, es ist auch keine leichte Aufgabe, zu entscheiden, wie sie zu blockieren. In diesem Artikel haben wir Anweisungen erstellt, die Ihnen helfen zu lernen, wie man einen Betrug Anruf blockieren und mitteilen, vorausgesetzt, dass Sie eine solche Telefonnummer rufen Sie stoßen. Aber zuerst, Lassen Sie uns über die verschiedenen Arten von populären Betrügereien gehen, die derzeit im Umlauf sind.

Arten von Scams Moment aktiven

Scams Leihgebühr

Diese Arten von Betrügereien sind dadurch gekennzeichnet, dass Anrufe von gefälschten Unternehmen empfangen werden, die sich mit Finanzdienstleistungen. Das Wesen der Rufarten ist Benutzer zu überzeugen, dass sie im Voraus zu zahlen, um braucht ein Darlehen zu beantragen bekommen. Außerdem, die Betrüger wollen das Opfer Geld in der Regel über Geschenkkarten oder jede andere Art von Methoden für Online-Überweisungen senden.

Business-E-Mail-Kompromiss Scams

Diese Art von Betrug oft Leute anrufen oder E-Mails mit Telefonnummern senden, dass sie einen freien Stelle vor Ort zur Verfügung haben. Die E-Mails hinterlassen Telefonnummern von Managern, die Opfer für ihre Kreditkartendaten fragen.

Tech Support Scam

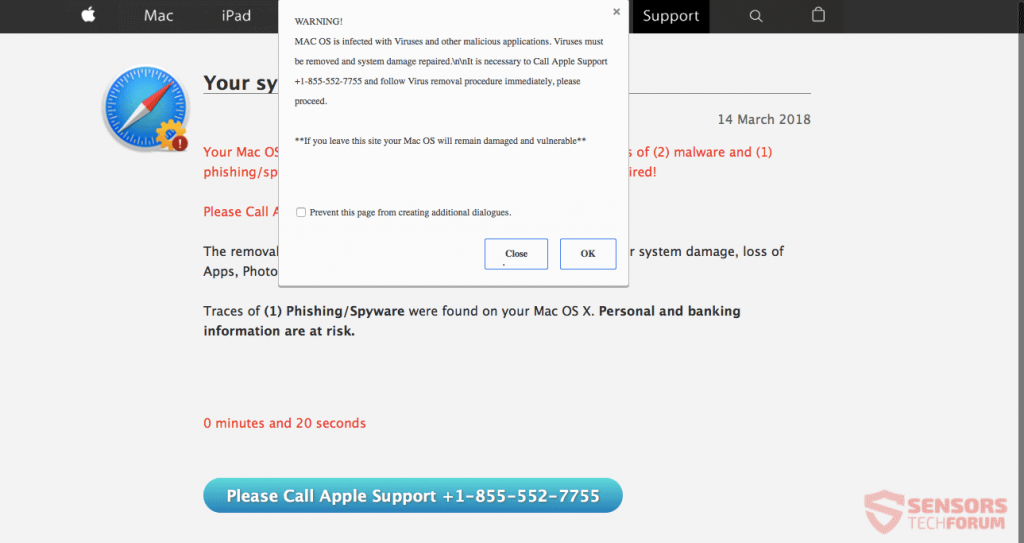

Diese Arten von Betrügereien sind die am weitesten verbreiteten diejenigen, da sie auch auf Websites bezogen, die sofort wollen Sie sperren aus Ihrem Web-Browser und zeigt Nachrichten wie das Beispiel unter:

Diese Nachrichten zielen Opfer zu überzeugen, dass sie ein Sicherheitsproblem haben, und sie sollten die Nummer auf der Webseite zur Verfügung gestellt rufen. Der Aufruf der Anzahl Ergebnisse in den Betrüger vorgeben offiziellen Microsoft oder Apple Support oder als eine Angelegenheit der Tatsache zu sein, jede andere Unterstützung zu großen Unternehmen im Zusammenhang (je nach Betrug). Der Aufruf der Betrüger Ergebnisse in ihnen das Opfer fordern Hunderte von Dollar, um ein Problem und zusätzlich zu, dies zu beheben sie Finanzdaten verlangen und Zugang.

Neben diesem Haupt Betrug, die Gauner auch wenn andere Arten von Betrug, die auch sehr effektiv sind, aber wir haben beschlossen, sie nicht zu gehen ins Detail:

- Plagiat-Betrug.

- Kreditkarte Betrug.

- Schuldenerlass Betrug.

- Kryptowährung Betrug.

- Inkasso-Betrug.

- Beschäftigung Betrug.

- Gefälschte Scheck / Zahlungsanweisung Betrug.

- Gefälschte Rechnung Betrug.

- Familie / Freund Notfall-Betrug.

- Regierung Betrug.

- Healthcare-Betrug.

- Home Improvement Betrug.

- Identitätsdiebstahl-Betrug.

- Investment-Betrug.

- Verschieben von Betrug.

- Nigerian oder Devisen-Betrug.

- Online-Kauf-Betrug.

- Phishing-Betrug.

- Vermietung Betrug.

- Scholarship-Betrug.

- Die Steuererhebung Betrug.

- Reise-Betrug.

- Utility-Betrug.

- Gelbe Seiten-Betrug.

Wie finde ich Halt (Block) ein Betrug Anruf ohne Heben?

Da einige Betrügereien so bald für Sie gefährlich werden, wie Sie abholen, weil sie auch Sie auf verschiedene Arten von SMS-Dienste abonnieren oder erzeugen Impulse, die Ihre Telefonrechnung machen ziemlich schnell aufzusteigen, haben wir beschlossen, Ihnen einen Einblick zu geben, wie Sie einige einfache Anwendungen verwenden können, die sicherlich Betrügern verhindern werden Sie von selbst anrufen. Lass uns anfangen!

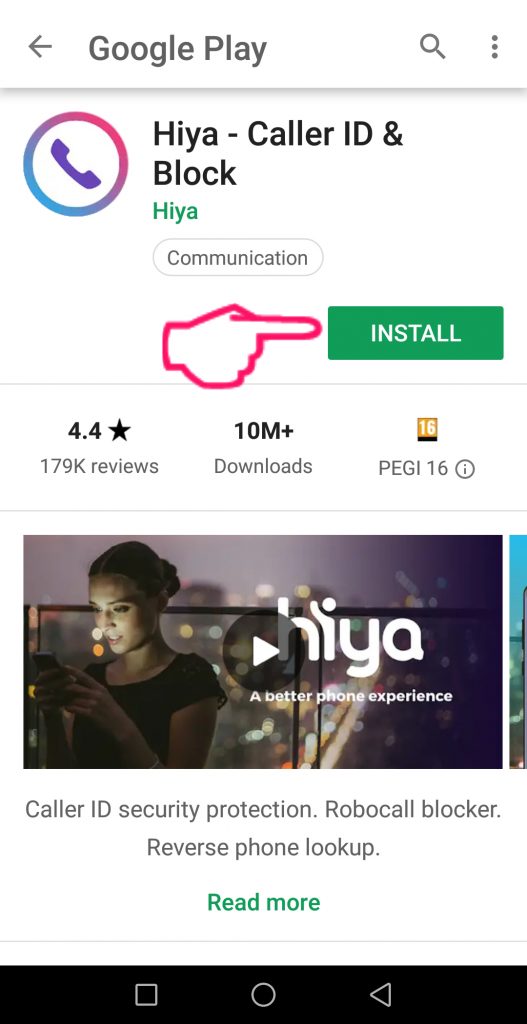

Wenn Sie mit einem Smartphone, dann ist die automatisierte Lösung herkömmliche Call-Blocker zu verwenden. Aber auch traditionelle Call Blocker Sie benötigen Zahlen auf Ihre schwarze Liste hinzuzufügen, die den Job nicht macht. Deshalb, Wir empfehlen die Verwendung von Smart-Apps, wie Hiya Anrufer-ID und Block. Die Anwendung kann robotisierter Anrufe und Betrug blockieren Anrufe automatisch, da es hält Betrügern eine aktualisierte Datenbank. Hier ist, wie es einzurichten:

Schritt 1: Öffnen Sie die Hiya App in Plays durch Tippen auf die Schaltfläche unten:

Schritt 2: Installieren Sie die Anwendung und führen Sie es:

Schritt 3: Akzeptieren Sie die Bedingungen und tippen Sie auf „LOSLEGEN".

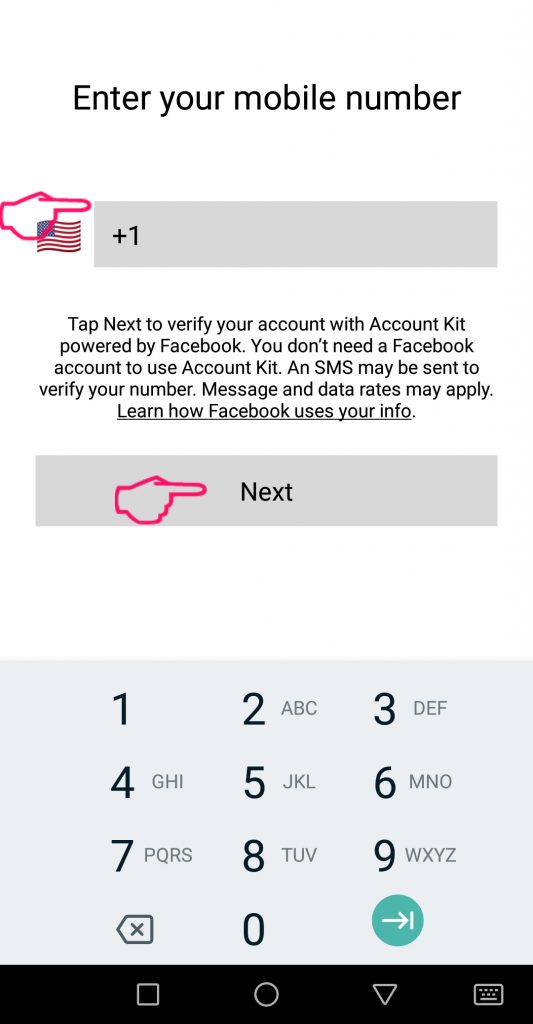

Schritt 4: Geben Sie Ihre Telefonnummer ein und tippen Sie auf Nächster:

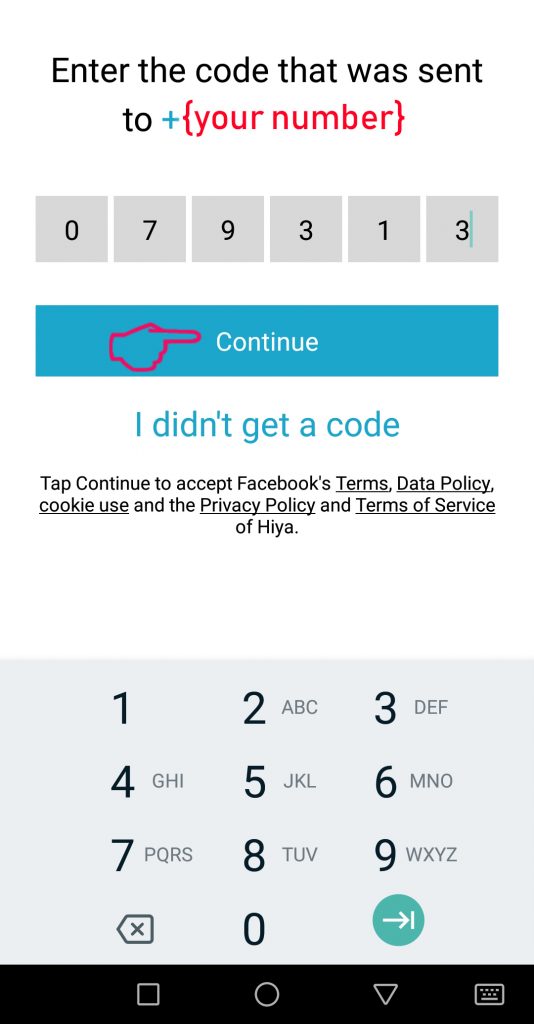

Schritt 5: Sie erhalten einen Code. Geben Sie es ein und tippen Sie, um fortzufahren:

Schritt 6: Melde dich mit deinem Facebook oder Google-Konto beginnen:

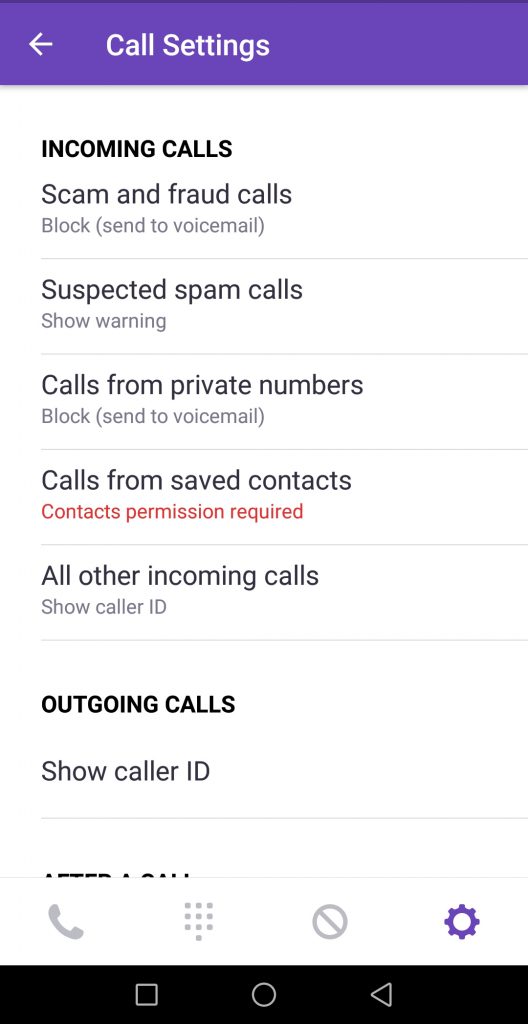

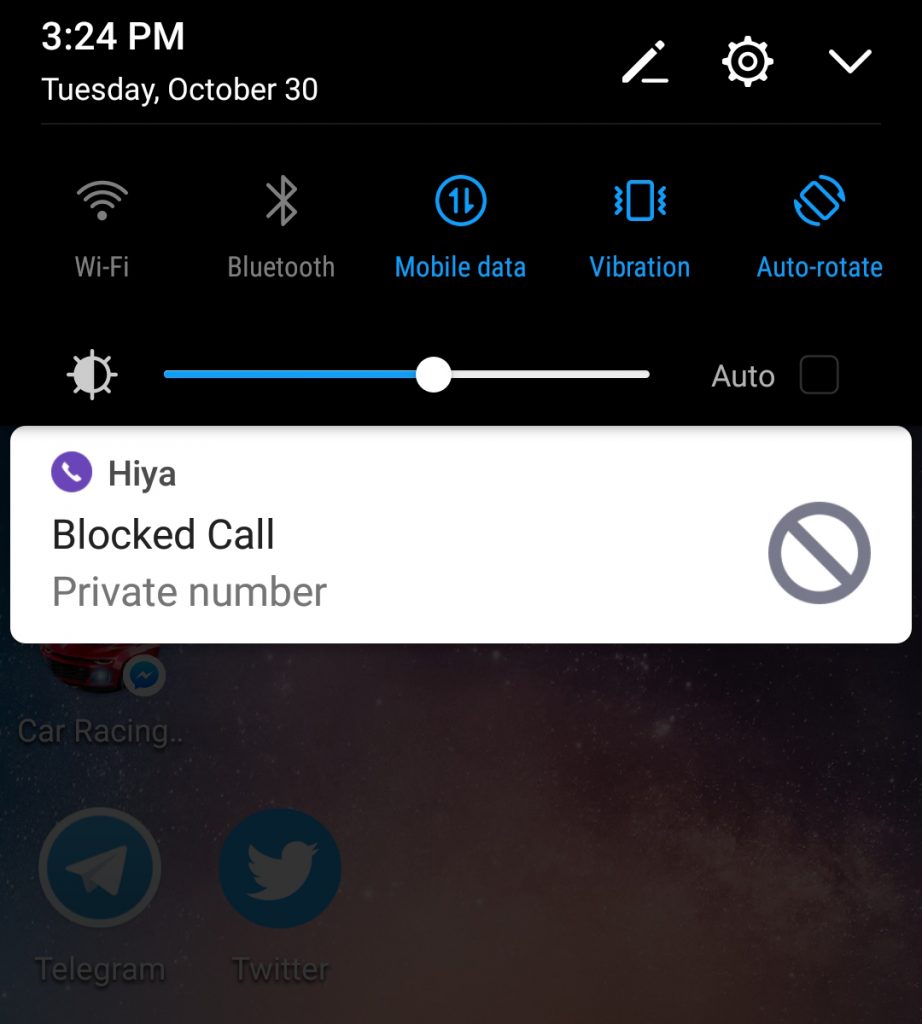

Schritt 7: Die App ist nun eingerichtet und Sie können es jetzt Zahlen zu nennen über Sie verwenden. Es wird automatisch aktiv bleiben und im Hintergrund verborgen, so dass, wenn Sie einen Anruf erhalten, es wird sie blockieren. Die App hat auch Einstellungen Privatnummern zu blockieren sowie:

Abschluss

Auch wenn viele Sicherheitsexperten und Entwickler kämpfen Betrug Anrufe zu fangen und sie blockieren, eines ist klar. Die Betrügereien und die Zahlen ändern sich ständig und steigen. Aus diesem Grund Benutzer aufgefordert werden, um die Betrüger in den Blocklist und auf jeden Fall ihre Betrug Zahlen Organisationen berichten, wie die Federal Trade Commission Rufen Sie nicht den Registrierungs die Betrüger wird sicher untersucht und werden etwas wird sie durchgeführt werden für eine gute herunterzufahren.

- Fenster

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge-

- Safari

- Internet Explorer

- Stop-Popups stoppen

So entfernen Sie von Windows.

Schritt 1: Scan for mit SpyHunter Anti-Malware-Tool

Schritt 2: Starten Sie Ihren PC im abgesicherten Modus

Schritt 3: Deinstallieren und zugehörige Software unter Windows

Deinstallationsschritte für Windows 11

Deinstallationsschritte für Windows 10 und ältere Versionen

Hier ist ein Verfahren, in wenigen einfachen Schritten der in der Lage sein sollte, die meisten Programme deinstallieren. Egal ob Sie mit Windows arbeiten 10, 8, 7, Vista oder XP, diese Schritte werden den Job zu erledigen. Ziehen Sie das Programm oder den entsprechenden Ordner in den Papierkorb kann eine sehr schlechte Entscheidung. Wenn Sie das tun, Bits und Stücke des Programms zurückbleiben, und das kann zu instabilen Arbeit von Ihrem PC führen, Fehler mit den Dateitypzuordnungen und anderen unangenehmen Tätigkeiten. Der richtige Weg, um ein Programm von Ihrem Computer zu erhalten, ist es zu deinstallieren. Um das zu tun:

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Schritt 4: Bereinigen Sie alle Register, Erstellt von auf Ihrem PC.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, von dort erstellt. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Anleitung zum Entfernen von Videos für (Fenster).

Befreien Sie sich von Mac OS X..

Schritt 1: Deinstallieren und entfernen Sie die zugehörigen Dateien und Objekte

Ihr Mac zeigt Ihnen dann eine Liste der Elemente, die automatisch gestartet werden, wenn Sie sich einloggen. Geben Sie für verdächtige Anwendungen identisch oder ähnlich . Überprüfen Sie die App, die Sie vom Laufen automatisch beenden möchten und wählen Sie dann auf der Minus ("-") Symbol, um es zu verstecken.

- Gehe zu Finder.

- In der Suchleiste den Namen der Anwendung, die Sie entfernen möchten,.

- Oberhalb der Suchleiste ändern, um die zwei Drop-Down-Menüs "Systemdateien" und "Sind inklusive" so dass Sie alle Dateien im Zusammenhang mit der Anwendung sehen können, das Sie entfernen möchten. Beachten Sie, dass einige der Dateien nicht in der App in Beziehung gesetzt werden kann, so sehr vorsichtig sein, welche Dateien Sie löschen.

- Wenn alle Dateien sind verwandte, halte das ⌘ + A Tasten, um sie auszuwählen und fahren sie dann zu "Müll".

Für den Fall, können Sie nicht entfernen über Schritt 1 über:

Für den Fall, können Sie nicht die Virus-Dateien und Objekten in Ihren Anwendungen oder an anderen Orten finden wir oben gezeigt haben, Sie können in den Bibliotheken Ihres Mac für sie manuell suchen. Doch bevor dies zu tun, bitte den Disclaimer unten lesen:

Sie können den gleichen Vorgang mit den folgenden anderen wiederholen Bibliothek Verzeichnisse:

→ ~ / Library / Launchagents

/Library / LaunchDaemons

Spitze: ~ ist es absichtlich, denn es führt mehr LaunchAgents- zu.

Schritt 2: Nach Dateien suchen und von Ihrem Mac entfernen

Wenn Sie mit Problemen konfrontiert, auf Ihrem Mac als Folge unerwünschten Skripte und Programme wie , der empfohlene Weg, um die Bedrohung zu beseitigen ist durch ein Anti-Malware-Programm. SpyHunter für Mac bietet erweiterte Sicherheitsfunktionen sowie andere Module, die die Sicherheit Ihres Mac verbessern und ihn in Zukunft schützen.

Anleitung zum Entfernen von Videos für (Mac)

Aus Google Chrome entfernen.

Schritt 1: Starten Sie Google Chrome und öffnen Sie das Drop-Menü

Schritt 2: Bewegen Sie den Mauszeiger über "Werkzeuge" und dann aus dem erweiterten Menü wählen "Extensions"

Schritt 3: Aus der geöffneten "Extensions" Menü suchen Sie die unerwünschte Erweiterung und klicken Sie auf den "Entfernen" Taste.

Schritt 4: Nach der Erweiterung wird entfernt, Neustart von Google Chrome durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Aus Mozilla Firefox löschen.

Schritt 1: Starten Sie Mozilla Firefox. Öffnen Sie das Menü Fenster:

Schritt 2: Wählen Sie das "Add-ons" Symbol aus dem Menü.

Schritt 3: Wählen Sie die unerwünschte Erweiterung und klicken Sie auf "Entfernen"

Schritt 4: Nach der Erweiterung wird entfernt, Neustart Mozilla Firefox durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Deinstallieren Sie von Microsoft Edge.

Schritt 1: Starten Sie den Edge-Browser.

Schritt 2: Öffnen Sie das Drop-Menü, indem Sie auf das Symbol in der oberen rechten Ecke klicken.

Schritt 3: Wählen Sie im Dropdown-Menü wählen "Extensions".

Schritt 4: Wählen Sie die mutmaßlich bösartige Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf das Zahnradsymbol.

Schritt 5: Entfernen Sie die schädliche Erweiterung, indem Sie nach unten scrollen und dann auf Deinstallieren klicken.

Aus Safari entfernen

Schritt 1: Starten Sie die Safari-App.

Schritt 2: Nachdem Sie den Mauszeiger an den oberen Rand des Bildschirms schweben, Klicken Sie auf den Safari-Text, um das Dropdown-Menü zu öffnen.

Schritt 3: Wählen Sie im Menü, klicke auf "Einstellungen".

Schritt 4: Danach, Wählen Sie die Registerkarte Erweiterungen.

Schritt 5: Klicken Sie einmal auf die Erweiterung, die Sie entfernen möchten.

Schritt 6: Klicken Sie auf 'Deinstallieren'.

Ein Popup-Fenster erscheint, die um Bestätigung zur Deinstallation die Erweiterung. Wählen 'Deinstallieren' wieder, und werden entfernt.

Aus dem Internet Explorer entfernen.

Schritt 1: Starten Sie Internet Explorer.

Schritt 2: Klicken Sie auf das Zahnradsymbol mit der Bezeichnung "Extras", um das Dropdown-Menü zu öffnen, und wählen Sie "Add-ons verwalten".

Schritt 3: Im Fenster 'Add-ons verwalten'.

Schritt 4: Wählen Sie die Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf "Deaktivieren".. Ein Pop-up-Fenster wird angezeigt, Ihnen mitzuteilen, dass Sie die ausgewählte Erweiterung sind zu deaktivieren, und einige weitere Add-ons kann auch deaktiviert werden. Lassen Sie alle Felder überprüft, und klicken Sie auf 'Deaktivieren'.

Schritt 5: Nachdem die unerwünschte Verlängerung wurde entfernt, Starten Sie den Internet Explorer neu, indem Sie ihn über die rote Schaltfläche "X" in der oberen rechten Ecke schließen und erneut starten.

Entfernen Sie Push-Benachrichtigungen aus Ihren Browsern

Deaktivieren Sie Push-Benachrichtigungen von Google Chrome

So deaktivieren Sie Push-Benachrichtigungen im Google Chrome-Browser, folgen Sie bitte den nachstehenden Schritten:

Schritt 1: Gehe zu Einstellungen in Chrome.

Schritt 2: In den Einstellungen, wählen "Erweiterte Einstellungen":

Schritt 3: Klicken "Inhaltseinstellungen":

Schritt 4: Öffnen Sie “Benachrichtigungen":

Schritt 5: Klicken Sie auf die drei Punkte und wählen Sie Blockieren, Ändern oder Löschen Optionen:

Entfernen Sie Push-Benachrichtigungen in Firefox

Schritt 1: Gehen Sie zu Firefox-Optionen.

Schritt 2: Gehe zu den Einstellungen", Geben Sie "Benachrichtigungen" in die Suchleiste ein und klicken Sie auf "Einstellungen":

Schritt 3: Klicken Sie auf einer Site, auf der Benachrichtigungen gelöscht werden sollen, auf "Entfernen" und dann auf "Änderungen speichern".

Beenden Sie Push-Benachrichtigungen in Opera

Schritt 1: In der Oper, Presse ALT + P um zu Einstellungen zu gehen.

Schritt 2: In Einstellung suchen, Geben Sie "Inhalt" ein, um zu den Inhaltseinstellungen zu gelangen.

Schritt 3: Benachrichtigungen öffnen:

Schritt 4: Machen Sie dasselbe wie bei Google Chrome (unten erklärt):

Beseitigen Sie Push-Benachrichtigungen auf Safari

Schritt 1: Öffnen Sie die Safari-Einstellungen.

Schritt 2: Wählen Sie die Domain aus, von der Sie Push-Popups möchten, und wechseln Sie zu "Verweigern" von "ermöglichen".

-FAQ

Was ist ?

Die Bedrohung ist Adware oder Browser Redirect Virus.

Es kann Ihren Computer erheblich verlangsamen und Werbung anzeigen. Die Hauptidee ist, dass Ihre Informationen wahrscheinlich gestohlen werden oder mehr Anzeigen auf Ihrem Gerät erscheinen.

Die Entwickler solcher unerwünschten Apps arbeiten mit Pay-per-Click-Schemata, um Ihren Computer dazu zu bringen, riskante oder verschiedene Arten von Websites zu besuchen, mit denen sie möglicherweise Geld verdienen. Aus diesem Grund ist es ihnen egal, welche Arten von Websites in den Anzeigen angezeigt werden. Dies macht ihre unerwünschte Software indirekt riskant für Ihr Betriebssystem.

Was sind die Symptome von ?

Es gibt verschiedene Symptome, nach denen gesucht werden muss, wenn diese bestimmte Bedrohung und auch unerwünschte Apps im Allgemeinen aktiv sind:

Symptom #1: Ihr Computer kann langsam werden und allgemein eine schlechte Leistung aufweisen.

Symptom #2: Sie haben Symbolleisten, Add-Ons oder Erweiterungen in Ihren Webbrowsern, an die Sie sich nicht erinnern können.

Symptom #3: Sie sehen alle Arten von Anzeigen, wie werbefinanzierte Suchergebnisse, Popups und Weiterleitungen werden zufällig angezeigt.

Symptom #4: Auf Ihrem Mac installierte Apps werden automatisch ausgeführt und Sie können sich nicht erinnern, sie installiert zu haben.

Symptom #5: In Ihrem Task-Manager werden verdächtige Prozesse ausgeführt.

Wenn Sie eines oder mehrere dieser Symptome sehen, Dann empfehlen Sicherheitsexperten, Ihren Computer auf Viren zu überprüfen.

Welche Arten von unerwünschten Programmen gibt es??

Laut den meisten Malware-Forschern und Cyber-Sicherheitsexperten, Die Bedrohungen, die derzeit Ihr Gerät beeinträchtigen können, können sein betrügerische Antivirensoftware, Adware, Browser-Hijacker, Clicker, gefälschte Optimierer und alle Formen von PUPs.

Was tun, wenn ich eine habe "Virus" wie ?

Mit wenigen einfachen Aktionen. Zuallererst, Befolgen Sie unbedingt diese Schritte:

Schritt 1: Finden Sie einen sicheren Computer und verbinden Sie es mit einem anderen Netzwerk, nicht der, mit dem Ihr Mac infiziert war.

Schritt 2: Ändern Sie alle Ihre Passwörter, ausgehend von Ihren E-Mail-Passwörtern.

Schritt 3: Aktivieren Zwei-Faktor-Authentifizierung zum Schutz Ihrer wichtigen Konten.

Schritt 4: Rufen Sie Ihre Bank an Ändern Sie Ihre Kreditkartendaten (Geheim Code, usw.) wenn Sie Ihre Kreditkarte für Online-Einkäufe gespeichert oder mit Ihrer Karte Online-Aktivitäten durchgeführt haben.

Schritt 5: Stellen Sie sicher, dass Rufen Sie Ihren ISP an (Internetprovider oder -anbieter) und bitten Sie sie, Ihre IP-Adresse zu ändern.

Schritt 6: Ändere dein WLAN Passwort.

Schritt 7: (Fakultativ): Stellen Sie sicher, dass Sie alle mit Ihrem Netzwerk verbundenen Geräte auf Viren prüfen und diese Schritte wiederholen, wenn sie betroffen sind.

Schritt 8: Installieren Sie Anti-Malware Software mit Echtzeitschutz auf jedem Gerät, das Sie haben.

Schritt 9: Versuchen Sie, keine Software von Websites herunterzuladen, von denen Sie nichts wissen, und halten Sie sich von diesen fern Websites mit geringer Reputation im allgemeinen.

Wenn Sie diese Empfehlungen befolgen, Ihr Netzwerk und alle Geräte werden erheblich sicherer gegen Bedrohungen oder informationsinvasive Software und auch in Zukunft virenfrei und geschützt.

Wie funktioniert?

Einmal installiert, kann Daten sammeln Verwendung Tracker. Bei diesen Daten handelt es sich um Ihre Surfgewohnheiten, B. die von Ihnen besuchten Websites und die von Ihnen verwendeten Suchbegriffe. Sie werden dann verwendet, um Sie gezielt mit Werbung anzusprechen oder Ihre Informationen an Dritte zu verkaufen.

kann auch Laden Sie andere Schadsoftware auf Ihren Computer herunter, wie Viren und Spyware, Dies kann dazu verwendet werden, Ihre persönlichen Daten zu stehlen und riskante Werbung anzuzeigen, die möglicherweise auf Virenseiten oder Betrug weiterleiten.

Ist Malware?

Die Wahrheit ist, dass Welpen (Adware, Browser-Hijacker) sind keine Viren, kann aber genauso gefährlich sein da sie Ihnen möglicherweise Malware-Websites und Betrugsseiten anzeigen und Sie dorthin weiterleiten.

Viele Sicherheitsexperten klassifizieren potenziell unerwünschte Programme als Malware. Dies liegt an den unerwünschten Effekten, die PUPs verursachen können, B. das Anzeigen störender Werbung und das Sammeln von Benutzerdaten ohne das Wissen oder die Zustimmung des Benutzers.

Über die Forschung

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, diese Anleitung zum Entfernen enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, Ihnen zu helfen, das Spezifische zu entfernen, Adware-bezogenes Problem, und stellen Sie Ihren Browser und Ihr Computersystem wieder her.

Wie haben wir die Recherche durchgeführt? ?

Bitte beachten Sie, dass unsere Forschung auf unabhängigen Untersuchungen basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates über die neueste Malware, Adware, und Browser-Hijacker-Definitionen.

Weiter, die Forschung hinter der Bedrohung wird unterstützt mit Virustotal.

Um diese Online-Bedrohung besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.

Hallo,

Mein Patensohn traf eine Frau auf einer Dating-Site. Nach mehrmonatigen Diskussionen teilt sie ihm mit, dass ihr das Bankgeschäft verboten ist. Dass er von ihrem Onkel vier Schecks über 2.500 € auf seinem Konto erhalten würde und mein Patensohn ihr dann eine Zahlungsanweisung geben würde, damit sie das Geld in bar hätte ... was passiert ist. Es gelang ihm, ihr 8900 € zu überweisen . Es gab jedoch Widerstand gegen den Scheck und mein Patensohn sah die 10.000 € von seinem Konto fliegen. Er reichte eine Beschwerde bei der Anti Cybercrime Unit ein und stellte fest, dass es sich um einen gestohlenen Scheck handelte. Ein Inspektor aus der Zelle half ihm, sein verlorenes Geld zurückzugewinnen, und Ecke sein Gauner, gefolgt von einer Entschädigung für die Zusammenarbeit.

Kontaktieren Sie die E-Mail-Adresse, Ein Generalinspektor der Justizpolizei wird Sie nach Eingang Ihrer Beschwerde kontaktieren und Ihnen die Schritte zur Festnahme Ihrer Gauner und den Rest des Gerichtsverfahrens mitteilen, damit die Justiz erledigt und Sie entschädigt werden.