Entfernen Mingc.exe Miner Virus

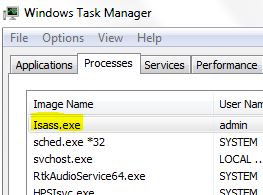

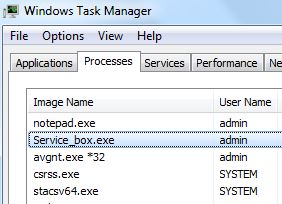

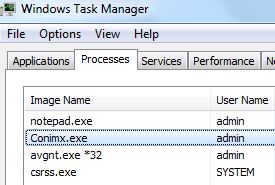

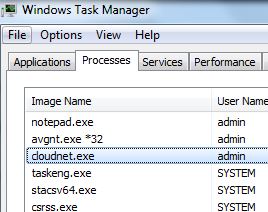

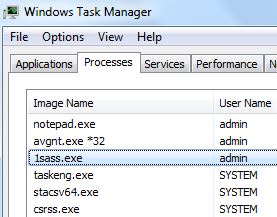

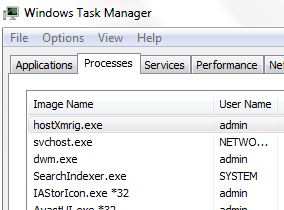

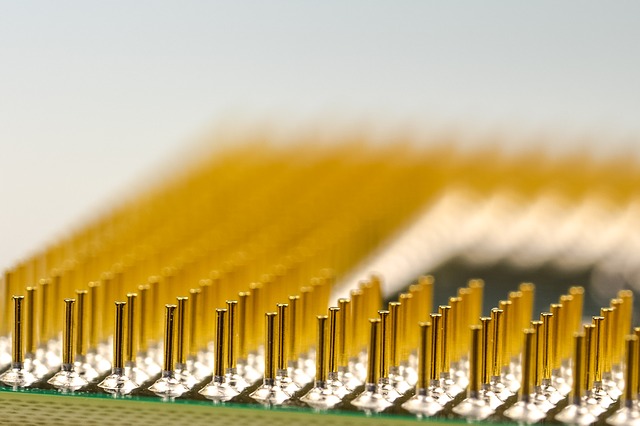

Dieser Artikel zielt darauf ab, Anwender infizierte mit mingc.exe Bergmann zu helfen, das Virus vollständig aus dem kompromittierten Maschine zu entfernen. Der bösartige Prozess mingc.exe wird als Trojanisches Pferd klassifiziert der Lage, unter Verwendung der CPU oder GPU-Leistung des beschädigt…