Persönliche Sicherheit beginnt in der Regel mit dem Gerät. Je mehr unsicheres Geräte sind da draußen, desto besser ist der Mechanismus hinter Datenschutzverletzungen und Malware-Infektionen. So, wenn Sie möchten, um sicher zu sein und Ton, beginnen Sie mit Ihrem Gerät.

Gerätesicherheit und Betriebssysteme

Microsofts Betriebssystem hat den recht benutzerMarktAnteil. Vielleicht ist es einer der Gründe, Windows im Wege Cyber-Attacken wird, die oft. Oder vielleicht die Intensität der erfolgreichen Angriffe auf Windows ist auf eine veraltete Version des OS?

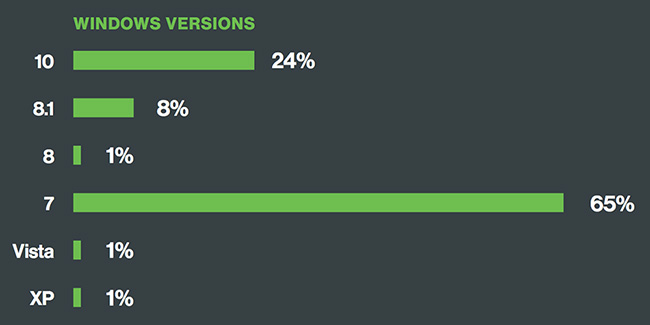

Um diese oder andere Fragen oder einfach nur zum Zwecke der Analyse beantworten, Duo Sicherheit geprüft mehr als zwei Millionen Geräte, mehr als die Hälfte davon auf einigen Windows-Version ausgeführt wurden.

Die Forscher entdeckten dann, dass 65 Prozent der Windows-Geräte wurden unter Windows 7, was zu anfälliger als 600 Sicherheitslücken.

Dies ist nicht das Schlimmste. Zehntausende von Maschinen sind immer noch mit Windows XP. Windows XP veröffentlicht wurde in 2001. Diese Tatsache bedeutet, allein mehrere Szenarien Angriff buchstäblich Hunderte von Schwachstellen zur Verfügung gestellt. Viele dieser Mängel sind von entscheidender Charakter.

Es gibt viele Gründe, warum ein Unternehmen eine ältere OS über einen neu veröffentlichten vorziehen würde

Der offensichtlichste Grund ist die Kosten und die Zeit benötigt jeder Computer und Software in einer Organisation zu aktualisieren. In einigen Fällen, die Software das Unternehmen zu späteren Betriebssystemen und Umgebungen nicht entsprechen läuft, als erklärt von Ajay Arora, CEO von Vera.

Der Experte glaubt auch, dass, wenn die Unternehmen weiterhin von Windows zu wählen 7 über spätere Windows-Versionen, sie benötigen, um Sicherheitssoftware berücksichtigen, die die fehlenden Funktionen wie Standard-Festplattenverschlüsselung umfasst. "Es kommt darauf an,, das Geld das zugrunde liegende Problem der Verwendung eines Betriebssystems mit schwächeren Sicherheit zu adressieren, Geld ausgeben, die Betriebssysteme zu aktualisieren, oder das Geld auszugeben, um zu sichern das, was Sie versuchen, in erster Linie zum Schutz; die Daten selbst,"Arora sagt.

Das größte Problem ist jedoch die kontinuierliche Offenlegung neuer Verwundbarkeiten. Erst vor kurzem, Google Threat Analysis Group offenbart eine Reihe von Zero-Day-Schwachstellen in Adobe Flash und Microsoft Windows-Kernel. Dieser Satz von Fehler bereits in der Wildnis gegen den Chrome-Browser genutzt worden.

Adobe konnten Blitz gegen die schnell zu aktualisieren CVE-2016-7855

Leider, der Windows-Kernel Bug ist noch nicht gepatchten. In einem Beitrag vom 31. Oktober bis, Neel Mehta und Billy Leonard aus der Threat Analysis Group sagen, dass:

Nach 7 Tage, pro unserer veröffentlichten Richtlinien für aktiv ausgenutzt kritische Lücken, wir heute offenbaren die Existenz einer verbleibenden kritische Sicherheitslücke in Windows, für die kein Beratungs- oder Ausbesserung wurde noch nicht freigegeben. Diese Anfälligkeit ist besonders gravierend, weil wir wissen, dass es aktiv ausgenutzt wird.

Die Windows-Schwachstelle ist eine lokale Privilegieneskalation im Windows-Kernel, der als Sicherheits-Sandbox Flucht genutzt werden können. Sie kann über das win32k.sys Systemaufruf ausgelöst werden NtSetWindowLongPtr() für den Index GWLP_ID auf einem Fenstergriff mit GWL_STYLE zu WS_CHILD gesetzt. Chrome-Sandbox Blöcke win32k.sys System ruft die Win32k Lockdown Mitigation unter Windows mit 10, die verhindert, dass die Ausnutzung dieser Sandbox entkommen Verwundbarkeit.

Was sind einige gute Tipps zur Sicherheit?

Duo Sicherheitsexperten raten, die folgende, und wir stimmen:

- Verwenden Sie moderne Browser-Plattformen, die sicherer sind oder gehen für Browser, die häufiger aktualisiert werden und automatisch;

- Unterschätzen Sie nie die Macht der Sicherheitsupdates und Notfall-Patches;

- Erwägen Sie die Verwendung der Geräteverschlüsselung, Kennwörter und Fingerabdruck-ID;

- Betrachten wir eine Zwei-Faktor-Authentifizierungslösung unter Verwendung von Systemen und Daten zu schützen;

- Java deaktivieren und verhindern, dass Flash-Laufen automatisch auf Corporate-Geräten;

- Diese Praxis sollte benutzereigene Geräte durch Endpunkt-Zugriffsrichtlinien und Kontrollen gehen.