die MacOS: BitCoinMiner-AS ist ein Malware Kryptowährung Bergmann was kann die Ziel-Hosts unter Verwendung einer Vielzahl von verschiedenen Methoden infizieren. Infektionen damit können dazu führen, dass andere Bedrohungen und Konsequenzen für die Opfer auftreten, darunter eine Verschlechterung der Systemleistung und die Unfähigkeit, die Computer auf normale Weise zu verwenden. Erfahren Sie, wie Sie Ihren Mac OS X-Computer von aktiven Infektionen wiederherzustellen Artikel durch folgende unsere profunden.

Mac OS: BitCoinMiner-AS Zusammenfassung

| Name | BitCoinMiner-AS auch als Trojan.MacOS.BitCoinMiner.CO bekannt |

| Art | Kryptowährung Bergmann für Mac OS X |

| kurze Beschreibung | Ein bösartiges Skript, das die Vorteile der verfügbaren Systemressourcen, die wiederum Einkommen nimmt für den Hacker-Betreiber erzeugt. |

| Symptome | Die Opfer werden schwere System Performance-Probleme feststellen,. |

| Verteilungsmethode | Gebündelte Downloads, bösartige Skripte und andere Methoden. |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Combireiniger

|

Benutzererfahrung | Abonnieren Sie unseren Forum zu Besprechen MacOS: BitCoinMiner-AS. |

Mac OS: BitCoinMiner-AS - Wie habe ich es bekommen

Mac OS: BitCoinMiner-AS ist eine spezielle Kryptowährung Bergmann, die mit Mac OS X-Computern kompatibel gemacht wird. Es kann unter der Form einer kommen JavaScript Code auf Hacker gesteuert oder entführt Seiten gefunden. Diese Websites können beliebte Websites oder Gemeinden sein, dass die Nutzer besuchen oder gefälschte Kopien von ihnen. Bei gefälschten Kopien von Websites können Designelemente und Domänen mit ähnlichem Klang wie bei den legitimen Versionen verwendet werden. Die einzige Warnung Websites von Infektionen sind die Gesamtleistung Probleme, da die meisten der Schadcode ausgeführt wird direkt ohne Eingabeaufforderungen oder Pop-ups.

Andere Methoden, die verwendet werden können, um die Infektion zu verbreiten umfassen die Installation von infizierte Software-Installateure. Sie werden, indem man die legitimen Installateure von den offiziellen Anbieter-Download-Site und die Änderung von ihnen mit dem Virus Code gemacht. Ziele sind Anwendungen, die mit den Endnutzern beliebt sind: Kreativität Suiten, System-Utilities, und Produktivitätssoftware.

Mit bösartigem Unterlagen die Benutzer können sich auch mit dem MacOS infizieren: BitCoinMiner-AS Malware. Dies erfolgt durch Öffnen von Dateien, die Virenskripte enthalten (Makros). Sie können von jeder Art sein (Präsentationen, Tabellen usw.) und sobald sie geöffnet werden, die Benutzer werden aufgefordert, den Inhalt zu ermöglichen. Wenn dies die Makros erfolgt die bösartige Engine herunterladen und die Infektion wird folgen.

bösartige Scripte das kann auf die MacOS führen: BitCoinMiner-AS-Infektionen umfassen alle Arten von Pop-ups, Banner, Umleitungen und in-line Links.

Mac OS: BitCoinMiner-AS - Weitere Informationen

Beim Start wird die Kryptowährung Bergmann-Modul gestartet werden. Die meisten der Bedrohungen dieser Art ein vordefiniertes Ausführungs Muster folgen, das aus den folgenden Schritten hergestellt wird:

- Payload Lieferung - Die Infektion beginnt mit dem bösartigen Motor aus einer fest codierten Download-Site herunterzuladen. Der entsprechende Code wird dann vom Browser oder dem Computer ausgeführt.

- Miner Operationen - Ihnen

- Bericht - Wenn die Operationen alle Informationen sind auf den Hacker-Server und Geld in Form von digitaler Währung geschickt an die Hacker Portemonnaies übertragen.

Das iner-Modul wird mit den vordefinierten Parametern ausgeführt, die von den von Hackern kontrollierten Servern heruntergeladen wurden. Es beginnt die verfügbaren Systemressourcen zu nutzen, um komplexe Berechnungen durchzuführen.

Weitere gefährliche Aktivitäten durch das Virus der Anwesenheit auferlegt umfassen die Bereitstellung von zusätzlichen Bedrohungen. Wenn die MacOS: BitCoinMiner-AS Malware ist so programmiert, andere gefährliche Änderungen an den infizierten Rechner verursachen. Ein Beispiel ist die Manipulation von Boot-Records. Dies löst automatisch den Start der Bedrohung, sobald der Computer gestartet und auch bestimmte Komponenten deaktivieren können aus starten.

Eine weitere Malware-Aktivitäten, die folgen können, ist die Installation eines Trojan-Modul. Er stellt ein verschlüsseltes (sichern) Verbindung mit einem Hacker-kontrollierten Server, die auf dem Benutzer in Echtzeit auszuspionieren verwendet wird, erlauben die Kriminellen die Kontrolle über die Maschinen zu überholen und stehlen Dateien.

Während der Ausführung des Bergmann kann es erntet auch Informationen, die ino eine dieser beiden Kategorien eingeteilt werden können:

- Private Daten - Der bösartige Motor kann Informationen ernten, die die Identität der Opfer aussetzen kann. Dazu gehören der Name einer Person, Anschrift, Telefonnummer, Interessen, Standort und Kontoinformationen.

- Metrik - Dieser Datensatz besteht aus Daten, die verwendet werden können, Follow-up-Angriff Kampagnen zu optimieren. Beispiel Inhalte umfassen einen Bericht der installierten Hardware-Komponenten und bestimmte Benutzer eingestellten Einstellungen.

entfernen Sie MacOS: BitCoinMiner-AS von Ihrem Mac

Um zu entfernen Mac OS: BitCoinMiner-AS von Ihrem Computer, wir empfehlen, dass Sie eine bestimmte Software, die für scannen soll und alle zugehörigen Dateien zu erkennen und Objekte zu MacOS: BitCoinMiner-AS und entfernen. Ein solches Programm zielt auch darauf ab, sicherzustellen, dass Ihr Mac gegen solche invasive Programme und Malware in Zukunft geschützt bleibt zu, während auch eine gute Leistung Ihrer Maschine beibehalten.

Schritte zur Vorbereitung vor dem Entfernen:

Vor dem Starten Sie die folgenden Schritte folgen, darauf hingewiesen werden, dass Sie sollten zunächst die folgenden Vorbereitungen tun:

- Sichern Sie Ihre Dateien, falls das Schlimmste passiert.

- Achten Sie darauf, ein Gerät mit dieser Anleitung auf standy haben.

- Bewaffnen Sie sich mit Geduld.

- 1. Suchen Sie nach Mac-Malware

- 2. Deinstallieren Sie riskante Apps

- 3. Bereinigen Sie Ihre Browser

Schritt 1: Scannen und entfernen MacOS: BitCoinMiner-AS files from your Mac

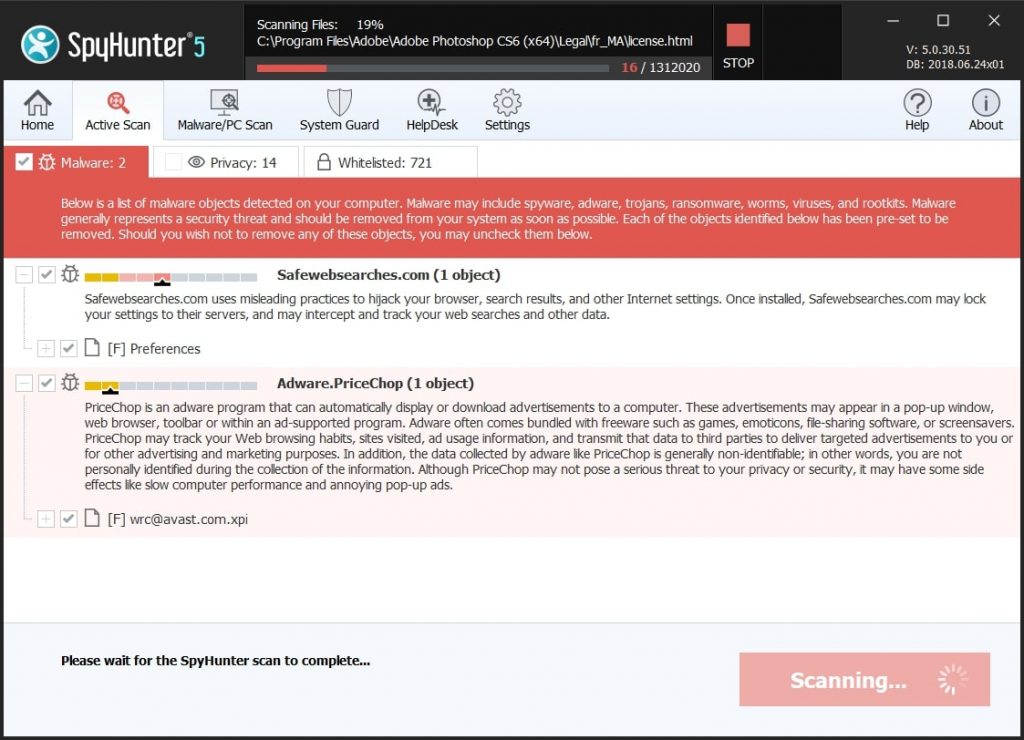

Wenn Sie mit Problemen konfrontiert, auf Ihrem Mac als Folge unerwünschten Skripte und Programme wie MacOS: BitCoinMiner-AS, der empfohlene Weg, um die Bedrohung zu beseitigen ist durch ein Anti-Malware-Programm. SpyHunter für Mac bietet erweiterte Sicherheitsfunktionen sowie andere Module, die die Sicherheit Ihres Mac verbessern und ihn in Zukunft schützen.

Schnelle und einfache Anleitung zum Entfernen von Mac-Malware-Videos

Bonusschritt: So machen Sie Ihren Mac schneller?

Mac-Rechner unterhalten wahrscheinlich das schnellste Betriebssystem auf dem Markt. Noch, Macs werden manchmal langsam und träge. Die folgende Videoanleitung untersucht alle möglichen Probleme, die dazu führen können, dass Ihr Mac langsamer als gewöhnlich ist, sowie alle Schritte, die Ihnen helfen können, Ihren Mac zu beschleunigen.

Schritt 2: Deinstallieren MacOS: BitCoinMiner-AS und entfernen Sie die zugehörigen Dateien und Objekte

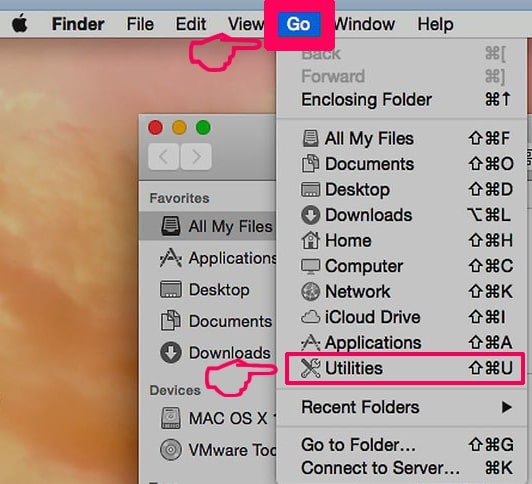

1. hit the ⇧ + ⌘ + U Tasten zum Öffnen von Dienstprogrammen. Eine andere Möglichkeit besteht darin, auf „Los“ zu klicken und dann auf „Dienstprogramme“ zu klicken., wie das Bild unten zeigt:

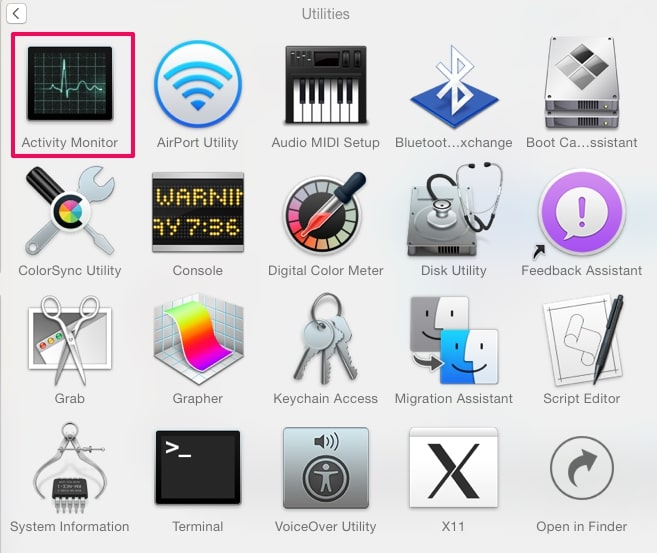

2. Suchen Sie den Aktivitätsmonitor und doppelklicken Sie darauf:

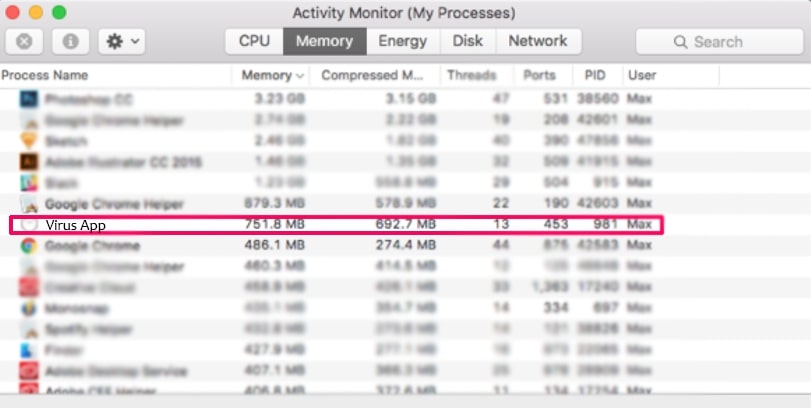

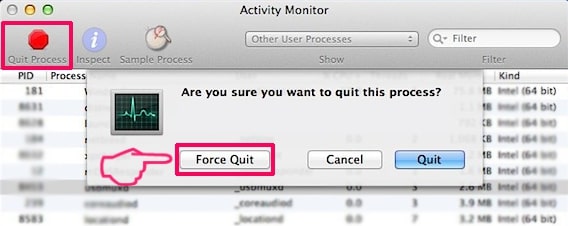

3. Im Activity Monitor sucht verdächtige Prozesse, gehören, oder zu MacOS bezogenen: BitCoinMiner-AS:

4. Klicken Sie auf die "Gehen" Taste erneut, aber diesmal wählen Sie Anwendungen. Eine andere Möglichkeit ist mit den ⇧+⌘+A Tasten.

5. Im Menü Anwendungen, sucht jede verdächtige App oder eine App mit einem Namen, ähnlich oder identisch mit MacOS: BitCoinMiner-AS. Wenn Sie es finden, Klicken Sie mit der rechten Maustaste auf die App und wählen Sie "In den Papierkorb verschieben".

6. Wählen Accounts, Danach klicken Sie auf die Login Artikel Vorliebe. Ihr Mac zeigt Ihnen dann eine Liste der Elemente, die automatisch gestartet werden, wenn Sie sich einloggen. Suchen Sie nach verdächtigen Anwendungen identisch oder ähnlich MacOS: BitCoinMiner-AS. Aktivieren Sie die App, deren automatische Ausführung Sie beenden möchten, und wählen Sie dann auf aus Minus („-“) Symbol, um es zu verstecken.

7. Entfernen Sie alle verbleibenden Dateien, die möglicherweise mit dieser Bedrohung zusammenhängen, manuell, indem Sie die folgenden Teilschritte ausführen:

- Gehe zu Finder.

- In der Suchleiste den Namen der Anwendung, die Sie entfernen möchten,.

- Oberhalb der Suchleiste ändern, um die zwei Drop-Down-Menüs "Systemdateien" und "Sind inklusive" so dass Sie alle Dateien im Zusammenhang mit der Anwendung sehen können, das Sie entfernen möchten. Beachten Sie, dass einige der Dateien nicht in der App in Beziehung gesetzt werden kann, so sehr vorsichtig sein, welche Dateien Sie löschen.

- Wenn alle Dateien sind verwandte, halte das ⌘ + A Tasten, um sie auszuwählen und fahren sie dann zu "Müll".

Für den Fall, können Sie nicht entfernen MacOS: BitCoinMiner-AS über Schritt 1 über:

Für den Fall, können Sie nicht die Virus-Dateien und Objekten in Ihren Anwendungen oder an anderen Orten finden wir oben gezeigt haben, Sie können in den Bibliotheken Ihres Mac für sie manuell suchen. Doch bevor dies zu tun, bitte den Disclaimer unten lesen:

1. Klicke auf "Gehen" und dann "Gehe zum Ordner" wie gezeigt unter:

2. Eintippen "/Library / LauchAgents /" und klicke auf Ok:

3. Löschen Sie alle die Virus-Dateien, die als MacOS ähnlich oder die gleichen Namen haben: BitCoinMiner-AS. Wenn Sie glauben, dass es keine solche Datei, lösche nichts.

Sie können die gleiche Prozedur mit den folgenden anderen Bibliothek Verzeichnisse wiederholen:

→ ~ / Library / Launchagents

/Library / LaunchDaemons

Spitze: ~ ist es absichtlich, denn es führt mehr LaunchAgents- zu.

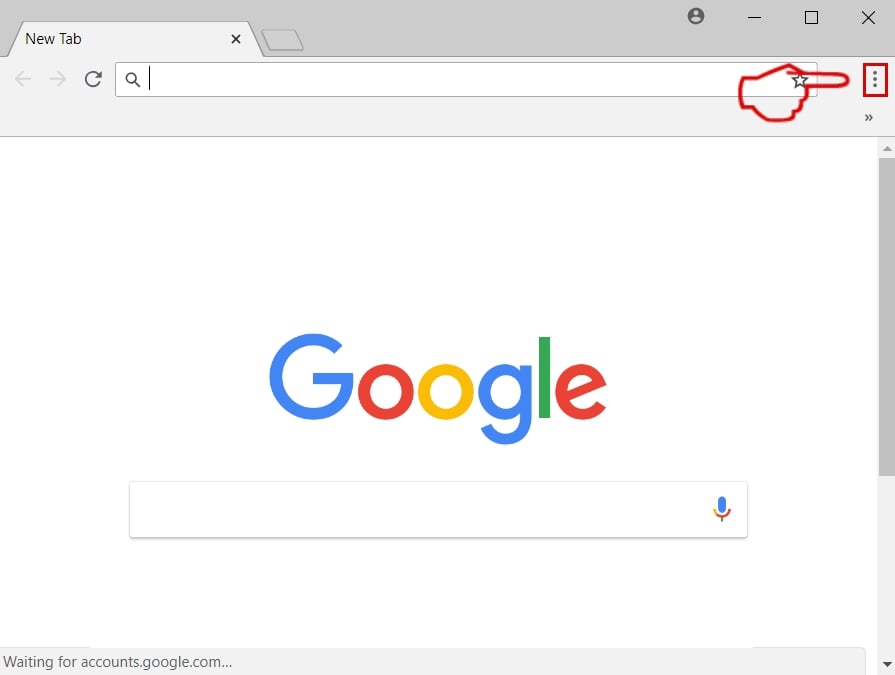

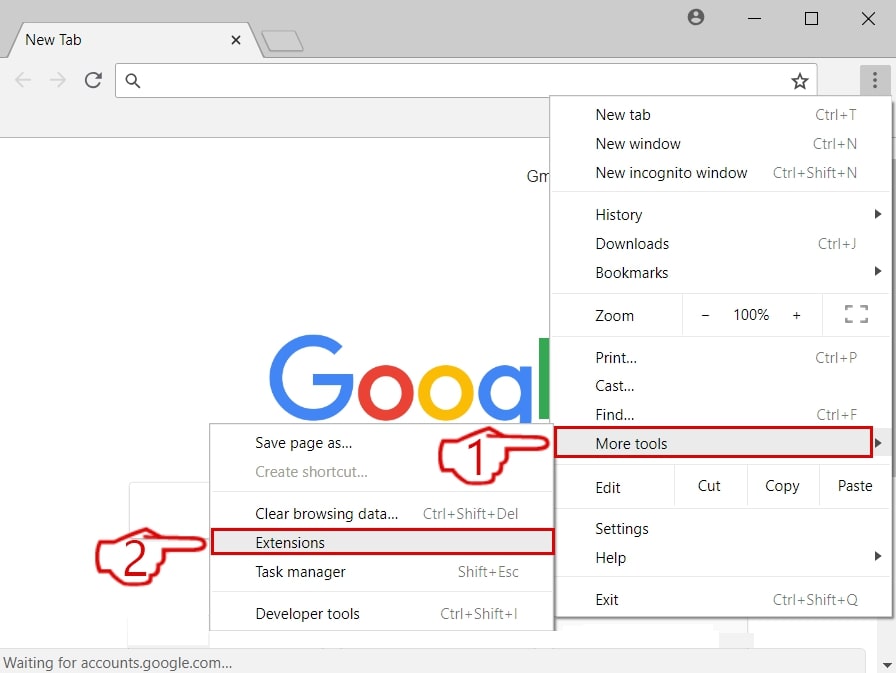

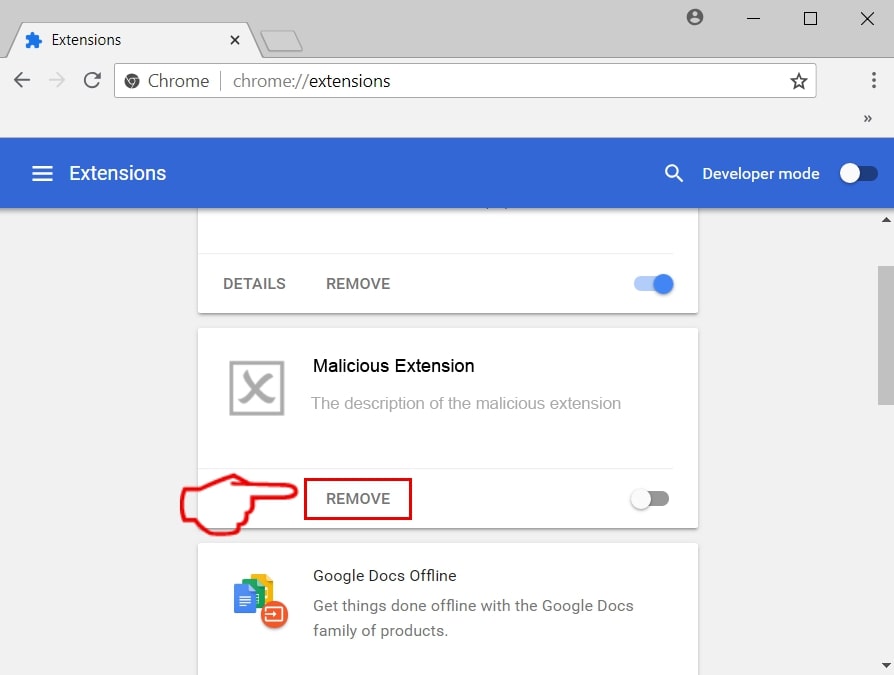

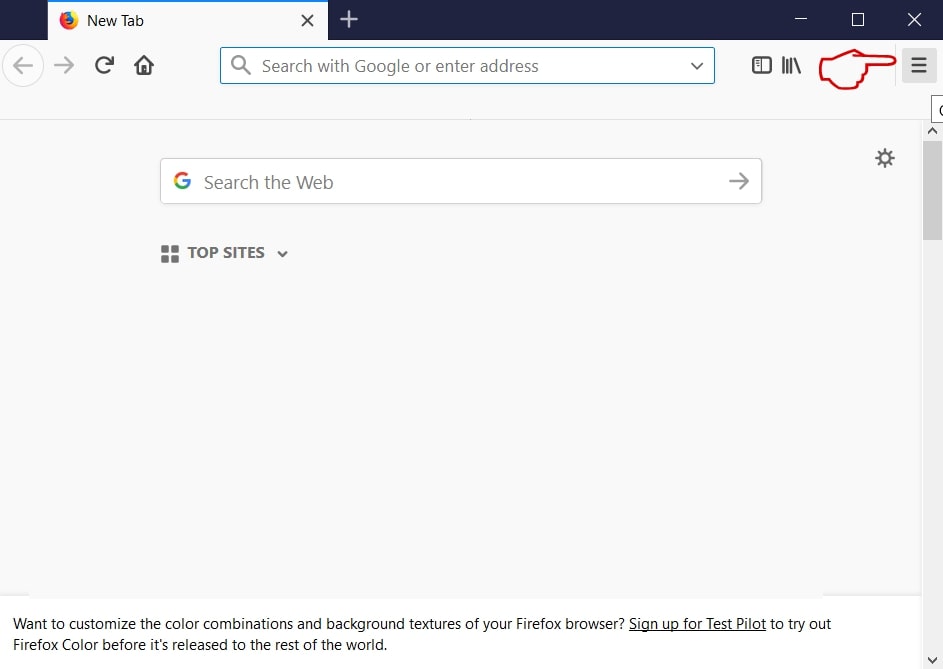

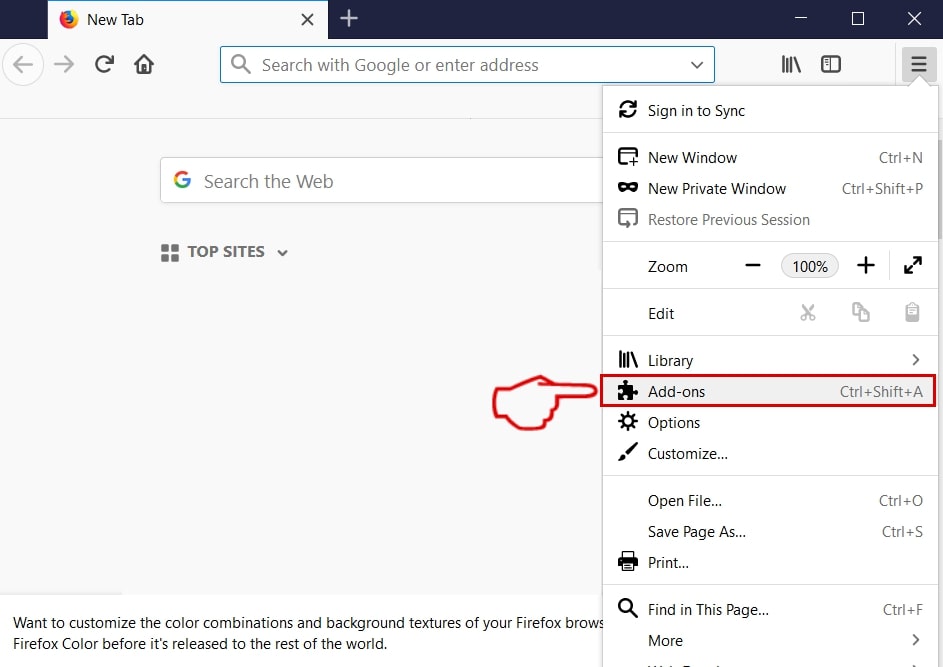

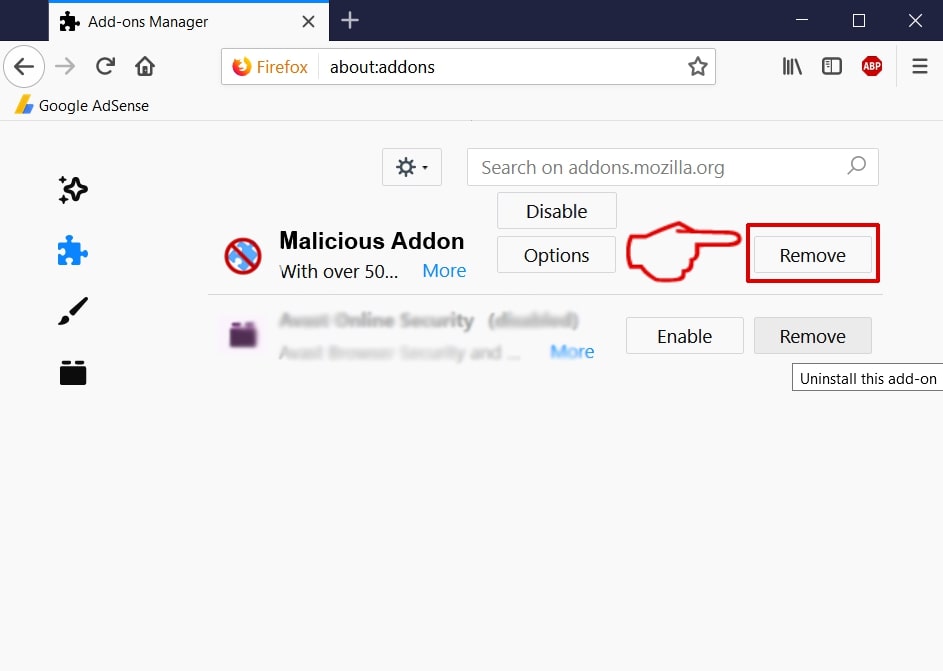

Schritt 3: entfernen Sie MacOS: BitCoinMiner-AS - bezogenen Erweiterungen von Safari / Chrom / Firefox

Mac OS: BitCoinMiner-AS-FAQ

Was ist MacOS?: BitCoinMiner-AS auf Ihrem Mac?

die MacOS: Die BitCoinMiner-AS-Bedrohung ist wahrscheinlich eine potenziell unerwünschte App. Es besteht auch die Möglichkeit, dass es damit zusammenhängt Mac Malware. Wenn dem so ist, Solche Apps neigen dazu, Ihren Mac erheblich zu verlangsamen und Werbung anzuzeigen. Sie können auch Cookies und andere Tracker verwenden, um Browserinformationen von den auf Ihrem Mac installierten Webbrowsern abzurufen.

Können Macs Viren bekommen??

Ja. So viel wie jedes andere Gerät, Apple-Computer bekommen Malware. Apple-Geräte sind möglicherweise kein häufiges Ziel von Malware Autoren, Aber seien Sie versichert, dass fast alle Apple-Geräte mit einer Bedrohung infiziert werden können.

Welche Arten von Mac-Bedrohungen gibt es??

Laut den meisten Malware-Forschern und Cyber-Sicherheitsexperten, die Arten von Bedrohungen Bei Viren, die derzeit Ihren Mac infizieren können, kann es sich um betrügerische Antivirenprogramme handeln, Adware oder Entführer (PUPs), Trojanische Pferde, Ransomware und Krypto-Miner-Malware.

Was tun, wenn ich einen Mac-Virus habe?, Like MacOS: BitCoinMiner-AS?

Keine Panik! Sie können die meisten Mac-Bedrohungen leicht beseitigen, indem Sie sie zuerst isolieren und dann entfernen. Ein empfehlenswerter Weg, dies zu tun, ist die Verwendung eines seriösen Anbieters Software zum Entfernen von Schadsoftware Das kann die Entfernung automatisch für Sie erledigen.

Es gibt viele Anti-Malware-Apps für Mac, aus denen Sie auswählen können. SpyHunter für Mac ist eine der empfohlenen Mac-Anti-Malware-Apps, das kann kostenlos scannen und alle Viren erkennen. Dies spart Zeit für das manuelle Entfernen, das Sie sonst durchführen müssten.

How to Secure My Data from MacOS: BitCoinMiner-AS?

Mit wenigen einfachen Aktionen. Zuallererst, Befolgen Sie unbedingt diese Schritte:

Schritt 1: Finden Sie einen sicheren Computer und verbinden Sie es mit einem anderen Netzwerk, nicht der, mit dem Ihr Mac infiziert war.

Schritt 2: Ändern Sie alle Ihre Passwörter, ausgehend von Ihren E-Mail-Passwörtern.

Schritt 3: Aktivieren Zwei-Faktor-Authentifizierung zum Schutz Ihrer wichtigen Konten.

Schritt 4: Rufen Sie Ihre Bank an Ändern Sie Ihre Kreditkartendaten (Geheim Code, usw.) wenn Sie Ihre Kreditkarte für Online-Einkäufe gespeichert oder Online-Aktivitäten mit Ihrer Karte durchgeführt haben.

Schritt 5: Stellen Sie sicher, dass Rufen Sie Ihren ISP an (Internetprovider oder -anbieter) und bitten Sie sie, Ihre IP-Adresse zu ändern.

Schritt 6: Ändere dein WLAN Passwort.

Schritt 7: (Fakultativ): Stellen Sie sicher, dass Sie alle mit Ihrem Netzwerk verbundenen Geräte auf Viren prüfen und diese Schritte wiederholen, wenn sie betroffen sind.

Schritt 8: Installieren Sie Anti-Malware Software mit Echtzeitschutz auf jedem Gerät, das Sie haben.

Schritt 9: Versuchen Sie, keine Software von Websites herunterzuladen, von denen Sie nichts wissen, und halten Sie sich von diesen fern Websites mit geringer Reputation im allgemeinen.

Wenn Sie diesen Empfehlungen folgen, Ihr Netzwerk und Ihre Apple-Geräte werden wesentlich sicherer vor Bedrohungen oder informationsinvasiver Software und auch in Zukunft virenfrei und geschützt.

Weitere Tipps finden Sie auf unserer MacOS-Virus-Bereich, Hier können Sie auch Fragen stellen und Kommentare zu Ihren Mac-Problemen abgeben.

About the MacOS: BitCoinMiner-AS Research

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, this MacOS: BitCoinMiner-AS how-to removal guide included, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Behebung des spezifischen macOS-Problems zu helfen.

How did we conduct the research on MacOS: BitCoinMiner-AS?

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Mac-Bedrohungen, insbesondere Adware und potenziell unerwünschte Apps (zufrieden).

Weiter, the research behind the MacOS: BitCoinMiner-AS threat is backed with Virustotal.

Um die Bedrohung durch Mac-Malware besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.