Spoiler Alert!

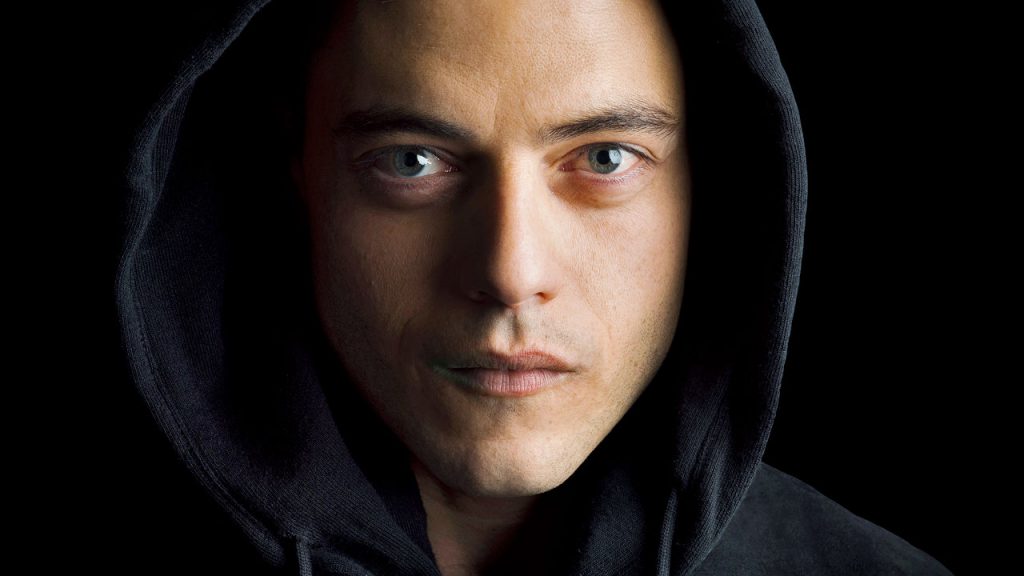

Haben Sie uns auf Herrn ungeduldig gesucht. Robot zweite Staffel? während der Show Haben Sie immer Fragen zu den Hacks, die stattfinden,? Pausieren Sie oft einen genaueren Blick auf das, was auf diesem PC-Bildschirm geschrieben? Bleib dran! Wir sind auch auf Herrn hakte. Roboter und wir werden uns suchen nach Antworten auf Episode-Basis.

Springen zu Herr. Roboter ist die Phreaker und die Hot Wallet (Episode Three, Kernel Panic)

Bevor wir beginnen, Lassen Sie uns einige Aufmerksamkeit auf die Titel von Herrn bezahlen. Robot Episoden, und jeweils an die Ereignisse, die sich in der ersten Saison nahm.

Erste, Lassen Sie uns rollen Zurück zu Mr Robot Saison 1!

Aufgrund von Herrn. Roboter-Geschichte Dualität, alles über die Serie verdient einen zweiten Blick. Die Regel gilt für die Episoden "Titel, die immer mehr Bedeutung tragen. Eine Bedeutung ist in der Regel über ein Hack- oder Tech-bezogene Begriff, der im Laufe der Serie ausgenutzt wird, und das andere ist in der Regel involviert mit einer Zeichen Kampf.

Lassen Sie uns zunächst Saison nehmen eps1.3_da3m0ns.mp4. Auf der einen Seite, es bezieht sich offensichtlich auf dem Computerprogramm Daemon, und andererseits, Wir haben die wahre Farbe von Elliot Dämonen. Oder die Dämonen des Bösen corp(orations)? Alles ist offen für Interpretation, und das ist, was ist toll zu Mr. Robot - die Fülle von dubiosity, die uns unmerklich durch die Geschichte lenkt.

Hier ist eine Liste der 1. Staffel der Episoden:

- eps1.0_hellofriend.mov

Wir sind auf Elliot Alderson eingeführt; “Hallo Welt!” wird die Standard erste Nachricht von einem neuen Programmierer angezeigt; es ist auch eine "geistige Gesundheit Test" verwendet, sicher, eine Sprache des Compilers zu machen, Entwicklung und Laufzeitumgebung korrekt installiert. Wir sind noch auf den Wahnsinn unserer geliebten Charakter Elliot eingeführt werden.

- eps1.1_ones-and-zer0es.mpeg

Es ist ein Binär-Code, Einsen und Nullen; wir sehen Elliot eine lebensverändernde zugewandt (binär) Entscheidung; “Sind Sie eine Eins oder eine Null? Sind Sie ein Ja oder Nein?” Herr. Roboter fragt Elliot. “Das Leben ist nicht, dass binäre,” er antwortet.

- eps1.2_d3bug.mkv

Es geht um die mehrere Sinne des Debuggens. Elliot versucht, ein fehlerfreies Leben zu leben, versucht, sich aus dem Griff von fsociety zu befreien. “Die meisten Programmierer denken Debug-Software ist über einen Fehler Festsetzung, aber das ist Bullshit. Debugging ist eigentlich alles über den Fehler zu finden, darum, zu verstehen, warum es der Fehler war zu beginnen, um zu wissen, dass seine Existenz war kein Zufall,” Elliot erklärt.

- eps1.3_da3m0ns.mp4

Zusätzlich zu der obigen Erläuterung Daemon bezieht sich auf alles, ohne dass der Benutzer in den Hintergrund eines Betriebssystems läuft über sie die Steuerung aufweist. Herr. Roboter hat ganz die Daemons, tut er nicht?

- eps1.4_3xpl0its.wmv

Ein ausnutzen im Grunde ist ein Hack, die Sicherheitslücken nutzt. In dieser Episode (und während der ganzen Reihe) wir sehen das “Menschen immer machen die besten Exploits,” in Elliot eigenen Worten. Er nutzt ein Mitarbeiter Low-Level-Zugriff auf Stahlbergsicherheitseinrichtung zu gewinnen.

- eps1.5_br4ve-trave1er.asf

Dieses ist eine Ausnahme, da es hat nichts mit dem zu tun Hacking. Shayla, Elliot angebliche Freundin, wird entführt.

- eps1.6_v1ew-s0urce.flv

View Source ist ein Befehl, der von nahezu jedem Browser ausgeführt werden können. Auch, in dieser Episode Elliot erzählt die Geschichte seiner ersten Versuche bei der Codierung, wenn alles, was er tun musste, war klicken View Source und fügen Sie den Code. Über alle, die Folge geht es um Ihre Quellen studieren.

- eps1.7_wh1ter0se.m4v

Elliot trifft White Rose. Offensichtlich, die Folge ist nach dem berüchtigten Hacker benannt, ein Inbegriff des Hackers Kult.

- eps1.8_m1rr0r1ng.qt

Mirroring hat viele Anwendungen. Es kann zu einer Echtzeit-Kopie von etwas beziehen, wie Festplattenspiegelung, die bezieht sich auf die Replikation von Plattenvolumes auf andere physische Laufwerke gleichzeitig. Auch, wir haben Elliot, der endlich erkennt, dass er Herr war. Roboter entlang der gesamten Reise.

- eps1.9_zer0-day.avi

Der Titel bezieht sich auf eine Zero-Day-Schwachstelle. Auch, jeder ist nicht mehr viel Zeit. Nullzeit.

Vielleicht haben Sie bemerkt, dass die Episoden wie Computerprogramme betitelt. Immer wenn ein neues Stück Software wird gestartet, es ist Version betitelt 1.0, seine nächste Veröffentlichung ist 1.1. Dies ist, wie Herr. Roboter zweite Folge wird eps1.1, anstelle von S1E2 das ist die typische Art und Weise Episoden zu nummerieren.

Jahreszeit 2 beginnt mit einem zweiteiligen Kapitel off: eps2.0_unm4sk-pt1.tc und eps2.0_unm4sk-pt2.tc. Wir haben Elliot, der versucht, sich selbst zu halten, wie gesund (und entlarvt) wie möglich in einem sich wiederholenden alltäglichen Muster hat er für sich selbst gebaut (es ist klar, dass er versucht, Herr zu halten. Roboter “unplugged”). Wir sehen ihn eine Zeitschrift für alle seine täglichen Routinen zu halten, versuchen, alles unter Kontrolle zu halten, einschließlich seiner zögerlichen Gespräche mit Herrn. Roboter, wer versucht, ihn zurück zu locken, in der Exploit Leere. Wir sehen Elliot immer persistent - Herr. Roboter dreht ihn immer wieder in den Kopf (metaphorisch, obwohl wir echtes Blut sehen verschüttet), aber Elliot wird immer stärker und ist nicht mehr eingeschüchtert. Jedoch, wird seine Kraft ertragen?

Dann haben wir fsociety Maske diesmal durch eine unerwartete Partei in einem Ritual-ähnliche Szene der Einrichtung eines Millionen-Dollar-Stapel auf Feuer getragen werden, und "unsere Endlosschleife des Wahnsinns" der Tarnung Lebens. Und, Natürlich, Lassen Sie uns nicht vergessen, im Sinne von Hacking Menschen Demaskierung! Dieser Hack Episode auf eine Person ist anders als die Hacks auf Menschen Elliot in der ersten Saison durchgeführt.

(Und trotz der kontroversen Beziehung zu seinem frustrierten weiblichen Psychiater, sehen wir ihn in ihrem Büro zurück. Ich bin neugierig, zu wissen, wo die Autoren sind diese Handlung nehmen.)

Die Hacks in der zweiteiligen Beginn der Saison gesehen 2 von wirklichen Leben Hacks sind ziemlich inspiriert. Wenn Sie folgende infosec Nachrichten, es gibt keine Möglichkeit, die mehrere Ransomware-Attacken verpasst haben könnte (auf Benutzer, Unternehmen, Regierungen, Krankenhäuser) und die zunehmende Zahl APTS (Advanced Persistent Threat) für High-Level-Cyber-Spionage eingesetzt. Die potenzielle Verwundbarkeit des Internet der Dinge ist ein anderes Thema an der Startlinie der Saison erkundet 2.

Es ist auf jeden Fall etwas Phishy los in jeder Minute eines jeden Tages auf jedem Gerät, und Herr. Roboter ist nur eine bloße Erinnerung an diese parallelen Realität.

So, Welche Art von Hacks Haben wir am Anfang des Herrn Siehe. Robot Saison 2?

Die fociety IoT Smart Home Hack

Susan Jacobs ist ein wichtiges Mitglied der E Corp General Counsel und trägt den Spitznamen “Der Scharfrichter”. Sie ist “böswillig” und sie gehackt! Wenigstens ihr Smart Home ist. Der Angriff beginnt mit ihrer Smartwatch-Fitness-App abgehört, und setzt sich dann in ihrem verträumten High-Tech-Haus. Dann ihr ganzes Haus geht völlig außer Kontrolle, und nach dem sinnlosen Telefonanruf an den Anbieter, sie hat aber keine andere Wahl zu lassen. Dies ist, wenn fsociety, jetzt von Darlene geleitet, betritt die Räumlichkeiten.

Eine Frage, die den Sinn kommt, ist, ob die Smart-Home war realistisch. ganz bequem, es schien irgendwie übertrieben. Auf der einen Seite sehen wir eine perfekte Darstellung eines intelligenten Haus, in dem alle Geräte ohne Pannen reibungslos und gleichzeitig laufen (zumindest waren sie zum Angriff vor). Aber auf der anderen, diese perfekte Zuhause war viel zu einfach zu hacken! Vielleicht war der Verkäufer nicht zu interessieren Patches bei der Anwendung? Oh, und wie kommt Susan nicht für eine Sekunde den Verdacht, dass sie gehackt wurde?

Dennoch, die Wartbarkeit von IoT-Geräten ist offensichtlich,. Das Smart-Home-Hack kann nur als Warnung dienen, was in der Zukunft kommt, wenn Anbieter nicht nehmen, ihre Produkte’ Sicherheit ernst genug.

Und eine Erinnerung daran, was schon schief gegangen. Wie, wenn Kashmir Hill (Forbes) gewann die Kontrolle über das Haus eines Fremden in 2013. Dies ist, was Hill schrieb damals:

ein sehr einfacher Satz googeln führte mich zu einer Liste von “Smart Homes” das hatte etwas ziemlich dumm getan. Die Häuser alle ein Automatisierungssystem von Insteon haben, die Fernbedienung ihres Lichter erlaubt, Whirlpools, Fans, Fernseher, Wasserpumpen, Garagentore, Kameras, und andere Geräte, so dass ihre Besitzer können diese Dinge ein- und ausschalten, mit einer Smartphone-App oder über das Web. Die dumme Sache? Ihre Systeme wurden Crawl-Lage von Suchmaschinen gemacht - das heißt, sie in den Suchergebnissen auftauchen - und aufgrund Insteon nicht Benutzernamen und Passwörter standardmäßig in einem heute nicht mehr produziert erforderlich, Ich konnte auf die Links zu klicken, dass sie mir die Möglichkeit, diese Menschen zu Hause in Spukhäuser zu drehen, Energieverbrauch Alpträume, oder sogar Raub Ziele. eine Garage Tür öffnen könnte ein Haus reif für tatsächliche physische Eindringen machen.

Dangerously amüsante, nicht wahr? Über alle, trotz der Bildhaftigkeit des Smart-Home-Hack, es schien, oben ein wenig über.

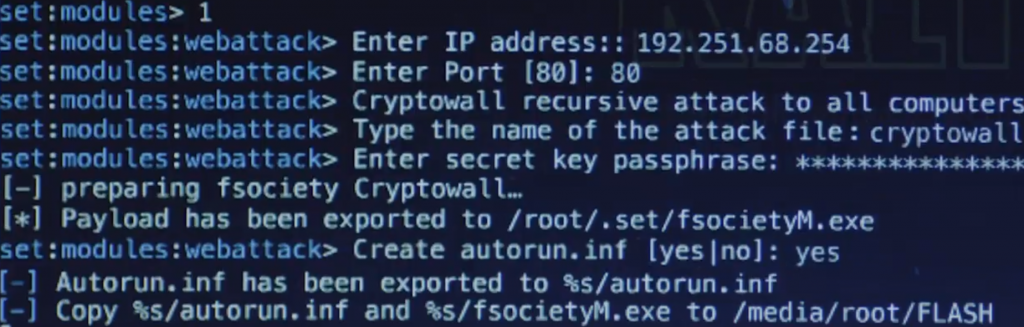

fsociety Cryptoransomware / Wurm-Attacke

Wir wurden auf einer täglichen Basis über Ransomware Schreib. Crypto hat die Verkörperung von Ransomware geworden, zusammen mit CryptoLocker, Locky, Cerber. Ransomware, auch bezeichnet als ein Krypto-Virus, ist die bösartige Bedrohung, die Ihre Dateien als Geisel, bis ein Lösegeld hält, typischerweise in Bitcoin oder eine andere Kryptowährung wird ausgeliefert. fsociety der Cryptowall ist ein bisschen anders, da es nicht eine Zahlung in Bitcoins erfordert und die geforderte Menge hoch ist die Höhe schnellen - $5.9 Million. Auch, es sollte in Person geliefert werden, an einem öffentlichen Ort, nicht über eine Tor-Adresse. Es ist auch ganz klar, dass fsociety in Geld nicht interessiert. Ein Bündel von Geld landet gebrannte. Der Zweck der fsociety Schad Nutzlasten liegt im Bereich des reinen Moralismus. Was ist schlecht bestraft werden sollten. Was ist schlecht widerrufen werden sollte. Das Böse Corp.

War die Social-Engineering-Toolkit Darlene verwendet Echt? Solch ein Toolkit online gekauft werden, keine Notwendigkeit, die dunkle Web zu durchsuchen, weil es für Pentester Ziel. Pentester werden von Unternehmen angeheuert, ihre Systeme zu testen und zu überprüfen, ob sie durchdringbaren sind. Wenn Pentester gelingt, ein System zu durchdringen, sie informieren die Unternehmen, so dass sie die Anfälligkeit beheben.

Wie wurde die Ransomware Angriff durchgeführt? Wir sind nicht die Details gegeben, aber es ist irgendwie angedeutet, dass Mobley etwas damit zu tun hatte,. Er scheint einen Teilzeitjob in der IT-Abteilung eines E Corp Zweig gelandet zu sein. Es ist einfach, anzunehmen, dass er einen Wurm dort gepflanzt. Was übrig bleibt, freigelegt ist, welche Art von Daten die Ransomware verschlüsselt. Was auch immer es war, es hatte wertvoll sein, mehr wert als fast $6 Million.

Wie haben alle PC-Bildschirme bei der Bank of E mit einem Ransomware Desktop-Ende? Dies kann durch sehr fähiger Hacker getan werden. Solche Fälle wurden vor von Sicherheitsexperten einiger Zeit registriert. In zwei Fällen veröffentlicht, angenommen, dass durch den Iran durchgeführt werden (“Anti-WMD-Team”) und Nordkorea (“#GOP Hacker”), viele Mitarbeiter Computer wurden alle kompromittiert eine beängstigende Nachricht anzuzeigen, ähnlich zu dem, was in Herrn geschah. Roboter.

War der fsociety Ransomware Angriff realistisch? Gut, es hängt davon ab, ob. Wie gesagt, wir sind nicht viele Details gegeben. Eine Frage, die gestellt werden muss, ist, wie partitionierten das lokale Netzwerk, das Mobley Zugang hatte, war. Gab es genügend Daten zugänglich von diesem lokalen System? Dennoch, fsociety ist das Hacking-Team, das die schlechteste Corporation in die Knie legen, so ihre Professionalität und Handlichkeit ist irgendwie impliziert.

Neben den Hacks, viele Fragen, die wir ungeduldig erwartet, um in der ersten Folge von Staffel zu richten 2 blieb unbeantwortet. Mögen, wo zum Teufel ist Tyrell Wellick?

Referenzen

https://www.hopesandfears.com/

https://www.forbes.com/

https://blog.avast.com/

https://www.theverge.com/

Re: “War der fsociety Ransomware Angriff realistisch? Gut, es hängt davon ab, ob. Wie gesagt, wir sind nicht viele Details gegeben” — Insbesondere, wir sind nicht gegeben Einzelheiten darüber, wie die Ransomware breitete, nur, wie es war zuerst eingeführt (dh, der Anfangsvektor der Infektion: ein USB-Stick an die geben “IT-Mann” von Darlene).

Zur Verbreitung wie diese, auf die Menge von Computern auf einmal, es würde in dem Computer die Notwendigkeit für einen Wurm ausnutzt Fehler sein, Ausführen der Ransomware als Nutzlast.

Ja, Du hast Recht! Es ist auch in dem Artikel erwähnt (Es ist einfach, anzunehmen, dass er

einen Wurm dort gepflanzt.)

Was glaubst du wird als nächstes passieren? Was für Cyber-Attacken werden wir Zeuge?

Gut, etwas mit dem Computer des passieren “Mann mit dem Hund” :) das wird in Elliot resultiert aus zu entkommen, wo er ist jetzt (anscheinend Haus seiner Mutter, aber die Fans theoretisieren, dass dies tatsächlich ein Gefängnis oder eine psychiatrische Klinik).

Aber wenn es ein Gefängnis oder eine psychiatrische Klinik.. wie kommt er aus so viel? Oder ist das alles in seinem Kopf noch einmal?

Ja, es ist in seinem Kopf, da für ihn, er saß “seine Mutter Platz”. Aber die besagte Mutter sieht viel wie eine Krankenschwester mir, tatsächlich. Auch, alle Mahlzeiten in der gleichen Cafeteria, jeden Tag, mit dem gleichen Kerl, wen würde er nicht mit der Lage gewesen, Kontakte zu knüpfen “in der echten Welt”. Schließlich, der Basketball-Spielplatz wird durch mehr oder weniger symbolischen Gitter umgeben. Oh, und der Mann mit dem Hund sieht aus wie eine Wache mir.

Es macht Sinn, wenn man es so sagen :) Das einzige, was mich stört, ist, dass wir das All-in-the-Kopf-Szenario in der ersten Saison spielen sah.. Die Geschichte würde sich ganz repetitive… Aber es macht dennoch Sinn!