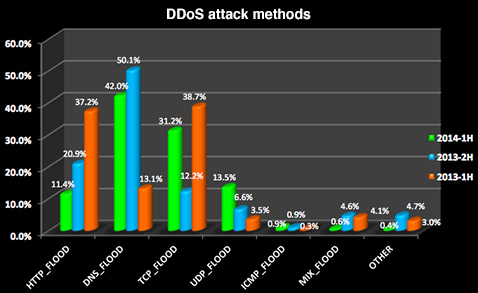

Häufige DDoS Angriffe gegen Glücksspielseiten

Ein besorgniserregender Trend ist vor kurzem der kontinuierlichen DDoS-Angriffe entdeckt. Nach der Lizard Squad Angriff gegen Schicksal und Call of Duty-Server, Die Forscher bestätigten ein hohes Angriffsvolumen in den ersten sechs Monaten des Jahres 2014.…