Haben Sie schon einmal eine E-Mail erhalten, die Ihr Herz höher schlagen ließ, weil sie Spyware und den Verlust persönlicher Daten vorwarf?? Der Pegasus Email Scam auch bekannt als “Haben Sie schon von Pegasus gehört??” E-Mail-Betrug nutzt solche Ängste aus, Geschichten über kompromittierte Geräte erfinden, um Opfer zu erpressen. Seine Strategie: um die Empfänger zu täuschen und sie glauben zu machen, dass ihre privatesten Momente durch die berüchtigten Pegasus-Spyware.

Dieser Artikel befasst sich eingehend mit die Anatomie des Pegasus-E-Mail-Betrugs, Aufdeckung der Taktiken von Cyberkriminellen und bietet praktische Schritte zu identifizieren, abstoßen, und sich von diesen betrügerischen Versuchen erholen. Lesen Sie weiter, um sich mit Wissen und Werkzeugen auszustatten, die Ihre digitale Sicherheit vor diesen Gefahren schützen. moderne Erpressung.

Threat Zusammenfassung

| Name | Pegasus Email Scam auch bekannt als “Haben Sie schon von Pegasus gehört??” E-Mail-Betrug |

| Art | Tech Support Scam |

| kurze Beschreibung | Ein Erpressungsbetrug, bei dem behauptet wird, das Opfer sei mit der berüchtigten Pegasus-Spyware infiziert. |

| Entfernungszeit | Ca. 15 Minuten, um das gesamte System zu scannen und alle erkannten Bedrohungen zu entfernen |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

Was genau ist der Pegasus-E-Mail-Betrug?

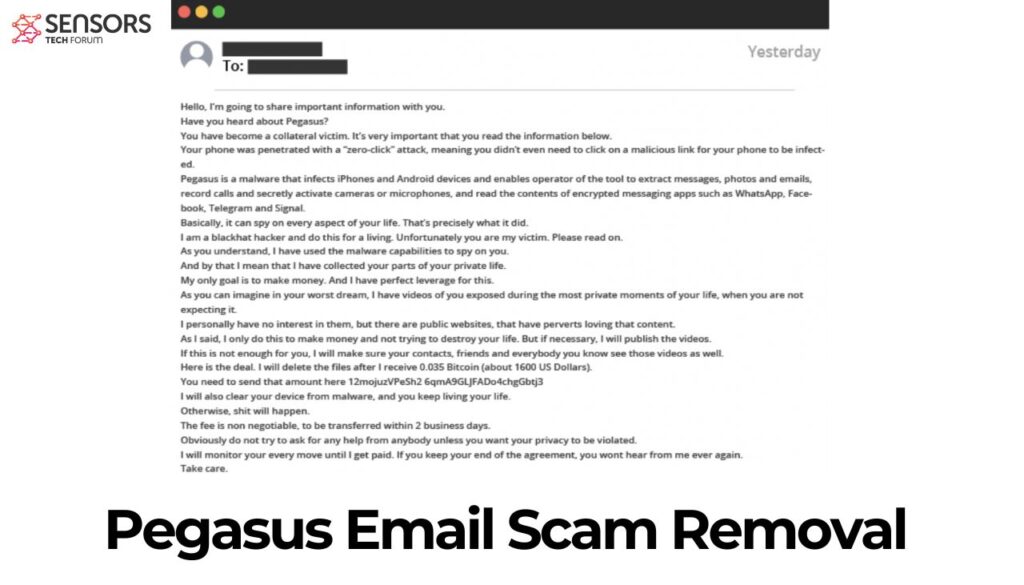

Der Pegasus-E-Mail-Betrug ist ein raffinierter Versuch, ein Social-Engineering Trick, menschliche Emotionen durch Angst und Erpressung auszunutzen. Einzelpersonen erhalten eine E-Mail mit der falschen Behauptung, ein Hacker habe ihre Geräte mit der Pegasus-Spyware kompromittiert haben. Hier ist ein Beispiel für eine solche E-Mail-Nachricht:

Hallo, Ich werde wichtige Informationen mit Ihnen teilen.

Haben Sie schon von Pegasus gehört??

Sie sind ein Kollateralopfer geworden. Es ist sehr wichtig, dass Sie die folgenden Informationen lesen.Ihr Telefon wurde mit einem „Zero-Click“-Angriff gehackt, Das heißt, Sie mussten nicht einmal auf einen bösartigen Link klicken, um Ihr Telefon zu infizieren.

Pegasus ist eine Malware, die iPhones und Android-Geräte infiziert und es dem Betreiber des Tools ermöglicht, Nachrichten zu extrahieren, Fotos und E-Mails,

Anrufe aufzeichnen und Kameras oder Mikrofone heimlich aktivieren, und den Inhalt verschlüsselter Messaging-Apps wie WhatsApp lesen, Facebook, Telegram und Signal.Im Grunde, Es kann jeden Aspekt Ihres Lebens ausspionieren. Genau das hat es getan.

Ich bin ein Blackhat-Hacker und mache das beruflich. Leider bist du mein Opfer. Bitte lesen Sie weiter.Wie Sie verstehen, Ich habe die Malware-Funktionen genutzt, um Sie auszuspionieren.

Und damit meine ich, dass ich Teile Ihres Privatlebens gesammelt habe.Mein einziges Ziel ist, Geld zu verdienen. Und ich habe die perfekte Hebelwirkung dafür.

Wie Sie sich in Ihrem schlimmsten Traum vorstellen können, Ich habe Videos von dir, die die privatesten Momente deines Lebens zeigen, wenn du es nicht erwartest.Ich persönlich habe kein Interesse an ihnen, aber es gibt öffentliche Websites, die Perverse haben, die diesen Inhalt lieben.

Wie ich sagte, Ich mache das nur, um Geld zu verdienen und nicht, um dein Leben zu zerstören. Aber wenn nötig, Ich werde die Videos veröffentlichen.

Wenn Ihnen das nicht reicht, Ich werde sicherstellen, dass Ihre Kontakte, Freunde und alle, die Sie kennen, sehen diese Videos auch.Hier ist der Deal. Ich werde die Dateien löschen, nachdem ich sie erhalten habe 0.035 Bitcoin (über 1600 US Dollar).

Sie müssen diesen Betrag hierher senden 1AXNYLDEG5YEzc2eyUh7SUYYKeRUaRwseuIch werde Ihr Gerät auch von Malware befreien, und du lebst dein Leben weiter.

Sonst, Scheiße wird passieren.Die Gebühr ist nicht verhandelbar, innerhalb übertragen werden 2 Arbeitstage.

Versuchen Sie natürlich nicht, irgendjemanden um Hilfe zu bitten, es sei denn, Sie möchten, dass Ihre Privatsphäre verletzt wird.

Ich werde jede deiner Bewegungen überwachen, bis ich bezahlt werde. Wenn Sie Ihr Vertragsende einhalten, du wirst nie wieder was von mir hören.

Pass auf.

Diese Spyware, bekannt für seine Überwachungsmöglichkeiten, erfasst angeblich kompromittierende Informationen oder Aktivitäten. Der Betrüger fordert dann ein Lösegeld, typischerweise in Bitcoin, Drohung, die gesammelten Inhalte an die Kontakte des Empfängers weiterzugeben, wenn diese nicht bezahlen. Jedoch, Die Wahrheit hinter diesen E-Mails ist weit weniger alarmierend, da sie unbegründet sind, sich ausschließlich auf Täuschung und die Unkenntnis des Empfängers über Cyberbedrohungen verlassen.

Den Mechanismus des Pegasus-E-Mail-Betrugs verstehen

Der Mechanismus hinter diesem Betrug ist ziemlich unkompliziert, aber effektiv, da er durchgesickerte Daten und die menschliche Psychologie ausnutzt. Betrüger gewinnen zunächst potenzielle Opfer’ Kontaktinformationen und Passwörter aus früheren Datendiebstählen. Sie versenden dann Massen-E-Mails, Einbeziehung dieser persönlichen Daten, um ihren Behauptungen Glaubwürdigkeit zu verleihen. Diese Nachrichten behaupten, dass durch Pegasus Spyware, Der Betrüger hat explizite Videos oder belastendes Filmmaterial der Empfänger erhalten. Der letzte Streich ihrer Täuschung besteht in der Forderung nach Lösegeld in Kryptowährung, Nutzung der Anonymität solcher Transaktionen, um eine Rückverfolgung zu vermeiden.

- Erfassung durchgesickerter Benutzerdaten aus früheren Sicherheitsverletzungen.

- Versand maßgeschneiderter Betrugsmails mit erlangten persönlichen Daten.

- Falsche Behauptungen über Spyware-Infiltration und Datendiebstahl.

- Lösegeldforderung mit Androhung öffentlicher Bekanntgabe.

Dies Panikmache nutzt die Angst vor sozialer Blamage und den möglichen Folgen solcher Enthüllungen aus. Noch, ohne tatsächliche Spyware oder gestohlene Daten, Der Betrug beruht ausschließlich auf der Reaktion und der Bereitschaft des Opfers.

Ursprünge des Pegasus-E-Mail-Betrugs: Ein kurzer Überblick

Die Ursprünge des Pegasus-E-Mail-Betrugs gehen auf ein wachsendes Bewusstsein und eine wachsende Angst vor digitalen Überwachungsinstrumenten in der Öffentlichkeit zurück. Pegasus, eine echte Spyware, die für die staatliche Überwachung entwickelt wurde, wurde öffentlich bekannt für seine robusten Fähigkeiten beim Zugriff auf Smartphones und andere Geräte in der Tiefe. Die Nutzung der weit verbreiteten Berichterstattung und Besorgnis über solche Spyware, Betrüger sahen eine Chance. Durch die bloße Erwähnung von Pegasus, Sie verleihen ihren Plänen einen Anschein von Glaubwürdigkeit und unmittelbarer Bedrohung.

Diese Scareware-Taktik hat sich aus verschiedenen Formen der Online-Erpressung entwickelt, Anpassung, um aktuelle Ereignisse oder öffentliche Ängste in die Erzählung einzubeziehen. Da die digitale Kompetenz bei E-Mail-Benutzern unterschiedlich ist, Die Glaubwürdigkeit dieser Betrügereien schwankt ebenfalls. Jedoch, Ein roter Faden in ihrem Erfolg ist die Ausnutzung der menschlichen Psychologie, insbesondere, die Angst vor Peinlichkeiten und der Wunsch, potenzielle Bedrohungen der eigenen Privatsphäre schnell zu beseitigen.

Zusammenfassend, Der Pegasus-E-Mail-Betrug stellt eine Mischung aus opportunistischen Cyberkriminellenaktivitäten und Social Engineering dar, Ausnutzung bekannter Ängste zum finanziellen Vorteil. Obwohl es nach echter Spyware benannt ist, die Verbindung endet dort; Es findet keine tatsächliche Spionage statt. Bewusstsein und Aufklärung über solche Betrügereien können ihre Auswirkungen erheblich verringern und potenzielle finanzielle und emotionale Belastungen bei den Opfern verhindern..

So erkennen Sie einen Pegasus-E-Mail-Betrug?

E-Mail-Betrug ist im Laufe der Jahre ausgefeilter geworden, Der Versuch, Einzelpersonen vorzutäuschen, dass ihre Sicherheit gefährdet sei. Die “Haben Sie schon von Pegasus gehört??” E-Mail-Betrug ist besonders dafür berüchtigt, Angst zu verbreiten, indem er vorgibt, die Privatsphäre des Opfers auszunutzen. Das Erkennen der Anzeichen dieses Betrugs kann Ihr digitales Wohlbefinden schützen. So erkennen Sie solche betrügerischen Versuche:

Hauptmerkmale von Pegasus-Betrugs-E-Mails

Der erste Schritt zum Schutz vor dem Pegasus-E-Mail-Betrug besteht darin, seine Merkmale zu verstehen. Diese E-Mails:

- Behaupten, die Pegasus-Spyware ohne Ihr Einverständnis auf Ihrem Gerät installiert zu haben.

- Behaupten, kompromittierende Informationen oder Videos von Ihnen gesammelt zu haben.

- Zahlung verlangen, oft in Bitcoin, um zu verhindern, dass die angeblichen Informationen durchsickern.

- Verwenden Sie dringende und drohende Sprache, um Panik zu erzeugen und sofortiges Handeln zu veranlassen.

- Erwähnt möglicherweise ein Passwort, das Sie zuvor verwendet haben, durch Datenschutzverletzungen erlangte, legitim erscheinen.

Das Erkennen dieser Kennzeichen kann die erste Verteidigungslinie gegen Betrug sein.

Vergleich von Pegasus-E-Mails mit legitimen Benachrichtigungen

Die Unterscheidung zwischen betrügerischen und legitimen Benachrichtigungs-E-Mails ist für die Online-Sicherheit von entscheidender Bedeutung. Legitime E-Mails von Dienstanbietern oder Sicherheitsunternehmen:

- Es fehlt der dringliche und bedrohliche Ton, der in betrügerischer Kommunikation häufig vorkommt.

- Fordern Sie keine Zahlungen in Kryptowährung zur Problemlösung.

- Fügen Sie verifizierte Kontaktinformationen hinzu, damit die Empfänger die Echtheit der Nachricht direkt bestätigen können.

- Präsentieren Sie Firmenlogos und Branding, Dies allein ist jedoch kein Indikator für die Zuverlässigkeit, da es zu möglichen Spoofing-Angriffen kommen kann..

- Geben Sie detaillierte Informationen dazu an, wie Sie das genannte Problem unabhängig überprüfen und beheben können..

Durch den Vergleich dieser Eigenschaften, Sie können betrügerische E-Mails, die vorgeben, die Spyware-Bedrohung Pegasus zu enthalten, leichter erkennen. Es ist wichtig, immer informiert zu sein und zu verstehen, dass legitime Unternehmen keine Einschüchterungstaktiken anwenden oder Kryptowährungen zur Problemlösung verlangen werden.. Wenn Sie jemals Zweifel haben, Kontaktieren Sie die genannte Organisation direkt über die offiziellen Kontaktdaten, die Sie auf deren Website finden..

Wenn Sie sich über die Echtheit einer alarmierenden E-Mail nicht sicher sind oder befürchten, dass die Sicherheit Ihres Geräts gefährdet sein könnte, Es ist ratsam, vertrauenswürdige Sicherheitssoftware zu verwenden. SpyHunter wird dringend empfohlen, um Ihre Geräte zu scannen und vor Virenbedrohung und sorgen Sie dafür, dass Ihre digitale Umgebung sicher bleibt.

Sofortige Schritte, die Sie unternehmen sollten, wenn Sie eine Pegasus-Betrugs-E-Mail erhalten haben

Entdecken Sie eine Betrug per E-Mail in Ihrem Posteingang kann eine beunruhigende Erfahrung sein, insbesondere wenn es um Bedrohungen Ihrer Privatsphäre geht. Die “Haben Sie schon von Pegasus gehört??” Betrugsmails manipulieren ihre Empfänger mit Angst, Wenn Sie jedoch wissen, welche Schritte Sie sofort unternehmen müssen, können Sie diese Situation mit Zuversicht meistern.. Hier ist, was Sie tun sollten…

Nicht antworten: Die erste Regel im Umgang mit betrügerischen E-Mails

Das Befolgen betrügerischer E-Mails bringt Sie nur näher an potenzielle Gefahren. Unabhängig davon, wie dringend oder bedrohlich die Nachricht erscheint, Am besten vermeiden Sie es, zu antworten. Wenn Sie auf diese E-Mails antworten, kann dies den Betrügern signalisieren, dass Ihre E-Mail aktiv ist, Dies kann zu weiteren Phishing-Versuchen oder gezielten Betrugsversuchen führen. Zudem, Öffnen Sie niemals Anhänge und klicken Sie nicht auf Links in solchen E-Mails., da sie Malware enthalten könnten, die Ihr Gerät infizieren oder persönliche Informationen stehlen soll.

Den Betrug melden: Wo und wie Sie Pegasus-E-Mails melden können

Wenn Sie das Ziel eines “Haben Sie schon von Pegasus gehört??” Betrug per E-Mail, Die Meldung ist ein entscheidender Schritt. Durch die Alarmierung der Behörden, Sie schützen sich nicht nur selbst, sondern helfen auch, die Verbreitung dieser betrügerischen Aktivitäten zu verhindern. Die Beschwerdezentrum für Internetkriminalität und die Federal Trade Commission sind zwei Hauptplattformen, auf denen solche Betrügereien gemeldet werden können. Wenn Sie den Betrug melden, Versuchen Sie, so viele Informationen wie möglich bereitzustellen, einschließlich der E-Mail-Adresse des Absenders, das Datum, an dem Sie die Nachricht erhalten haben, und alle anderen relevanten Details.

Erinnern, Betrüger nutzen Angst und Unsicherheit. Durch diese sofortigen Schritte, Sie wappnen sich mit Wissen und Unterstützung von Behörden, Die möglichen Auswirkungen des Betrugs werden erheblich reduziert. Bleib informiert, und Sie werden sich in der digitalen Umgebung viel sicherer fühlen.

Für Personen, die sich Sorgen über mögliche Malware oder Spyware auf ihren Geräten machen, Sicherheitssoftware wie SpyHunter kann Ihnen Sicherheit bieten. SpyHunter wurde entwickelt, um Malware zu erkennen und zu entfernen, Bietet Echtzeitschutz gegen eine Vielzahl von Bedrohungen. Dank der benutzerfreundlichen Oberfläche ist der Schutz Ihrer digitalen Privatsphäre unkompliziert und effektiv, Stellen Sie sicher, dass Ihr Gerät vor den neuesten Malware-Bedrohungen geschützt bleibt.

Die Rolle von SpyHunter beim Schutz vor E-Mail-Betrug

E-Mail-Betrug ist zu einer ausgeklügelten Bedrohung geworden, Betrügerische Nachrichten, die sowohl Einzelpersonen als auch Unternehmen angreifen und zu Identitätsdiebstahl führen können, finanzieller Verlust, und Malware-Infektionen. Inmitten dieser Landschaft, SpyHunter erweist sich als zentraler Abwehrmechanismus, Bietet sowohl Erkennungs- als auch Entfernungsfunktionen, die für den Schutz der Benutzer von entscheidender Bedeutung sind’ digitale Umgebungen. Durch die Konzentration auf die neuesten Malware-Bedrohungen, einschließlich solcher, die durch E-Mail-Betrug verbreitet werden, SpyHunter stellt sicher, dass Benutzer über eine erweiterte Schutzebene verfügen, die sich an die dynamische Natur von Cyber-Bedrohungen anpasst.

Wie SpyHunter beim Erkennen und Entfernen von Bedrohungen im Zusammenhang mit E-Mail-Betrug helfen kann

SpyHunter wurde mit Blick auf den Endbenutzer entwickelt, verfügt über eine benutzerfreundliche Oberfläche, die das Erkennen und Entfernen von Malware vereinfacht. So meistert SpyHunter die Bedrohung durch E-Mail-Betrug hervorragend:

- Erweiterte Malware-Erkennung: Verwendung einer robusten Scan-Engine, SpyHunter kann Malware-Signaturen und Anomalien im Zusammenhang mit E-Mail-Betrug identifizieren, einschließlich Phishing-Versuchen und bösartigen Anhängen.

- Regelmäßige Updates: Um der ständigen Weiterentwicklung von Malware entgegenzuwirken, Die Malware-Definitionsdatenbank von SpyHunter wird regelmäßig aktualisiert. Dadurch wird sichergestellt, dass die Software auch die neuesten Bedrohungen erkennen und eindämmen kann..

- Benutzerdefinierte Malware-Fixes: In Fällen, in denen SpyHunter auf unbekannte oder hartnäckige Malware stößt, Es bietet eine benutzerdefinierte Fix-Lösung. Benutzer können ein Support-Ticket einreichen, und die Techniker von SpyHunter bieten eine personalisierte Lösung, die auf ihre spezifische Situation zugeschnitten ist.

- Benutzerfreundliche Entfernung: Sobald Bedrohungen identifiziert sind, SpyHunter erleichtert die Entfernung. Dies ist besonders wichtig für Benutzer, die möglicherweise nicht über umfassende technische Kenntnisse verfügen, aber wirksame Lösungen gegen ausgeklügelte E-Mail-Betrug benötigen..

Durch die Verschmelzung dieser Merkmale, SpyHunter fungiert als gewaltige Barriere zwischen E-Mail-Betrugsbedrohungen und dem digitalen Leben des Benutzers, bietet Sicherheit in der immer riskanteren Online-Welt.

Einrichten von SpyHunter: Eine Schritt-für-Schritt-Anleitung zur Verbesserung Ihrer E-Mail-Sicherheit

Mit SpyHunter können Sie Ihre digitale Kommunikation ganz einfach vor E-Mail-Betrug schützen. Hier ist eine einfache Anleitung zur Verbesserung Ihrer E-Mail-Sicherheit:

- Laden Sie SpyHunter herunter und installieren Sie es: Besuchen Sie die offizielle SpyHunter-Website und laden Sie die Software herunter. Folgen Sie den Installationsanweisungen, um es auf Ihrem System einzurichten.

- Führen Sie einen Systemscan durch: Öffnen Sie SpyHunter und starten Sie einen vollständigen Systemscan. Dadurch kann die Software Ihren Computer nach vorhandenen Bedrohungen durchsuchen, einschließlich solcher im Zusammenhang mit E-Mail-Betrug.

- Überprüfen der Scan-Ergebnisse: Sobald der Scan abgeschlossen ist, Überprüfen Sie die Ergebnisse. SpyHunter listet identifizierte Bedrohungen auf und bietet eine Option, diese von Ihrem Computer zu entfernen.

- Echtzeitschutz aktivieren: Aktivieren Sie die Echtzeitschutzfunktion von SpyHunter. Dies schützt Ihr System vor Bedrohungen, sobald diese auftreten, Verhindern, dass sich E-Mail-Betrug in Ihrem System festsetzt.

- Festlegen regelmäßiger Scan-Zeitpläne: Planen Sie regelmäßige Scans mit SpyHunter, um kontinuierlichen Schutz zu gewährleisten. Regelmäßige Scans helfen dabei, Bedrohungen zu erkennen und zu entschärfen, die möglicherweise durch die Maschen schlüpfen..

Indem Sie diese Schritte befolgen, Sie können Ihre Verteidigung gegen die Bedrohung durch E-Mail-Betrug stärken und eine sichere und gesunde digitale Umgebung aufrechterhalten. Erinnern, Um die potenziell verheerenden Auswirkungen von E-Mail-Betrug zu verhindern, ist es wichtig, bei Ihren Cybersicherheitsmaßnahmen proaktiv zu bleiben.

Wiederherstellung nach dem Pegasus-E-Mail-Betrug: Wichtige Schritte

Opfer eines Betrugs zu werden, kann sowohl beängstigend als auch überwältigend sein. Jedoch, Erholung von der “Haben Sie schon von Pegasus gehört??” E-Mail-Betrug beinhaltet klare, entscheidende Maßnahmen zum Schutz Ihres digitalen Lebens. Diese Schritte helfen nicht nur dabei, potenzielle Schäden zu mindern, sondern ermöglichen es Ihnen auch, die Kontrolle über Ihre Online-Präsenz zurückzugewinnen.

Sichern Sie Ihre Konten nach einem Betrug: Passwörter ändern und mehr

Nach einem Betrugsfall, Ihr unmittelbarer Fokus sollte auf der Sicherung Ihrer Online-Konten liegen. Hier ist wie:

- Ändern Sie Ihre Passwörter: Beginnen Sie mit Ihren sensibelsten Konten, wie Ihre E-Mail, Bankwesen, und Social-Media-Konten. Wählen Sie stark, einzigartige Passwörter für jeden, um unbefugten Zugriff zu verhindern. Vermeiden Sie häufige Wörter oder Wortfolgen, die leicht erraten werden können.

- Zwei-Faktor-Authentifizierung aktivieren (2FA): Eine zusätzliche Sicherheitsebene hinzufügen, 2FA erfordert neben Ihrem Passwort eine zweite Form der Überprüfung, wie ein Code, der an Ihr Telefon gesendet wird. Dies reduziert die Wahrscheinlichkeit eines unbefugten Zugriffs erheblich.

- Kontoaktivitäten überprüfen: Überprüfen Sie, ob nicht autorisierte Transaktionen oder Änderungen vorliegen.. Wenn Ihnen etwas Verdächtiges auffällt, melden Sie es sofort dem Dienstanbieter.

- Sicherheitsfragen: Aktualisieren Sie Ihre Sicherheitsfragen und -antworten. Wählen Sie Fragen und Antworten, die von jemandem, der Sie kennt oder online Informationen über Sie finden könnte, nicht leicht erraten werden können..

Die Umsetzung dieser Schritte schützt Ihre Konten vor weiteren Risiken und ist für Ihre Online-Sicherheit von entscheidender Bedeutung.

Überwachung auf Identitätsdiebstahl und Finanzbetrug nach einem Betrug

Nachdem Sie Opfer eines Betrugs geworden sind, Es ist wichtig, wachsam gegenüber Identitätsdiebstahl und Finanzbetrug zu bleiben:

- Überwachen Sie Ihre Finanzberichte: Behalten Sie Ihre Kontoauszüge im Auge, Kreditkartenabrechnungen, und alle anderen Finanzkonten für nicht autorisierte Transaktionen. Früherkennung kann erhebliche finanzielle Verluste verhindern.

- Überprüfen Sie Ihre Kreditauskunft: Eine regelmäßige Überprüfung Ihrer Kreditauskunft kann Ihnen helfen, Anzeichen von Identitätsdiebstahl frühzeitig zu erkennen. Suchen Sie nach Anfragen oder Konten, die Sie nicht initiiert haben.

- Benachrichtigungen einrichten: Viele Finanzinstitute bieten kostenlose Überwachungsdienste an, die Sie auf ungewöhnliche Aktivitäten auf Ihren Konten aufmerksam machen.. Diese Warnungen können eine erste Verteidigungslinie gegen Betrug sein.

- Kontakt Behörden: Wenn Sie den Verdacht haben, dass Ihre Daten missbraucht wurden, Melden Sie es Ihren örtlichen Strafverfolgungsbehörden und ziehen Sie in Erwägung, eine Anzeige bei den zuständigen Finanzschutzbehörden einzureichen..

Wenn Sie diese Überwachungsmaßnahmen proaktiv durchführen, können Sie sich erheblich vor den langfristigen Auswirkungen von Identitätsdiebstahl und Finanzbetrug schützen.. Im unglücklichen Fall eines Malware-Verdachts oder der Notwendigkeit, Ihre digitale Sicherheit zu verbessern, Das Malware-Beseitigungsprogramm von SpyHunter kann als robuste Lösung dienen, bietet umfassende Scan- und Schutztools zur Erkennung und Beseitigung von Bedrohungen, Stellen Sie sicher, dass Ihre digitale Umgebung sicher bleibt.

Erinnern, Der Schlüssel zur Überwindung der Auswirkungen eines Betrugs liegt im sofortigen Handeln und der kontinuierlichen Aufrechterhaltung Ihrer digitalen Hygiene. Indem Sie diese einfachen Schritte befolgen, Sie können das Risiko weiterer Schäden deutlich reduzieren und Ihren Online-Auftritt gegen zukünftige Bedrohungen absichern.

Verhindern künftiger Betrügereien: Tipps und bewährte Vorgehensweisen

Im heutigen dynamischen digitalen Zeitalter, Um sich vor Betrug zu schützen, sind sowohl proaktive Maßnahmen als auch eine informierte Denkweise erforderlich. Durch das Verständnis der verschiedenen Taktiken, die Betrüger anwenden und wie man ihnen effektiv entgegentreten kann, Einzelpersonen können ihre Online-Sicherheit und Widerstandsfähigkeit gegen betrügerische Aktivitäten deutlich verbessern. Das Wesentliche bei der Betrugsprävention liegt in der Einführung eines umfassenden Ansatzes, der den Schutz persönlicher Daten mit der kontinuierlichen Aufklärung über die sich entwickelnde Natur von Bedrohungen kombiniert.. Nachfolgend finden Sie umsetzbare Tipps und bewährte Vorgehensweisen, die Ihre Abwehr gegen potenzielle Betrügereien stärken sollen..

Verbessern Sie Ihre E-Mail-Sicherheit: Praktische Tipps

E-Mail ist zu einem unverzichtbaren Kommunikationsmittel geworden, aber es ist auch ein häufiger Vektor für Betrug und Phishing-Versuche. So schützen Sie Ihren Posteingang vor böswilligen Aktivitäten, Beginnen Sie mit einfachen, aber effektiven Schritten, die Ihre E-Mail-Sicherheit stärken. Einzigartige, Komplexe Passwörter für jedes Ihrer Konten reduzieren das Risiko eines unbefugten Zugriffs drastisch. Nutzen Sie Passwort-Manager zum Generieren und Speichern von Passwörtern, Stellen Sie sicher, dass sie nicht leicht zu entziffern sind. Aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA) woimmer möglich, Hinzufügen einer zusätzlichen Sicherheitsebene über das Passwort hinaus. Dieser Schritt erschwert es Hackern erheblich, auf Ihr Konto zuzugreifen, selbst wenn es ihnen gelingt, Ihr Passwort zu entschlüsseln.

Es ist äußerst wichtig, bei jedem Link und Anhang, den Sie per E-Mail erhalten, vorsichtig zu sein, sogar von bekannten Kontakten. Cyberkriminelle tarnen sich oft als vertrauenswürdige Quellen. Überprüfen Sie die Glaubwürdigkeit des Absenders, indem Sie dessen E-Mail-Adresse mit bekannten Adressen vergleichen.; Eine geringfügige Änderung der Adresse ist eine häufige Taktik von Betrügern. Klicken Sie niemals auf Links und laden Sie keine Anhänge aus verdächtigen oder unerwarteten E-Mails herunter.. Im Zweifel, den Absender direkt über eine andere Kommunikationsmethode kontaktieren, um die Echtheit seiner Nachricht zu bestätigen.

Schließlich, Nutzen Sie die Technologie zu Ihrem Vorteil, indem Sie seriöse E-Mail-Filter und Anti-Malware-Tools verwenden. Diese Lösungen können die Anzahl der Phishing-E-Mails, die Ihren Posteingang erreichen, erheblich reduzieren und bieten eine zusätzliche Sicherheitsebene, indem sie nach bekannten Bedrohungen suchen.. SpyHunters E-Mail-Scan-Funktion, beispielsweise, bietet robusten Schutz vor Malware und Phishing-Versuchen, Gewährleistung Ihrer digitalen Sicherheit.

Lehrmaterial zum Thema E-Mail-Betrug

Um eine sichere Online-Präsenz aufrechtzuerhalten, ist es entscheidend, über die neuesten E-Mail-Betrugstechniken und -Trends informiert zu bleiben. Eine Fülle von Ressourcen steht zur Verfügung, Entwickelt, um Ihr Verständnis zu verbessern und Ihnen zu helfen, Cyberkriminellen immer einen Schritt voraus zu sein. Offizielle Regierungswebsites, Cybersicherheits-Nachrichtenportale, und Verbraucherschutzorganisationen aktualisieren ihre Inhalte regelmäßig mit wertvollen Informationen zum Erkennen und Vermeiden neuer Betrügereien.

Die Teilnahme an Online-Foren und Cybersicherheits-Communitys kann auch Einblicke in aktuelle Betrugsfälle und Präventionsstrategien geben.. Diese Plattformen ermöglichen es Einzelpersonen, Erfahrungen und Ratschläge auszutauschen, Förderung einer kollektiven Verteidigung gegen Online-Bedrohungen.

Zudem, Abonnieren Sie Newsletter von vertrauenswürdigen Cybersicherheitsexperten und -organisationen. Diese Abonnements können als kontinuierliche Quelle aktueller Informationen dienen, direkt in Ihren Posteingang geliefert. Indem Sie jede Woche ein paar Minuten dem Lesen dieser Updates widmen, Sie können Ihre Fähigkeit, E-Mail-Betrug zu erkennen und zu vermeiden, erheblich verbessern.

Lehrreiche Workshops und Webinare sind eine weitere hervorragende Möglichkeit, Ihr Wissen über Cybersicherheit zu vertiefen. Viele Organisationen bieten kostenlose Sitzungen zu verschiedenen Themen an, von E-Mail- und Internetsicherheit bis hin zu erweiterten Schutzmaßnahmen für Ihr digitales Leben. Durch die Teilnahme an diesen Schulungen erhalten Sie das Wissen, um Ihre persönlichen Daten und Geräte besser vor neuen Cyberbedrohungen zu schützen..

Zusammenfassend, Um E-Mail-Betrug zu verhindern und Ihre Online-Sicherheit zu verbessern, ist eine Kombination aus technologischen Tools erforderlich, wie SpyHunter, und ein kontinuierliches Engagement für Aufklärung und Wachsamkeit. Indem Sie auf dem Laufenden bleiben und robuste Sicherheitspraktiken anwenden, Sie können Ihr Risiko, Opfer von E-Mail-Betrug und anderen digitalen Bedrohungen zu werden, erheblich reduzieren.

Was Sie über E-Mail-Betrug wissen sollten?

E-Mail-Betrug ist eine weit verbreitete Bedrohung in der Online-Welt, Einsatz verschiedener Taktiken, um Einzelpersonen zu täuschen und ihre Informationen für böswillige Zwecke auszunutzen. Das Verständnis dieser Betrügereien ist Ihre erste Verteidigungslinie gegen das Opfer zu werden. Nachfolgend finden Sie einige der am häufigsten gestellten Fragen zum Thema E-Mail-Betrug, mit klaren und unkomplizierten Antworten für ein leichtes Verständnis.

Was den Pegasus-E-Mail-Betrug von anderen unterscheidet?

Der Pegasus-E-Mail-Betrug zeichnet sich durch Einschüchterung aus, Nutzung der Bekanntheit der hochentwickelten Software der eigentlichen Pegasus-Spyware, die für ihre Fähigkeit bekannt ist, mobile Geräte ohne Benutzerinteraktion zu infiltrieren. Betrüger setzen auf Angstmacherei, Sie behaupten fälschlicherweise, sie hätten Pegasus auf dem Gerät des Empfängers installiert, um ihn auszuspionieren oder vertrauliche Informationen zu sammeln.. Im Gegensatz zu herkömmlichen Betrügereien, bei denen möglicherweise direkt nach persönlichen Daten gefragt wird, Bei dieser Strategie werden die Opfer gezwungen, ein Lösegeld zu zahlen, “entfernen” die Drohung. Es ist wichtig, sich daran zu erinnern, dass diese Behauptungen völlig unbegründet sind, und das Eingestehen des Betrugs kann potenzielle finanzielle Verluste verhindern.

Können E-Mail-Betrugsversuche zu Malware-Infektionen führen??

Ja, E-Mail-Betrug kann tatsächlich zu Malware-Infektionen führen. Cyberkriminelle betten häufig bösartige Links oder Anhänge in ihre Nachrichten ein, was, beim Anklicken oder Öffnen, kann Malware auf Ihrem Gerät installieren. Diese Malware kann reichen von Ransomware, der Ihnen den Zugriff auf Ihre Daten verweigert, bis ein Lösegeld gezahlt wird, Spyware, entwickelt, um Ihre Aktivitäten heimlich zu überwachen und zu melden. Vorbeugende Maßnahmen umfassen die Vermeidung verdächtiger E-Mails, vor allem die, die Sie nicht erwartet haben, und nicht mit deren Inhalten interagieren (Links oder Anhänge). Zusätzlich, Die Aktualisierung der Sicherheitssoftware auf Ihrem Gerät bietet einen zusätzlichen Schutz vor solchen Bedrohungen.

Warum ist es wichtig, Sicherheitssoftware wie SpyHunter zu verwenden??

Zuverlässige Sicherheitssoftware verwenden, wie SpyHunter, spielt eine entscheidende Rolle bei der Abwehr der allgegenwärtigen Bedrohung durch E-Mail-Betrug und der darin enthaltenen potenziellen Malware. SpyHunter wurde entwickelt, um eine Vielzahl von Malware zu erkennen und zu entfernen, von den tief verborgenen bis zu den häufiger anzutreffenden Sorten. Seine Bedeutung kann aus mehreren Gründen nicht hoch genug eingeschätzt werden:

- Echtzeitschutz: Es bietet kontinuierliche Überwachung und Schutz vor neuen und aufkommenden Bedrohungen, Wir fungieren als wachsamer Wächter für Ihre digitale Sicherheit.

- Umfassende Entfernung: Im Gegensatz zu einigen grundlegenden Abwehrmaßnahmen, SpyHunter kann komplexe Malware-Stämme ausmerzen, die sich tief in Ihr System eingraben, sorgt für eine gründliche Reinigung.

- Benutzerfreundlich: Entworfen mit Blick auf Einfachheit, Es ist für Benutzer aller technischen Niveaus zugänglich, Starke Cybersicherheit für alle erreichbar machen.

- Regelmäßige Updates: Um der sich ständig weiterentwickelnden Landschaft der Cyber-Bedrohungen entgegenzuwirken, Spy Pluto wird regelmäßig aktualisiert, Sicherstellen, dass die Abwehrmechanismen dieser Aufgabe gewachsen sind.

Im Zusammenhang mit E-Mail-Betrug, Wenn Sie SpyHunter zur Verfügung haben, können Sie sicher sein, dass Sie auch dann, wenn Sie versehentlich eine bösartige E-Mail erhalten,, Die Bedrohung kann schnell identifiziert und behoben werden, bevor sie Ihrem System oder Ihrer Privatsphäre erheblichen Schaden zufügt.

Wichtige Erkenntnisse zum Schutz vor dem Pegasus-E-Mail-Betrug

Die “Haben Sie schon von Pegasus gehört??” E-Mail-Betrug stellt eine moderne Variante der Cyber-Erpressung dar, Sie nutzen die Angst vor einer Verletzung der Privatsphäre, um ihre Opfer zu manipulieren.. Es ist wichtig, die Natur des Betrugs zu verstehen und zu wissen, wie man sich schützen kann.. Das müssen Sie beachten:

- Erkennen Sie den Betrug: Zuallererst, wissen Sie, dass diese E-Mails auf der Angst basieren, dass Ihre privatesten Momente ans Licht kommen. Erinnern, die Drohungen sind Panikmache ohne Wahrheitsgehalt. Die detaillierten Behauptungen über den Zugriff auf Ihr Gerät mithilfe der Pegasus-Malware sind vollständig erfunden.

- Nicht eingreifen: Wenn Sie eine solche E-Mail erhalten, Nicht antworten, Öffnen Sie alle Anhänge, oder das Lösegeld bezahlen. Eine Antwort signalisiert dem Betrüger lediglich, dass Sie empfänglich sind, was zu gezielteren Bedrohungen führen könnte.

- Sofort melden: Helfen Sie mit, die Verbreitung dieser bösartigen Aktivität zu verhindern, indem Sie sie melden. Benachrichtigen Sie die Behörden über Plattformen wie ic3.gov und reportfraud.ftc.gov. Die Meldung kann dabei helfen, die Täter aufzuspüren und zukünftige Betrügereien zu verhindern..

- Stärken Sie Ihre Abwehrkräfte: Ändern Sie Ihre Online-Kontopasswörter sofort, wenn Sie einen Betrugsversuch bemerken. Entscheiden Sie sich für komplexe, eindeutige Passwörter für jedes Konto und Aktivierung der Zwei-Faktor-Authentifizierung (2FA) wo gibt es das.

- Bleiben Sie ruhig und informiert: Es ist wichtig, ruhig und rational zu bleiben. Verstehen Sie, dass Millionen von Menschen täglich Opfer von Betrugs-E-Mails werden, und du bist nicht allein. Am wichtigsten, Es wurden keine kompromittierenden Videos oder Daten von den Betrügern erworben.

- Bleiben Sie wachsam: Seien Sie beim Umgang mit E-Mails stets vorsichtig, insbesondere solche aus unbekannten Quellen. Vermeiden Sie das Öffnen verdächtiger E-Mails und das Klicken auf darin enthaltene Links und Anhänge..

- Bereitstellen eines Anti-Malware-Schutzes: Stellen Sie sicher, dass Ihre Geräte mit zuverlässiger Sicherheitssoftware geschützt sind, um potenzielle Bedrohungen zu erkennen und zu entfernen. Regelmäßige System-Scans sind für die Aufrechterhaltung der Cybersicherheit unerlässlich. Für alle, die eine robuste Lösung suchen, SpyHunter ist eine zuverlässige Option zum Entfernen von Malware und zur Verbesserung der Sicherheit Ihres Geräts.

Durch Befolgen dieser einfachen, aber wirksamen Schritte, Sie können Ihr digitales Leben schützen vor “Haben Sie schon von Pegasus gehört??” E-Mail-Betrug und ähnliche Cyber-Bedrohungen. Wissen ist Macht – Rüsten Sie sich damit aus und verringern Sie Ihre Anfälligkeit für Online-Betrug. Erinnern, Das Ziel dieser Betrüger ist es, Angst und Unsicherheit auszunutzen; Informiert und vorsichtig zu sein, zerstört ihre Strategie, Schutz für Sie und Ihre privaten Daten.

- Fenster

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge-

- Safari

- Internet Explorer

- Stop-Popups stoppen

How to Remove Pegasus Email Scam from Windows.

Schritt 1: Scan for Pegasus Email Scam with SpyHunter Anti-Malware Tool

Schritt 2: Starten Sie Ihren PC im abgesicherten Modus

Schritt 3: Uninstall Pegasus Email Scam and related software from Windows

Deinstallationsschritte für Windows 11

Deinstallationsschritte für Windows 10 und ältere Versionen

Hier ist ein Verfahren, in wenigen einfachen Schritten der in der Lage sein sollte, die meisten Programme deinstallieren. Egal ob Sie mit Windows arbeiten 10, 8, 7, Vista oder XP, diese Schritte werden den Job zu erledigen. Ziehen Sie das Programm oder den entsprechenden Ordner in den Papierkorb kann eine sehr schlechte Entscheidung. Wenn Sie das tun, Bits und Stücke des Programms zurückbleiben, und das kann zu instabilen Arbeit von Ihrem PC führen, Fehler mit den Dateitypzuordnungen und anderen unangenehmen Tätigkeiten. Der richtige Weg, um ein Programm von Ihrem Computer zu erhalten, ist es zu deinstallieren. Um das zu tun:

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Schritt 4: Bereinigen Sie alle Register, Created by Pegasus Email Scam on Your PC.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, created by Pegasus Email Scam there. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Video Removal Guide for Pegasus Email Scam (Fenster).

Get rid of Pegasus Email Scam from Mac OS X.

Schritt 1: Uninstall Pegasus Email Scam and remove related files and objects

Ihr Mac zeigt Ihnen dann eine Liste der Elemente, die automatisch gestartet werden, wenn Sie sich einloggen. Look for any suspicious apps identical or similar to Pegasus Email Scam. Überprüfen Sie die App, die Sie vom Laufen automatisch beenden möchten und wählen Sie dann auf der Minus ("-") Symbol, um es zu verstecken.

- Gehe zu Finder.

- In der Suchleiste den Namen der Anwendung, die Sie entfernen möchten,.

- Oberhalb der Suchleiste ändern, um die zwei Drop-Down-Menüs "Systemdateien" und "Sind inklusive" so dass Sie alle Dateien im Zusammenhang mit der Anwendung sehen können, das Sie entfernen möchten. Beachten Sie, dass einige der Dateien nicht in der App in Beziehung gesetzt werden kann, so sehr vorsichtig sein, welche Dateien Sie löschen.

- Wenn alle Dateien sind verwandte, halte das ⌘ + A Tasten, um sie auszuwählen und fahren sie dann zu "Müll".

In case you cannot remove Pegasus Email Scam via Schritt 1 über:

Für den Fall, können Sie nicht die Virus-Dateien und Objekten in Ihren Anwendungen oder an anderen Orten finden wir oben gezeigt haben, Sie können in den Bibliotheken Ihres Mac für sie manuell suchen. Doch bevor dies zu tun, bitte den Disclaimer unten lesen:

Sie können den gleichen Vorgang mit den folgenden anderen wiederholen Bibliothek Verzeichnisse:

→ ~ / Library / Launchagents

/Library / LaunchDaemons

Spitze: ~ ist es absichtlich, denn es führt mehr LaunchAgents- zu.

Schritt 2: Scan for and remove Pegasus Email Scam files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as Pegasus Email Scam, der empfohlene Weg, um die Bedrohung zu beseitigen ist durch ein Anti-Malware-Programm. SpyHunter für Mac bietet erweiterte Sicherheitsfunktionen sowie andere Module, die die Sicherheit Ihres Mac verbessern und ihn in Zukunft schützen.

Video Removal Guide for Pegasus Email Scam (Mac)

Remove Pegasus Email Scam from Google Chrome.

Schritt 1: Starten Sie Google Chrome und öffnen Sie das Drop-Menü

Schritt 2: Bewegen Sie den Mauszeiger über "Werkzeuge" und dann aus dem erweiterten Menü wählen "Extensions"

Schritt 3: Aus der geöffneten "Extensions" Menü suchen Sie die unerwünschte Erweiterung und klicken Sie auf den "Entfernen" Taste.

Schritt 4: Nach der Erweiterung wird entfernt, Neustart von Google Chrome durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Erase Pegasus Email Scam from Mozilla Firefox.

Schritt 1: Starten Sie Mozilla Firefox. Öffnen Sie das Menü Fenster:

Schritt 2: Wählen Sie das "Add-ons" Symbol aus dem Menü.

Schritt 3: Wählen Sie die unerwünschte Erweiterung und klicken Sie auf "Entfernen"

Schritt 4: Nach der Erweiterung wird entfernt, Neustart Mozilla Firefox durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Uninstall Pegasus Email Scam from Microsoft Edge.

Schritt 1: Starten Sie den Edge-Browser.

Schritt 2: Öffnen Sie das Drop-Menü, indem Sie auf das Symbol in der oberen rechten Ecke klicken.

Schritt 3: Wählen Sie im Dropdown-Menü wählen "Extensions".

Schritt 4: Wählen Sie die mutmaßlich bösartige Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf das Zahnradsymbol.

Schritt 5: Entfernen Sie die schädliche Erweiterung, indem Sie nach unten scrollen und dann auf Deinstallieren klicken.

Remove Pegasus Email Scam from Safari

Schritt 1: Starten Sie die Safari-App.

Schritt 2: Nachdem Sie den Mauszeiger an den oberen Rand des Bildschirms schweben, Klicken Sie auf den Safari-Text, um das Dropdown-Menü zu öffnen.

Schritt 3: Wählen Sie im Menü, klicke auf "Einstellungen".

Schritt 4: Danach, Wählen Sie die Registerkarte Erweiterungen.

Schritt 5: Klicken Sie einmal auf die Erweiterung, die Sie entfernen möchten.

Schritt 6: Klicken Sie auf 'Deinstallieren'.

Ein Popup-Fenster erscheint, die um Bestätigung zur Deinstallation die Erweiterung. Wählen 'Deinstallieren' wieder, and the Pegasus Email Scam will be removed.

Eliminate Pegasus Email Scam from Internet Explorer.

Schritt 1: Starten Sie Internet Explorer.

Schritt 2: Klicken Sie auf das Zahnradsymbol mit der Bezeichnung "Extras", um das Dropdown-Menü zu öffnen, und wählen Sie "Add-ons verwalten".

Schritt 3: Im Fenster 'Add-ons verwalten'.

Schritt 4: Wählen Sie die Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf "Deaktivieren".. Ein Pop-up-Fenster wird angezeigt, Ihnen mitzuteilen, dass Sie die ausgewählte Erweiterung sind zu deaktivieren, und einige weitere Add-ons kann auch deaktiviert werden. Lassen Sie alle Felder überprüft, und klicken Sie auf 'Deaktivieren'.

Schritt 5: Nachdem die unerwünschte Verlängerung wurde entfernt, Starten Sie den Internet Explorer neu, indem Sie ihn über die rote Schaltfläche "X" in der oberen rechten Ecke schließen und erneut starten.

Entfernen Sie Push-Benachrichtigungen aus Ihren Browsern

Deaktivieren Sie Push-Benachrichtigungen von Google Chrome

So deaktivieren Sie Push-Benachrichtigungen im Google Chrome-Browser, folgen Sie bitte den nachstehenden Schritten:

Schritt 1: Gehe zu Einstellungen in Chrome.

Schritt 2: In den Einstellungen, wählen "Erweiterte Einstellungen":

Schritt 3: Klicken "Inhaltseinstellungen":

Schritt 4: Öffnen Sie “Benachrichtigungen":

Schritt 5: Klicken Sie auf die drei Punkte und wählen Sie Blockieren, Ändern oder Löschen Optionen:

Entfernen Sie Push-Benachrichtigungen in Firefox

Schritt 1: Gehen Sie zu Firefox-Optionen.

Schritt 2: Gehe zu den Einstellungen", Geben Sie "Benachrichtigungen" in die Suchleiste ein und klicken Sie auf "Einstellungen":

Schritt 3: Klicken Sie auf einer Site, auf der Benachrichtigungen gelöscht werden sollen, auf "Entfernen" und dann auf "Änderungen speichern".

Beenden Sie Push-Benachrichtigungen in Opera

Schritt 1: In der Oper, Presse ALT + P um zu Einstellungen zu gehen.

Schritt 2: In Einstellung suchen, Geben Sie "Inhalt" ein, um zu den Inhaltseinstellungen zu gelangen.

Schritt 3: Benachrichtigungen öffnen:

Schritt 4: Machen Sie dasselbe wie bei Google Chrome (unten erklärt):

Beseitigen Sie Push-Benachrichtigungen auf Safari

Schritt 1: Öffnen Sie die Safari-Einstellungen.

Schritt 2: Wählen Sie die Domain aus, von der Sie Push-Popups möchten, und wechseln Sie zu "Verweigern" von "ermöglichen".

Pegasus Email Scam-FAQ

What Is Pegasus Email Scam?

The Pegasus Email Scam threat is adware or Browser Redirect Virus.

Es kann Ihren Computer erheblich verlangsamen und Werbung anzeigen. Die Hauptidee ist, dass Ihre Informationen wahrscheinlich gestohlen werden oder mehr Anzeigen auf Ihrem Gerät erscheinen.

Die Entwickler solcher unerwünschten Apps arbeiten mit Pay-per-Click-Schemata, um Ihren Computer dazu zu bringen, riskante oder verschiedene Arten von Websites zu besuchen, mit denen sie möglicherweise Geld verdienen. Aus diesem Grund ist es ihnen egal, welche Arten von Websites in den Anzeigen angezeigt werden. Dies macht ihre unerwünschte Software indirekt riskant für Ihr Betriebssystem.

What Are the Symptoms of Pegasus Email Scam?

Es gibt verschiedene Symptome, nach denen gesucht werden muss, wenn diese bestimmte Bedrohung und auch unerwünschte Apps im Allgemeinen aktiv sind:

Symptom #1: Ihr Computer kann langsam werden und allgemein eine schlechte Leistung aufweisen.

Symptom #2: Sie haben Symbolleisten, Add-Ons oder Erweiterungen in Ihren Webbrowsern, an die Sie sich nicht erinnern können.

Symptom #3: Sie sehen alle Arten von Anzeigen, wie werbefinanzierte Suchergebnisse, Popups und Weiterleitungen werden zufällig angezeigt.

Symptom #4: Auf Ihrem Mac installierte Apps werden automatisch ausgeführt und Sie können sich nicht erinnern, sie installiert zu haben.

Symptom #5: In Ihrem Task-Manager werden verdächtige Prozesse ausgeführt.

Wenn Sie eines oder mehrere dieser Symptome sehen, Dann empfehlen Sicherheitsexperten, Ihren Computer auf Viren zu überprüfen.

Welche Arten von unerwünschten Programmen gibt es??

Laut den meisten Malware-Forschern und Cyber-Sicherheitsexperten, Die Bedrohungen, die derzeit Ihr Gerät beeinträchtigen können, können sein betrügerische Antivirensoftware, Adware, Browser-Hijacker, Clicker, gefälschte Optimierer und alle Formen von PUPs.

Was tun, wenn ich eine habe "Virus" like Pegasus Email Scam?

Mit wenigen einfachen Aktionen. Zuallererst, Befolgen Sie unbedingt diese Schritte:

Schritt 1: Finden Sie einen sicheren Computer und verbinden Sie es mit einem anderen Netzwerk, nicht der, mit dem Ihr Mac infiziert war.

Schritt 2: Ändern Sie alle Ihre Passwörter, ausgehend von Ihren E-Mail-Passwörtern.

Schritt 3: Aktivieren Zwei-Faktor-Authentifizierung zum Schutz Ihrer wichtigen Konten.

Schritt 4: Rufen Sie Ihre Bank an Ändern Sie Ihre Kreditkartendaten (Geheim Code, usw.) wenn Sie Ihre Kreditkarte für Online-Einkäufe gespeichert oder mit Ihrer Karte Online-Aktivitäten durchgeführt haben.

Schritt 5: Stellen Sie sicher, dass Rufen Sie Ihren ISP an (Internetprovider oder -anbieter) und bitten Sie sie, Ihre IP-Adresse zu ändern.

Schritt 6: Ändere dein WLAN Passwort.

Schritt 7: (Fakultativ): Stellen Sie sicher, dass Sie alle mit Ihrem Netzwerk verbundenen Geräte auf Viren prüfen und diese Schritte wiederholen, wenn sie betroffen sind.

Schritt 8: Installieren Sie Anti-Malware Software mit Echtzeitschutz auf jedem Gerät, das Sie haben.

Schritt 9: Versuchen Sie, keine Software von Websites herunterzuladen, von denen Sie nichts wissen, und halten Sie sich von diesen fern Websites mit geringer Reputation im allgemeinen.

Wenn Sie diese Empfehlungen befolgen, Ihr Netzwerk und alle Geräte werden erheblich sicherer gegen Bedrohungen oder informationsinvasive Software und auch in Zukunft virenfrei und geschützt.

How Does Pegasus Email Scam Work?

Einmal installiert, Pegasus Email Scam can Daten sammeln Verwendung Tracker. Bei diesen Daten handelt es sich um Ihre Surfgewohnheiten, B. die von Ihnen besuchten Websites und die von Ihnen verwendeten Suchbegriffe. Sie werden dann verwendet, um Sie gezielt mit Werbung anzusprechen oder Ihre Informationen an Dritte zu verkaufen.

Pegasus Email Scam can also Laden Sie andere Schadsoftware auf Ihren Computer herunter, wie Viren und Spyware, Dies kann dazu verwendet werden, Ihre persönlichen Daten zu stehlen und riskante Werbung anzuzeigen, die möglicherweise auf Virenseiten oder Betrug weiterleiten.

Is Pegasus Email Scam Malware?

Die Wahrheit ist, dass Welpen (Adware, Browser-Hijacker) sind keine Viren, kann aber genauso gefährlich sein da sie Ihnen möglicherweise Malware-Websites und Betrugsseiten anzeigen und Sie dorthin weiterleiten.

Viele Sicherheitsexperten klassifizieren potenziell unerwünschte Programme als Malware. Dies liegt an den unerwünschten Effekten, die PUPs verursachen können, B. das Anzeigen störender Werbung und das Sammeln von Benutzerdaten ohne das Wissen oder die Zustimmung des Benutzers.

About the Pegasus Email Scam Research

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, this Pegasus Email Scam how-to removal guide included, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, Ihnen zu helfen, das Spezifische zu entfernen, Adware-bezogenes Problem, und stellen Sie Ihren Browser und Ihr Computersystem wieder her.

How did we conduct the research on Pegasus Email Scam?

Bitte beachten Sie, dass unsere Forschung auf unabhängigen Untersuchungen basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates über die neueste Malware, Adware, und Browser-Hijacker-Definitionen.

Weiter, the research behind the Pegasus Email Scam threat is backed with Virustotal.

Um diese Online-Bedrohung besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.