Der Artikel wird Ihnen helfen zu entfernen PDF Maker ganz und gar. Folgen Sie den Browser-Hijacker Entfernen Anweisungen am Ende dieses Artikels zur Verfügung gestellt.

Seine Website finden Sie auf seine Suchmaschine umleiten oder eine andere bösartige Website. Bei der Verwendung seiner Dienste, Sie können sich auf Seiten mit vielen Anzeigen und gesponserte Inhalte finden, die durch diese Entführer gehen. Der Entführer wird die Startseite ändern, neue Registerkarte, und Sucheinstellungen für den Browser-Anwendungen, die Sie auf Ihrem Computer Maschine.

Threat Zusammenfassung

| Name | PDF Maker |

| Art | Browser Hijacker, PUP |

| kurze Beschreibung | Jeder Browser-Anwendung auf Ihrem Computer könnte bekommen betroffen. Die Entführer können Sie umleiten und werden viele Anzeigen angezeigt werden. |

| Symptome | Browser-Einstellungen, die geändert werden, sind die Homepage, Suchmaschine und das neue Register. |

| Verteilungsmethode | Freeware-Installationen, gebündelte Pakete |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

| Benutzererfahrung | Abonnieren Sie unseren Forum zu Besprechen PDF Maker. |

PDF Maker Hijacker - Verfahren zur Verteilung

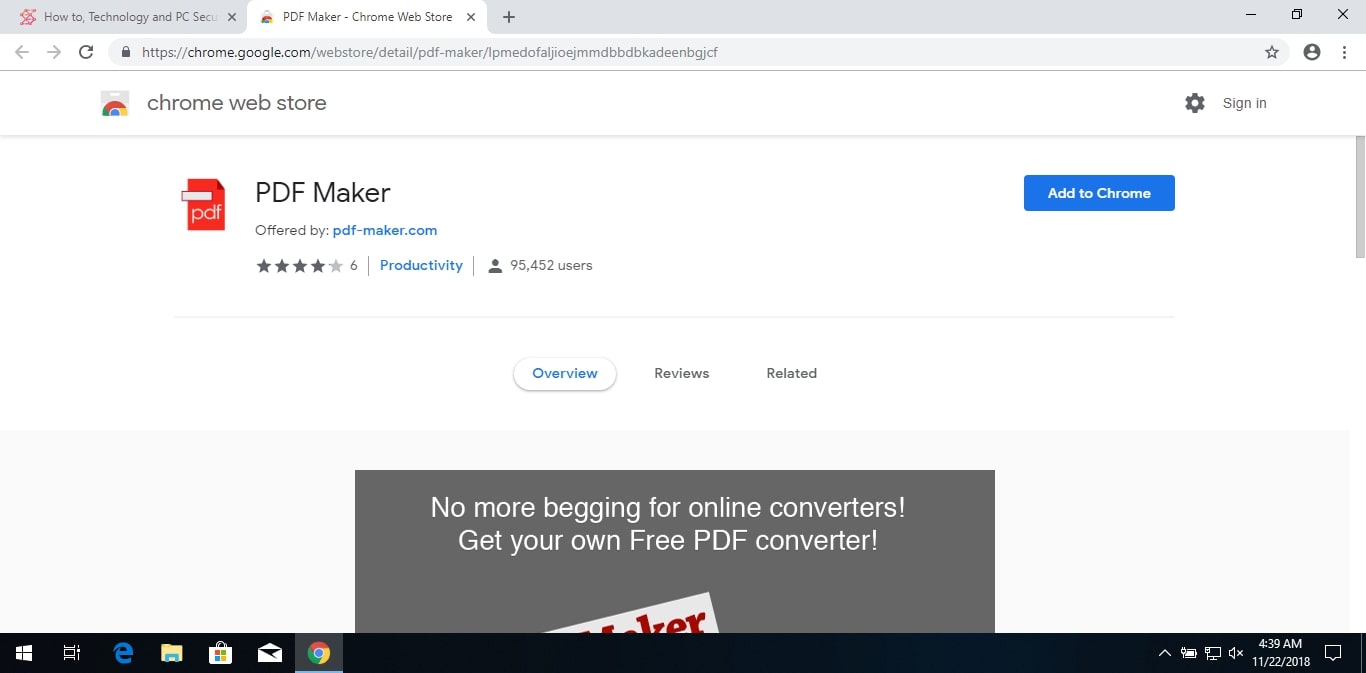

mit einigen der populären Umleitung Verteilung Taktik Die PDF Maker Entführer wird geworben. Die Primären ist der Upload von Erweiterungen für die beliebtesten Erweiterungen gemacht. Sie werden häufig an ihre jeweiligen Repositories hochgeladen mit gefälschten User-Bewertungen und Entwickler-Anmeldeinformationen.

Ein alternativer Ansatz ist die Konzeption gefälschte Webseiten das wird eine Verknüpfung zu den Browser-Erweiterungen. Sie sind aus namhaften Herstellern zum Imitieren, Firmen, Internet-Portale und Suchmaschinen. Wenn man durch verschiedene Web-Elemente wie Banner führen, Weiterleitungen, Pop-ups und in-line Verbindungen werden die Opfer an den Entführer Download gerichtet werden.

Beliebte Quellen solcher Infektionen sind auch die folgenden zwei Nutzlastträger:

- Anwendung Installateure - Browser-Hijacker Bündel kann, indem sie die legitimen Installateure von populären Endbenutzersoftware und das Hinzufügen in dem Deployment-Code vorgenommen werden. Solche Beispiele sind Kreativität Lösungen, Systemprogramme und Office-Anwendungen. Immer dann, wenn sie während der Aufbauphase der PDF Maker Entführer installiert sind, werden auch eingesetzt werden.

- bösartige Dokumente - Der Virus-Code kann durch Skripte eingefügt werden, die in allen gängigen Dokumenttypen eingebettet sind: Präsentationen, Rich-Text-Dokumente, Tabellen und Datenbanken. Jedes Mal, wenn sie von den Benutzern eine Aufforderung geöffnet sind, erscheint sie fragt das integrierte in Skripten zu ermöglichen. Wenn dies geschehen ist, wird sie aktiviert und die Infektion wird folgen.

Um weitere Anwender zu überzeugen in den Browser Erweiterungen installieren die Kriminellen koordinieren E-Mail-Phishing-Kampagnen. Ähnlich wie die gefälschten Webseite werden sie Elemente aus bekannten Quellen genommen, um verwenden, um die Benutzer zu manipulieren, zu denken, dass sie eine legitime Nachricht erhalten haben,. Die Installationsdateien werden in der Regel direkt an die E-Mails angehängt oder die Nutzlasten in den Körper Inhalt verknüpft.

PDF Maker Hijacker - In-Depth Beschreibung

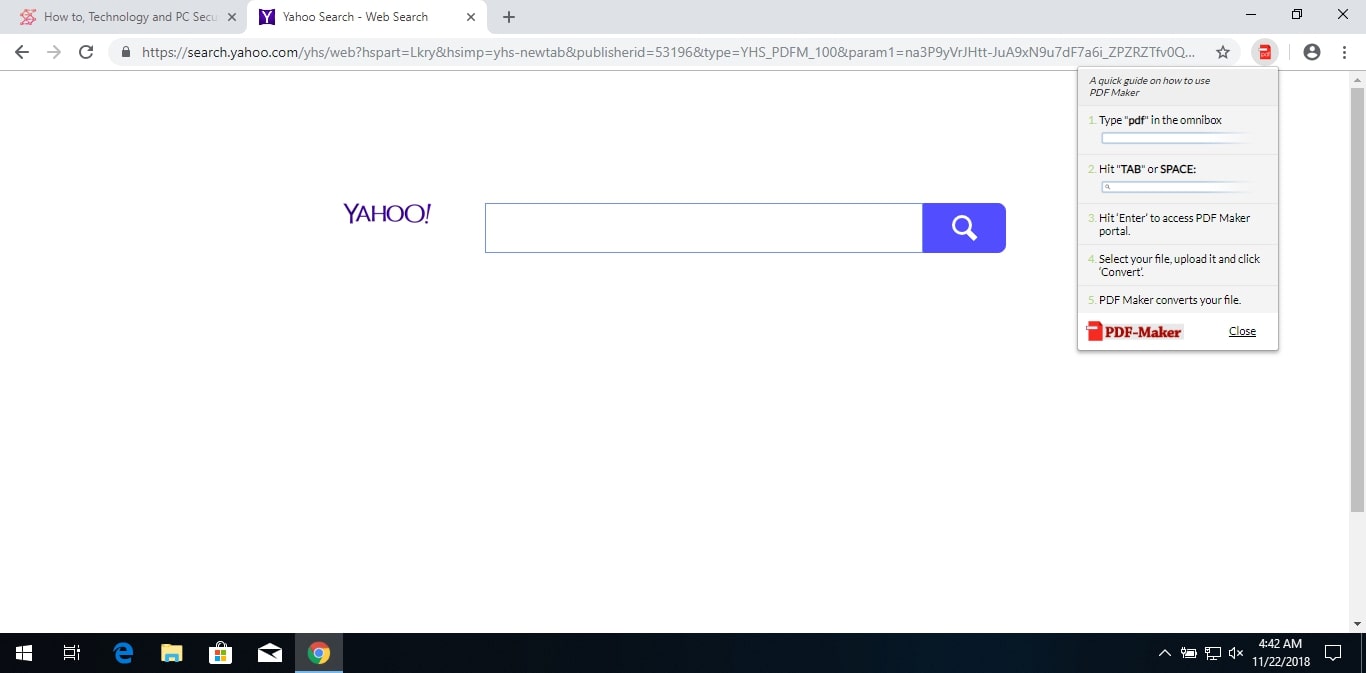

Wenn die PDF Maker Entführer auf dem Ziel installiert Browser ihre Einstellungen geändert werden könnten, um die Benutzer zu einem Hacker gesteuerte Seite durch Manipulation der Standardoptionen zu umleiten: Standard-Homepage, Suchmaschine und neue Registerkarten Seite.

Die PDF-Maker Seite wird beworben als ein legitimer Service verschiedene Dokumente in PDF-Dateien zu konvertieren verwendet. Jedoch mehrere Sicherheits berichtet, dass es eine bösartige Version davon ist verfügbar. Bei den Benutzern Zugriff wird installieren zahlreiche Tracking-Cookies in ihre Systeme. Sie können mit einer Stand-alone-Datenerntemaschine gekoppelt werden und als Ergebnis von Benutzerdaten und Maschineninformationen werden entführt werden. Sie lassen sich in zwei Hauptkategorien unterteilt werden:

- Nutzerinformation - Diese Daten können verwendet werden, um direkt die Identität der Opfer Benutzer aussetzen. Dies wird durch die Suche nach Zeichenkette wie ihr Name getan, Anschrift, geographische Lage und alle gespeicherten Kontodaten. Dies geschieht, indem sowohl die lokale Festplatte Inhalte zu analysieren, sondern auch die Erinnerung an das Betriebssystem und Datendateien, die zu jeder Software von Drittanbietern.

- Kampagne Metrics - Diese Gruppe von Daten wird von den Hackern verwendet, um zu analysieren und die Verteilung der Entführer zu optimieren. Es enthält Daten wie installierte Hardware-Informationen, Ländereinstellungen und Benutzereinstellungen.

Einer der Gründe, warum PDF Maker Infektionen beliebt sind, ist die Tatsache, dass der Dienst Dateikonvertierung teilweise arbeitet. Dadurch entsteht ein falsches Gefühl von Vertrauen aber die Forscher beachten Sie, dass dies gemacht wird, um die Cookies für so lange wie möglich installiert zu halten.

Wir gehen davon aus, dass weitere Anpassung an seinen Code zu typischem bösartigem Verhalten führen können, wie durch andere ähnliche Bedrohungen dieser Kategorie ausgestellt. Diese Maßnahmen umfassen die folgenden:

- Zusätzliche Payload Deployment - Der PDF Maker Entführer kann eine Leitung für andere bösartige Infektionen verwendet werden: Ransomware, Trojaner, Ransomware und etc.

- Miner Infektionen - Kryptowährung Bergleute sind über beiden Entführer und die Standorte weit verbreitet, dass sie umleiten zu. Sie können die Form einer Standalone-Anwendung oder einen JavaScript-Code, der so schnell gestartet werden, da sie zugegriffen wird. Sein Motor wird komplexe mathematische Aufgaben herunterladen, die die Vorteile der verfügbaren Systemressourcen nehmen (Zentralprozessor, GPU, Arbeitsspeicher und Speicherplatz). Jedes Mal, wenn einer von ihnen auf den zugehörigen Server gemeldet wird, die Betreiber Kryptowährung Einkommen erhalten, die ihre digitalen Mappen automatisch übertragen werden.

- Windows-Registry und Systemänderungen - Der bösartige Motor wird Zugriff und Windows-Registrierungswerte ändern, Konfigurationsdateien und andere wichtige Daten, die zu den installierten Anwendungen und Betriebssystem gehören. Dies kann die Gesamtleistung zu Problemen führen, Probleme mit bestimmten Funktionen zugreifen und laufenden Software.

- Sicherheit Bypass und Persistent Installations - Der Motor wird das System für jede installierte Sicherheitssoftware scannen, die das Virus blockieren können: Anti-Virus-Programme, Firewalls, Hosts für virtuelle Maschinen und Sandbox-Umgebungen. Ihre Echtzeit-Motoren werden deaktiviert oder vollständig entfernt, alternativ wird die Entführer selbst löschen Erkennung zu vermeiden. Wenn sie die Entführer gelöscht wird sich in einer Art und Weise installieren, die es sehr schwierig machen, wird mit manuellen Methoden zu entfernen.

- Datenlöschung - Um die Erholung erschwert der PDF Maker Entführer Motor identifizieren und entfernen Schatten Volume-Kopien und Systemsicherungen. Die Systemwiederherstellung ist schwierig, aufgrund der Tatsache, dass die vicims eine Kombination aus einer professionellen Datum-Recovery-Software und eine Anti-Spyware-Lösung zu verwenden, erforderlich sein wird,.

- Trojan Infektion - Erweiterte Konfigurationsoptionen können auch die Bereitstellung und Einführung eines Trojaner-Virus. Wenn er ausgeführt wird, wird es eine sichere und dauerhafte Verbindung mit einem Hacker-Server initiieren. Die hergestellte Verbindung wird die kriminellen Betreiber ermöglichen, sich auf die Opfer in Echtzeit bespitzeln, übernimmt die Kontrolle über ihre Systeme und fügen Sie auch andere Viren.

Die Redirect-Site (wenn abgerufen und dargestellt) zeigt eine Yahoo-angepasste Suchmaschine. An sich sieht es nicht wie eine bösartige Instanz und die Opfer Benutzer den Unterschied zwischen ihm nicht sagen kann, und der realen Seite. Doch die Tatsache, dass es sich um eine angepasste Motor bedeutet, dass für die erzeugten Anfragen die bestmöglichen Ergebnisse werden nicht gezeigt. Der Anwender kann gezeigt gesponsert oder falsche Links wird, dass sie mit mehr Bedrohungen infizieren kann.

Die bösartigen Kopien der PDF Maker Entführer können auch verschiedene Umleitungen verwenden, Pop-ups und Banner die Benutzer in den Kauf bestimmter Produkte oder Dienstleistungen zu zwingen. Für jeden Kauf oder Benutzer-Interaktion mit solchen Seiten und Ergebnisse der Betreiber einen Prozentsatz des Einkommens erhalten.

Entfernen Sie PDF Maker Browser Hijacker

Zu entfernen PDF Maker manuell von Ihrem Computer, folgen Sie den Schritt-für-Schritt unten stehende Entfernungsanleitung zur Verfügung gestellt. Falls die manuelle Entfernung der Entführer Umleitung und seine erhalten keine Dateien befreien vollständig, Sie sollten für die Suche und alle Reste mit einem fortschrittlichen Anti-Malware-Tool entfernen. Ein solches Programm kann Ihren Computer sicher in der Zukunft halten.

- Fenster

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge-

- Safari

- Internet Explorer

- Stop-Popups stoppen

So entfernen Sie PDF Maker von Windows.

Schritt 1: Scannen Sie mit dem SpyHunter Anti-Malware-Tool nach PDF Maker

Schritt 2: Starten Sie Ihren PC im abgesicherten Modus

Schritt 3: Deinstallieren Sie PDF Maker und verwandte Software unter Windows

Deinstallationsschritte für Windows 11

Deinstallationsschritte für Windows 10 und ältere Versionen

Hier ist ein Verfahren, in wenigen einfachen Schritten der in der Lage sein sollte, die meisten Programme deinstallieren. Egal ob Sie mit Windows arbeiten 10, 8, 7, Vista oder XP, diese Schritte werden den Job zu erledigen. Ziehen Sie das Programm oder den entsprechenden Ordner in den Papierkorb kann eine sehr schlechte Entscheidung. Wenn Sie das tun, Bits und Stücke des Programms zurückbleiben, und das kann zu instabilen Arbeit von Ihrem PC führen, Fehler mit den Dateitypzuordnungen und anderen unangenehmen Tätigkeiten. Der richtige Weg, um ein Programm von Ihrem Computer zu erhalten, ist es zu deinstallieren. Um das zu tun:

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Schritt 4: Bereinigen Sie alle Register, Created by PDF Maker on Your PC.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, dort von PDF Maker erstellt. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Video Removal Guide for PDF Maker (Fenster).

Befreien Sie sich von PDF Maker unter Mac OS X..

Schritt 1: Uninstall PDF Maker and remove related files and objects

Ihr Mac zeigt Ihnen dann eine Liste der Elemente, die automatisch gestartet werden, wenn Sie sich einloggen. Suchen Sie nach verdächtigen Apps, die mit PDF Maker identisch oder ähnlich sind. Überprüfen Sie die App, die Sie vom Laufen automatisch beenden möchten und wählen Sie dann auf der Minus ("-") Symbol, um es zu verstecken.

- Gehe zu Finder.

- In der Suchleiste den Namen der Anwendung, die Sie entfernen möchten,.

- Oberhalb der Suchleiste ändern, um die zwei Drop-Down-Menüs "Systemdateien" und "Sind inklusive" so dass Sie alle Dateien im Zusammenhang mit der Anwendung sehen können, das Sie entfernen möchten. Beachten Sie, dass einige der Dateien nicht in der App in Beziehung gesetzt werden kann, so sehr vorsichtig sein, welche Dateien Sie löschen.

- Wenn alle Dateien sind verwandte, halte das ⌘ + A Tasten, um sie auszuwählen und fahren sie dann zu "Müll".

Falls Sie PDF Maker nicht über entfernen können Schritt 1 über:

Für den Fall, können Sie nicht die Virus-Dateien und Objekten in Ihren Anwendungen oder an anderen Orten finden wir oben gezeigt haben, Sie können in den Bibliotheken Ihres Mac für sie manuell suchen. Doch bevor dies zu tun, bitte den Disclaimer unten lesen:

Sie können den gleichen Vorgang mit den folgenden anderen wiederholen Bibliothek Verzeichnisse:

→ ~ / Library / Launchagents

/Library / LaunchDaemons

Spitze: ~ ist es absichtlich, denn es führt mehr LaunchAgents- zu.

Schritt 2: Scan for and remove PDF Maker files from your Mac

Wenn Sie auf Ihrem Mac Probleme aufgrund unerwünschter Skripte und Programme wie PDF Maker haben, der empfohlene Weg, um die Bedrohung zu beseitigen ist durch ein Anti-Malware-Programm. SpyHunter für Mac bietet erweiterte Sicherheitsfunktionen sowie andere Module, die die Sicherheit Ihres Mac verbessern und ihn in Zukunft schützen.

Video Removal Guide for PDF Maker (Mac)

Entfernen Sie PDF Maker aus Google Chrome.

Schritt 1: Starten Sie Google Chrome und öffnen Sie das Drop-Menü

Schritt 2: Bewegen Sie den Mauszeiger über "Werkzeuge" und dann aus dem erweiterten Menü wählen "Extensions"

Schritt 3: Aus der geöffneten "Extensions" Menü suchen Sie die unerwünschte Erweiterung und klicken Sie auf den "Entfernen" Taste.

Schritt 4: Nach der Erweiterung wird entfernt, Neustart von Google Chrome durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Löschen Sie PDF Maker aus Mozilla Firefox.

Schritt 1: Starten Sie Mozilla Firefox. Öffnen Sie das Menü Fenster:

Schritt 2: Wählen Sie das "Add-ons" Symbol aus dem Menü.

Schritt 3: Wählen Sie die unerwünschte Erweiterung und klicken Sie auf "Entfernen"

Schritt 4: Nach der Erweiterung wird entfernt, Neustart Mozilla Firefox durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Deinstallieren Sie PDF Maker von Microsoft Edge.

Schritt 1: Starten Sie den Edge-Browser.

Schritt 2: Öffnen Sie das Drop-Menü, indem Sie auf das Symbol in der oberen rechten Ecke klicken.

Schritt 3: Wählen Sie im Dropdown-Menü wählen "Extensions".

Schritt 4: Wählen Sie die mutmaßlich bösartige Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf das Zahnradsymbol.

Schritt 5: Entfernen Sie die schädliche Erweiterung, indem Sie nach unten scrollen und dann auf Deinstallieren klicken.

Entfernen Sie PDF Maker aus Safari

Schritt 1: Starten Sie die Safari-App.

Schritt 2: Nachdem Sie den Mauszeiger an den oberen Rand des Bildschirms schweben, Klicken Sie auf den Safari-Text, um das Dropdown-Menü zu öffnen.

Schritt 3: Wählen Sie im Menü, klicke auf "Einstellungen".

Schritt 4: Danach, Wählen Sie die Registerkarte Erweiterungen.

Schritt 5: Klicken Sie einmal auf die Erweiterung, die Sie entfernen möchten.

Schritt 6: Klicken Sie auf 'Deinstallieren'.

Ein Popup-Fenster erscheint, die um Bestätigung zur Deinstallation die Erweiterung. Wählen 'Deinstallieren' wieder, und die PDF-Maker werden entfernt.

Beseitigen Sie PDF Maker aus dem Internet Explorer.

Schritt 1: Starten Sie Internet Explorer.

Schritt 2: Klicken Sie auf das Zahnradsymbol mit der Bezeichnung "Extras", um das Dropdown-Menü zu öffnen, und wählen Sie "Add-ons verwalten".

Schritt 3: Im Fenster 'Add-ons verwalten'.

Schritt 4: Wählen Sie die Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf "Deaktivieren".. Ein Pop-up-Fenster wird angezeigt, Ihnen mitzuteilen, dass Sie die ausgewählte Erweiterung sind zu deaktivieren, und einige weitere Add-ons kann auch deaktiviert werden. Lassen Sie alle Felder überprüft, und klicken Sie auf 'Deaktivieren'.

Schritt 5: Nachdem die unerwünschte Verlängerung wurde entfernt, Starten Sie den Internet Explorer neu, indem Sie ihn über die rote Schaltfläche "X" in der oberen rechten Ecke schließen und erneut starten.

Entfernen Sie Push-Benachrichtigungen aus Ihren Browsern

Deaktivieren Sie Push-Benachrichtigungen von Google Chrome

So deaktivieren Sie Push-Benachrichtigungen im Google Chrome-Browser, folgen Sie bitte den nachstehenden Schritten:

Schritt 1: Gehe zu Einstellungen in Chrome.

Schritt 2: In den Einstellungen, wählen "Erweiterte Einstellungen":

Schritt 3: Klicken "Inhaltseinstellungen":

Schritt 4: Öffnen Sie “Benachrichtigungen":

Schritt 5: Klicken Sie auf die drei Punkte und wählen Sie Blockieren, Ändern oder Löschen Optionen:

Entfernen Sie Push-Benachrichtigungen in Firefox

Schritt 1: Gehen Sie zu Firefox-Optionen.

Schritt 2: Gehe zu den Einstellungen", Geben Sie "Benachrichtigungen" in die Suchleiste ein und klicken Sie auf "Einstellungen":

Schritt 3: Klicken Sie auf einer Site, auf der Benachrichtigungen gelöscht werden sollen, auf "Entfernen" und dann auf "Änderungen speichern".

Beenden Sie Push-Benachrichtigungen in Opera

Schritt 1: In der Oper, Presse ALT + P um zu Einstellungen zu gehen.

Schritt 2: In Einstellung suchen, Geben Sie "Inhalt" ein, um zu den Inhaltseinstellungen zu gelangen.

Schritt 3: Benachrichtigungen öffnen:

Schritt 4: Machen Sie dasselbe wie bei Google Chrome (unten erklärt):

Beseitigen Sie Push-Benachrichtigungen auf Safari

Schritt 1: Öffnen Sie die Safari-Einstellungen.

Schritt 2: Wählen Sie die Domain aus, von der Sie Push-Popups möchten, und wechseln Sie zu "Verweigern" von "ermöglichen".

PDF Maker-FAQ

What Is PDF Maker?

The PDF Maker threat is adware or Browser Redirect Virus.

Es kann Ihren Computer erheblich verlangsamen und Werbung anzeigen. Die Hauptidee ist, dass Ihre Informationen wahrscheinlich gestohlen werden oder mehr Anzeigen auf Ihrem Gerät erscheinen.

Die Entwickler solcher unerwünschten Apps arbeiten mit Pay-per-Click-Schemata, um Ihren Computer dazu zu bringen, riskante oder verschiedene Arten von Websites zu besuchen, mit denen sie möglicherweise Geld verdienen. Aus diesem Grund ist es ihnen egal, welche Arten von Websites in den Anzeigen angezeigt werden. Dies macht ihre unerwünschte Software indirekt riskant für Ihr Betriebssystem.

What Are the Symptoms of PDF Maker?

Es gibt verschiedene Symptome, nach denen gesucht werden muss, wenn diese bestimmte Bedrohung und auch unerwünschte Apps im Allgemeinen aktiv sind:

Symptom #1: Ihr Computer kann langsam werden und allgemein eine schlechte Leistung aufweisen.

Symptom #2: Sie haben Symbolleisten, Add-Ons oder Erweiterungen in Ihren Webbrowsern, an die Sie sich nicht erinnern können.

Symptom #3: Sie sehen alle Arten von Anzeigen, wie werbefinanzierte Suchergebnisse, Popups und Weiterleitungen werden zufällig angezeigt.

Symptom #4: Auf Ihrem Mac installierte Apps werden automatisch ausgeführt und Sie können sich nicht erinnern, sie installiert zu haben.

Symptom #5: In Ihrem Task-Manager werden verdächtige Prozesse ausgeführt.

Wenn Sie eines oder mehrere dieser Symptome sehen, Dann empfehlen Sicherheitsexperten, Ihren Computer auf Viren zu überprüfen.

Welche Arten von unerwünschten Programmen gibt es??

Laut den meisten Malware-Forschern und Cyber-Sicherheitsexperten, Die Bedrohungen, die derzeit Ihr Gerät beeinträchtigen können, können sein betrügerische Antivirensoftware, Adware, Browser-Hijacker, Clicker, gefälschte Optimierer und alle Formen von PUPs.

Was tun, wenn ich eine habe "Virus" like PDF Maker?

Mit wenigen einfachen Aktionen. Zuallererst, Befolgen Sie unbedingt diese Schritte:

Schritt 1: Finden Sie einen sicheren Computer und verbinden Sie es mit einem anderen Netzwerk, nicht der, mit dem Ihr Mac infiziert war.

Schritt 2: Ändern Sie alle Ihre Passwörter, ausgehend von Ihren E-Mail-Passwörtern.

Schritt 3: Aktivieren Zwei-Faktor-Authentifizierung zum Schutz Ihrer wichtigen Konten.

Schritt 4: Rufen Sie Ihre Bank an Ändern Sie Ihre Kreditkartendaten (Geheim Code, usw.) wenn Sie Ihre Kreditkarte für Online-Einkäufe gespeichert oder mit Ihrer Karte Online-Aktivitäten durchgeführt haben.

Schritt 5: Stellen Sie sicher, dass Rufen Sie Ihren ISP an (Internetprovider oder -anbieter) und bitten Sie sie, Ihre IP-Adresse zu ändern.

Schritt 6: Ändere dein WLAN Passwort.

Schritt 7: (Fakultativ): Stellen Sie sicher, dass Sie alle mit Ihrem Netzwerk verbundenen Geräte auf Viren prüfen und diese Schritte wiederholen, wenn sie betroffen sind.

Schritt 8: Installieren Sie Anti-Malware Software mit Echtzeitschutz auf jedem Gerät, das Sie haben.

Schritt 9: Versuchen Sie, keine Software von Websites herunterzuladen, von denen Sie nichts wissen, und halten Sie sich von diesen fern Websites mit geringer Reputation im allgemeinen.

Wenn Sie diese Empfehlungen befolgen, Ihr Netzwerk und alle Geräte werden erheblich sicherer gegen Bedrohungen oder informationsinvasive Software und auch in Zukunft virenfrei und geschützt.

How Does PDF Maker Work?

Einmal installiert, PDF Maker can Daten sammeln Verwendung Tracker. Bei diesen Daten handelt es sich um Ihre Surfgewohnheiten, B. die von Ihnen besuchten Websites und die von Ihnen verwendeten Suchbegriffe. Sie werden dann verwendet, um Sie gezielt mit Werbung anzusprechen oder Ihre Informationen an Dritte zu verkaufen.

PDF Maker can also Laden Sie andere Schadsoftware auf Ihren Computer herunter, wie Viren und Spyware, Dies kann dazu verwendet werden, Ihre persönlichen Daten zu stehlen und riskante Werbung anzuzeigen, die möglicherweise auf Virenseiten oder Betrug weiterleiten.

Is PDF Maker Malware?

Die Wahrheit ist, dass Welpen (Adware, Browser-Hijacker) sind keine Viren, kann aber genauso gefährlich sein da sie Ihnen möglicherweise Malware-Websites und Betrugsseiten anzeigen und Sie dorthin weiterleiten.

Viele Sicherheitsexperten klassifizieren potenziell unerwünschte Programme als Malware. Dies liegt an den unerwünschten Effekten, die PUPs verursachen können, B. das Anzeigen störender Werbung und das Sammeln von Benutzerdaten ohne das Wissen oder die Zustimmung des Benutzers.

About the PDF Maker Research

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, this PDF Maker how-to removal guide included, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, Ihnen zu helfen, das Spezifische zu entfernen, Adware-bezogenes Problem, und stellen Sie Ihren Browser und Ihr Computersystem wieder her.

How did we conduct the research on PDF Maker?

Bitte beachten Sie, dass unsere Forschung auf unabhängigen Untersuchungen basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates über die neueste Malware, Adware, und Browser-Hijacker-Definitionen.

Weiter, the research behind the PDF Maker threat is backed with Virustotal.

Um diese Online-Bedrohung besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.