Der Redaman Trojan ist eine gefährliche Waffe gegen Computer-Nutzer weltweit im Einsatz. Er infiziert hauptsächlich über infizierte Software-Installateure. Unser Artikel gibt einen Überblick über sein Verhalten nach den gesammelten Proben und verfügbaren Berichte, Auch kann es hilfreich sein bei dem Versuch, den Virus zu entfernen.

Threat Zusammenfassung

| Name | Dämpfung Trojan |

| Art | Trojan |

| kurze Beschreibung | Der Redaman Trojaner ist ein Computervirus, der still wurde entwickelt, um Computersysteme zu infiltrieren. |

| Symptome | Die Opfer dürfen keine offensichtlichen Symptome einer Infektion auftreten. |

| Verteilungsmethode | Software-Schwachstellen, Freeware-Installationen, gebündelte Pakete, Skripte und andere. |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

| Benutzererfahrung | Abonnieren Sie unseren Forum zu Besprechen Redaman Trojan. |

Trojan Dämpfung - Verteilungsmethoden

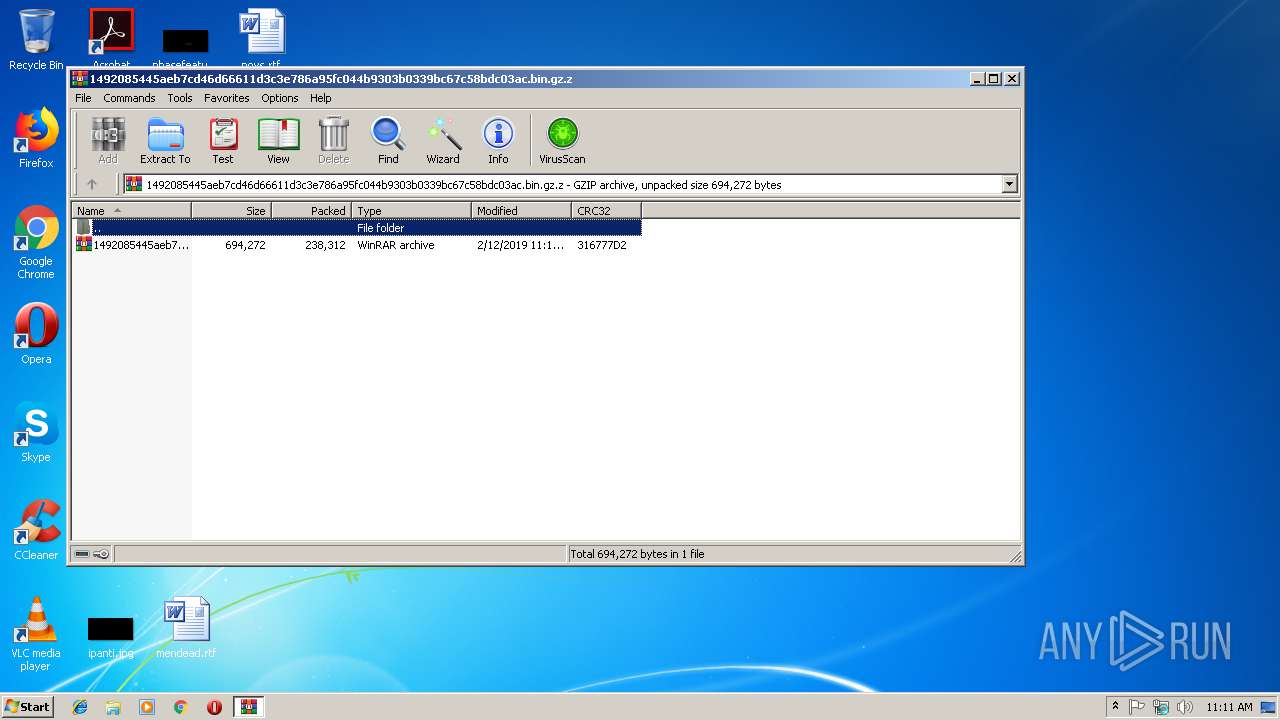

Der Redaman Trojan ist ein neu entdeckte Malware, die zur Zeit von einem unbekannten Hacker Kollektiv verteilt werden. Die laufende Kampagne verwendet eine vertraute Taktik der archivierten Dateien aussendet, die mit einmal interagierten wird die Infektion führen.

Es gibt viele Möglichkeiten, die solche Dateien können an das Ziel Opfer geliefert werden, hier sind die häufigsten:

- E-Mail-Phishing-Nachrichten - Der Großteil der damit verbundenen Trojaner werden per E-Mail Spam-Kampagnen gesendet, um den Empfänger zu denken, zu verwirren versuchen, dass sie ein berechtigtes Benachrichtigung von einem bekannten Service erhalten haben, Produkt oder Unternehmen. Sie werden nach den realen Nachrichten modelliert und können die gleichen Designelemente und Textinhalte umfassen. Die zugehörigen Redaman Trojan-Dateien können auf die Nachrichten in den Körper Inhalt oder direkt an verknüpft werden.

- Bösartige Webseiten - Die Redaman Trojan Dateien können auf Hacker-gesteuerte Web-Sites hochgeladen werden. Download-Portale - sie können dann nach legitimen und bekannten Seiten, die Computer-Anwender häufig die Suche nach modelliert werden, Suchmaschinen, Produktzielseiten und etc. Die meisten von ihnen sind auf ähnlich klingenden Domain-Namen gehostet, so dass sie von den Nutzern besucht werden können, die die wirklichen falsch geschrieben haben. Hacker-made oder gestohlene Sicherheitszertifikate können auch sie als sichere Websites zu machen hinzugefügt werden, erscheinen.

- bösartige Dokumente - Die Archive können durch Einfügen der entsprechenden Download und Ausführung von Makros eingebettet in die von den Kriminellen in den Dokumenten verknüpft werden. Diese Strategie kann mit allen gängigen Dokumenttypen eingesetzt werden: Textdokumente, Tabellen, Präsentationen und Datenbanken. Jedes Mal, wenn sie von den Benutzern eine Aufforderung geöffnet sind, erscheint sie gebeten, die Skripte, um zu ermöglichen, “korrekt anzeigen” die Dateien. Dadurch wird die Redaman Trojan auslösen.

- Gefährliche Anwendung Installateure - Die andere Methode häufig von Computer-Kriminelle eingesetzt wird, ist ihre laufenden Schaffung von bösartigen Anwendungsinstallationspakete. Sie werden, indem man die legitimen Dateien von den offiziellen Download-Adressen und ändern sie entsprechend mit dem Virus Installationscode gemacht. Normalerweise beliebte Software, die von Endbenutzern häufig heruntergeladen werden, werden gezielt.

- Peer-to-Peer-Netzwerke - File-Sharing-Netzwerke wie BitTorrent sind beliebt bei Anwendern, die sowohl Piraten und legitime Inhalte zu verbreiten.

- Schädliche Web-Browser-Erweiterungen - Der Hacker kollektiven können Erweiterungen für die beliebtesten Web-Browser erstellen, die auf die Redaman Trojaner-Infektion führen. Sie werden häufig zu den entsprechenden Repositories mit gefälschten User-Bewertungen und Entwickler-Anmeldeinformationen hochgeladen. Die hochgeladenen Beschreibungen werden das Hinzufügen von neuen Funktionen und Web-Browser-Optimierung versprechen. Jedoch bei der Installation werden die Standardkonfigurationseinstellungen ersetzt, welche die Opfer einer Hacker-kontrollierten Seite umleitet - dies ist die häufigste Verhalten. Daneben wird die Virus-Infektion folgen.

Andere Methoden können auch in zukünftigen Versionen eingesetzt werden.

Redaman Trojan - Detaillierte Beschreibung

Der Redaman Trojan im Moment scheint keinen Code-Schnipsel aus früheren Malware enthält. Es gibt keine Informationen über die Identität des Hacker, dies legt zwei hoch mögliche Hypothesen über seine Entstehung. Die erste ist, dass sie hinter der Entwicklung des Virus. Das zweite ist, dass es sich um eine benutzerdefinierte Reihenfolge auf den dunklen unterirdischen Märkten ist. Sobald die Proben bereit gemäß den Wünschen des Hacker sind, können die Bedrohung durch den Angriff Kampagnen verteilt werden.

Im Moment haben die gefangenen Proben bestätigen somit eine sichere Verbindung zu einem Hacker-kontrollierten Server herzustellen erlaubt, den Redaman Trojan-Controller Steuerung der Maschinen zu übernehmen, stehlen Benutzerdaten und Spion auf die Opfer in Echtzeit.

Wir gehen davon aus, dass die zukünftigen Versionen dieses Malware-Funktionalität erweitert werden, umfassen wie bei anderen ähnlichen Bedrohungen gesehen. Sie werden in der Regel mit einem beginnen Erntedatenkomponente. Die meisten der Trojaner werden dies tun, um eine eindeutige ID zu erzeugen, die jeden angegriffenen Computer zugeordnet ist. Dies wird durch das Ausführen eines Algorithmus durchgeführt, der seine Eingangsparameter von Strings wie die Stückliste der verfügbaren Hardware-Komponenten nimmt, Benutzereinstellungen und Betriebssystemumgebung Werte. Zusätzlich verwenden einige der erweiterten Trojans diesen Motor, um aussetzen, die Identität der Opfer Nutzer von Streicher wie ihr Name gesucht, Anschrift, Telefonnummer, Interesse und gespeicherten Kontodaten (Kombinationen von Benutzername, E-Mail-Adressen und Passwörter). Durch die Interaktion der Redaman Trojaner kann mit dem Windows Volume Manager Zugriff auf Wechselspeichergeräte und Netzwerkfreigaben sowie.

Die geerntete Informationen über das System können von einem anderen Modul verwendet werden, wo Bypass installierte Sicherheitssoftware. Dies wird durch die Suche nach Motoren von Anti-Virus-Produkten getan, Firewalls, Hosts für virtuelle Maschinen und Intrusion-Detection-Systeme. Sie können deaktiviert oder vollständig entfernt werden.

Wenn die bösartige Motorsteuerung der infizierten Maschine erworben hat, wird es mit den Veränderungen ausgehen, dass alle wichtigen Bereiche des Betriebssystems verändern kann. Eine Liste der häufigsten bösartigen Aktionen umfasst die folgenden:

- Windows Registry Changes - Die Virus-Engine kann erstellen Einträge für sich in der Windows-Registrierung sowie bestehende verändern. Dies ist sehr gefährlich, da Änderungen an Einträgen, die aktiv vom Betriebssystem verwendet werden, um schwere Performance- und Stabilitätsprobleme führen können. Wenn die Änderungen Registrierungswerte widerspiegeln, dass dies zu den Dritt installierten Anwendungen gehören zu sein hervor unerwartete Fehler.

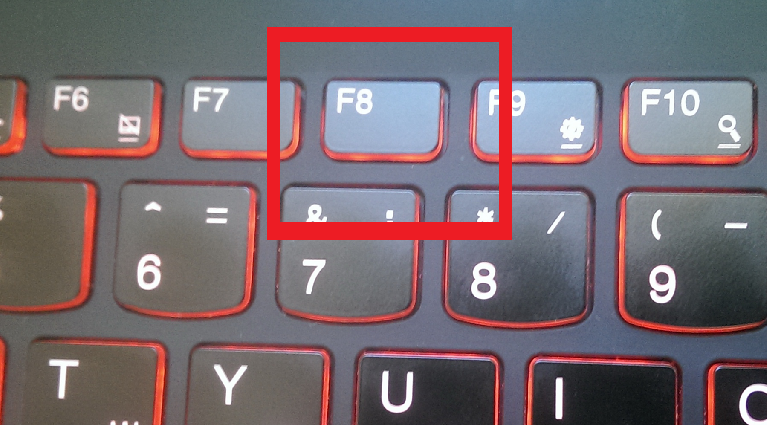

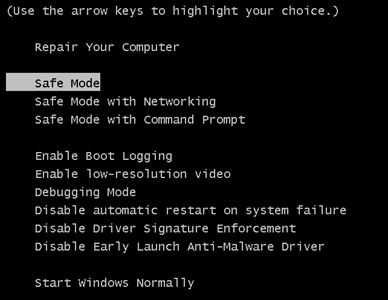

- Boot-Optionen Änderungen - Der Redaman Trojaner kann sich als konfigurieren persistent Bedrohung das wird automatisch gestartet, sobald der Computer eingeschaltet ist. Es kann auch den Zugriff auf die Boot-Recovery-Menüs deaktivieren, die auch die meisten manuellen Wiederherstellungsanweisungen nicht arbeiten, wie sie ihnen den Zugang abhängig machen.

- Datenlöschung - Der Motor kann so programmiert werden, zu identifizieren und zu sensiblen Daten zu entfernen, wie Systemwiederherstellungspunkte, Wiederherstellungspunkte und Backups. Wenn diese Schritte durch den Redaman Trojan aktiviert die Opfer benötigen eine Kombination aus einer Anti-Spyware-Lösung und Daten-Recovery-Software zu verwenden,.

Der grösste Teil dieser Trojaner sind so programmiert, andere Malware-Bedrohungen installieren wie Kryptowährung Bergleute und Entführer einmal alle vorherigen Module Lauf abgeschlossen. Der Grund dafür ist, dass der Redaman möglicherweise bereits die gefundenen Sicherheits installiert entfernt hat und dass die Nutzlasten all ihre Aktionen ohne Probleme entfalten können.

Entfernen Redaman Trojan

Wenn Ihr Computersystem wurde mit dem infizierten Dämpfung Trojan, Sie sollten Malware beim Entfernen ein wenig Erfahrung haben. Sie sollten so schnell wie möglich loswerden diesen Trojaner erhalten, bevor es die Chance, weiter zu verbreiten haben kann und andere Computer zu infizieren. Sie sollten die Trojaner entfernen und die Schritt-für-Schritt-Anleitung Anleitung folgen unten angegeben.

Notiz! Ihr Computersystem kann durch folgende Faktoren beeinträchtigt werden Dämpfung Trojan und anderen Bedrohungen.

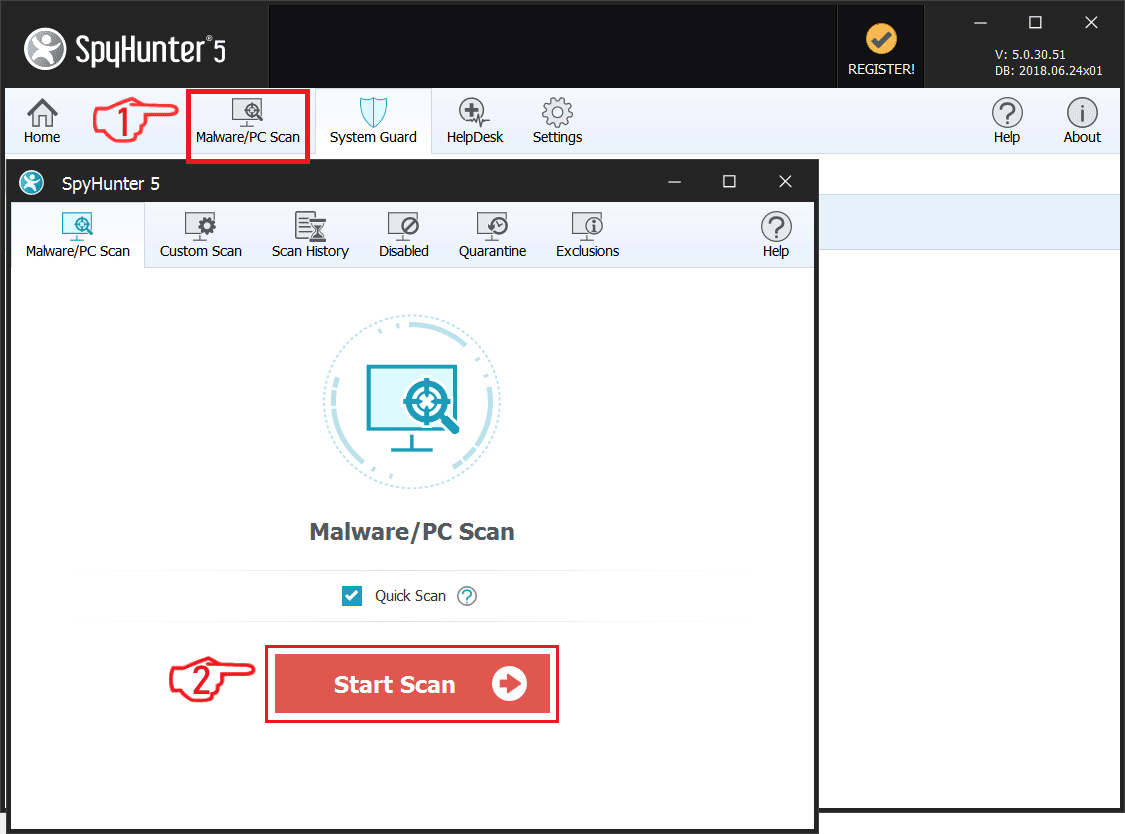

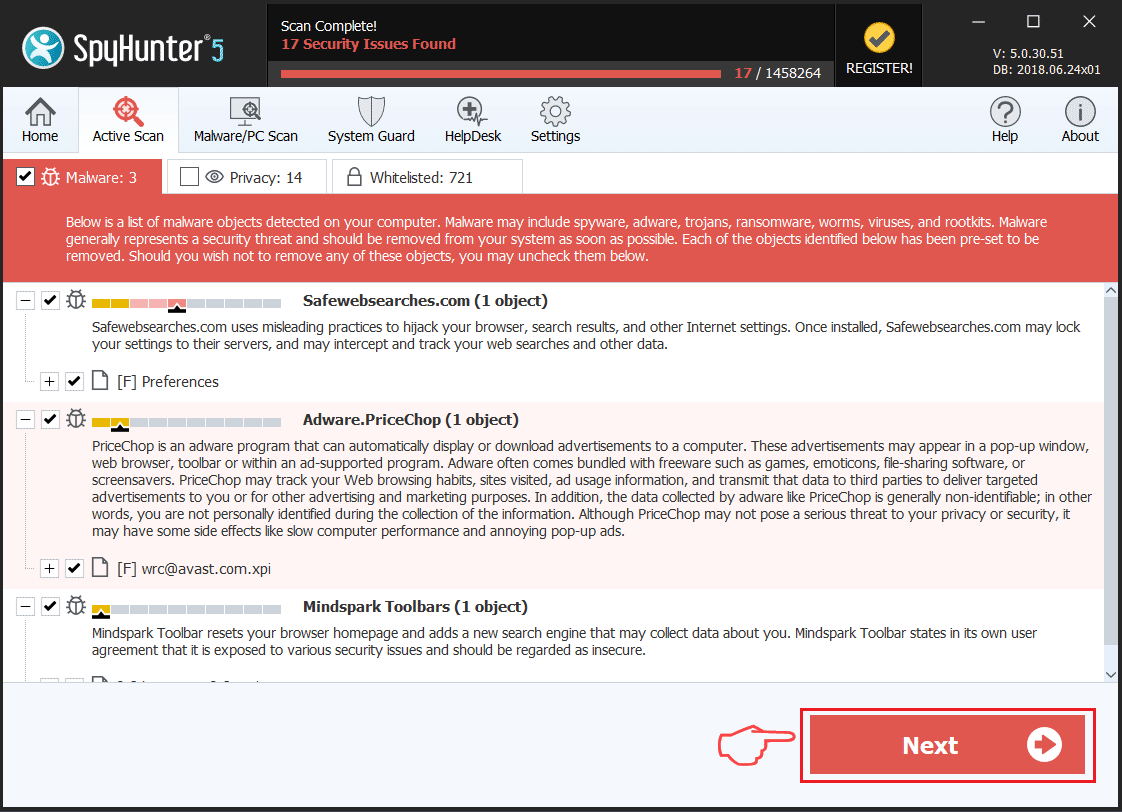

Scannen Sie Ihren PC mit SpyHunter

SpyHunter ist ein leistungsstarkes Malware Removal Tool Benutzer entwickelt, um mit fundierter Systemsicherheitsanalyse, Erkennung und Entfernung von Dämpfung Trojan.

Denken Sie daran,, dass SpyHunter Scanner ist nur für Malware-Erkennung. Wenn SpyHunter erkennt Malware auf Ihrem PC, Sie kaufen müssen, um Malware Removal Tool SpyHunter die Malware-Bedrohungen entfernen. Lesen unsere SpyHunter 5 Kritik. Klicken Sie auf die entsprechenden Links SpyHunter überprüfen EULA, Datenschutz-Bestimmungen und Threat Assessment Criteria.

So entfernen Sie Redaman Trojan folge diesen Schritten:

Verwenden Sie SpyHunter für Malware und unerwünschte Programme zu scannen

Vorbereitung vor Redaman Trojan Entfernen.

Vor dem eigentlichen Entfernungsprozess starten, Wir empfehlen Ihnen die folgenden Vorbereitungsschritte zu tun.

- Stellen Sie sicher, dass Sie diese Anweisungen haben immer offen und vor Ihren Augen.

- Führen Sie eine Sicherung aller Dateien, selbst wenn sie beschädigt werden könnten. Sie sollten Ihre Daten mit einer Cloud-Backup-Lösung und sichern Sie Ihre Dateien gegen jede Art von Verlust sichern, selbst von den schwersten Bedrohungen.

- Seien Sie geduldig, da dies könnte eine Weile dauern.

- Nach Malware durchsuchen

- Register reparieren

- Entfernen Sie Virendateien

Schritt 1: Scan für Redaman Trojan mit SpyHunter Anti-Malware-Tool

Schritt 2: Reinigen Sie alle Register, von Redaman Trojan auf Ihrem Computer erstellt.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, von Redaman Trojan erstellt dort. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.Schritt 3: Find virus files created by Redaman Trojan on your PC.

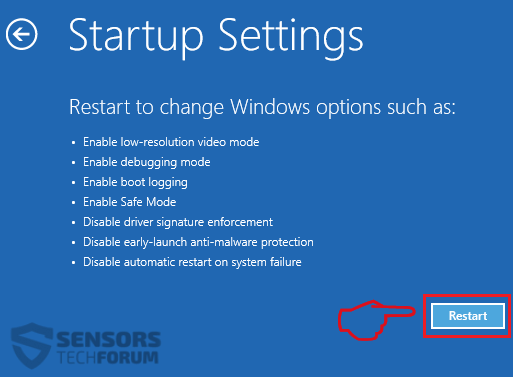

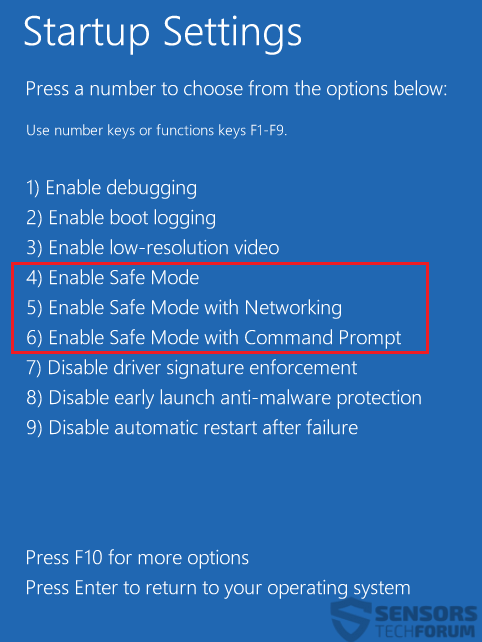

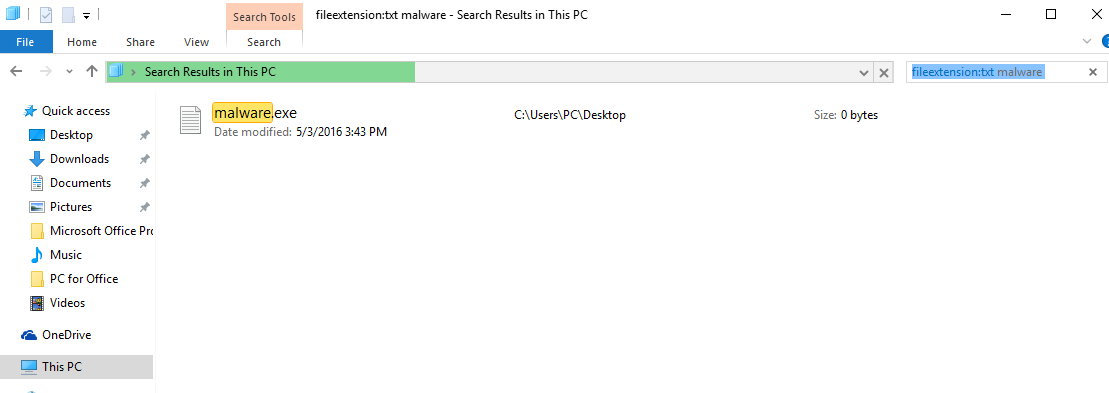

1.Für Windows- 8, 8.1 und 10.

Für neuere Windows-Betriebssysteme

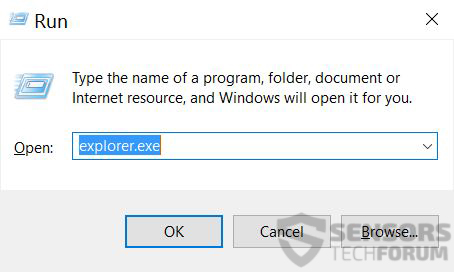

1: Auf Ihrer Tastatur drücken + R und schreibe explorer.exe im Lauf Textfeld ein und klicken Sie dann auf die Ok Taste.

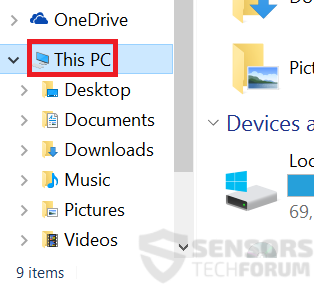

2: Klicke auf Ihren PC von der schnellen Zugriffsleiste. Dies ist in der Regel ein Symbol mit einem Monitor und sein Name ist entweder "Mein Computer", "Mein PC" oder "Dieser PC" oder was auch immer Sie haben es benannt.

3: Navigieren Sie zum Suchfeld oben rechts auf dem Bildschirm Ihres PCs und geben Sie ein "Dateierweiterung:" und wonach geben Sie die Dateierweiterung. Wenn Sie böswillige exe-Dateien suchen, Ein Beispiel kann sein, "Dateierweiterung:exe". Nachdem ich, dass, einen Raum verlassen und den Dateinamen, den Sie sich die Malware glauben geben Sie erstellt. Hier ist, wie es scheinen mag, wenn Ihre Datei gefunden wurde,:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

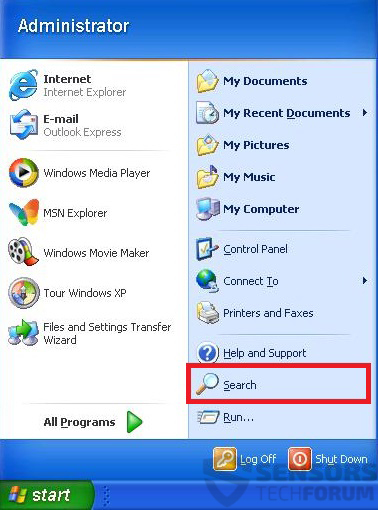

2.Für Windows XP, Aussicht, und 7.

Für Ältere Windows-Betriebssysteme

In älteren Windows-Betriebssystemen sollte der herkömmliche Ansatz der effektive sein:

1: Klicken Sie auf die Startmenü Symbol (in der Regel auf der linken unteren) und wählen Sie dann die Suche Vorliebe.

2: Nachdem das Suchfenster erscheint, wählen Weitere Optionen von der Suchassistent Box. Eine andere Möglichkeit ist, indem Sie auf Alle Dateien und Ordner.

3: Nach dieser Art für den Namen der Datei, suchen Sie und klicken Sie auf die Schaltfläche Suchen. Dies könnte einige Zeit dauern, nach der Ergebnisse werden angezeigt. Wenn Sie die bösartige Datei gefunden, Sie können ihre Lage zu kopieren oder zu öffnen, indem Sie Rechtsklick auf sie.

Jetzt sollten Sie jede Datei unter Windows, so lange zu entdecken können, wie es auf der Festplatte ist und nicht über eine spezielle Software verborgen.

Redaman Trojan FAQ

What Does Redaman Trojan Trojan Do?

The Redaman Trojan Trojan ist ein bösartiges Computerprogramm entworfen, um zu stören, Schaden, oder sich unbefugten Zugriff verschaffen an ein Computersystem. Es kann verwendet werden, um sensible Daten zu stehlen, Kontrolle über ein System erlangen, oder andere böswillige Aktivitäten starten.

Können Trojaner Passwörter stehlen??

Ja, Trojaner, like Redaman Trojan, kann Passwörter stehlen. Diese Schadprogramme are designed to gain access to a user's computer, Opfer ausspionieren und vertrauliche Informationen wie Bankdaten und Passwörter stehlen.

Can Redaman Trojan Trojan Hide Itself?

Ja, es kann. Ein Trojaner kann sich verschiedener Techniken bedienen, um sich zu maskieren, einschließlich Rootkits, Verschlüsselung, und Verschleierungs, um sich vor Sicherheitsscannern zu verstecken und der Entdeckung zu entgehen.

Kann ein Trojaner durch Zurücksetzen auf die Werkseinstellungen entfernt werden??

Ja, Ein Trojaner kann durch Zurücksetzen Ihres Geräts auf die Werkseinstellungen entfernt werden. Dies liegt daran, dass das Gerät in seinen ursprünglichen Zustand zurückversetzt wird, Entfernen von möglicherweise installierter Schadsoftware. Bedenken Sie, dass es ausgefeiltere Trojaner gibt, die Hintertüren hinterlassen und selbst nach einem Zurücksetzen auf die Werkseinstellungen erneut infizieren.

Can Redaman Trojan Trojan Infect WiFi?

Ja, Es ist möglich, dass ein Trojaner WiFi-Netzwerke infiziert. Wenn sich ein Benutzer mit dem infizierten Netzwerk verbindet, Der Trojaner kann sich auf andere verbundene Geräte ausbreiten und auf vertrauliche Informationen im Netzwerk zugreifen.

Können Trojaner gelöscht werden?

Ja, Trojaner können gelöscht werden. Dies geschieht normalerweise durch Ausführen eines leistungsstarken Antiviren- oder Anti-Malware-Programms, das darauf ausgelegt ist, bösartige Dateien zu erkennen und zu entfernen. In einigen Fällen, Gegebenenfalls ist auch eine manuelle Löschung des Trojaners erforderlich.

Können Trojaner Dateien stehlen??

Ja, Trojaner können Dateien stehlen, wenn sie auf einem Computer installiert sind. Dies geschieht durch Zulassen der Malware-Autor oder Benutzer, sich Zugriff auf den Computer zu verschaffen und dann die darauf gespeicherten Dateien zu stehlen.

Welche Anti-Malware kann Trojaner entfernen?

Anti-Malware-Programme wie z SpyHunter sind in der Lage, Ihren Computer nach Trojanern zu durchsuchen und diese zu entfernen. Es ist wichtig, Ihre Anti-Malware auf dem neuesten Stand zu halten und Ihr System regelmäßig auf schädliche Software zu scannen.

Können Trojaner USB infizieren?

Ja, Trojaner können infizieren USB Geräte. USB-Trojaner verbreitet sich in der Regel über bösartige Dateien, die aus dem Internet heruntergeladen oder per E-Mail geteilt werden, allowing the hacker to gain access to a user's confidential data.

About the Redaman Trojan Research

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, this Redaman Trojan how-to removal guide included, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Beseitigung des spezifischen Trojanerproblems zu helfen.

How did we conduct the research on Redaman Trojan?

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Trojanern (hintertür, Downloader, infostealer, Lösegeld, usw.)

Weiter, the research behind the Redaman Trojan threat is backed with Virustotal.

Um die Bedrohung durch Trojaner besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.

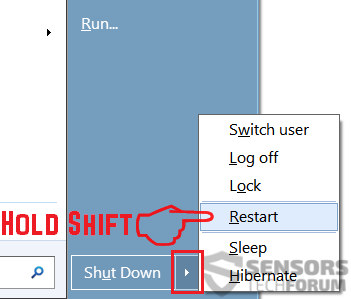

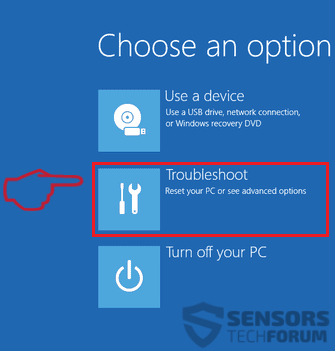

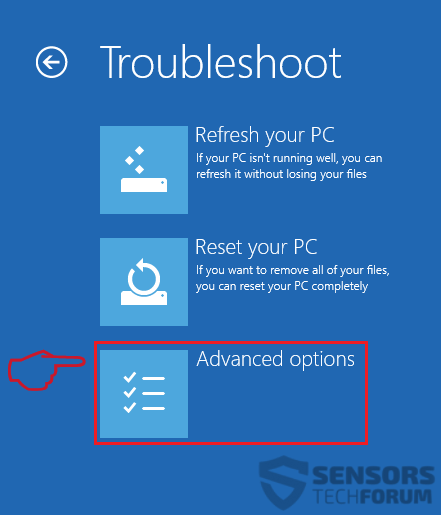

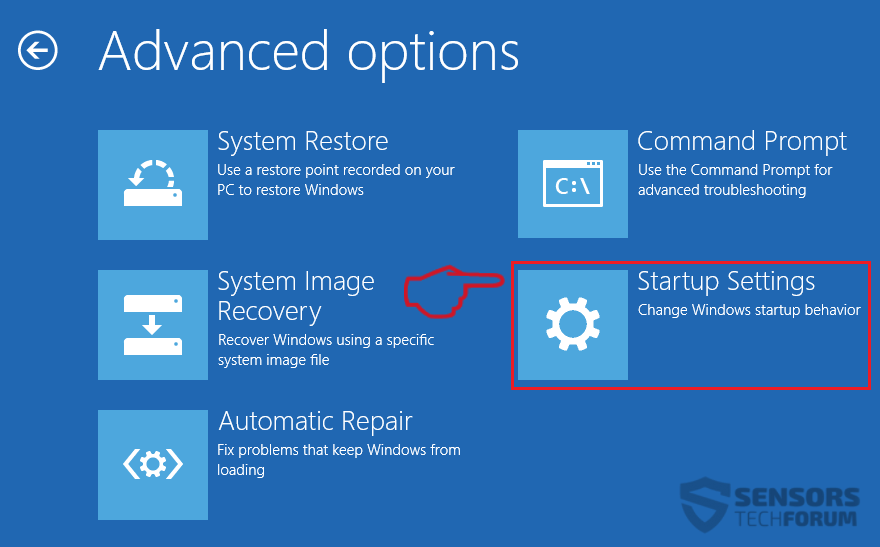

1. Für Windows XP, Vista und 7.

1. Für Windows XP, Vista und 7. 2. Für Windows- 8, 8.1 und 10.

2. Für Windows- 8, 8.1 und 10. Fix Registry-Einträge von Malware und PUPs auf Ihrem PC erstellt.

Fix Registry-Einträge von Malware und PUPs auf Ihrem PC erstellt.

1. Installieren Sie SpyHunter für Redaman Trojan zu scannen und entfernen Sie sie.

1. Installieren Sie SpyHunter für Redaman Trojan zu scannen und entfernen Sie sie.