Eine neue Trojan.Dropper wurde von Microsoft `Sicherheitssoftware erkannt Anwendersysteme zu infizieren. Microsoft berichten, dass der Trojaner andere herunterladen können schädliche Dateien auf den infizierten berechnet sowie Upload-Dateien auf die Cyber-Verbrecher, der es steuert. Hinzu kommt, dass der Trojaner haben die Möglichkeit, durch digitale Zertifikate zu ändern, kann sie die Validierung. Benutzer, die glauben, dass sie durch die Bedrohung infiziert wurden, werden dringend Vorsichtsmaßnahmen geraten, sofort nehmen.

| Name | TrojanDropper:Win32 / Sventore.A |

| Art | Trojanisches Pferd |

| kurze Beschreibung | Der bösartige Trojaner gewinnen kann lesen und Schreiben und zu einem Remote-Host verbinden, nach dem eine Upload-Informationen zum Download. |

| Symptome | Der Benutzer kann langsamen PC erleben, System einfriert, unerkannt Prozesse und unbekannte Mutex. |

| Verteilungsmethode | Via schädlichen Anhängen oder Internet-Links. |

| Detection Tool | Laden Sie Malware Removal Tool, um festzustellen, ob Ihr System von Malware betroffen ist |

| Benutzererfahrung | Registriert unserem Forum diskutieren TrojanDropper:Win32 / Sventore.A. |

TrojanDropper:Win32 / Sventore.A - Wie wird es Verbreiten

Eine Möglichkeit, dies Trojan Computer infizieren kann, ist über schädliche E-Mail-Anhänge. Cyber-Kriminelle nutzen Spam-Bots betrügerische Nachrichten zu verbreiten, die einen seriösen Service wie Windows Update ähneln, Apple Support oder andere. Die Nachrichten können schädliche Anhänge enthalten, die die Nutzlast des Trojaners sein könnte. Die Erweiterungen für Anlagen können variieren, beispielsweise:

→.tmp; .exe; .usw.; .Schläger; .docx; .pdf; wo die Dokument-Dateien bösartige Makros enthalten.

TrojanDropper:Win32 / Sventore.A - Wie funktioniert es

Laut einer Microsoft-Sicherheitsanalyse von Jakub Kaminski, sobald die Nutzlast ausführbare Durchführung aktiviert wurde mit "n" in% temp% sinkt die folgenden Module in neuen Ordner starten. Die Dateien wurden berichtet, wie folgt:

→\n1213 s1213.exe

\N227 s227.exe

\n1239 s1239.exe

\n3943 s3943.exe

\n5402 s5402.exe

HINWEIS: Diese Dateien haben den gleichen Namen wie ihre Ordner, nur der erste Buchstabe von "n" auf "s" geändert.

Nach der Installation seine Module, von denen jede programmiert werden, um verschiedene Zwecke zu dienen,, die Malware wird zur Sache. Es wird berichtet, über den Port zu verbinden 80 auf folgende hosts:

→b9d07.northstar.api.socdn.com

facd.northstar.api.socdn.com

fabe.northstar.api.socdn.com

d3c8.ultron.api.socdn.com

Nach dem Anschluss an den Remote-Host kann die Malware jede und jeder dieser bösartigen Taten ausführen:

- Informieren Sie sich über Ihre Internet-Verbindung und prüfen Sie, ob Sie verbunden sind,.

- Benachrichtigen Sie den Hacker zu steuern, dass Ihr Gerät infiziert ist.

- Laden Sie andere Dateien von seinen Wirten zum victim`s Computer und führen Sie sie als Administrator. Diese können andere Malware wie Cryptoransom, Koobface-Wurm, etc.

- Erhalten System `Konfigurationsinformationen und andere Informationen wie IP-Adressen, physischer Standort, etc.

- Hochladen gesammelten Informationen zu den hacker`s C&C (Steuerung und Kontrolle) Center.

- Tamper mit Hilfe elektronischer Zertifikate auf Ihrem Computer installiert.

- Erhalten Sie Befehle vorgegeben durch den Angreifer.

Und hier ist nicht, wo die Überraschungen durch TrojanDropper:Win32 / Sventore.A Ende. Die Bedrohung kann auch seine Verbindung mit den oben genannten Remote-Hosts verwenden oder zu anderen in Verbindung und GET Art von Anfragen senden.

Weiter, die Cyber-Bedrohung wurde berichtet, mehrere Mutex Werte auf infizierten Computern zu erstellen, wie:

→{8129d028-9d22-2203-1p21sk-0200E200}

FP8BS3OD-2023-420d-Bw9b-1202102332

NetCfgWriteLock

Diese können eindeutig identifizieren, die Bedrohung und verhindern, dass die gleiche Malware Wesen lief zweimal auf dem betroffenen Computer.

Entfernen TrojanDropper:Win32 / Sventore.A Vollständig

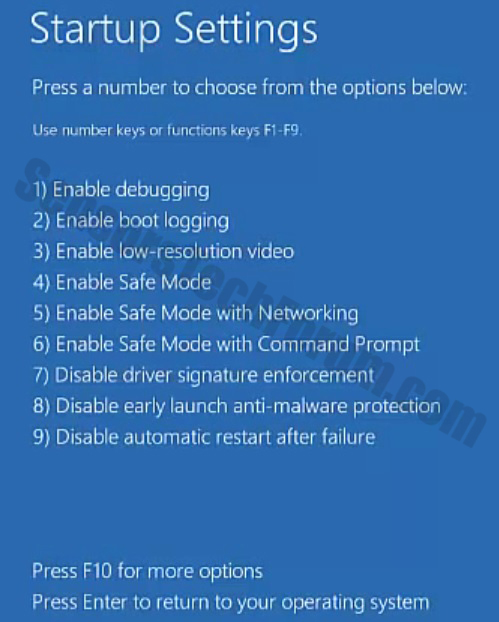

Um dieses Trojan vollständig los zu sein ist es dringend ratsam, vorbeugende Maßnahmen zu ergreifen. Eine Möglichkeit, es zu tun ist, indem nach dem Entfernen Handbuch nach diesem Artikel. Es ist auch ratsam, eine erweiterte Anti-Malware-Tool verwenden, um Ihren Computer im abgesicherten Modus zu scannen mit. Sie sollten auch Ihre Daten, bevor Sie mit irgendwelchen Umzugs sichern.

Hier ist, wie TrojanDropper zu entfernen:Win32 / Sventore.A Vollständig:

Vorbereitung vor TrojanDropper Entfernen:Win32 / Sventore.A.

Vor dem eigentlichen Entfernungsprozess starten, Wir empfehlen Ihnen die folgenden Vorbereitungsschritte zu tun.

- Stellen Sie sicher, dass Sie diese Anweisungen haben immer offen und vor Ihren Augen.

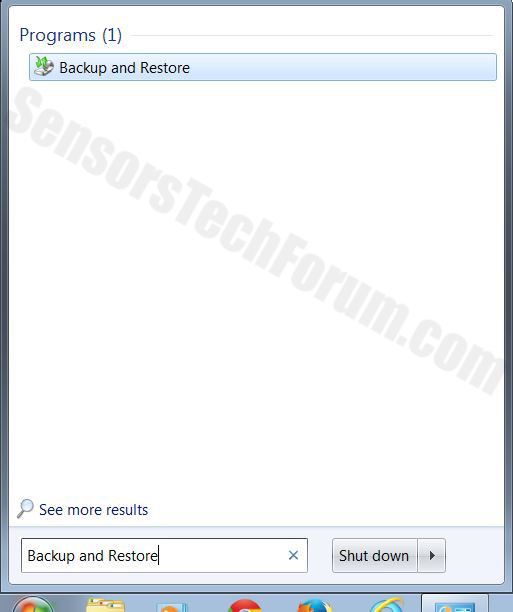

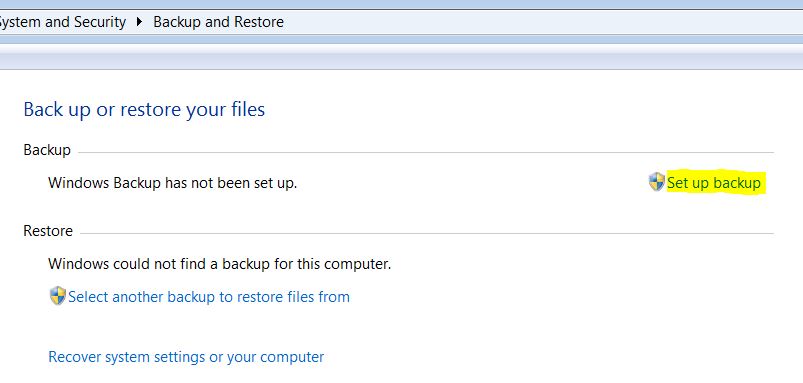

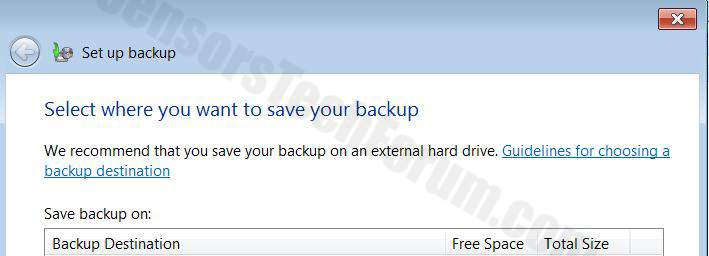

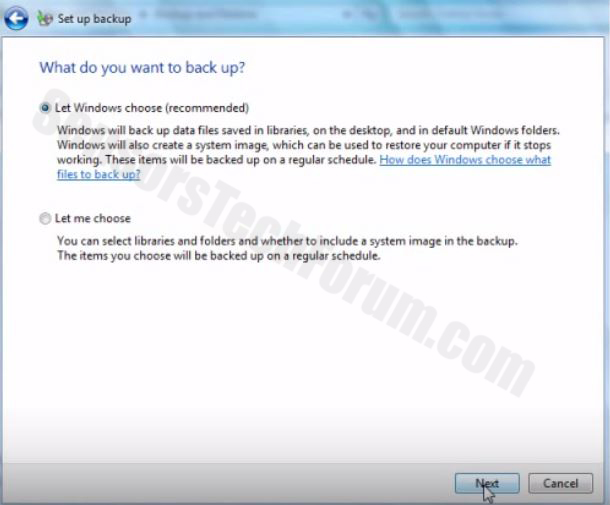

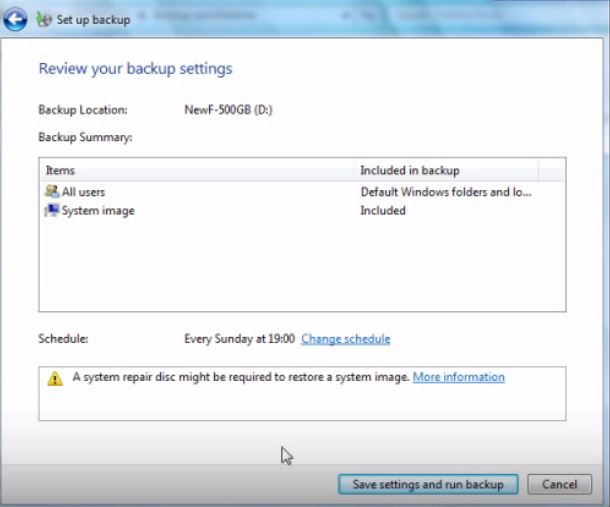

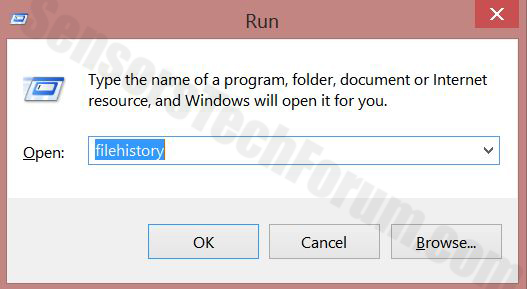

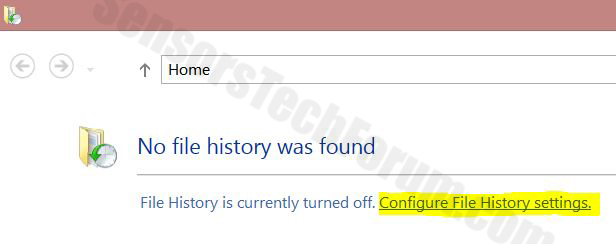

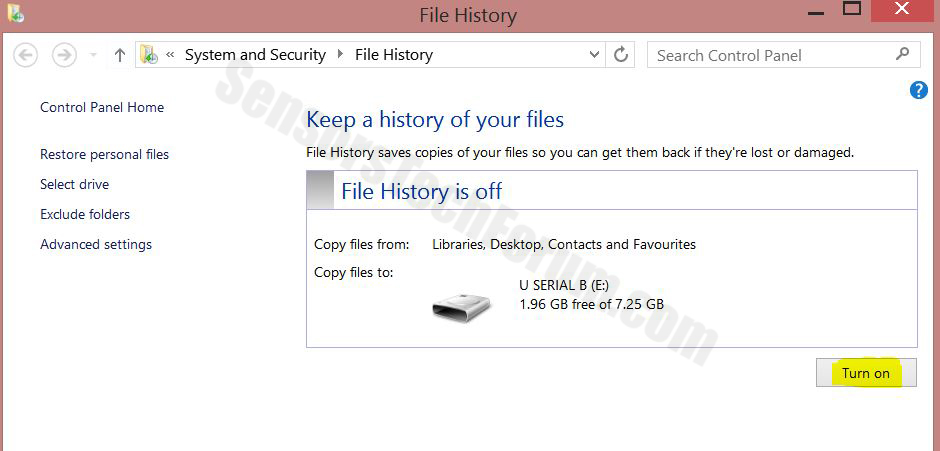

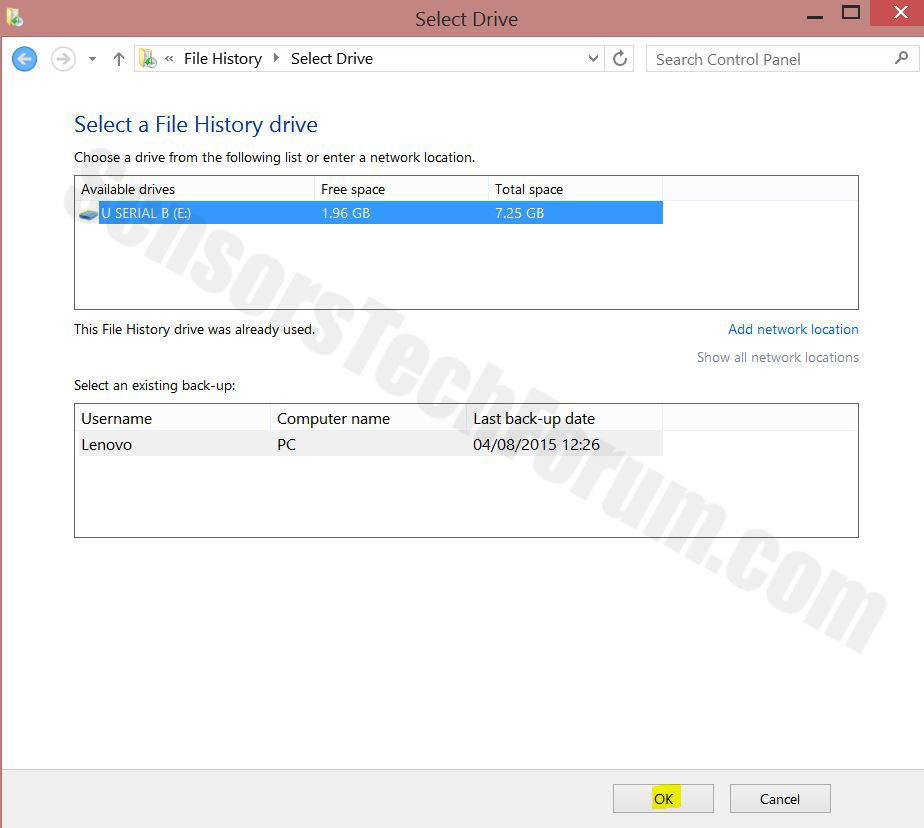

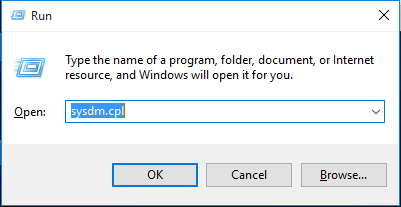

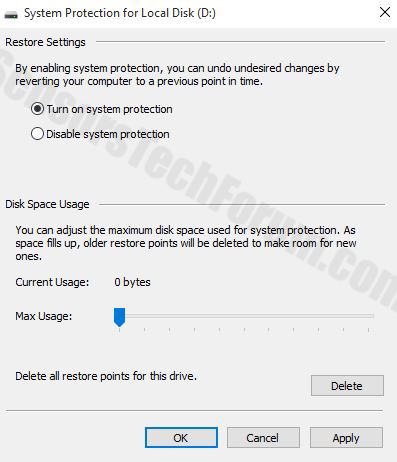

- Führen Sie eine Sicherung aller Dateien, selbst wenn sie beschädigt werden könnten. Sie sollten Ihre Daten mit einer Cloud-Backup-Lösung und sichern Sie Ihre Dateien gegen jede Art von Verlust sichern, selbst von den schwersten Bedrohungen.

- Seien Sie geduldig, da dies könnte eine Weile dauern.

- Nach Malware durchsuchen

- Register reparieren

- Entfernen Sie Virendateien

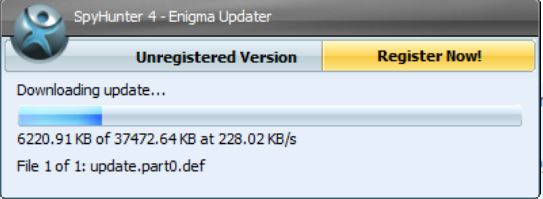

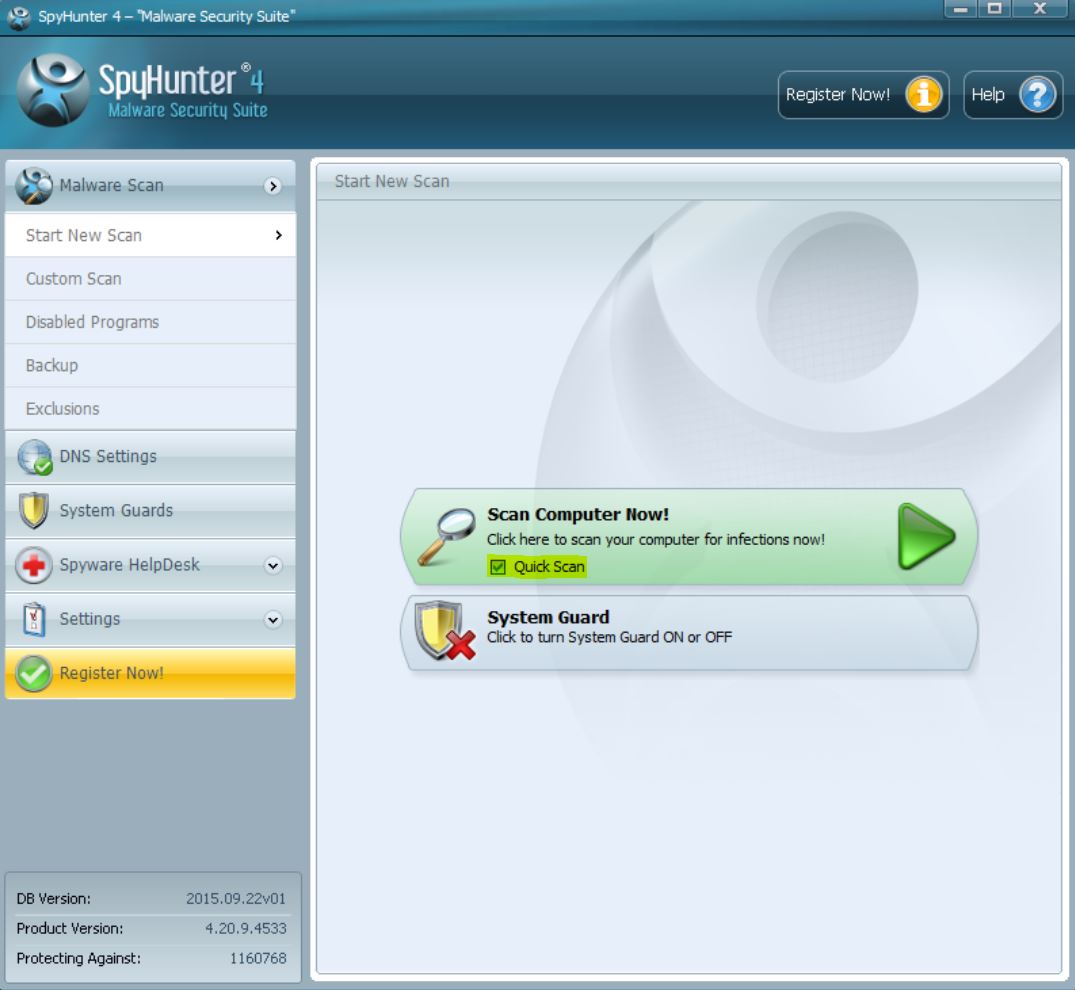

Schritt 1: Scan für TrojanDropper:Win32 / Sventore.A mit SpyHunter Anti-Malware-Tool

Schritt 2: Reinigen Sie alle Register, erstellt von TrojanDropper:Win32 / Sventore.A auf Ihrem Computer.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, erstellt von TrojanDropper:Win32 / Sventore.A dort. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.Schritt 3: Find virus files created by TrojanDropper:Win32 / Sventore.A auf Ihrem PC.

1.Für Windows- 8, 8.1 und 10.

Für neuere Windows-Betriebssysteme

1: Auf Ihrer Tastatur drücken + R und schreibe explorer.exe im Lauf Textfeld ein und klicken Sie dann auf die Ok Taste.

2: Klicke auf Ihren PC von der schnellen Zugriffsleiste. Dies ist in der Regel ein Symbol mit einem Monitor und sein Name ist entweder "Mein Computer", "Mein PC" oder "Dieser PC" oder was auch immer Sie haben es benannt.

3: Navigieren Sie zum Suchfeld oben rechts auf dem Bildschirm Ihres PCs und geben Sie ein "Dateierweiterung:" und wonach geben Sie die Dateierweiterung. Wenn Sie böswillige exe-Dateien suchen, Ein Beispiel kann sein, "Dateierweiterung:exe". Nachdem ich, dass, einen Raum verlassen und den Dateinamen, den Sie sich die Malware glauben geben Sie erstellt. Hier ist, wie es scheinen mag, wenn Ihre Datei gefunden wurde,:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Für Windows XP, Aussicht, und 7.

Für Ältere Windows-Betriebssysteme

In älteren Windows-Betriebssystemen sollte der herkömmliche Ansatz der effektive sein:

1: Klicken Sie auf die Startmenü Symbol (in der Regel auf der linken unteren) und wählen Sie dann die Suche Vorliebe.

2: Nachdem das Suchfenster erscheint, wählen Weitere Optionen von der Suchassistent Box. Eine andere Möglichkeit ist, indem Sie auf Alle Dateien und Ordner.

3: Nach dieser Art für den Namen der Datei, suchen Sie und klicken Sie auf die Schaltfläche Suchen. Dies könnte einige Zeit dauern, nach der Ergebnisse werden angezeigt. Wenn Sie die bösartige Datei gefunden, Sie können ihre Lage zu kopieren oder zu öffnen, indem Sie Rechtsklick auf sie.

Jetzt sollten Sie jede Datei unter Windows, so lange zu entdecken können, wie es auf der Festplatte ist und nicht über eine spezielle Software verborgen.

TrojanDropper:Häufig gestellte Fragen zu Win32/Sventore.A

What Does TrojanDropper:Win32/Sventore.A Trojan Do?

Der TrojanDropper:Win32 / Sventore.A Trojan ist ein bösartiges Computerprogramm entworfen, um zu stören, Schaden, oder sich unbefugten Zugriff verschaffen an ein Computersystem. Es kann verwendet werden, um sensible Daten zu stehlen, Kontrolle über ein System erlangen, oder andere böswillige Aktivitäten starten.

Können Trojaner Passwörter stehlen??

Ja, Trojaner, wie TrojanDropper:Win32 / Sventore.A, kann Passwörter stehlen. Diese Schadprogramme are designed to gain access to a user's computer, Opfer ausspionieren und vertrauliche Informationen wie Bankdaten und Passwörter stehlen.

Can TrojanDropper:Win32/Sventore.A Trojan Hide Itself?

Ja, es kann. Ein Trojaner kann sich verschiedener Techniken bedienen, um sich zu maskieren, einschließlich Rootkits, Verschlüsselung, und Verschleierungs, um sich vor Sicherheitsscannern zu verstecken und der Entdeckung zu entgehen.

Kann ein Trojaner durch Zurücksetzen auf die Werkseinstellungen entfernt werden??

Ja, Ein Trojaner kann durch Zurücksetzen Ihres Geräts auf die Werkseinstellungen entfernt werden. Dies liegt daran, dass das Gerät in seinen ursprünglichen Zustand zurückversetzt wird, Entfernen von möglicherweise installierter Schadsoftware. Bedenken Sie, dass es ausgefeiltere Trojaner gibt, die Hintertüren hinterlassen und selbst nach einem Zurücksetzen auf die Werkseinstellungen erneut infizieren.

Can TrojanDropper:Win32/Sventore.A Trojan Infect WiFi?

Ja, Es ist möglich, dass ein Trojaner WiFi-Netzwerke infiziert. Wenn sich ein Benutzer mit dem infizierten Netzwerk verbindet, Der Trojaner kann sich auf andere verbundene Geräte ausbreiten und auf vertrauliche Informationen im Netzwerk zugreifen.

Können Trojaner gelöscht werden?

Ja, Trojaner können gelöscht werden. Dies geschieht normalerweise durch Ausführen eines leistungsstarken Antiviren- oder Anti-Malware-Programms, das darauf ausgelegt ist, bösartige Dateien zu erkennen und zu entfernen. In einigen Fällen, Gegebenenfalls ist auch eine manuelle Löschung des Trojaners erforderlich.

Können Trojaner Dateien stehlen??

Ja, Trojaner können Dateien stehlen, wenn sie auf einem Computer installiert sind. Dies geschieht durch Zulassen der Malware-Autor oder Benutzer, sich Zugriff auf den Computer zu verschaffen und dann die darauf gespeicherten Dateien zu stehlen.

Welche Anti-Malware kann Trojaner entfernen?

Anti-Malware-Programme wie z SpyHunter sind in der Lage, Ihren Computer nach Trojanern zu durchsuchen und diese zu entfernen. Es ist wichtig, Ihre Anti-Malware auf dem neuesten Stand zu halten und Ihr System regelmäßig auf schädliche Software zu scannen.

Können Trojaner USB infizieren?

Ja, Trojaner können infizieren USB Geräte. USB-Trojaner verbreitet sich in der Regel über bösartige Dateien, die aus dem Internet heruntergeladen oder per E-Mail geteilt werden, allowing the hacker to gain access to a user's confidential data.

Über den TrojanDropper:Win32/Sventore.A-Forschung

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, dieser TrojanDropper:Win32/Sventore.Eine Anleitung zum Entfernen enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Beseitigung des spezifischen Trojanerproblems zu helfen.

Wie haben wir die Recherche zu TrojanDropper durchgeführt?:Win32 / Sventore.A?

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Trojanern (hintertür, Downloader, infostealer, Lösegeld, usw.)

Weiter, die Forschung hinter dem TrojanDropper:Win32/Sventore.A threat is backed with Virustotal.

Um die Bedrohung durch Trojaner besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.

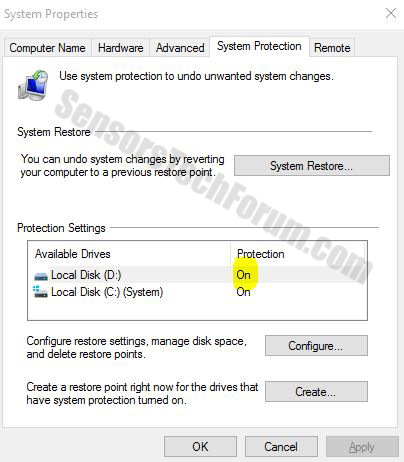

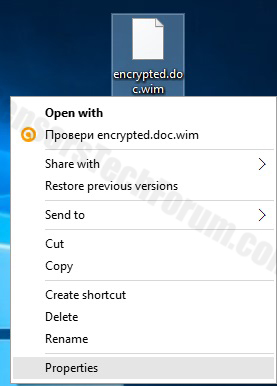

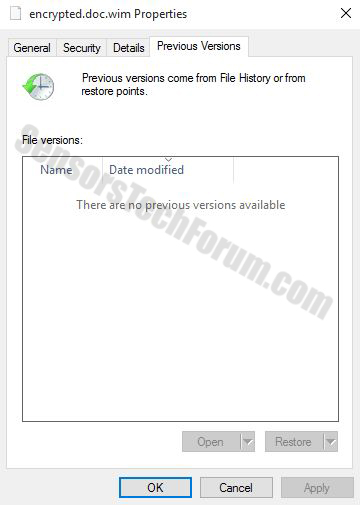

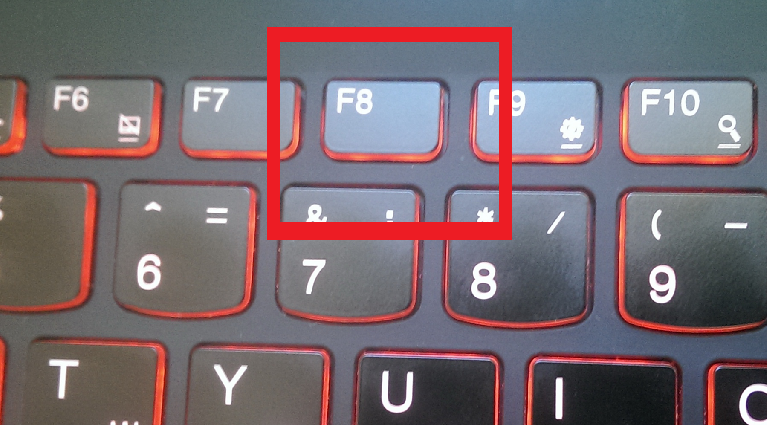

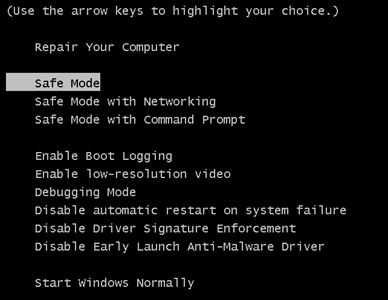

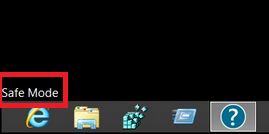

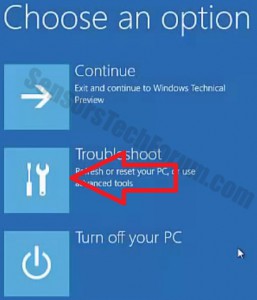

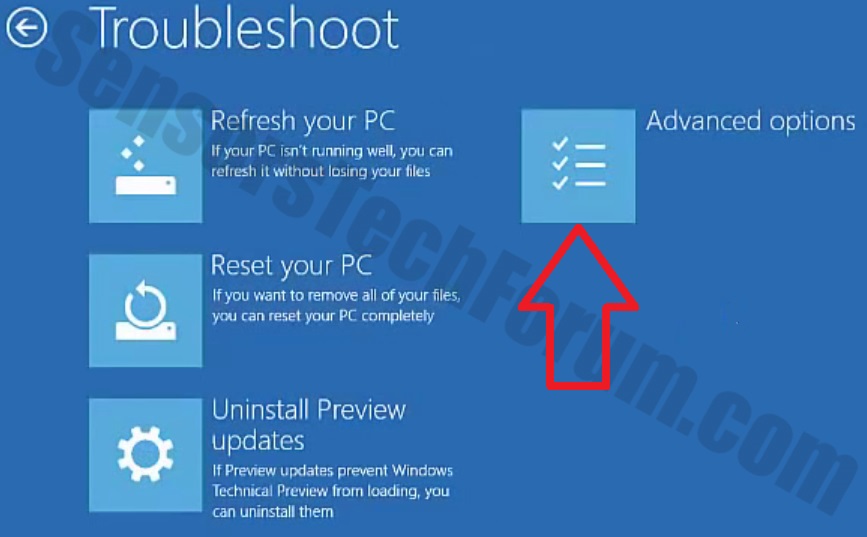

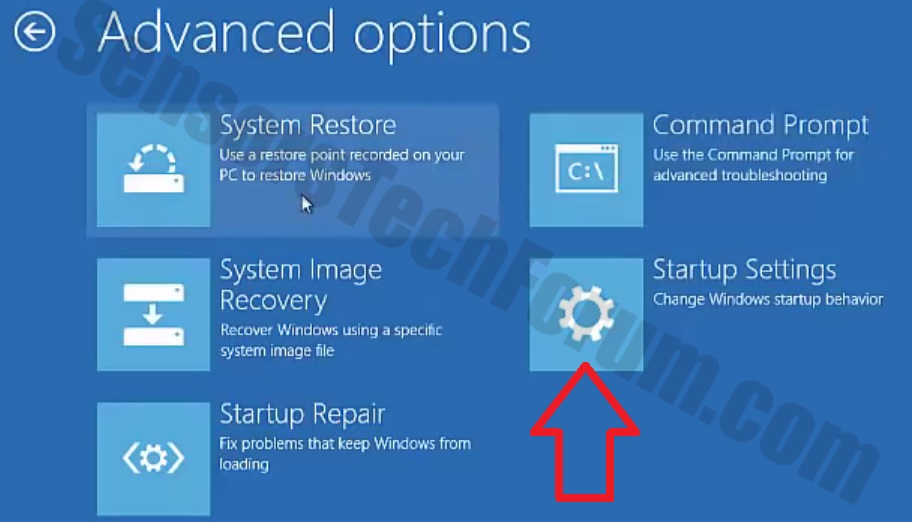

1. Für Windows 7, XP und Vista.

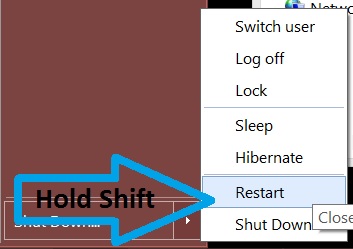

1. Für Windows 7, XP und Vista. 2. Für Windows- 8, 8.1 und 10.

2. Für Windows- 8, 8.1 und 10.

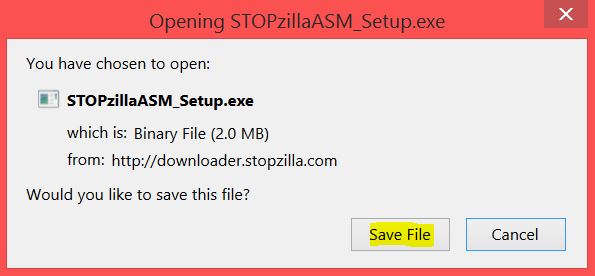

1. Installieren Sie SpyHunter zu scannen und entfernen TrojanDropper:Win32 / Sventore.A.

1. Installieren Sie SpyHunter zu scannen und entfernen TrojanDropper:Win32 / Sventore.A.

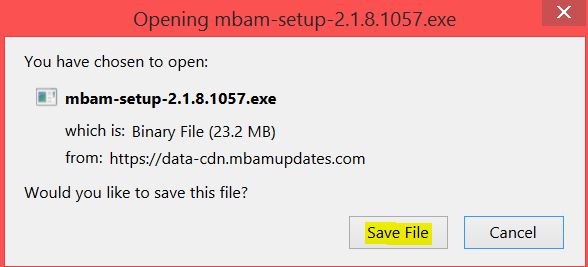

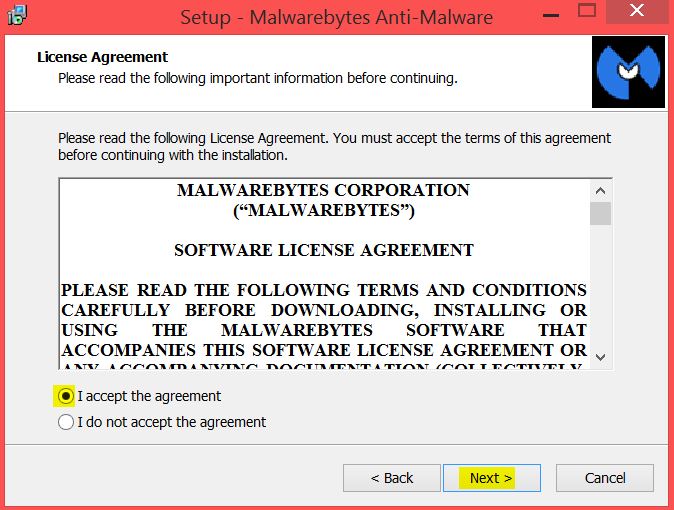

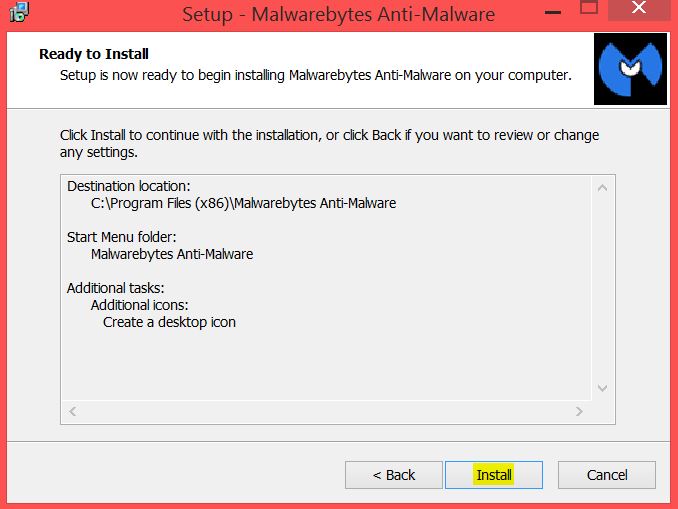

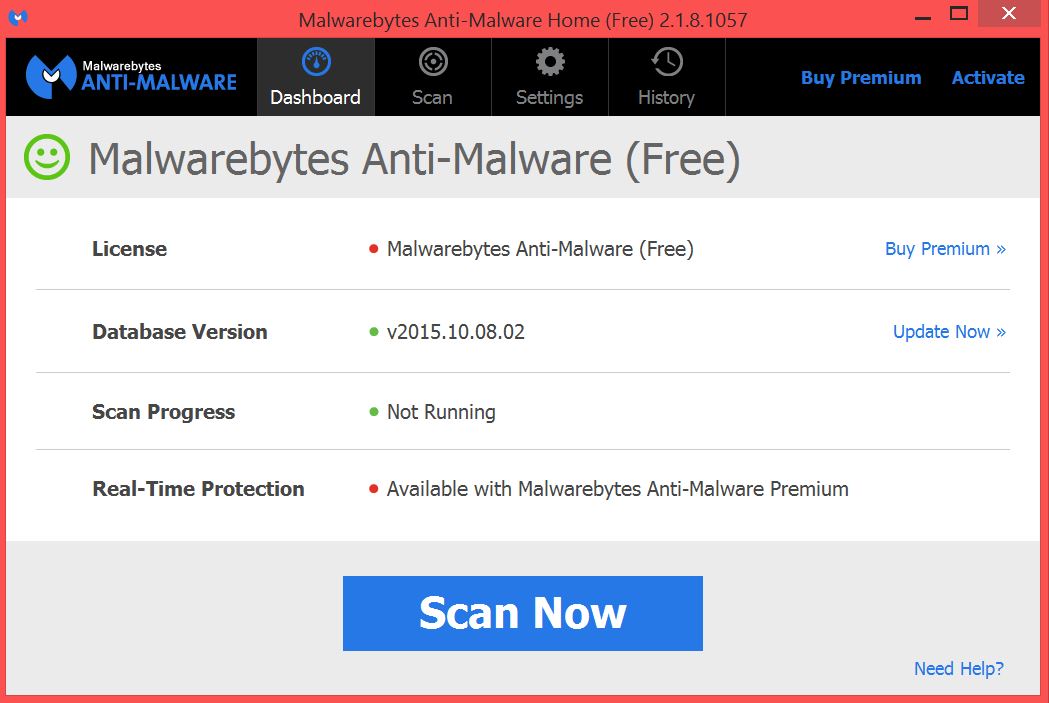

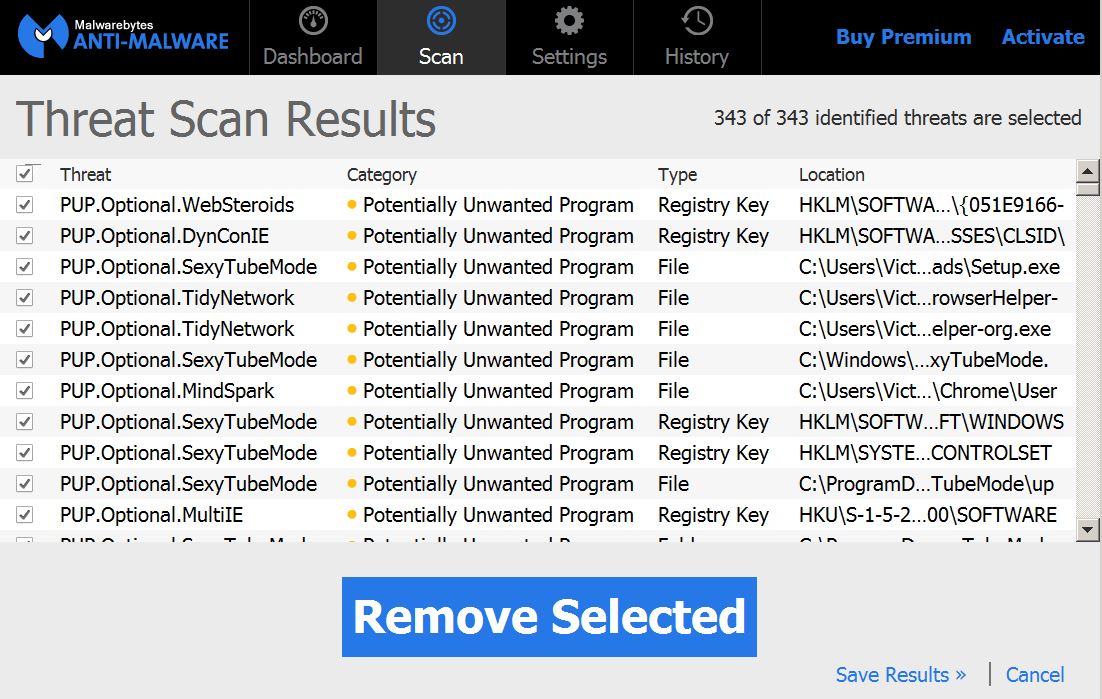

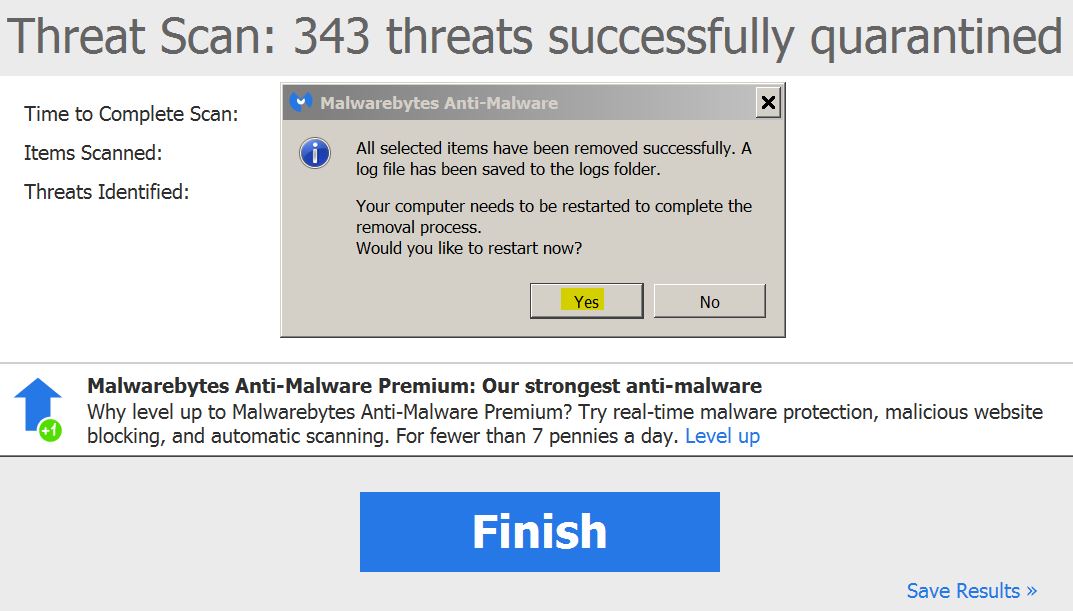

1. Installieren Sie Malwarebytes Anti-Malware zu scannen und entfernen TrojanDropper:Win32 / Sventore.A.

1. Installieren Sie Malwarebytes Anti-Malware zu scannen und entfernen TrojanDropper:Win32 / Sventore.A.

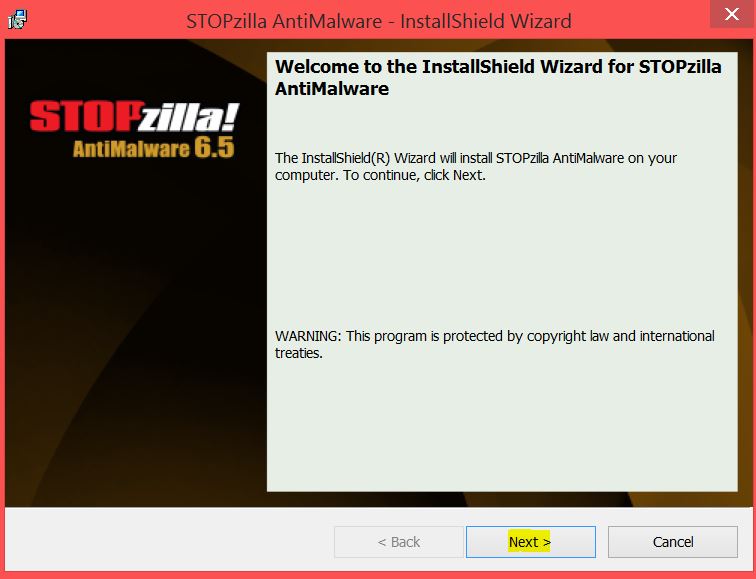

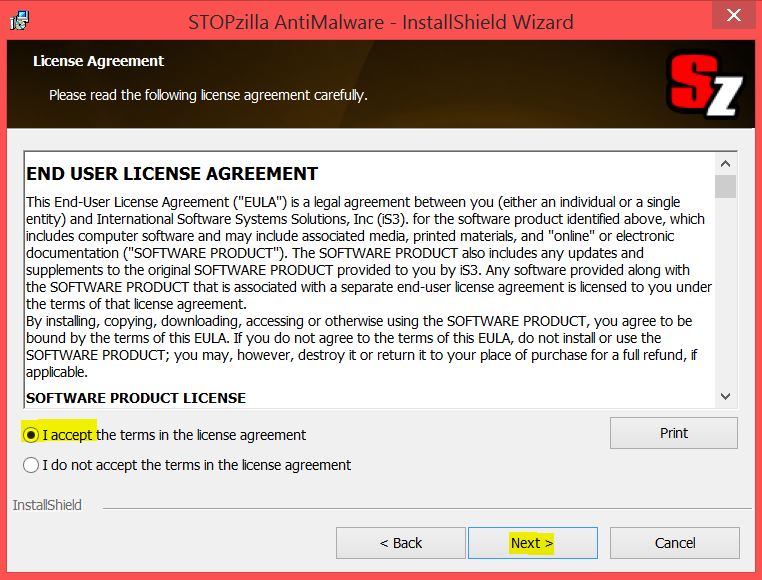

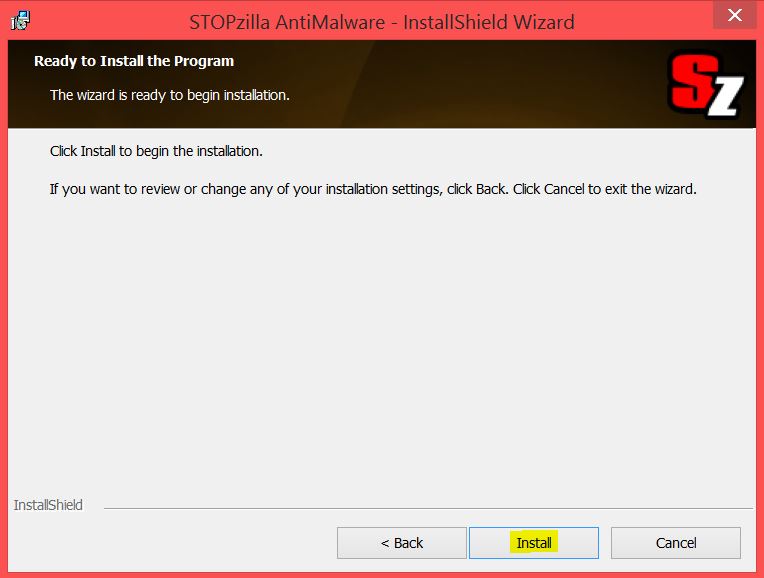

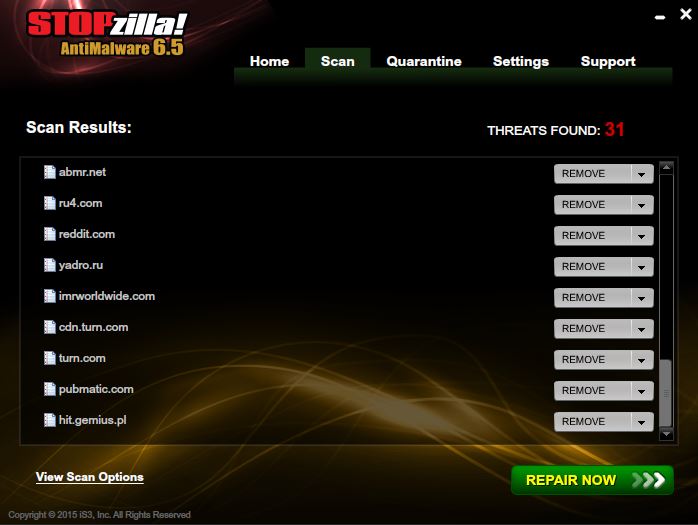

1. Installieren Sie STOPzilla Anti Malware zu scannen und entfernen TrojanDropper:Win32 / Sventore.A.

1. Installieren Sie STOPzilla Anti Malware zu scannen und entfernen TrojanDropper:Win32 / Sventore.A.