Software-Produkte sind nicht perfekt und können voller Schwachstellen sein, Anti-Viren-Software im Lieferumfang enthalten. Bug Jäger und weiße Hüte sind in der Regel diejenigen, Fehler in Anwendungen offen zu legen, und die Verkäufer zu benachrichtigen, so dass ein Fix implementiert. Wenn der Name Tavis Ormandy ist Ihnen vertraut, es ist, weil er gefunden hat, und berichtet Fehler in Symantec-Produkten mehrere Male. Seine neueste Entdeckung ist CVE-2016-2208.

CVE-2016-2208, Ein Exploit in der Kern Symantec Antivirus-Engine

Nur ein einziger Blick auf Ormandy Twitter-Seite ist genug, um die Probleme hat er öffentlich gemacht zu entdecken, das späteste eine ausnutzbare Überlauf zu sein. Der Exploit, etikettiert CVE-2016-2208, wird im Kern von Symantec Antivirus-Engine verwendet in den meisten Symantec und Norton AV-Produkte gefunden, als der Forscher schreibt.

Wenn ausführbare Dateien von einer frühen Version von aspack verpackt Parsen, ein Pufferüberlauf in den Kern von Symantec Antivirus-Engine auftreten können in den meisten Symantec und Norton-Antivirus-Produkte. Das Problem tritt auf, wenn Abschnittsdaten abgeschnitten, das is, wenn SizeOfRawData größer als SizeOfImage.

Kurz gesagt, das Problem uns aufgrund der Art und Weise von Symantec-Produkten ausführbare Dateien verarbeiten über eine ältere Version von Aspack Kompressions-Software komprimiert. Die Sicherheitsanfälligkeit kann Remotecodeausführung ein, und die einzige Aktion muss ein Angreifer ausnutzen wird eine Datei an die Opfer per E-Mail oder über einen Link, Senden. Der Exploit kann entweder per E-Mail oder einem Browser passieren, und trifft auf Linux, OS X, und Windows:

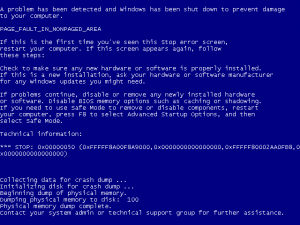

Unter Linux, Mac und anderen UNIX-Plattformen, dies führt zu einem Remote-Heap-Überlauf als root in der Symantec oder Norton-Prozess. Auf Windows, dies führt zu Kernel-Speicher Korruption, wie die Scan-Engine ist in den Kernel geladen (wtf!!!), dies, dass ein Remote ring0 Speicherbeschädigung – Das ist etwa so schlimm, wie es vielleicht bekommen kann.

Lerne mehr über Remotecodeausführung

Nach Ormandy Entdeckungen, wegen der Kern Natur des Fehlers, es wirkt sich mehrere Symantec-Produkte, sowie:

- Symantec Endpoint Antivirus – alle Plattformen;

- Norton Antivirus – alle Plattformen;

- Symantec Scan Engine – alle Plattformen;

- Symantec E-Mail Security – alle Plattformen.

Die Forscher vermutet, dass mehr Symantec-Produkte auf den Exploit anfällig sein kann, zu. Er hat sich mit der Sicherheitsfirma entsprach, und Sicherheits-Fixes sind auf dem Weg. Dies ist Symantec Security Response, veröffentlicht am Mai 16.