Dieser Artikel wurde erstellt, um Ihnen zu helfen, indem sie erklären, wie zu entfernen Thanatos Virus Virus von Ihrem Computer-System und wie wiederherstellen .thanatos verschlüsselt Dateien.

Dieser Artikel wurde erstellt, um Ihnen zu helfen, indem sie erklären, wie zu entfernen Thanatos Virus Virus von Ihrem Computer-System und wie wiederherstellen .thanatos verschlüsselt Dateien.

Sicherheitsexperten entdeckten eine gefährliche neue Malware-Bedrohung des Thanatos-Virus genannt. Es ist in der Lage, alle Komponenten des Betriebssystems eindringen, Performance-Probleme verursachen und zu verschlüsseln Benutzerdaten mit einer starken Verschlüsselungs.

Threat Zusammenfassung

| Name | Thanatos |

| Art | Ransomware, Cryptovirus |

| kurze Beschreibung | Der Thanatos-Virus ist eine Original-Bedrohung, die eine Menge Schaden an den Opfer-Maschinen verursachen kann. Das Virus kann alle Komponenten des Betriebssystems auswirken und empfindlichen Benutzerdaten verschlüsseln. |

| Symptome | Die Opfer können Performance-Probleme erkennen und feststellen, dass ihre Daten mit der .thanatos Dateierweiterung umbenannt. |

| Verteilungsmethode | Spam-E-Mails, E-Mail-Anhänge, ausführbare Dateien |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

Benutzererfahrung | Abonnieren Sie unseren Forum zu Besprechen Thanatos. |

| Data Recovery-Tool | Windows Data Recovery von Stellar Phoenix Beachten! Dieses Produkt scannt Ihr Laufwerk Sektoren verlorene Dateien wiederherzustellen, und es kann sich nicht erholen 100% der verschlüsselten Dateien, aber nur wenige von ihnen, je nach Situation und ob Sie das Laufwerk neu formatiert haben. |

Thanatos Virus - Infektion Prozess

Der Thanatos-Virus ist eine neue Ransomware Bedrohung, die für die Endnutzer mit unterschiedlichen Strategien verteilt wird. Je nach den gewählten Zielen kann der Hacker entscheidet gleichzeitig mehrere Transportmechanismen zu verwenden,.

Eines der am weitesten verbreiteten Art und Weise ist die Verteilung der E-Mail-Spam-Nachrichten dass die Verwendung Social-Engineering-Taktiken, um die Opfer zu erpressen. Der Hacker-Betreiber hinter dem Thanatos Virus kann sich dafür entscheiden, Malware ausführbare Dateien zu liefern als Dateianlagen für die Opfer. Sie können als Dateien von Interesse und beschrieben in dem Körper Inhalt als solche maskierende. In bestimmten Fällen können die Angreifer auch passwortgeschützte Archive nutzen, um die Opfer zu überzeugen, dass die Datei für sie bestimmt ist. In anderen Fällen können die Hacker-Betreiber sind abhängig von Hyperlinks dass führen die Opfer von Malware-Instanzen auf Hacker-kontrollierten Websites gehostet. Wenn Sie darauf klicken die Datei sofort auf ihren Computer oder die Opfer heruntergeladen werden kann, um ein Download-Portal oder eine andere Art von Website umgeleitet werden können, die sie mit allen Arten von Bedrohungen infizieren können.

Zwei bemerkenswerte Methoden können in Bezug auf die E-Mail-Nachrichten selbst erwähnt werden. Die erste hängt von Verteilungs Malware-Software-Installer. Sie werden, indem man die legitimen Installateure von freier und Testsoftware, die mit dem gefährlichen Code infundiert werden dann gemacht. Die resultierende Datei wird mit verteilten E-Mail-Nachrichten und Download-Site. In ähnlicher Weise können die Kriminellen erstellen infizierte Dokumente dass enthalten Skripte, die mit dem Thanatos-Virus-Infektion führen kann. Sie werden in der Regel als Rechnungen getarnt, Briefe oder Mitteilungen. Der Malware-Mechanismus hängt von der Ausführung des Opfers des integrierten in Skripten. Wenn die Dateien geöffnet werden, wird eine Meldung angezeigt, dass die Benutzer aufgefordert, die Makros zu aktivieren. Sobald dies der Thanatos-Virus-Infektion erfolgt folgt.

Die Virusinfektion kann auch durch die Verwendung von verursacht werden Browser-Hijacker. Sie sind gefährlich Browser-Plugins, die die Opfer zu einer gefährlichen Site zu umleiten suchen, indem die Anwendungseinstellungen zu manipulieren. Sie sind in der Regel kompatibel mit den gängigsten Browsern gemacht: Mozilla Firefox, Google Chrome, Safari, Oper, Microsoft Edge und Microsoft Edge.

Thanatos Virus - Analyse und Aktivität

Das Thanatos-Virus scheint nicht von einem der kown bekannten Malware-Familien zu stammen. Die anfängliche Sicherheitsanalyse zeigt, dass es ein modulares Framework verwendet, was bedeutet, dass zukünftige Updates können die Stämme in einer völlig neuen Art und Weise neu zu gestalten und modellieren.

Das Thanatos-Virus verwendet eine Resource Fork-Datei, die alle Malware-Befehle in sich enthält. Dies ist eine spezifische Art der Infektion, die in einigen Fällen verwendet werden kann, Daten und Hacker-eingestellten Parameter zu verbergen. Die Sicherheitsexperten beachten Sie, dass der Thanatos Virus auch eine Informationsextraktionsmodul enthält, die die Betriebssystem-Kernel abfragen. Die Virus-Engine kann die Liste der laufenden Prozesse ernten und alle beenden, die mit den Malware-Operationen stören können. Der Hacker kann entscheiden, diese gegen Sandbox-Umgebungen zu verwenden,, Debugger, Hosts für virtuelle Maschinen und Anti-Virus-Produkte.

Die Informationsmodul Ernte wurde eine Vielzahl von Informationen über den Host-Computer und das Opfer Benutzer sammeln gefunden. Normalerweise werden die Daten in zwei Hauptkategorien eingeteilt - anonyme Daten und personenbezogene Daten. Die erste Art von Daten bezieht sich auf Informationen über das Betriebssystem selbst und die installierten Hardware-Komponenten. Die Masse der gesammelten Daten werden in der Regel zu beurteilen, verwendet, wie effektiv der Angriff Kampagne. Die zweite Art von Informationen können direkt die Identität des Opfers durch die Suche nach Strings aussetzen ihren Namen im Zusammenhang, Anschrift, Telefonnummer, Lage, Kontoinformationen und Passwörter. Sie werden in der Regel in Datenbanken gesammelt und können an Interessenten oder für Straftaten verwendet verkauft werden wie Identitätsdiebstahl oder Finanz-Missbrauch.

Die Malware-Engine des Thanatos-Virus kann auch die Betriebssystemdateien und Komponenten ändern. Es wurde in der Lage sein zu finden die modifizieren Boot Optionen wodurch das Entfernen der Wiederherstellungsoptionen. Dies macht es unmöglich für die Benutzer das Wiederherstellungsmenü aufzurufen. Dies ist verbunden mit der Installation des Virus als persistent Bedrohung. Er kann sich automatisch aus der Entfernung Versuchen geschützt, durch die Manipulation Windows-Registrierung und selbst einstellen, um automatisch selbst zu starten, sobald der Computer gestartet wird. Es kann auch seine eigenen Prozesse erstellen, löschen bestimmte Systemdateien und usw..

Einer der gefährlichsten Taktiken, die mit dem Thanatos Virus gebündelt wurden, ist die Tatsache, dass es möglich Ändern Sie die Proxy-Einstellungen die als Folge Routen aller Internet-Verkehr über den Hacker-gesteuerten Server. Dies ermöglicht es den Kriminellen Man-in-the-Middle-Angriffe und Spion auf die Opfer in Echtzeit zu nutzen. Der Hacker kann auch Dateien herunterladen vor dem Verschlüsselungsprozess. Durch die Interaktion mit der Volume-Manager-Komponente von Windows können sie Wechselspeichergeräte und Netzwerkfreigaben zugreifen sowie.

Wenn alle Komponenten der Ransomware-Engine gelungen gestartet. Wie andere ähnliche Bedrohungen verwendet es eine eingebaute Liste von Ziel Erweiterungen Dateityp. Das Virus in der Regel wirkt gegen die folgenden Daten:

- Archiv

- Backups

- Filme

- Bilder

- Musik

- Unterlagen

- Backups

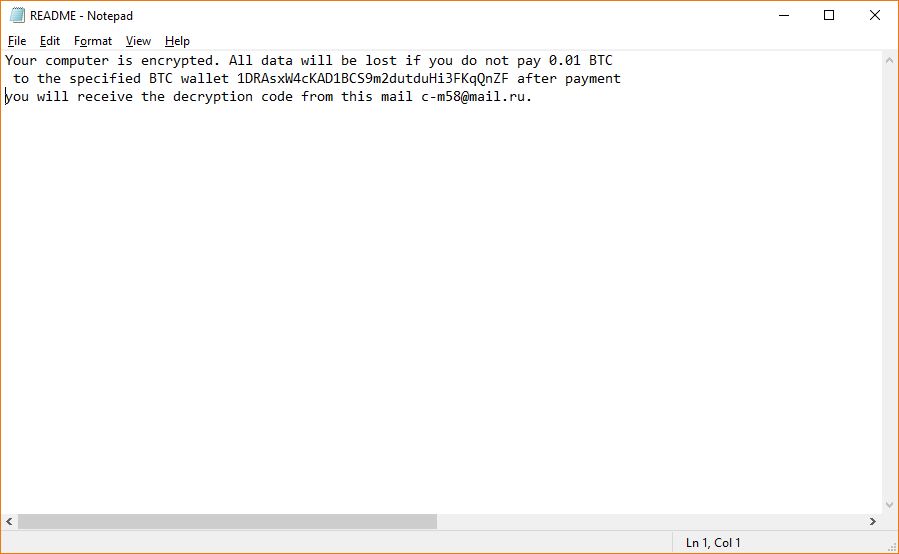

Als Ergebnis alle Zieldateien eine starke Chiffre verschlüsselt werden, dass die anfügt .thanatos Erweiterung. Eine Erpresser-Notiz wird in einer Datei erstellt genannt README.txt dass liest die folgende Meldung:

Ihr Computer ist verschlüsselt. Alle Daten gehen verloren, wenn Sie nicht bezahlen 0.01 BTC auf die angegebene BTC wallet 1DRAsxW4cKAD1BCS9m2dutduHi3FKqQnZF nach Zahlung Sie den Entschlüsselungscode von dieser Mail c-m58@mail.ru erhalten.

Die Sicherheitsexperten konnten eine Entschlüsselungsvorrichtung schaffen, die versuchen können, und die Opfer Dateien wiederherstellen. Im Moment nur eine begrenzte Anzahl von Dateien wiederhergestellt werden können, Die folgende Liste enthält die folgenden Datentypen und Erweiterungen:

- Bilder: .gif, .tif, .tiff, .jpg, .jpeg, .png

- Videos: .mpg, .mpeg, .mp4, .avi

- Audio: .wav

- Unterlagen: .doc, .docx, .xls, .xlsx, .ppt, .pptx, .pdf, .odt, .Absatz, .Antworten, .rtf

- Andere: .Reißverschluss, .7von, .vmdk, .psd, .lnk

Das Dienstprogramm sollte so bald wie möglich nach der Infektion durchgeführt werden. Es wird die am häufigsten verwendeten Ordner rekursiv scannen, bevor mit den anderen Systembereichen ausgeh.

Die Thanatos decryptor kann heruntergeladen werden von GitHub.

Entfernen Thanatos Virus und Entschlüsseln von Dateien .THANATOS

Um Sie der effizienteste Weg, um diese Malware und Entschlüsseln von Dateien zu entfernen, Wir haben beschlossen, die Anweisungen zum Entfernen in zwei Phasen zu trennen, Phase 1 wobei die Entfernung und 2 wobei die Entschlüsselungsanweisungen. Falls Sie schon loswerden dieser Malware bekommen Sie direkt vor durch einen Sprung auf die Entschlüsselung Anweisungen für Ihre Dateien gehen.

Wie Thanatos Virus entfernen und Wiederherstellen. 下 物 妹! Verschlüsselte Dateien

Um sicher zu stellen, dass diese Malware dauerhaft von Ihrem Computer weg, Sie sollten die manuellen oder automatische Entfernungsanweisungen folgen unten. Wenn Sie die Erfahrung Ransomware manuell zu entfernen, Wir beraten Sie bei der ersten konzentrieren 2 Schritte von der manuellen Entfernung und für die Registry-Dateien zu suchen, die wir in dem Analyseteil erläutert werden oben. Sonst, wenn Sie wollen eine automatische und schnellere Lösung und es fehlt ihnen das Know-how in der Entfernung von Malware, bitten wir Sie, eine erweiterte Anti-Malware-Programm zum Download, die darauf abzielt, um automatisch die Entfernungsoperation von Thanatos Virus ausführen und sichert Ihren Computer vor zukünftigen Infektionen in Echtzeit.

Wenn Sie Dateien wiederherstellen, die von dieser Ransomware Infektion verschlüsselt wurden, wir beraten Sie unten die alternativen Tools für die Wiederherstellung von Dateien zu versuchen, in Schritt „2. Wiederherstellen von Dateien verschlüsselt. 下 物 妹! Dateien Virus“. Sie garantieren nicht vollständig, dass Sie alle Dateien erholen, aber wenn Sie Ihr Betriebssystem bereits nicht neu installiert, gibt es eine gute Chance, dass Sie sie nur wiederherstellen könnte.

Vorbereitung zum Entfernen von Thanatos.

Vor dem eigentlichen Entfernungsprozess starten, Wir empfehlen Ihnen die folgenden Vorbereitungsschritte zu tun.

- Stellen Sie sicher, dass Sie diese Anweisungen haben immer offen und vor Ihren Augen.

- Führen Sie eine Sicherung aller Dateien, selbst wenn sie beschädigt werden könnten. Sie sollten Ihre Daten mit einer Cloud-Backup-Lösung und sichern Sie Ihre Dateien gegen jede Art von Verlust sichern, selbst von den schwersten Bedrohungen.

- Seien Sie geduldig, da dies könnte eine Weile dauern.

- Nach Malware durchsuchen

- Register reparieren

- Entfernen Sie Virendateien

Schritt 1: Scan für Thanatos mit SpyHunter Anti-Malware-Tool

Schritt 2: Reinigen Sie alle Register, von Thanatos auf Ihrem Computer erstellt.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, von Thanatos erstellt dort. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.Schritt 3: Find virus files created by Thanatos on your PC.

1.Für Windows- 8, 8.1 und 10.

Für neuere Windows-Betriebssysteme

1: Auf Ihrer Tastatur drücken + R und schreibe explorer.exe im Lauf Textfeld ein und klicken Sie dann auf die Ok Taste.

2: Klicke auf Ihren PC von der schnellen Zugriffsleiste. Dies ist in der Regel ein Symbol mit einem Monitor und sein Name ist entweder "Mein Computer", "Mein PC" oder "Dieser PC" oder was auch immer Sie haben es benannt.

3: Navigieren Sie zum Suchfeld oben rechts auf dem Bildschirm Ihres PCs und geben Sie ein "Dateierweiterung:" und wonach geben Sie die Dateierweiterung. Wenn Sie böswillige exe-Dateien suchen, Ein Beispiel kann sein, "Dateierweiterung:exe". Nachdem ich, dass, einen Raum verlassen und den Dateinamen, den Sie sich die Malware glauben geben Sie erstellt. Hier ist, wie es scheinen mag, wenn Ihre Datei gefunden wurde,:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Für Windows XP, Aussicht, und 7.

Für Ältere Windows-Betriebssysteme

In älteren Windows-Betriebssystemen sollte der herkömmliche Ansatz der effektive sein:

1: Klicken Sie auf die Startmenü Symbol (in der Regel auf der linken unteren) und wählen Sie dann die Suche Vorliebe.

2: Nachdem das Suchfenster erscheint, wählen Weitere Optionen von der Suchassistent Box. Eine andere Möglichkeit ist, indem Sie auf Alle Dateien und Ordner.

3: Nach dieser Art für den Namen der Datei, suchen Sie und klicken Sie auf die Schaltfläche Suchen. Dies könnte einige Zeit dauern, nach der Ergebnisse werden angezeigt. Wenn Sie die bösartige Datei gefunden, Sie können ihre Lage zu kopieren oder zu öffnen, indem Sie Rechtsklick auf sie.

Jetzt sollten Sie jede Datei unter Windows, so lange zu entdecken können, wie es auf der Festplatte ist und nicht über eine spezielle Software verborgen.

Thanatos FAQ

What Does Thanatos Trojan Do?

The Thanatos Trojan ist ein bösartiges Computerprogramm entworfen, um zu stören, Schaden, oder sich unbefugten Zugriff verschaffen an ein Computersystem. Es kann verwendet werden, um sensible Daten zu stehlen, Kontrolle über ein System erlangen, oder andere böswillige Aktivitäten starten.

Können Trojaner Passwörter stehlen??

Ja, Trojaner, like Thanatos, kann Passwörter stehlen. Diese Schadprogramme are designed to gain access to a user's computer, Opfer ausspionieren und vertrauliche Informationen wie Bankdaten und Passwörter stehlen.

Can Thanatos Trojan Hide Itself?

Ja, es kann. Ein Trojaner kann sich verschiedener Techniken bedienen, um sich zu maskieren, einschließlich Rootkits, Verschlüsselung, und Verschleierungs, um sich vor Sicherheitsscannern zu verstecken und der Entdeckung zu entgehen.

Kann ein Trojaner durch Zurücksetzen auf die Werkseinstellungen entfernt werden??

Ja, Ein Trojaner kann durch Zurücksetzen Ihres Geräts auf die Werkseinstellungen entfernt werden. Dies liegt daran, dass das Gerät in seinen ursprünglichen Zustand zurückversetzt wird, Entfernen von möglicherweise installierter Schadsoftware. Bedenken Sie, dass es ausgefeiltere Trojaner gibt, die Hintertüren hinterlassen und selbst nach einem Zurücksetzen auf die Werkseinstellungen erneut infizieren.

Can Thanatos Trojan Infect WiFi?

Ja, Es ist möglich, dass ein Trojaner WiFi-Netzwerke infiziert. Wenn sich ein Benutzer mit dem infizierten Netzwerk verbindet, Der Trojaner kann sich auf andere verbundene Geräte ausbreiten und auf vertrauliche Informationen im Netzwerk zugreifen.

Können Trojaner gelöscht werden?

Ja, Trojaner können gelöscht werden. Dies geschieht normalerweise durch Ausführen eines leistungsstarken Antiviren- oder Anti-Malware-Programms, das darauf ausgelegt ist, bösartige Dateien zu erkennen und zu entfernen. In einigen Fällen, Gegebenenfalls ist auch eine manuelle Löschung des Trojaners erforderlich.

Können Trojaner Dateien stehlen??

Ja, Trojaner können Dateien stehlen, wenn sie auf einem Computer installiert sind. Dies geschieht durch Zulassen der Malware-Autor oder Benutzer, sich Zugriff auf den Computer zu verschaffen und dann die darauf gespeicherten Dateien zu stehlen.

Welche Anti-Malware kann Trojaner entfernen?

Anti-Malware-Programme wie z SpyHunter sind in der Lage, Ihren Computer nach Trojanern zu durchsuchen und diese zu entfernen. Es ist wichtig, Ihre Anti-Malware auf dem neuesten Stand zu halten und Ihr System regelmäßig auf schädliche Software zu scannen.

Können Trojaner USB infizieren?

Ja, Trojaner können infizieren USB Geräte. USB-Trojaner verbreitet sich in der Regel über bösartige Dateien, die aus dem Internet heruntergeladen oder per E-Mail geteilt werden, allowing the hacker to gain access to a user's confidential data.

About the Thanatos Research

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, this Thanatos how-to removal guide included, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Beseitigung des spezifischen Trojanerproblems zu helfen.

How did we conduct the research on Thanatos?

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Trojanern (hintertür, Downloader, infostealer, Lösegeld, usw.)

Weiter, the research behind the Thanatos threat is backed with Virustotal.

Um die Bedrohung durch Trojaner besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.