Dieser Artikel wurde erstellt zu überprüfen und zeigen, wie die Halten Sie Fest VPN Unbegrenzte Werke und zeigen es Vorteile sowie Nachteile ist.

Dieser Artikel wurde erstellt zu überprüfen und zeigen, wie die Halten Sie Fest VPN Unbegrenzte Werke und zeigen es Vorteile sowie Nachteile ist.

Mit so vielen Regeln vom Kongress verabschiedet werden und so viele neue Gesetzgebung der Überwachung durch Regierungen, VPN hat damit begonnen, etwas zu werden, dass wir auf einem sehr regelmäßig nutzen, um unsere Online-Identitäten zu verbergen, wie es unser Recht ist, dies zu tun. Außerdem, VPN-Technologie ist Maske nicht nur die tatsächliche IP-Adresse und Verkehr kommen und von dem Computer des Benutzers gehen Hacker zu stoppen und „neugierigen Augen“ von Ihnen Überwachung, aber die Virtual Private Tunneling-Technologie dient auch als Proxy, ermöglicht besuchen Sie sicher eine Website, die Sie nicht von Ihrem Land besuchen. Und während Proxies verwendet, um dieses in einer viel langsameren Art und Weise zu tun,, VPN-Dienste sind in der Regel dies mit minimalen Verzögerungen zu tun. In diesem Beitrag zeigen wir einen solchen Service, genannt VPN Unlimited von Halten Fest, was kann das liefern, was Sie bei minimalen Kosten und minimalem Verlust der Verbindung verlangen. Aber wird die relativ neue VPN Unbegrenzte Software mit einem der besten Spieler konkurrieren können in diesem Segment, wir sind noch in diesem Beitrag zu sehen!

App Profil

| Name | VPN unbegrenzte |

| Art | Virtuelles privates Netzwerk |

| Entwickler | Bleib stark |

| Betriebssystem | Fenster, Mac OS, Linux, iOS, Apple TV, Androide, Windows Phone, Browser-Erweiterung | Lizenz Preis | Versuch + Paid |

| Benutzererfahrung | Diskutieren VPN Unbegrenzte in unserem Forum |

VPN Unlimited - Analyse & Erfahrung

Dies ist der Hauptteil unserer Bewertung, in denen wir über sprechen werden, wie es sich anfühlt, zu verwenden, VPN unbegrenzte als Kunde und wie Sie aus dem Programm als Benutzer zugute kommen und wir werden auch einige des Programms Nachteile diskutieren.

VPN Unlimited - Aussehen und User Experience

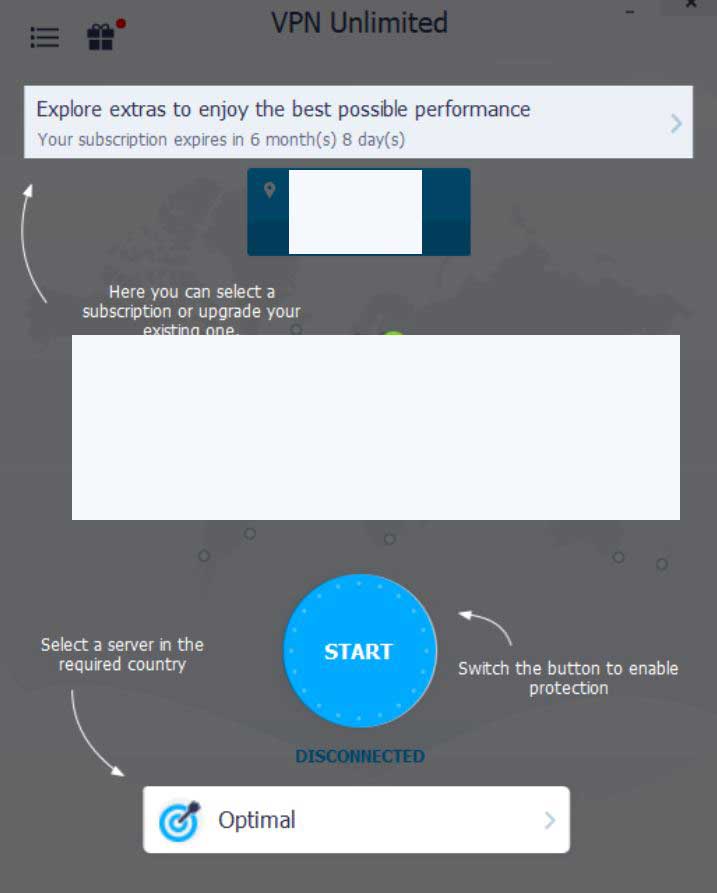

Wenn Sie zuerst herunterladen und diese Software auf dem Gerät installieren, Sie bemerken sofort, dass es nicht ärgerlich zu sein braucht zu zielen und ständig Ihren Bildschirm mit Nachrichten zu übernehmen und so weiter. Die Situation mit VPN unbegrenzte ist eher wie das Programm, das Sie gegenüber mit einem eher angenehm „gedimmt Panel“ Stil Tutorial begrüßt, die grundlegenden Dinge zu erklären, was Sie über das Programm wissen:

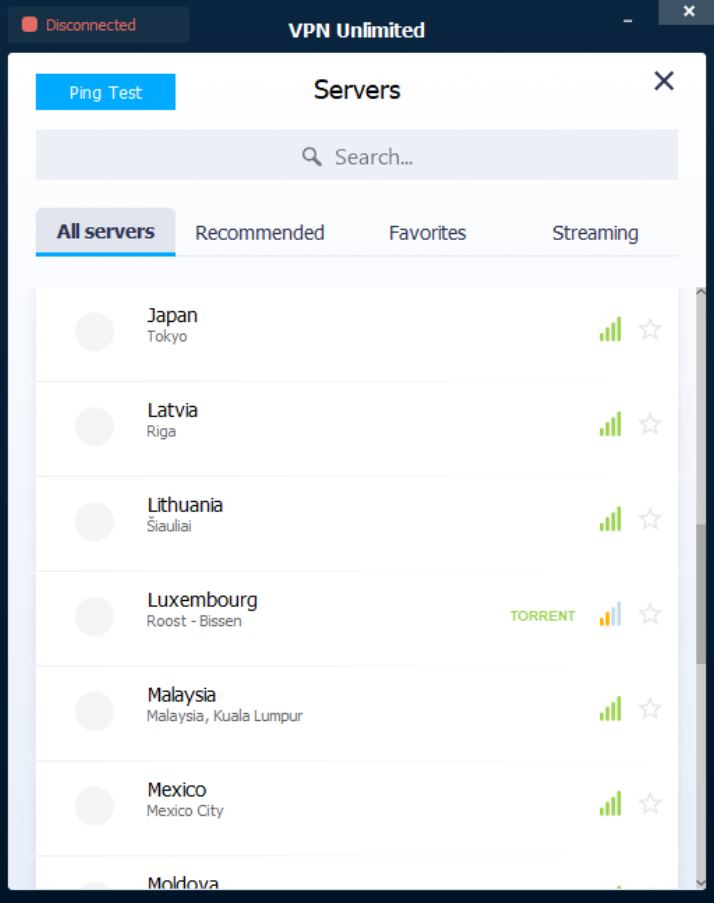

Nachdem Sie gelernt haben, was müssen Sie, VPN Unbegrenzte zielt darauf ab, bis hin zu Unternehmen erhalten, indem Sie Ihren Standort in einer recht angenehmen Art und Weise auf der Weltkarte zeigt. Und soweit, nichts scheint Sonder, nichts scheint aus dem Üblichen für ein VPN-Programm. Aber hier ist, wo Sie sind falsch. Sobald Sie klicken, wo das Tutorial sagt „in dem gewünschten Land einen Server auswählen“, Sie beginnen sofort zu verstehen, wie ernst diese sonst wenig Programm tatsächlich ist! Sie führt sofort zu einem Option-Panel, wo Sie Hunderte von Servern finden zur Auswahl. Und das Programm geht so weit, wie Sie von jedem Server, die Gesundheit zu zeigen,:

Aber die Höflichkeiten scheinen nicht dort zu stoppen, da es auch Empfohlene Server für eine schnellere Verbindung, Server-Favoriten, sie für Sie merken, und Streaming-Server auch für maximale Effizienz. Also, wenn es darum geht, zu den Servern, Dieses Programm hat es bisher und zumindest auf den ersten Blick Sie müssen keine Sorge bedeckt.

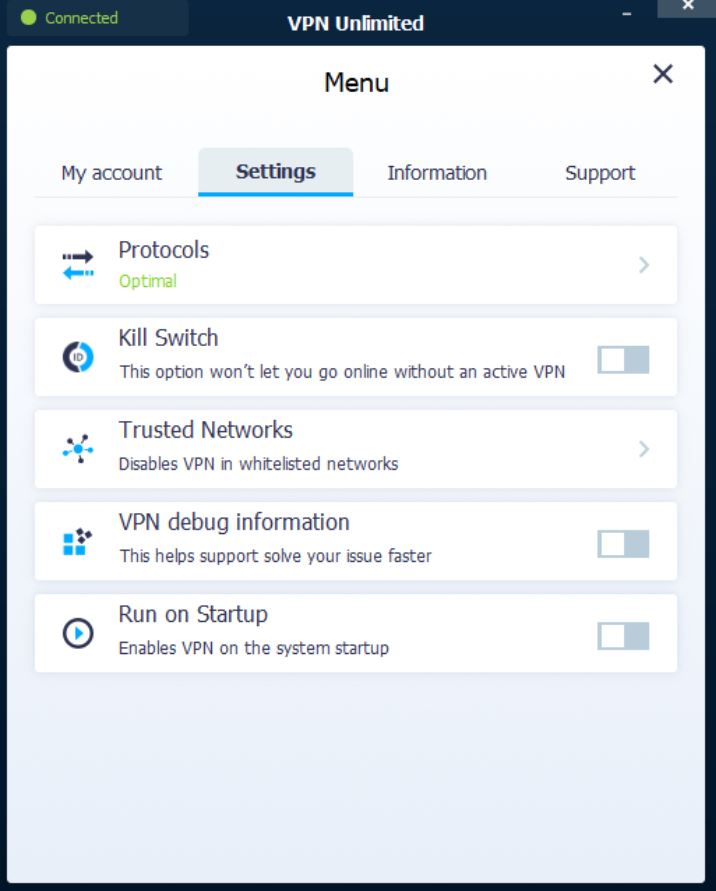

Wenn wir die Einstellungen der Software besuchen, wir finden auch, dass alles in einem gut angelegt und strukturiert zu sein scheint, aber auch so simpel, dass selbst ein 5 Jährige ist in der Lage, mit ihnen basteln:

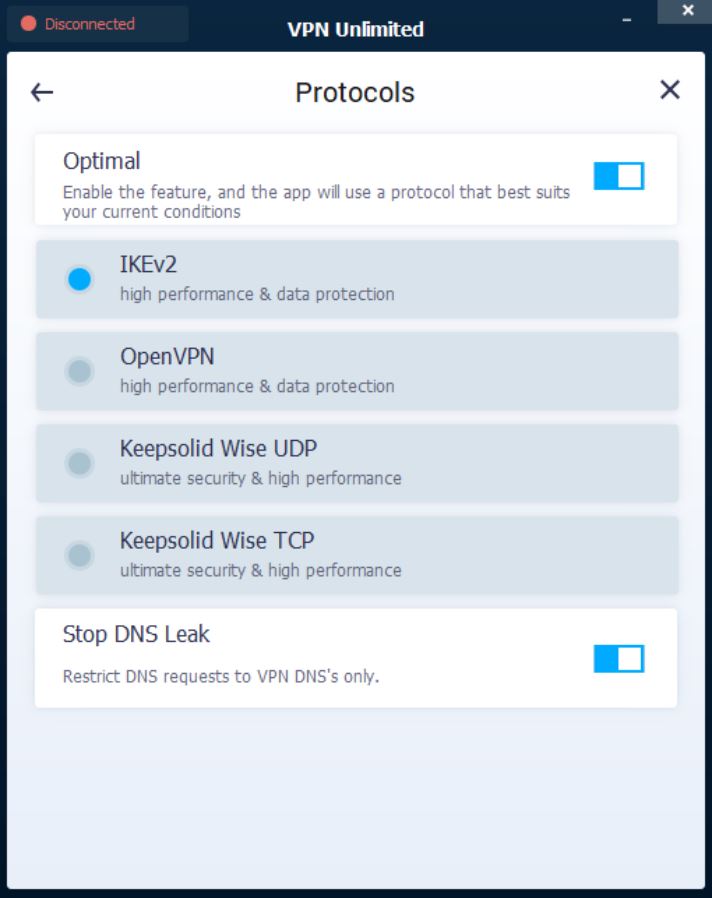

Wie Sie aus dem Bild zu sehen, oben, gibt es ordentlich Optionen, wie beim Systemstart automatischen Lauf Sicherheit zu maximieren, Debug-Daten für Geeks, und sogar ein Kill-Swich, was lässt Sie nicht das Internet nutzen, ohne VPN unbegrenzt aktiv. Und als Bonus, Der Dienst bietet Trusted Networks, die Sie sicher zugreifen, wenn sie blockieren VPN-Benutzer. Und die Überraschungen weiter, wenn Sie auf die Protokolle Option klicken. Da, Sie sind willkommen, sich mit allen Protokollen verwendet das Programm vertraut zu machen, während Sie unterwegs sind, wie sie kurz erläutern, welche Protokolle bieten, was und wie, wenn sie einen entsprechenden Bonus hinzufügen wollte, ein Schalter, heißt "Stop-DNS-Leck“Dort gibt es auch. Es kann DNS-Anfragen außerhalb Ihrer VPN DNS stoppen, das ist eine sehr effiziente Filteroption ein Auslaufen zu verhindern.

Gemessen an der Leistung dieses Dienstes, es wird sofort klar, dass sie alle über den Kunden Wert sind, da sie einen schnellen Kundendienst haben, die uns in wenigen Stunden Zeit in Kontakt gebracht, nachdem wir einen Antrag:

Und zusammenfassen, Wir werden zeigen, dass die App im Aussehen sehr ähnlich aussieht, wenn Sie sie von allen kompatiblen Betriebssystemen aus besuchen, die nicht wenige überhaupt:

- Windows-Betriebssystem.

- Mac OS.

- iOS.

- Apple TV.

- Androide.

- Linux.

- Browser-Erweiterung.

- Windows Phone.

VPN Unlimited - Leistung und Geschwindigkeit

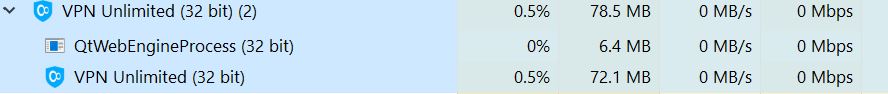

Lassen Sie uns zunächst mit der Leistung beginnen VPN unbegrenzte. Das Programm läuft sehr glatt, wenn sie aktiv mit einem stabilen RAM zu betreiben und nur minimalen Ressourcen von der CPU in der Gesamt. Als Endergebnis für Leistung, es dauerte etwa 0.1 zu 0.5 Prozent von der CPU und bis zu 80 MB Ram, die von heutigen Standards ist neben none:

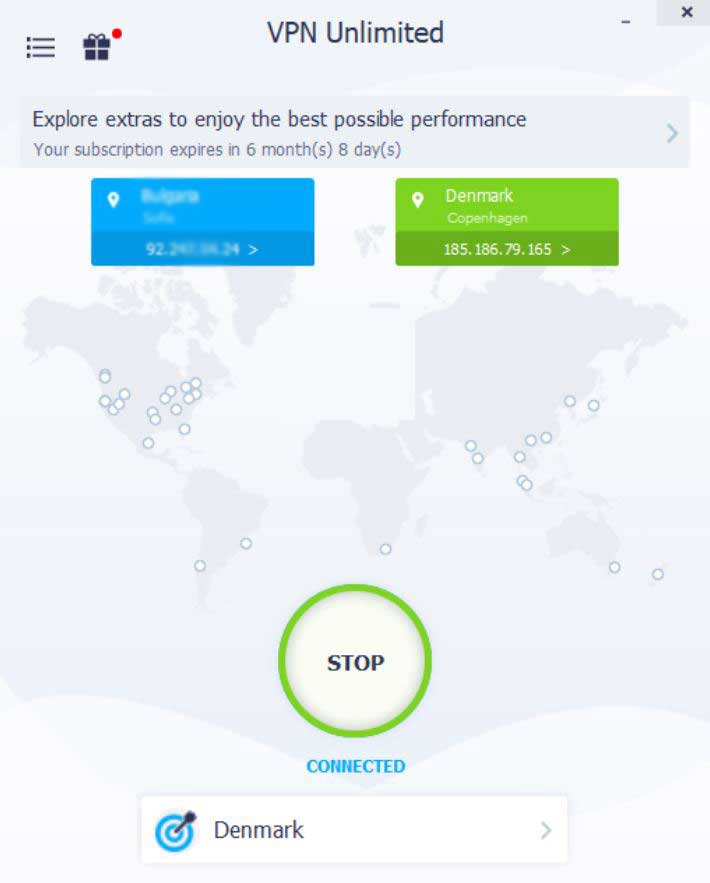

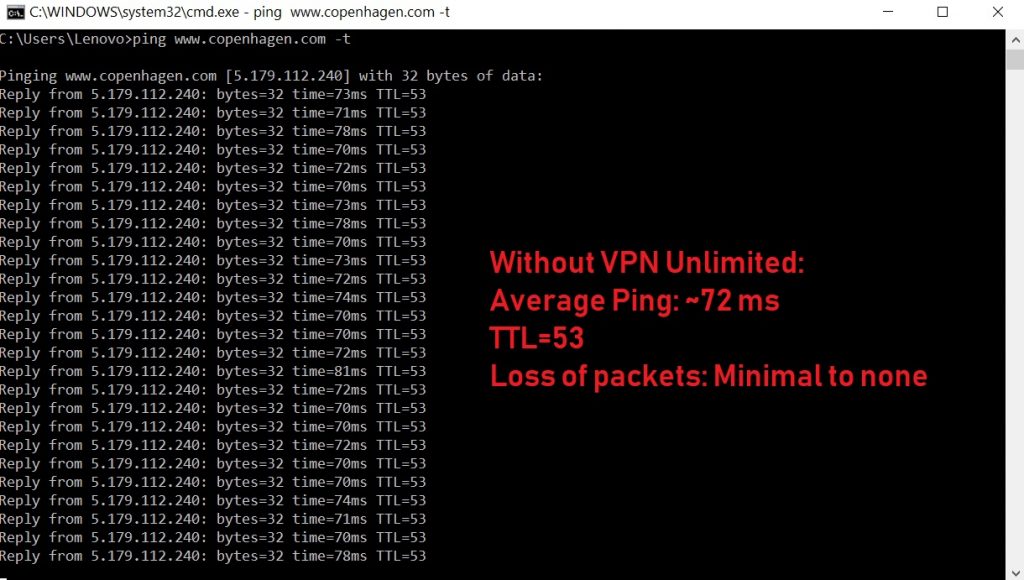

Wenn wir die Verbindungsgeschwindigkeit und Qualität geprüft, wir haben mehrere minimale Experimente durchgeführt, um zu sehen, wie er die Verbindung für mehrere Tage Zeit zu nutzen, fühlt sich ohne VPN und mit dem VPN. Dies erfolgt durch zur Zeit der Prüfung zu einem Ort in der Nähe von uns verbinden, das war Dänemark:

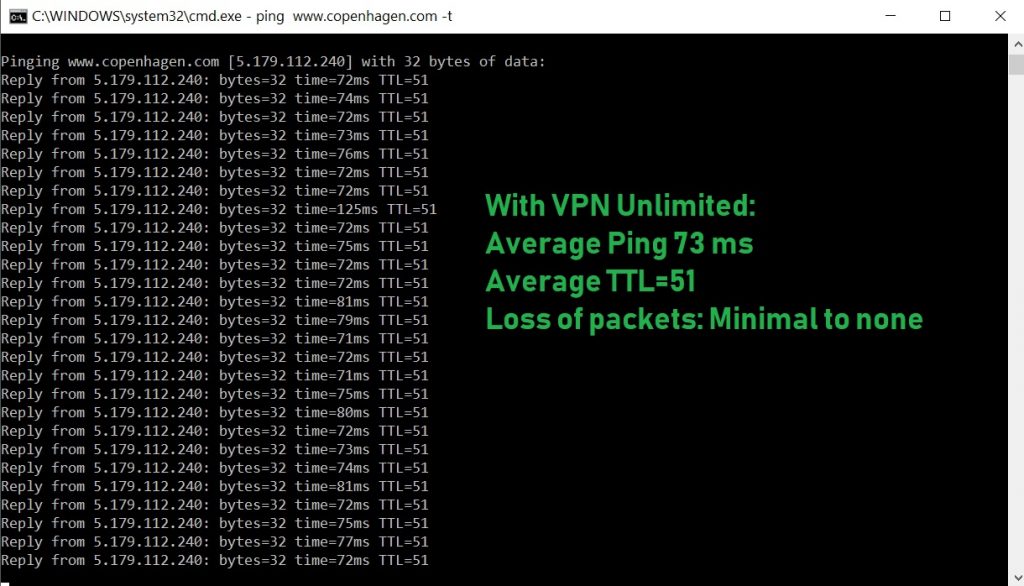

Wenn Sie einen Ping-Test an der gleichen Stelle machen, die Differenz erscheint neben none zu sein:

Und wenn wir es verwenden,, wir waren überrascht zu erfahren, dass das Gefühl ist das gleiche zu. Zu keinem Zeitpunkt, wenn wir eine Live-Website wurden mit oder einer Performance zu spielen - intensives Online-Spiel, wie PUBG, fühlten wir uns jede Verzögerung oder Frame-Rate Drop, die eher befriedigend ist für die meisten Benutzer.

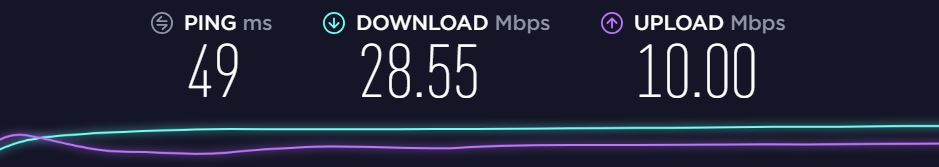

Wenn wir durchgeführt Geschwindigkeitstests Form Ookla bei speedtest.net, die Ergebnisse wurden auch erfüllt, obwohl sie waren nicht so viel. Verbindung Abfall hat stattfinden, mit dem VPN aktiviert Unbegrenzte App, wenn wir einen Test auf demselben Server haben, aber es war nur für die Download-Geschwindigkeit der Software:

Und diese langsam nach unten ist für einen guten Grund zu, man bedenkt, dass der Download-Verbindungsverkehr Haltungsart Fest Server läuft durch, eine starke Verschlüsselung durchführen und Ihre jede Aktivität Maskierung. Und wenn es darum geht, wie es sich anfühlt,, zu keinem Zeitpunkt bemerkten wir Verzögerungen als würden wir mit etwas langsamer, wie ein Proxy, beispielsweise. Also mit einer stabilen Internetverbindung, Sie sollten keine Probleme für alles, was mit VPN Unbegrenzte haben fast.

VPN Unlimited - Sicherheit

Wenn wir Sicherheit sprechen, VPN Unbegrenzte hat sie alle und noch mehr. Während die meisten VPN-Anbieter bieten AES-256 Bit Verschlüsselung und sichere Protokolle, sowie IPSec, OpenVPN, IKEv2, SSTP, L2TP, PPTP, Dieser Service bietet mehr zu ihm als die. Das ist weil VPN unbegrenzte hat zwei Algorithmen, die wir als sehr einzigartig und nicht in vielen VPNs gefunden gesehen:

- ChaCha20Poly1305

- Camellia 256-bit

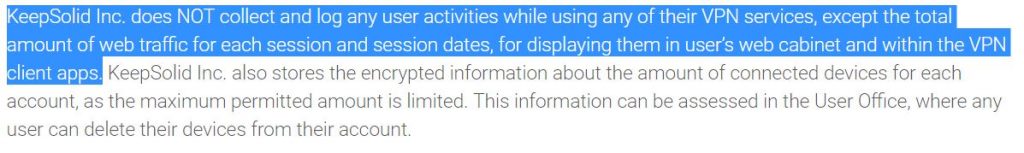

Und das bedeutet, dass die VPN für die Privatsphäre ist auch gut zu. Das Unternehmen kombiniert diese starke Verschlüsselung und es ist „Keep keine Protokollierung“ Politik und in ihren Datenschutzbestimmungen, sie behaupten, dass sie haben Interessen keine finanzielle oder persönliche Daten zu halten, aber können Sie über andere Mittel identifizieren. Und sie keine Protokollierungspolitik ist auch sehr streng:

Was uns gefällt

- Sehr stabile Verbindung.

- Sehr gute Sicherheit und Privatsphäre.

- Extrem leichte Performance.

- Pleasant UI zu verwenden

- Kann auf fast jedem Gerät verwendet werden.

Was fehlt

- Könnten erweiterte Funktionen.

- Könnte eine freie und Basisversion müssen Kundenbasis und Kraftstoff Ruf der Marke zu erhöhen.