De acuerdo con el FBI, una estafa BEC, o un compromiso de negocios estafa por correo electrónico, Es un fraude en línea sofisticada que se dirige a las empresas que trabajan con proveedores extranjeros y que realizan regularmente pagos por transferencia bancaria. También conocido como una estafa hombre-en-el-Correo, BEC se ha convertido en una de las principales amenazas informáticas que ponen en peligro tanto las finanzas de una empresa y la seguridad en línea.

En el período comprendido entre octubre 2013 y agosto 2015, estafas BEC han provocado que las empresas estadounidenses las pérdidas en la cantidad de $750 Millón de dólares, dejando a más de 7,000 víctimas en la desesperación. Otro informe indica que los ciberdelincuentes han ganado aproximadamente $50 millones de dólares de las víctimas en todo el mundo.

¿Cuál es la magnitud de las estafas en BEC 2016?

Una de las más recientes estafas BEC ha causado los estragos en el extranjero, ya que conduce a una perdida de fondos de inversión $6 millones a un fraude,. El caso se ha convertido literalmente en una batalla, como una demanda fue presentada hace unos días por el Fondo de labranza Materias Primas. la demanda alega que la SS&C Tecnología mostró una falta atroz de diligencia y cuidado, cuando fueron engañados por una estafa de correo electrónico que en última instancia condujo a los piratas informáticos en China la obtención de $5.9 millones.

De acuerdo con labranza, SS&C no sólo no cumplir con sus propias políticas, sino también ayudó a los ladrones mediante la fijación de las órdenes de transferencia que habían fracasado inicialmente. Los documentos eran al corriente en línea para que todos puedan ver.

Está claro que el caso no es sólo sobre el robo en sí, sino también de una desintegración de la política corporativa y haciendo caso omiso de los datos y la seguridad de los activos.

SS&C tiene directrices internas centradas específicamente en la detección y protección contra fraudes de transacción de negocios de correo electrónico. Los empleados tienen instrucciones de inspeccionar todos los campos de correo electrónico (Para tales como:, CC:, Desde:) en busca de signos de fraude o suplantación de identidad.

SS&C también requiere cuatro personas al cierre de sesión en una transferencia solicitudes del fondo de labranza, y pidió labranza para verificar los desembolsos por tanto agregando una factura para apoyar el gasto o en el caso de la redención, proporcionar cartas de canje y las instrucciones de los inversores de fondos, SCMagazine escribe.

Se han seguido las políticas, el BEC podría haberse evitado, documentos muestran. En marzo 3, 2016, algo salió terriblemente mal y los que no cumplió. Esto es cuando los estafadores se dirigen a la cuenta bancaria de labranza y comenzaron a solicitar las transferencias a la cuenta bancaria de Hong Kong de una “vagamente identificado” firma de tecnología. La demanda alega que todo el esquema se llevó a cabo por los defraudadores inexpertos e incluso deletrea el nombre equivocado de labranza. Esto debería haber servido como una indicación clara de los intentos de fraude. Por otra parte, los correos electrónicos contenidos “sintaxis torpe y errores gramaticales - que eran totalmente incompatibles con las comunicaciones previas de labranza - y que eran del todo claro en cuanto al fondo.”

Lo que es peor es que esto definitivamente no es la primera estafa BEC que ha causado millones de dólares en pérdidas comerciales. Pero de hecho es un caso que ha llamado la atención de los medios de comunicación internacionales y debería servir como una advertencia.

El caso de labranza a un lado, exactamente cómo se lleva a cabo un BEC? ¿Cómo se inicia una estafa BEC?

BEC a menudo comienza con un defraudador comprometer la cuenta de correo electrónico de un ejecutivo de negocios. Un correo electrónico que aparece públicamente también podría estar dirigida. Para ello, el estafador emplearía un keylogger y trucos de phishing. Un dominio se crearía que es sorprendentemente similar a la de la compañía dirigida. O un correo electrónico falso sería enviado que empujar el objetivo en todos los detalles de la cuenta. Entonces, el estafador podría tratar de averiguar quién inicia las transferencias electrónicas y que lo solicite. En muchos casos, el estafador se pasaba muchas horas e investigaciones para encontrar una compañía que ha tenido un cambio de liderazgo en el departamento financiero. Otro objetivo preferido sería una empresa donde los ejecutivos están viajando mucho.

TrendMicro investigación ilustra tres tipos básicos de estafas BEC:

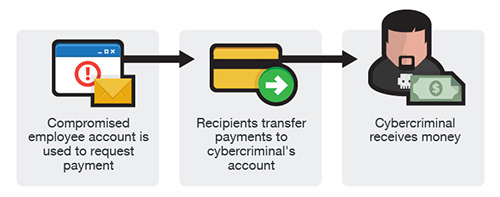

La estafa Bogus factura BEC

Este tipo BEC por lo general implica un negocio que tiene una relación establecida con un proveedor. El estafador pide que cablear los fondos para el pago de facturas a un suplente, cuenta fraudulenta a través de emails falsos, teléfono, o facsímil.

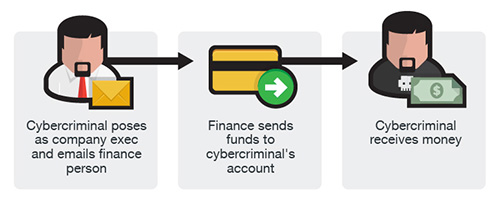

La estafa de negocios Ejecutivo BEC

Los estafadores se identifican como ejecutivos de alto nivel (director de Finanzas, CEO, CTO, etc), abogados, u otros tipos de representantes legales y pretenden ser el manejo de asuntos confidenciales o sensibles al tiempo e iniciar una transferencia bancaria a una cuenta que controlan. En algunos casos, la solicitud fraudulenta para transferencia electrónica se envía directamente a la institución financiera con instrucciones para enviar con urgencia los fondos a un banco.

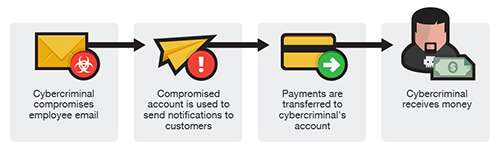

El vendedor múltiple BEC estafa

Al igual que en las otras dos versiones, una cuenta de correo electrónico de un empleado se cortó y después se utiliza para hacer las solicitudes de pago de facturas a cuentas bancarias controladas por estafadores. Los mensajes se envían a múltiples proveedores identificados a partir de la lista de contactos del empleado. El negocio no puede darse cuenta del régimen hasta sus proveedores de seguimiento para comprobar el estado del pago de la factura.

BEC y ransomware Ataques Crecimiento – Los correos electrónicos son el número uno del vector de ataque

De acuerdo con varios informes cybersecyrity, correos electrónicos se han convertido en el número uno del vector de infección. Dicho esto, estafas BEC e infecciones ransomware han sido una importante amenaza para las empresas en todo el mundo.

En casos recientes, infecciones ransomware por lo general comienzan por correo electrónico, con muchas familias ransomware la elección de correo no deseado como el método de entrega de sus programas maliciosos. Pero estafas BEC ya han demostrado ser muy rentable, tan visible por el caso de labranza. Tanto los usuarios y las empresas están siendo atacados en múltiples niveles, drenando las finanzas y la extorsión.

Ya hemos escrito un montón de artículos sobre prevención de ransomware y protección.

¿Qué hay de Prevención de Fraude BEC?

En general, Las soluciones de seguridad buscar documentos maliciosos o URL en la lista negra conocidos para determinar si un correo electrónico es sospechoso. correos electrónicos fraudulentos BEC, sin embargo, a menudo carecen de cualquier signo que daría a distancia intenciones maliciosas. BEC estafas se basan principalmente en la ingeniería social y explotar las debilidades de los empleados, y están muy bien orientadas. Sin embargo, el hecho de que el BEC y la cuota de phishing algunas similitudes ofrece a los usuarios (y empleados) la posibilidad de vigilar los signos particulares de los contenidos de dichos correos electrónicos, como ha señalado Proofpoint investigadores:

- ejecutivos de alto nivel que solicitan información inusual;

- Las solicitudes de no comunicarse con los demás,

- Las solicitudes que no utilizan los canales normales;

- problemas de idioma y formatos de fecha inusuales;

- "Responder a" direcciones que no coinciden con las direcciones del remitente;

También, además de educar a sus empleados (CEOs incluido!), las empresas deberán tener en cuenta los servicios de protección de correo electrónico y aplicaciones proporcionadas por los proveedores de seguridad. Protección del correo electrónico es “el ahora” de security.b en línea