mapache Infostealer: Introducción

Hay un nuevo ladrón de información de la ciudad. apodado Mapache, el malware está ganando popularidad a medida que se vende como un MaaS (el malware-as-a-service). Mapache ya ha infectado a miles de víctimas en todo el mundo.

Según los investigadores, la el malware mapache ha contaminado cientos de dispositivos en todo el mundo en sólo un par de meses, y ha obtenido los datos de tarjetas y credenciales de correo electrónico de las víctimas. El malware es ya uno de la parte superior 10 más mencionadas herramientas de malware en la comunidad subterránea.

El malware no es excesivamente sofisticados o innovadora, sin embargo, su software malicioso-as-a-service (MaaS) modelo da cibercriminales un método rápido y fácil a hacer dinero por poner en peligro los datos de usuario sensibles.

El Infostealer mapache estaba descubierto por investigadores Cybereason, quién dijo esto “esta cepa de malware apareció por primera vez en fecha tan reciente como 2019, y ya se ha establecido un fuerte seguimiento entre los cibercriminales. su popularidad, incluso con un conjunto de características limitadas, las señales de la continuación de una tendencia creciente de la mercantilización de malware, ya que siguen un MaaS (Malware-as-a-Service) modelar y evolucionar sus esfuerzos.”

Resumen de amenazas

| Nombre | mapache Infostealer |

| Escribe | Infostealer, Malware |

| Tiempo de eliminación | Menos que 15 acta (escaneo completo del sistema) |

| Herramienta de eliminación |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

Variantes del Infostealer de mapaches

Abril 2020 Variante

Estas versiones presentaban un cambio en el mecanismo de infección inicial.. La primera acción será para activar un script de instalación inicial recuperar el malware real de una repositorio de Google Cloud Services. Este es un paso importante, ya que la mayoría de los firewalls y otras soluciones de seguridad se consideran una actividad segura y legítimos, y no la atención aumento.

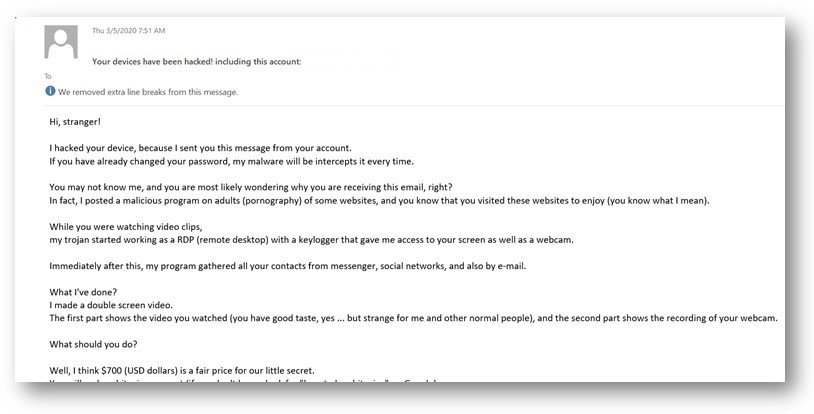

Las nuevas versiones del malware de robo de información Raccoon se entregaron a través de un phishing campaña de correo electrónico:

Los destinatarios se le aparecen un mensaje de un amigo diciendo que sus bandejas de entrada han sido comprometidos. Otro escenario típico usado para manipular las posibles víctimas es el envío de mensajes de advertencia afirmando que sus correos electrónicos han sido hackeado. Diversas tácticas de chantaje serán utilizados con el fin de manipular a los usuarios a abrir los enlaces del navegador o la descarga de archivos adjuntos. Dependiendo de la forma real de la entrega de la portadora de carga útil puede ser un macro, una secuencia de comandos independiente, un archivo ejecutable o otro tipo de archivo.

Marzo 2020 Variante

El malware Raccoon se estaba propagando en un estrategia de phishing de sextorsión. Los criminales están enviando mensajes de correo electrónico que contengan imágenes de desnudos que incluyen secuencias de comandos malintencionadas. El contenido de estos mensajes de correo electrónico de phishing también revelan que el grupo criminal detrás de él se llama craneo Rojo. La premisa de los correos electrónicos es que los hackers han sido capaces de poner en peligro un conocido de los receptores y han encontrado imágenes de desnudos de sus amigas desnudas. Ellos parecen estar ligados o unidos directamente a los mensajes de correo electrónico.

El malware debía insertarse en archivos portadores de carga útil; los destinatarios recibirán instrucciones para habilitar los scripts integrados; este es el caso de los documentos macroinfectados.. Pueden ser de todos los tipos de archivos más populares: presentaciones, bases de datos, hojas de cálculo y documentos de texto. La ejecución de las macros se ejecutará una secuencia de comandos de la infección inicial PowerShell. Este script dará lugar a la instalación de malware mapache.

Otra estafa extorsión que es utilizado por los delincuentes es la distribución de documentos falsos DocuSign. Ellos están enmascarados como archivos legítimos que se activan cuando se descarga el malware.

Versiones posteriores de mapache

Una característica peligrosa que se encuentra en algunas versiones posteriores del malware es que también puede robar información de dispositivos comprometidos que utilizan la red anónima TOR.. El módulo de recogida de información se ha actualizado para incluir ahora el software como Mozilla Firefox, Google Chrome, Microsoft Edge y etc..

Estas versiones también podrían robar credenciales de cualquiera de las billeteras de criptomonedas más populares.: electro, Etereum, Jaxx, Éxodo y Monero entre otros. Esta funcionalidad robo de información se extiende también a clientes de correo electrónico como Outlook, Foxmail y Mozilla Thunderbird. Los atacantes están probablemente utilizando el mapache con el fin de obtener datos confidenciales del usuario - el objetivo principal es introducirse en la red de destino. Es muy posible que cuando se hace esto, el virus puede adquirir privilegios administrativos.

La funcionalidad avanzada del mapache le permita realizar una gran cantidad de acciones maliciosas:

- Reconocimiento - El troyano puede tomar capturas de pantalla de la actividad del usuario y enviarlos automáticamente a los operadores de hackers.

- Infecciones adicionales - En muchos casos, Estas infecciones se pueden utilizar para enviar otro malware a los hosts: ransomware., guiones de sabotaje, y etc.

- sistema de reconfiguración - infecciones mapache se pueden utilizar para reconfigurar drásticamente el sistema - se pueden realizar cambios en el registro de Windows, los archivos de configuración, y etc.

mapache muestras parecen ser creado como parte de un RaaS globales (ransomware-as-a-service) operación - significa esto que los desarrolladores originales de las opciones de personalización de la oferta de software malicioso a los posibles compradores. Puede haber diferentes planes de precios y opciones que se pueden pedir a los desarrolladores, así como las órdenes de encargo.

Mapache Infostealer Malware - Descripción técnica general

Ante todo, es importante tener en cuenta que mapache está escrito en C ++ y está diseñado para trabajar tanto en sistemas operativos de 32 bits y 64 bits. A pesar de que se clasificó originalmente como un ladrón de contraseñas por muchas compañías de AV, se ha observado que la comunidad infosec aprovechar las funciones más amplias. Por lo tanto, Se ha clasificado como un ladrón de información (Infostealer).

El análisis de los espectáculos inforstealer que fue desarrollado por un grupo ciberdelincuencia ruso. El malware es capaz de obtener un amplio conjunto de información, a pesar de la falta de sofisticación - que puede infectar a las víctimas utilizando diversas técnicas, y puede robar un montón de información sensible, tales como datos de tarjetas de crédito, carteras criptomoneda, los datos del navegador, y las credenciales de correo electrónico.

El malware es cada vez mapache rápidamente agarre de nuevos actores de amenaza, deseoso de utilizarlo en sus campañas. Ya se ha convertido en uno de los mejores 10 -Referenciada la mayoría de piezas de malware en los mercados subterráneos, infectar numerosos puntos finales a nivel internacional a través de ambas organizaciones e individuos en América del Norte, Europa, y Asia.

Mapache sigue un modelo de software malicioso-as-a-service, permitiendo a la gente de una manera rápida y fácil a hacer dinero por el robo de datos confidenciales sin una inversión financiera grande o conocimientos técnicos.

También parece que el equipo detrás del mapache ciberdelincuencia es admirado en la comunidad bajo tierra por su nivel de servicio, apoyo, y la experiencia del usuario, pero se ha enfrentado a una serie de episodios de peleas públicas y conflictos internos, el informe oficial dice.

Métodos de distribución del mapache Infostealer

paquetes de exploits. El Infostealer mapache está aprovechando varias formas para su distribución a través de dispositivos, pero sobre todo se basa en la explotación de los kits, ataques de phishing, y el malware incluido. Los cibercriminales son específicamente usando el Fallout EK para generar una instancia de PowerShell desde Internet Explorer y luego descargar la carga útil principal del malware.

Phishing. Las campañas de phishing que llevan el inforstealer se basan en mensajes de correo electrónico que tengan un documento de Word adjunto. Cuando la víctima potencial se abre el documento de Word y permite macros, el código de macro crea una conexión a un dominio malicioso para descargar la carga maliciosa.

software malicioso incluido. Los atacantes también están aprovechando el método de agrupación, donde mapache incluye el software legítimo. Si un usuario descarga un instalador infectada, el malware se instalará en silencio, y el usuario no lo notará.

mapache Infostealer – Eliminación

Con el fin de eliminar por completo la Infostealer mapache de su sistema informático, le recomendamos que siga las instrucciones de eliminación por debajo de este artículo. Si le parece que las dos primeras etapas de eliminación manual para trabajar, sugerimos lo que aconsejan la mayoría de los expertos en seguridad - para descargar y ejecutar un escaneo de su ordenador con un programa anti-malware de confianza.

La descarga de este software no sólo le ahorrará un tiempo, pero se eliminarán todos los archivos de mapache y programas de malware relacionados con ella y protegerá su equipo frente a este tipo de aplicaciones intrusivas y malware en el futuro.

Preparación antes de retirar del mapache Infostealer.

Antes de iniciar el proceso de eliminación real, se recomienda que usted hace los siguientes pasos de preparación.

- Asegúrate de que tienes estas instrucciones siempre abierto y delante de sus ojos.

- Hacer una copia de seguridad de todos sus archivos, aunque pudieran ser dañados. Debe hacer una copia de seguridad de sus datos con una solución de copia de nube y asegurar sus archivos contra cualquier tipo de pérdida, incluso de las amenazas más graves.

- Ser paciente ya que esto podría tomar un tiempo.

- Escanear en busca de malware

- Arreglar registros

- Eliminar archivos de virus

Paso 1: Analizar en busca de mapache Infostealer con la herramienta de SpyHunter Anti-Malware

Paso 2: Limpiar los registros, creado por mapache Infostealer en su ordenador.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, creado por mapache Infostealer existe. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.Paso 3: Find virus files created by Raccoon Infostealer on your PC.

1.Para Windows 8, 8.1 y 10.

Para más nuevos sistemas operativos Windows

1: En su teclado de prensa + R y escribe explorer.exe en el Carrera cuadro de texto y haga clic en el OK botón.

2: Haga clic en su PC en la barra de acceso rápido. Esto suele ser un icono con un monitor y su nombre es ya sea "Mi computadora", "Mi PC" o "Este PC" o lo que sea que usted ha nombrado.

3: Navegue hasta el cuadro de búsqueda en la esquina superior derecha de la pantalla de su PC y escriba "FileExtension:" y después de lo cual escriba la extensión de archivo. Si usted está buscando para ejecutables maliciosos, Un ejemplo puede ser "FileExtension:exe". Después de hacer eso, dejar un espacio y escriba el nombre del archivo que cree que el malware ha creado. Aquí es cómo puede aparecer si se ha encontrado el archivo:

N.B. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para Windows XP, Vista, y 7.

Para más viejos sistemas operativos Windows

En los sistemas operativos Windows más antiguos, el enfoque convencional debería ser el efectivo:

1: Haga clic en el Menu de inicio icono (por lo general en su parte inferior izquierda) y luego elegir el Búsqueda preferencia.

2: Después de que aparezca la ventana de búsqueda, escoger Más opciones avanzadas Del cuadro de asistente de búsqueda. Otra forma es haciendo clic en Todos los archivos y carpetas.

3: Después de ese tipo el nombre del archivo que está buscando y haga clic en el botón Buscar. Esto puede llevar algún tiempo después del cual aparecerán resultados. Si usted ha encontrado el archivo malicioso, usted puede copiar o abrir por su ubicación botón derecho del ratón en eso.

Ahora usted debería ser capaz de descubrir cualquier archivo en Windows, siempre y cuando se encuentra en su disco duro y no se oculta a través de un software especial.

Preguntas frecuentes sobre Raccoon Infostealer

What Does Raccoon Infostealer Trojan Do?

The Raccoon Infostealer Trojan es un programa informático malicioso diseñado para interrumpir, dañar, u obtener acceso no autorizado a un sistema informático. Se puede utilizar para robar datos confidenciales., obtener el control de un sistema, o lanzar otras actividades maliciosas.

¿Pueden los troyanos robar contraseñas??

Sí, Troyanos, como Mapache Infostealer, puede robar contraseñas. Estos programas maliciosos are designed to gain access to a user's computer, espiar a las víctimas y robar información confidencial como datos bancarios y contraseñas.

Can Raccoon Infostealer Trojan Hide Itself?

Sí, puede. Un troyano puede usar varias técnicas para enmascararse, incluyendo rootkits, cifrado, y ofuscación, para esconderse de los escáneres de seguridad y evadir la detección.

¿Se puede eliminar un troyano restableciendo los valores de fábrica??

Sí, un troyano se puede eliminar restableciendo los valores de fábrica de su dispositivo. Esto se debe a que restaurará el dispositivo a su estado original., eliminando cualquier software malicioso que pueda haber sido instalado. Tenga en cuenta que hay troyanos más sofisticados que dejan puertas traseras y vuelven a infectar incluso después de un restablecimiento de fábrica..

Can Raccoon Infostealer Trojan Infect WiFi?

Sí, es posible que un troyano infecte redes WiFi. Cuando un usuario se conecta a la red infectada, el troyano puede propagarse a otros dispositivos conectados y puede acceder a información confidencial en la red.

¿Se pueden eliminar los troyanos??

Sí, Los troyanos se pueden eliminar. Esto generalmente se hace ejecutando un poderoso programa antivirus o antimalware que está diseñado para detectar y eliminar archivos maliciosos.. En algunos casos, también puede ser necesaria la eliminación manual del troyano.

¿Pueden los troyanos robar archivos??

Sí, Los troyanos pueden robar archivos si están instalados en una computadora. Esto se hace permitiendo que el autor de malware o usuario para obtener acceso a la computadora y luego robar los archivos almacenados en ella.

¿Qué antimalware puede eliminar troyanos??

Programas anti-malware como SpyHunter son capaces de buscar y eliminar troyanos de su computadora. Es importante mantener su anti-malware actualizado y escanear regularmente su sistema en busca de cualquier software malicioso..

¿Pueden los troyanos infectar USB??

Sí, Los troyanos pueden infectar USB dispositivos. Troyanos USB normalmente se propaga a través de archivos maliciosos descargados de Internet o compartidos por correo electrónico, allowing the hacker to gain access to a user's confidential data.

Acerca de la investigación Raccoon Infostealer

El contenido que publicamos en SensorsTechForum.com, esta guía práctica de eliminación de Raccoon Infostealer incluida, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el problema específico de los troyanos.

¿Cómo llevamos a cabo la investigación sobre Raccoon Infostealer??

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre las últimas definiciones de malware, incluidos los diversos tipos de troyanos (puerta trasera, downloader, Infostealer, rescate, etc)

Además, the research behind the Raccoon Infostealer threat is backed with VirusTotal.

Para comprender mejor la amenaza que representan los troyanos, Consulte los siguientes artículos que proporcionan detalles informados..