Una nueva táctica de hackers peligrosos ha sido identificado como el ataque de phishing ZeroFont que es responsable de las infecciones causadas por la Oficina 365 manipulación. Esto se hace mediante el uso de tácticas de ingeniería social que manipulan los usuarios a interactuar con los documentos adjuntos que contienen fuentes de tamaño cero. Esta técnica ha demostrado tener éxito y está siendo aprovechado en un ataque en curso contra objetivos en todo el mundo.

ZeroFont ataque de phishing Aprovecha Oficina 365 contra los usuarios

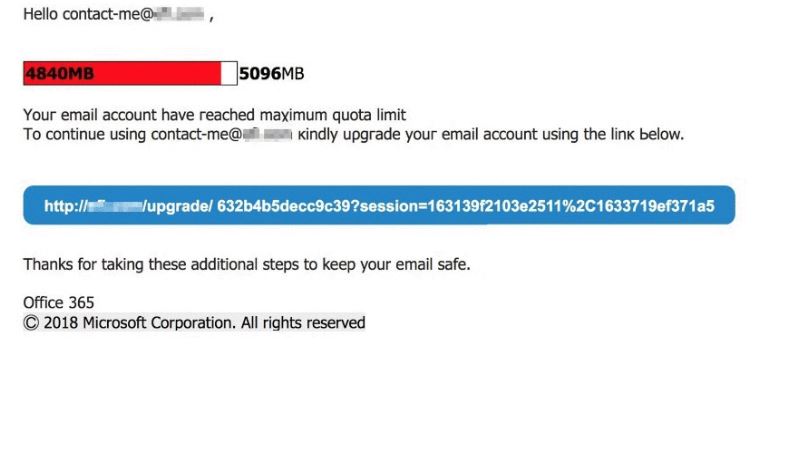

Los investigadores de seguridad que revelaron información sobre el ataque de phishing ZeroFont mostraron que el método de entrega principal son mensajes directos que han sido capaces de engañar a varios filtros anti-spam. Los beneficiarios reciben mensajes de correo electrónico que se parecen a las notificaciones legítimas de los servicios populares. Los piratas informáticos utilizan texto y gráficos tomados y el diseño de los mensajes de correo electrónico utilizando los mismos métodos. El ataque de phishing se marca única, ya que utiliza una forma completamente nueva de estafar a la gente a interactuar con los elementos peligrosos. De acuerdo a los investigadores una de las características principales es el uso de la oficina 365 como el servicio en la nube. Los siguientes pasos son realizados por los operadores de hackers detrás de la campaña:

- Los criminales buscan orquestar la campaña contra la Oficina 365 usuarios de correo electrónico. Pueden perfil usando la información recolectada o trabajar en conjunto con los grupos que tienen su información personal con el fin de crear mesages personalizadas.

- Los mensajes se envían a la oficina 365 servidores y derivación algoritmos de Microsoft mediante el uso de una de derivación procesamiento del lenguaje natural.

- Los usuarios reciben mensajes en su bandeja de entrada que aparecen como notificaciones de seguridad estándar.

El hecho más preocupante es que los hackers han sido capaces de descubrir una manera de dar la vuelta filtros de spam de Microsoft. Esto se hace mediante la emulación de los elementos de diseño de los mensajes legítimos reales tales como las marcas de agua, avisos de copyright y etc.. Los mensajes se construyen de modo que puedan correlacionar con el remitente y los destinatarios, así como la forma en contextos que pueden presentar un cliente real o problema de servicio. Las muestras capturadas parecen personificar 365 notificaciones de límite de cuota.

La razón por la que los ataques se llaman “ZeroFont” se debe a una novedosa técnica que utiliza contenido de fuente de tamaño cero. cadenas de texto al azar se insertan en los mensajes y programados con un tamaño de fuente 0, esto se interpreta por los servidores de correo electrónico y las interfaces gráficas de usuario en la forma correcta. Estas cadenas de texto no son visibles para los usuarios. Al mismo tiempo, el algoritmo lee el texto y banderas oculta que el contenido lo más seguro que se entrega a los destinatarios.

Consecuencias de la ZeroFont ataque de phishing: Más allá de Oficina 365

El ataque de phishing ZeroFont representa el último enfoque novedoso que los hackers están tomando en la entrega de mensajes falsificados a sus objetivos prescritos. Una debilidad se ha encontrado en el algoritmo de Microsoft que maneja el procesamiento del lenguaje natural a través de la modificación tamaño de la fuente de letras al azar. revelaciones públicas sobre dichas vulnerabilidades de alto impacto son enviados por los investigadores de seguridad después de que la compañía ha abordado la cuestión.

El uso de esta técnica puede dirigirse contra otros servicios de alojamiento de correo electrónico y software en la nube. Los grupos criminales pueden utilizar para acciones maliciosas como el siguiente:

- despliegue ransomware - Los piratas informáticos pueden enviar correos electrónicos a través de virus, ya sea uniendo directamente como archivos o hiperenlaces en el contenido del cuerpo.

- El malware de redirección - Tales mensajes de correo electrónico se pueden utilizar para redirigir las víctimas a sitios de hackers controlado.

- Los mensajes de spam - Al superar el SPAM asociado filtra empresas, hackers y otras partes interesadas pueden entregar mensajes personalizados y no personalizados para fines publicitarios.

En este momento no hay información sobre el número de archivos afectados ni los hackers que están aprovechando el ataque de phishing ZeroFont.