Une nouvelle tactique hacker dangereux a été identifié comme l'attaque de phishing ZeroFont qui est responsable des infections causées par le Bureau 365 manipulation. Cela se fait en utilisant des tactiques d'ingénierie sociale qui manipulent les utilisateurs en interaction avec les documents ci-joints contenant des polices zéro taille. Cette technique a fait ses preuves et est exploitée dans une attaque en cours contre des cibles dans le monde entier.

ZeroFont Phishing Attaque Exploite Bureau 365 contre les utilisateurs

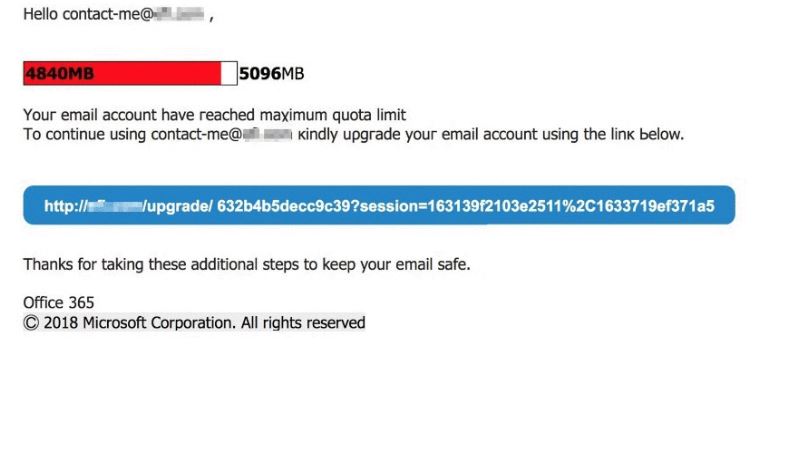

Les chercheurs en sécurité qui ont révélé des informations sur l'attaque de phishing ZeroFont ont présenté que la principale méthode de distribution sont des messages directs qui ont été en mesure de tromper plusieurs filtres anti-SPAM. Les destinataires reçoivent les messages électroniques qui ressemblent à des notifications légitimes des services populaires. Les pirates utilisent du texte et des graphiques prises et concevoir les e-mails en utilisant les mêmes méthodes. L'attaque de phishing est marqué unique car il utilise un toute nouvelle façon de personnes escroquer en interaction avec les éléments dangereux. Selon les chercheurs l'une des principales caractéristiques est l'utilisation du bureau 365 comme le service en nuage. Les étapes suivantes sont faites par les opérateurs de pirates derrière la campagne:

- Les criminels semblent orchestrer la campagne contre l'Office 365 les utilisateurs de messagerie. Ils peuvent établir leur profil en utilisant les informations récoltées ou travailler de concert avec les groupes qui ont leurs renseignements personnels afin de créer mesages personnalisés.

- Les messages sont envoyés au bureau 365 serveurs et contourner les algorithmes de Microsoft à l'aide d'un traitement dérivation du langage naturel.

- Les utilisateurs reçoivent des messages dans leur boîte de réception qui apparaissent comme des notifications de sécurité standard.

Le fait le plus préoccupant est que les pirates ont pu découvrir un moyen de contourner les filtres anti-spam de Microsoft. Cela se fait en émulant les éléments de conception de vrais messages légitimes tels que les filigranes, les mentions de copyright et etc. Les messages sont construits de manière à pouvoir établir une corrélation entre l'expéditeur et les destinataires, ainsi que forme dans des contextes qui peuvent présenter un client réel ou problème de service. Les échantillons capturés semblent imiter 365 notifications de limite de quota.

La raison pour laquelle les attaques sont appelées “ZeroFont” est due à une nouvelle technique qui utilise zéro taille du contenu de la police. chaînes de texte au hasard sont insérés dans les messages et programmés avec une taille de police 0, ceci est interprété par les serveurs de messagerie électronique et les interfaces utilisateur graphiques de la manière correcte. Ces chaînes de texte ne sont pas visibles pour les utilisateurs. En même temps, l'algorithme lit le texte caché et des drapeaux comme contenu sécuritaire qui est remis aux destinataires.

Conséquences de l'hameçonnage ZeroFont Attaque: Au-delà de Bureau 365

L'attaque de phishing ZeroFont représente la dernière nouvelle approche que les pirates prennent en livrant des messages contrefaits à leurs objectifs prescrits. Une faiblesse a été trouvée dans l'algorithme de Microsoft qui gère le traitement du langage naturel par la modification de la taille de la police de lettres aléatoires. informations publiques au sujet de ces vulnérabilités à impact élevé sont affichés par des chercheurs de sécurité après que la compagnie a abordé la question.

L'utilisation de cette technique peut être dirigée contre d'autres services d'hébergement de messagerie et un logiciel cloud. Les groupes criminels peuvent l'utiliser pour des actions malveillantes telles que les suivantes:

- déploiement ransomware - Les pirates peuvent envoyer des virus par e-mails soit par les attacher directement sous forme de fichiers ou les hyperliens dans le contenu du corps.

- Malware Redirect - Ces messages électroniques peuvent être utilisés pour rediriger les victimes vers des sites contrôlés hacker.

- SPAM Messages - En surmontant les filtres anti-spam associés entreprises, les pirates et autres parties intéressées peuvent fournir des messages personnalisés et non personnalisés à des fins publicitaires.

A ce stade, il n'y a pas d'informations sur le nombre de fichiers concernés ni les pirates qui l'attaque phishing tire parti ZeroFont.