Eine neue gefährliche Hacker Taktik wurde als ZeroFont Phishing-Angriff identifiziert, die für Infektionen, die durch Amt verursacht worden ist 365 Manipulation. Dies wird durch die Verwendung von Social-Engineering-Taktiken durchgeführt, die die Benutzer in Interaktion mit angehängten Dokumenten enthalten Null-Größe Schriftarten manipulieren. Diese Technik hat sich bewährt und wird weltweit in einem laufenden Angriff gegen Ziele genutzt.

ZeroFont Phishing Angriff Nutzt Büro 365 gegen Nutzer

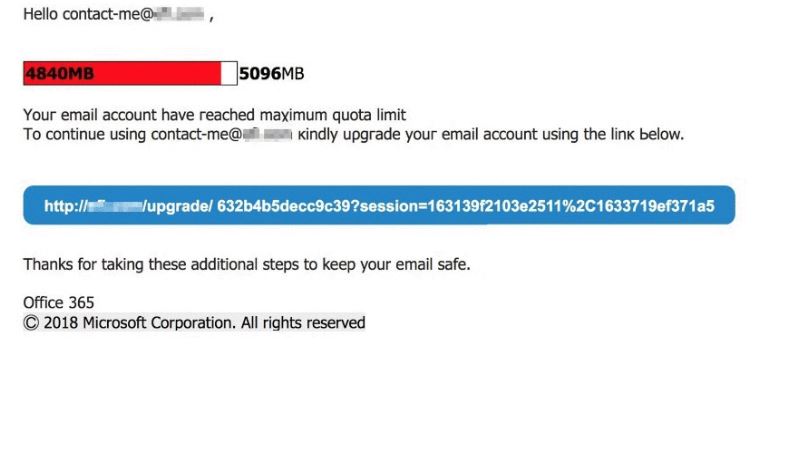

Die Sicherheitsforscher, die Informationen über den ZeroFont Phishing-Angriff zeigte, zur Schau gestellt, dass die Hauptliefermethode sind direkte Nachrichten, die mehrere konnten anti-SPAM-Filter täuschen. Der Empfänger erhält E-Mail-Nachrichten, die wie legitime Mitteilungen von beliebten Dienstleistungen suchen. Der Hacker verwendet, um Text und Grafiken übernommen und gestaltet die E-Mails mit den gleichen Methoden. Der Phishing-Angriff ist einzigartig markiert, wie es verwendet ein völlig neue Art und Weise von Menschen in Interaktion mit den gefährlichen Elementen scamming. Nach Angaben der Forscher eines der wichtigsten Merkmale ist die Verwendung von Office 365 als Cloud-Dienst. Die folgenden Schritte werden von den Hackerbetreiber hinter der Kampagne gemacht:

- Die Kriminellen sehen die Kampagne gegen Amt orchestrieren 365 E-Mail-Nutzer. Sie können das Profil sie geerntet Informationen mit oder arbeiten mit Gruppen, die ihre persönlichen Daten, um personalisierte mesages zu schaffen haben.

- Die Nachrichten werden in Office geschickt 365 Server und Bypass Microsofts Algorithmen, die von einem mit Verarbeitung natürlicher Sprache Bypass.

- Der Anwender erhält Nachrichten in ihrem Posteingang, die als Standard-Sicherheitsmeldungen angezeigt.

Die Tatsache ist, dass in Bezug auf den Hacker einen Weg entdecken konnte um Microsofts SPAM-Filter gehen. Dies wird durch die Emulation der Design-Elemente der realen legitime Nachrichten wie die Wasserzeichen getan, Copyright-Vermerke und etc. Die Nachrichten werden so konstruiert, dass sie mit dem Sender und Empfänger korrelieren, sowie passen in Kontexten, die einen echten Kunden oder Serviceproblem darstellen kann. Die erfassten Proben scheinen imitieren 365 Kontingentgrenze Benachrichtigungen.

Der Grund, warum die Angriffe genannt werden “ZeroFont” ist auf eine neue Technik, die aufgrund nutzt Null-Schriftgröße Inhalt. Zufällige Text-Strings werden in die Nachrichten eingefügt und mit einer Schriftgröße programmiert 0, dies wird durch die E-Mail-Servern und das grafischen Benutzeroberflächen in der richtigen Art und Weise interpretiert. Diese Textzeichenfolgen sind nicht sichtbar für die Nutzer. Zur gleichen Zeit liest der Algorithmus den verborgenen Text und Fahnen es als sicher Inhalte, die an den Empfänger ausgeliefert.

Folgen der ZeroFont Phishing-Angriff: jenseits Büro 365

Der ZeroFont Phishing-Angriff stellt den neuesten neuartigen Ansatz, den Hacker bei der Bereitstellung von gefälschten Nachrichten an ihre vorgeschriebenen Ziele einnehmen. Eine Schwäche hat in Microsoft-Algorithmus gefunden worden, die durch Schriftgröße Modifikation von zufälligen Buchstaben Verarbeitung natürlicher Sprache behandelt. Offenlegungen über solche High-Impact-Schwachstellen werden von Sicherheitsexperten geschrieben, nachdem das Unternehmen das Thema angesprochen hat.

Die Nutzung dieser Technik kann gegen anderen E-Mail-Hosting-Service gerichtet werden und Cloud-Software. Die kriminellen Gruppen kann es für schädliche Aktionen verwenden wie die folgenden:

- Ransomware Deployment - Der Hacker kann Viren durch E-Mails entweder senden sie direkt als Anhänge von Dateien oder Hyperlinks sie in dem Körper Inhalt.

- Malware Redirect - Eine solche E-Mail-Nachrichten können verwendet werden, um die Opfer zu Hacker-kontrollierten Websites zu umleiten.

- Spam-Nachrichten - Durch die damit verbundene SPAM Überwindung filter Unternehmen, Hacker und andere interessierte Parteien können personalisiert und nicht-personalisierte Nachrichten zu Werbezwecken liefern.

An diesem Punkt gibt es keine Informationen über die Anzahl der betroffenen Dateien noch den Hacker, die den ZeroFont Phishing-Angriffs sind die Nutzung.