Crypto-virus sont une menace croissante qui vise à transformer votre journée dans l'autre sens, vous faire payer aux cyber-criminels pour les clés qui ont été chiffrés. Et ce qui est pire est que les cyber-escrocs gardent constamment trouver des moyens nouveaux et plus sophistiqués pour augmenter la défense de leurs virus, la mise en œuvre des clés de chiffrement combinées qui voyagent en toute sécurité à leurs serveurs. Cependant, il y a encore ces virus ransomware qui envoient des informations non cryptées, vous permettant, l'utilisateur de flairer le trafic de votre ordinateur et avec de la chance d'obtenir la clé de décryptage pour vos fichiers. Nous avons conçu pour faire un tutoriel qui est aussi simple que possible pour expliquer théoriquement comment pourriez-vous détecter votre clé de décryptage en reniflant votre trafic web en utilisant Wireshark.

Crypto-virus sont une menace croissante qui vise à transformer votre journée dans l'autre sens, vous faire payer aux cyber-criminels pour les clés qui ont été chiffrés. Et ce qui est pire est que les cyber-escrocs gardent constamment trouver des moyens nouveaux et plus sophistiqués pour augmenter la défense de leurs virus, la mise en œuvre des clés de chiffrement combinées qui voyagent en toute sécurité à leurs serveurs. Cependant, il y a encore ces virus ransomware qui envoient des informations non cryptées, vous permettant, l'utilisateur de flairer le trafic de votre ordinateur et avec de la chance d'obtenir la clé de décryptage pour vos fichiers. Nous avons conçu pour faire un tutoriel qui est aussi simple que possible pour expliquer théoriquement comment pourriez-vous détecter votre clé de décryptage en reniflant votre trafic web en utilisant Wireshark.

Conseil utile: Avant d'engager réellement dans un réseau renifler ou d'autres méthodes que nous avons suggéré ci-dessous, il est urgent conseillé de le faire à partir d'un système informatique sûr et sécurisé non affecté par tout type de logiciels malveillants. Si vous voulez vous assurer que votre système informatique est 100% sécurité pendant que vous suivez ces instructions, les experts conseillent souvent télécharger un outil anti-malware avancée qui est fréquemment mis à jour et propose next-gen protection active contre les virus pour voir si votre PC est sûr:

Spy Hunter scanner ne détecte que la menace. Si vous voulez que la menace d'être retiré automatiquement, vous devez acheter la version complète de l'outil anti-malware.En savoir plus sur l'outil SpyHunter Anti-Malware / Comment désinstaller SpyHunter

Comment ça marche? - Brève explication

Gardez à l'esprit que cette solution est seulement théorique, car les virus ransomware différents effectuent différentes activités sur les PC des utilisateurs. Pour mieux préciser que, la plupart des virus ransomware utilisent l'algorithme de chiffrement - un langage cryptique remplaçant le code de la langue d'origine des fichiers, ce qui les rend inaccessibles. Les deux algorithmes de chiffrement les plus utilisés sont RSA et AES algorithmes de chiffrement. Tous les deux sont extrêmement fort et impénétrable. Autrefois, la plupart des auteurs de logiciels malveillants utilisés un seul chiffrement de chiffrement d'une manière spéciale. L'action standard pour le virus ransomware était la conséquence suivante:

- Laisse tomber est la charge utile.

- Modifier l'éditeur de registre Windows pour exécuter au démarrage ou après l'action spécifique est fait.

- Supprimer les sauvegardes et effectuer d'autres activités.

- Crypter les fichiers.

- Envoyer la clé de décryptage dans un fichier ou une communication directement à la commande et de contrôle (C&C) centre des cyber-criminels.

- Déposez est de rançon et d'autres fichiers de support qui avertissent l'utilisateur de cette "complication".

Cependant, puisque les chercheurs de logiciels malveillants ont uni leurs ressources et de mettre beaucoup d'efforts pour détecter les codes dans les clés de défauts ou de capture de déchiffrement et de développer decrypters libres, auteurs de logiciels malveillants ont également fait tout à fait les améliorations elles-mêmes. Une de ces améliorations met en œuvre un chiffrement bidirectionnel, en utilisant une combinaison de RSA et AES Les algorithmes de chiffrement.

En bref, ils ne pas seulement crypter vos fichiers avec un des chiffrements, mais maintenant ils utilisent également un second algorithme de cryptage pour crypter la clé de décryptage dans un fichier spécial qui est ensuite envoyé à leurs serveurs. Ces fichiers sont impossibles à déchiffrer, et les utilisateurs sont désespérément à la recherche de méthodes alternatives pour les décrypter.

Pour plus d'informations sur cette méthode de chiffrement, veuillez visiter:

Expliqué Ransomware Encryption - Pourquoi est-il si efficace?

Une autre tactique les cyber-escroc "devs" ont commencé à utiliser est un soi-disant bloc de chaînage de chiffrement. Ceci est un mode qui explique brièvement, rompt le fichier si vous essayez d'y toucher, de prendre toute forme de récupération totalement impossible.

Si, voici où nous sommes. À ce point, il y a même des nouveaux développements dans le monde de ransomware, qui sont encore à être révélé.

Il est très difficile de rester en avance sur ransomware, mais malgré tout, nous avons décidé de vous montrer comment utiliser Wireshark à votre avantage et nous espérons intercepter le trafic HTTP dans le bon moment. Cependant, garder à l'esprit que ces instructions sont THÉORIQUE, et il y a beaucoup de facteurs qui peuvent les empêcher de travailler dans une situation réelle. Encore, il vaut mieux que de ne pas essayer avant de payer la rançon, droite?

En utilisant Wireshark pour trouver la clé Déchiffrement

Avant de télécharger et d'utiliser Wireshark - l'un des réseaux le plus largement utilisé renifleurs là-bas, vous devriez avoir l'exécutable du malware en veille et infecter votre ordinateur une fois de plus. Cependant, garder à l'esprit que certains virus ransomware effectuer nouvelle chiffrement chaque fois qu'un ordinateur est redémarré ainsi, de sorte que vous devez également configurer Wireshark pour exécuter automatiquement au démarrage. Commençons!

Étape 1: Télécharger Wireshark sur votre ordinateur en cliquant sur les boutons suivants( pour votre version de Windows)

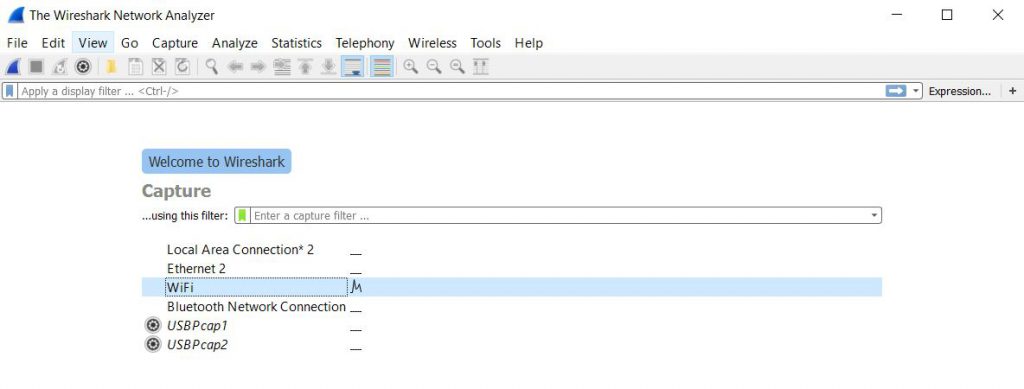

Étape 2: Courir, configurer et apprendre à renifler des paquets avec Wireshark. Pour apprendre comment démarrer l'analyse de paquets et de vérifier où vos paquets enregistrent les données, vous devez ouvrir Wireshark d'abord et ensuite choisir votre interface réseau actif pour analyser les paquets. Pour la plupart des utilisateurs, ce serait l'interface avec le trafic sautiller sur son droit. Vous devez choisir et cliquer deux fois rapidement pour commencer à renifler:

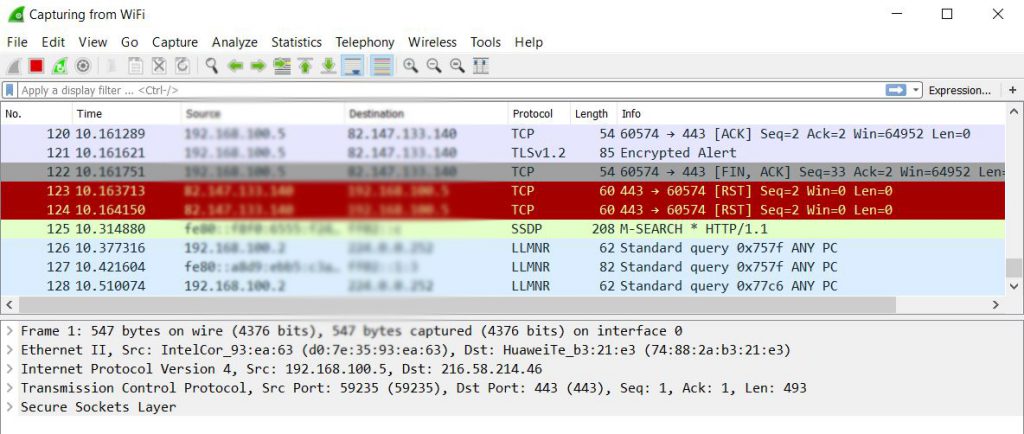

Étape 3: Renifler paquets. Depuis virus ransomware communiquent via le trafic HTTP, vous devez filtrer tous les paquets première. Voici comment les paquets regardent d'abord après avoir choisi votre interface et renifler le trafic de celui-ci:

Pour intercepter uniquement le trafic HTTP, vous devez taper le texte suivant dans la barre de filtre d'affichage:

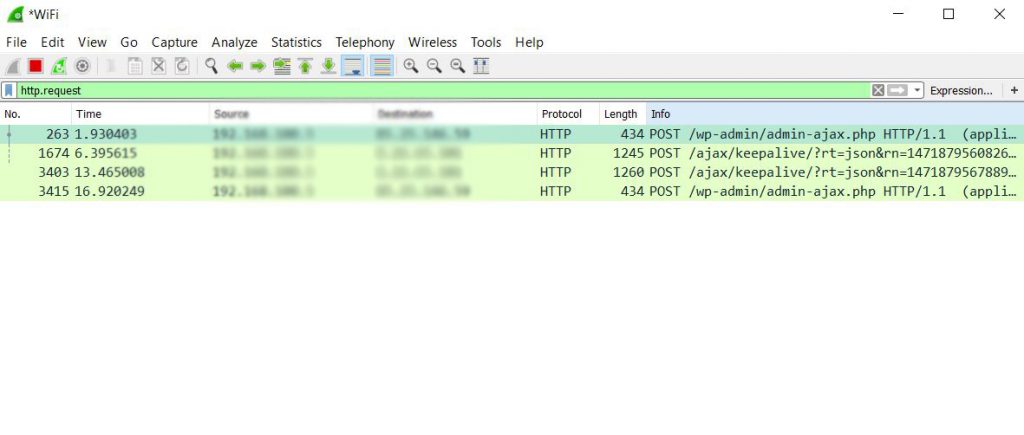

→ http.request - Pour intercepter le trafic demandé

Une fois filtrée, il devrait ressembler à ceci:

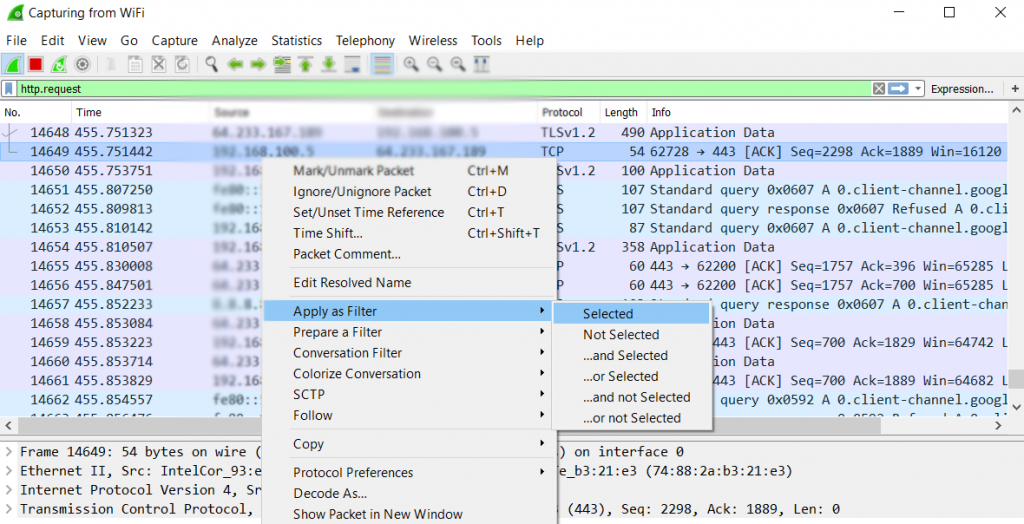

Vous pouvez également filtrer les adresses IP source et destination en faisant défiler vers le haut et vers le bas et le choix d'une adresse, puis à droite cliquant dessus et en accédant à la fonction suivante:

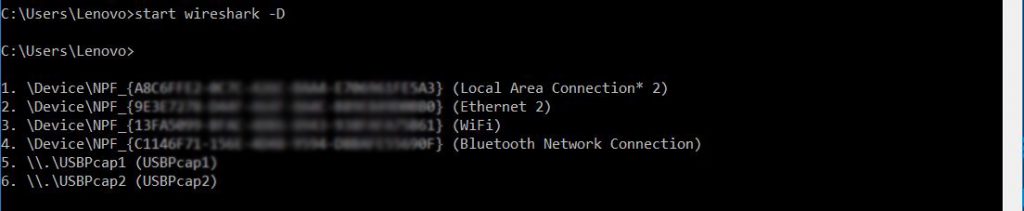

Étape 4: Configurer Wireshark pour exécuter automatiquement. Faire ça, premier, vous devriez aller à l'invite de commande de votre ordinateur en tapant cmd sur votre recherche Windows et l'exécuter. De là, tapez la commande suivante avec le capital "-RÉ" réglage pour obtenir la clé unique pour votre interface. Les touches doivent ressembler à ce qui suit:

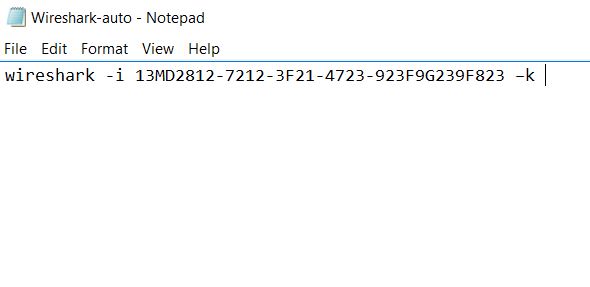

Étape 5: Copiez la clé pour votre connexion active et de créer un nouveau document texte et il écrire le code suivant:

→ wireshark -i 13MD2812-7212-3F21-4723-923F9G239F823(<= Your copied key) –k

Vous pouvez en outre modifier la commande en ajoutant le -w lettre et la création d'un nom pour le fichier qui va l'enregistrer sur votre ordinateur, vous permettant d'analyser les paquets. Le résultat devrait ressembler similaire à celui-ci:

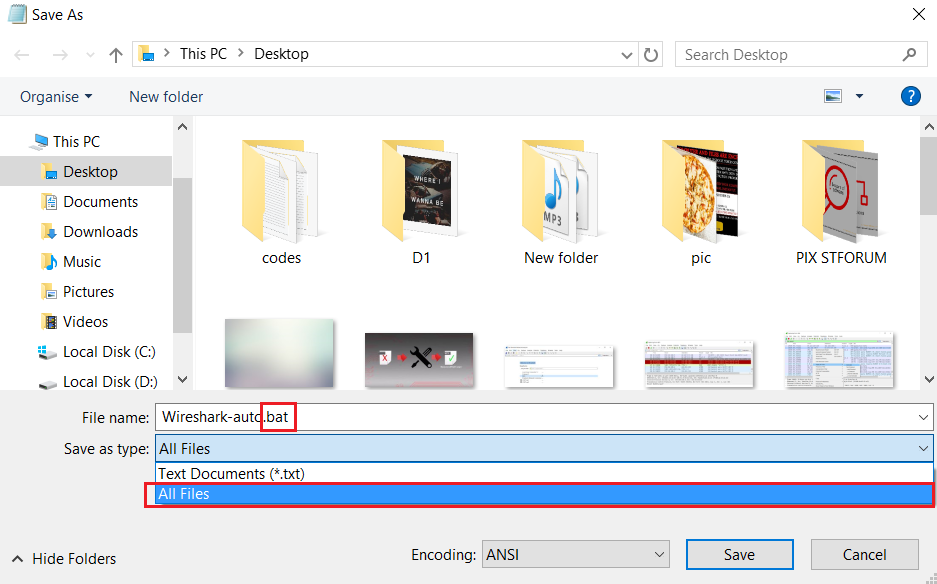

Étape 6: Enregistrez le document texte nouvellement créé comme un fichier .bat, en allant à Fichier> Enregistrer sous ... et en choisissant tous les fichiers après quoi taper .BAT comme une extension de fichier, comme l'image ci-dessous montre. Assurez-vous que le nom du fichier et l'emplacement où vous l'enregistrez sont faciles à trouver:

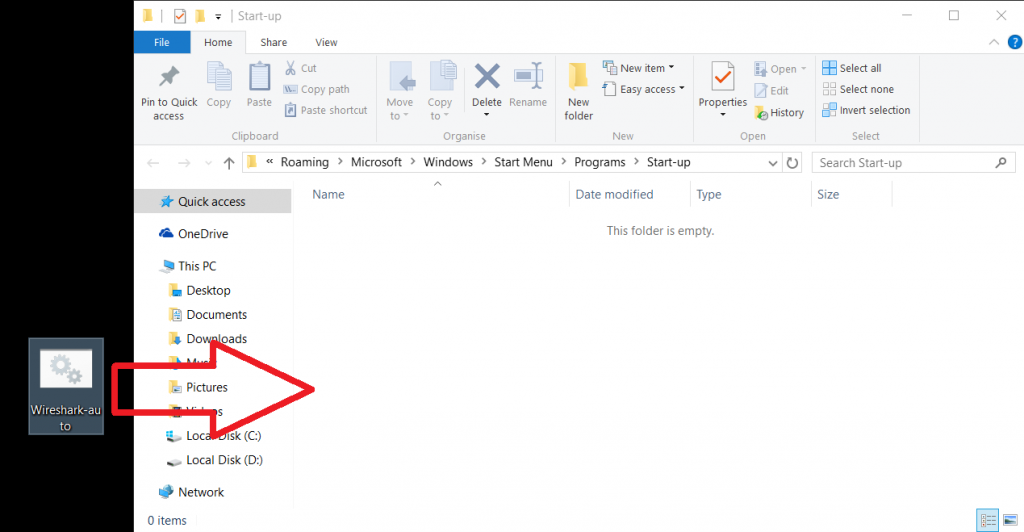

Étape 7: Collez le fichier .bat dans le dossier de démarrage de Windows. L'emplacement original du dossier est:

→ C:\Users Nom d'utilisateur AppData Roaming Menu Microsoft Windows Démarrer Programmes Démarrage,/p>

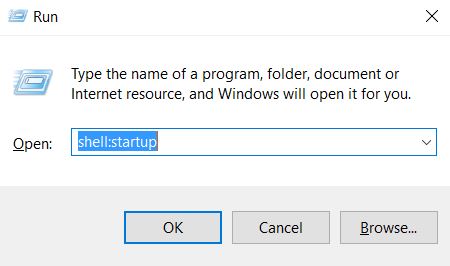

Pour accéder facilement à ce, presse Bouton windows + R combinaison de touches et dans le type de boîte de fenêtre - shell:Commencez, comme l'image ci-dessous montre, puis cliquez sur OK:

Une fois l'ordinateur redémarré, si le virus ransomware crypte vos fichiers après ce qui génère une clé et l'envoie aux cyber-criminels’ serveurs, vous devriez être en mesure d'intercepter les paquets de communication et de les analyser.

Étape 8: La façon d'analyser le trafic?

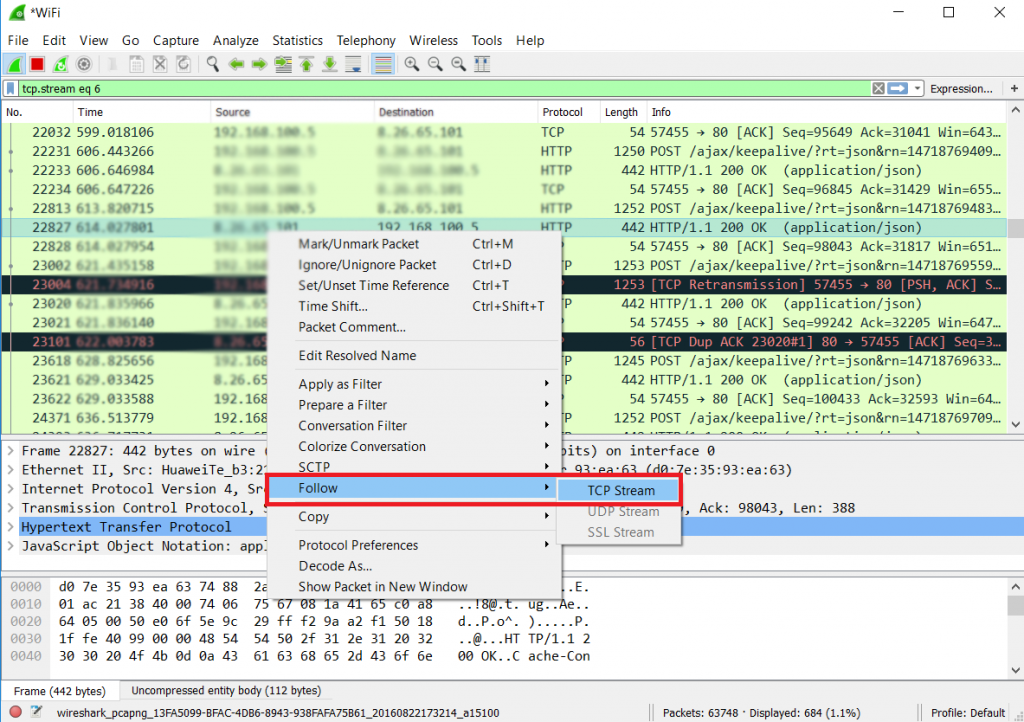

Afin d'analyser le trafic d'un paquet donné, simplement faites un clic droit puis cliquez sur les points suivants pour intercepter le trafic:

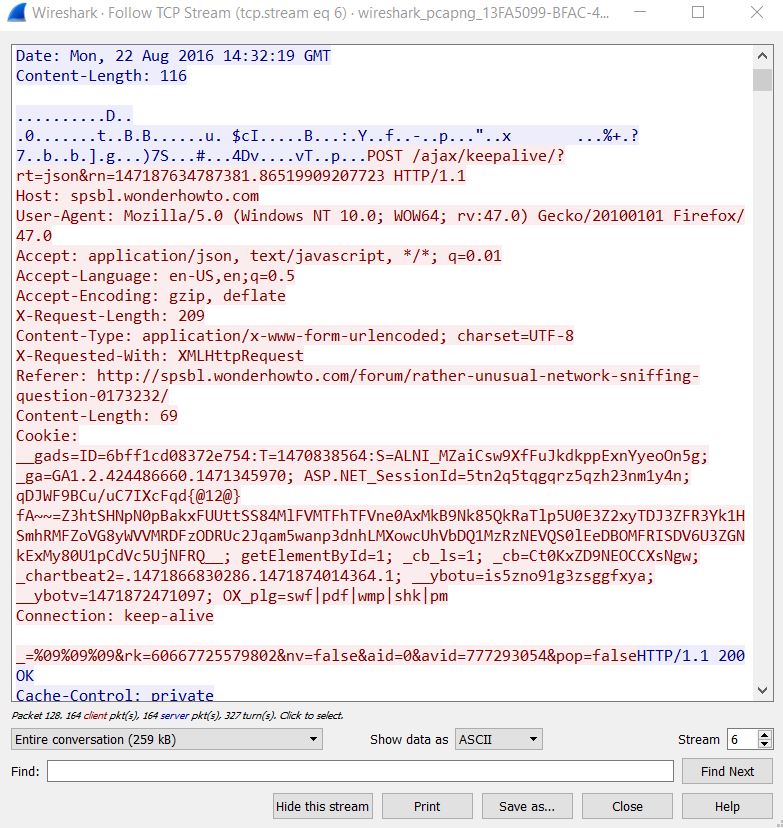

Après avoir fait cela, une fenêtre apparaîtra avec les informations. Assurez-vous d'inspecter soigneusement l'information et rechercher des mots-clés qui donnent loin les clés de chiffrement, comme crypté, RSA, AES, etc. Prenez votre temps et vérifier la taille des paquets, assurez-vous qu'ils sont semblables à la taille d'un fichier de clé.

Renifler Ransomware déchiffrage Keys - choses que vous devez savoir

Comme mentionné précédemment, ce tutoriel est entièrement théorique et dans le cas où vous ne pouvez pas faire face et flairer les clés, nous vous conseillons fortement de retirer le ransomware que vous a infecté et tenter de restaurer vos fichiers en utilisant les instructions étape par étape ci-dessous. Aussi, si vous allez essayer cette méthode, vous nous vous conseillons vivement de le tester d'abord sur votre ordinateur et de voir le trafic. Un exemple de la façon dont les chercheurs ont identifié le trafic par ransomware est le recherche, effectuée par des experts du réseau Paloalto sur Locky ransomware, que nous vous conseillons également de vérifier.

- Étape 1

- Étape 2

- Étape 3

- Étape 4

- Étape 5

Étape 1: Rechercher les Ransomware avec SpyHunter Anti-Malware outil

Suppression automatique des rançongiciels - Guide vidéo

Étape 2: Désinstallez Ransomware et les logiciels malveillants associés de Windows

Voici une méthode en quelques étapes simples qui devraient pouvoir désinstaller la plupart des programmes. Peu importe si vous utilisez Windows 10, 8, 7, Vista ou XP, ces mesures seront faire le travail. Faire glisser le programme ou de son dossier à la corbeille peut être un très mauvaise décision. Si vous faites cela, des morceaux du programme sont laissés, et qui peut conduire à un travail instable de votre PC, erreurs avec les associations de types de fichiers et d'autres activités désagréables. La bonne façon d'obtenir un programme sur votre ordinateur est de le désinstaller. Pour ce faire,:

Suivez les instructions ci-dessus et vous supprimerez avec succès la plupart des programmes indésirables et malveillants.

Suivez les instructions ci-dessus et vous supprimerez avec succès la plupart des programmes indésirables et malveillants.

Étape 3: Nettoyer les registres, créé par Ransomware sur votre ordinateur.

Les registres généralement ciblés des machines Windows sont les suivantes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Vous pouvez y accéder en ouvrant l'éditeur de Registre Windows et la suppression de toutes les valeurs, créé par Ransomware il. Cela peut se produire en suivant les étapes ci-dessous:

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.

Avant de commencer "Étape 4", S'il vous plaît démarrer en mode normal, dans le cas où vous êtes actuellement en mode sans échec.

Cela vous permettra d'installer et utilisation SpyHunter 5 avec succès.

Étape 4: Démarrez votre PC en mode sans échec pour isoler et éliminer Ransomware

Étape 5: Essayez de restaurer des fichiers Chiffré par Ransomware.

Méthode 1: Utilisez STOP Decrypter par Emsisoft.

Toutes les variantes de ce ransomware peuvent être décryptées gratuitement, mais nous avons ajouté le décrypteur utilisé par des chercheurs qui est souvent mis à jour avec les variantes qui finissent par devenir décryptés. Vous pouvez essayer de décrypter vos fichiers en utilisant les instructions ci-dessous, mais si elles ne fonctionnent pas, puis, malheureusement, votre variante du virus ransomware n'est pas déchiffrable.

Suivez les instructions ci-dessous pour utiliser le décrypteur Emsisoft et décrypter vos fichiers gratuitement. Tu peux télécharger l'outil de décryptage Emsisoft liée ici puis suivez les étapes indiquées ci-dessous:

1 Clic-droit sur le décrypteur et cliquez sur Exécuter en tant qu'administrateur comme indiqué ci-dessous:

2. D'accord avec les termes de la licence:

3. Cliquer sur "Ajouter le dossier" puis ajoutez les dossiers où vous voulez que les fichiers décryptés comme indiqué ci-dessous:

4. Cliquer sur "Décrypter" et attendez que vos fichiers à décoder.

Note: Crédit pour le décrypteur va EMSISOFT chercheurs qui ont fait la percée avec ce virus.

Méthode 2: Utiliser un logiciel de récupération de données

infections Ransomware et Ransomware visent à chiffrer vos fichiers à l'aide d'un algorithme de chiffrement qui peut être très difficile à déchiffrer. Voilà pourquoi nous avons proposé une méthode de récupération de données qui peuvent vous aider à faire le tour de décryptage direct et essayer de restaurer vos fichiers. Gardez à l'esprit que cette méthode ne peut pas être 100% efficace, mais peut aussi vous aider un peu ou beaucoup dans différentes situations.

Cliquez simplement sur le lien et sur les menus du site en haut, choisir Récupération de données - Assistant de récupération de données pour Windows ou Mac (en fonction de votre système d'exploitation), puis téléchargez et exécutez l'outil.

Ransomware-FAQ

What is Ransomware Ransomware?

Le ransomware est un ransomware infection - les logiciels malveillants qui pénètrent silencieusement dans votre ordinateur et bloquent l'accès à l'ordinateur lui-même ou chiffrent vos fichiers.

De nombreux virus rançongiciels utilisent des algorithmes de cryptage sophistiqués pour rendre vos fichiers inaccessibles. Le but des infections par rançongiciels est d'exiger que vous payiez un paiement de rançon pour avoir accès à vos fichiers..

What Does Ransomware Ransomware Do?

Les ransomwares en général sont un logiciel malveillant qui est conçu pour bloquer l'accès à votre ordinateur ou à vos fichiers jusqu'à ce qu'une rançon soit payée.

Les virus Ransomware peuvent également endommager votre système, corrompre les données et supprimer des fichiers, entraînant la perte permanente de fichiers importants.

How Does Ransomware Infect?

De plusieurs façons: Ransomware Ransomware infecte les ordinateurs en étant envoyé par e-mails de phishing, contenant un virus attaché. Cette pièce jointe est généralement masquée comme un document important, comme une facture, un document bancaire ou encore un billet d'avion et cela semble très convaincant aux utilisateurs.

Another way you may become a victim of Ransomware is if you télécharger un faux installateur, crack ou correctif provenant d'un site Web de mauvaise réputation ou si vous cliquez sur un lien de virus. De nombreux utilisateurs signalent avoir contracté un ransomware en téléchargeant des torrents.

How to Open .Ransomware files?

Toi can't sans décrypteur. À ce point, la .Ransomware les fichiers sont crypté. Vous ne pouvez les ouvrir qu'une fois qu'ils ont été déchiffrés à l'aide d'une clé de déchiffrement spécifique à un algorithme particulier..

Que faire si un décrypteur ne fonctionne pas?

Ne panique pas, et sauvegarder les fichiers. Si un déchiffreur n'a pas déchiffré votre .Ransomware fichiers avec succès, alors ne désespérez pas, parce que ce virus est encore nouveau.

Puis-je restaurer ".Ransomware" dossiers?

Oui, parfois les fichiers peuvent être restaurés. Nous avons proposé plusieurs méthodes de récupération de fichiers cela pourrait fonctionner si vous souhaitez restaurer .Ransomware fichiers.

Ces méthodes ne sont en aucun cas 100% garanti que vous pourrez récupérer vos fichiers. Mais si vous avez une sauvegarde, vos chances de succès sont bien plus grandes.

How To Get Rid of Ransomware Virus?

Le moyen le plus sûr et le plus efficace pour supprimer cette infection par rançongiciel est d'utiliser un programme anti-malware professionnel.

Il recherchera et localisera le ransomware Ransomware, puis le supprimera sans causer de dommages supplémentaires à vos fichiers .Ransomware importants.

Puis-je signaler un ransomware aux autorités?

Au cas où votre ordinateur serait infecté par une infection ransomware, vous pouvez le signaler aux services de police locaux. Il peut aider les autorités du monde entier à suivre et à déterminer les auteurs du virus qui a infecté votre ordinateur.

Dessous, nous avons préparé une liste de sites Web gouvernementaux, où vous pouvez déposer un rapport au cas où vous seriez victime d'un cybercriminalité:

Autorités de cybersécurité, responsable de la gestion des rapports d'attaque de ransomware dans différentes régions du monde:

Allemagne - Portail officiel de la police allemande

États Unis - IC3 Centre de plaintes contre la criminalité sur Internet

Royaume-Uni - Action Fraud Police

France - Ministère de l'Intérieur

Italie - Police d'État

Espagne - Police nationale

Pays-Bas - Forces de l'ordre

Pologne - Police

le Portugal - Police judiciaire

Grèce - Unité de la cybercriminalité (Police hellénique)

Inde - Police de Mumbai - Cellule d'enquête sur la cybercriminalité

Australie - Australian High Tech Crime Center

Les rapports peuvent recevoir une réponse dans des délais différents, selon vos autorités locales.

Pouvez-vous empêcher les ransomwares de crypter vos fichiers?

Oui, vous pouvez empêcher les ransomwares. La meilleure façon de le faire est de vous assurer que votre système informatique est mis à jour avec les derniers correctifs de sécurité., utiliser un programme anti-malware réputé et pare-feu, sauvegardez fréquemment vos fichiers importants, et évitez de cliquer sur liens malveillants ou télécharger des fichiers inconnus.

Can Ransomware Ransomware Steal Your Data?

Oui, dans la plupart des cas, un rançongiciel va voler vos informations. It is a form of malware that steals data from a user's computer, le crypte, puis demande une rançon pour le décrypter.

Dans de nombreux cas,, la auteurs de logiciels malveillants ou les attaquants menaceront de supprimer les données ou le publier en ligne à moins que la rançon est payée.

Un ransomware peut-il infecter le WiFi?

Oui, un ransomware peut infecter les réseaux WiFi, car des acteurs malveillants peuvent l'utiliser pour prendre le contrôle du réseau, voler des données confidentielles, et verrouiller les utilisateurs. Si une attaque de ransomware réussit, cela pourrait entraîner une perte de service et/ou de données, et dans certains cas, pertes financières.

Dois-je payer un rançongiciel?

Aucun, vous ne devriez pas payer les extorqueurs de rançongiciels. Les payer ne fait qu'encourager les criminels et ne garantit pas que les fichiers ou les données seront restaurés. La meilleure approche consiste à disposer d'une sauvegarde sécurisée des données importantes et à être vigilant quant à la sécurité en premier lieu.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, les pirates peuvent toujours avoir accès à votre ordinateur, données, ou des fichiers et peut continuer à menacer de les exposer ou de les supprimer, ou même les utiliser pour commettre des cybercrimes. Dans certains cas,, ils peuvent même continuer à exiger des paiements de rançon supplémentaires.

Une attaque de ransomware peut-elle être détectée?

Oui, les rançongiciels peuvent être détectés. Logiciel anti-malware et autres outils de sécurité avancés peut détecter les ransomwares et alerter l'utilisateur quand il est présent sur une machine.

Il est important de se tenir au courant des dernières mesures de sécurité et de maintenir les logiciels de sécurité à jour pour s'assurer que les ransomwares peuvent être détectés et empêchés..

Les criminels du ransomware se font-ils prendre?

Oui, les criminels rançongiciels se font prendre. Les organismes d'application de la loi, comme le FBI, Interpol et d'autres ont réussi à traquer et à poursuivre les criminels de ransomware aux États-Unis et dans d'autres pays.. Alors que les menaces de rançongiciels continuent d'augmenter, il en va de même pour l'activité d'application.

À propos de la recherche sur les ransomwares

Le contenu que nous publions sur SensorsTechForum.com, ce guide de suppression de Ransomware inclus, est le résultat de recherches approfondies, le travail acharné et le dévouement de notre équipe pour vous aider à supprimer les logiciels malveillants spécifiques et à restaurer vos fichiers cryptés.

Comment avons-nous mené la recherche sur ce ransomware?

Notre recherche est basée sur une enquête indépendante. Nous sommes en contact avec des chercheurs indépendants en sécurité, et en tant que tel, nous recevons des mises à jour quotidiennes sur les dernières définitions de logiciels malveillants et de ransomwares.

En outre, la recherche derrière la menace Ransomware ransomware est soutenue par VirusTotal et l' projet NoMoreRansom.

Pour mieux comprendre la menace des ransomwares, veuillez vous référer aux articles suivants qui fournissent des détails bien informés.

En tant que site dédié à fournir des instructions de suppression gratuites pour les ransomwares et les malwares depuis 2014, La recommandation de SensorsTechForum est de ne prêter attention qu'aux sources fiables.

Comment reconnaître des sources fiables:

- Vérifiez toujours "À propos de nous" page web.

- Profil du créateur de contenu.

- Assurez-vous que de vraies personnes sont derrière le site et non de faux noms et profils.

- Vérifiez Facebook, Profils personnels LinkedIn et Twitter.

J'ai essayé de suivre vos recommandations sur wireshark et en quelque sorte j'obtenir de trouver plusieurs lignes qui contiennent la description suivante “infos”:

“serveur Bonjour, Certificat, statut de certificat, échange de clés du serveur, Bonjour Server fait”

“échange de clés client, Change Cipher Spec, un message Encrypted Handshake”

Ensuite Application Data……

Et cela se passe et sur tout le temps entre une source et une destination (toujours le même).

Je peux faire un clic droit sur la ligne, puis “suivre” et “TCP” : il ouvre une fenêtre avec un dialogue, mais je ne sais pas si je pouvais trouver dans un “clé” et je ne sais pas non plus comment le reconnaître. Il ne ressemble pas à un texte commun, mais comprend un mélange entre les mots, net adresses, symboles…

Supposons qu'il est possible ang Je trouve, comment alors coul Je l'utilise? Je ne sais pas comment construire ma propre décrypteur de travail.

Y at-il quelqu'un ici qui sait plus sur tout cela et a essayé la voie de wireshark reniflant et aurait quelques conseils pour moi d'utiliser le logiciel et d'apprendre à découvrir mon “clé”?

Merci pour votre temps

Bonjour, s'il vous plaît voir les filtres suivants que vous pouvez utiliser sur le boîtier de filtre sur le dessus de l'endroit où les paquets sont de votre logiciel Wireshark:

1. ip.addr == 10.0.0.1 [Définit un filtre pour tout paquet avec 10.0.0.1, soit comme le

la source ou]

2. ip.addr == 10.0.0.1 && ip.addr == 10.0.0.2 [ensembles

un filtre de conversation entre les deux adresses IP définies]

3. http ou dns [ensembles

un filtre pour afficher tous les http et dns]

4. tcp.port == 4000

[définit un filtre pour tout paquet TCP avec 4000 comme une source ou un port dest]

5. tcp.flags.reset == 1

[affiche tous les réinitialisations TCP]

6. http.request

[affiche toutes les requêtes HTTP GET]

7. tcp contient

circulation [affiche tous les paquets TCP qui contiennent le mot «trafic».

Excellente lors de la recherche sur une chaîne spécifique ou un ID utilisateur]

8. !(arp ou ICMP ou

dns) [masques sur arp, icmp, dns, ou quoi que d'autres protocoles peuvent être

bruit de fond. Ce qui vous permet de se concentrer sur le trafic d'intérêt]

9. udp contient

33:27:58 [définit un filtre pour les valeurs HEX de 0x33 0x27 0x58 à tout

offset]

10. tcp.analysis.retransmission

[affiche toutes les retransmissions dans la trace. Aide lors de la poursuite de ralentissement

les performances des applications et la perte de paquets]

Vous pouvez également trouver d'autres recommandations utiles il. Aussi, garder à l'esprit que vous devriez vous concentrer sur le trafic POST lorsqu'une infection a lieu. Si vous avez le malware, essayer de réinfecter un ordinateur de test tout en surveillant les paquets. Cela peut vous aider à acquérir une compréhension plus profonde sur la façon dont les logiciels malveillants communique.

De plus, lorsque vous “Suivez flux TCP” d'un paquet donné, Wireshark le soi-disant “SSL Dissector” qui, dans certains cas, peut être utilisé pour déchiffrer certaines des données là-bas et donner un sens. Ransomware est en constante évolution, cependant, et ne peuvent également envoyer directement la clé de décryptage, mais au lieu de télécharger un fichier .KEY aux cyber-criminels’ serveurs de commande qui est également chiffrés avec un algorithme fort. Donc, si vous utilisez Wireshark, vérifiez d'abord que le virus ne crée pas un tel fichier et envoie directement l'information via TCP ou une autre forme.

uploads.disquscdn.com/images/6df279d43a1a06afaa3be30dec6ba88d76cc48bc0475bad505862d8218082139.jpg

uploads.disquscdn.com/images/dcb0ed4b8a03a87ddecfd8343fe75b22c6a5686d75675e2e8603800301d12927.jpg

Est-il travailler avec Cerber ransomware?

Je suis infecté par Spora. Je le fichier html avec ma carte d'identité et beaucoup de paires avec les fichiers encripted et non encripted. Pouvez-vous extraire les clés de Encription de tous ces pour decript le reste de mes fichiers? Ou connaissez-vous quelqu'un qui peut le faire? Merci.

calin.huidu@gmail.com

bonne méthode. Parfois, il peut être plus facile si vous connaissez les vulnérabilités du Dharma. Nous ne publierons pas cette, Sinon, nous faisons l'attention du programmeur.

Salut, Est-il possible de décrypter les fichiers cryptés avec le virus Rapid ransomware?

Bonjour, a réussi à décrypter quelqu'un avec succès les fichiers cryptés avec le Rapid Ransomware?

Bonjour, a réussi à décrypter quelqu'un avec succès les fichiers cryptés avec le Rapid Ransomware?

J'infecté mes fichiers un virus qui ajoute l'extension .krab, comment je peux déchiffrer les fichiers.

Hey, je viens de me infecté par Hermès 2.1 disponible sur le net

Bonjour l’odinateur de mon patron est infecté que faire cela contient de nombreux document sensible et important. Il est infecté par Grandcrab V4 je peut avoir une clé qui fonctionne pour ton débloquer et supprimer ce malware s’il vous plait.

S'il vous plaît aidez-moi le virus de .moresa extention n'est pas déchiffrées par l'arrêt Decrypter de mon ordinateur tous mes fichiers ont été déchiffrés avec ce virus moresa

Aucune clé pour l'identification: PBADSc0wL8KOzd5eGIaVThjIPeGxRqrsQgvU3qt1 (.moresa )

Aucune clé pour l'identification: thCga3VaHug7jcvBWukhPrjC7a214iSfVCsbRuQi (.moresa )

ID non identifiée: PBADSc0wL8KOzd5eGIaVThjIPeGxRqrsQgvU3qt1 (.moresa )

ID non identifiée: thCga3VaHug7jcvBWukhPrjC7a214iSfVCsbRuQi (.moresa )

La preuve est ci-dessous

—————————————-

STOPDecrypter v2.0.2.3

OS Microsoft Windows NT 6.2.9200.0, .NET Framework version 4.0.30319.42000—————————————-

Erreur sur le fichier « E:\autorun.inf lpt3.Drive_is_protected_against_flash_viruses_by_RegRun »: System.ArgumentException: FileStream ne sera pas ouvrir les périphériques Win32 tels que des partitions de disque et les lecteurs de bande. Évitez d'utiliser “\\.\” dans le trajet.

et System.IO.FileStream.Init(String path, Mode FileMode, accès FileAccess, droits int32, useRights booléennes, part FileShare, Int32 bufferSize, Options FileOptions, SECURITY_ATTRIBUTES secAttrs, chaîne msgPath, Boolean bFromProxy, Boolean useLongPath, Boolean checkHost)

à System.IO.FileStream..ctor(String path, Mode FileMode, accès FileAccess)

à STOPDecrypter.Decrypter.FileIsSupported(chaîne filepath)

à STOPDecrypter.MainForm.DecryptDirectory(emplacement String, boolean supprimer)

Erreur sur le fichier « E:\comment.htt lpt3.Drive_is_protected_against_flash_viruses_by_RegRun »: System.ArgumentException: FileStream ne sera pas ouvrir les périphériques Win32 tels que des partitions de disque et les lecteurs de bande. Évitez d'utiliser “\\.\” dans le trajet.

et System.IO.FileStream.Init(String path, Mode FileMode, accès FileAccess, droits int32, useRights booléennes, part FileShare, Int32 bufferSize, Options FileOptions, SECURITY_ATTRIBUTES secAttrs, chaîne msgPath, Boolean bFromProxy, Boolean useLongPath, Boolean checkHost)

à System.IO.FileStream..ctor(String path, Mode FileMode, accès FileAccess)

à STOPDecrypter.Decrypter.FileIsSupported(chaîne filepath)

à STOPDecrypter.MainForm.DecryptDirectory(emplacement String, boolean supprimer)

Erreur sur le fichier « E:\desktop.ini lpt3.Drive_is_protected_against_flash_viruses_by_RegRun »: System.ArgumentException: FileStream ne sera pas ouvrir les périphériques Win32 tels que des partitions de disque et les lecteurs de bande. Évitez d'utiliser “\\.\” dans le trajet.

et System.IO.FileStream.Init(String path, Mode FileMode, accès FileAccess, droits int32, useRights booléennes, part FileShare, Int32 bufferSize, Options FileOptions, SECURITY_ATTRIBUTES secAttrs, chaîne msgPath, Boolean bFromProxy, Boolean useLongPath, Boolean checkHost)

à System.IO.FileStream..ctor(String path, Mode FileMode, accès FileAccess)

à STOPDecrypter.Decrypter.FileIsSupported(chaîne filepath)

à STOPDecrypter.MainForm.DecryptDirectory(emplacement String, boolean supprimer)

Erreur: System.UnauthorizedAccessException: (5) L'accès est refusé: [Et:\Information de volume du system]

à Alphaleonis.Win32.NativeError.ThrowException(UInt32 errorCode, chaîne readPath, chaîne writePath) en C:\Users jjangli Documents GitHub AlphaFS AlphaFS NativeError.cs:ligne 121

à Alphaleonis.Win32.Filesystem.FindFileSystemEntryInfo.ThrowPossibleException(UInt32 lastError, chaîne pathLp) en C:\Users jjangli Documents GitHub AlphaFS AlphaFS Filesystem FindFileSystemEntryInfo.cs:ligne 409

à Alphaleonis.Win32.Filesystem.FindFileSystemEntryInfo.FindFirstFile(chaîne pathLp, WIN32_FIND_DATA& win32FindData, Boolean suppressException) en C:\Users jjangli Documents GitHub AlphaFS AlphaFS Filesystem FindFileSystemEntryInfo.cs:ligne 297

à Alphaleonis.Win32.Filesystem.FindFileSystemEntryInfo.d__88`1.MoveNext() en C:\Users jjangli Documents GitHub AlphaFS AlphaFS Filesystem FindFileSystemEntryInfo.cs:ligne 466

à STOPDecrypter.MainForm.DecryptDirectory(emplacement String, boolean supprimer)

———————————————–

Monsieur mon ordinateur a complètement endommagé par le plus récent virus Ransomware extention

” .moresa “. Cette extention a été attaché avec tous mes fichiers informatiques images vidéos logiciel pdf. Bien que le virus a supprimé après avoir utilisé SpyHunter Anti-Malware outil. Mais maintenant mon toutes les données personnelles ne sont pas déchiffre en raison de cette ” .moresa ” virus extention. S'il vous plaît aidez-moi merci. J'ai reçu les données suivantes des pirates:

ATTENTION!

Ne vous inquiétez pas mon ami, vous pouvez retourner tous vos fichiers!

Tous vos fichiers comme des photos, bases de données, documents et autres importants sont chiffrés avec le chiffrement et clé unique la plus forte.

La seule méthode de récupération de fichiers est d'acheter outil Décrypter et clé unique pour vous.

Ce logiciel décrypte tous vos fichiers cryptés.

Quelles sont les garanties que vous avez?

Vous pouvez envoyer un de votre fichier crypté à partir de votre PC et nous le déchiffrer gratuitement.

Mais nous pouvons déchiffrer seulement 1 déposer gratuitement. Fichier ne doit pas contenir des informations précieuses.

Vous pouvez obtenir et regarder présentation vidéo Décrypter outil:

Prix de la clé privée et le logiciel est Décrypter $980.

Remise 50% disponible si vous nous contactez d'abord 72 heures, que son prix est pour vous $490.

S'il vous plaît noter que vous ne serez jamais restaurer vos données sans paiement.

Vérifiez votre e-mail “Spam” ou “Déchet” dossier si vous ne recevez pas répondre à plus de 6 heures.

Pour obtenir ce logiciel, vous devez écrire sur notre e-mail:

Réserve adresse e-mail pour nous contacter:

Compte d'appui Télégramme:

Votre identifiant personnel:

069OspdywaduiShdktrecthCga3VaHug7jcvBWukhPrjC7a214iSfVCsbRuQi

Maintenant, mes fichiers personnels sont sous la forme suivante:

.cdr, .pdf, .jpeg. etc etc

SALUT,

J'ai aussi le même problème depuis le 22 avril

J'ai essayé plusieurs méthodes, mais en vain

Besoin d'aide pour

tout le monde a rencontré “pierre” chiffrement? J'ai vraiment besoin d'une solution, il a des photos affectées de mon défunt père et son frère.

Bonjour,

Actaully mes fichiers sont infectés par le cryptage et me demander de l'argent et je ne peux pas se permettre son prix demandé.

mes fichiers sont infectés par l'extension de .recuz

S'il vous plaît aidez-moi à récupérer mes fichiers.

Ici, c'est le gars qui nous appelle amis, mais il est la stigmatisation sur l'être humain.

et ce sont les lignes de fichiers texte readme.

ATTENTION!

Ne vous inquiétez pas mon ami, vous pouvez retourner tous vos fichiers!

Tous vos fichiers comme des photos, bases de données, documents et autres importants sont chiffrés avec le chiffrement et clé unique la plus forte.

La seule méthode de récupération de fichiers est d'acheter outil Décrypter et clé unique pour vous.

Ce logiciel décrypte tous vos fichiers cryptés.

Quelles sont les garanties que vous avez?

Vous pouvez envoyer un de votre fichier crypté à partir de votre PC et nous le déchiffrer gratuitement.

Mais nous pouvons déchiffrer seulement 1 déposer gratuitement. Fichier ne doit pas contenir des informations précieuses.

Vous pouvez obtenir et regarder présentation vidéo Décrypter outil:

Prix de la clé privée et le logiciel est Décrypter $980.

Remise 50% disponible si vous nous contactez d'abord 72 heures, que son prix est pour vous $490.

S'il vous plaît noter que vous ne serez jamais restaurer vos données sans paiement.

Vérifiez votre e-mail “Spam” ou “Déchet” dossier si vous ne recevez pas répondre à plus de 6 heures.

Pour obtenir ce logiciel, vous devez écrire sur notre e-mail:

bufalo@firemail.cc

Réserve adresse e-mail pour nous contacter:

gorentos@bitmessage.ch

Notre compte Télégramme:

@datarestore

Votre identifiant personnel:

091hushF63iUYSFDsdf7ULShpYyln4fiZkjMaQ6NbXD5vUCTYp5ieGdNCcq4

Désolé, il n'a pas été .RECUZ mais il est .REZUC

Comme les données de Nabin est infecté, même mes données est infecté par ce .REZUC

Bonjour,

je suis infecté par le virus .radman qui a decrypté tout mes fichiers. y’a t’il une solution pour decrypter mes fichiers?

j’ai essayé:

– Stopdecrypter

– Rakhnidecryptor

– …etc

mais rien de positif.

Merci

mon système est Ransome articles phobos. comment puis-je descript mes fichiers.

Salut, TA!

Actuellement, pas décrypteur pour Phobos ransomware est disponible. Cependant, nous vous recommandons de sauvegarder vos fichiers cryptés et attendez decrypter. Les chercheurs en sécurité peuvent être en mesure de casser son code bientôt. En attendant, vous pouvez essayer des logiciels alternatifs de récupération de données comme suggéré dans l'étape 5 de ce guide pratique.

Est-ce quelqu'un a l'expérience avec .tocue ransomware? J'essaie d'utiliser STOPDecryptor, mais il semble qu'il n'y ait pas de ID en ligne.

Ensuite, je recherche l'ID, suivez ces conseils, mais se sentent confondre dans le numéro de l'étape 8. comment choisir ou que le paquet approprié que nous devrions suivre le cours d'eau?

Herad Extension Virus Ransom File

Salut,

Tous mes fichiers informatiques ont été infectés et l'extension .heard a été ajouté à tous les fichiers.

S'il vous plaît aider à résoudre le problème.

Merci

Comment décrypter “RSALIVE” l'extension ransomware fichier infecté?

il Jummadon,

Vous pouvez en savoir plus sur le ransomware ici – sensorstechforum.com/rsalive-virus-remove/

Malheureusement, à ce stade, aucun outil de décryptage gratuit pour les versions ransomware Scarab est disponible. Donc sauvegarder vos fichiers chiffrés .RSALIVE et d'attendre une solution. Pendant que vous vous attendez pouvez essayer de restaurer des fichiers .rsalive avec l'aide des méthodes alternatives mentionnées à l'étape 5 former le guide de déplacement ci-dessus.

Comment décrypter l'extension MTOGAS fichiers infectés ransomware? Je suis arrivé tant de problèmes, S'il vous plaît je besoin d'aide!

J'ai essayé STOPDecryptor, restaurer le système d'exploitation et une autre choses.

tout le monde a un cryptage aléatoire, nous avons juste besoin de trouver la méthode de cryptage pour le décryptage des fichiers.

Mes fichiers sont cryptés par l'extension .npsk

pour le processus de décryptage, j'ai besoin du même programme de rançon.

mon Ransome-ont été a été supprimé

N'importe lequel avec une solution, veuillez répondre —

tutti i miei file sono con estensione .tuid

Come posso fare a recuperare tutto, esoste una chiave par l'id en ligne?? Anche il programma di contabilità risulta criptato e sono nei guai.

Resto in attesa di un Vs riscontro alla presente