Un groupe de chercheurs a présenté un malware concept appelé le botnet BlackIoT qui peut être utilisé dans des attaques ciblées contre les dispositifs IdO à l'échelle mondiale. Les détails concernant la menace sont disponibles dans un exposé liminaire présenté lors d'une conférence sur la sécurité.

Les chercheurs proposent que le concept BlackIoT Botnet peut-être une arme Devastating

Un groupe de chercheurs a présenté un nouveau malware concept au Usenix Security Symposium cette semaine a appelé le botnet BlackIoT. Il est une offensive théorique qui est toujours pas disponible comme un code exécutable qui peut être utilisé dans les attaques du monde réel. L'une des raisons proposées pour la création du modèle théorique est le vaste déploiement de dispositifs IdO à la fois par les utilisateurs finaux et dans des environnements d'affaires au service des fins diverses. Il existe trois types d'attaque distincts qui sont décrits dans le synopsis donnant des informations sur la façon dont il peut être mis en œuvre dans une tentative d'intrusion. Ils vont des attaques de base (la manipulation de paramètres simples) des modifications de l'appareil plus complexes.

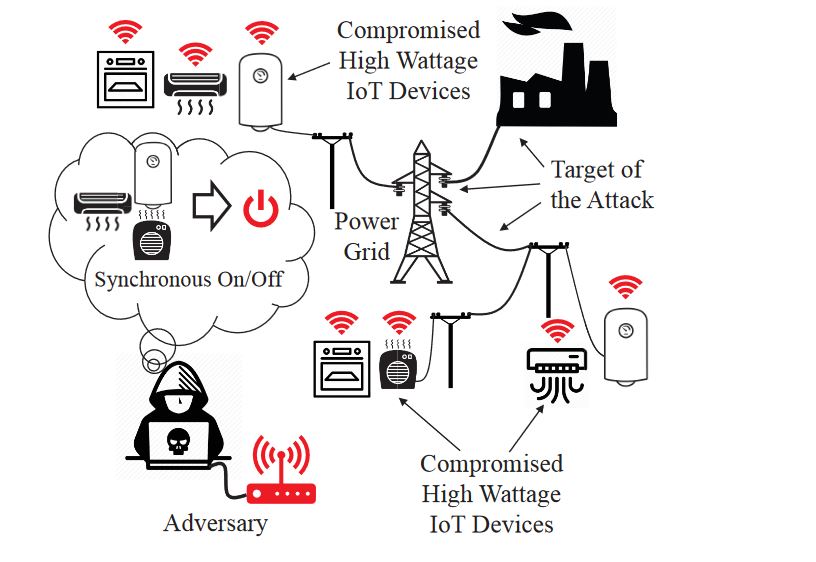

Une caractéristique importante du modèle BlackIoT est que son utilisation peut être ciblée contre des infrastructures critiques, exemple des systèmes qui peuvent être manipulées comprennent des systèmes de réseaux de distribution électrique et de contrôle de l'eau. Le botnet BlackIoT peut également déclencher une attaque de réseau sur les dispositifs de consommation déclenchant ainsi une brusque augmentation de la consommation d'énergie. Cette attaque indirecte est basée sur un modèle de sabotage qui est une autre approche théorique causant de lourds dommages. Plusieurs simulations ont été faites prouvant que si elles sont appliquées dans un scénario réel les dégâts imminent serait digne de préparer des défenses adéquates.

Il y a plusieurs facteurs qui sont nécessaires afin d'accumuler la puissance nécessaire pour prendre ensemble des réseaux de dispositifs IdO: un grand nombre d'hôtes infectés qui peuvent tirer parti du botnet malveillant. Pour une plus grande efficacité les hôtes doivent être situés dans la même zone géographique. Une autre série de facteurs, notamment le fait qu'il prendrait un certain temps (pour certains équipements IdO) pour les abattre. la sécurité du réseau adaptatif peut bloquer ces tentatives automatiquement si elle est configurée correctement.

Le décrit dans les attaques est appelé Manipulation de la demande par l'intermédiaire IdO abrégée MADIOT. En utilisant les simulations les attaques peuvent entraîner des pannes à la fois locales et pannes d'électricité à grande échelle. Un autre effet est l'augmentation des coûts d'exploitation d'un réseau électrique qui peut conduire les dépenses sur le marché de l'électricité.

Le document de recherche peut être téléchargé à partir cette adresse.