iOS e MacOS sono stati a lungo creduto invincibile, ma i fatti e le statistiche rivelano un'altra verità. Secondo una nuova ricerca, v'è un vicino 400% aumento degli attacchi contro cryptomining iPhone. Questo aumento è stato registrato nelle ultime due settimane di settembre, quando gli attacchi contro il browser Safari anche aumentato in modo significativo, Check Point ha detto. Gli attacchi sono stati consegnando il malware Coinhive infame.

La maggior parte del malware popolari per settembre 2018

Cryptomining attacchi contro i dispositivi di Apple in aumento

Secondo Controllare le scoperte di Point, cryptomining continua ad essere una minaccia prevalente per le organizzazioni globali. Va inoltre notato che gli attacchi ai dispositivi Apple non hanno adottato alcuna nuova funzionalità, nonostante l'improvviso aumento. I ricercatori non hanno concluso perché questo sta accadendo, e sottolineano che la sicurezza dei dispositivi mobili è spesso trascurato nelle organizzazioni. Al fine di impedire loro di essere il punto debole nella sicurezza aziendale, i dispositivi mobili devono essere protetti in modo efficiente attraverso soluzioni per la prevenzione delle minacce, il rapporto note.

Il malware Coinhive, in particolare, è ora che interessano 19% di organizzazioni globali. Un altro pezzo di software dannoso che è stato ampiamente utilizzato in attacchi è la Dorkbot Trojan, che il rapporto mette al secondo posto in termini di impatto globale dopo Coinhive.

[wplinkpreview url =”https://sensorstechforum.com/dorkbot-malware-2012-resurfaces-becomes-major-threat/”]Dorkbot è infatti un 6-year-old di malware bancario che è riemerso in natura per diventare una grave minaccia, rapporti di sicurezza recentemente rivelato.Il malware bancario Dorkbot ha iniziato la sua attività dannosa nel 2012 ma ora sembra che il malware ha iniziato ad attaccare le istituzioni finanziarie, ancora una volta.

Dorkbot è stato progettato per eliminare più file, nel %AppData% e %Temp% directory, e tra questi sono file di infezione da vermi, che le permettono di diffondere automaticamente tra macchine diverse. Dorkbot può anche pesantemente modificare le sotto-chiavi di registro di Windows, come report di Microsoft. Il malware attacca principalmente le sotto-chiavi Run e RunOnce, dove crea voci di registro per tutti i suoi file eseguibili da eseguire automaticamente quando viene avviata di Windows.

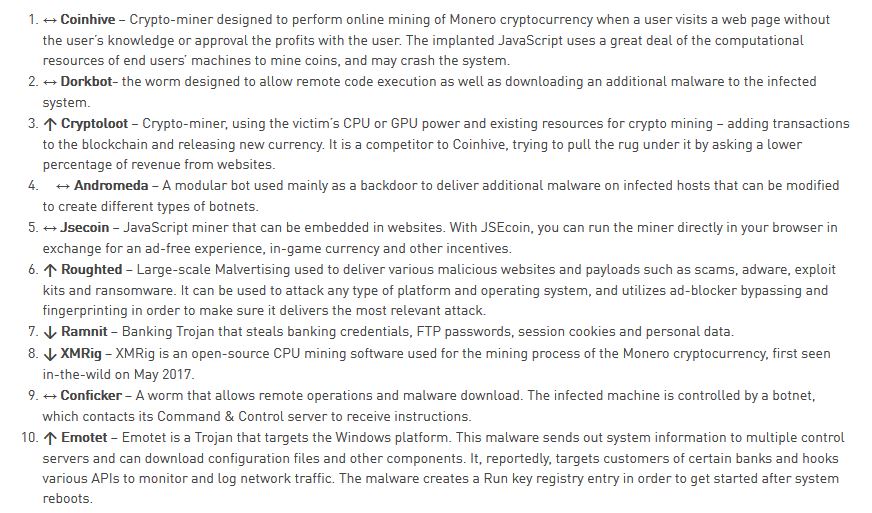

Altri pezzi di malware notevoli che hanno fatto nel più recente analisi del malware di Check Point sono disponibili [wplinkpreview url =”https://sensorstechforum.com/cryptoloot-coinhive-monero-miner-remove-pc/”]Cryptoloot, Andromeda, [wplinkpreview url =”https://sensorstechforum.com/millions-computers-infected-cryptocurrency-miners/”]Jsecoin, [wplinkpreview url =”https://sensorstechforum.com/roughted-malvertising-ad-blockers/”]Roughted, [wplinkpreview url =”https://sensorstechforum.com/german-nuclear-plant-hit-by-w32-ramnit-and-conficker-worms/”]Ramnit, [wplinkpreview url =”https://sensorstechforum.com/vmprotect-vmprotectss-exe-xmrig-monero-cpu-miner-remove/”]XMRig, Conficker, e [wplinkpreview url =”https://sensorstechforum.com/emotet-trojan-protection-guide/”]Emmott: