Kali Linux è uno dei più famosi e ampiamente utilizzati distribuzioni Linux per i test di sicurezza, forensics digitali e test di penetrazione. Si è cresciuto in popolarità così veloce che è ormai percepita come una parte essenziale di ogni esperto di sicurezza (e degli hacker) kit di strumenti.

Kali Linux è basata sulla tradizione

Kali Linux è basato su Debian GNU / Linux, che è uno dei più grandi e famosi distribuzioni del sistema operativo open-source. E 'stato esplicitamente costruito con gli ingegneri di sicurezza in mente - include oltre 600 pacchetti per test di penetrazione. Può essere facilmente eseguito utilizzando un live CD o USB o utilizzati in macchine virtuali. Alcuni esperti di sicurezza anche ipotizzano che la crescente popolarità di Kali Linux può essere collegato ai numerosi attacchi amatoriali che contrastano. La distribuzione è molto facile da usare anche per i principianti e la sua grande collezione di applicazioni ha aiutato i fuorilegge per creare una vasta collezione di tutorial di hacking.

Come Kali Linux proviene da Debian che permette agli utenti di sfruttare l'Advanced Package Tool (APT) che fornisce esperti con la possibilità di aggiungere vari repository di terze parti. Essi consentono agli amministratori di impostare i propri ospiti, specchi e gateway e per gestire le installazioni di software. APT è uno dei sistemi più popolari ed è utilizzato da altre popolari distribuzioni come Ubuntu.

La distribuzione può essere scaricato in vari gusti - che supporta sia 32 e 64 bit, così come diverse piattaforme ARM. Ciò rende possibile l'uso con computer da tavolo come il Raspberry Pi ed altre piattaforme economiche in cui può funzionare. Come altre distribuzioni Kali Linux può essere scaricato con diversi ambienti grafici a seconda delle risorse del computer o delle preferenze dell'utente.

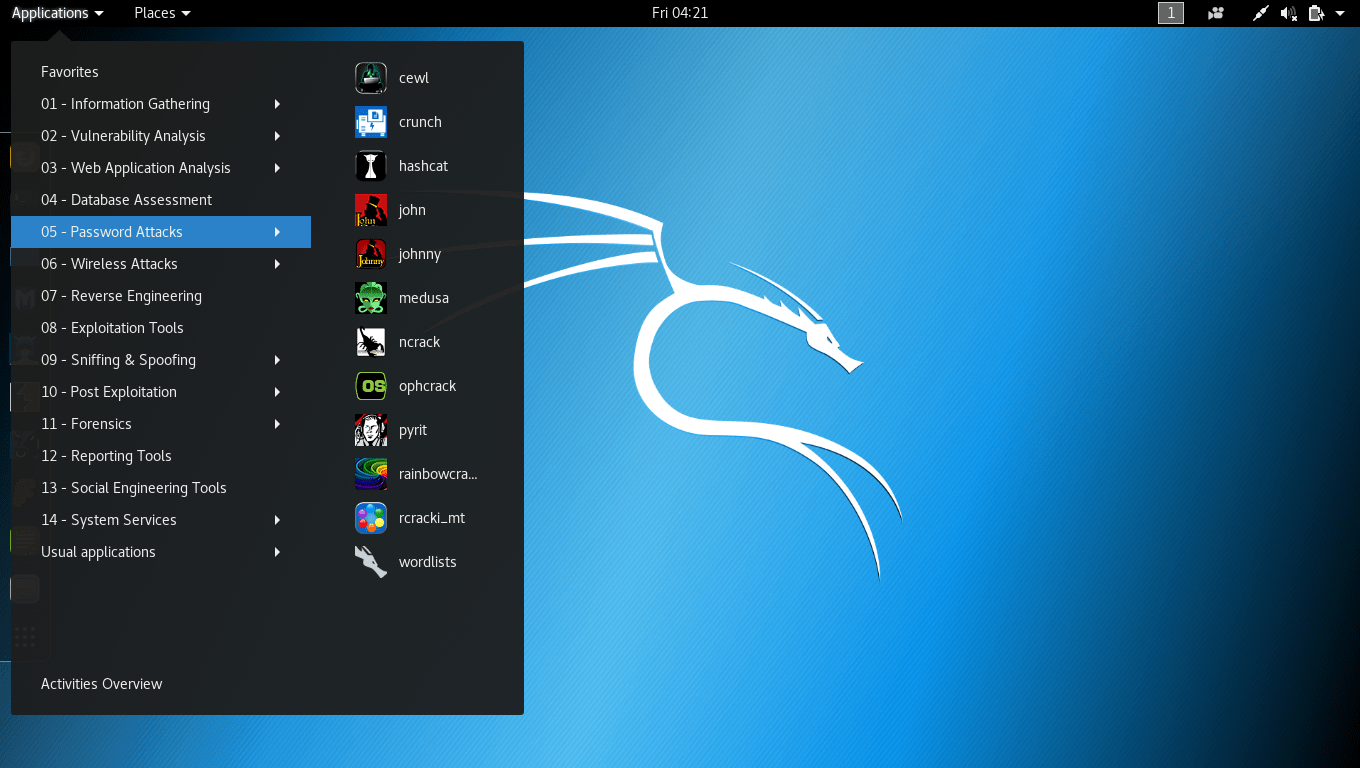

La collezione Kali Linux Software

La lunga lista di applicazioni e facile da usare organizzazioni di menu aiuta gli esperti di sicurezza a rapidamente e facilmente eseguire le loro azioni. Utilizzando Kali Linux praticamente ogni test di penetrazione e forense compito di raccolta dei dati è possibile. scenari popolari di casi sono i seguenti:

- Cracking Wi-Fi Passwords - Kali Linux include gli strumenti popolari per poter accedere ai protette password Wi-Fi utilizzando i tre metodi di crittografia più popolari: WEP, WPA e WPA2. Questo può essere fatto con strumenti automatizzati o catturare selettivamente il traffico di rete e di cracking le strette di mano e hash.

- Analisi del traffico di rete - Uso di potenti strumenti di analisi di rete Kali Linux può essere utilizzato per analizzare il traffico di rete tramite diverse interfacce, metodi e protocolli di connessione. Qualsiasi “sniffing” (intercettazioni) in grado di fornire informazioni su quali siti vengono visitati, dati del modulo, biscotti, password, dati dell'account e file.

- vulnerabilità Testing - Entrambi gli esperti di sicurezza informatici e gli hacker possono utilizzare la gamma di strumenti a disposizione per lanciare exploit contro i bersagli. Questo può essere fatto in modo automatizzato da script di lancio o programmi di interfaccia utente. Kali Linux include il quadro Metasploit ben noto che è considerato come uno dei premier hacking e strumento di sicurezza informatica.

- Massa di e-mail di spam Campagne - Gli strumenti di Kali Linux integrati possono essere utilizzati per creare e coordinare campagne di email malevoli che possono contenere virus o exploit di vulnerabilità. Utilizzando le applicazioni i criminali possono creare carichi di loro, scegliendo ciò che il malware da includere, il tipo di sfruttare e flusso comportamento.

- Attacchi web - Usando toolkit e le informazioni raccolte i penetration tester può lanciare attacchi complessi e variegati contro i siti web, server e anche le reti. A seconda della meta alcuni dei passaggi possono essere eseguite automaticamente specificando solo l'indirizzo di destinazione.

- Forensic Data Collection - Kali Linux permette vasta raccolta di dati sia da ospiti locali e di rete. esperti forensi digitali possono tracciare con dettaglio tutti i cambiamenti dei file, interazioni di computer. I file crittografati possono essere recuperati utilizzando attacchi del dizionario, attacchi di forza bruta o altri metodi. Kali Linux è particolarmente adatto per gli esperti forensi digitali. Se avviato da un live CD o USB gli utenti possono accedere alla speciale “Forense” modalità che non montare alcuna unità (anche rilevato partizioni di swap). Essa consente loro di lavorare con i computer, creare copie di backup perfetti (senza ricorrere ad alcuna operazione di scrittura delle unità di destinazione) e indagare i dati.

- Ripristino configurazione di sistema - La distribuzione è utile anche per diagnosticare e risolvere gli incidenti di sicurezza su computer locali. Utilizzando gli amministratori di sistema applicazioni integrate in grado di ripristinare l'accesso alle unità protette da password e altre funzioni di sicurezza in modo improprio configurati.

- Lo stress test - Kali Linux può essere utilizzato per testare le reti e server per l'utilizzo delle risorse e le prestazioni. Esso comprende diversi tipi di applicazioni che possono essere messi a punto per l'ambiente specifico.

Kali Linux è più di una distribuzione Remastered

Anche se l'obiettivo principale di Kali Linux è Penetration Testing il fatto che è cresciuto popolare sia tra gli esperti di sicurezza e criminali rende un software importante monitorare. Le statistiche mostrano che è la più famosa distribuzione standalone incentrata sulla sicurezza Gnu / Linux, Attualmente classifica al 18 ° posto sulla sito Distrowatch.

Scaricando una versione personalizzata di loro scelta, gli utenti di computer acquisiscono un ambiente desktop completo che include anche alcune tra le più importanti applicazioni per l'utente finale. Il sistema operativo è preferito da molti specialisti e tutorial di sicurezza dedicati e piatti a base di Kali Linux sono offerti da istituzioni professionali e accademiche.

Per maggiori informazioni visita il il sito ufficiale del progetto.

nt male

Ho pensato che era basata su quello che abbiamo bisogno di imparare prima di imparare KALI. ma non importa