Kali Linux é uma das distribuições mais famosos e amplamente utilizados Linux para testes de segurança, forense digital e testes de penetração. Ele tem crescido em popularidade tão rápido que agora é percebida como uma parte essencial de cada especialista em segurança (e hackers) conjunto de ferramentas.

Kali Linux é baseada na tradição

Kali Linux é baseado no Debian GNU / Linux, que é um dos grandes e famosas distribuições do sistema operacional de código aberto. Foi explicitamente construída com engenheiros de segurança em mente - que inclui mais 600 pacotes para testes de penetração. Ele pode ser facilmente executado usando um live CD ou USB ou usado em máquinas virtuais. Alguns especialistas em segurança até especular que a crescente popularidade de Kali Linux pode ser ligada aos numerosos ataques amadores que eles balcão. A distribuição é muito fácil de usar, mesmo por iniciantes e sua grande coleção de aplicações tem ajudado os bandidos para criar uma extensa coleção de tutoriais hackers.

Como origina Kali Linux do Debian que permite que seus usuários para tirar vantagem do Advanced Package Tool (APT) que fornece especialistas com a capacidade de adicionar vários repositórios de terceiros. Eles permitem que os administradores configurar seus próprios anfitriões, espelhos e gateways e para gerir as instalações de software. APT é um dos sistemas mais populares e é utilizado por outras distribuições populares, como o Ubuntu.

A distribuição pode ser baixado em vários sabores - que suporta tanto 32 e computação de 64 bits, bem como várias plataformas ARM. Isto torna possível usá-lo com computadores de bordo, como o Raspberry Pi e outras plataformas baratas em que ele pode ser executado. Assim como outras distribuições Linux Kali pode ser baixado com ambientes gráficos diferentes, dependendo os recursos do computador ou as preferências do usuário.

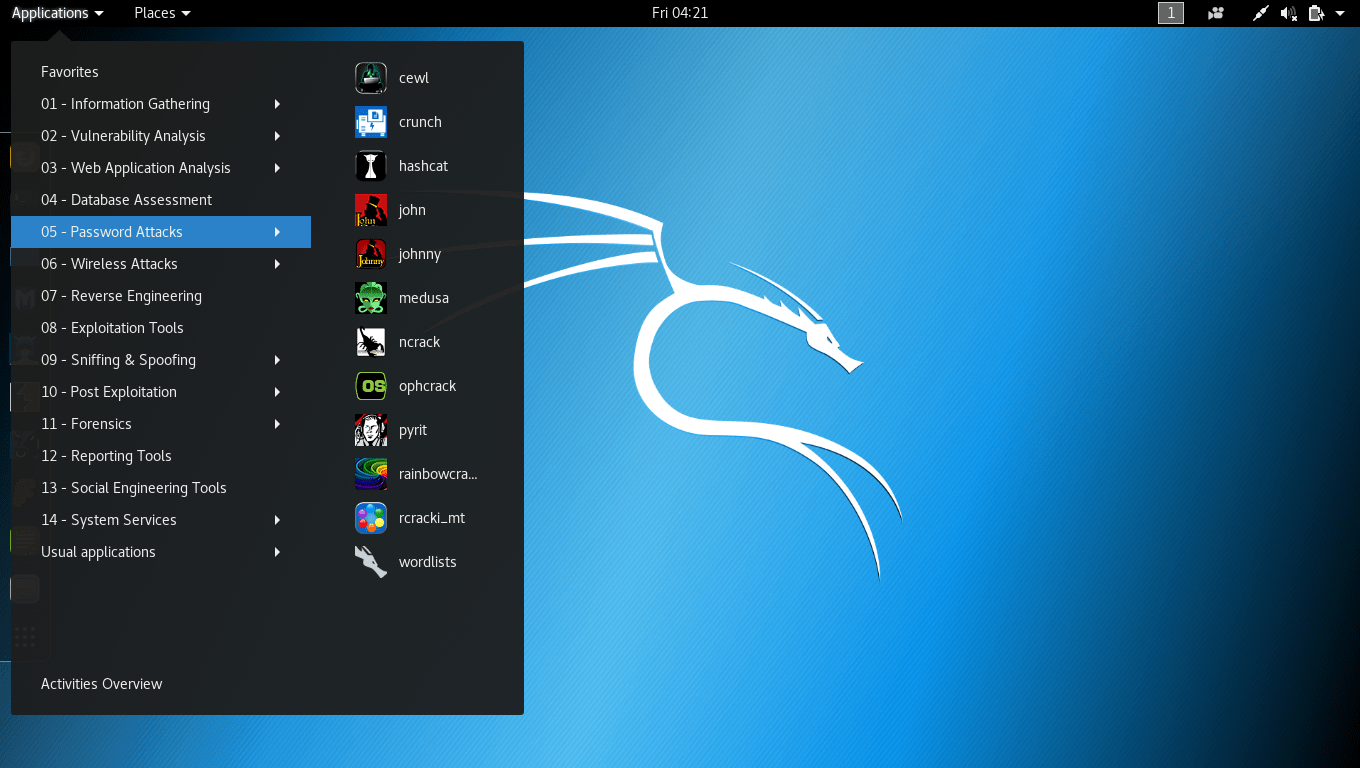

A coleção de Software Linux Kali

A extensa lista de aplicações e fácil de usar organizações de menu ajuda os especialistas em segurança de forma rápida e facilmente executar suas ações. Usando Kali Linux praticamente todas as tarefas de coleta de dados de testes de penetração e forense é possível. cenários populares incluem o seguinte:

- Cracking Wi-Fi senhas - Kali Linux inclui as ferramentas populares para ganhar acesso a Wi-Fi senhas protegidas utilizando os três métodos de criptografia mais populares: WEP, WPA e WPA2. Isso pode ser feito por ferramentas automatizadas ou capturar seletivamente o tráfego de rede e rachaduras os apertos de mão e hashes.

- Análise de Tráfego de Rede - Usando ferramentas de análise de rede poderosas Kali Linux pode ser usado para analisar o tráfego através de diferentes interfaces de rede, métodos de ligação e protocolos. Qualquer “sniffing” (espionagem) pode fornecer informações sobre quais sites estão sendo visitados, dados do formulário, biscoitos, senhas, dados de contas e arquivos.

- vulnerabilidade Testing - Ambos os especialistas em segurança de computadores e hackers podem usar o conjunto de ferramentas disponíveis para exploits de lançamento contra os alvos. Isso pode ser feito de forma automatizada por scripts lançamento ou programas de interface de usuário. Kali Linux inclui o framework Metasploit bem conhecido que é considerado como um dos principais hackers e ferramenta de segurança cibernética.

- De massa de email de spam Campanhas - As ferramentas Kali Linux integrado pode ser usado para criar e coordenar campanhas de e-mail maliciosos que podem conter vírus ou exploração de vulnerabilidades. Utilizar as aplicações os criminosos podem criar cargas de sua própria, escolhendo o que o malware para incluir, do tipo de exploração e o fluxo de comportamento.

- Ataques web - Usando kits de ferramentas e informações recolhidos os testadores de penetração pode lançar ataques complexos e variados contra sites, servidores e até mesmo redes. Dependendo do objetivo alguns dos passos pode ser automatizado especificando somente o endereço de destino.

- Recolha de Dados Forense - Kali Linux permite extensa coleta de dados tanto dos anfitriões locais e de rede. peritos forenses digitais pode traçar com detalhes todas as alterações de arquivo, interações de computador. Os arquivos criptografados podem ser recuperados usando ataques de dicionário, ataques de força bruta ou outros métodos. Kali Linux é especialmente adequado para especialistas forenses digitais. Quando iniciado a partir de um CD ao vivo ou USB os usuários podem inserir o especial “forense” modo que não monta nenhum disco (até mesmo partições detectadas). Que lhes permite trabalhar com os computadores, criar backups perfeitos (sem recorrer a quaisquer operações de gravação dos discos alvo) e investigar os dados.

- Restauração do sistema - A distribuição também é útil para diagnosticar e corrigir incidentes de segurança em computadores locais. Usando o built-in administradores de sistemas aplicativos pode restaurar o acesso a unidades protegidas por senhas e outros recursos de segurança configurados inadequadamente.

- Teste de stress - Kali Linux pode ser usado para redes de teste e servidores de desempenho e uso de recursos. Inclui diferentes tipos de aplicações que podem ser ajustados às especificidades do ambiente.

Kali Linux é mais que uma Distribuição Remastered

Mesmo que o principal objetivo da Kali Linux é a penetração testando o fato de que ele tem crescido popular entre os especialistas em segurança e criminosos torna um software importante monitorar. As estatísticas mostram que é a segurança focada distribuição mais autônomo populares Gnu / Linux, atualmente ranking no 18º lugar na site DistroWatch.

Ao fazer o download uma versão personalizada de sua escolha, os usuários de computador adquirir um ambiente de trabalho completo que até mesmo incluir alguns dos mais aplicativos do usuário importante finais. O sistema operacional é o preferido por muitos especialistas e tutoriais de segurança dedicados e cursos com base em Kali Linux são oferecidos por instituições acadêmicas e profissionais.

Para mais informações visite o site oficial do projeto.

nt ruim

Eu pensei que era baseado no que temos de aprender antes de aprender KALI. mas não importa