L'adozione di strumenti di collaborazione cloud nelle organizzazioni è aumentata, e così anche l'interesse degli hacker.

L'adozione di strumenti di collaborazione cloud nelle organizzazioni è aumentata, e così anche l'interesse degli hacker.

Secondo una nuova ricerca di Proofpoint, c'è stata un'accelerazione nel numero di autori delle minacce che sfruttano l'infrastruttura cloud di Microsoft e Google per ospitare e inviare messaggi dannosi. Le applicazioni abusate negli attacchi includono Office 365, Azzurro, Una guida, SharePoint, G-Suite, e Firebase.

Attori della minaccia che sfruttano Microsoft e l'infrastruttura cloud di Google

"L'anno scorso, 59,809,708 messaggi dannosi da Microsoft Office 365 mirato a migliaia di nostri clienti. E molto di più 90 milioni di messaggi dannosi sono stati inviati o ospitati da Google, con 27% inviato tramite Gmail, la piattaforma di posta elettronica più popolare al mondo,"Proofpoint ha detto. Nel primo trimestre del 2021, i ricercatori hanno osservato sette milioni di messaggi dannosi da Microsoft Office 365 e 45 milioni di messaggi dannosi dall'infrastruttura di Google, superando di gran lunga i risultati dello scorso anno.

È interessante notare che il volume di messaggi dannosi inviati dai servizi affidabili di Microsoft e Google supera quello di qualsiasi botnet in 2020. Ciò è dovuto principalmente alla reputazione affidabile di domini come outlook.com e sharepoint.com, il che rende il rilevamento più impegnativo per i difensori.

“Questa percezione di autenticità è essenziale, poiché la posta elettronica ha recentemente riacquistato il suo status di vettore principale per ransomware e gli autori delle minacce sfruttano sempre più la catena di approvvigionamento e l'ecosistema dei partner per compromettere gli account, rubare le credenziali, e sifone fondi,"Evidenziava il rapporto.

L'anno scorso, hacker presi di mira 95% delle organizzazioni con tentativi di compromissione dell'account cloud.

Più della metà ha sperimentato almeno un compromesso. 30% delle aziende che hanno subito attacchi hanno subito anche attività successive all'accesso come la manipolazione dei file, inoltro di posta elettronica, e attività OAuth. In caso di furto delle credenziali, Anche i malintenzionati possono accedere ai sistemi, spostarsi lateralmente su più servizi cloud e ambienti ibridi, inviare e-mail come dipendenti reali, con conseguenti perdite finanziarie e di dati.

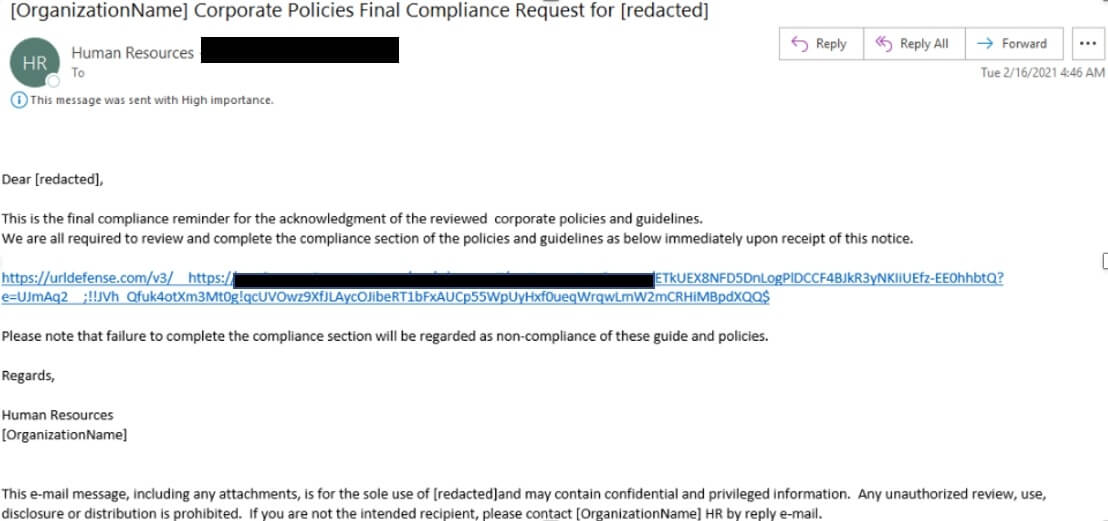

I ricercatori hanno anche condiviso campioni reali di recenti campagne di phishing che abusavano di Microsoft e Google. Di seguito è riportato un tentativo di phishing delle credenziali con un URL di Microsoft SharePoint che dichiara di contenere una politica aziendale e linee guida Covid-19:

“Il documento contiene un collegamento che conduce a una falsa pagina di autenticazione Microsoft progettata per raccogliere le credenziali dell'utente. Questa campagna a basso volume ha coinvolto approssimativamente 5,000 messaggi indirizzati agli utenti nel trasporto, produzione, e servizi alle imprese," il rapporto disse.

Il phishing diventa più sofisticato

L'anno scorso, Microsoft e Google sono stati oggetto di abusi in attacchi contro lavoratori remoti che lavorano per aziende note. Attori della minaccia creati siti falsi e fraudolenti con pagine di destinazione e richieste di accesso somigliante a Google e Microsoft. Una guida, Office Online e Mailchimp sono stati utilizzati negli attacchi.

Operatori di phishing, generalmente, continuare a cercare nuovi modi per portare a termine i loro tentativi e aumentare il loro tasso di successo. All'inizio di quest'anno, abbiamo riferito di a nuova tecnica di offuscamento che utilizza il codice Morse per nascondere URL dannosi all'interno di un allegato di posta elettronica. Questo è stato forse il primo caso di autori di minacce che hanno utilizzato il codice Morse in questo modo.