L'articolo vi aiuterà a rimuovere MusicBox dal vivo completamente. Seguire le istruzioni di rimozione dirottatore del browser formulato alla fine di questo articolo.

Live redirect MusicBox è un plugin per il browser recentemente scoperto che può essere utilizzato per scopi dirottatore. L'interazione con esso può dirottare i dati personali appartenenti alle vittime. Il nostro articolo di approfondimento esplora alcuni dei pericoli connessi alla sua presenza su host infetti.

Sommario minaccia

| Nome | MusicBox dal vivo |

| Tipo | Dirottatore del browser, PUP |

| breve descrizione | Il redirect dirottatore può alterare la home page, motore di ricerca e nuova scheda su ogni applicazione browser è stato installato. |

| Sintomi | la home page, nuova scheda e motore di ricerca di tutti i browser passerà a MusicBox dal vivo. Si verrà reindirizzati e poteva vedere contenuti sponsorizzati. |

| Metodo di distribuzione | Installazioni freeware, pacchetti in bundle |

| Detection Tool |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

| Esperienza utente | Iscriviti alla nostra Forum per discutere MusicBox dal vivo. |

MusicBox Live - metodi di distribuzione

Il reindirizzamento MusicBox dal vivo è causata da varie tecniche di infezione. Gli operatori dietro di esso stanno prendendo di mira gli utenti di tutto il mondo utilizzando diversi metodi in una volta, questo è stato fatto per aumentare il numero di utenti interessati.

Una strategia comune è di affidarsi a i messaggi di posta elettronica di phishing che contengono elementi tratti da siti legittimi. Nella maggior parte dei casi, gli hacker si basano su elementi quali testo, le immagini e il disegno complessivo per ingannare gli utenti a pensare che hanno ricevuto una notifica da una società o di un servizio ben noto. In allegato direttamente ai messaggi o collegati nei contenuti del corpo che trovano script o applicazioni che celano applicazioni legittime, documenti o strumenti. Su interazione con loro il MusicBox vivo reindirizzare sequenza di infezione è attiva.

Una tecnica simile può essere utilizzato con falsi siti di download che sono costruiti in modo analogo. Insieme con i messaggi e-mail questi siti sono tra le tattiche di consegna primari per payload infetti. Essi rappresentano i pacchetti che sono stati infettati con il codice del virus e inoltrate agli utenti target. Ci sono due gruppi principali che sono i più probabili colpevoli:

- Documenti - Il MusicBox diretta reindirizzare il codice può essere inserito nel file di vario tipo come ad esempio documenti, presentazioni, fogli di calcolo, banche dati e documenti di testo. Non appena vengono aperte da parte degli utenti verrà visualizzato un messaggio che chiede loro di abilitare il built-in script. Se questo è fatto quindi verrà avviata la sequenza di infezione.

- Software Pacchetti di installazione - I criminali dietro il reindirizzamento possono manipolare installazione delle applicazioni popolari con la sequenza di infezione. Tipicamente gli installatori più popolari sono scelti: suite creatività, utility di produttività e di sistema.

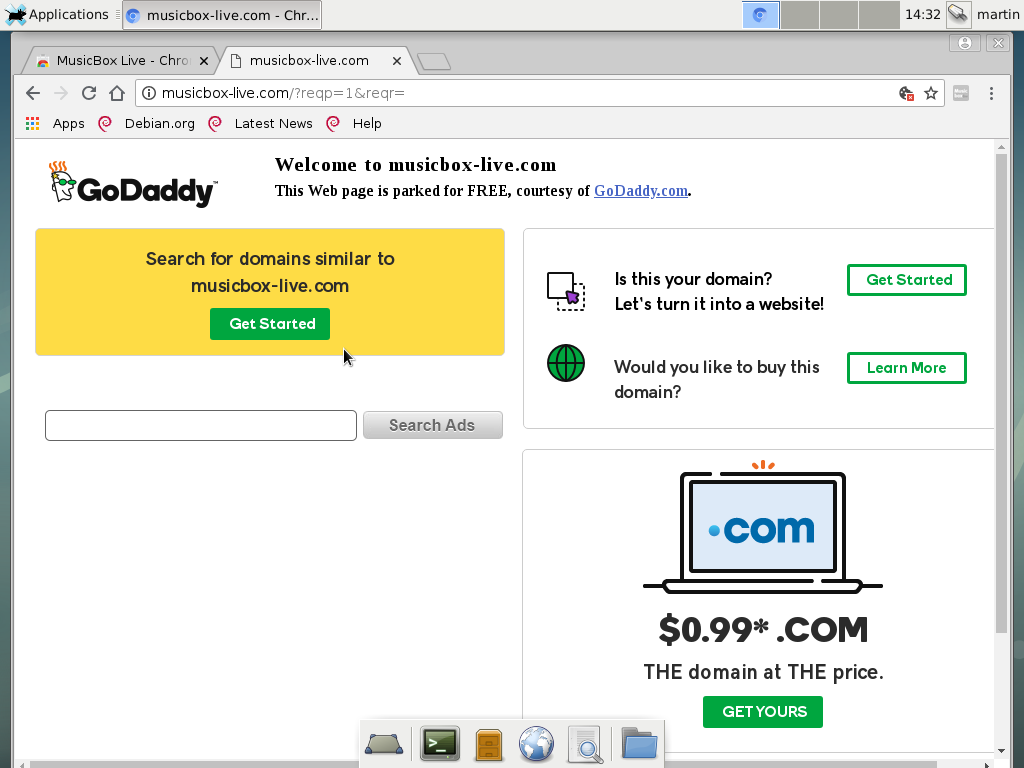

Inoltre la minaccia è reso disponibile sui rispettivi repository browser web. Nella maggior parte dei casi si sono resi disponibili per i browser web più popolari e dispongono di ampie descrizioni e (contraffazione) recensioni degli utenti.

MusicBox Live - Descrizione dettagliata

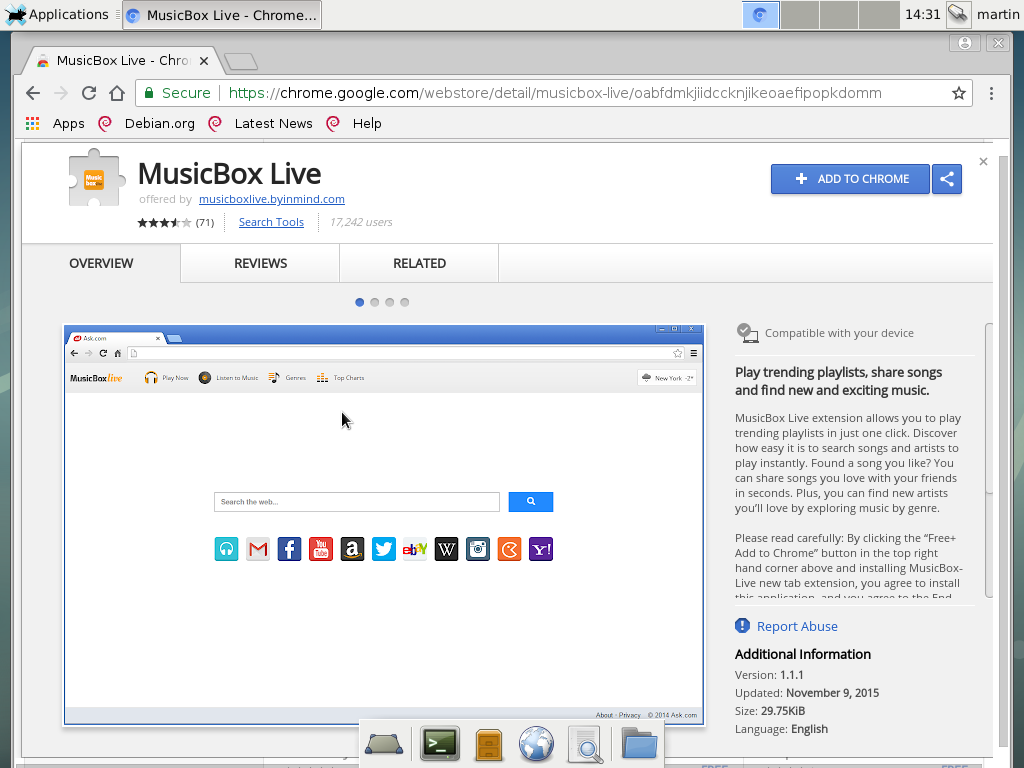

Il reindirizzamento MusicBox dal vivo è stato ideato per assomigliare ad un servizio Internet che serve la musica ai propri clienti. Una volta che gli utenti installano l'estensione del browser-based che verrà reindirizzato a un dominio di hacker controllato. Nei nostri casi di test questo legato a un dominio che non è ancora funzionante direttamente il che significa che è probabile che il sito è in fase di transizione o l'elenco di built-in di indirizzi non è stato aggiornato.

Il motivo per cui le minacce come questo sono scoraggiati dagli esperti di sicurezza è il fatto che spesso cambiano le impostazioni del browser predefinito (modificando la home page predefinita, nuova pagina schede e dei motori di ricerca per puntare al sito) e può anche acquisire tutte le informazioni memorizzate. Questo include qualsiasi delle seguenti serie di dati:

- Biscotti

- Storia

- Segnalibri

- Impostazioni

- Password

Questi plugin sono in genere configurati per eseguire diverse azioni dannose sui computer infetti.

Prima di tutto si può iniziare un campagna di raccolta dati che viene utilizzato per dirottare le informazioni sensibili che possono essere utilizzate per ottimizzare le campagne future o direttamente esporre l'identità della vittima. Tali dati possono includere stringhe che si affacciano per il loro nome, indirizzo, interessi, posizione, password e alcuni dati del sistema operativo - Impostazioni internazionali impostati dall'utente, componenti hardware e ecc.

A seguito di questo codice il dirottatore si può istituire un persistente minaccia, questo significa che il codice pericoloso sottostante si avvierà automaticamente una volta che il computer viene avviato. Questa azione può essere eseguito insieme a un comando che consente di disattivare il menu di avvio di recupero. Una conseguenza di questo è l'impossibilità di utilizzare alcune opzioni di ripristino manuale.

Questi tipo di minacce può essere combinato con un Trojan esempio che crea una connessione sicura a un server degli hacker controllato. Può essere usato per spiare le vittime, installare ulteriori minacce e prendere il controllo delle macchine.

Mentre il reindirizzamento non punta a un sito specifico in questo momento, si presume che gli operatori dietro di esso sarà presto passare indirizzi e punti ad un sito di lavoro.

- Windows

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge

- Safari

- Internet Explorer

- Interrompi i popup push

Come rimuovere MusicBox Live da Windows.

Passo 1: Scansione per MusicBox Vivere con lo strumento SpyHunter Anti-Malware

Passo 2: Avvia il PC in modalità provvisoria

Passo 3: Disinstallare MusicBox Live e il relativo software da Windows

Passaggi di disinstallazione per Windows 11

Passaggi di disinstallazione per Windows 10 e versioni precedenti

Ecco un metodo in pochi semplici passi che dovrebbero essere in grado di disinstallare maggior parte dei programmi. Non importa se si utilizza Windows 10, 8, 7, Vista o XP, quei passi otterrà il lavoro fatto. Trascinando il programma o la relativa cartella nel cestino può essere un molto cattiva decisione. Se lo fai, frammenti di programma vengono lasciati, e che possono portare al lavoro instabile del PC, errori con le associazioni di tipo file e altre attività spiacevoli. Il modo corretto per ottenere un programma dal computer è di disinstallarlo. Per fare questo:

Seguire le istruzioni di cui sopra e vi disinstallare correttamente maggior parte dei programmi.

Seguire le istruzioni di cui sopra e vi disinstallare correttamente maggior parte dei programmi.

Passo 4: Pulisci tutti i registri, Created by MusicBox Live on Your PC.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da MusicBox vivere lì. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Video Removal Guide for MusicBox Live (Windows).

Sbarazzati di MusicBox Live da Mac OS X.

Passo 1: Disinstallare MusicBox Live e rimuovere i file e gli oggetti correlati

Il Mac ti mostrerà un elenco di elementi che si avvia automaticamente quando si accede. Cercare eventuali applicazioni sospette identici o simili a MusicBox dal vivo. Controllare l'applicazione che si desidera interrompere l'esecuzione automatica e quindi selezionare sul Meno ("-") icona per nasconderlo.

- Vai a mirino.

- Nella barra di ricerca digitare il nome della app che si desidera rimuovere.

- Al di sopra della barra di ricerca cambiare i due menu a tendina per "File di sistema" e "Sono inclusi" in modo che è possibile vedere tutti i file associati con l'applicazione che si desidera rimuovere. Tenete a mente che alcuni dei file non possono essere correlati al app in modo da essere molto attenti che i file si elimina.

- Se tutti i file sono correlati, tenere il ⌘ + A per selezionare loro e poi li di auto "Trash".

Nel caso in cui non è possibile rimuovere MusicBox Live tramite Passo 1 sopra:

Nel caso in cui non è possibile trovare i file dei virus e gli oggetti nelle applicazioni o altri luoghi che abbiamo sopra riportati, si può cercare manualmente per loro nelle Biblioteche del Mac. Ma prima di fare questo, si prega di leggere il disclaimer qui sotto:

Puoi ripetere la stessa procedura con il seguente altro Biblioteca directory:

→ ~ / Library / LaunchAgents

/Library / LaunchDaemons

Mancia: ~ è lì apposta, perché porta a più LaunchAgents.

Passo 2: Scan for and remove MusicBox Live files from your Mac

Quando si trovano ad affrontare problemi sul vostro Mac come un risultato di script indesiderati e programmi come MusicBox dal vivo, il modo consigliato di eliminare la minaccia è quello di utilizzare un programma anti-malware. SpyHunter per Mac offre funzionalità di sicurezza avanzate insieme ad altri moduli che miglioreranno la sicurezza del tuo Mac e la proteggeranno in futuro.

Video Removal Guide for MusicBox Live (Mac)

Rimuovere MusicBox Live da Google Chrome.

Passo 1: Avvia Google Chrome e apri il menu a discesa

Passo 2: Spostare il cursore sopra "Strumenti" e poi dal menu esteso scegliere "Estensioni"

Passo 3: Dal aperto "Estensioni" menu di individuare l'estensione indesiderata e fare clic sul suo "Rimuovere" pulsante.

Passo 4: Dopo l'estensione viene rimossa, riavviare Google Chrome chiudendo dal rosso "X" pulsante in alto a destra e iniziare di nuovo.

Cancella MusicBox Live da Mozilla Firefox.

Passo 1: Avviare Mozilla Firefox. Aprire la finestra del menu:

Passo 2: Selezionare il "Componenti aggiuntivi" icona dal menu.

Passo 3: Selezionare l'estensione indesiderata e fare clic su "Rimuovere"

Passo 4: Dopo l'estensione viene rimossa, riavviare Mozilla Firefox chiudendo dal rosso "X" pulsante in alto a destra e iniziare di nuovo.

Disinstalla MusicBox Live da Microsoft Edge.

Passo 1: Avviare il browser Edge.

Passo 2: Apri il menu a tendina facendo clic sull'icona nell'angolo in alto a destra.

Passo 3: Dal menu a discesa selezionare "Estensioni".

Passo 4: Scegli l'estensione dannosa sospetta che desideri rimuovere, quindi fai clic sull'icona a forma di ingranaggio.

Passo 5: Rimuovere l'estensione dannosa scorrendo verso il basso e quindi facendo clic su Disinstalla.

Rimuovere MusicBox Live da Safari

Passo 1: Avvia l'app Safari.

Passo 2: Dopo avere posizionato il cursore del mouse nella parte superiore dello schermo, fai clic sul testo di Safari per aprire il suo menu a discesa.

Passo 3: Dal menu, clicca su "Preferenze".

Passo 4: Dopo di che, seleziona la scheda "Estensioni".

Passo 5: Fare clic una volta sulla estensione che si desidera rimuovere.

Passo 6: Fare clic su "Disinstalla".

Una finestra pop-up che chiede conferma per disinstallare l'estensione. Selezionare 'Uninstall' di nuovo, e il MusicBox dal vivo sarà rimosso.

Elimina MusicBox Live da Internet Explorer.

Passo 1: Avviare Internet Explorer.

Passo 2: Fare clic sull'icona a forma di ingranaggio denominata "Strumenti" per aprire il menu a discesa e selezionare "Gestisci componenti aggiuntivi"

Passo 3: Nella finestra "Gestisci componenti aggiuntivi".

Passo 4: Seleziona l'estensione che desideri rimuovere, quindi fai clic su "Disabilita". Una finestra pop-up apparirà per informarvi che si sta per disattivare l'estensione selezionata, e alcuni altri componenti aggiuntivi potrebbero essere disattivate pure. Lasciare tutte le caselle selezionate, e fai clic su "Disabilita".

Passo 5: Dopo l'estensione indesiderato è stato rimosso, riavvia Internet Explorer chiudendolo dal pulsante rosso "X" situato nell'angolo in alto a destra e riavvialo.

Rimuovi le notifiche push dai tuoi browser

Disattiva le notifiche push da Google Chrome

Per disabilitare eventuali notifiche push dal browser Google Chrome, si prega di seguire i passi di seguito:

Passo 1: Vai a Impostazioni in Chrome.

Passo 2: In Impostazioni, selezionare “Impostazioni avanzate":

Passo 3: Fare clic su "Le impostazioni del contenuto":

Passo 4: Aperto "notifiche":

Passo 5: Fare clic sui tre punti e scegliere Blocca, Modificare o rimuovere le opzioni:

Rimuovere le notifiche push su Firefox

Passo 1: Vai a Opzioni di Firefox.

Passo 2: Vai alle impostazioni", digitare "notifiche" nella barra di ricerca e fare clic "Impostazioni":

Passo 3: Fai clic su "Rimuovi" su qualsiasi sito in cui desideri che le notifiche vengano eliminate e fai clic su "Salva modifiche"

Interrompi le notifiche push su Opera

Passo 1: In Opera, stampa ALT + P per andare su Impostazioni.

Passo 2: In Setting search, digitare "Contenuto" per accedere alle impostazioni del contenuto.

Passo 3: Notifiche aperte:

Passo 4: Fai lo stesso che hai fatto con Google Chrome (spiegato di seguito):

Elimina le notifiche push su Safari

Passo 1: Apri le preferenze di Safari.

Passo 2: Scegli il dominio da cui ti piacciono i push pop-up e passa a "Negare" da parte di "permettere".

MusicBox Live-FAQ

What Is MusicBox Live?

The MusicBox Live threat is adware or virus redirect del browser.

Potrebbe rallentare notevolmente il computer e visualizzare annunci pubblicitari. L'idea principale è che le tue informazioni vengano probabilmente rubate o che più annunci vengano visualizzati sul tuo dispositivo.

I creatori di tali app indesiderate lavorano con schemi pay-per-click per fare in modo che il tuo computer visiti siti Web rischiosi o diversi tipi che potrebbero generare loro fondi. Questo è il motivo per cui non si preoccupano nemmeno dei tipi di siti Web visualizzati negli annunci. Questo rende il loro software indesiderato indirettamente rischioso per il tuo sistema operativo.

What Are the Symptoms of MusicBox Live?

Ci sono diversi sintomi da cercare quando questa particolare minaccia e anche le app indesiderate in generale sono attive:

Sintomo #1: Il tuo computer potrebbe rallentare e avere scarse prestazioni in generale.

Sintomo #2: Hai delle barre degli strumenti, componenti aggiuntivi o estensioni sui browser Web che non ricordi di aver aggiunto.

Sintomo #3: Vedi tutti i tipi di annunci, come i risultati di ricerca supportati da pubblicità, pop-up e reindirizzamenti per apparire casualmente.

Sintomo #4: Vedi le app installate sul tuo Mac in esecuzione automaticamente e non ricordi di averle installate.

Sintomo #5: Vedi processi sospetti in esecuzione nel tuo Task Manager.

Se vedi uno o più di questi sintomi, quindi gli esperti di sicurezza consigliano di controllare la presenza di virus nel computer.

Quali tipi di programmi indesiderati esistono?

Secondo la maggior parte dei ricercatori di malware ed esperti di sicurezza informatica, le minacce che attualmente possono colpire il tuo dispositivo possono essere software antivirus non autorizzato, adware, browser hijacker, clicker, ottimizzatori falsi e qualsiasi forma di PUP.

Cosa fare se ho un "virus" like MusicBox Live?

Con poche semplici azioni. Innanzitutto, è imperativo seguire questi passaggi:

Passo 1: Trova un computer sicuro e collegalo a un'altra rete, non quello in cui è stato infettato il tuo Mac.

Passo 2: Cambiare tutte le password, a partire dalle tue password e-mail.

Passo 3: consentire autenticazione a due fattori per la protezione dei tuoi account importanti.

Passo 4: Chiama la tua banca a modificare i dati della carta di credito (codice segreto, eccetera) se hai salvato la tua carta di credito per acquisti online o hai svolto attività online con la tua carta.

Passo 5: Assicurati che chiama il tuo ISP (Provider o operatore Internet) e chiedi loro di cambiare il tuo indirizzo IP.

Passo 6: Cambia il tuo Password Wi-Fi.

Passo 7: (Opzionale): Assicurati di scansionare tutti i dispositivi collegati alla tua rete alla ricerca di virus e ripeti questi passaggi per loro se sono interessati.

Passo 8: Installa anti-malware software con protezione in tempo reale su ogni dispositivo che hai.

Passo 9: Cerca di non scaricare software da siti di cui non sai nulla e stai alla larga siti web di bassa reputazione generalmente.

Se segui questi consigli, la tua rete e tutti i dispositivi diventeranno significativamente più sicuri contro qualsiasi minaccia o software invasivo delle informazioni e saranno privi di virus e protetti anche in futuro.

How Does MusicBox Live Work?

Una volta installato, MusicBox Live can raccogliere dati utilizzando tracker. Questi dati riguardano le tue abitudini di navigazione sul web, come i siti web che visiti e i termini di ricerca che utilizzi. Viene quindi utilizzato per indirizzarti con annunci pubblicitari o per vendere le tue informazioni a terzi.

MusicBox Live can also scaricare altro software dannoso sul tuo computer, come virus e spyware, che può essere utilizzato per rubare le tue informazioni personali e mostrare annunci rischiosi, che potrebbero reindirizzare a siti di virus o truffe.

Is MusicBox Live Malware?

La verità è che i PUP (adware, browser hijacker) non sono virus, ma potrebbe essere altrettanto pericoloso poiché potrebbero mostrarti e reindirizzarti a siti Web di malware e pagine di truffe.

Molti esperti di sicurezza classificano i programmi potenzialmente indesiderati come malware. Ciò è dovuto agli effetti indesiderati che i PUP possono causare, come la visualizzazione di annunci intrusivi e la raccolta di dati dell'utente senza la conoscenza o il consenso dell'utente.

About the MusicBox Live Research

I contenuti che pubblichiamo su SensorsTechForum.com, this MusicBox Live how-to removal guide included, è il risultato di ricerche approfondite, duro lavoro e la dedizione del nostro team per aiutarti a rimuovere lo specifico, problema relativo all'adware, e ripristinare il browser e il sistema informatico.

How did we conduct the research on MusicBox Live?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sugli ultimi malware, adware, e definizioni di browser hijacker.

Inoltre, the research behind the MusicBox Live threat is backed with VirusTotal.

Per comprendere meglio questa minaccia online, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.