Dal momento che molti degli utenti sul nostro forum e sul nostro e-mail di denuncia hanno riferito di essere vittime di infezioni causate da file .js(formato di file di codice sorgente JavaScript) abbiamo deciso di servire il bisogno di conoscenza i nostri lettori dovrebbero avere ed educare i loro come proteggersi da esecuzione dolosa di un JavaScript che può rendere i loro file pari a rifiuti e farli pagare una bella cifra. Tenere presente, forniremo i migliori consigli sulle nostre capacità, ma anche il miglior consiglio non vi proteggerà se non si presta attenzione a ciò che si sta facendo durante la navigazione su base giornaliera. Cominciamo!

Dal momento che molti degli utenti sul nostro forum e sul nostro e-mail di denuncia hanno riferito di essere vittime di infezioni causate da file .js(formato di file di codice sorgente JavaScript) abbiamo deciso di servire il bisogno di conoscenza i nostri lettori dovrebbero avere ed educare i loro come proteggersi da esecuzione dolosa di un JavaScript che può rendere i loro file pari a rifiuti e farli pagare una bella cifra. Tenere presente, forniremo i migliori consigli sulle nostre capacità, ma anche il miglior consiglio non vi proteggerà se non si presta attenzione a ciò che si sta facendo durante la navigazione su base giornaliera. Cominciamo!

L'email

Questo segmento è il pezzo più importante della formazione si potrà mai ricevere, se sei un principiante, perché sarà brevemente vi insegnerà come individuare la differenza tra messaggi di posta elettronica falsi e veri e-mail. Ciò è dovuto anche al fatto che il più spesso causa di infezione da virus js file è tramite allegati di posta elettronica. Quindi, quando si parla di .js file di protezione, stiamo anche affrontando la protezione e-mail di spam come pure.

Il primo passo quando riceve un messaggio e-mail e decidere se aprire un file js in esso è di avere un sistema. Tale sistema è molto semplice da memorizzare. Se potessi riassumere, Avrei sicuramente usare questa frase:

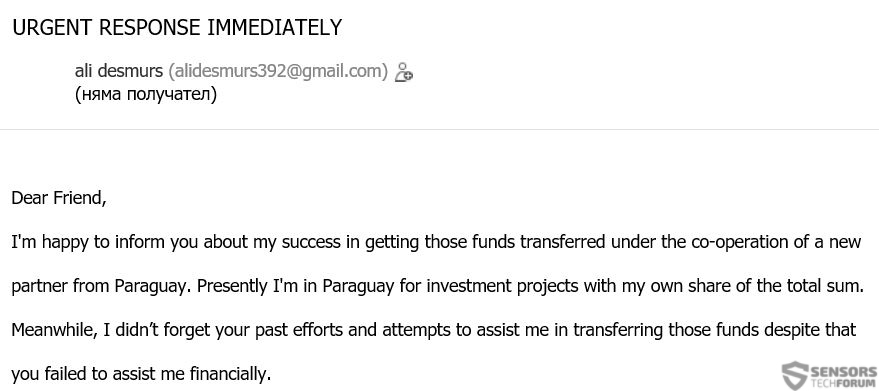

Il "top" è l'oggetto della e-mail che viene inviato e la fonte di posta elettronica viene inviato da. Qui è possibile ordinare i messaggi di posta elettronica a buon mercato che si può immediatamente eliminare anche senza doverli aprire. Questi sono i cosiddetti "promozione" e "importanti" e-mail che non sono da organizzazioni, ma diversi individui che non avete mai incontrato prima. Solitamente, le persone tendono a scrivere su temi di e-mail di qualcosa di familiare per l'utente che stanno inviando il messaggio. Altrimenti, perché avrebbe fornito il proprio indirizzo e-mail a persone specifiche per il contatto, destra?

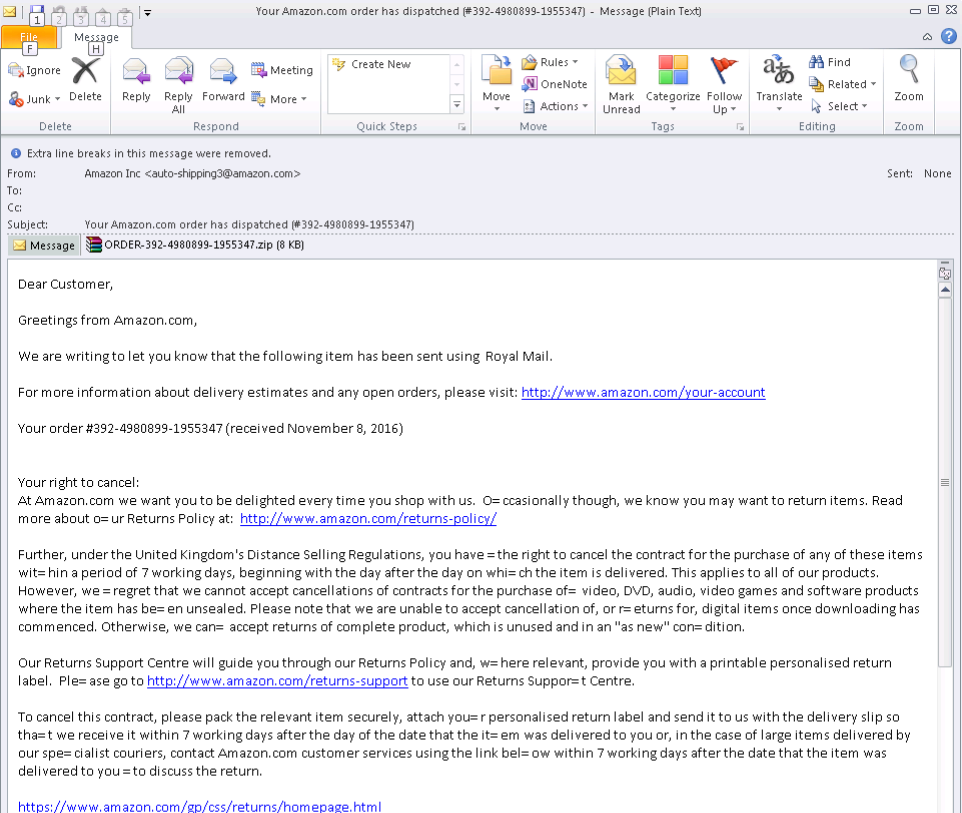

Ma poi di nuovo, cosa succede se il messaggio non dispone di un soggetto o di che cosa se è inviato da una società, come Amazon, per esempio (vedere l'immagine qui sotto). E se l'e-mail sta dicendo che il tuo account PayPal è sospeso? La reazione contro questo nel caso in cui non si è sicuri è quella di utilizzare un ambiente sicuro quando si apre l'e-mail.Anche, tenere a mente l'ovvio, e questo è se un file .js è ritratto a voi come un documento in una e-mail, non può essere, perché è altamente atipico per i documenti siano in JavaScript.

Una soluzione è quella di utilizzare un'applicazione sandbox che "avvolge" il browser web o client di posta elettronica (Mozilla Thunderbird, Microsoft Outlook) in una crittografia sicura su cui, se il malware infezione ransomware è attivata, può chiudere immediatamente perché sarà fermato all'interno del programma. Un ottimo esempio per un'applicazione sandbox è una piccola applicazione pulito, chiamato Sandboxie che abbiamo testato qui di seguito. Essa ha anche la possibilità di auto avvolgere ogni programma che si avvia in una sandbox automaticamente senza influire sulle prestazioni del computer anche il minimo.

Tuttavia, alcuni virus sofisticati e malware che girano su .js per infettare gli utenti possono essere codificati e offuscato con obfuscators costosi e sfruttare kit che può anche andare fino attraverso l'applicazione sandbox sé. Qui è dove è necessario uno strumento di protezione avanzata contro questi programmi quando fate la vostra e-mail - uno strumento anti-malware avanzato è la cosa giusta per te. A differenza dei programmi antivirus tradizionali, maggior parte dei programmi anti-malware sono più frequentemente aggiornati, e non sono solo concentrati sulla .js di malware, ma su altri file sospetti in roaming in giro per e-mail spam che trasportano quello che potrebbe essere solo la dura virus Locky o CERBER.

Ci sono una varietà di programmi anti-malware per scegliere da lì, e molti potrebbero sostenere che il più noto è un software di sicurezza, tanto più essa diventa un obiettivo per il malware, per l'interesse superiore in essa. Questo è perché ci dovrebbe essere un equilibrio tra un utensile su cui gli hacker hanno poca intelligenza mentre allo stesso tempo è frequentemente mantenuto e aggiornato. La scelta migliore è uno strumento che avrà un sistema di aggiornamento euristica di seconda generazione. Ciò significa che se l'ultimo Locky colpisce nel brevetto, il programma sul vostro computer dovrebbe sapere su questo e hanno le euristiche più velocemente possibile, dopo questo tipo "paziente zero" di infezione. Un buon esempio di questi strumenti è la versione professionale di Heimdal, che abbiamo gentilmente rivisto per voi qui sotto e nel caso in cui non sembrano essere affezionato che ci sono molti altri strumenti là fuori tra le quali è possibile scegliere.

E se non hanno il tempo o esperienza per controllare ogni e-mail?

Nel caso in cui la situazione è che dire, o che si sta per essere educare qualcuno che è sistematicamente contrarre l'infezione via e-mail e tramite JavaScript e altri tipi di file, non preoccuparti. Spiegando la situazione per l'utente inesperto non può avere successo anche se si ripete più e più volte. Questo è il motivo per cui abbiamo una brillante idea che può aiutare a proteggere la tua e-mail al giorno se si esegue un sistema operativo Windows e questo è di utilizzare un sistema operativo Android virtuale dritto sul tuo dispositivo Windows. craftily, destra?

L'idea per questa soluzione inaspettatamente intelligente è che la maggior parte di e-mail di spam sono stati progettati per ingannare gli utenti di Windows a diventare infettare con il malware. Certamente, Ci sono un sacco di minacce scritte per Android, ma ha fornito un po 'di istruzione e scrittori di malware preferiscono URL dannosi tramite annunci falsi o applicazioni sospette per infettare gli utenti Android, Non e-mail. Più ad esso che quello, dispositivi Android possono essere ulteriormente protetti dall'infezione file js con un software antivirus e altri programmi di utilità e monitor app, che è grandioso. Un app che è il leader ed è molto semplice da usare (installare e avviare) si chiama Nox App Player, e dopo l'uso, ci siamo sentiti convinto nella sua stabilità e la sicurezza

Che dire di URL dannosi?

URL dannosi sono un metodo molto sofisticato di infezione e molto efficace pure. Questo è il motivo per cui se lo script corretto è scritto per contrastare le difese, nessuno dei due strumenti di cui sopra può risparmiare. Qui è dove si parla di protezione diretta contro ogni forma di file JavaScript maligni. Per proteggere il computer, per di qua, soprattutto se si utilizza un browser invece di un client di posta elettronica è quello di educare se stessi nella scansione manualmente gli URL prima di aprire. lo so, sembra complicato all'inizio, Ma tenere a mente che può essere notevolmente semplificato con componenti aggiuntivi del browser, come VTzilla, il browser web del VirusTotal.com add-on. Devo ricordarti che VirusTotal è probabilmente il uno dei più grandi (altrimenti, il più grande) banca dati web alla ricerca di malware e non solo utilizza la combinazione di un ampio database di file .js maligni essere scoperti 24/7 ma impara anche a rilevare qualsiasi JavaScript maligni di URL e prima ancora di aprire. Tutto ciò che serve per fare clic destro sul URL prima di aprire ed eseguire la scansione.

E se accade l'inevitabile?

Se si utilizza uno di questi strumenti per principianti, aggiornare regolarmente il proprio sistema operativo, etc. e riescono ancora a essere infettati in qualche modo con un attacco di file js, una buona gestione dei dati è cruciale per la sopravvivenza dalla devastazione. Sotto, si possono trovare ulteriori informazioni su come archiviare in modo sicuro i file importanti e proteggerli da file .js virus.

Dal momento che un sacco di malware, tra cui ransomware, ora non solo può scivolare altri virus sul computer se diventa la sua vittima, ma può anche diffondersi vermi o rendere il computer parte di una botnet (rete bot). Questo rende tutti gli altri computer collegati alla stessa rete pericolo, e non possono avere tali strumenti difensivi. Questo è il motivo, prima tutto, il vostro primo affare del commercio è di disconnettere il computer da Internet "il modo in cui l'hardware". Questo consentirà di evitare eventuali pacchetti dannosi per viaggiare sulla vostra LAN e infettare gli altri dispositivi in esso. Da lì, si può iniziare far fronte alla situazione.

Preparazione prima di rimuovere i file .js.

Prima di avviare il processo di rimozione effettiva, si consiglia di effettuare le seguenti operazioni di preparazione.

- Assicurarsi di avere le istruzioni sempre aperta e di fronte ai vostri occhi.

- Fare un backup di tutti i file, anche se potrebbero essere danneggiati. È necessario eseguire il backup dei dati con una soluzione di backup su cloud e assicurare i vostri file contro qualsiasi tipo di perdita, anche dalle più gravi minacce.

- Siate pazienti in quanto ciò potrebbe richiedere un po '.

- Cerca malware

- Correggi i registri

- Rimuovere i file dei virus

Passo 1: Scansione per js file con utensili SpyHunter Anti-Malware

Passo 2: Pulire eventuali registri, creato da file .js sul computer.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da file .js ci. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.Passo 3: Trova i file dei virus creati da .js Files sul tuo PC.

1.Per Windows 8, 8.1 e 10.

Per i sistemi operativi Windows più recenti

1: Sulla vostra stampa della tastiera + R e scrivi explorer.exe nel Correre casella di testo e quindi fare clic sul Ok pulsante.

2: Clicca su PC dalla barra di accesso rapido. Questo è di solito una icona con un monitor e il suo nome è o "Il mio computer", "Il mio PC" o "Questo PC" o quello che hanno chiamato.

3: Passa alla casella di ricerca in alto a destra sullo schermo del tuo PC e digita "FileExtension:" e dopo di che digitare l'estensione del file. Se siete alla ricerca di eseguibili dannosi, Un esempio può essere "FileExtension:exe". Dopo aver fatto che, lasciare uno spazio e digitare il nome del file si ritiene che il malware si è creato. Ecco come si può essere visualizzato se è stato trovato il file:

NB. Consigliamo di attendere che la barra verde di caricamento nel box di navigazione si riempia nel caso il PC stia cercando il file e non lo abbia ancora trovato.

2.Per Windows XP, Vista, e 7.

Per i sistemi operativi Windows meno recenti

Nei vecchi sistemi operativi Windows l'approccio convenzionale dovrebbe essere quello efficace:

1: Clicca sul Menu iniziale icona (di solito sulla vostra in basso a sinistra) e quindi scegliere il Ricerca preferenza.

2: Una volta visualizzata la finestra di ricerca, scegliere Altre opzioni avanzate da l'assistente di ricerca. Un altro modo è cliccando su Tutti i file e le cartelle.

3: Dopo di che tipo il nome del file che si sta cercando e fare clic sul pulsante di ricerca. Questo potrebbe richiedere un certo tempo dopo il quale verranno visualizzati i risultati. Se avete trovato il file dannoso, è possibile copiare o aprire la sua posizione da pulsante destro del mouse su di essa.

Ora si dovrebbe essere in grado di scoprire qualsiasi file in Windows, purché sia sul disco rigido e non è nascosto via software speciale.

.js File FAQ

What Does .js Files Trojan Do?

The .js Files Trojan è un programma informatico dannoso progettato per disturbare, danno, o ottenere un accesso non autorizzato ad un sistema informatico. Può essere utilizzato per rubare dati sensibili, ottenere il controllo di un sistema, o avviare altre attività dannose.

I trojan possono rubare le password?

Sì, Trojan, come file .js, può rubare le password. Questi programmi dannosi sono progettati per ottenere l'accesso al computer di un utente, spiare le vittime e rubare informazioni sensibili come dati bancari e password.

Can .js Files Trojan Hide Itself?

Sì, può. Un Trojan può utilizzare varie tecniche per mascherarsi, compresi i rootkit, crittografia, e offuscazione, per nascondersi dagli scanner di sicurezza ed eludere il rilevamento.

È possibile rimuovere un Trojan tramite il ripristino delle impostazioni di fabbrica?

Sì, un Trojan può essere rimosso ripristinando le impostazioni di fabbrica del dispositivo. Questo perché ripristinerà il dispositivo al suo stato originale, eliminando qualsiasi software dannoso che potrebbe essere stato installato. Tieni presente che esistono trojan più sofisticati che lasciano backdoor e infettano nuovamente anche dopo un ripristino delle impostazioni di fabbrica.

Can .js Files Trojan Infect WiFi?

Sì, è possibile che un trojan infetti le reti WiFi. Quando un utente si connette alla rete infetta, il Trojan può diffondersi ad altri dispositivi connessi e può accedere a informazioni sensibili sulla rete.

I trojan possono essere eliminati?

Sì, I trojan possono essere eliminati. Ciò viene in genere eseguito eseguendo un potente programma antivirus o antimalware progettato per rilevare e rimuovere file dannosi. In alcuni casi, potrebbe anche essere necessaria la cancellazione manuale del Trojan.

I trojan possono rubare i file?

Sì, I trojan possono rubare file se sono installati su un computer. Questo viene fatto consentendo al autore di malware o utente per ottenere l'accesso al computer e quindi rubare i file memorizzati su di esso.

Quale anti-malware può rimuovere i trojan?

Programmi anti-malware come SpyHunter sono in grado di scansionare e rimuovere i trojan dal tuo computer. È importante mantenere aggiornato il tuo anti-malware e scansionare regolarmente il tuo sistema alla ricerca di software dannoso.

I trojan possono infettare USB?

Sì, I trojan possono infettare USB dispositivi. Trojan USB in genere si diffondono tramite file dannosi scaricati da Internet o condivisi tramite e-mail, consentendo all'hacker di accedere ai dati riservati di un utente.

Informazioni sulla ricerca sui file .js

I contenuti che pubblichiamo su SensorsTechForum.com, questa guida alla rimozione dei file .js inclusa, è il risultato di ricerche approfondite, il duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il problema specifico del trojan.

Come abbiamo condotto la ricerca sui file .js?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware, compresi i vari tipi di trojan (porta sul retro, downloader, Infostealer, riscatto, eccetera)

Inoltre, la ricerca dietro la minaccia dei file .js è supportata VirusTotal.

Per comprendere meglio la minaccia rappresentata dai trojan, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.