I ricercatori di sicurezza ha recentemente rilevato un curioso caso di file PDF intrappolata ospitato in deposito Azure Blob. Più specificamente, il caso riguarda la memorizzazione di forma phishing degli attaccanti su Azure Blob di archiviazione per essere garantito da un certificato SSL Microsoft.

Il PDF intrappolata è legata ad un ufficio 365 pagina phishing ospitati in deposito Azure Blob, e per questo, ha un certificato di dominio e SSL Microsoft rilasciato, i ricercatori hanno scoperto Netskope.

Va notato che la combinazione del dominio Microsoft, certificato, e il contenuto rendono questo schema di phishing particolarmente convincente e difficile da riconoscere. Durante la loro analisi, i ricercatori hanno identificato simili siti di phishing ospitati in deposito blob Azure.

Il phishing attacco Azure Blob Explained

Come in qualsiasi scenario di phishing, il PDF maligni vengono consegnati alle vittime come allegati e-mail. Questi sono realizzati in modo intelligente, contenenti contenuti legittimi da fonti legittime.

“In questo caso, il documento originariamente arrivato in una e-mail ed è stato salvato in Google Drive, dove Netskope avanzata delle minacce Protezione rilevato il file e ha impedito la potenziale perdita di credenziali o fan-out“, i ricercatori noto.

Analisi della PDF

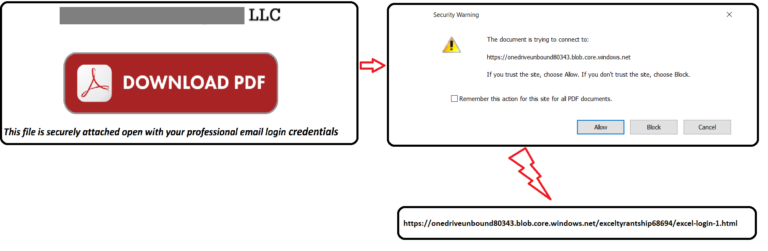

Il PDF distribuito in questa particolare campagna di phishing impersona uno studio legale con sede a Denver. È stato chiamato “Documento acquisito ... Si prega di Review.pdf". Il PDF ha un link che scarica il PDF reale:

Una volta che il collegamento ipertestuale “Download PDF” viene cliccato, la vittima vede un messaggio che spiega che il documento sta tentando di connettersi al seguente URL archiviazione Azure blob – https://onedriveunbound80343[.]blob.core.windows.net:

La pagina phishing è ospitato in deposito blob Azure che assicura un certificato SSL di Microsoft rilasciato valido e hosting su un dominio di Microsoft di proprietà. Questi due fattori rendono il tentativo di phishing piuttosto sofisticati e difficili da riconoscere. Come sottolineato dai ricercatori, "vedendo un dominio di Microsoft e di un certificato SSL rilasciato Microsoft, su un sito che chiede per Office 365 credenziali è abbastanza forte evidenza che il sito è legittimo, e sono abbastanza suscettibili di convincere un utente a immettere le proprie credenziali".

Una volta che l'utente clicca, le sue credenziali vengono caricati in questa posizione: https://searchurl[.]bid / livelogins2017 / finish40.php. Poi, l'utente viene reindirizzato a un'altra pagina di phishing ospitati in deposito blob.

Dopo, l'utente sta attraversando una serie reindirizza a diverse pagine di destinazione in posa per scaricare il documento protetto. Infine, l'utente è finalmente reindirizzato a una pagina Microsoft, ma nessun documento viene scaricato nel computer della vittima. Poiché il documento non viene scaricato, la vittima potrebbe di nuovo provare a re-convalidare le credenziali o inserire le credenziali relative a un altro account.

Per contrastare tali attacchi di phishing, raccomandazione dei ricercatori è sempre controllando il dominio del collegamento, e:

Conoscere i domini tipicamente utilizzati quando si accede a servizi sensibili. Inoltre, essere in grado di identificare i domini archivio di oggetti comuni, come quelli utilizzati da stoccaggio blob Azure. Questa conoscenza vi aiuterà a distinguere tra i siti di phishing ottima fattura, e siti ufficiali.