Cosa è Mal / Phish-A su Mac? Come rimuovere Mal / Phish-A reindirizzamenti? Come rimuovere completamente Mal / Phish-Un virus dal vostro Mac?

Cosa è Mal / Phish-A su Mac? Come rimuovere Mal / Phish-A reindirizzamenti? Come rimuovere completamente Mal / Phish-Un virus dal vostro Mac?

Mal / Phish-A è il nome di un virus che colpisce i computer Mac e oltre a svolgere una vasta gamma di attività dei virus, il suo scopo principale sembra essere quello di visualizzare tutti i tipi di phishing pagine web, diretta a vittime. Queste pagine possono essere i falsi luoghi di accesso di Gmail, Facebook, Twitter e altri siti e tutti mirano a estrarre il nome utente e la password. Ci possono essere anche altre pagine di informazioni finanziarie falsi PayPal e, che possono richiedere le credenziali finanziarie. Questo è il motivo principale per cui vi consigliamo di leggere questo articolo e imparare a rimuovere Mal / Phish-A dal Mac.

Sommario minaccia

| Nome | Mal / Phish-A |

| Tipo | Malware per Mac OS |

| breve descrizione | Mira a prendere il controllo attraverso la connessione Internet degli utenti colpiti e visualizzare le pagine di phishing. |

| Sintomi | I sintomi principali sono problemi con la connessione internet e pagine web falsi cominciano ad apparire. |

| Metodo di distribuzione | Può utilizzare malspam o falso applicazioni per inserire il tuo Mac. |

| Detection Tool |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Combo Cleaner

|

Esperienza utente | Iscriviti alla nostra Forum per discutere Mal / Phish-A. |

Mal / Phish-A – Come ho ricevuto It e che cosa fa?

Mal / Phish-A potrebbe essere diffuso tramite diversi metodi diversi, le principali quelli di cui si ritiene siano tramite l'invio di e-mail con allegati di virus che fingono di essere i documenti leigitimate o anche il caricamento di applicazioni falsi su siti di download, che risultano essere il virus stesso.

In entrambi i casi, quando Mal / Phish-A infetta il Mac, si può iniziare a svolgere le seguenti attività dei virus:

- Scaricare ed eseguire file.

- Ottenere le vostre informazioni private.

- Causa del browser redirect su Safari, i browser Chrome e Firefox.

- prendere screenshot.

- Eseguire un keylogger che ha lo scopo di registrare i tasti digitati sulla vostra macchina.

È necessario essere consapevoli di pagine web falsi in quanto sono il giveaway principale di un'infezione con il virus Mal / Phish-A Mac. Questo perché quelle infezioni tendono a rilevare se si visita un sito importante e sostituire la sua pagina di login con un falso. Se i seguenti siti ti chiedono di re-sign in, allora questa è una forte indicatore per Mal / Phish-Un'infezione:

- Cinguettio.

- PayPal.

- Amazon.

- eBay.

- Ray-Ban.

- Gmail.

- Facebook.

- Instagram.

- LinkedIn.

- La vostra banca.

Si dovrebbe guardare per le pagine web finte controllando la loro barra degli indirizzi. Se la barra degli indirizzi non è HTTPS (L'icona con il lucchetto verde accanto all'indirizzo), allora molto probabilmente non sta visitando la versione originale del sito e tutto ciò che si digita in esso, compresi i dati della carta di credito potrebbe essere inviato direttamente ai hacker che stanno dietro Mal / Phish-A.

Come rilevare e rimuovere Mal / Phish-A dal Mac

Se si desidera Mal / Phish-A sparito dal Mac, allora ti consigliamo vivamente di seguire le istruzioni sotto. Essi sono stati creati con l'idea principale per aiutare a sbarazzarsi del virus dal computer passo dopo passo effecitvely. Se si vuole rilevare e rimuovere Mal / Phish-A dal Mac automaticamente, allora ti consigliamo vivamente di scaricare ed eseguire una scansione con un software pulitore di malware avanzato. Scopo principale di questo software è quello di rilevare e rimuovere automaticamente Mal / Phish-A dal Mac rilevando i suoi file e gli oggetti e la loro eliminazione.

Passaggi da preparare prima della rimozione:

Prima di iniziare a seguire i passi di seguito, Essere informati che si deve prima fare le seguenti operazioni preliminari:

- Eseguire il backup dei file nel caso in cui il peggio accade.

- Assicurarsi di avere un dispositivo con queste istruzioni su standy.

- Armatevi di pazienza.

- 1. Cerca malware per Mac

- 2. Disinstallare le app rischiose

- 3. Pulisci i tuoi browser

Passo 1: Cerca e rimuovi file Mal/Phish-A dal tuo Mac

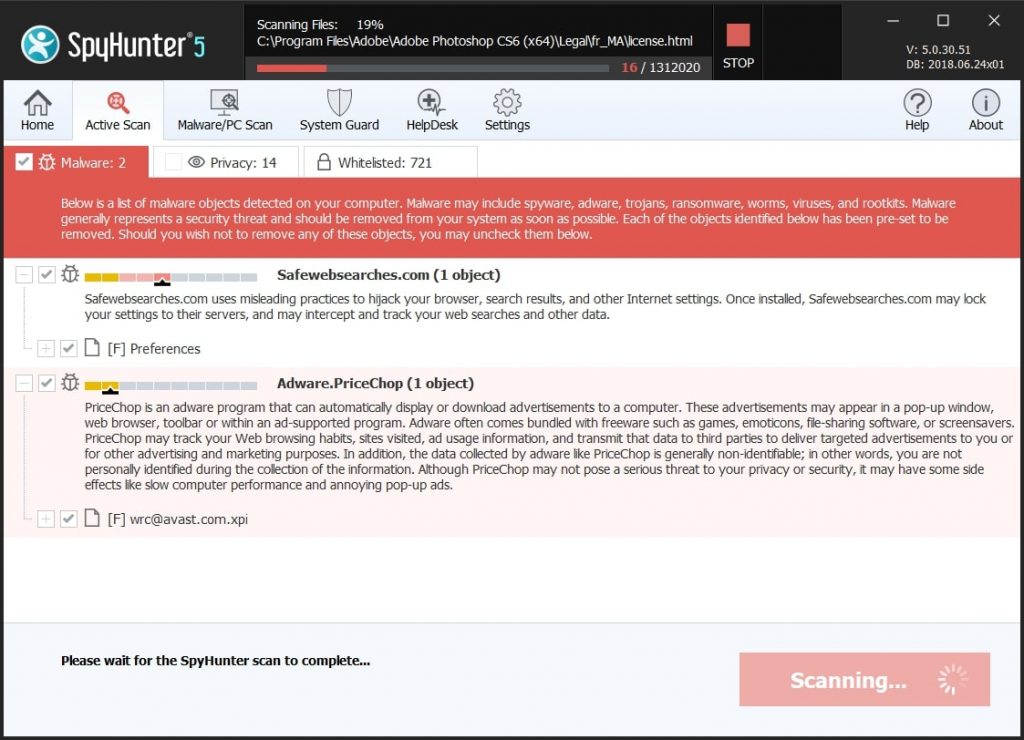

Quando si trovano ad affrontare problemi sul vostro Mac come un risultato di script indesiderati e programmi come Mal / Phish-A, il modo consigliato di eliminare la minaccia è quello di utilizzare un programma anti-malware. SpyHunter per Mac offre funzionalità di sicurezza avanzate insieme ad altri moduli che miglioreranno la sicurezza del tuo Mac e la proteggeranno in futuro.

Guida rapida e semplice alla rimozione di video malware per Mac

Passo bonus: Come rendere il tuo Mac più veloce?

Le macchine Mac mantengono probabilmente il sistema operativo più veloce in circolazione. Ancora, I Mac a volte diventano lenti e lenti. La guida video di seguito esamina tutti i possibili problemi che possono portare il tuo Mac a essere più lento del solito, nonché tutti i passaggi che possono aiutarti a velocizzare il tuo Mac.

Passo 2: Disinstalla Mal/Phish-A e rimuovi file e oggetti correlati

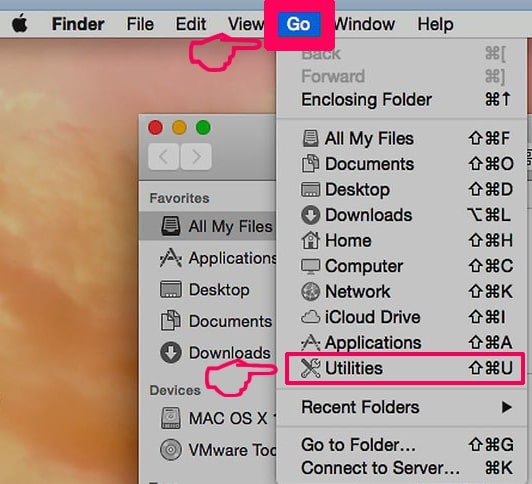

1. Colpire il ⇧ + ⌘ + U chiavi per aprire Utilità. Un altro modo è fare clic su "Vai" e quindi su "Utilità", come l'immagine qui sotto mostra:

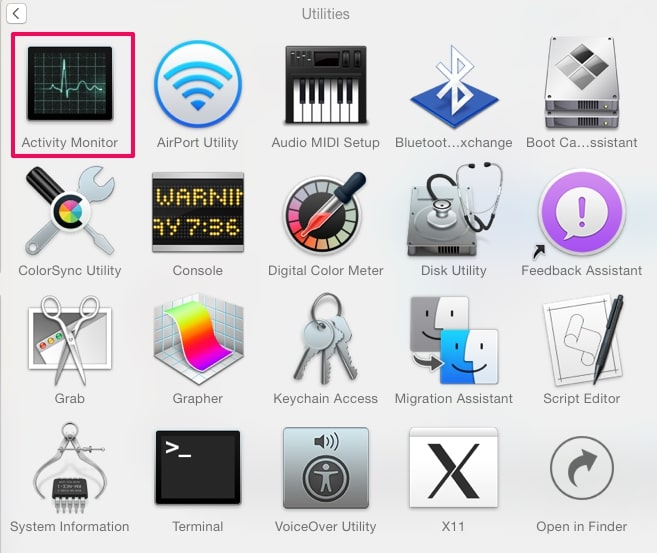

2. Trova Activity Monitor e fai doppio clic su di esso:

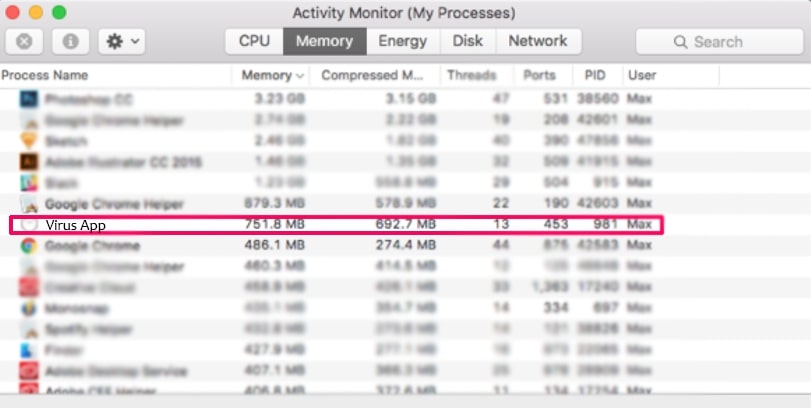

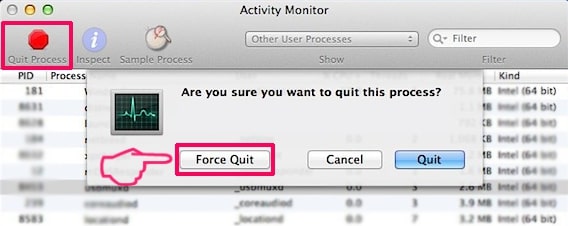

3. Nel sguardo Activity Monitor per eventuali processi sospetti, appartenenti o relativi a Mal / Phish-A:

4. Clicca sul "Andare" nuovamente il pulsante, ma questa volta seleziona Applicazioni. Un altro modo è con i pulsanti ⇧+⌘+A.

5. Nel menu Applicazioni, cercare qualsiasi applicazione sospetto o un'applicazione con un nome, simile o identico a Mal / Phish-A. Se lo trovate, fare clic con il tasto destro sull'app e selezionare "Sposta nel cestino".

6. Selezionare conti, dopo di che cliccare sul elementi di login preferenza. Il Mac ti mostrerà un elenco di elementi che si avvia automaticamente quando si accede. Cercare eventuali applicazioni sospette identici o simili a Mal / Phish-A. Seleziona l'app di cui vuoi interrompere l'esecuzione automatica, quindi seleziona su Meno (“-“) icona per nasconderlo.

7. Rimuovi manualmente eventuali file rimanenti che potrebbero essere correlati a questa minaccia seguendo i passaggi secondari di seguito:

- Vai a mirino.

- Nella barra di ricerca digitare il nome della app che si desidera rimuovere.

- Al di sopra della barra di ricerca cambiare i due menu a tendina per "File di sistema" e "Sono inclusi" in modo che è possibile vedere tutti i file associati con l'applicazione che si desidera rimuovere. Tenete a mente che alcuni dei file non possono essere correlati al app in modo da essere molto attenti che i file si elimina.

- Se tutti i file sono correlati, tenere il ⌘ + A per selezionare loro e poi li di auto "Trash".

Nel caso in cui non è possibile rimuovere Mal / Phish-A via Passo 1 sopra:

Nel caso in cui non è possibile trovare i file dei virus e gli oggetti nelle applicazioni o altri luoghi che abbiamo sopra riportati, si può cercare manualmente per loro nelle Biblioteche del Mac. Ma prima di fare questo, si prega di leggere il disclaimer qui sotto:

1. Clicca su "Andare" e poi "Vai alla cartella" come mostrato sotto:

2. Digitare "/Library / LauchAgents /" e fai clic su Ok:

3. Eliminare tutti i file dei virus che hanno simili o lo stesso nome di Mal / Phish-A. Se credete che ci sia tale file non, non eliminare nulla.

È possibile ripetere la stessa procedura con le seguenti altre directory Biblioteca:

→ ~ / Library / LaunchAgents

/Library / LaunchDaemons

Mancia: ~ è lì apposta, perché porta a più LaunchAgents.

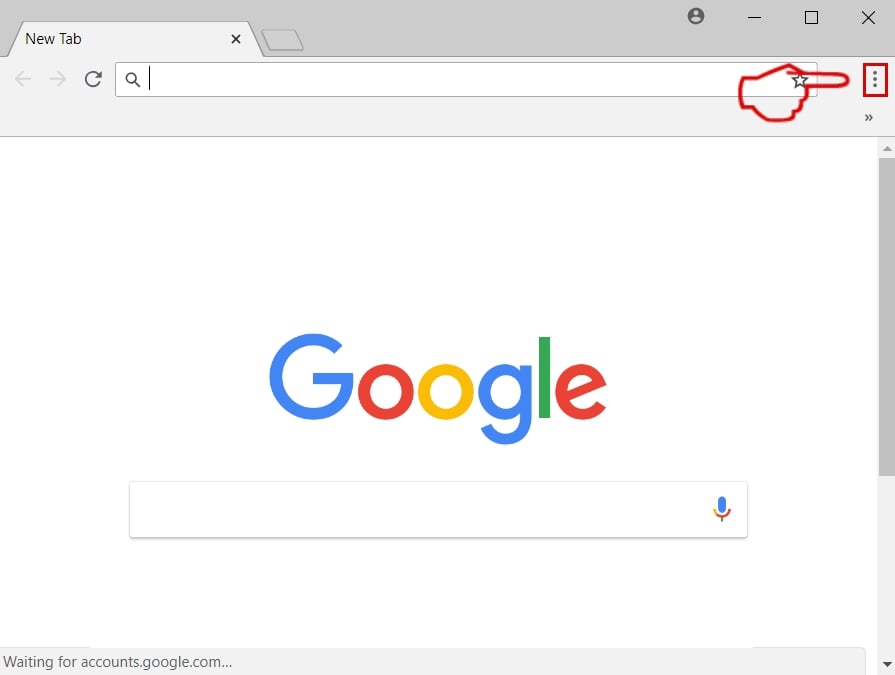

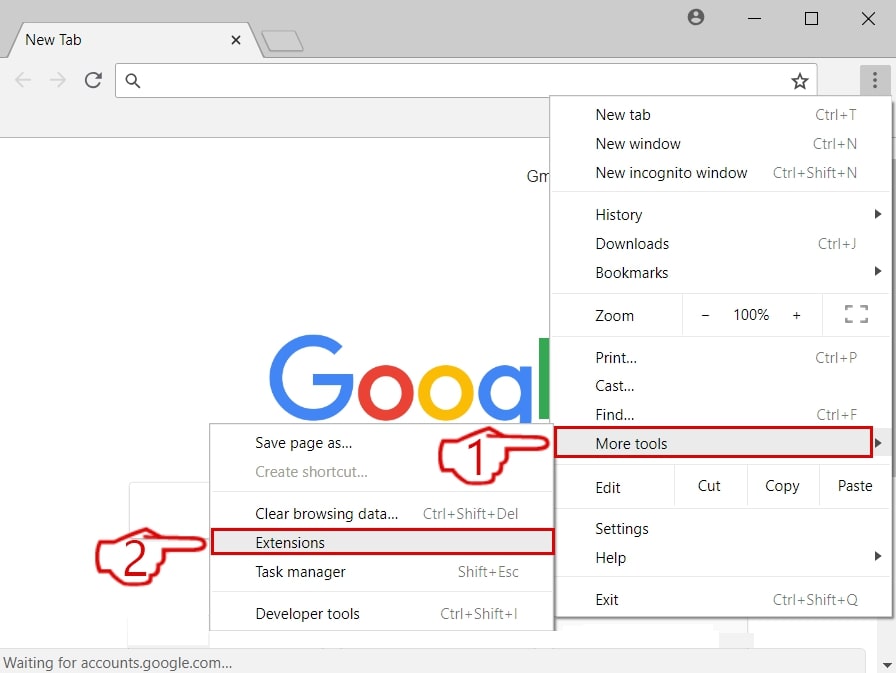

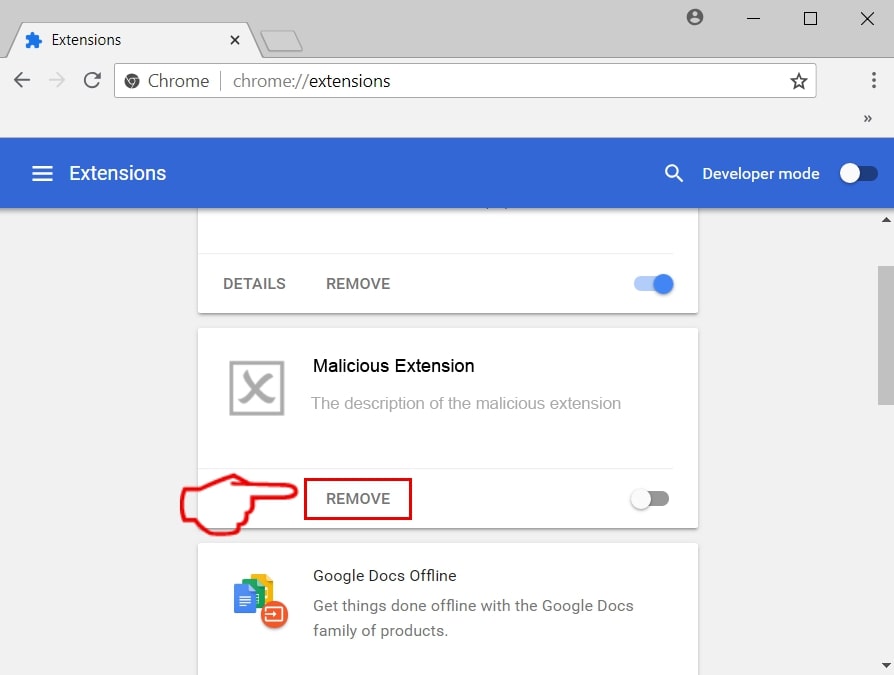

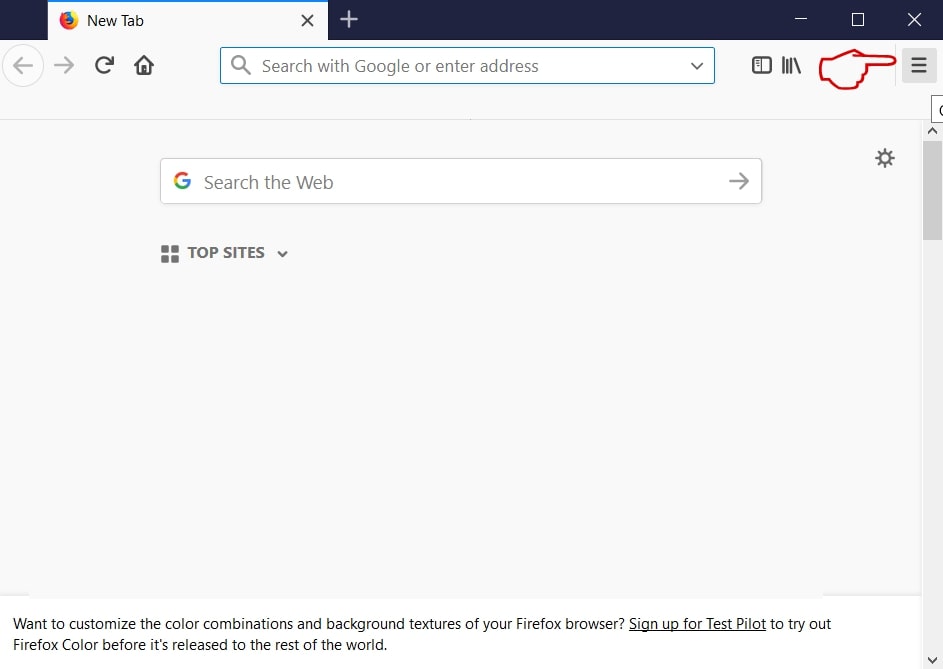

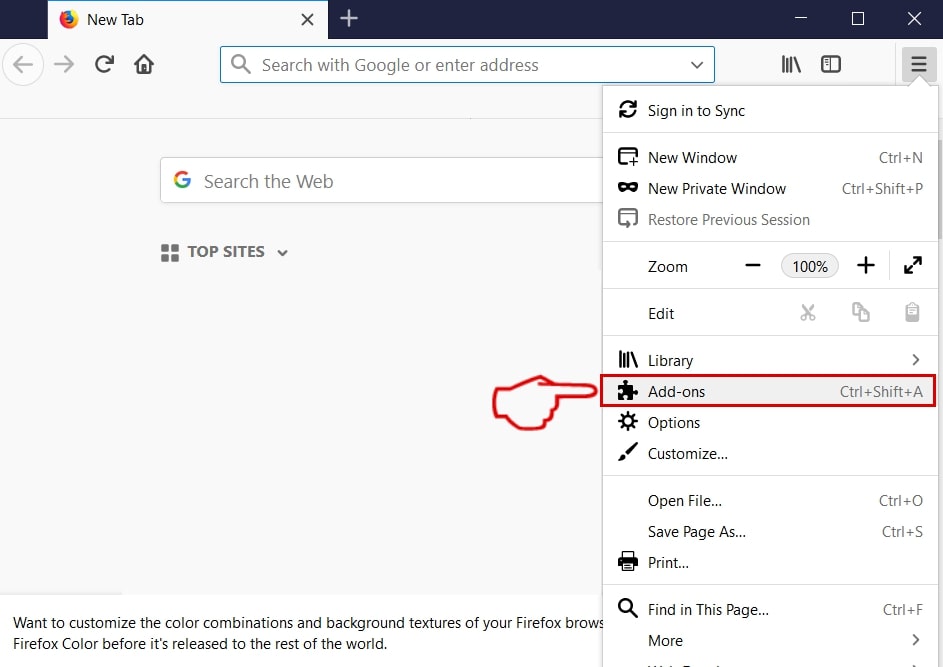

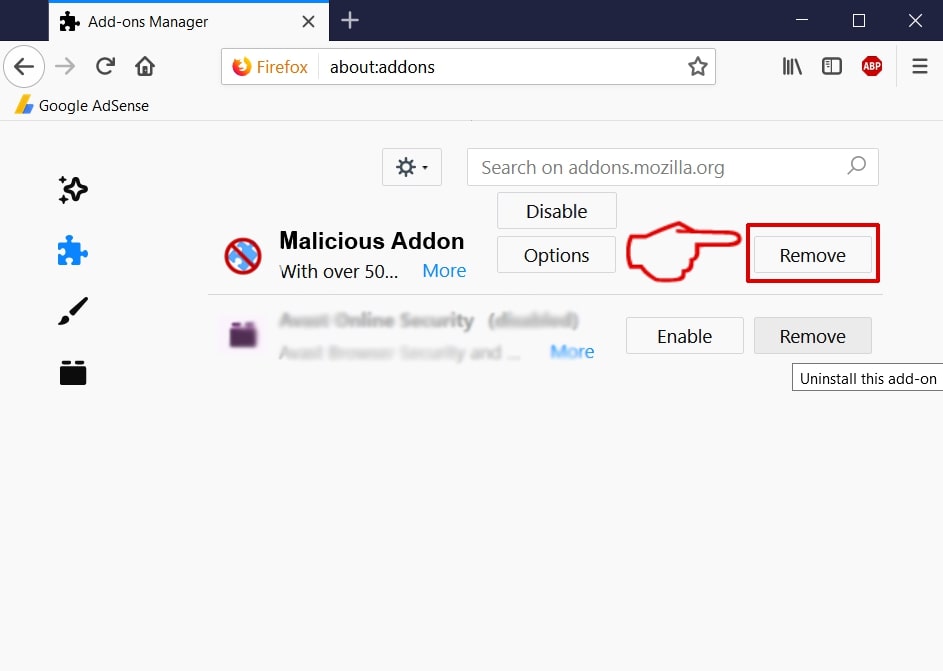

Passo 3: Rimuovere Mal / Phish-A - estensioni legate da Safari / Cromo / Firefox

Mal/Phish-A-FAQ

Cos'è Mal / Phish-A sul tuo Mac?

La minaccia Mal/Phish-A è probabilmente un'app potenzialmente indesiderata. C'è anche una possibilità a cui potrebbe essere correlato Malware per Mac. Se è così, tali app tendono a rallentare in modo significativo il tuo Mac e visualizzare annunci pubblicitari. Potrebbero anche utilizzare cookie e altri tracker per ottenere informazioni di navigazione dai browser web installati sul tuo Mac.

I Mac possono prendere virus?

Sì. Tanto quanto qualsiasi altro dispositivo, I computer Apple ricevono malware. I dispositivi Apple potrebbero non essere un bersaglio frequente il malware autori, ma stai certo che quasi tutti i dispositivi Apple possono essere infettati da una minaccia.

Quali tipi di minacce esistono per Mac?

Secondo la maggior parte dei ricercatori di malware ed esperti di sicurezza informatica, il tipi di minacce che attualmente possono infettare il tuo Mac possono essere programmi antivirus non autorizzati, adware o dirottatori (PUP), Cavalli di Troia, ransomware e malware crittografico.

Cosa fare se ho un virus Mac, Like Mal/Phish-A?

Niente panico! Puoi sbarazzarti facilmente della maggior parte delle minacce Mac isolandole prima e poi rimuovendole. Un modo consigliato per farlo è utilizzare un fornitore affidabile software di rimozione malware che può occuparsi della rimozione automaticamente per te.

Esistono molte app anti-malware per Mac tra cui puoi scegliere. SpyHunter per Mac è una delle app anti-malware per Mac consigliate, che può eseguire la scansione gratuitamente e rilevare eventuali virus. Ciò consente di risparmiare tempo per la rimozione manuale che altrimenti sarebbe necessario eseguire.

How to Secure My Data from Mal/Phish-A?

Con poche semplici azioni. Innanzitutto, è imperativo seguire questi passaggi:

Passo 1: Trova un computer sicuro e collegalo a un'altra rete, non quello in cui è stato infettato il tuo Mac.

Passo 2: Cambiare tutte le password, a partire dalle password della posta elettronica.

Passo 3: consentire autenticazione a due fattori per la protezione dei tuoi account importanti.

Passo 4: Chiama la tua banca a modificare i dati della carta di credito (codice segreto, eccetera) se hai salvato la tua carta di credito per lo shopping online o hai svolto attività online con la tua carta.

Passo 5: Assicurati che chiama il tuo ISP (Provider o operatore Internet) e chiedi loro di cambiare il tuo indirizzo IP.

Passo 6: Cambia il tuo Password Wi-Fi.

Passo 7: (Opzionale): Assicurati di scansionare tutti i dispositivi collegati alla tua rete alla ricerca di virus e ripeti questi passaggi per loro se sono interessati.

Passo 8: Installa anti-malware software con protezione in tempo reale su ogni dispositivo che hai.

Passo 9: Cerca di non scaricare software da siti di cui non sai nulla e stai alla larga siti web di bassa reputazione generalmente.

Se segui queste raccomandazioni, la tua rete e i dispositivi Apple diventeranno significativamente più sicuri contro qualsiasi minaccia o software invasivo delle informazioni e saranno privi di virus e protetti anche in futuro.

Altri suggerimenti che puoi trovare sul nostro Sezione Virus MacOS, dove puoi anche porre domande e commentare i tuoi problemi con il Mac.

Informazioni sulla ricerca Mal / Phish-A

I contenuti che pubblichiamo su SensorsTechForum.com, questa guida alla rimozione di Mal/Phish-A inclusa, è il risultato di ricerche approfondite, duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il problema specifico di macOS.

Come abbiamo condotto la ricerca su Mal/Phish-A?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware, compresi i vari tipi di minacce per Mac, in particolare adware e app potenzialmente indesiderate (soddisfatto).

Inoltre, la ricerca dietro la minaccia Mal/Phish-A è supportata VirusTotal.

Per comprendere meglio la minaccia rappresentata dal malware per Mac, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.