Che cosa è ransomware?

Il ransomware è un tipo di software dannoso che minaccia di pubblicare i dati della vittima o di bloccarne per sempre l'accesso a meno che non venga pagato un riscatto. Sebbene possa colpire gli individui, i suoi obiettivi primari spesso includono le aziende, agenzie governative, e altre organizzazioni che detengono dati sensibili. Questo programma dannoso crittografa i file sul sistema infetto, rendendoli inaccessibili, e chiede un riscatto, di solito in criptovaluta, per fornire la chiave di decrittazione.

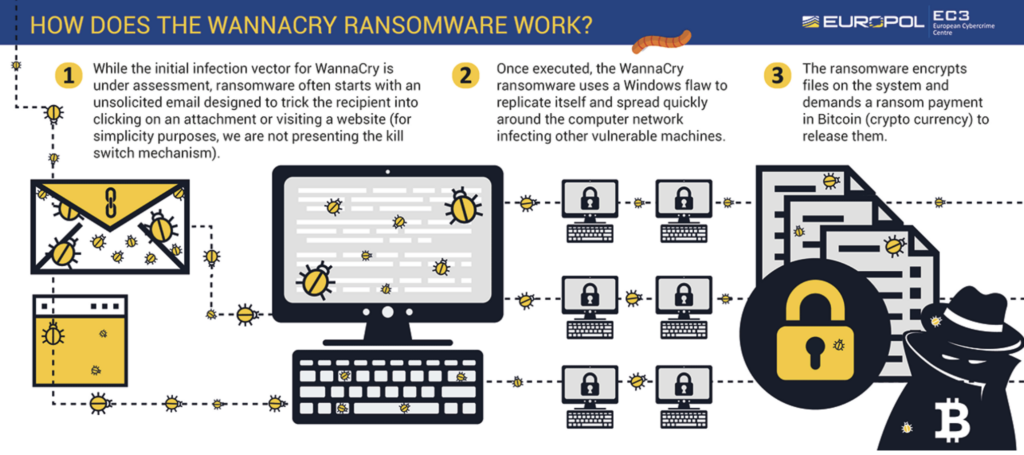

L'aumento del ransomware negli ultimi anni evidenzia una significativa minaccia informatica, con esempi noti come CryptoLocker, WannaCry, e NotPetya dimostrando il suo potenziale distruttivo.

Ransomware – Dettagli

| Estensione del file | A seconda della variante |

| Tipo | Malware, Cryptovirus |

| breve descrizione | Il ransomware di crittografare i file sul vostro computer e chiede un riscatto da pagare per loro recuperare presumibilmente. In altri casi, Gli operatori di ransomware utilizzano tecniche di estorsione doppia e tripla, in cui minacciano di divulgare al pubblico i dati rubati. |

| Sintomi | Dati criptati; un richiesta di riscatto è caduto |

| Metodo di distribuzione | Email spam, Sfruttamento delle vulnerabilità |

| Detection Tool |

Scopri se il tuo Mac è stato colpito da Ransomware

Scarica

Strumento di rimozione malware

|

Diffusione e distribuzione del ransomware

Il ransomware in genere entra attraverso azioni apparentemente innocue, trasformare il comportamento online ordinario in un rischio. I punti di ingresso comuni includono:

- email di phishing. Si tratta di e-mail ingannevoli che inducono i destinatari a cliccare su link o allegati dannosi. Spesso sembrano provenire da fonti affidabili, rendendoli altamente efficaci.

- Vulnerabilità sfruttate. Il software non patchato è un obiettivo primario per gli aggressori. Sfruttando le falle di sicurezza note, possono iniettare ransomware senza alcuna interazione da parte dell'utente.

- attacchi di forza bruta. Gli aggressori utilizzano strumenti automatizzati per indovinare le password deboli, ottenere l'accesso non autorizzato ai sistemi.

Ogni punto di ingresso rappresenta una potenziale lacuna di sicurezza che può essere ridotta al minimo con attente pratiche di igiene digitale e l'implementazione di misure di sicurezza come l'autenticazione a più fattori (MFA) e aggiornamenti software regolari.

Uno dei modi più comuni in cui il ransomware si diffonde è attraverso allegati e-mail, in messaggi di phishing curati in modo intelligente. Gli aggressori inviano e-mail di phishing o e-mail dannose progettate per indurre i destinatari ad aprire un file infetto. Queste e-mail utilizzano spesso tecniche di ingegneria sociale, come impersonare contatti o aziende fidate, per aumentare la probabilità che il destinatario apra l'e-mail e scarichi l'allegato.

Negli attacchi più sofisticati, spear-phishing è impiegato, dove l'email è personalizzata per individui o organizzazioni specifici, rendendo l'attacco più credibile.

All'interno di questi allegati e-mail, il ransomware spesso si nasconde nei file che contengono una macro dannosa. Quando la vittima abilita la macro, credendo che sia una funzione innocua, il ransomware viene eseguito e inizia a crittografare i file sul sistema.

Oltre la posta elettronica, gli exploit kit sono un altro metodo utilizzato per distribuire il ransomware. Questi kit sfruttano le vulnerabilità dei software o dei sistemi operativi, consentendo agli aggressori di distribuire ransomware sui sistemi senza richiedere all'utente di interagire con un'e-mail o un file. Malvertisements (annunci dannosi) svolgono anche un ruolo nella distribuzione del ransomware, spesso appaiono su siti web legittimi. Quando gli utenti cliccano su questi annunci compromessi, vengono reindirizzati a siti web che sfruttano le vulnerabilità e installano ransomware.

Per i criminali informatici che non hanno le competenze tecniche per sviluppare ransomware, Ransomware as a Service (RAAS) è emerso. RaaS fornisce kit ransomware già pronti che i criminali possono noleggiare, offrendo una bassa barriera d'ingresso per i potenziali aggressori che vogliono lanciare le proprie campagne ransomware.

Per combattere queste minacce, le organizzazioni fanno affidamento su una combinazione di gateway di posta elettronica sicuri e gateway Web sicuri. I gateway di posta elettronica sicuri aiutano a filtrare le e-mail dannose e di phishing, fermare il ransomware prima che raggiunga la posta in arrivo degli utenti. Allo stesso modo, i gateway web sicuri impediscono agli utenti di accedere a siti web pericolosi che potrebbero diffondere ransomware tramite malvertisement o exploit kit.

In risposta all’aumento degli attacchi mirati, Anche le soluzioni di protezione dagli attacchi mirati sono diventate fondamentali. Questi sistemi offrono livelli di sicurezza avanzati che difendono da attacchi altamente personalizzati come lo spear-phishing, dove le difese tradizionali potrebbero fallire. Utilizzando un approccio multistrato, combinando le difese di ingegneria sociale, rilevamento del phishing, e gateway sicuri, le organizzazioni possono proteggersi meglio dalla minaccia diffusa e in continua evoluzione del ransomware.

Impatto del ransomware su aziende e privati

Così, perché questo dovrebbe interessarti?? Il ransomware non discrimina, poiché può colpire chiunque, dalle piccole imprese alle grandi imprese, così come singoli utenti. Le implicazioni di un attacco possono essere devastanti, che vanno dalla perdita irreversibile dei dati a conseguenze finanziarie sostanziali.

Inoltre, il la sofisticatezza degli attacchi ransomware è in continua evoluzione, con autori che impiegano metodi quali doppia e tripla estorsione tattica. Questi non solo crittografano i tuoi dati ma minacciano anche la loro fuga, amplificando il potenziale di danni alla reputazione e problemi di conformità.

- Impatto finanziario: Oltre il pagamento del riscatto – che potrebbe anche non comportare il recupero dei dati – il costo finanziario include i tempi di inattività, perdita di produttività, indagine forense, recupero dati, e, in alcuni casi, conseguenze legali derivanti dalla compromissione dei dati personali.

- Interruzione operativa: Un attacco può interrompere immediatamente le operazioni aziendali. Il tempo di riprendersi, a seconda della portata dell'attacco e delle soluzioni di backup in atto, può variare ampiamente, con un impatto significativo sulla fornitura del servizio e sulla continuità operativa.

- Danni alla reputazione: La fiducia è difficile da guadagnare e facile da perdere. La reputazione di un'organizzazione può essere gravemente compromessa se le parti interessate ritengono che i propri dati non siano adeguatamente protetti, portando alla perdita di affari e a relazioni tese.

- Conseguenze normative: A seconda della natura dei dati compromessi e della giurisdizione, le organizzazioni potrebbero dover affrontare pesanti sanzioni e azioni legali per non aver protetto adeguatamente le informazioni sensibili.

L'emergere di ransomware come servizio (RAAS) ha ulteriormente democratizzato l'accesso a questa tecnica dannosa, consentire a individui privi di competenze tecniche di lanciare attacchi di riscatto. Questa tendenza indica un panorama di minacce in crescita che richiede meccanismi di difesa vigili. Strategie efficaci di prevenzione e rilevamento sono fondamentali, compresi i backup regolari, protezione completa degli endpoint, educazione degli utenti, e pianificazione della risposta agli incidenti. Queste misure non solo aiutano a mitigare il rischio, ma garantiscono anche un recupero più rapido in caso di attacco..

I costi crescenti degli attacchi ransomware

Il panorama finanziario della sicurezza informatica è stato drasticamente alterato dagli attacchi ransomware, con l'anno scorso che ha segnato un aumento significativo sia nella frequenza che nelle richieste finanziarie degli aggressori. Il forte aumento dei pagamenti per ransomware, raggiungendo $1.1 miliardi dal precedente $567 milioni 2022, mette in mostra la crescente audacia e raffinatezza dei criminali informatici.

Questa escalation non riguarda solo il pagamento del riscatto in sé, ma comprende le ricadute economiche più ampie., compresi i costi di rilevamento, risposta, e la impatto a lungo termine sulla reputazione del marchio e tempi di inattività operativi. Per le aziende, questa ripresa segnala un'urgente necessità di dare priorità a misure di sicurezza informatica robuste, poiché il ransomware si trasforma da un potenziale rischio a un evento comune.

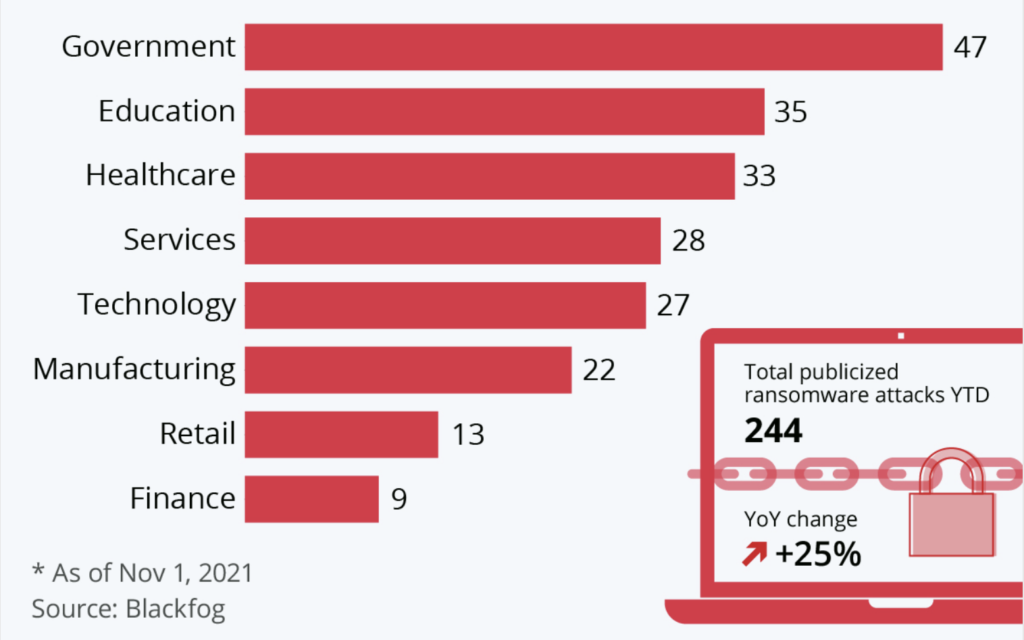

Statistiche globali

Il ransomware ha dimostrato di essere una minaccia globale, con gli aggressori che non discriminano in base alla geografia, industria, o dimensione dell'azienda. In 2023, organizzazioni negli Stati Uniti. sono stati colpiti più duramente, pari a 47 per cento di tutti gli attacchi, eppure l'ondata di ransomware ha toccato ogni angolo del mondo. Le implicazioni finanziarie sono state sconvolgenti, con alcuni incidenti che richiedono tanto quanto $70 milioni per ripristinare l'accesso ai dati criptati.

Mentre l’attenzione immediata tende a concentrarsi sul riscatto richiesto dagli aggressori, che ha fatto la media $2.73 milioni 2024, il vero costo economico del ransomware risiede nelle sue conseguenze. Le aziende affrontano notevoli tempi di inattività operativa, con l'azienda media che sperimenta uno spegnimento di 24 giorni.

È interessante notare che si prevede che il ransomware sarà una minaccia diffusa in 2025, con la prevista sofisticatezza nelle tattiche criminali e la proliferazione negli sforzi di ransomware-as-a-service. Inoltre, nonostante la crescente consapevolezza, molte organizzazioni non hanno ancora adottato una politica adeguata sulla sicurezza informatica, come backup regolari, protezione degli endpoint, e formazione dei dipendenti, lasciandoli vulnerabili agli attacchi.

Questo periodo di inattività, insieme ai costi di bonifica, e il potenziale colpo alla reputazione dell'azienda, spesso supera l'importo del riscatto stesso da cinque a dieci volte. Inoltre, la ricorrenza di attacchi contro aziende che hanno già pagato riscatti evidenzia l'importanza di investire in misure preventive piuttosto che fare affidamento sui pagamenti successivi all'attacco. Questa situazione critica sottolinea la necessità critica di soluzioni di sicurezza informatica complete come SpyHunter, che sono progettati per rilevare e rimuovere le minacce ransomware, salvaguardando così le aziende dagli immensi costi associati a questi attacchi informatici.

Tecniche di prevenzione del ransomware

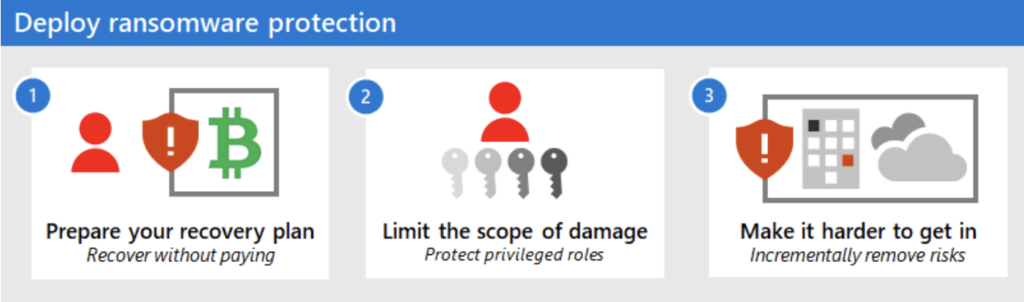

Nella lotta contro il ransomware, alcune buone pratiche si sono dimostrate particolarmente efficaci. Ecco le cinque principali strategie che aziende e privati dovrebbero adottare:

- Aggiornamenti regolari del sistema: Mantenere tutti i sistemi e i software aggiornati. Gli aggiornamenti software spesso includono patch per le vulnerabilità di sicurezza che gli aggressori ransomware possono sfruttare.

- Misure di autenticazione avanzata: Utilizzare l'autenticazione a più fattori (MFA) e forte, password univoche per tutti gli account. Ciò aggiunge un ulteriore livello di sicurezza, rendendo più difficile per gli aggressori ottenere un accesso non autorizzato.

- Consapevolezza della sicurezza della posta elettronica: Formare i dipendenti a riconoscere i tentativi di phishing e gli allegati dannosi. L'errore umano può spesso essere l'anello più debole della sicurezza informatica, quindi è fondamentale promuovere una cultura della vigilanza.

- Limita l'accesso degli utenti: Applicare il principio del privilegio minimo, dando agli utenti accesso solo alle informazioni e alle risorse necessarie per i loro ruoli. Ciò riduce al minimo il potenziale impatto di un attacco.

- Backup di routine dei dati: Eseguire regolarmente il backup dei dati e assicurarsi che questi backup siano archiviati in modo sicuro fuori sede o nel cloud. In caso di attacco ransomware, avere backup aggiornati è la tua rete di sicurezza per il ripristino.

Forte igiene informatica

Le buone pratiche di igiene informatica sono fondamentali per prevenire gli attacchi ransomware. Ciò comporta semplice, azioni di routine che ogni membro della tua organizzazione può eseguire per mantenere la sicurezza delle sue risorse digitali. Ecco alcuni passaggi chiave:

- Manutenzione del software: Aggiornare e applicare patch regolarmente a tutto il software, sistemi operativi, e firmware per chiudere le vulnerabilità.

- Configurazione sicura: Assicurarsi che tutti i sistemi siano configurati in modo sicuro per impostazione predefinita, ridurre l'esposizione non necessaria alle minacce.

- Controllo dell'accesso alla rete: Utilizzare i firewall, reti di segmenti, e controlla chi ha accesso a quali parti della tua rete per ridurre al minimo il rischio di diffusione di un attacco.

- Protezione antivirus: Distribuisci soluzioni antivirus e anti-malware affidabili, come SpyHunter, che può rilevare e bloccare ransomware e altri malware prima che compromettano il tuo sistema.

Sviluppare queste abitudini tra tutti gli utenti all'interno della tua organizzazione può ridurre drasticamente il rischio di infiltrazione di ransomware.

Backup regolari dei dati

Eseguire regolarmente il backup dei dati è una delle difese più efficaci contro il ransomware. Garantisce che, in caso di attacco, puoi ripristinare i tuoi sistemi e dati senza pagare un riscatto. Ecco”.™Ecco perché i backup di routine sono vitali:

- Recupero rapido: Ripristina rapidamente l'accesso ai tuoi dati dopo un attacco, riducendo al minimo i tempi di inattività e l'impatto operativo.

- Integrità dei dati: Mantieni il controllo sull'integrità dei tuoi dati, assicurandoti di poter recuperare versioni inalterate dei tuoi file importanti.

- Risparmio sui costi: Evita l'onere finanziario del pagamento dei riscatti, che non solo incoraggia ulteriori attacchi ma spesso non porta al recupero dei dati.

Per massimizzare l'efficacia dei tuoi backup, aderire al 3-2-1 regola: conserva tre copie totali dei tuoi dati, in due formati diversi, con una di queste copie fuori sede o nel cloud. Il test regolare dei backup è fondamentale per garantire che possano essere ripristinati in modo rapido ed efficace quando ne hai bisogno.

Risposta e recupero da ransomware

Quando si verifica un attacco ransomware, una risposta rapida e organizzata è fondamentale per mitigare i danni e ripristinare i sistemi. Il primo passo in qualsiasi risposta al ransomware è il contenimento. Ciò comporta prendendo provvedimenti immediati per fermare la diffusione del ransomware attraverso la rete. Isolamento della rete è la chiave qui, disconnettere i sistemi infetti dalla rete più ampia per prevenire ulteriori infezioni. Identificare il paziente zero, o il primo sistema infetto, aiuta a rintracciare la fonte dell'attacco e a valutarne l'impatto.

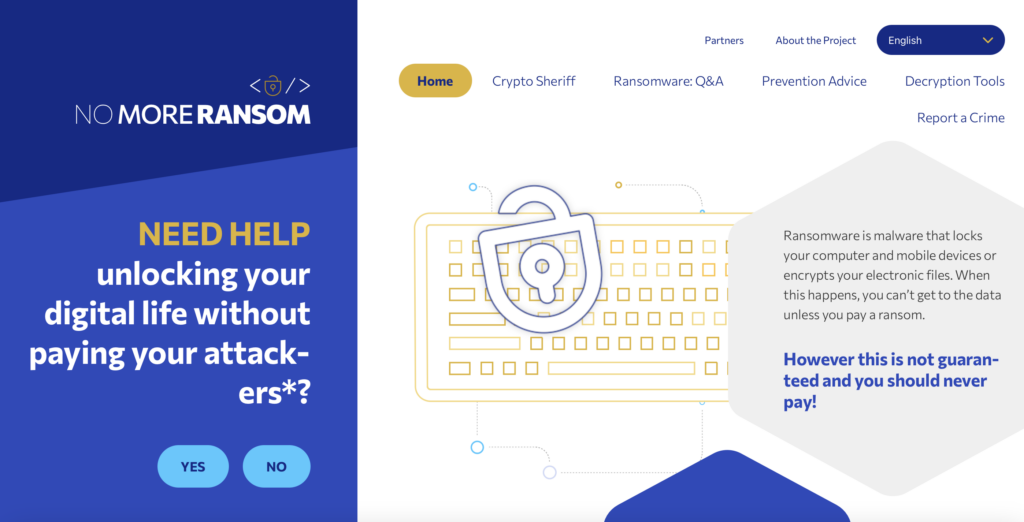

Una volta contenuto il ransomware, è importante identificare la variante specifica del ransomware. Sapere quale variante è in gioco aiuta a determinare le opzioni di decrittazione disponibili. Siti web come No More Ransom, una collaborazione tra aziende di sicurezza informatica e forze dell'ordine, offrono strumenti di decrittazione gratuiti per alcune varianti di ransomware, evitando potenzialmente la necessità di un pagamento di riscatto:

A questo punto, è essenziale una valutazione approfondita del backup. I backup ben mantenuti sono uno dei modi più efficaci per riprendersi da un attacco ransomware senza pagare il riscatto. Se pulito, sono disponibili backup non interessati, il ripristino del backup può essere avviato per ripristinare i sistemi allo stato precedente all'attacco. È importante assicurarsi che questi backup non siano infetti e siano aggiornati per evitare di reinfettare i sistemi ripristinati.

Dovrebbe essere eseguita anche un'analisi forense per capire come il ransomware è entrato nel sistema. Ciò spesso comporta il tracciamento di collegamenti o allegati di posta elettronica dannosi utilizzati in attacchi di phishing. La presenza di potenti soluzioni antivirus/antimalware può aiutare a rilevare questi vettori iniziali e prevenire attacchi futuri.

Segnalare l'incidente alle autorità tramite l'applicazione della legge è fondamentale, sia per rispettare le normative sia per supportare gli sforzi più ampi volti a tracciare e smantellare i gruppi ransomware. Le forze dell'ordine possono anche fornire risorse e indicazioni preziose sulle strategie di recupero.

Nei casi in cui non è disponibile alcuno strumento di decrittazione e i backup sono compromessi, alcune organizzazioni potrebbero sentirsi costrette a considerare il pagamento del riscatto. Tuttavia, questa dovrebbe essere l'ultima risorsa, poiché il pagamento non garantisce il recupero dei dati e può incoraggiare ulteriori attacchi. Le valutazioni post-attacco complete dovrebbero includere il miglioramento delle misure di sicurezza, aggiornamento delle soluzioni antivirus/antimalware, e rivalutare le strategie di backup per garantire che l'organizzazione sia meglio preparata per incidenti futuri.

Azioni immediate da intraprendere dopo il rilevamento del ransomware

- Isolare i sistemi interessati: Scollegare immediatamente i dispositivi infetti da tutte le connessioni di rete, sia cablato che wireless. Questo passaggio impedisce al ransomware di diffondersi ad altri dispositivi.

- Spegnimento o blocco: Se la disconnessione non è possibile, spegnere i dispositivi interessati o bloccare l'accesso alla rete di questi sistemi. Questo approccio aiuta a contenere il ransomware nei dispositivi già interessati.

- Analizzare l'impatto: Identifica rapidamente quali sistemi sono infetti e classificali in base alla loro criticità per le tue operazioni. Ciò aiuterà a stabilire le priorità degli sforzi di recupero.

- Proteggi i tuoi backup: Verifica che i tuoi backup siano intatti e non siano stati compromessi dall'attacco. I backup sicuri sono essenziali per il ripristino, quindi assicurati che siano scollegati dalla rete e illesi.

- Contatta le autorità: Segnalare l'incidente alle forze dell'ordine può fornirti risorse e supporto aggiuntivi, e potrebbe anche aiutare a rintracciare gli aggressori.

Coinvolgere un esperto di sicurezza informatica durante questa fase può fornire le informazioni necessarie sul vettore di attacco e aiutare a formulare una strategia di contenimento efficace. In scenari in cui la complessità del ransomware richiede competenze specialistiche, software come SpyHunter può essere un prezioso alleato nell'identificazione e nella rimozione delle minacce malware.

Analisi e recupero

L'analisi e il ripristino post-attacco richiedono un approccio strutturato per ripristinare le operazioni e prevenire incidenti futuri. Un'indagine approfondita rivelerà l'entità del danno, il punto di ingresso del ransomware, e qualsiasi potenziale backdoor lasciata dagli aggressori.

- Sradicare il Ransomware: Utilizzare strumenti affidabili per la rimozione del malware per sradicare completamente il ransomware da tutti i sistemi interessati. Questo passaggio è fondamentale prima di iniziare qualsiasi intervento di ripristino per prevenire la reinfezione.

- Indagare e imparare: Esegui un'analisi approfondita per capire come il ransomware è entrato nel tuo sistema, quali vulnerabilità sono state sfruttate, e se sono stati esfiltrati dati.

- Ripristina dai backup: Una volta che sei sicuro che il ransomware è stato completamente rimosso, inizia a ripristinare i dati dai backup puliti. Assegna la priorità ai sistemi in base alla loro importanza per le operazioni aziendali.

- Rafforza le tue difese: Sulla base delle informazioni ricavate dall'attacco, aggiorna i tuoi protocolli di sicurezza, software, e formazione dei dipendenti per difendersi dalle minacce future.

- Monitorare continuamente: Tieni d'occhio i tuoi sistemi per individuare eventuali segnali di attività insolite o infezioni ripetute, poiché gli aggressori spesso tentano di reinfettare i sistemi che sono stati precedentemente compromessi.

Per garantire un recupero efficiente e una resilienza futura, Rivolgersi a soluzioni di sicurezza informatica affidabili come SpyHunter può fornire una protezione continua contro un'ampia gamma di minacce malware, comprese varianti sofisticate di ransomware. La fase di post-ripristino è un'opportunità per rafforzare la tua postura di sicurezza informatica con rilevamento avanzato, capacità di risposta, e aggiornamenti regolari del sistema.

Tecniche di rimozione del ransomware e ripristino del sistema

Come rimuovere il ransomware in modo sicuro senza pagare il riscatto

Liberare il tuo sistema dal ransomware senza soddisfare le richieste di riscatto può essere difficile, ma è certamente realizzabile con i giusti passaggi. Innanzitutto, scollegare il dispositivo infetto da tutte le reti e dai dispositivi esterni per impedire la diffusione del ransomware. Esegui uno strumento anti-malware affidabile, come SpyHunter, per eseguire una scansione approfondita e rimuovere qualsiasi traccia del ransomware dal tuo sistema. Le capacità specializzate di rilevamento dei ransomware di SpyHunter lo rendono uno strumento efficace per identificare e isolare le minacce che i tradizionali software antivirus potrebbero non rilevare.

Dopo la rimozione del software dannoso, è fondamentale valutare i danni. Esamina i tuoi file e il sistema per capire cosa è stato crittografato o interessato. Questo ti aiuterà nei passaggi successivi del recupero dei dati e del ripristino del sistema.

Come ripristinare i tuoi dati

Una volta che sei riuscito a rimuovere il ransomware dal tuo sistema, il prossimo passo cruciale è ripristinare i tuoi dati. Se hai eseguito regolarmente il backup dei tuoi dati, il recupero dei tuoi file sarà notevolmente più semplice. Ecco come procedere:

- In primo luogo, assicurati che tutti i ransomware siano stati completamente eliminati dal tuo sistema per impedire la ri-cifratura dei tuoi dati ripristinati.

- Ripristina i tuoi file dai backup. Se hai utilizzato soluzioni di archiviazione basate su cloud o unità di backup fisiche (tenuto disconnesso dalla rete), ora puoi recuperare i tuoi dati.

- Nei casi in cui i backup non sono disponibili, esaminare gli strumenti di decifrazione. Organizzazioni come No More Ransom forniscono decryptor per alcune varianti di ransomware, offrendo un barlume di speranza agli utenti interessati di recuperare i propri file senza pagamento.

- Infine, considerare i servizi di recupero dati professionali come ultima risorsa. Esperti specializzati potrebbero recuperare determinati tipi di dati, sebbene il successo non sia garantito e possa essere costoso.

Ricorda, prevenire è sempre meglio che curare. Investire in un software di sicurezza completo come SpyHunter, mantenendo backup regolari dei dati, e rimanere informati sulle pratiche di sicurezza informatica può ridurre significativamente il rischio di attacchi ransomware e il loro impatto sui tuoi sistemi.

Perché scegliere SpyHunter per una protezione avanzata contro i ransomware

In un'epoca in cui gli attacchi ransomware sono in aumento, che colpisce sia gli individui che le grandi organizzazioni, la necessità di difese efficaci non è mai stata così critica. SpyHunter emerge come un formidabile alleato in questa battaglia in corso, offrendo una protezione completa su misura per contrastare le ultime minacce ransomware. Questo segmento mette in luce il motivo per cui SpyHunter si distingue come scelta preferita per migliorare la protezione dal ransomware e come difende efficacemente gli utenti da queste minacce dannose.

Con l'ambiente digitale in continua evoluzione, garantire la massima sicurezza contro il ransomware richiede una soluzione che sia dinamica e resiliente. SpyHunter risponde a questa chiamata fornendo funzionalità di sicurezza avanzate progettate per adattarsi alle mutevoli tattiche degli aggressori ransomware. Ecco i motivi principali per cui dovresti prendere in considerazione SpyHunter per le tue esigenze di difesa dal ransomware:

- Protezione in tempo reale: SpyHunter opera in tempo reale, monitorando attivamente il tuo computer per eventuali segni di ransomware. Il suo approccio proattivo garantisce che le minacce vengano identificate e fermate prima che possano causare danni.

- Rilevamento completo del malware: Utilizzando una combinazione di metodi di rilevamento basati sulla firma e euristici, SpyHunter è in grado di identificare sia le varianti note di ransomware che quelle nuove, minacce mai viste prima.

- User-Friendly Interface: SpyHunter è progettato pensando alla semplicità, rendendolo accessibile agli utenti di tutti i livelli tecnici. La sua interfaccia semplice consente una facile navigazione e gestione delle impostazioni di sicurezza.

- Aggiornamenti regolari: Il panorama delle minacce è in continuo cambiamento, ma lo è anche SpyHunter. Con aggiornamenti regolari al suo database di definizioni di malware, SpyHunter resta un passo avanti agli aggressori ransomware.

- Soluzioni di correzione personalizzate: Nel caso in cui un malware particolarmente ostinato riesca a infiltrarsi, SpyHunter offre soluzioni personalizzate su misura per la minaccia specifica, assicurando la rimozione completa.

Previsioni e tendenze future sul ransomware

Il prossimo decennio è destinato a vedere cambiamenti significativi nelle strategie ransomware, influenzato dai progressi tecnologici e dalle mutevoli dinamiche globali. In base alle tendenze attuali, possiamo aspettarci un aumento delle collaborazioni ransomware tra criminali informatici in diversi paesi. Questa globalizzazione delle operazioni ransomware probabilmente ne aumenterà l’efficacia e ne eluderà più facilmente il rilevamento e l’azione penale.. Inoltre, si prevede che il ransomware diventerà la tattica principale negli attacchi alla supply chain del software, rappresentando un serio rischio per la sicurezza dei dati di terze parti.

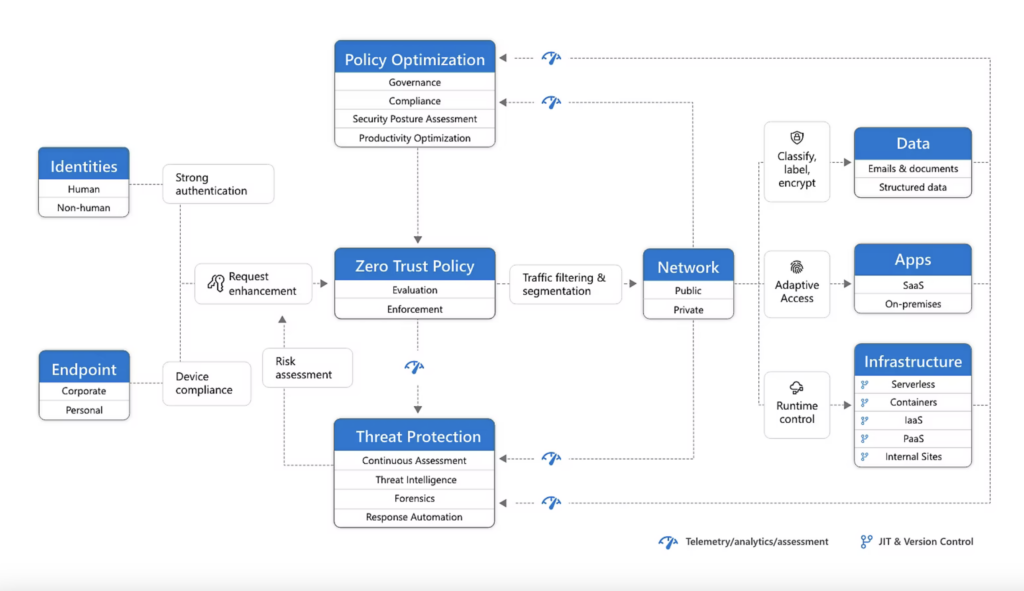

Si prevede che l'adozione dei modelli di accesso alla rete Zero-Trust crescerà, con proiezioni che suggeriscono che 30 percentuale di organizzazioni implementerà queste strategie nei prossimi anni. Questo cambiamento sottolinea l’urgenza di adottare un accesso alla rete più sicuro e controllato per mitigare i rischi del ransomware. Anche, da 2025, 60 la percentuale di organizzazioni potrebbe considerare i rischi per la sicurezza informatica prima di avviare nuove iniziative imprenditoriali, evidenziando la crescente importanza della sicurezza informatica nelle strategie aziendali.

Il futuro del ransomware preannuncia anche attacchi più sofisticati e mirati. I governi’ si prevede che un intervento sempre più incisivo avrà un impatto sulla scena del ransomware, portando potenzialmente a un calo dei pagamenti medi dei riscatti grazie a migliori strategie di preparazione e risposta.

Tecnologie emergenti e il loro impatto sulla difesa dal ransomware

Il progresso della tecnologia gioca un ruolo fondamentale sia nello sviluppo che nella difesa contro il ransomware. Edge e Fog computing, potenziato dall'apprendimento federato, presenta un nuovo orizzonte per il rilevamento e la prevenzione del ransomware. Queste tecnologie promettono di decentralizzare la potenza di elaborazione, consentendo il rilevamento delle minacce in tempo reale più vicino alla fonte di generazione dei dati, limitando così potenzialmente la diffusione del ransomware.

Tuttavia, l'ascesa di Tecnologia DeepFake introduce nuove preoccupazioni. Gli attacchi ransomware che sfruttano i DeepFakes potrebbero costringere gli individui a pagare riscatti per impedire il rilascio di file falsi, contenuto incriminante. Ciò sottolinea la necessità di meccanismi di rilevamento sofisticati per distinguere i contenuti reali da quelli manipolati..

L'aumento del lavoro da remoto dovuto alla pandemia di COVID-19 ha esposto le vulnerabilità sfruttate dagli aggressori ransomware. Ciò rende lo sviluppo di ambienti di lavoro remoto sicuri un'area di attenzione critica per gli sforzi di sicurezza informatica.

Inoltre, La tecnologia blockchain offre un nuovo approccio alla difesa dal ransomware. La sua natura decentralizzata e l'uso di contratti intelligenti potrebbero rivoluzionare il modo in cui preveniamo la proliferazione del ransomware e rispondiamo agli attacchi, rendendo rilevabili e reversibili le modifiche non autorizzate dei dati.

Infine, Ransomware-as-a-Service (RAAS) ha democratizzato gli strumenti necessari per eseguire attacchi ransomware, portando a un potenziale aumento degli attacchi da parte di criminali informatici meno esperti. Questo cambiamento evidenzia la necessità di una continua innovazione nei meccanismi di difesa della sicurezza informatica, compresa l'implementazione di soluzioni di sicurezza complete come SpyHunter, che può offrire protezione contro minacce ransomware così diverse.

Conclusione

Insomma, comprendere il panorama in evoluzione del ransomware e l'impatto delle tecnologie emergenti sulla sua difesa è fondamentale. Restando informati e preparati, gli individui e le organizzazioni possono proteggersi meglio dalle minacce complesse poste dal ransomware. Il ruolo di SpyHunter in questo panorama diventa sempre più critico, offrendo una protezione su misura per affrontare queste sfide emergenti a testa alta.

- Passo 1

- Passo 2

- Passo 3

- Passo 4

- Passo 5

Passo 1: Scan for ransomware con lo strumento SpyHunter Anti-Malware

Rimozione automatica ransomware - Videoguida

Passo 2: Disinstalla Ransomware e malware correlato da Windows

Ecco un metodo in pochi semplici passi che dovrebbero essere in grado di disinstallare maggior parte dei programmi. Non importa se si utilizza Windows 10, 8, 7, Vista o XP, quei passi otterrà il lavoro fatto. Trascinando il programma o la relativa cartella nel cestino può essere un molto cattiva decisione. Se lo fai, frammenti di programma vengono lasciati, e che possono portare al lavoro instabile del PC, errori con le associazioni di tipo file e altre attività spiacevoli. Il modo corretto per ottenere un programma dal computer è di disinstallarlo. Per fare questo:

Segui le istruzioni sopra e cancellerai con successo la maggior parte dei programmi indesiderati e dannosi.

Segui le istruzioni sopra e cancellerai con successo la maggior parte dei programmi indesiderati e dannosi.

Passo 3: Pulire eventuali registri, creato da ransomware sul computer.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da ransomware lì. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Prima di cominciare "Passo 4", Per favore l'avvio in modalità normale, nel caso in cui siete attualmente in modalità provvisoria.

Questo vi permetterà di installare e uso SpyHunter 5 con successo.

Passo 4: Avviare il PC in modalità provvisoria per isolare e rimuovere ransomware

Passo 5: Cercare di ripristinare i file crittografati da ransomware.

Metodo 1: Utilizza STOP Decrypter di Emsisoft.

Non tutte le varianti di questo ransomware possono essere decifrati gratis, ma abbiamo aggiunto il decryptor utilizzato dai ricercatori che viene spesso aggiornato con le varianti che diventano poi decifrati. Si può cercare di decifrare i file utilizzando le istruzioni riportate di seguito, ma se non funzionano, poi purtroppo la vostra variante del virus ransomware non è decifrabile.

Seguire le istruzioni riportate di seguito per utilizzare il decrypter Emsisoft e decrittografare i file gratuitamente. Puoi scaricare lo strumento di decrittazione Emsisoft legata qui e quindi seguire i passaggi indicati di seguito:

1 Pulsante destro del mouse sulla Decrypter e cliccare su Esegui come amministratore come mostrato di seguito:

2. D'accordo con i termini della licenza:

3. Clicca su "Aggiungi cartella" e poi aggiungere le cartelle in cui si desidera i file decriptati come mostrato sotto:

4. Clicca su "decrypt" e attendere che i file da decodificare.

Nota: Credito per il decryptor va a Emsisoft ricercatori che hanno fatto il passo avanti con questo virus.

Metodo 2: Utilizzare un software di recupero dati

infezioni ransomware e ransomware mirano a crittografare i file utilizzando un algoritmo di cifratura che può essere molto difficile da decifrare. Questo è il motivo per cui abbiamo suggerito un metodo di recupero di dati che possono aiutare a andare in giro decrittazione diretta e cercare di ripristinare i file. Tenete a mente che questo metodo non può essere 100% efficace, ma può anche aiutare un po 'o molto in situazioni diverse.

Basta cliccare sul link e sui menu del sito in alto, scegliere Recupero dati - Procedura guidata di recupero dati per Windows o Mac (a seconda del tuo sistema operativo), e quindi scaricare ed eseguire lo strumento.

Ransomware-FAQ

What is Ransomware Ransomware?

Ransomware è un ransomware infezione - il software dannoso che entra silenziosamente nel tuo computer e blocca l'accesso al computer stesso o crittografa i tuoi file.

Molti virus ransomware utilizzano sofisticati algoritmi di crittografia per rendere inaccessibili i tuoi file. L'obiettivo delle infezioni da ransomware è richiedere il pagamento di un riscatto per ottenere l'accesso ai file.

What Does Ransomware Ransomware Do?

Il ransomware in generale è un software dannoso quello è progettato per bloccare l'accesso al tuo computer o ai tuoi file fino al pagamento del riscatto.

Anche i virus ransomware possono danneggiare il tuo sistema, corrompere i dati ed eliminare i file, con conseguente perdita permanente di file importanti.

How Does Ransomware Infect?

In diversi modi. Ransomware Il ransomware infetta i computer tramite l'invio tramite e-mail di phishing, contenente allegato virus. Questo allegato è di solito mascherato come documento importante, come una fattura, documento bancario o anche un biglietto aereo e sembra molto convincente per gli utenti.

Another way you may become a victim of Ransomware is if you scaricare un programma di installazione falso, crack o patch da un sito Web con bassa reputazione o se si fa clic sul collegamento di un virus. Molti utenti segnalano di avere un'infezione da ransomware scaricando torrent.

How to Open .Ransomware files?

tu can't senza decrittatore. A questo punto, il .Ransomware file sono criptato. Puoi aprirli solo dopo che sono stati decrittografati utilizzando una chiave di decrittografia specifica per il particolare algoritmo.

Cosa fare se un decryptor non funziona?

Niente panico, e eseguire il backup dei file. Se un decryptor non ha decifrato il tuo .Ransomware file correttamente, quindi non disperare, perché questo virus è ancora nuovo.

Posso ripristinare ".Ransomware" File?

Sì, a volte i file possono essere ripristinati. Ne abbiamo suggeriti diversi metodi di recupero file che potrebbe funzionare se si desidera ripristinare .Ransomware file.

Questi metodi non sono in alcun modo 100% garantito che sarai in grado di recuperare i tuoi file. Ma se hai un backup, le tue possibilità di successo sono molto maggiori.

How To Get Rid of Ransomware Virus?

Il modo più sicuro e più efficace per la rimozione di questa infezione da ransomware è l'uso a programma anti-malware professionale.

Eseguirà la scansione e individuerà il ransomware Ransomware, quindi lo rimuoverà senza causare ulteriori danni ai file importanti .Ransomware.

Posso segnalare il ransomware alle autorità?

Nel caso in cui il tuo computer sia stato infettato da un'infezione da ransomware, puoi segnalarlo ai dipartimenti di Polizia locale. Può aiutare le autorità di tutto il mondo a rintracciare e determinare gli autori del virus che ha infettato il tuo computer.

Sotto, abbiamo preparato un elenco con i siti web del governo, dove puoi presentare una segnalazione nel caso in cui sei vittima di un file criminalità informatica:

Autorità di sicurezza informatica, responsabile della gestione dei rapporti sugli attacchi ransomware in diverse regioni del mondo:

Germania - Portale ufficiale della polizia tedesca

stati Uniti - IC3 Internet Crime Complaint Center

Regno Unito - Polizia antifrode

Francia - Ministro degli Interni

Italia - Polizia Di Stato

Spagna - Polizia nazionale

Paesi Bassi - Forze dell'ordine

Polonia - Polizia

Portogallo - Polizia giudiziaria

Grecia - Unità per la criminalità informatica (Polizia ellenica)

India - Polizia di Mumbai - CyberCrime Investigation Cell

Australia - Australian High Tech Crime Center

È possibile rispondere ai rapporti in tempi diversi, a seconda delle autorità locali.

Puoi impedire al ransomware di crittografare i tuoi file?

Sì, puoi prevenire il ransomware. Il modo migliore per farlo è assicurarsi che il sistema del computer sia aggiornato con le ultime patch di sicurezza, utilizzare un programma anti-malware affidabile e firewall, eseguire frequentemente il backup dei file importanti, ed evitare di fare clic su link malevoli o il download di file sconosciuti.

Can Ransomware Ransomware Steal Your Data?

Sì, nella maggior parte dei casi ransomware ruberà le tue informazioni. It is a form of malware that steals data from a user's computer, lo crittografa, e poi chiede un riscatto per decifrarlo.

In molti casi, il autori di malware o gli aggressori minacciano di eliminare i dati o pubblicalo online a meno che non venga pagato il riscatto.

Il ransomware può infettare il WiFi?

Sì, il ransomware può infettare le reti WiFi, poiché gli attori malintenzionati possono usarlo per ottenere il controllo della rete, rubare dati riservati, e bloccare gli utenti. Se un attacco ransomware ha successo, potrebbe portare alla perdita del servizio e/o dei dati, e in alcuni casi, perdite finanziarie.

Dovrei pagare ransomware?

No, non dovresti pagare gli estorsori di ransomware. Il loro pagamento incoraggia solo i criminali e non garantisce che i file oi dati verranno ripristinati. L'approccio migliore consiste nell'avere un backup sicuro dei dati importanti ed essere vigili sulla sicurezza in primo luogo.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, gli hacker potrebbero ancora avere accesso al tuo computer, dati, o file e potrebbe continuare a minacciare di esporli o eliminarli, o addirittura usarli per commettere crimini informatici. In alcuni casi, potrebbero persino continuare a richiedere pagamenti di riscatto aggiuntivi.

È possibile rilevare un attacco ransomware?

Sì, ransomware può essere rilevato. Software anti-malware e altri strumenti di sicurezza avanzati può rilevare il ransomware e avvisare l'utente quando è presente su una macchina.

È importante rimanere aggiornati sulle ultime misure di sicurezza e mantenere aggiornato il software di sicurezza per garantire che il ransomware possa essere rilevato e prevenuto.

I criminali ransomware vengono catturati?

Sì, i criminali ransomware vengono catturati. Le forze dell'ordine, come l'FBI, L'Interpol e altri sono riusciti a rintracciare e perseguire i criminali di ransomware negli Stati Uniti e in altri paesi. Mentre le minacce ransomware continuano ad aumentare, così fa l'attività di esecuzione.

Informazioni sulla ricerca sui ransomware

I contenuti che pubblichiamo su SensorsTechForum.com, questa guida alla rimozione di ransomware inclusa, è il risultato di ricerche approfondite, duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il malware specifico e ripristinare i tuoi file crittografati.

Come abbiamo condotto la ricerca su questo ransomware??

La nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, e come tale, riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware e ransomware.

Inoltre, la ricerca dietro la minaccia ransomware ransomware è supportata da VirusTotal e la progetto NoMoreRansom.

Per comprendere meglio la minaccia ransomware, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.

Come sito dedicato da allora a fornire istruzioni di rimozione gratuite per ransomware e malware 2014, La raccomandazione di SensorsTechForum è di prestare attenzione solo a fonti affidabili.

Come riconoscere fonti affidabili:

- Controlla sempre "Riguardo a noi" pagina web.

- Profilo del creatore di contenuti.

- Assicurati che dietro al sito ci siano persone reali e non nomi e profili falsi.

- Verifica Facebook, Profili personali di LinkedIn e Twitter.