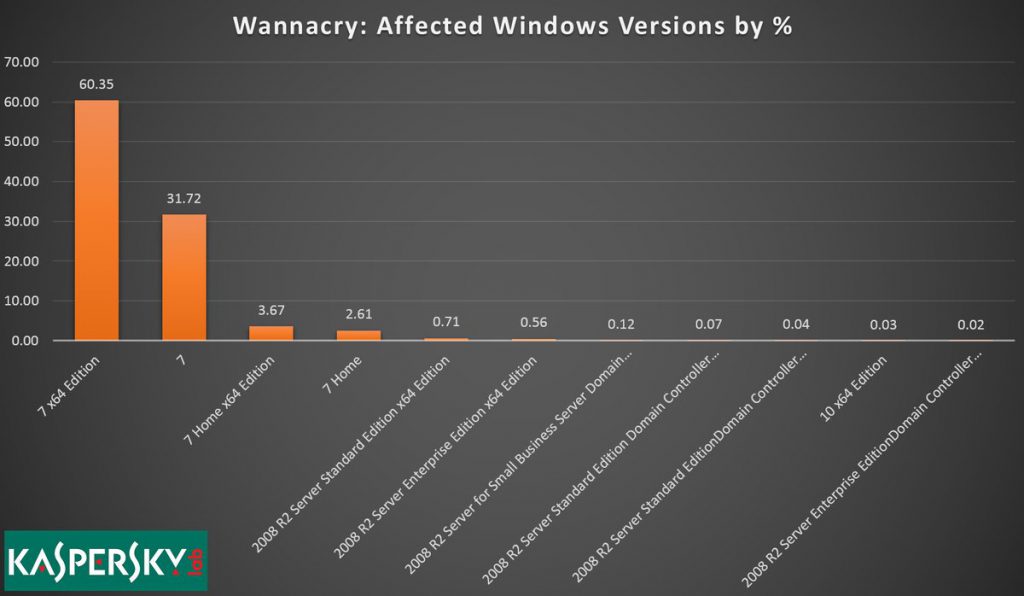

statistiche Kaspersky Lab indicano che gli attacchi WannaCry in Windows 7 contabilizzati 98% del numero totale di infezioni. Più in particolare, sopra 60% dei sistemi attaccati da WannaCry correvano la versione a 64 bit di Windows 7, mentre 32% delle vittime erano sulla versione a 32 bit del sistema operativo. Questa notizia non è sorprendente perché Windows 7 è ancora il sistema operativo desktop più preferito con una quota di mercato vicino al 50%.

Windows 7: Massima WannaCry ransomware infezione Tariffe

Ciò che è paradossale è che di Windows 7 doveva essere protetto contro la campagna ransomware WannaCry perché Microsoft ha rilasciato le patch per fermare l'infezione nel marzo di quest'anno. Ma come si è scoperto - non era, ed è ottenuto massicciamente colpito.

La popolarità del sistema operativo quasi significa che circa 1 in 2 le macchine sono ancora su Windows 7, facilmente illustrando le alti tassi di infezione. Sfortunatamente, è ancora un sistema operativo molto pirata, il che significa che milioni di utenti sono in esecuzione software pirata, in particolare in paesi come la Russia e la Cina. Inutile dire, copie in esecuzione del sistema operativo non originali è molto pericoloso - nella maggior parte dei casi non possono essere aggiornati in quanto gli utenti hanno smesso di aggiornamenti per impedire la copia da controllare per le chiavi di prodotto genuino.

Anche se Windows 7 sarà supportato fino a gennaio 2020, gli utenti che eseguono si consiglia di iniziare a pensare a migrare a una versione più recente, esperti di sicurezza consigliano. Ottenere gli ultimi aggiornamenti di sicurezza nel più breve tempo possibile è anche fondamentale per la sicurezza contro attacchi come WannaCry.

"Spiacenti, i file importanti sono criptati”È quello che le vittime di WannaCry vedono dopo che i loro computer sono infettati. Una volta che questo è successo, l'infezione ransomware inizia da aggiungere algoritmi di crittografia per rendere i documenti sul computer interessati non sono più leggibili. Poi, !Si prega di leggere Me!.file txt è caduta sulla mirato con l'obiettivo di raggiungere le vittime a scaricare un decryptor da un account Dropbox. Infine, le richieste ransomware 300$ in payoff BTC per ottenere i dati indietro.