I ricercatori con Palo Alto Networks hanno scoperto una nuova famiglia di malware che colpisce Apple OS X e iOS. WireLurker Soprannominato, il malware compromette anche non-jailbroken dispositivi iOS.

Questo è il primo tipo di malware che infetta le applicazioni iOS in modo un virus tradizionale fa. WireLurker automatizza anche le applicazioni dannose iOS tramite la sostituzione file binario. Il malware è stato rilevato per la prima volta nel giugno di quest'anno da uno sviluppatore cinese con la Società Tencent. Poco dopo la sua scoperta numerosi utenti cominciarono a riferire sulle applicazioni strane sono state installate sui loro iPad non-jailbroken e iPhone. Gli utenti Mac hanno inoltre lamentato demoni di lancio con nomi come "WatchProc" sulle loro macchine. Le vittime hanno detto che hanno installato le applicazioni dal negozio Maijadi App in precedenza.

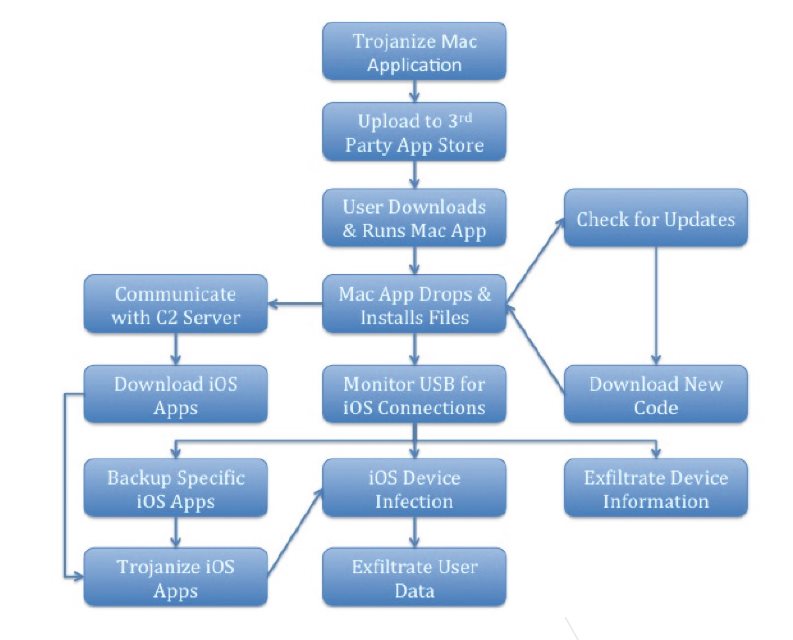

WireLurker - Infiltrazione Metodi e Comportamento

I ricercatori hanno scoperto che le applicazioni Mac scaricati da questo negozio nei tempi da aprile 30 a giugno 11 contenuta WireLurker. 467 applicazioni che si sono rivelati positivi per cavalli di Troia sono stati scaricati 356, 104 volte. WireLurker sarà distribuito al computer della vittima in una di queste applicazioni trojanized. Al momento dell'installazione, i contatti di malware di controllo-comando Server e richiedere gli aggiornamenti. Nel caso in cui il compromesso Mac è collegato ad altri dispositivi iOS tramite USB, il malware li individuare e definire se il dispositivo è jailbroken o meno.

- Dispositivi jailbroken: WireLurker sarebbe eseguire il backup di alcune applicazioni dal dispositivo al Mac e rigenerare con un file binario dannoso. Le applicazioni modificate sarebbero quindi essere installati tramite un protocollo di iTunes.

- I dispositivi non-jailbroken: WireLurker sarebbe installare applicazioni iOS che venga scaricato e sfruttare i protocolli di iTunes che sono state attuate dalla libreria libimobiledevice.

Finora WireLurker è stato aggiornato più volte. In un primo momento non era in grado di influenzare i dispositivi iOS, e la comunicazione con il server di comando e controllo era in chiaro.

Missione di WireLurker

Lo scopo principale del malware è quello di raccogliere informazioni specifiche del dispositivo come ad esempio:

- Modello, seriale, numero di telefono

- Tipo di dispositivo

- Utente ID Apple

- Indirizzo Wi-Fi

- Dati di utilizzo del disco

WireLurker invierà le informazioni raccolte per la C&Server di C. La struttura del codice esposto dal malware è complesso, le sue versioni sono contenenti più componenti, e utilizza la crittografia personalizzato per evitare anti-inversione. I ricercatori ritengono che WireLurker è attivamente sviluppato in questo momento. Quello che potrebbe essere utilizzato per il futuro è ancora una sfocatura.

Gli utenti sono invitati a non scaricare applicazioni da negozi di terze parti e in ogni caso di collegare il proprio dispositivo iOS al PC che non si fidano. Nel caso in cui si sospetta che il dispositivo è già compromessa, controllare i processi per i file discutibili.