検出に遭遇した場合は、 トロイの木馬.HTML/フィッシング システム上, この脅威が何であるかを知るにはこの記事を読んでください, コンピュータに感染した可能性がある方法, どのような損害を引き起こす可能性があるか, そして即時撤去がなぜ重要なのか. この種の脅威は、フィッシングの手法とトロイの木馬の挙動を組み合わせているため、特に危険です。, 攻撃者が機密データを盗み出し、システムを侵害することを可能にする.

Trojan.HTML/Phishとは何ですか??

トロイの木馬.HTML/フィッシング は、フィッシングページとして機能すると同時にトロイの木馬ベースの攻撃の一部としても機能するように設計された悪意のある HTML ファイルに対して一般的に使用される検出名です。. 従来の実行可能マルウェアとは異なり, この脅威は、一見無害なウェブページや文書として現れることが多い。. でも, 一度開いたら, 機密情報を盗み出そうとするスクリプトや、ユーザーを不正なウェブサイトにリダイレクトするスクリプトが起動する可能性があります。.

この種のマルウェアは通常、正規のログインポータルを模倣します。, 支払いページ, またはサービス確認フォーム. 被害者はユーザー名を入力するように騙される可能性がある, パスワード, クレジットカードの詳細, またはその他の個人情報. 収集されたデータはその後、攻撃者に直接送信される。, 個人情報窃盗に利用できる, 金融詐欺, あるいはさらなるシステムの侵害.

*.malware.comの詳細

| タイプ | Mac用のトロイの木馬, マルウェア, バックドア |

| 取り外し時間 | その周り 5 分 |

| 除去ツール |

システムがマルウェアの影響を受けているかどうかを確認する

ダウンロード

マルウェア除去ツール

|

必ずしもすぐにペイロード全体をインストールできるとは限りませんが, Trojan.HTML/Phishは、より深刻な感染への入り口となる可能性があります。. ユーザーをエクスプロイトキットに誘導する可能性があります, 追加のマルウェアのダウンロードを開始する, または、スパイウェアなどの二次的な脅威を配信するリモートサーバーに接続する。, ランサムウェア, または認証情報を盗む者.

この脅威のもう一つの重要な特徴は、ソーシャルエンジニアリングに依存している点である。. 脆弱性を直接悪用するのではなく, ユーザーを操って、自身のセキュリティを危険にさらすような行動を取らせる。. これにより、最新のソフトウェアとセキュリティ対策が施されたシステムでも非常に効果的です。.

Trojan.HTML/Phishの主な特徴

この種の脅威は、その存在を特定するのに役立ついくつかの特徴的な行動を示すことが多い。.

- 正規のログインページまたは認証ページを装う

- パスワードや金融データなどの機密情報を要求する

- ユーザーを不正または悪意のあるウェブサイトにリダイレクトします。

- システムにマルウェアを追加ダウンロードする可能性があります

- HTMLファイルに埋め込まれたスクリプトを使用して悪意のあるアクションを実行します。

- フィッシングや欺瞞の手法に大きく依存している

どうやってコンピューターにインストールしたのか?

トロイの木馬型HTML/フィッシング感染は通常、ユーザーを騙して悪意のあるHTMLファイルを開かせたり、不正なWebページにアクセスさせたりする欺瞞的な手法によって発生します。. 最も一般的な配信方法の一つはフィッシングメールです。. これらのメールは、銀行からの公式な連絡に見えるように作成されています。, オンラインサービス, 配送会社, または政府機関.

メッセージには、偽のページに誘導する添付ファイルやリンクが含まれている可能性があります。. 添付ファイル自体は多くの場合HTMLファイルであり、クリックするとデフォルトのブラウザで開きます。. 開封後, 本物のウェブサイトを巧みに模倣している, ユーザーに機密情報の入力を促す.

もう 1 つの感染ベクトルには、メッセージング プラットフォームを通じて共有される悪意のあるリンクが含まれます。, ソーシャルメディア, または侵害されたウェブサイト. このようなリンクをクリックすると、フィッシングページにリダイレクトされたり、悪意のあるHTMLファイルがダウンロードされたりする可能性があります。.

ある場合には, Trojan.HTML/Phishは、バンドルされたソフトウェアや偽のダウンロードを通じて配布される場合もあります。. 信頼できないソースからファイルをダウンロードしたユーザーは、他のコンテンツと一緒にパッケージ化されたHTMLベースの脅威を知らず知らずのうちに受け取ってしまう可能性があります。.

車からの銃撃も起こり得る. 侵害されたウェブサイトにアクセスすると、フィッシングコンテンツを表示する悪意のあるスクリプトが自動的に読み込まれたり、ユーザーの同意なしにブラウザがリダイレクトされたりする可能性があります。.

一般的な配布方法

このトロイの木馬がシステムに侵入する最も一般的な方法を以下に示します。:

- HTML添付ファイルや悪意のあるリンクを含むフィッシングメール

- 侵害されたドメインや偽装されたドメインでホストされている偽のログインページ

- 悪質な広告とポップアップ

- ソーシャルメディアやメッセージングアプリで共有されたリンク

- 信頼性の低いソースからのバンドルダウンロード

- フィッシングコンテンツを配信する侵害されたウェブサイト

それは何をするためのものか?

Trojan.HTML/Phishの主な目的は、無防備なユーザーから機密情報を盗み出すことです。. 悪意のあるHTMLファイルが開かれるか、フィッシングページにアクセスされると, 信頼できるサービスを模倣するように設計された、説得力のあるインターフェースを提供する. 次に、ユーザーは認証情報を入力するように求められます。, 攻撃者に即座に伝達される.

盗まれた情報にはユーザー名が含まれる可能性があります, パスワード, メールアカウント, 銀行詳細, クレジットカード番号, およびその他の個人データ. この情報は個人情報窃盗に悪用される可能性があります, 不正な取引, または地下市場で売られている.

データ窃盗に加えて, この脅威は、さらなるマルウェア感染の入り口となる可能性もある。. ユーザーをエクスプロイトキットに誘導したり、トロイの木馬のダウンロードを開始させたりする可能性があります。, スパイウェア, またはランサムウェア. これは、フィッシングページとのたった一度のやり取りが、システム全体の侵害に発展する可能性があることを意味します。.

もう一つの危険な機能はセッションハイジャックである。. ユーザーが既に特定のサービスにログインしている場合, フィッシングページまたは関連するスクリプトは、セッショントークンまたはCookieを盗み取ろうとする可能性があります。. これにより、攻撃者は実際のパスワードを必要とせずにアカウントにアクセスできるようになります。.

Trojan.HTML/Phishは、リダイレクトをトリガーすることでブラウザの動作を操作することもあります。, 永続的なポップアップを表示する, またはページコンテンツの変更. これらの措置は、フィッシング攻撃の成功確率を高め、ユーザーを悪意のあるコンテンツに引きつけ続けることを目的としています。.

さらに, 攻撃者は収集したデータを利用して、被害者またはその連絡先に対する標的型攻撃を仕掛ける可能性がある。. 例えば, 侵害されたメールアカウントは、さらなるフィッシングメッセージの送信に悪用される可能性があります。, 脅威を他者に拡散する.

Trojan.HTML/Phishに関連するリスク

この脅威は、広範囲にわたる深刻な結果をもたらす可能性がある。:

- ログイン認証情報および個人情報の盗難

- 金融詐欺および不正取引

- 個人情報盗難とアカウント乗っ取り

- 追加のマルウェアのインストール

- 機密ファイルとデータの損失

- フィッシング攻撃が連絡先に拡散する

それを削除する方法

Trojan.HTML/Phish の削除には、悪意のあるファイルの特定と削除が含まれます。, ブラウザデータ, または攻撃中に導入された可能性のある関連コンポーネント. この脅威は多くの場合、HTML ファイルや Web ベースのスクリプトを介して動作します。, クリーンアッププロセスは、システムとブラウザの両方のセキュリティに重点を置いています。.

まず、最近開いたりダウンロードしたりした疑わしいHTMLファイルや添付ファイルを探して削除してください。. これらのファイルはダウンロードフォルダに保存されている可能性があります, デスクトップ, または一時フォルダ. 誤って再実行されるのを防ぐため、それらを完全に削除することが重要です。.

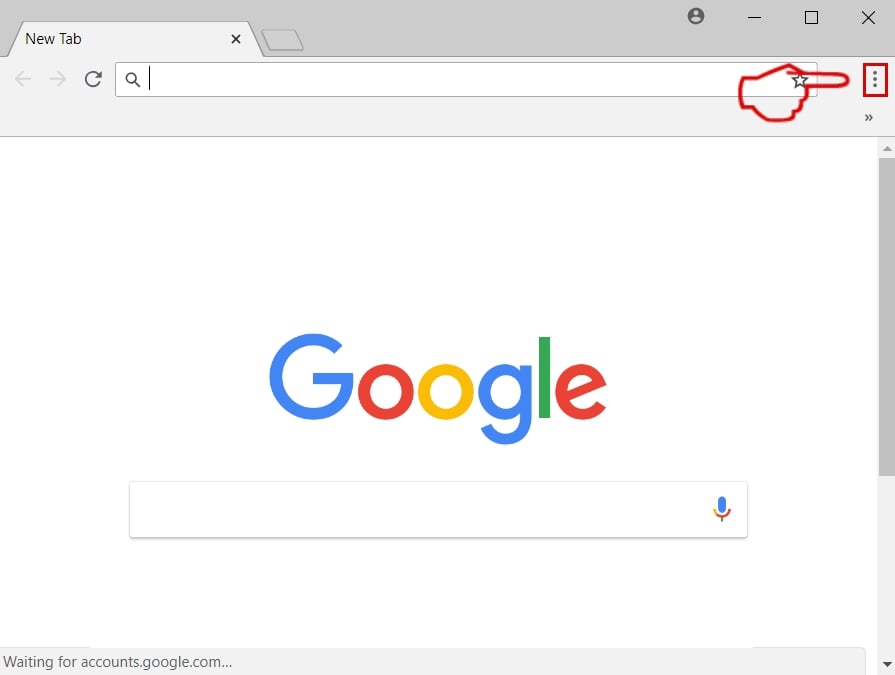

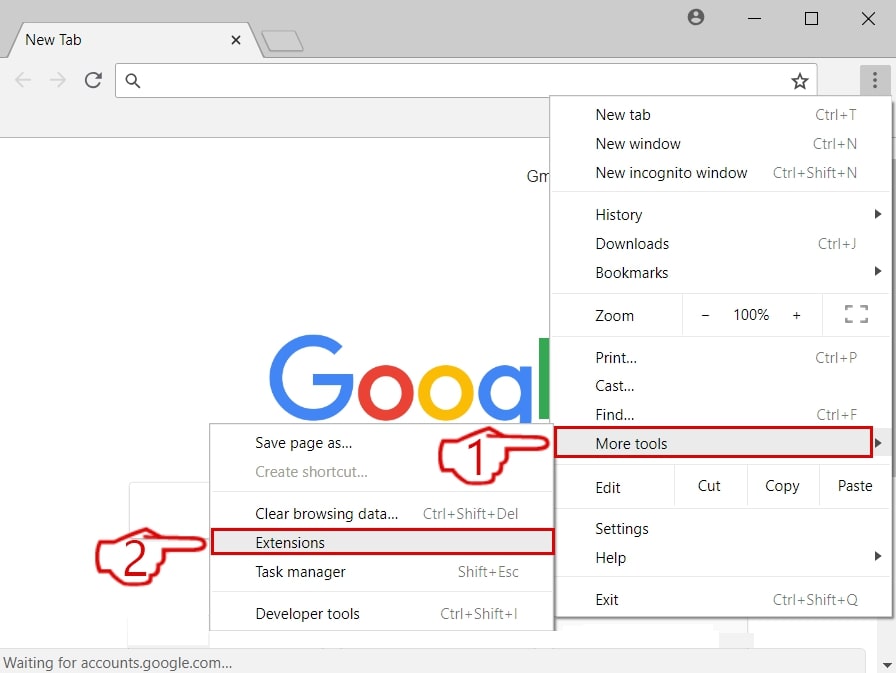

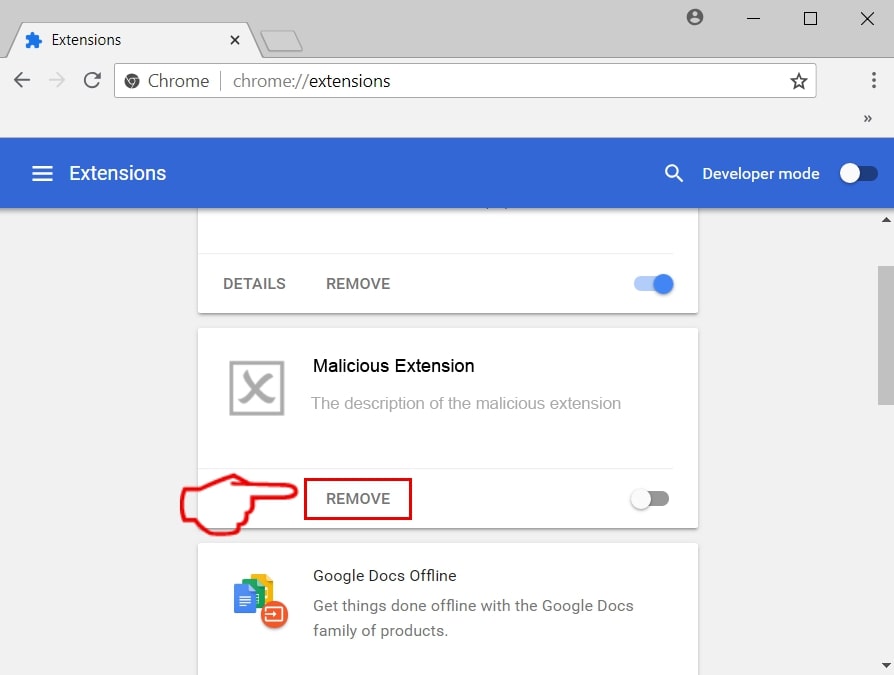

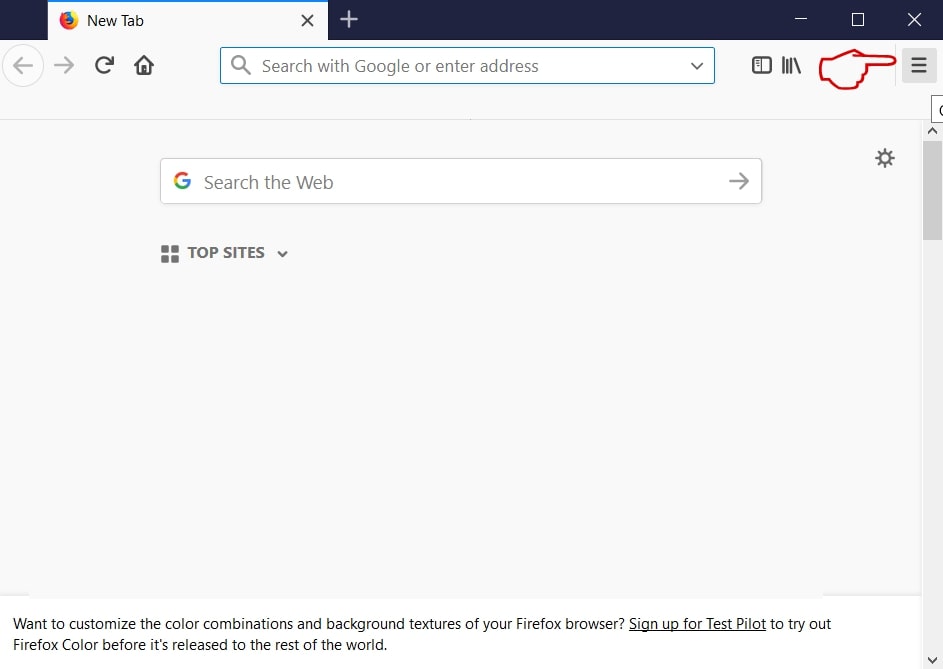

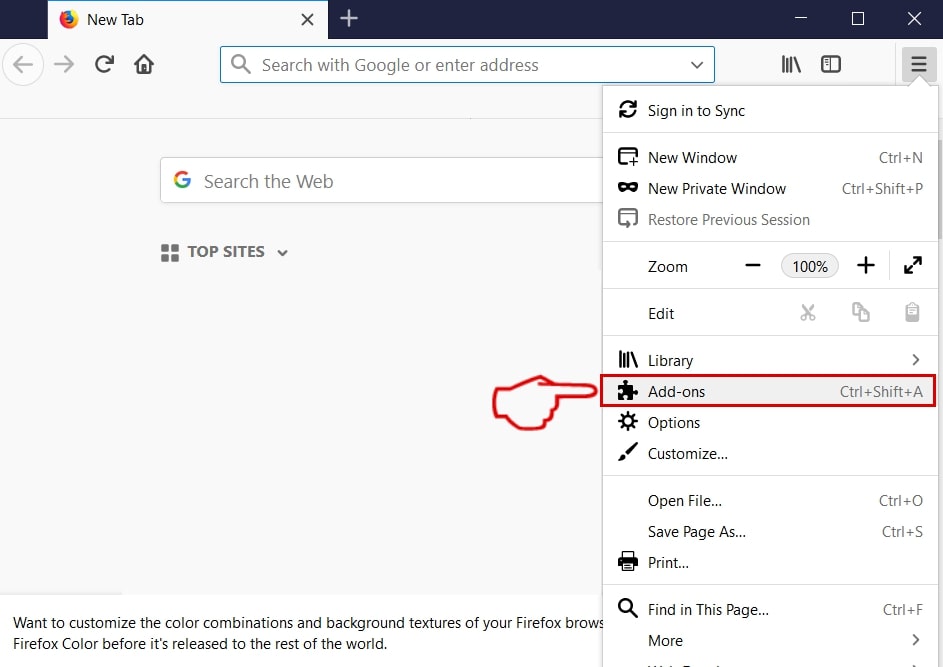

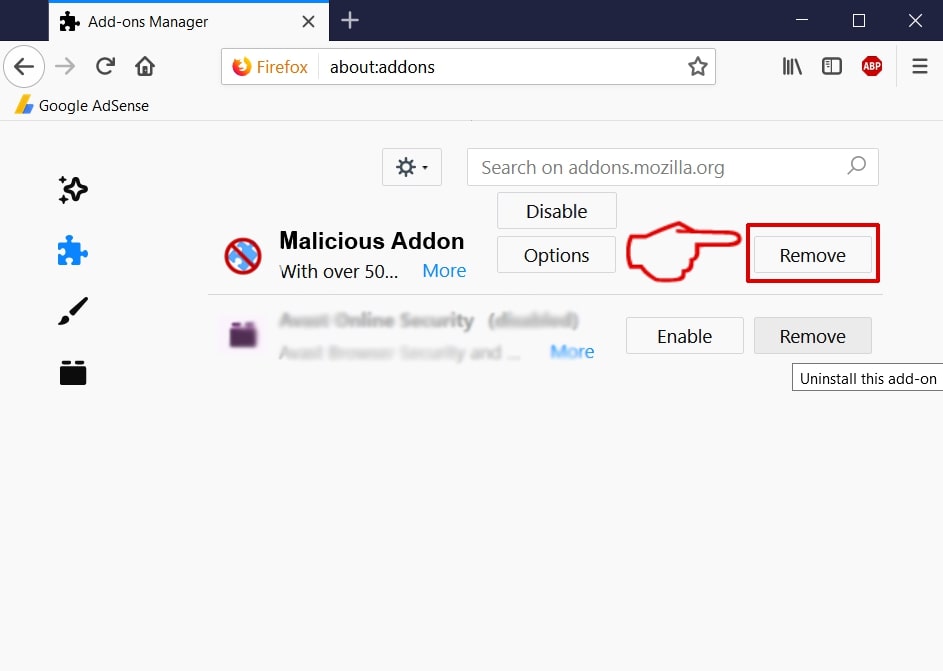

次, ブラウザの設定を確認してください. キャッシュをクリア, クッキー, 保存されたデータから、キャプチャされた可能性のある悪意のあるスクリプトやセッショントークンを排除します。. 見慣れない拡張機能がないか確認し、不審なものはすべて削除してください。. ブラウザの設定をデフォルトに戻すと、正常な動作を回復できる場合もあります。.

Trojan.HTML/Phishはさらなる感染を引き起こす可能性があるため, 信頼できるマルウェア対策ツールを使用したシステム全体のスキャンを強くお勧めします。. これにより、二次的な脅威が確実に検出され、除去されます。.

さらに, 侵害された可能性のあるすべてのアカウントは、直ちにパスワードを変更する必要があります。. セキュリティ強化のため、可能な限り多要素認証を有効にしてください。. 金融口座の不審な活動を監視することも推奨されます。.

今後、ユーザーはメールやオンラインコンテンツとのやり取りにおいて、引き続き注意を払うべきである。. 知らないリンクはクリックしないでください, ウェブサイトの信憑性を確認する, 機密情報を入力する前に、必ずURLを確認してください。.

徹底的な清掃の重要性

この脅威は単純に見えるかもしれないが, 感染症のあらゆる側面に対処しないと、脆弱な状態になる可能性があります.

- 保存されたセッションにより、攻撃者はアクセス権を維持できる可能性があります。

- システム上には、さらにマルウェアが潜んでいる可能性があります。

- 侵害されたアカウントは引き続き悪用される可能性があります

- ブラウザデータには悪意のあるスクリプトが含まれている可能性があります。

- 今後のフィッシング攻撃は、より標的を絞ったものになる可能性がある。

あなたは何をするべきか?

Trojan.HTML/Phish に遭遇した場合, システムと個人データを保護するために、直ちに行動を起こしてください。. 悪意のあるファイルをすべて削除してください。, デバイスを徹底的にスキャンしてください。, そして、すべての機密パスワードを変更してください。. この脅威を過小評価してはならない, 個人情報の盗難や金銭的損失など、深刻な結果を招く可能性があるため. 迅速な対応と強固なサイバーセキュリティ習慣の維持は、将来のインシデントを防止するために不可欠です。.

取り外し前の準備手順:

以下の手順を開始する前に, 最初に次の準備を行う必要があることに注意してください:

- 最悪の事態が発生した場合に備えてファイルをバックアップする.

- スタンドにこれらの手順が記載されたデバイスを用意してください.

- 忍耐力を身につけましょう.

- 1. Mac マルウェアをスキャンする

- 2. 危険なアプリをアンインストールする

- 3. ブラウザをクリーンアップする

ステップ 1: Scan for and remove *.malware.com files from your Mac

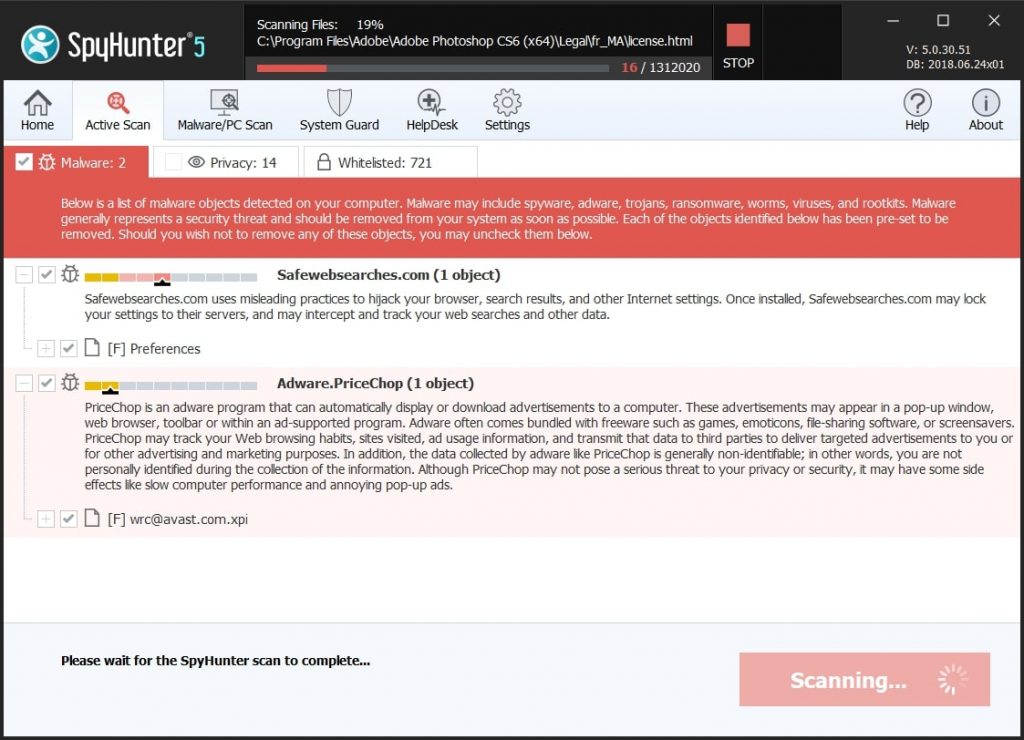

When you are facing problems on your Mac as a result of unwanted scripts and programs such as *.malware.com, 脅威を排除するための推奨される方法は、マルウェア対策プログラムを使用することです。. SpyHunter for Macは、Macのセキュリティを向上させ、将来的に保護する他のモジュールとともに、高度なセキュリティ機能を提供します.

すばやく簡単なMacマルウェアビデオ削除ガイド

ボーナスステップ: Macをより速く実行する方法?

Macマシンは、おそらく最速のオペレーティングシステムを維持しています. まだ, Macは時々遅くなり遅くなります. 以下のビデオガイドでは、Macの速度が通常より遅くなる可能性のあるすべての問題と、Macの速度を上げるのに役立つすべての手順について説明しています。.

ステップ 2: Uninstall *.malware.com and remove related files and objects

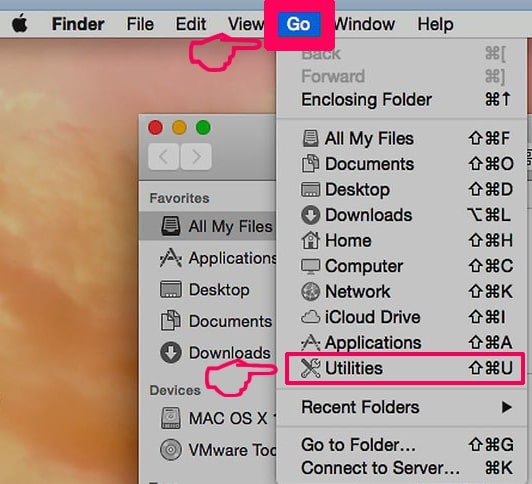

1. ヒット ⇧+⌘+U ユーティリティを開くためのキー. 別の方法は、「実行」をクリックしてから「ユーティリティ」をクリックすることです。, 下の画像のように:

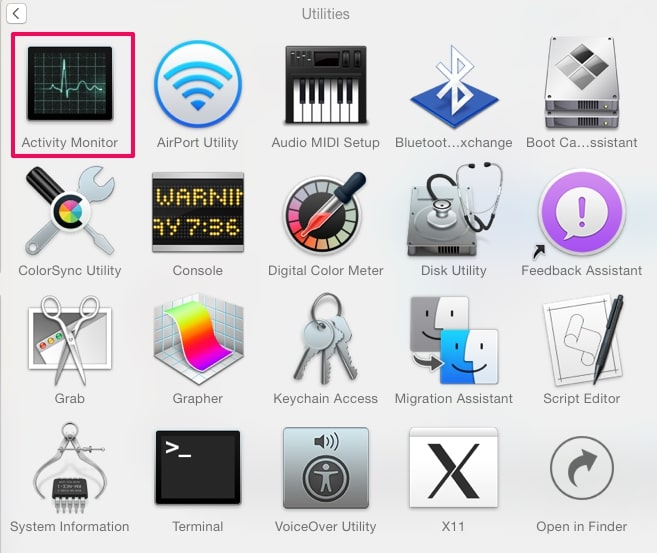

2. アクティビティモニターを見つけてダブルクリックします:

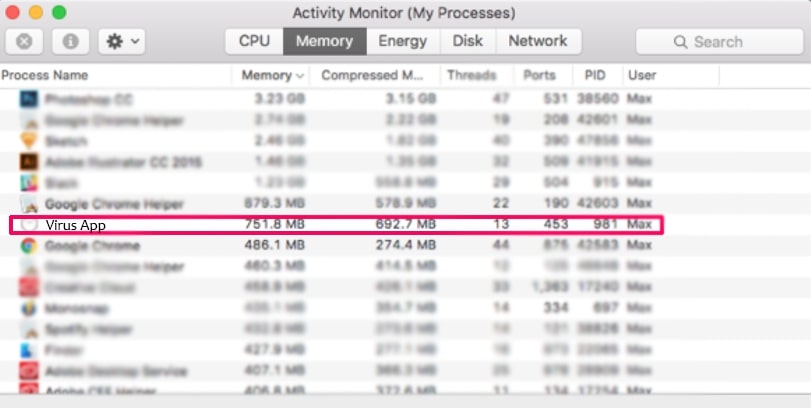

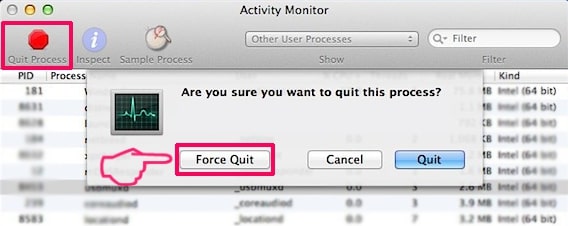

3. アクティビティモニターで、疑わしいプロセスを探します, belonging or related to *.malware.com:

4. クリックしてください "行け" もう一度ボタン, ただし、今回は[アプリケーション]を選択します. 別の方法は、⇧+⌘+Aボタンを使用することです.

5. [アプリケーション]メニュー, 疑わしいアプリや名前の付いたアプリを探す, similar or identical to *.malware.com. あなたがそれを見つけたら, アプリを右クリックして、[ゴミ箱に移動]を選択します.

6. 選択する アカウント, その後、をクリックします ログインアイテム 好み. Macには、ログイン時に自動的に起動するアイテムのリストが表示されます. Look for any suspicious apps identical or similar to *.malware.com. 自動実行を停止したいアプリにチェックを入れて、 マイナス (「-」) それを隠すためのアイコン.

7. 以下のサブステップに従って、この脅威に関連している可能性のある残りのファイルを手動で削除します。:

- に移動 ファインダ.

- 検索バーに、削除するアプリの名前を入力します.

- 検索バーの上にある2つのドロップダウンメニューを次のように変更します 「システムファイル」 と 「含まれています」 削除するアプリケーションに関連付けられているすべてのファイルを表示できるようにします. 一部のファイルはアプリに関連していない可能性があることに注意してください。削除するファイルには十分注意してください。.

- すべてのファイルが関連している場合, を保持します ⌘+A それらを選択してからそれらを駆動するためのボタン "ごみ".

In case you cannot remove *.malware.com via ステップ 1 その上:

アプリケーションまたは上記の他の場所でウイルスファイルおよびオブジェクトが見つからない場合, Macのライブラリで手動でそれらを探すことができます. しかし、これを行う前に, 以下の免責事項をお読みください:

1. クリック "行け" その後 "フォルダに移動" 下に示すように:

2. 入力します "/ライブラリ/LauchAgents/" [OK]をクリックします:

3. Delete all of the virus files that have similar or the same name as *.malware.com. そのようなファイルがないと思われる場合, 何も削除しないでください.

次の他のライブラリディレクトリでも同じ手順を繰り返すことができます:

→ 〜/ Library / LaunchAgents

/Library / LaunchDaemons

ヒント: 〜 わざとそこにあります, それはより多くのLaunchAgentにつながるからです.

ステップ 3: Remove *.malware.com – related extensions from Safari / クロム / Firefox

*.malware.com-FAQ

What is *.malware.com on your Mac?

The *.malware.com threat is probably a potentially unwanted app. に関連している可能性もあります Macマルウェア. もしそうなら, このようなアプリは Mac の速度を大幅に低下させたり、広告を表示したりする傾向があります. また、Cookieやその他のトラッカーを使用して、MacにインストールされているWebブラウザから閲覧情報を取得することもできます。.

Mac はウイルスに感染する可能性がありますか?

はい. 他のデバイスと同じくらい, Apple コンピュータはマルウェアに感染します. Apple デバイスは頻繁にターゲットにされるわけではないかもしれません マルウェア 著者, ただし、ほぼすべての Apple デバイスが脅威に感染する可能性があるのでご安心ください。.

Mac の脅威にはどのような種類がありますか?

Mac ウイルスに感染した場合の対処方法, Like *.malware.com?

パニックになるな! 最初にそれらを分離し、次にそれらを削除することにより、ほとんどのMacの脅威を簡単に取り除くことができます. そのために推奨される方法の 1 つは、評判の良いサービスを使用することです。 マルウェア除去ソフトウェア 自動的に削除を処理してくれる.

そこから選択できる多くのMacマルウェア対策アプリがあります. Mac用のSpyHunter 推奨されるMacマルウェア対策アプリの1つです, 無料でスキャンしてウイルスを検出できます. これにより、他の方法で行う必要がある手動での削除にかかる時間を節約できます。.

How to Secure My Data from *.malware.com?

いくつかの簡単なアクションで. 何よりもまず, これらの手順に従うことが不可欠です:

ステップ 1: 安全なコンピューターを探す 別のネットワークに接続します, Macが感染したものではありません.

ステップ 2: すべてのパスワードを変更する, 電子メールのパスワードから始めます.

ステップ 3: 有効 二要素認証 重要なアカウントを保護するため.

ステップ 4: 銀行に電話して クレジットカードの詳細を変更する (シークレットコード, 等) オンラインショッピングのためにクレジットカードを保存した場合、またはカードを使用してオンラインアクティビティを行った場合.

ステップ 5: 必ず ISPに電話する (インターネットプロバイダーまたはキャリア) IPアドレスを変更するように依頼します.

ステップ 6: あなたの Wi-Fiパスワード.

ステップ 7: (オプション): ネットワークに接続されているすべてのデバイスでウイルスをスキャンし、影響を受けている場合はこれらの手順を繰り返してください。.

ステップ 8: マルウェア対策をインストールする お持ちのすべてのデバイスでリアルタイム保護を備えたソフトウェア.

ステップ 9: 何も知らないサイトからソフトウェアをダウンロードしないようにし、近づかないようにしてください 評判の低いウェブサイト 一般に.

これらの推奨事項に従う場合, ネットワークとAppleデバイスは、脅威や情報を侵害するソフトウェアに対して大幅に安全になり、将来的にもウイルスに感染せずに保護されます。.

あなたが私たちで見つけることができるより多くのヒント MacOSウイルスセクション, Macの問題について質問したりコメントしたりすることもできます.

About the *.malware.com Research

SensorsTechForum.comで公開するコンテンツ, this *.malware.com how-to removal guide included, 広範な研究の結果です, あなたが特定のmacOSの問題を取り除くのを助けるためのハードワークと私たちのチームの献身.

How did we conduct the research on *.malware.com?

私たちの調査は独立した調査に基づいていることに注意してください. 私たちは独立したセキュリティ研究者と連絡を取り合っています, そのおかげで、最新のマルウェア定義に関する最新情報を毎日受け取ることができます, さまざまな種類のMacの脅威を含む, 特にアドウェアと潜在的に不要なアプリ (PUA).

さらに, the research behind the *.malware.com threat is backed with VirusTotal.

Macマルウェアによってもたらされる脅威をよりよく理解するため, 知識のある詳細を提供する以下の記事を参照してください.