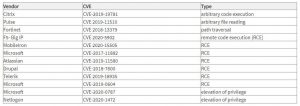

CISAの研究者, ACSC, NCSC, そしてFBIは全体で最も悪用された脆弱性のリストをまとめました 2020. どうやら, サイバー犯罪者は、最近開示されたセキュリティ上の欠陥を利用して、脆弱なシステムに侵入しました.

入手可能な詳細によると、米国. 政府, で利用された欠陥のほとんど 2020 過去数年の間に開示されました. 「サイバーアクターによる最近開示されたソフトウェアの欠陥の悪用 2020 おそらく茎, ある程度, COVID-19パンデミックの中でのリモートワークオプションの拡大から,」研究者は言った. リモートワークソフトウェア, VPNやクラウドベースの環境など, 企業が定期的なパッチ適用ルーチンを維持するための「追加の負担」を作成しました.

主に悪用された脆弱性 2020?

昨年最も利用された4つの欠陥は、リモートワークソフトウェアに影響を及ぼしました, VPN, およびクラウドベースのツール. 「多くのVPNゲートウェイデバイスは、 2020, 厳格なパッチ管理を実施する組織の能力に挑戦するリモートワークオプションの成長に伴い,」 レポートが明らかにした.

最も悪用されている脆弱性の1つは CitrixのCVE-2019-19781. 欠陥はCitrixGatewayにありました (NetScalerゲートウェイ), およびCitrixApplicationDelivery Controller (NetScaler ADC) 露出する可能性があります 80,000 ハッキングする企業.

言及する価値があります, CVE-2019-19781が一般の人々の注目を集めるとすぐに, いくつか 80,000 主に北米企業 (全体に多くの企業と 158 国) 脆弱なインストールを実行していました. リスクのある企業は主にオランダにありました, オーストラリア, イギリス, ドイツ, と米国.

パルスVPNCVE 2019-11510 サイバー犯罪者が 2020. CVE-2019-11510の脆弱性は、VPNプロバイダーに対するリアルタイムの攻撃で使用されました. この欠陥は、認証されていないユーザーがサービスのゲートウェイ上のファイルにアクセスできる「認証バイパスの脆弱性」として分類されました。. 影響を受けるシステムについて, これにより、リモートでコードが実行される可能性があります.

CVE-2018-13379 FortiOS SSL VPN Webポータルでは、認証されていない攻撃者が特別に細工されたHTTPリソース要求を介してファイルをダウンロードできる可能性があります. また、悪用されたリストのトップにあります 2020. フォーティネットのバグがCVE-2020-1472と組み合わせて使用されたことは言及する価値があります, ドメインコントローラーへの脆弱なNetlogonセキュリティで保護されたチャネル接続を確立する攻撃者によって引き起こされる特権の昇格の欠陥.

CVE 2020-5902 セキュリティの脆弱性 7月の第1週に特定されました 2020 クリティカルとして識別されました, BIG-IPネットワークの実装で見つかったリモートコード実行の問題. 弱点はスイートの管理インターフェースの一部です–明らかに, Apache Webサーバー構成ファイルの緩和ルールにより、リモートの攻撃者がサービスを悪用できる可能性があります. これは、URLを介してセミコロンリクエストを挿入することによって行われます, Webサーバーがこれをコマンド終了トグルとして解釈する場所. 言い換えると, 簡単なURL操作を使用して, ハッカーはリモートホストにコマンドを発行する可能性があります.

広く採用されている欠陥のもう1つの例は、 CVE-2017-11882. このエクスプロイトにより、攻撃者はユーザーの操作を必要とせずに悪意のあるコードを自動的に実行することができました。. その公式の説明によると, マイクロソフトオフィス 2007 サービスパック 3, マイクロソフトオフィス 2010 サービスパック 2, マイクロソフトオフィス 2013 サービスパック 1, およびMicrosoftOffice 2016 攻撃者がでオブジェクトを適切に処理できないことにより、現在のユーザーのコンテキストで任意のコードを実行する可能性があります.

特定のベンダーから入手可能になり次第、すべてのセキュリティパッチを適用することがいかに重要であるかをお知らせします。.