Als u een detectie bent tegengekomen met de naam Trojan.HTML/Phish op uw systeem, Lees dit artikel om erachter te komen wat deze dreiging inhoudt., hoe het uw computer mogelijk heeft geïnfecteerd, wat voor soort schade het kan veroorzaken, en waarom onmiddellijke verwijdering cruciaal is. Bedreigingen van dit type zijn bijzonder gevaarlijk omdat ze phishingtechnieken combineren met het gedrag van Trojaanse paarden., waardoor aanvallers gevoelige gegevens kunnen stelen en uw systeem kunnen compromitteren..

Wat is Trojan.HTML/Phish??

Trojan.HTML/Phish is een detectienaam die vaak wordt gebruikt voor kwaadaardige HTML-bestanden die zijn ontworpen om als phishingpagina's te fungeren en tegelijkertijd deel uit te maken van een Trojaans paard-aanval.. In tegenstelling tot traditionele uitvoerbare malware, Deze dreiging doet zich vaak voor als een ogenschijnlijk onschuldige webpagina of document.. Echter, eenmaal geopend, Het kan scripts activeren die proberen gevoelige informatie te stelen of gebruikers door te sturen naar frauduleuze websites..

Dit type malware imiteert doorgaans legitieme inlogpagina's., betaalpagina's, of formulieren voor verificatie van de dienstverlening. Slachtoffers kunnen worden misleid om gebruikersnamen in te voeren., wachtwoorden, creditcard details, of andere persoonlijke informatie. De verzamelde gegevens worden vervolgens direct naar de aanvallers verzonden., die het kan gebruiken voor identiteitsdiefstal, financiële fraude, of verdere systeemcompromittering.

*.malware.com Details

| Type | Trojan voor Mac, Malware, Achter Deur |

| Verwijderingstijd | Rond 5 Notulen |

| Removal Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

Hoewel het mogelijk niet altijd direct de volledige payload installeert, Trojan.HTML/Phish kan een toegangspoort vormen tot ernstiger infecties.. Het kan gebruikers doorverwijzen naar exploitatiepakketten., start het downloaden van extra malware, of verbinding maken met externe servers die secundaire bedreigingen zoals spyware verspreiden., ransomware, of dief van inloggegevens.

Een ander belangrijk kenmerk van deze dreiging is de afhankelijkheid van social engineering.. In plaats van kwetsbaarheden direct te exploiteren, Het manipuleert gebruikers om acties te ondernemen die hun eigen veiligheid in gevaar brengen.. Hierdoor is het zelfs op systemen met actuele software en beveiliging zeer effectief..

Belangrijkste kenmerken van Trojan.HTML/Phish

Dit type dreiging vertoont vaak verschillende herkenbare gedragingen die kunnen helpen om de aanwezigheid ervan vast te stellen..

- Doet zich voor als een legitieme inlog- of verificatiepagina.

- Vraagt om gevoelige informatie zoals wachtwoorden of financiële gegevens.

- Leidt gebruikers door naar frauduleuze of kwaadaardige websites.

- Kan extra malware op het systeem downloaden.

- Maakt gebruik van scripts die in HTML-bestanden zijn ingebed om kwaadaardige acties uit te voeren.

- Maakt veelvuldig gebruik van phishing- en misleidingstechnieken.

Hoe heb ik het op mijn computer gekregen??

Trojan.HTML/Phish-infecties vinden doorgaans plaats via misleidende methoden die gebruikers ertoe verleiden schadelijke HTML-bestanden te openen of gecompromitteerde webpagina's te bezoeken.. Een van de meest voorkomende methoden is het versturen van phishing-e-mails.. Deze e-mails zijn zo opgesteld dat ze lijken op officiële berichten van banken., online diensten, bezorgbedrijven, of overheidsinstellingen.

Het bericht kan een bijlage of een link bevatten die naar een nepwebsite leidt.. De bijlage zelf is vaak een HTML-bestand dat in de standaardbrowser wordt geopend wanneer erop wordt geklikt.. Eenmaal geopend, Het is een overtuigende imitatie van een echte website., waarbij de gebruiker wordt gevraagd gevoelige informatie in te voeren.

Een andere распространен-infectievector omvat kwaadaardige links die worden gedeeld via berichtenplatforms, social media, of gecompromitteerde websites. Door op zo'n link te klikken, kan de gebruiker worden doorgestuurd naar een phishingpagina of kan een kwaadaardig HTML-bestand worden gedownload..

In sommige gevallen, Trojan.HTML/Phish kan ook worden verspreid via gebundelde software of nepdownloads.. Gebruikers die bestanden downloaden van onbetrouwbare bronnen, kunnen onbewust HTML-gebaseerde bedreigingen ontvangen die samen met andere inhoud zijn verpakt..

Aanvallen vanuit een rijdende auto zijn ook mogelijk.. Het bezoeken van een gehackte website kan automatisch schadelijke scripts laden die phishingcontent weergeven of de browser zonder toestemming van de gebruiker doorverwijzen..

Gangbare distributiemethoden

Hieronder volgen de meest voorkomende manieren waarop deze Trojan uw systeem kan bereiken.:

- Phishing-e-mails met HTML-bijlagen of schadelijke links

- Nep-inlogpagina's gehost op gecompromitteerde of vervalste domeinen

- Schadelijke advertenties en pop-ups

- Links gedeeld via sociale media of berichtenapps

- Gebundelde downloads van onbetrouwbare bronnen

- Gehackte websites die phishingcontent verspreiden

Wat doet het?

Het primaire doel van Trojan.HTML/Phish is het stelen van gevoelige informatie van nietsvermoedende gebruikers.. Zodra het schadelijke HTML-bestand is geopend of de phishingpagina is bezocht, Het biedt een overtuigende interface die is ontworpen om een betrouwbare dienst na te bootsen.. Vervolgens wordt gebruikers gevraagd hun inloggegevens in te voeren., die onmiddellijk worden doorgegeven aan de aanvallers.

Gestolen informatie kan gebruikersnamen bevatten., wachtwoorden, Emailaccounts, bankgegevens, creditcardnummers, en andere persoonlijke gegevens. Deze informatie kan worden gebruikt voor identiteitsdiefstal., ongeautoriseerde transacties, of verkocht op illegale markten.

Naast datadiefstal, De dreiging kan ook dienen als toegangspoort voor verdere malware-infecties.. Het kan gebruikers doorverwijzen naar exploitkits of het downloaden van trojans initiëren., spyware, of ransomware. Dit betekent dat zelfs een enkele interactie met een phishingpagina kan escaleren tot een volledige systeemcompromis..

Een andere gevaarlijke mogelijkheid is het kapen van sessies.. Als de gebruiker al is ingelogd bij bepaalde services., De phishingpagina of bijbehorende scripts kunnen proberen sessietokens of cookies te onderscheppen.. Hierdoor kunnen aanvallers toegang krijgen tot accounts zonder het daadwerkelijke wachtwoord nodig te hebben..

Trojan.HTML/Phish kan ook het gedrag van browsers manipuleren door omleidingen te veroorzaken., Het weergeven van aanhoudende pop-ups, of het wijzigen van de pagina-inhoud. Deze acties zijn bedoeld om de kans op succesvolle phishingpogingen te vergroten en de gebruiker langer te laten kennismaken met schadelijke content..

Bovendien, Aanvallers kunnen de verzamelde gegevens gebruiken om gerichte aanvallen uit te voeren tegen het slachtoffer of diens contacten.. Bijvoorbeeld, Gehackte e-mailaccounts kunnen worden gebruikt om verdere phishingberichten te versturen., het gevaar naar anderen verspreiden.

Risico's verbonden aan Trojan.HTML/Phish

Deze dreiging kan tot een breed scala aan ernstige gevolgen leiden.:

- Diefstal van inloggegevens en persoonlijke informatie

- Financiële fraude en ongeautoriseerde transacties

- Identiteitsdiefstal en accountovernames

- Installatie van extra malware

- Verlies van gevoelige bestanden en gegevens

- Verspreiding van phishingaanvallen naar contactpersonen

Hoe het te verwijderen

Het verwijderen van Trojan.HTML/Phish houdt in dat alle schadelijke bestanden worden geïdentificeerd en verwijderd., browser gegevens, of gerelateerde componenten die mogelijk tijdens de aanval zijn geïntroduceerd. Aangezien deze dreiging vaak via HTML-bestanden en webscripts opereert., Het opschoonproces richt zich op zowel de systeem- als de browserbeveiliging..

Begin met het opsporen en verwijderen van verdachte HTML-bestanden of bijlagen die recent zijn geopend of gedownload.. Deze bestanden bevinden zich mogelijk in de map Downloads., Desktop, of tijdelijke mappen. Het is belangrijk om ze volledig te verwijderen om te voorkomen dat ze per ongeluk opnieuw worden uitgevoerd..

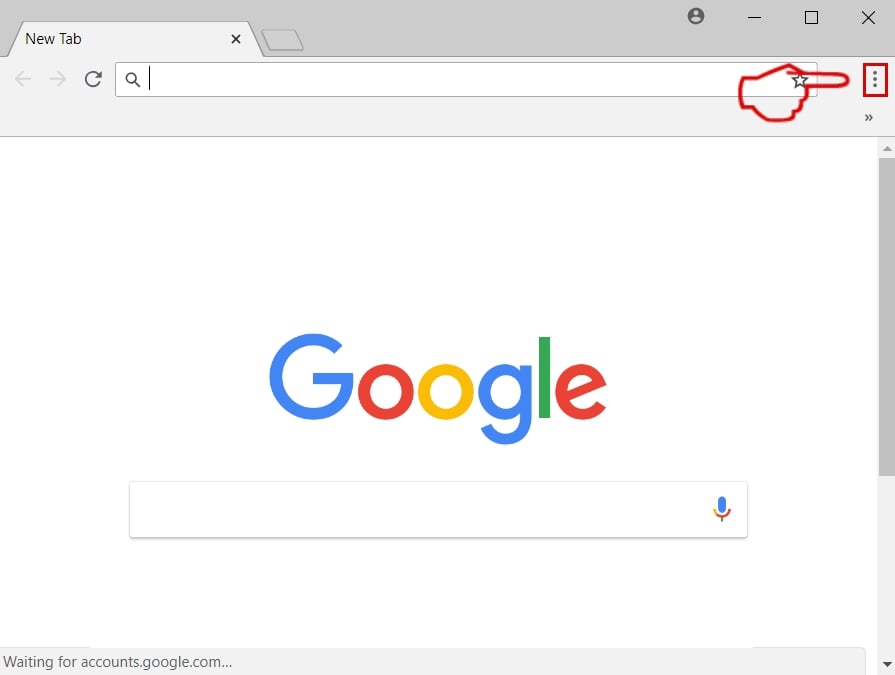

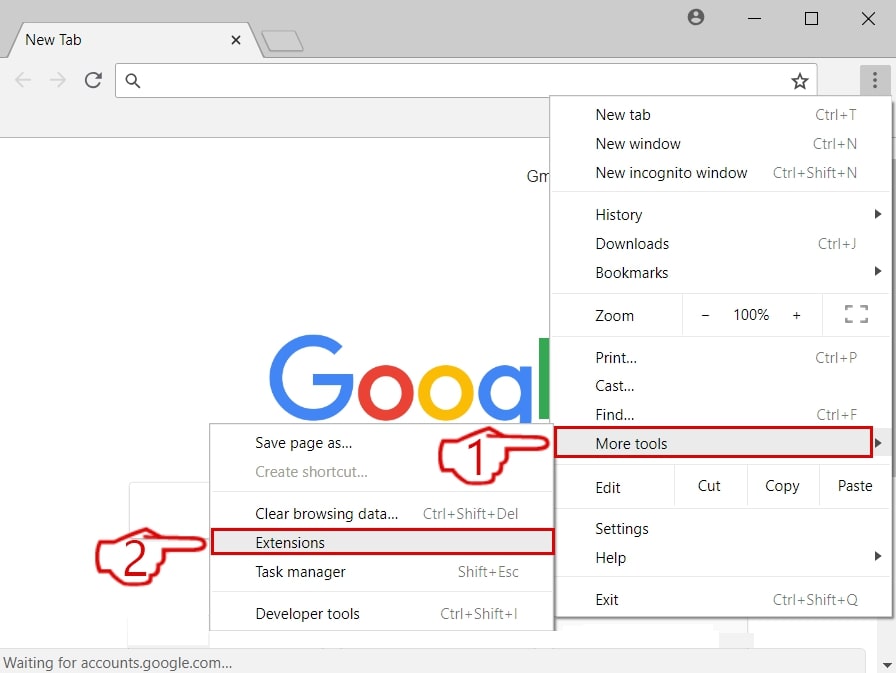

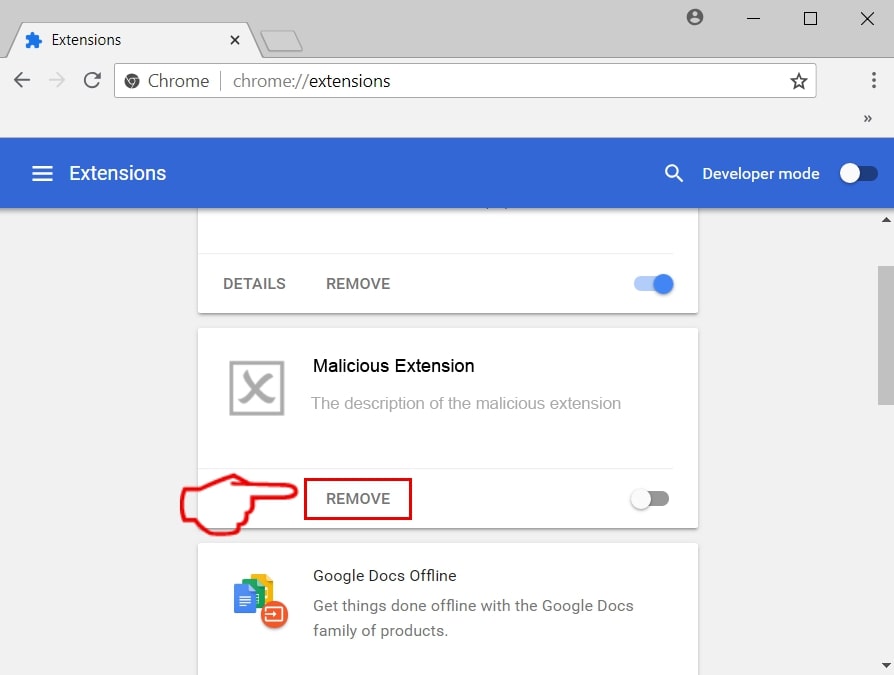

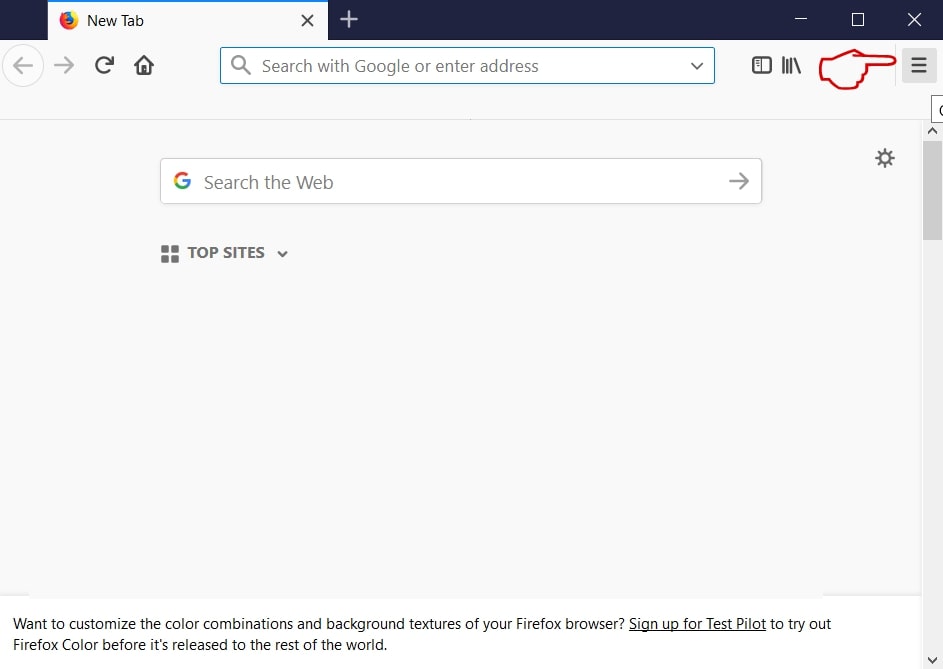

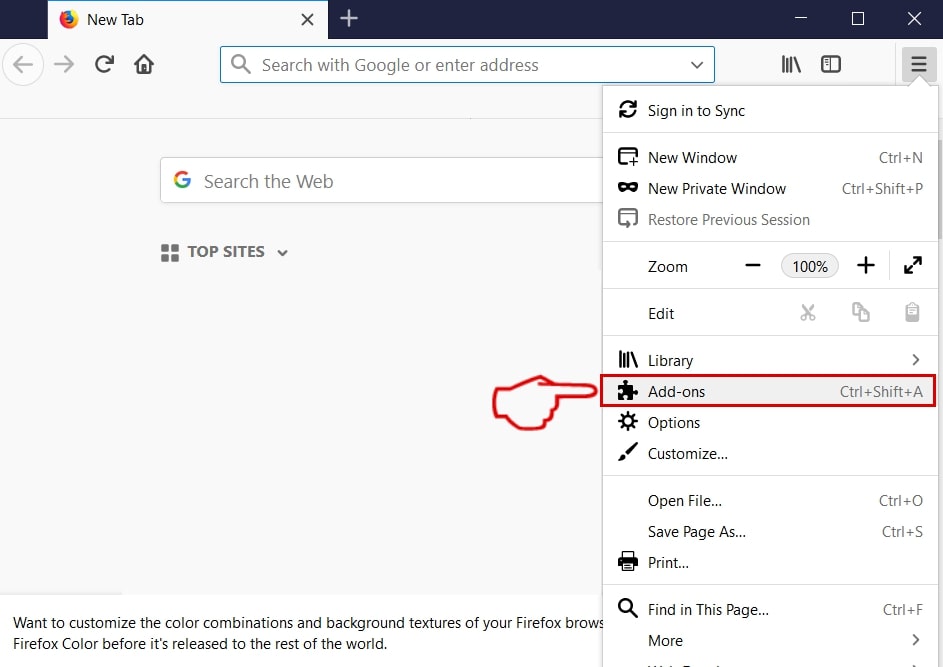

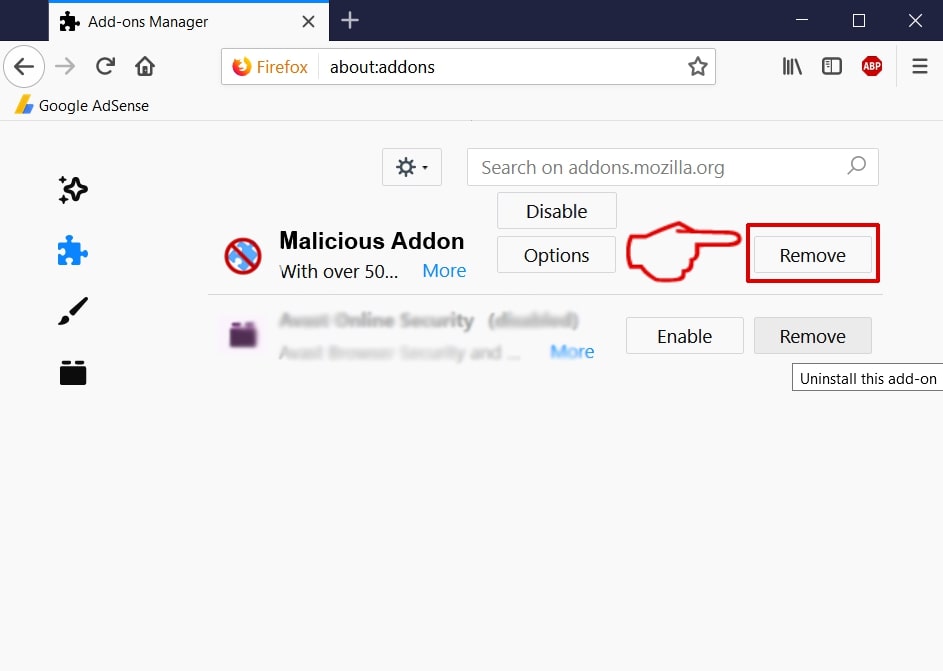

Volgende, Controleer je browserinstellingen.. Cache wissen, cookies, en opgeslagen gegevens om eventuele kwaadaardige scripts of sessietokens die mogelijk zijn onderschept te verwijderen.. Controleer op onbekende extensies en verwijder alles wat verdacht is.. Het terugzetten van de browserinstellingen naar de standaardwaarden kan ook helpen om het normale gedrag te herstellen..

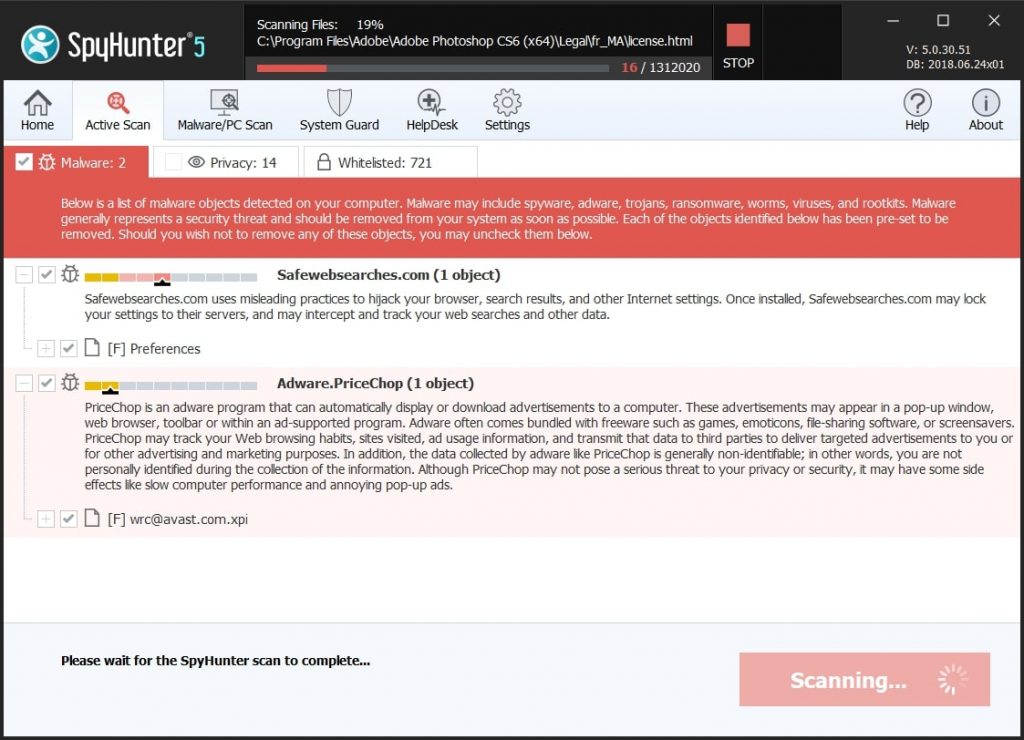

Aangezien Trojan.HTML/Phish tot extra infecties kan leiden, Een volledige systeemscan met een betrouwbaar anti-malwareprogramma wordt ten zeerste aanbevolen.. Dit zorgt ervoor dat eventuele secundaire bedreigingen worden gedetecteerd en verwijderd..

Bovendien, Alle mogelijk gecompromitteerde accounts moeten onmiddellijk hun wachtwoorden wijzigen.. Schakel waar mogelijk multifactorauthenticatie in om de beveiliging te verbeteren.. Het is ook raadzaam om financiële rekeningen te controleren op verdachte activiteiten..

Gebruikers moeten in de toekomst voorzichtig blijven bij het omgaan met e-mails en online content.. Klik niet op onbekende links., Controleer de authenticiteit van websites, Controleer altijd URL's voordat u gevoelige informatie invoert..

Het belang van een grondige schoonmaak

Hoewel deze dreiging eenvoudig lijkt, kan deze ook zo lijken., Als je niet alle aspecten van de infectie aanpakt, kun je kwetsbaar worden..

- Opgeslagen sessies kunnen aanvallers in staat stellen toegang te behouden.

- Er kan nog meer malware verborgen blijven op het systeem.

- Gehackte accounts kunnen nog steeds worden misbruikt.

- Browsergegevens kunnen nog steeds schadelijke scripts bevatten.

- Toekomstige phishingpogingen zullen mogelijk gerichter worden.

Wat zou je moeten doen?

Als je Trojan.HTML/Phish bent tegengekomen, Neem onmiddellijk maatregelen om uw systeem en persoonlijke gegevens te beveiligen.. Verwijder alle schadelijke bestanden., scan uw apparaat grondig., en wijzig alle gevoelige wachtwoorden.. Onderschat deze dreiging niet., omdat het kan leiden tot ernstige gevolgen, waaronder identiteitsdiefstal en financieel verlies.. Snel handelen en sterke cybersecuritygewoonten aanhouden zijn essentieel om toekomstige incidenten te voorkomen..

Stappen ter voorbereiding vóór verwijdering:

Voordat u begint met de onderstaande stappen te volgen, er rekening mee dat je eerst moet doen de volgende bereidingen:

- Een backup van uw bestanden voor het geval het ergste gebeurt.

- Zorg ervoor dat u een apparaat met deze instructies op standy hebben.

- Wapen jezelf met geduld.

- 1. Scannen op Mac-malware

- 2. Verwijder risicovolle apps

- 3. Maak uw browsers schoon

Stap 1: Scan for and remove *.malware.com files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as *.malware.com, de aanbevolen manier van het elimineren van de dreiging is met behulp van een anti-malware programma. SpyHunter voor Mac biedt geavanceerde beveiligingsfuncties samen met andere modules die de beveiliging van uw Mac verbeteren en in de toekomst beschermen.

Snelle en gemakkelijke Mac Malware Video Removal Guide

Bonusstap: Hoe u uw Mac sneller kunt laten werken?

Mac-machines hebben waarschijnlijk het snelste besturingssysteem dat er is. Nog steeds, Macs worden soms traag en traag. De onderstaande videogids onderzoekt alle mogelijke problemen die ertoe kunnen leiden dat uw Mac langzamer is dan normaal, evenals alle stappen die u kunnen helpen om uw Mac sneller te maken.

Stap 2: Uninstall *.malware.com and remove related files and objects

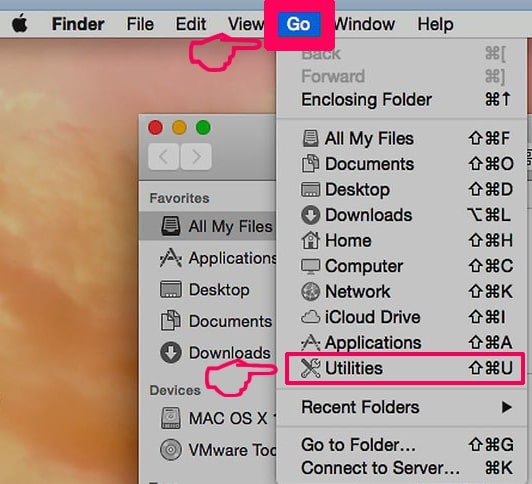

1. Druk op de ⇧ ⌘ + + U sleutels om hulpprogramma's te openen. Een andere manier is om op "Go" te klikken en vervolgens op "Hulpprogramma's" te klikken, zoals blijkt uit onderstaande afbeelding:

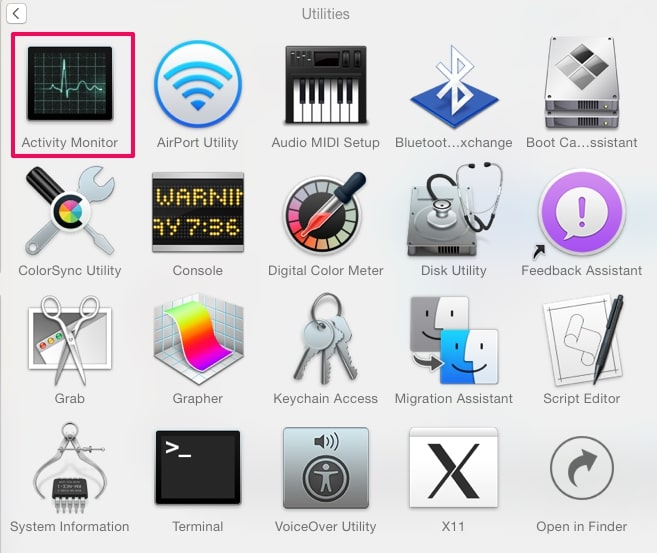

2. Zoek Activity Monitor en dubbelklik erop:

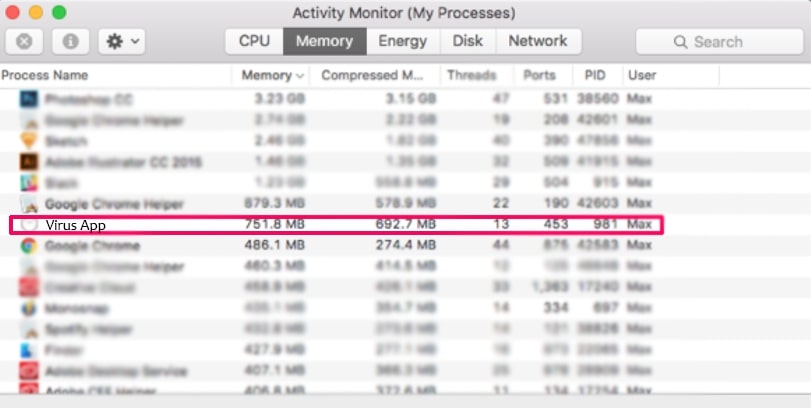

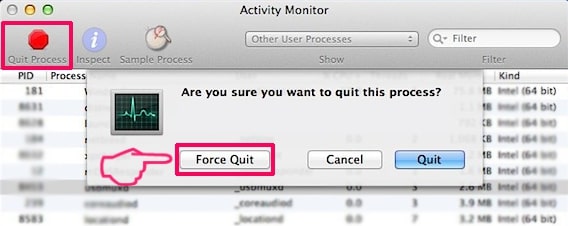

3. In de Activity Monitor look voor elke verdachte processen, belonging or related to *.malware.com:

4. Klik op de "Gaan" nogmaals op de knop, maar selecteer deze keer Toepassingen. Een andere manier is met de ⇧+⌘+A knoppen.

5. In het menu Toepassingen, zoeken naar eventuele verdachte app of een app met een naam, similar or identical to *.malware.com. Als u het vinden, klik met de rechtermuisknop op de app en selecteer "Verplaatsen naar prullenbak".

6. Kiezen accounts, waarna klik op de Inlogonderdelen voorkeur. Uw Mac toont dan een lijst met items die automatisch worden gestart wanneer u zich aanmeldt. Look for any suspicious apps identical or similar to *.malware.com. Vink de app aan waarvan u wilt voorkomen dat deze automatisch wordt uitgevoerd en selecteer vervolgens op de Minus ("-") icoon om het te verbergen.

7. Verwijder eventuele overgebleven bestanden die mogelijk verband houden met deze dreiging handmatig door de onderstaande substappen te volgen:

- Ga naar vinder.

- In de zoekbalk typt u de naam van de app die u wilt verwijderen.

- Boven de zoekbalk veranderen de twee drop down menu's om "System Files" en "Zijn inbegrepen" zodat je alle bestanden in verband met de toepassing kunt zien die u wilt verwijderen. Houd er rekening mee dat sommige van de bestanden kunnen niet worden gerelateerd aan de app, zodat heel voorzichtig welke bestanden u wilt verwijderen.

- Als alle bestanden zijn gerelateerd, houd de ⌘ + A knoppen om ze te selecteren en dan rijden ze naar "Trash".

In case you cannot remove *.malware.com via Stap 1 bovenstaand:

In het geval dat u niet het virus bestanden en objecten in uw Applications of andere plaatsen waar we hierboven hebben laten zien te vinden, kunt u handmatig zoeken voor hen in de bibliotheken van je Mac. Maar voordat je dit doet, Lees de disclaimer hieronder:

1. Klik op "Gaan" en toen "Ga naar map" zoals hieronder:

2. Typ in "/Bibliotheek / LauchAgents /" en klik op OK:

3. Delete all of the virus files that have similar or the same name as *.malware.com. Als je denkt dat er geen dergelijke dossier, niets verwijderen.

U kunt dezelfde procedure te herhalen met de volgende andere Bibliotheek directories:

→ ~ / Library / LaunchAgents

/Library / LaunchDaemons

Tip: ~ Er is met opzet, omdat het leidt tot meer LaunchAgents.

Stap 3: Remove *.malware.com – related extensions from Safari / Chrome / Firefox

*.malware.com-FAQ

What is *.malware.com on your Mac?

The *.malware.com threat is probably a potentially unwanted app. Er is ook een kans dat het verband kan houden met Mac-malware. Als, dergelijke apps hebben de neiging uw Mac aanzienlijk te vertragen en advertenties weer te geven. Ze kunnen ook cookies en andere trackers gebruiken om browsegegevens te verkrijgen van de geïnstalleerde webbrowsers op uw Mac.

Kunnen Macs virussen krijgen??

Ja. Net zoveel als elk ander apparaat, Apple-computers krijgen malware. Apple-apparaten zijn misschien niet vaak het doelwit malware auteurs, maar u kunt er zeker van zijn dat bijna alle Apple-apparaten besmet kunnen raken met een bedreiging.

Welke soorten Mac-bedreigingen zijn er??

Volgens de meeste malware-onderzoekers en cyberbeveiligingsexperts, de soorten bedreigingen die momenteel uw Mac kunnen infecteren, kunnen frauduleuze antivirusprogramma's zijn, adware of kapers (PUP), Trojaanse paarden, ransomware en cryptominer-malware.

Wat moet ik doen als ik een Mac-virus heb?, Like *.malware.com?

Raak niet in paniek! U kunt de meeste Mac-bedreigingen gemakkelijk verwijderen door ze eerst te isoleren en vervolgens te verwijderen. Een aanbevolen manier om dat te doen is door gebruik te maken van een gerenommeerd bedrijf software voor het verwijderen van malware die de verwijdering automatisch voor u kan verzorgen.

Er zijn veel Mac-anti-malware-apps waaruit u kunt kiezen. SpyHunter voor Mac is een van de aanbevolen anti-malware-apps voor Mac, die gratis kan scannen en eventuele virussen kan detecteren. Dit bespaart tijd voor handmatige verwijdering die u anders zou moeten doen.

How to Secure My Data from *.malware.com?

Met een paar simpele handelingen. Eerst en vooral, het is absoluut noodzakelijk dat u deze stappen volgt:

Stap 1: Zoek een veilige computer en verbind het met een ander netwerk, niet degene waarin je Mac is geïnfecteerd.

Stap 2: Verander al uw wachtwoorden, te beginnen met uw e-mailwachtwoorden.

Stap 3: in staat stellen twee-factor authenticatie ter bescherming van uw belangrijke accounts.

Stap 4: Bel uw bank naar uw creditcardgegevens wijzigen (geheime code, etc.) als u uw creditcard hebt opgeslagen om online te winkelen of online activiteiten met uw kaart hebt gedaan.

Stap 5: Zorg ervoor dat bel uw ISP (Internetprovider of provider) en hen vragen om uw IP-adres te wijzigen.

Stap 6: Verander jouw Wifi wachtwoord.

Stap 7: (Facultatief): Zorg ervoor dat u alle apparaten die op uw netwerk zijn aangesloten op virussen scant en herhaal deze stappen als ze worden getroffen.

Stap 8: Installeer anti-malware software met realtime bescherming op elk apparaat dat u heeft.

Stap 9: Probeer geen software te downloaden van sites waar u niets van af weet en blijf er vanaf websites met een lage reputatie in het algemeen.

Als u deze aanbevelingen opvolgt, uw netwerk en Apple-apparaten zullen aanzienlijk veiliger worden tegen alle bedreigingen of informatie-invasieve software en ook in de toekomst virusvrij en beschermd zijn.

Meer tips vind je op onze MacOS Virus-sectie, waar u ook vragen kunt stellen en opmerkingen kunt maken over uw Mac-problemen.

About the *.malware.com Research

De inhoud die we publiceren op SensorsTechForum.com, this *.malware.com how-to removal guide included, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen het specifieke macOS-probleem op te lossen.

How did we conduct the research on *.malware.com?

Houd er rekening mee dat ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malwaredefinities, inclusief de verschillende soorten Mac-bedreigingen, vooral adware en mogelijk ongewenste apps (tevreden).

Bovendien, the research behind the *.malware.com threat is backed with VirusTotal.

Om de dreiging van Mac-malware beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.