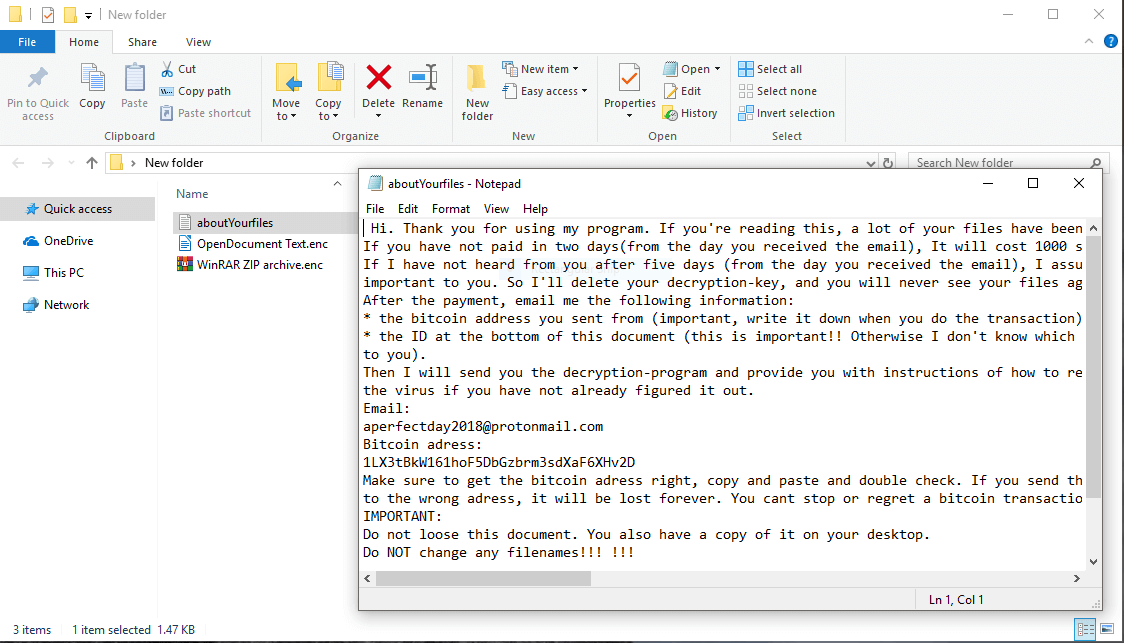

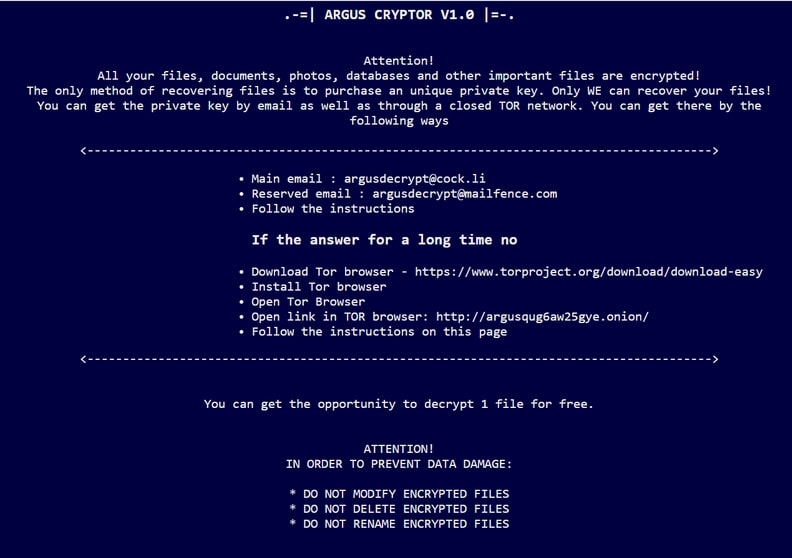

Vírus ARGUS CRYPTOR V1.0 - Como removê-lo (+restaurar arquivos)

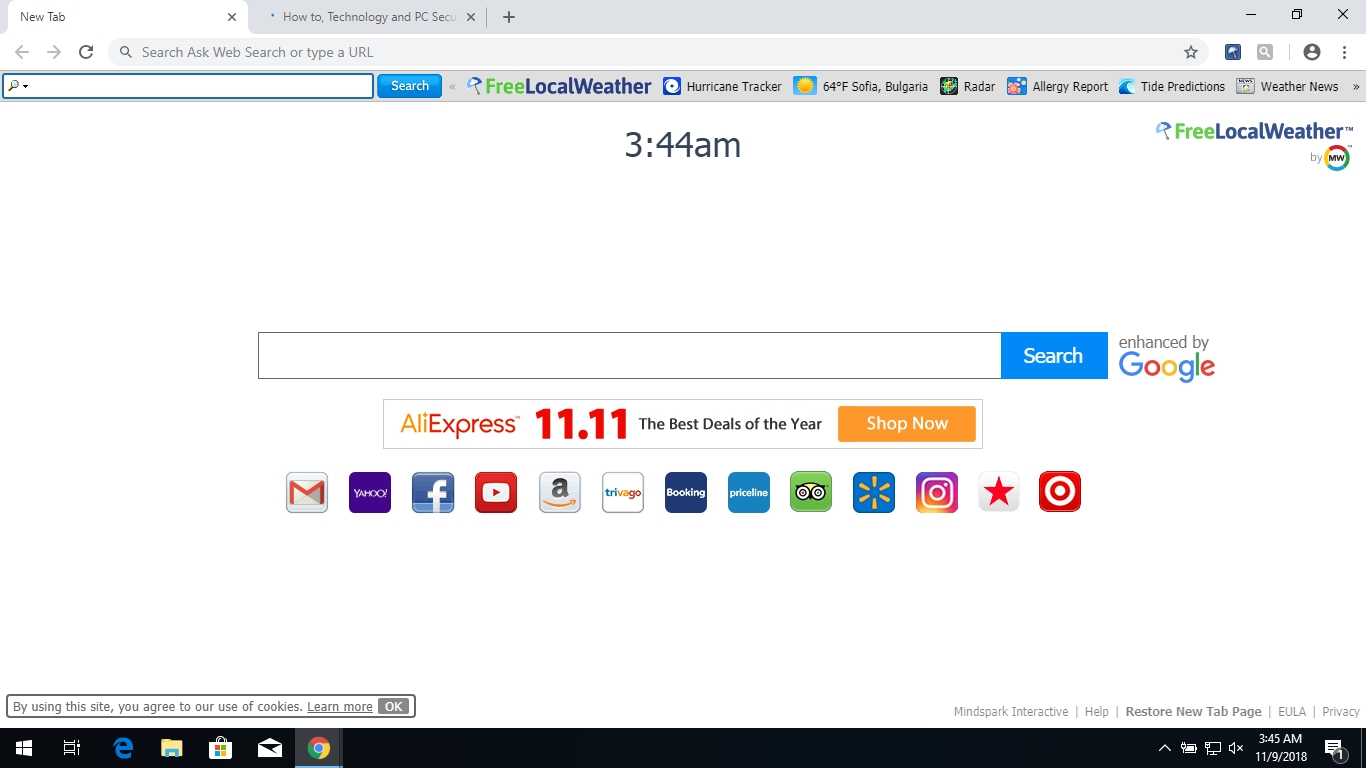

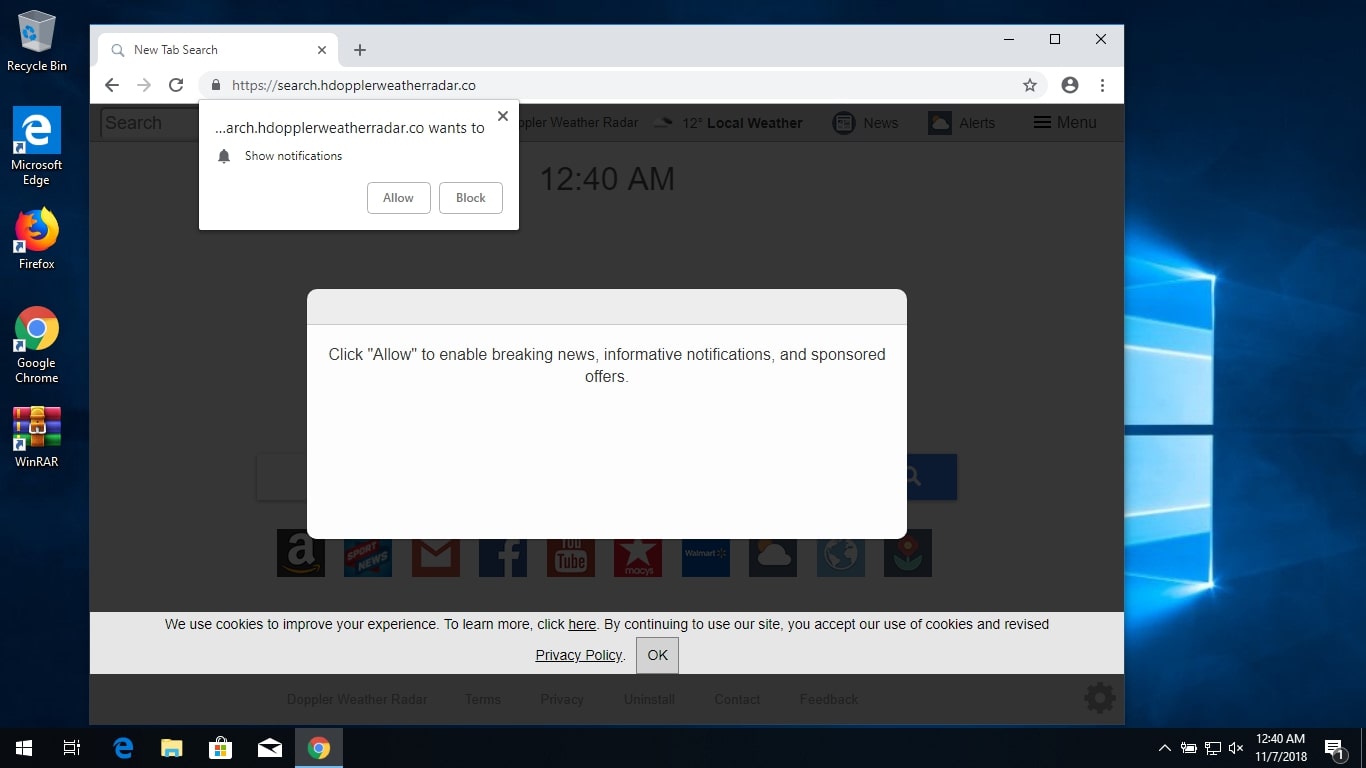

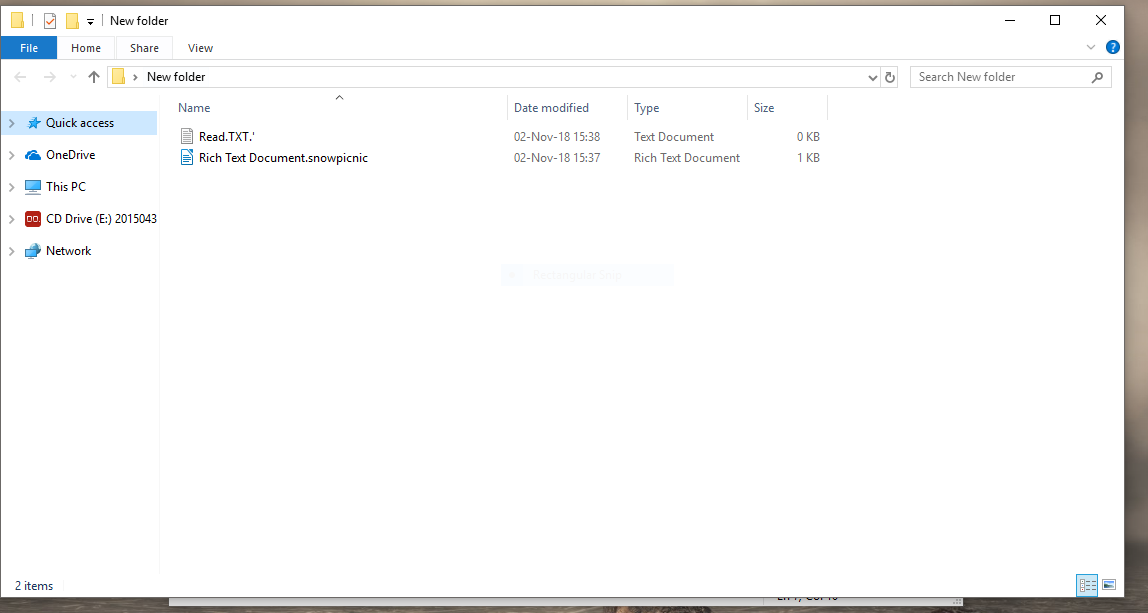

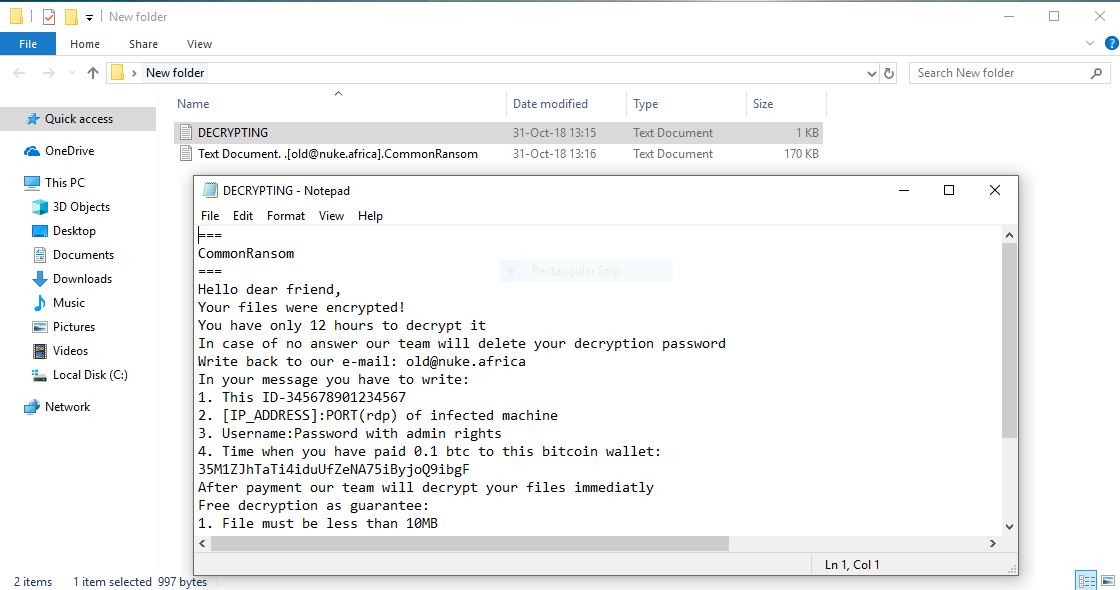

Este artigo irá ajudá-lo a remover o vírus ARGUS CRYPTOR V1.0. Siga as instruções de remoção ransomware fornecidas no final do artigo. ARGUS CRYPTOR V1.0 virus is one that encrypts your data and demands money as a ransom to…