iOS e MacOS foram por muito tempo acreditava invencível, mas fatos e as estatísticas revelam uma outra verdade. De acordo com uma pesquisa nova marca, há um perto 400% aumentar em cryptomining ataques contra iPhones. Este aumento foi registrado nas últimas duas semanas de setembro, quando os ataques contra o navegador Safari também aumentaram significativamente, Check Point disse. Os ataques estavam entregando o infame malware Coinhive.

Malware mais popular em setembro 2018

Ataques de criptomineração contra dispositivos Apple em ascensão

De acordo com as descobertas da Check Point, A criptominação continua a ser uma ameaça prevalente para organizações globais. Também deve ser notado que os ataques a dispositivos Apple não adotaram nenhuma nova funcionalidade, apesar da onda repentina. Os pesquisadores não concluíram por que isso está acontecendo, e apontar que a segurança dos dispositivos móveis é frequentemente desconsiderada nas organizações. Para evitar que sejam o ponto fraco na segurança corporativa, dispositivos móveis devem ser protegidos de forma eficiente por meio de soluções de prevenção de ameaças, o relatório notas.

O malware Coinhive, em particular, agora está afetando 19% de organizações globais. Outra peça de software malicioso que tem sido amplamente implantada em ataques é o Trojan Dorkbot, que o relatório coloca em segundo lugar em termos de impacto global depois de Coinhive.

[wplinkpreview url =”https://sensorstechforum.com/dorkbot-malware-2012-resurfaces-becomes-major-threat/”]Dorkbot é na verdade um malware bancário de 6 anos que ressurgiu na selva para se tornar uma grande ameaça, relatórios de segurança revelados recentemente.O malware bancário Dorkbot iniciou sua atividade maliciosa em 2012 mas agora parece que o malware começou a atacar instituições financeiras mais uma vez.

Dorkbot é projetado para soltar vários arquivos, no %Dados do aplicativo% e %temp% diretórios, e entre esses arquivos estão arquivos de infecção por worm, que permitem que ele se espalhe automaticamente por diferentes máquinas. O Dorkbot também pode modificar fortemente as subchaves do registro do Windows, como relatório da Microsoft. O malware ataca principalmente as subchaves Run e RunOnce, onde ele cria entradas de registro para todos os seus arquivos executáveis para rodar automaticamente ao iniciar o Windows.

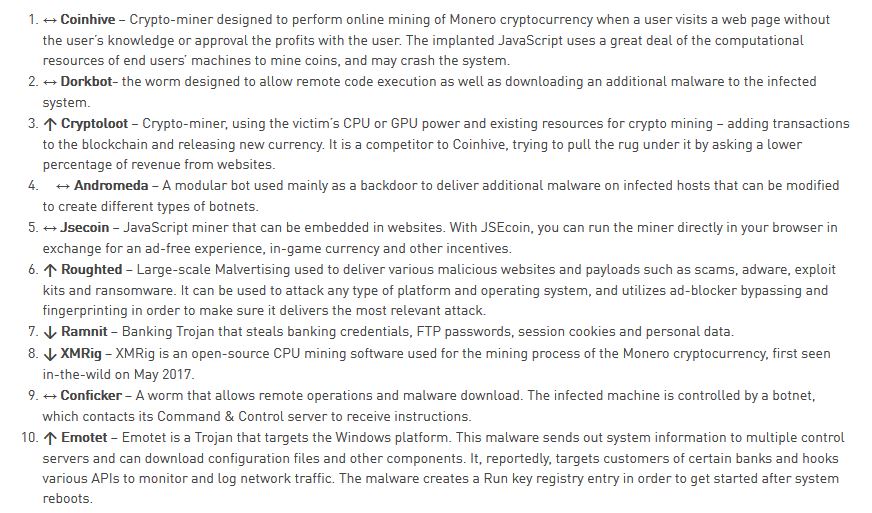

Outras peças de malware notáveis feitas na análise de malware mais recente da Check Point incluem [wplinkpreview url =”https://sensorstechforum.com/cryptoloot-coinhive-monero-miner-remove-pc/”]Cryptoloot, Andrômeda, [wplinkpreview url =”https://sensorstechforum.com/millions-computers-infected-cryptocurrency-miners/”]Jsecoin, [wplinkpreview url =”https://sensorstechforum.com/roughted-malvertising-ad-blockers/”]Áspero, [wplinkpreview url =”https://sensorstechforum.com/german-nuclear-plant-hit-by-w32-ramnit-and-conficker-worms/”]Ramnit, [wplinkpreview url =”https://sensorstechforum.com/vmprotect-vmprotectss-exe-xmrig-monero-cpu-miner-remove/”]XMRig, Conficker, e [wplinkpreview url =”https://sensorstechforum.com/emotet-trojan-protection-guide/”]Emotet: