Os ataques de malware estão aumentando e, como CRO da F-Secure Mikko Hypponen disse em conversas de Ted - “Não é mais uma guerra contra nossos computadores, agora é uma guerra contra nossas vidas. ” Para nos protegermos melhor dessa ameaça, precisamos entender por que alguns softwares antivírus não detectam malware e por que algumas ameaças são bem-sucedidas quando se trata de infecção? Decidimos analisar o gargalo quando se trata de infectar um sistema - software de ofuscação.

Como funciona a ofuscação?

Os ofuscadores já são utilizados há algum tempo. Seu principal objetivo é ocultar o código binário dos programas, para que você possa impedir a concorrência de roubá-lo e copiá-lo. Quando você usa ofuscação em malware, o princípio é o mesmo. Contudo, eles ocultam o conteúdo dos arquivos maliciosos, para que possam evitar software anti-malware.

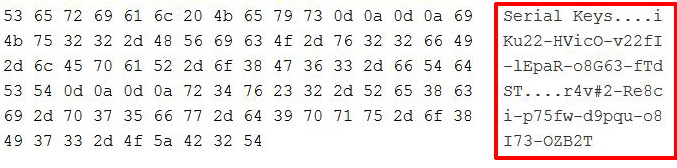

Aqui está a aparência do código hexadecimal de um arquivo executável antes de ser ofuscado:

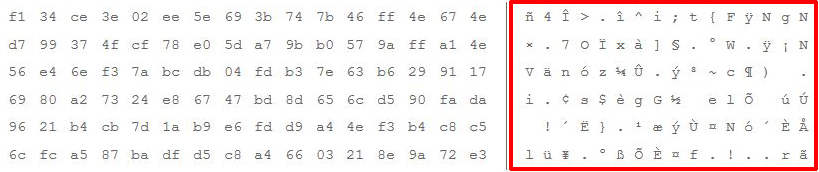

É claro que você pode até ler o conteúdo do arquivo, para não mencionar outras informações, como quem o criou, e como foi feito. Contudo, quando você aplica o criptografia DES forte algoritmo para o mesmo arquivo, aqui está o que acontece:

Como visível de cima, não é possível ler o conteúdo e o software anti-malware também não é capaz de reconhecer o arquivo com proteção em tempo real. Contudo, a maioria das ameaças de malware tem uma carga útil que também descarta outros dados e altera as configurações, e é aí que fica complicado o malware fugir do software anti-malware. As ameaças mais avançadas não apenas executam a ofuscação uma vez, mas eles fazem isso várias vezes para fazer com que o arquivo tenha vários níveis de proteção.

Além disso, quando se trata de ocultação de arquivos, um dos métodos de ofuscação mais difundidos é chamado XOR. Ele basicamente executa a mesma operação que demonstramos com o DES acima, no entanto, diferentemente do DES, seu código é mais fácil de decifrar. Um método para fazer isso é usar um programa que passa por diferentes combinações por meio de um tipo de força bruta de ataque decifrar o arquivo codificado em XOR.

Resumo de Ofuscadores

Existem muitos ofuscadores diferentes, e são frequentemente referidos pelos hackers como Crypters ou Packers. Eles contribuem significativamente para a infecção bem-sucedida de um determinado PC. Como se um determinado software de ofuscação não for detectado, aconselhamos vivamente os utilizadores a siga as dicas de proteção recomendadas para evitar malware no futuro.