Você deve saber agora que o melhor método para proteger o computador de ransomware e malware em geral, é impedi-lo de entrar nela em primeiro lugar. A segunda melhor coisa é os arquivos de backup para que se ransomware ainda consegue entrar e criptografar seus dados, você tem uma maneira de sair.

Prevenir ransomware de entrar em seu sistema, Contudo, é muito difícil. Depois de tudo, cibercriminosos dedicam a maior parte de seus esforços exatamente em criar maneiras de levá-lo a clicar em um URL malicioso ou abrir um anexo comprometido contendo o ransomware.

método favorito e mais bem sucedida dos cibercriminosos a empurrar suas criações ransomware em seu sistema estão em há e-mails de spam dúvida, diligentemente disfarçado como os legítimos. assim, como você reconhece o golpe do autêntico?

Isso é o que eu vou discutir em detalhe a seguir.

A maioria dos e-mails de phishing agora contêm Ransomware

PhishMe.com, fornecedora de soluções de phishing-defesa para a empresa, divulgou um relatório de um par de anos atrás, de acordo com qual 93% do phishing e-mails agora contêm ransomware.

As campanhas de e-mail de phishing viram um 6.3 milhões de aumento do número de matérias-, devido principalmente a um aumento ransomware contra o último trimestre de 2015. Isso é um escalonamento 789% saltar.

O crescimento assustador de phishing e-mails contendo ransomware é principalmente devido ao fato de que o ransomware está se tornando mais fácil de desenvolver graças ao ransomware-as-a-service (Raas), os bandidos alto ROI cibernéticos obter, e a relativa segurança e anonimato de seus criadores. O resgate exigido é geralmente bearably alto para vítimas optar por apenas pagá-lo em troca de seus arquivos descriptografados e acabar com isso, ao invés de lutar para recuperar seus dados, que pode transformar-se num total de estragos na extremidade. Mas o próprio fato de que as vítimas muitas vezes optar por pagar os cibercriminosos é o que os incentiva a vírus se espalhou ransomware ainda mais.

Como os cibercriminosos criam o golpe de e-mail perfeito com ransomware

Novamente, -mails de spam são a forma preferida dos criminosos cibernéticos para distribuir ransomware. Ele simplesmente funciona. O e-mail malicioso é cuidadosamente trabalhada para imitar um remetente legítimo. E, se o usuário estiver em uma pressa, ou curioso o suficiente ou simplesmente não estão conscientes dos perigos que podem esconder em sua caixa de entrada, ele vai abri-lo.

cibercriminosos têm uma variedade de maneiras de personalizar a transportadora e-mail de seu ransomware. Eles usam segmentação geográfica para aprender detalhes substanciais sobre os usuários-alvo. Eles, então, imitar marcas locais, bancos, ministérios, outras instituições e organizações, etc. que os usuários podem estar usando ou estão em contato com e vai usar seu idioma e moeda local, bem.

Cibernético vigaristas também uso segmentação suave.

“Esta tem sido uma tendência rastejando por um tempo agora,” Disse Brendan Griffin, Threat Intelligence Gerente de PhishMe.

Macio alvejado e-mails de phishing visam as pessoas de uma determinada categoria de trabalho:

“Está em algum lugar entre um e-mail compromisso negócios ou lança ataque de phishing, que é dirigido a um executivo específico, e spam de e-mail de uso geral que vai para todos,”De acordo com csoonline.com.

Como reconhecer e-mails com ransomware

Obcecada com a segurança pode transformar sua vida cibernética em um pesadelo total, como o mais você olhar para as ameaças, os mais vestígios deles você encontrará. Ser hiper-alerta, Contudo, faria maravilhas para a sua segurança cibernética. E isso significa ser educado sobre o que está lá fora e como você pode evitá-lo. Aqui estão algumas dicas sobre como você pode realmente distinguir o bom do mau:

domínios de e-mail descartáveis ou temporários

cibercriminosos frequentemente usam domínios de e-mail descartáveis ou temporários para ransomware propagação e outros componentes maliciosos. Basicamente, depois que você abriu como e-mail, ele se auto-excluir.

Você pode encontrar uma lista detalhada de tais domínios para ter uma idéia de como eles possivelmente parecer – gist.github.com – e evitá-los.

sites de distribuição de ransomware

Se você tiver dúvidas sobre a URL contida em um e-mail que você acabou de abrir, não clique nele. Use um rastreador ransomware para ver que tipo de sites de alguns dos ransomware mais notório vírus usam e estar alerta de tais URLs não só na sua caixa de entrada. Depois de tudo, -mails de spam não são a única maneira de espalhar ransomware.

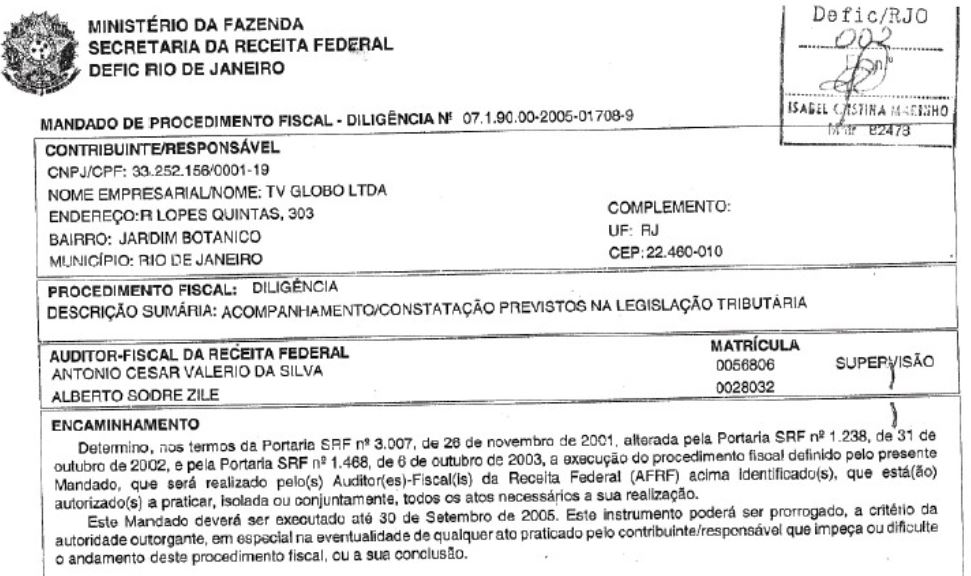

Uma mensagem de uma agência governamental

Abaixo está uma amostra de um anexo malicioso contido em um e-mail de spam com o objetivo de propagação Philadelphia ransomware. Parece um aviso legítimo de Ministério das Finanças do Brasil. Uma vez que você abrir o anexo, você acionar o processo de download do ransomware. E, enquanto você está se perguntando por que você recebeu essa notificação do Ministério do Brasil, Philadelphia ransomware já infiltrado em seu computador e tem criptografada seus arquivos sem o seu conhecimento ou permissão.

O remetente de e-mail e assinatura

Antes de clicar no URL ou abrir o anexo em um e-mail, verifique cuidadosamente o remetente ea assinatura. Falta de detalhes sobre o remetente / assinante e informações de contato sugere um phish.

Quanto ao remetente, cibercriminosos muitas vezes falsificar o nome do e-mail de spam exibição. Return Path, um provedor de soluções de dados de e-mail, analisada mais de 760,000 ameaças de e-mail alvo 40 das maiores marcas do mundo, e relatado que quase metade deles falsificados da marca no nome de exibição.

Algo simplesmente não parece certo

as equipes de segurança Casino em Las Vegas são treinados para olhar para qualquer coisa que não parece muito certo. Eles ainda veio com um termo – “JDLR” - que significa “simplesmente não parece certo”. O mesmo se aplica a e-mails, também.

basta dizer, se algo parecer suspeito para você, não abri-lo.

Leituras relacionadas:

- Software Fake Cracked Oferece STOP Ransomware

- LockFile Ransomware usa criptografia intermitente única para escapar da detecção

- Conti Ransomware agora capaz de destruir backups de dados